Comment Defender for Cloud Apps contribue à la protection de votre environnement Okta

En tant que solution de gestion des identités et des accès, Okta contient les clés de vos organisations les plus critiques pour l’entreprise. Okta gère les processus d’authentification et d’autorisation pour vos utilisateurs et vos clients. Tout abus d’Okta par un acteur malveillant ou toute erreur humaine peut exposer vos ressources et services les plus critiques à de potentielles attaques.

La connexion d’Okta à Defender for Cloud Apps vous donne des insights améliorés sur les activités de vos administrateurs Okta, utilisateurs gérés et connexions client, et fournit une détection des menaces en cas de comportement anormal.

Utilisez ce connecteur d’applications pour accéder aux fonctionnalités SaaS Security Posture Management (SSPM), par le biais de contrôles de sécurité reflétés dans le niveau de sécurité Microsoft. Plus d’informations

Menaces principales

- Comptes compromis et menaces internes

Comment Defender for Cloud Apps contribue à la protection de votre environnement

- Détecter les menaces du cloud, les comptes compromis et les insiders malveillants

- Utiliser la piste d’audit des activités pour les examens forensiques

Gestion de la posture de sécurité SaaS

Connecter Okta pour obtenir automatiquement des recommandations de sécurité pour Okta dans le degré de sécurisation Microsoft.

Dans Degré de sécurisation, sélectionnez Actions recommandées et filtrez par Product = Okta. Par exemple, les recommandations pour Okta sont les suivantes :

- Activer l’authentification multifacteur

- Activer le délai d’expiration de session pour les utilisateurs web

- Améliorer les exigences en matière de mot de passe

Pour plus d’informations, consultez l’article suivant :

Contrôler Okta avec des stratégies et des modèles de stratégie prédéfinis

Vous pouvez utiliser les modèles de stratégie prédéfinis suivants pour détecter les menaces potentielles et vous avertir :

| Type | Nom |

|---|---|

| Stratégie de détection d’anomalie prédéfinie | Activité depuis des adresses IP anonymes Activité à partir de pays peu fréquents Activité à partir d’adresses IP suspectes Voyage impossible Plusieurs tentatives de connexion infructueuses Détection des rançongiciels Activités administratives inhabituelles |

| Modèle de stratégie d’activité | Connexion à partir d’une adresse IP à risque |

Pour plus d’informations sur la création de stratégies, consultez Créer une stratégie.

Automatiser les contrôles de gouvernance

Actuellement, aucun contrôle de gouvernance n’est disponible pour Okta. Si vous souhaitez avoir des actions de gouvernance pour ce connecteur, vous pouvez ouvrir un ticket de support avec les détails des actions souhaitées.

Pour plus d’informations sur la correction des menaces des applications, consultez Gouvernance des applications connectées.

Protéger Okta en temps réel

Passez en revue nos meilleures pratiques pour sécuriser et collaborer avec des utilisateurs externes et bloquer et protéger le téléchargement de données sensibles sur des appareils non gérés ou à risque.

Connecter Okta à Microsoft Defender for Cloud Apps

Cette section fournit des instructions pour connecter Microsoft Defender pour le cloud Apps à votre compte Okta existant à l’aide des API du connecteur. Cette connexion vous permet de bénéficier de plus de visibilité et de contrôle lors de l’utilisation d’Okta. Pour plus d’informations sur la façon dont Defender for Cloud Apps protège Okta, consultez Protéger Okta.

Utilisez ce connecteur d’applications pour accéder aux fonctionnalités SaaS Security Posture Management (SSPM), par le biais de contrôles de sécurité reflétés dans le niveau de sécurité Microsoft. Plus d’informations

Pour connecter Okta à Defender pour le cloud Apps :

Nous vous recommandons de créer un compte de service d’administration dans Okta pour Defender for Cloud Apps.

Veillez à utiliser un compte disposant des autorisations de super administrateur.

Assurez-vous que votre compte Okta est vérifié.

Dans la console Okta, cliquez sur Admin.

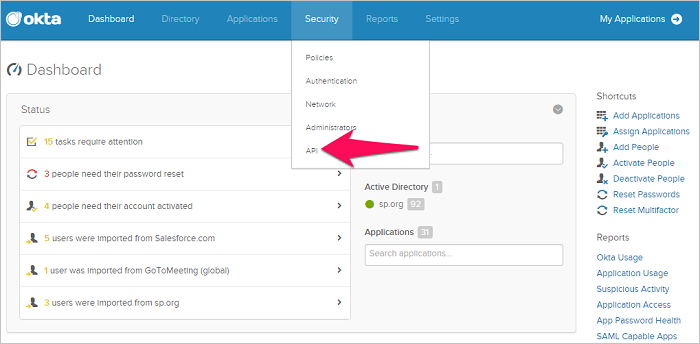

Sélectionnez Sécurité, puis API.

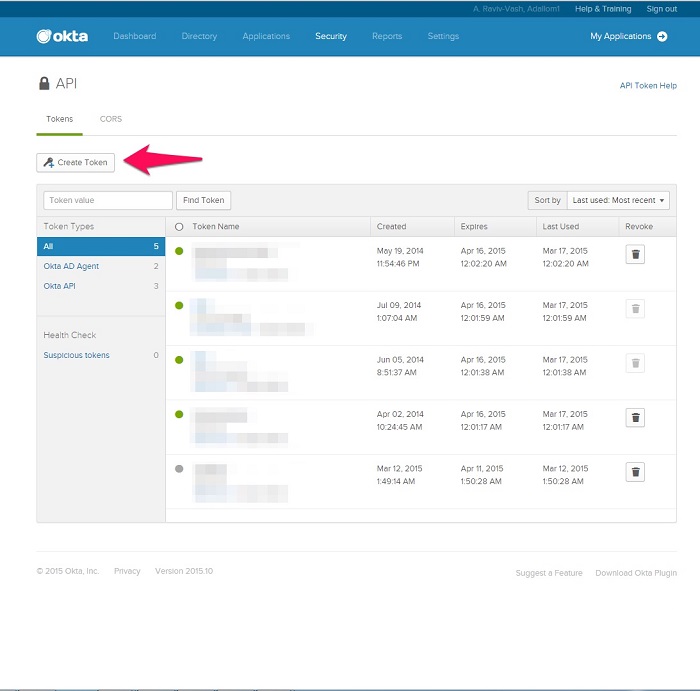

Sélectionnez Créer le jeton.

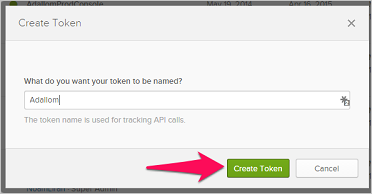

Dans la fenêtre contextuelle Créer un jeton, nommez votre jeton Defender for Cloud Apps et cliquez sur Créer un jeton.

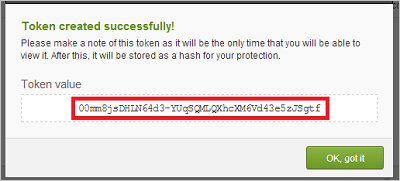

Dans la fenêtre contextuelle Token created successfully (Jeton créé), copiez le contenu de Token value (Valeur du jeton).

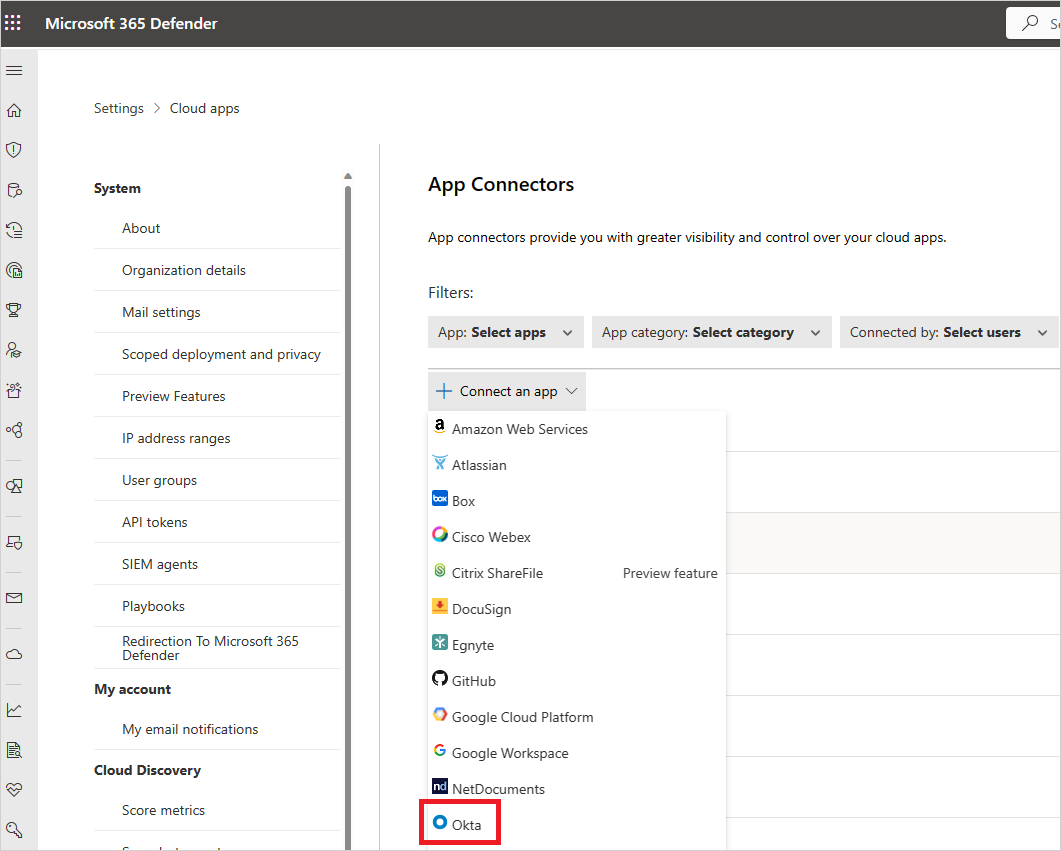

Dans le portail Microsoft Defender, sélectionnez Paramètres. Choisissez ensuite Logiciels cloud. Sous Applications connectées, sélectionnez Connecteurs d’applications.

Dans la page Connecteur d'applications, sélectionnez +Connecter une application, puis Okta.

Dans la fenêtre suivante, donnez un nom à votre connexion, puis sélectionnez Suivant.

Dans la fenêtre Saisir les détails, dans le champ Domaine, saisissez votre domaine Okta et collez votre jeton dans le champ Jeton.

Sélectionnez Envoyer pour créer le jeton pour Okta dans Defender for Cloud Apps.

Dans le portail Microsoft Defender, sélectionnez Paramètres. Choisissez ensuite Logiciels cloud. Sous Applications connectées, sélectionnez Connecteurs d’applications. Vérifiez que le statut du connecteur d’applications connectées est Connecté.

Après avoir connecté Okta, vous recevrez des événements pendant sept jours avant la connexion.

Si vous rencontrez des problèmes lors de la connexion de l’application, consultez Résolution des problèmes liés aux connecteurs d’applications.

Étapes suivantes

Si vous rencontrez des problèmes, nous sommes là pour vous aider. Pour obtenir de l’aide ou du support pour votre problème de produit, veuillez ouvrir un ticket de support.