Microsoft Defender pour point de terminaison - scénarios de démonstration

S’applique à :

- Microsoft Defender pour point de terminaison Plan 2

- Microsoft Defender pour les PME

- Microsoft Defender pour point de terminaison Plan 1

- Antivirus Microsoft Defender

- Microsoft Defender pour les particuliers

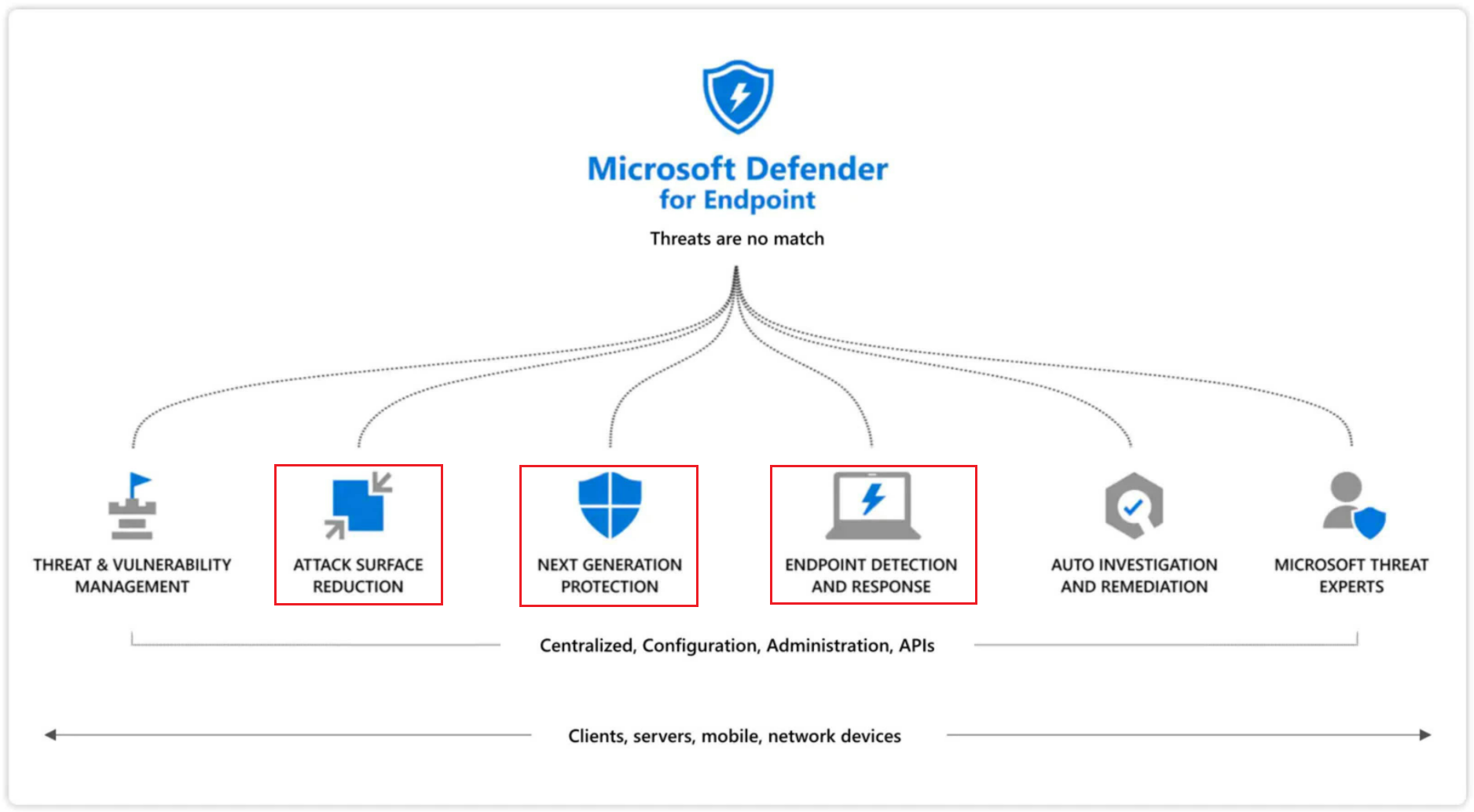

Les scénarios de démonstration suivants vous aideront à découvrir les fonctionnalités de Microsoft Defender pour point de terminaison sur Windows, Mac et Linux. Des scénarios de démonstration sont fournis pour les zones de protection Microsoft Defender pour point de terminaison suivantes :

- Protection de surface d’attaque (ASR)

- Protection de nouvelle génération (NGP)

- Détection et réponse de point de terminaison (EDR)

Remarque

Aucun des exemples de fichiers ou liens suspects fournis dans cette collection n’est réellement malveillant ; tous les liens et fichiers de démonstration sont inoffensifs.

Nous vous encourageons à lire Microsoft Defender documentation antivirus et à télécharger le guide d’évaluation.

Démonstrations

Le tableau suivant répertorie les démonstrations disponibles par ordre alphabétique, avec la zone de protection associée.

| # | Nom de la démonstration | Zone de protection | Description |

|---|---|---|---|

| 1 | Détections EDR (Endpoint Detection and Response) | EDR | Vérifiez qu’EDR détecte les cybermenaces telles que les programmes malveillants. |

| 2 | Valider un logiciel anti-programme malveillant | NGP | Vérifiez que l’antivirus/anti-programme malveillant détecte et bloque les programmes malveillants. |

| 3 | Démonstration de l’analyse du comportement | NGP | Vérifiez que la surveillance du comportement détecte et bloque les programmes malveillants. |

| 4 | Démonstration d’applications potentiellement indésirables (PUA) | NGP | Vérifiez que les applications potentiellement indésirables (PUA) sont bloquées sur votre réseau en téléchargeant un fichier PUA faux (sécurisé). |

| 5 | Démonstration de la protection fournie par le cloud | NGP | Vérifiez que la protection fournie par le cloud fonctionne correctement sur votre ordinateur. |

| 6 | Démonstration de la réputation des applications | NGP | Accédez à la page de réputation de l’application pour voir le scénario de démonstration à l’aide de Microsoft Edge. |

| 7 | Démonstrations de réputation d’URL | NGP | Accédez à la page Réputation de l’URL pour voir les scénarios de démonstration à l’aide de Microsoft Edge. |

| 8 | Démonstrations de protection réseau | ASR | Accédez à une URL suspecte pour déclencher la protection réseau. |

| 9 | Démonstrations des règles de réduction de la surface d’attaque (règles ASR) | ASR | Téléchargez des exemples de fichiers pour déclencher chaque règle ASR. |

| 10 | Démonstrations Exploit Protection (EP) | ASR | Appliquez les paramètres de protection contre les exploits personnalisés. |

| 11 | Démonstration de l’accès contrôlé aux dossiers (CFA) (script de bloc) | ASR | Téléchargez l’outil de test CFA. |

| 12 | Démonstrations d’accès contrôlé aux dossiers (CFA) (bloquer les rançongiciels) | ASR | Téléchargez et exécutez un exemple de fichier pour déclencher la protection contre les ransomwares CFA. |

Voir aussi

Vue d’ensemble de la protection de la surface d’attaque (ASR) Vue d’ensemble des règles de réduction de la surface d’attaqueVue d’ensemble de la protection de la nouvelle génération (NGP) - Vue d’ensemble de la détection et de la réponse des points de terminaison (EDR)Microsoft Defender pour point de terminaison blog sur la sécurité

Conseil

Voulez-vous en savoir plus ? Engage avec la communauté Microsoft Security dans notre communauté technique : Microsoft Defender pour point de terminaison Tech Community.