Remarque

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de vous connecter ou de modifier des répertoires.

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de modifier des répertoires.

La protection réseau permet d’empêcher les utilisateurs d’utiliser n’importe quelle application pour accéder à des domaines dangereux susceptibles d’héberger des escroqueries par hameçonnage, des attaques et d’autres contenus malveillants sur Internet. Vous pouvez auditer la protection réseau dans un environnement de test pour voir quelles applications seraient bloquées avant d’activer la protection réseau.

En savoir plus sur les options de configuration du filtrage réseau.

Configuration requise

Systèmes d’exploitation pris en charge

- Windows

- Linux (consultez Protection réseau pour Linux)

- macOS (voir Protection réseau pour macOS)

Activer la protection réseau

Pour activer la protection réseau, vous pouvez utiliser l’une des méthodes décrites dans cet article.

gestion des paramètres de sécurité Microsoft Defender pour point de terminaison

Créer une stratégie de sécurité de point de terminaison

Conseil

Les procédures suivantes nécessitent le rôle Administrateur de la sécurité dans Microsoft Entra ID.

Dans le portail Microsoft Defender à l’adresse https://security.microsoft.com, accédez à Gestion de la configuration des points> de terminaisonStratégies de>sécurité des points de terminaison. Ou, pour accéder directement à la page Stratégies de sécurité des points de terminaison, utilisez https://security.microsoft.com/policy-inventory.

Sous l’onglet Stratégies Windows de la page Stratégies de sécurité des points de terminaison, sélectionnez Créer une stratégie.

Dans le menu volant Créer une stratégie qui s’ouvre, configurez les paramètres suivants :

- Sélectionner la plateforme : sélectionnez Windows.

- Sélectionner le modèle : sélectionnez Microsoft Defender Antivirus.

Sélectionnez Créer.

L’Assistant Créer une stratégie s’ouvre . Sous l’onglet Informations de base , configurez les paramètres suivants :

- Nom Entrez un nom unique et descriptif pour la stratégie.

- Description : entrez une description facultative.

Sélectionnez Suivant.

Sous l’onglet Paramètres de configuration , développez Defender , puis sélectionnez une valeur pour Activer la protection réseau en fonction du système d’exploitation :

Clients Windows et serveurs Windows : les valeurs disponibles sont les suivantes :

- Activé (mode bloc) : le mode Bloquer est nécessaire pour bloquer les indicateurs d’adresse IP/URL et le filtrage de contenu web.

- Activé (mode audit)

- Désactivé (par défaut)

- Non configuré

Windows Server 2016 et Windows Server 2012 R2 : vous devez également configurer le paramètre Autoriser le bas niveau de protection réseau dans la section Action par défaut de gravité des menaces. Les valeurs disponibles sont :

- La protection réseau sera activée au niveau inférieur

- La protection réseau sera désactivée au niveau inférieur. (Valeur par défaut)

- Non configuré

Paramètres de protection réseau facultatifs pour les clients Windows et les serveurs Windows :

-

Autoriser le traitement des datagrammes sur Win Server : les valeurs disponibles sont les suivantes :

Le traitement des datagrammes sur Windows Server est activé

Le traitement des datagrammes sur Windows Server est désactivé (par défaut) : nous vous recommandons vivement cette valeur pour tous les rôles serveur qui génèrent des volumes élevés de trafic UDP. Par exemple :

- Contrôleurs de domaine

- Serveurs DNS Windows

- Serveurs de fichiers Windows

- Serveurs Microsoft SQL

- Serveurs Microsoft Exchange

La désactivation du traitement des datagrammes sur ces serveurs permet de maintenir la stabilité du réseau et garantit une meilleure utilisation des ressources système dans les environnements à forte demande. L’activation du traitement des datagrammes sur ces serveurs peut réduire les performances et la fiabilité du réseau.

Non configuré

-

Désactiver l’analyse DNS sur TCP

- L’analyse DNS sur TCP est désactivée

- L’analyse DNS sur TCP est activée (par défaut)

- Non configuré

-

Désactiver l’analyse HTTP

- L’analyse HTTP est désactivée

- L’analyse HTTP est activée (par défaut)

- Non configuré

-

Désactiver l’analyse SSH

- L’analyse SSH est désactivée

- L’analyse SSH est activée (par défaut)

- Non configuré

-

Désactiver l’analyse TLS

- L’analyse TLS est désactivée

- L’analyse TLS est activée (par défaut)

- Non configuré

-

[Déconseillé] Activer le récepteur DNS

- Le récepteur DNS est désactivé

- Le récepteur DNS est activé. (Valeur par défaut)

- Non configuré

-

Autoriser le traitement des datagrammes sur Win Server : les valeurs disponibles sont les suivantes :

Lorsque vous avez terminé d’accéder à l’onglet Paramètres de configuration , sélectionnez Suivant.

Sous l’onglet Affectations , cliquez dans la zone de recherche ou commencez à taper un nom de groupe, puis sélectionnez-le dans les résultats.

Vous pouvez sélectionner Tous les utilisateurs ou Tous les appareils.

Lorsque vous sélectionnez un groupe personnalisé, vous pouvez utiliser ce groupe pour inclure ou exclure les membres du groupe.

Lorsque vous avez terminé d’accéder à l’onglet Affectations , sélectionnez Suivant.

Sous l’onglet Vérifier + créer , passez en revue vos paramètres, puis sélectionnez Enregistrer.

Microsoft Intune

Microsoft Defender pour point de terminaison méthode Baseline

Importante

Les bases de référence de sécurité appliquent un large ensemble de paramètres recommandés par Microsoft à vos appareils : la protection réseau est un paramètre parmi d’autres. Si vos appareils ne sont pas déjà gérés par la base de référence, le déploiement d’une base de référence uniquement pour activer la protection réseau applique également tous les autres paramètres de base, ce qui peut entrer en conflit avec vos configurations existantes. Pour configurer uniquement la protection réseau, utilisez plutôt la méthode de stratégie antivirus ou la méthode profil de configuration de l’appareil.

Pour configurer la protection réseau dans le cadre d’une base de référence de sécurité dans Microsoft Intune, consultez Créer un profil pour une base de référence de sécurité (ouvre un nouvel onglet dans la documentation Intune). Lors de la création du profil, utilisez les paramètres suivants :

- Base de référence : base de référence de sécurité Microsoft Defender pour point de terminaison

- Paramètres de configuration : développez Defender et définissez Activer la protection réseau sur Activé (mode bloc) ou Activé (mode audit)

Pour plus d’informations sur les bases de référence de sécurité dans Microsoft Intune, consultez En savoir plus sur les bases de référence de sécurité Intune pour les appareils Windows.

Une fois votre profil créé et attribué, revenez à cet article pour poursuivre la vérification.

Méthode de stratégie antivirus

Pour configurer la protection réseau à l’aide d’une stratégie antivirus de sécurité des points de terminaison Microsoft Intune, consultez Créer une stratégie de sécurité de point de terminaison (ouvre un nouvel onglet dans la documentation Intune). Lors de la création de la stratégie, utilisez les paramètres suivants :

- Type de stratégie : Antivirus

- Plateforme : Windows

- Profil : antivirus Microsoft Defender

- Paramètres de configuration : définissez Activer la protection réseau sur Activé (mode bloc) pour l’application, ou Activé (mode audit) pour évaluer l’impact avant l’application

Pour plus d’informations sur Microsoft Defender profils antivirus dans Microsoft Intune, consultez Stratégie antivirus pour la sécurité des points de terminaison.

Une fois votre stratégie créée et affectée, revenez à cet article pour poursuivre la vérification.

Méthode de profil de configuration d’appareil

Pour configurer la protection réseau à l’aide d’un profil de configuration d’appareil Microsoft Intune, consultez Ajouter des paramètres Endpoint Protection dans Intune (ouvre un nouvel onglet dans la documentation Intune). Lors de la création du profil, utilisez les paramètres suivants :

- Plateforme : Windows 10 et versions ultérieures

- Type de profil : Modèles > Endpoint Protection

- Paramètres de configuration : développez Microsoft Defenderfiltrage réseauExploit Guard> et définissez Protection réseau sur Activer ou Auditer

Pour plus d’informations sur le paramètre Protection réseau et les valeurs disponibles, consultez Paramètres de filtrage réseau pour endpoint Protection.

Une fois votre profil créé et attribué, revenez à cet article pour continuer avec la vérification et d’autres méthodes de déploiement.

Gestion des périphériques mobiles (GPM)

Utilisez le fournisseur de services de configuration (CSP) EnableNetworkProtection pour activer ou désactiver la protection réseau, ou pour activer le mode audit.

Mettez à jour Microsoft Defender plateforme anti-programme malveillant vers la dernière version avant d’activer ou de désactiver la protection réseau.

Stratégie de groupe

Utilisez la procédure suivante pour activer la protection réseau sur les ordinateurs joints à un domaine ou sur un ordinateur autonome.

Sur un ordinateur autonome, accédez à Démarrer , puis tapez et sélectionnez Modifier la stratégie de groupe.

-Ou-

Sur un ordinateur de gestion de stratégie de groupe joint à un domaine, ouvrez la console de gestion stratégie de groupe (GPMC). Cliquez avec le bouton droit sur l’objet stratégie de groupe que vous souhaitez configurer, puis sélectionnez Modifier.

Dans l’Éditeur de gestion des stratégies de groupe, accédez à Configuration ordinateur, puis sélectionnez Modèles d’administration.

Développez l’arborescence composants> Windows Microsoft Defender Antivirus> Microsoft DefenderProtection réseauExploit Guard>.

Sur les versions antérieures de Windows, le chemin d’accès stratégie de groupe peut avoir Windows Defender Antivirus au lieu de Microsoft Defender Antivirus.

Double-cliquez sur le paramètre Empêcher les utilisateurs et les applications d’accéder aux sites web dangereux et définissez l’option sur Activé. Dans la section options, vous devez spécifier l’une des options suivantes :

- Bloquer : les utilisateurs ne peuvent pas accéder aux adresses IP et domaines malveillants.

- Désactiver (par défaut) : la fonctionnalité de protection réseau ne fonctionne pas. Les utilisateurs ne sont pas empêchés d’accéder aux domaines malveillants.

- Mode Audit : si un utilisateur visite une adresse IP ou un domaine malveillant, un événement est enregistré dans le journal des événements Windows. Toutefois, l’utilisateur n’est pas bloqué pour accéder à l’adresse.

Importante

Pour activer entièrement la protection réseau, vous devez définir l’option stratégie de groupe sur Activé, puis sélectionner Bloquer dans le menu déroulant des options.

(Cette étape est facultative.) Suivez les étapes décrites dans Vérifier si la protection réseau est activée pour vérifier que vos paramètres de stratégie de groupe sont corrects.

Microsoft Configuration Manager

Ouvrez la console Gestionnaire de configuration.

Accédez à Ressources et conformité>Endpoint Protection>Windows Defender Exploit Guard.

Sélectionnez Créer une stratégie Exploit Guard dans le ruban pour créer une stratégie.

Pour modifier une stratégie existante, sélectionnez la stratégie, puis sélectionnez Propriétés dans le ruban ou dans le menu contextuel. Modifiez l’option Configurer la protection réseau à partir de l’onglet Protection réseau .

Dans la page Général , spécifiez un nom pour la nouvelle stratégie et vérifiez que l’option Protection réseau est activée.

Dans la page Protection du réseau , sélectionnez l’un des paramètres suivants pour l’option Configurer la protection réseau :

- Bloquer

- Audit

- Disabled

Effectuez le reste des étapes et enregistrez la stratégie.

Dans le ruban, sélectionnez Déployer pour déployer la stratégie dans un regroupement.

PowerShell

Sur votre appareil Windows, sélectionnez Démarrer, tapez

powershell, cliquez avec le bouton droit sur Windows PowerShell, puis sélectionnez Exécuter en tant qu’administrateur.Exécutez la l’applet commande suivant :

Set-MpPreference -EnableNetworkProtection EnabledPour Windows Server, utilisez les commandes supplémentaires répertoriées dans le tableau suivant :

Version de Windows Server Commandes Windows Server 2019 et versions ultérieures Set-MpPreference -AllowNetworkProtectionOnWinServer $trueWindows Server 2016

Windows Server 2012 R2 avec l’agent unifié pour Microsoft Defender pour point de terminaisonSet-MpPreference -AllowNetworkProtectionDownLevel $true

Set-MpPreference -AllowNetworkProtectionOnWinServer $true

Importante

Désactivez le paramètre « AllowDatagramProcessingOnWinServer ». La désactivation de ce paramètre est importante pour tous les rôles qui génèrent des volumes élevés de trafic UDP, tels que les contrôleurs de domaine, les serveurs DNS Windows, les serveurs de fichiers Windows, les serveurs Microsoft SQL, les serveurs Microsoft Exchange et autres. L’activation du traitement des datagrammes dans ces cas peut réduire les performances et la fiabilité du réseau. Sa désactivation permet de maintenir le réseau stable et garantit une meilleure utilisation des ressources système dans les environnements à forte demande.

(Cette étape est facultative.) Pour définir la protection réseau sur le mode audit, utilisez l’applet de commande suivante :

Set-MpPreference -EnableNetworkProtection AuditModePour désactiver la protection réseau, utilisez le

Disabledparamètre au lieu deAuditModeouEnabled.

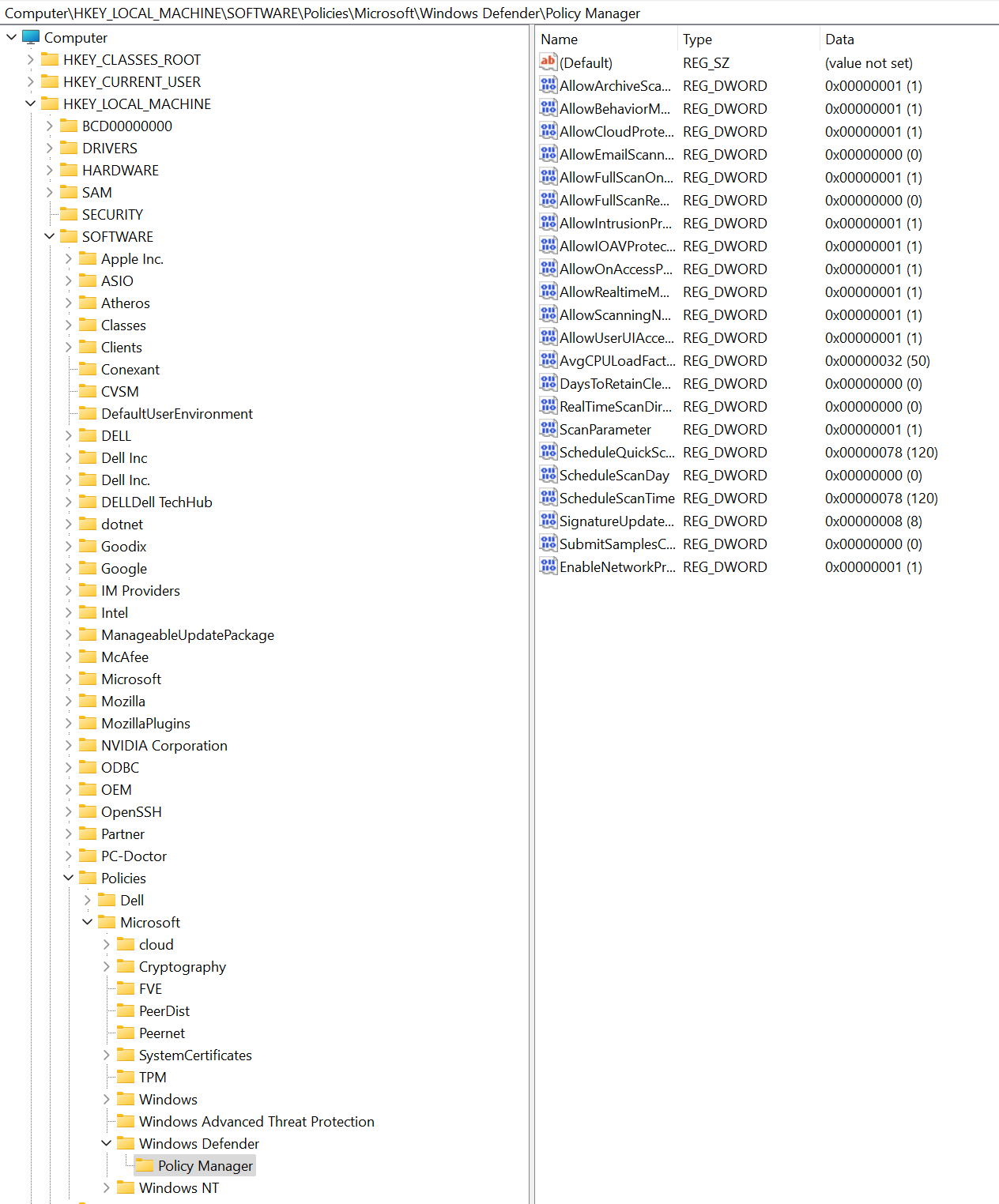

Vérifier si la protection réseau est activée

Vous pouvez utiliser l’Éditeur du Registre pour case activée la status de la protection réseau.

Ouvrez l’Éditeur du Registre (par exemple, exécutez

regedit.exe).Accédez au chemin d’accès suivant : HKEY_LOCAL_MACHINE>Stratégies LOGICIELLEs>>Microsoft>Windows Defender>Policy Manager

Si ce chemin n’existe pas, accédez à HKEY_LOCAL_MACHINE>SOFTWARE>Microsoft>Windows Defender>Windows Defender Exploit Guard>Network Protection.

Sélectionnez ActiverRéseauProtection pour voir l’état actuel de la protection réseau sur l’appareil :

- 0 est désactivé

- 1 est activé

- 2 est le mode Audit

Informations importantes sur la suppression des paramètres Exploit Guard d’un appareil

Lorsque vous déployez une stratégie Exploit Guard à l’aide de Configuration Manager, les paramètres restent sur le client même si vous supprimez ultérieurement le déploiement. Si le déploiement est supprimé, les journaux Delete du client ne sont pas pris en charge dans le ExploitGuardHandler.log fichier.

Pour supprimer correctement les paramètres Exploit Guard, utilisez le script PowerShell suivant dans le SYSTEM contexte :

$defenderObject = Get-WmiObject -Namespace "root/cimv2/mdm/dmmap" -Class "MDM_Policy_Config01_Defender02" -Filter "InstanceID='Defender' and ParentID='./Vendor/MSFT/Policy/Config'"

$defenderObject.AttackSurfaceReductionRules = $null

$defenderObject.AttackSurfaceReductionOnlyExclusions = $null

$defenderObject.EnableControlledFolderAccess = $null

$defenderObject.ControlledFolderAccessAllowedApplications = $null

$defenderObject.ControlledFolderAccessProtectedFolders = $null

$defenderObject.EnableNetworkProtection = $null

$defenderObject.Put()

$exploitGuardObject = Get-WmiObject -Namespace "root/cimv2/mdm/dmmap" -Class "MDM_Policy_Config01_ExploitGuard02" -Filter "InstanceID='ExploitGuard' and ParentID='./Vendor/MSFT/Policy/Config'"

$exploitGuardObject.ExploitProtectionSettings = $null

$exploitGuardObject.Put()