Notes

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de vous connecter ou de modifier des répertoires.

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de modifier des répertoires.

La chasse avancée est un outil de chasse aux menaces basé sur des requêtes qui vous permet d’explorer jusqu’à 30 jours de données brutes. Vous pouvez inspecter de manière proactive les événements de votre réseau pour localiser les indicateurs et entités de menace. L’accès flexible aux données facilite le repérage sans contrainte pour les menaces connues et potentielles.

La chasse avancée prend en charge deux modes, guidé et avancé. Utilisez le mode guidé si vous n’êtes pas encore familiarisé avec Langage de requête Kusto (KQL) ou si vous préférez la commodité d’un générateur de requêtes. Utilisez le mode avancé si vous êtes à l’aise avec KQL pour créer des requêtes à partir de zéro.

Pour commencer la chasse, consultez Choisir entre les modes guidés et avancés à chasser dans le portail Microsoft Defender.

Vous pouvez utiliser les mêmes requêtes de chasse aux menaces pour créer des règles de détection personnalisées. Ces règles s’exécutent automatiquement pour case activée et répondre à une activité de violation suspectée, à des machines mal configurées et à d’autres résultats.

La chasse avancée prend en charge les requêtes qui case activée un jeu de données plus large provenant de :

- Microsoft Defender pour point de terminaison

- Microsoft Defender pour Office 365

- Microsoft Defender for Cloud Apps

- Microsoft Defender pour l’identité

- Microsoft Sentinel

Pour utiliser la chasse avancée, activez Microsoft Defender XDR. Ou pour utiliser la chasse avancée avec Microsoft Sentinel, connectez-Microsoft Sentinel au portail Defender.

Pour plus d’informations sur la chasse avancée dans Microsoft Defender for Cloud Apps données, consultez la vidéo.

Obtenir l’accès

Pour utiliser la chasse avancée ou d’autres fonctionnalités de Microsoft Defender XDR, vous avez besoin d’un rôle approprié dans Microsoft Entra ID. En savoir plus sur les rôles et autorisations requis pour la chasse avancée.

En outre, votre accès aux données de point de terminaison est déterminé par les paramètres de contrôle d’accès en fonction du rôle (RBAC) dans Microsoft Defender pour point de terminaison. En savoir plus sur la gestion de l’accès aux Microsoft Defender XDR.

Fréquence d’actualisation et de mise à jour des données

Les données de recherche avancée peuvent être classées en deux types distincts, chacun consolidé différemment.

Données d’événement ou d’activité

Les données d’événement ou d’activité remplissent des tables sur les alertes, les événements de sécurité, les événements système et les évaluations de routine. Le recherche avancée reçoit ces données presque immédiatement après que les capteurs qui les collectent les transmettent avec succès aux services cloud correspondants. Par exemple, vous pouvez interroger des données d’événement à partir de capteurs sains sur des stations de travail ou des contrôleurs de domaine presque immédiatement après leur disponibilité sur Microsoft Defender pour point de terminaison et Microsoft Defender pour Identity.

Pour collecter encore plus de propriétés d’événement, vous avez la possibilité d’activer les rapports agrégés.

Données d’entité

Les données d’entité remplissent les tables avec des informations sur les utilisateurs et les appareils. Ces données proviennent à la fois de sources de données relativement statiques et de sources dynamiques, telles que les entrées Active Directory et les journaux d’événements. Pour fournir des données actualisées, les tables sont mises à jour avec de nouvelles informations toutes les 15 minutes, en ajoutant des lignes qui peuvent ne pas être entièrement remplies. Toutes les 24 heures, les données sont consolidées pour insérer un enregistrement qui contient le jeu de données le plus récent et le plus complet sur chaque entité.

Fuseau horaire

Requêtes

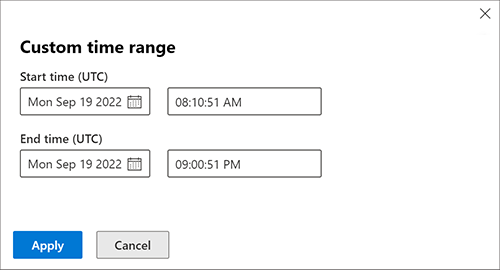

Les données de chasse avancées utilisent le fuseau horaire UTC (Universal Time Coordinated).

Les requêtes doivent être créées au format UTC.

Résultats

Les résultats de la chasse avancée sont convertis en fuseau horaire défini dans Microsoft Defender XDR.

Pour étendre la rétention de 30 jours pour la chasse avancée, vous pouvez utiliser les API de diffusion en continu

Pour étendre la rétention de 30 jours pour la chasse avancée, consultez les ressources suivantes :

- API de streaming Microsoft Defender XDR

- API de streaming de données brutes Microsoft Defender pour point de terminaison

Remarque

Les données conservées datent du premier (1er) jour que vous implémentez et activez l’API de streaming.

Contenu connexe

- Choisir entre les modes de chasse guidés et avancés

- Créer des requêtes de chasse à l’aide du mode guidé

- Apprendre le langage de requête

- Comprendre le schéma

- API de sécurité Microsoft Graph

- Vue d’ensemble des détections personnalisées

Conseil

Voulez-vous en savoir plus ? Collaborez avec la communauté Sécurité Microsoft dans notre communauté technique : Communauté technique Microsoft Defender XDR.