Remarque

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de vous connecter ou de modifier des répertoires.

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de modifier des répertoires.

S’applique à :

- Microsoft Defender XDR

Importante

Certaines informations contenues dans cet article concernent le produit en préversion, qui peut être considérablement modifié avant sa publication commerciale. Microsoft n’offre aucune garantie, explicite ou implicite, concernant les informations fournies ici.

L’analytique des menaces est une solution de renseignement sur les menaces intégrée au produit de chercheurs experts en sécurité Microsoft. Il aide les équipes de sécurité à rester efficaces face aux menaces émergentes, telles que :

- Les acteurs actifs contre les menaces et leurs campagnes

- Techniques d’attaque populaires et nouvelles

- Vulnérabilités critiques

- Surface d'attaque courantes

- Programmes malveillants répandus

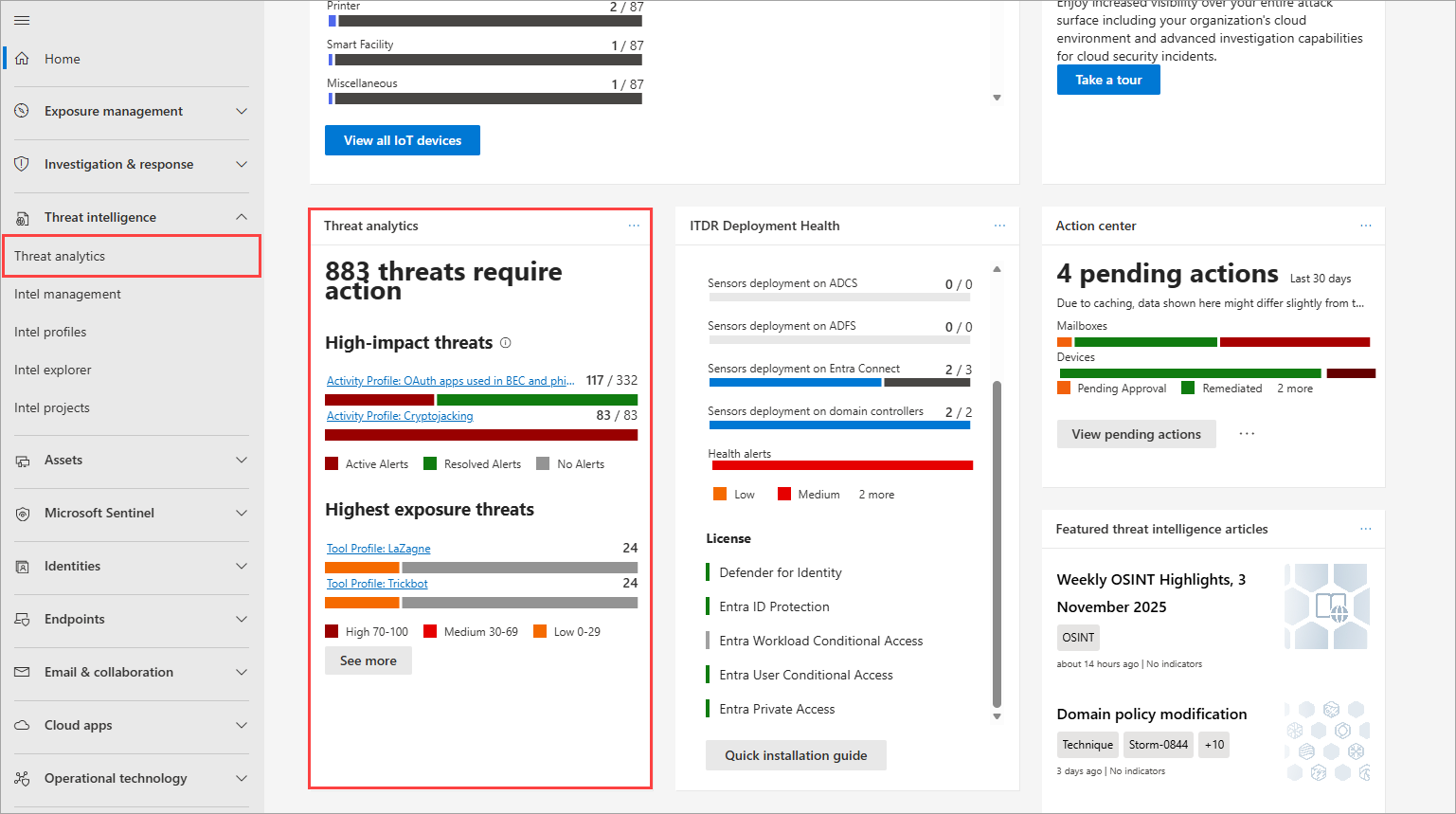

Vous pouvez accéder à l’analyse des menaces en haut à gauche de la barre de navigation de Microsoft Defender portail, ou à partir d’un tableau de bord dédié carte qui affiche les principales menaces pour votre organization, à la fois en termes d’impact connu et d’exposition.

Obtenir une visibilité sur les campagnes actives ou en cours et savoir ce qu’il faut faire par le biais de l’analyse des menaces peut aider votre équipe chargée des opérations de sécurité à prendre des décisions éclairées.

Avec des adversaires plus sophistiqués et de nouvelles menaces qui apparaissent fréquemment et de manière répandue, il est essentiel de pouvoir rapidement :

- Identifier les menaces émergentes et y réagir

- Découvrez si vous êtes actuellement attaqué

- Évaluer l’impact de la menace sur vos ressources

- Passer en revue votre résilience face aux menaces ou votre exposition aux menaces

- Identifier les mesures d’atténuation, de récupération ou de prévention que vous pouvez prendre pour arrêter ou contenir les menaces

Chaque rapport fournit une analyse d’une menace suivie et des conseils complets sur la façon de se défendre contre cette menace. Il incorpore également les données de votre réseau, indiquant si la menace est active et si vous avez mis en place des protections applicables.

Rôles et des autorisations requis

Pour accéder à Threat Analytics dans le portail Defender, vous avez besoin d’une licence pour au moins un produit Microsoft Defender XDR. Pour plus d’informations, consultez Microsoft Defender XDR prérequis.

Remarque

La licence Microsoft Defender pour point de terminaison P1 est une exception à ce prérequis et n’accorde pas l’accès Analyse des menaces.

Microsoft Sentinel clients SIEM ont accès à certaines sections ou onglets Analyse des menaces uniquement. En savoir plus

Les rôles et autorisations suivants sont également requis pour accéder à Threat Analytics :

- Notions de base des données de sécurité (lecture) : pour afficher le rapport d’analyse des menaces, les incidents et les alertes associés, ainsi que les ressources impactées

- Gestion des vulnérabilités (lecture) et gestion des expositions (lecture) : pour voir les données d’exposition associées et les actions recommandées

Par défaut, l’accès aux services disponibles dans le portail Defender est géré collectivement à l’aide de Microsoft Entra rôles globaux. Si vous avez besoin d’une plus grande flexibilité et d’un meilleur contrôle de l’accès à des données de produit spécifiques, et que vous n’utilisez pas encore le contrôle d’accès en fonction du rôle (RBAC) Microsoft Defender unifié pour la gestion centralisée des autorisations, nous vous recommandons de créer des rôles personnalisés pour chaque service. En savoir plus sur la création de rôles personnalisés

Importante

Vous disposez d’une visibilité sur tous les rapports d’analyse des menaces, même si vous n’avez qu’un seul des produits pris en charge. Toutefois, vous avez besoin de chaque produit et rôle pour voir les incidents, les ressources, l’exposition et les actions recommandées propres à ce produit.

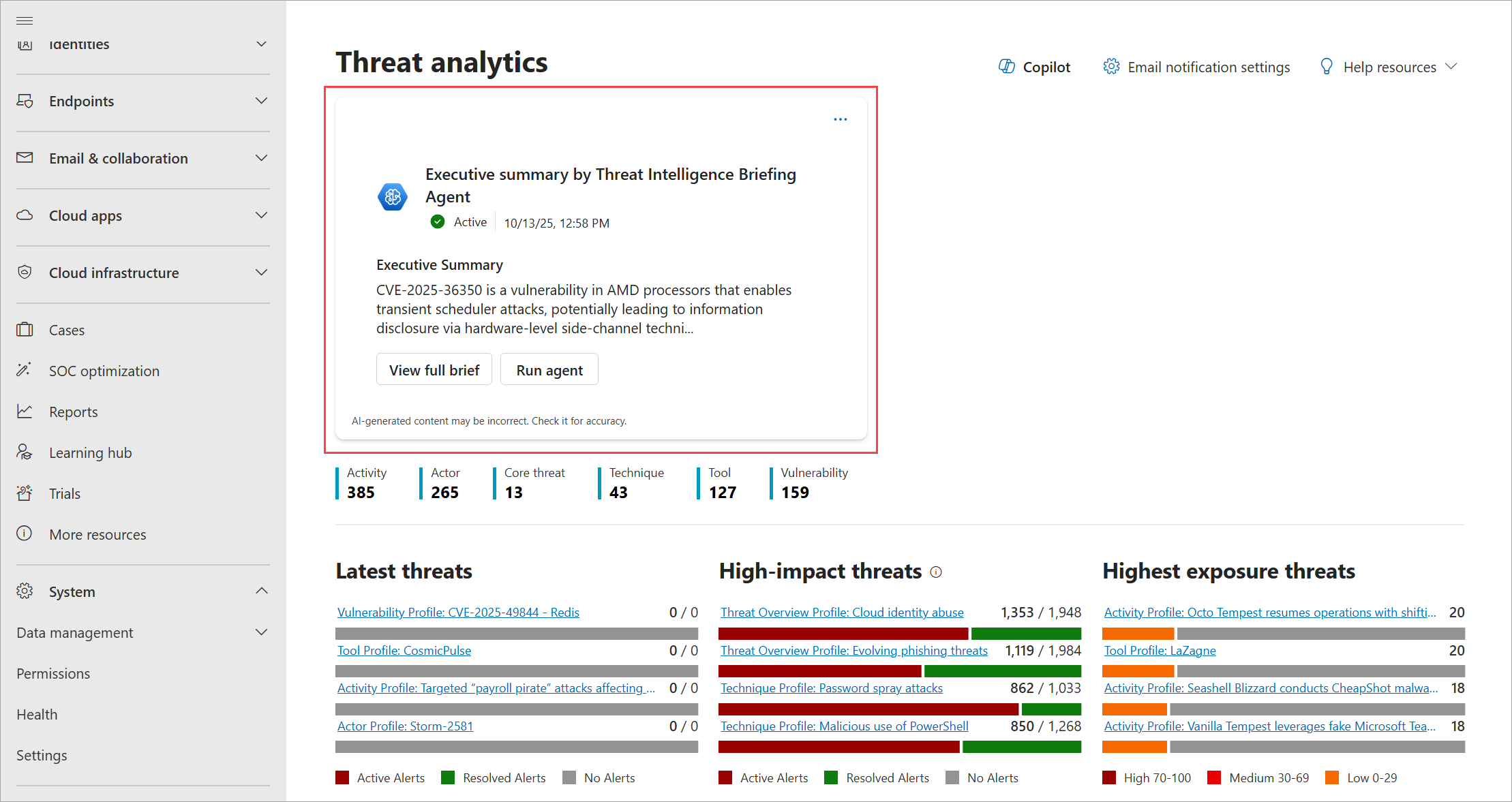

Afficher le tableau de bord Analyse des menaces

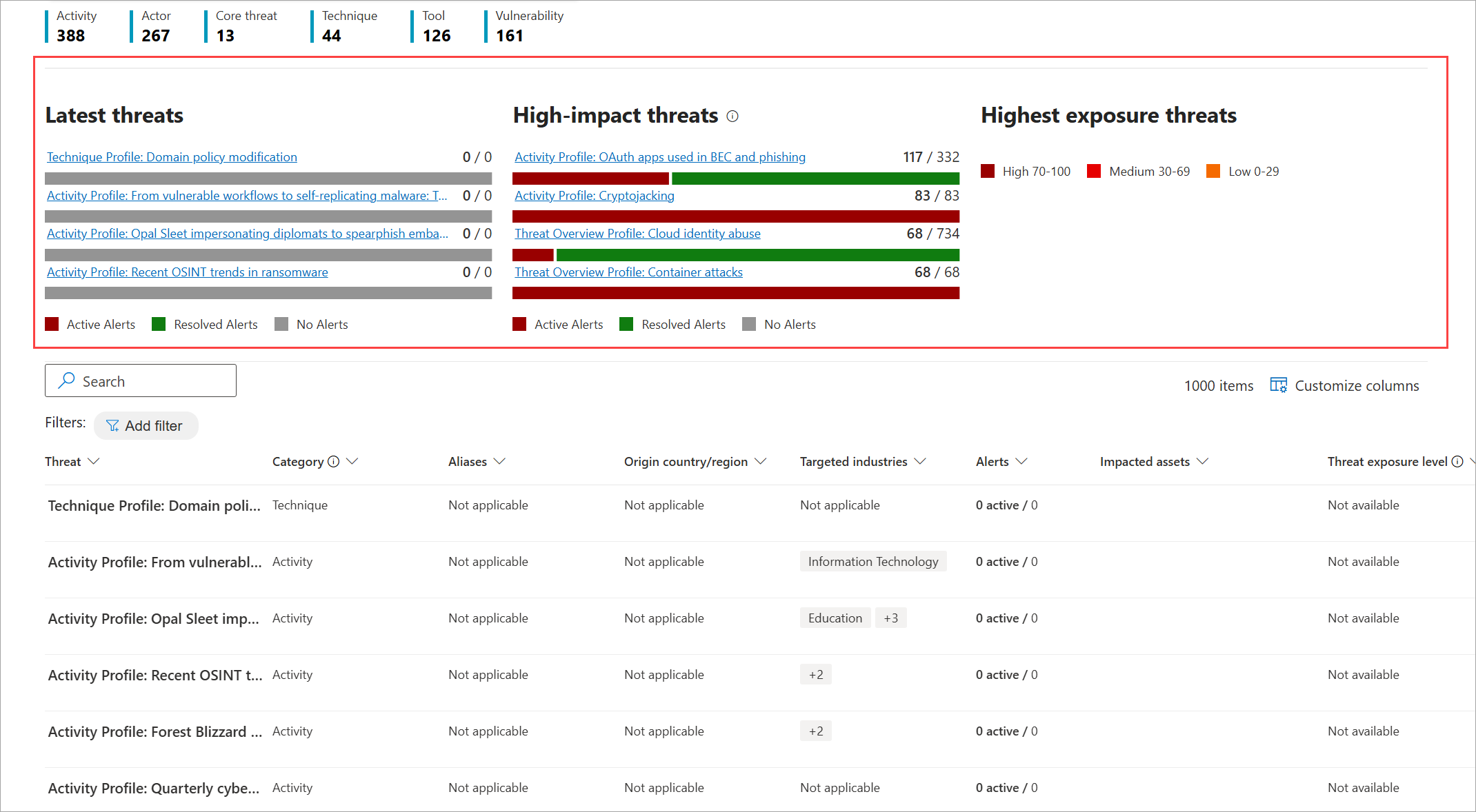

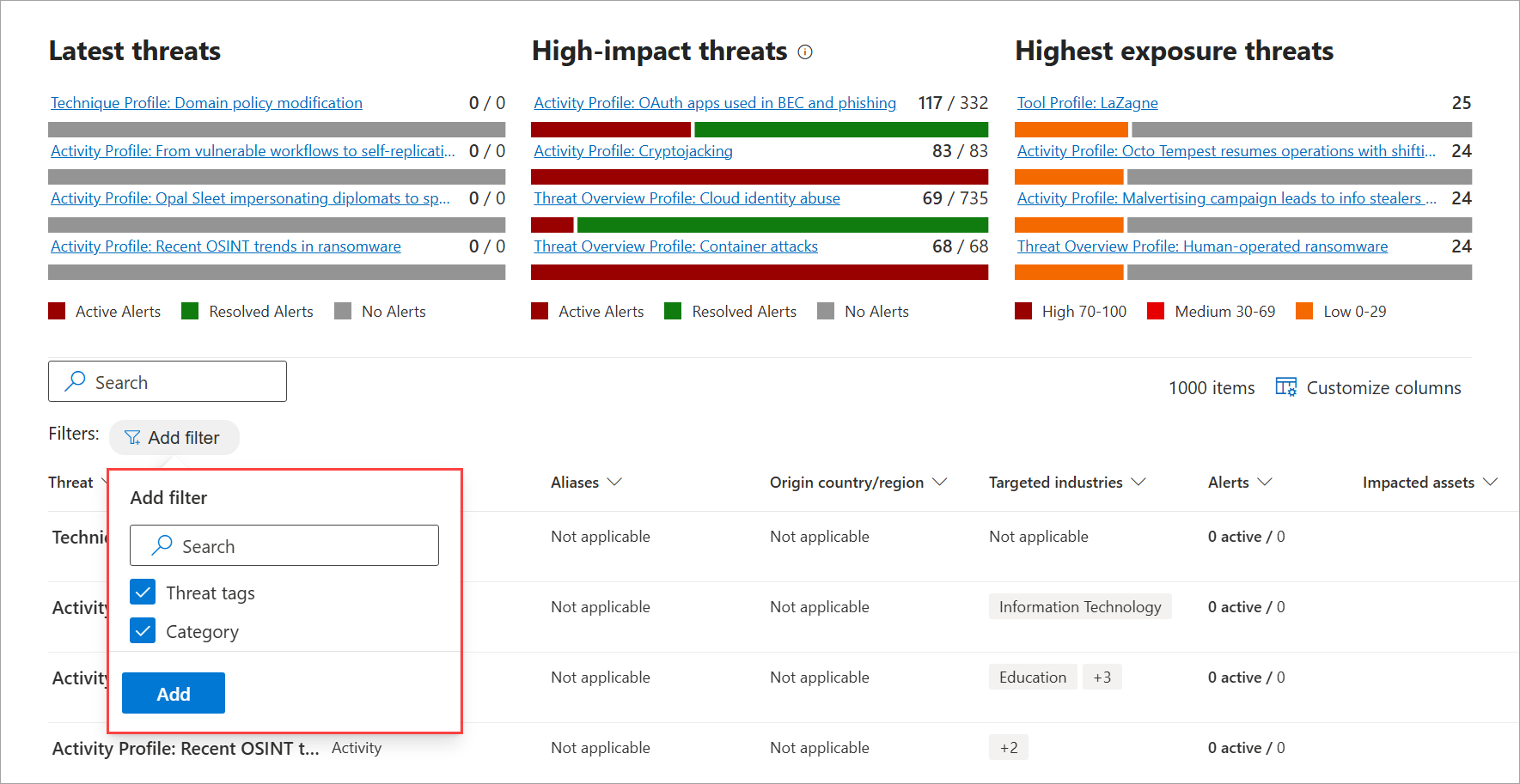

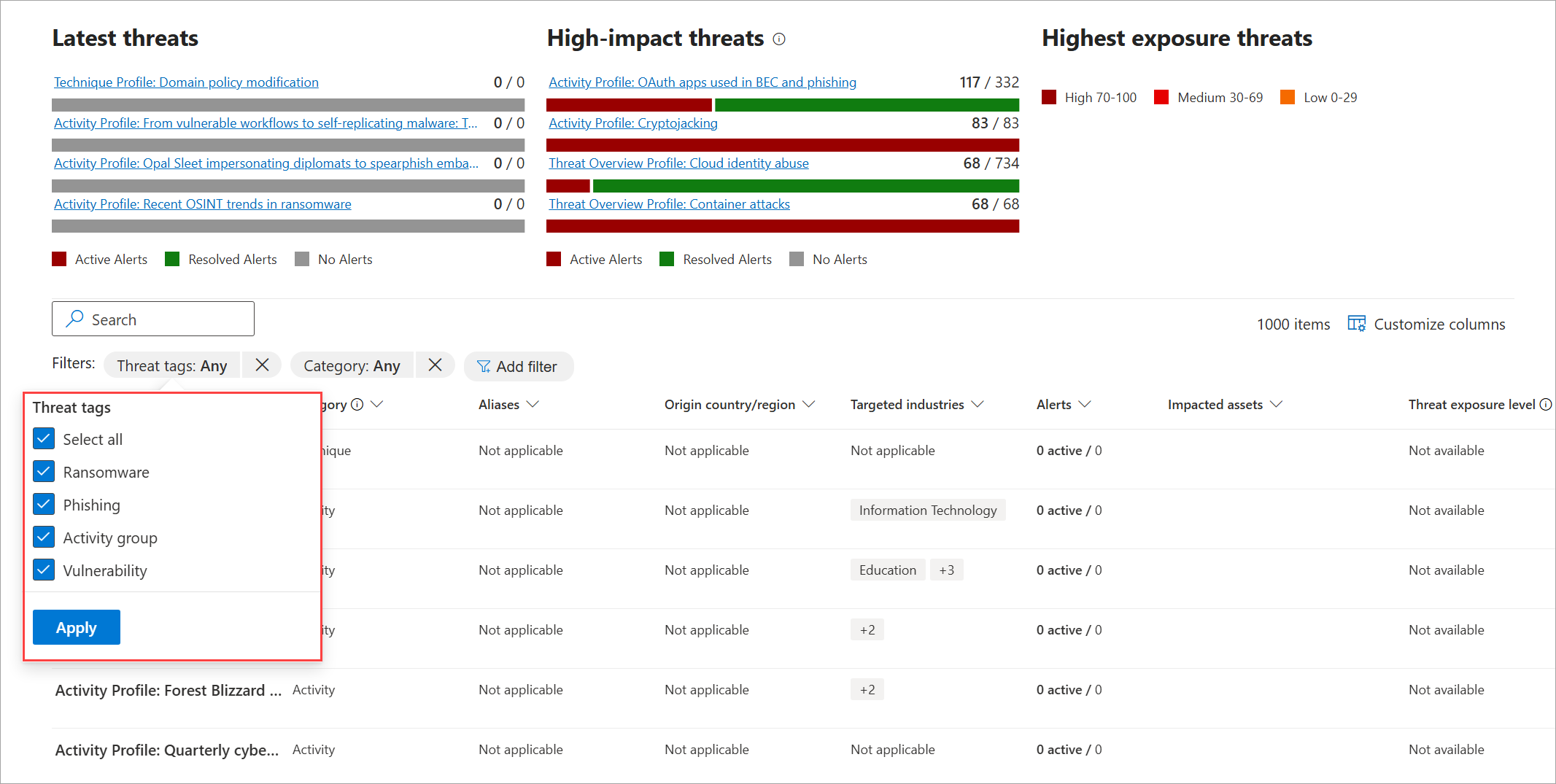

Le tableau de bord Analyse des menaces (security.microsoft.com/threatanalytics3) met en évidence les rapports les plus pertinents pour votre organization. Il récapitule les menaces dans les sections suivantes :

- Dernières menaces : répertorie les rapports de menaces les plus récemment publiés ou mis à jour, ainsi que le nombre d’alertes actives et résolues.

- Menaces à fort impact : répertorie les menaces qui ont l’impact le plus élevé sur votre organization. Cette section répertorie d’abord les menaces avec le plus grand nombre d’alertes actives et résolues.

- Menaces les plus exposées : répertorie les menaces auxquelles votre organization est exposé le plus. Votre niveau d’exposition à une menace est calculé à l’aide de deux informations : la gravité des vulnérabilités associées à la menace et le nombre d’appareils de votre organization qui pourraient être exploités par ces vulnérabilités.

Sélectionnez une menace dans le tableau de bord pour afficher le rapport de cette menace. Vous pouvez également sélectionner le champ De recherche à utiliser dans un mot clé lié au rapport d’analyse des menaces que vous souhaitez lire.

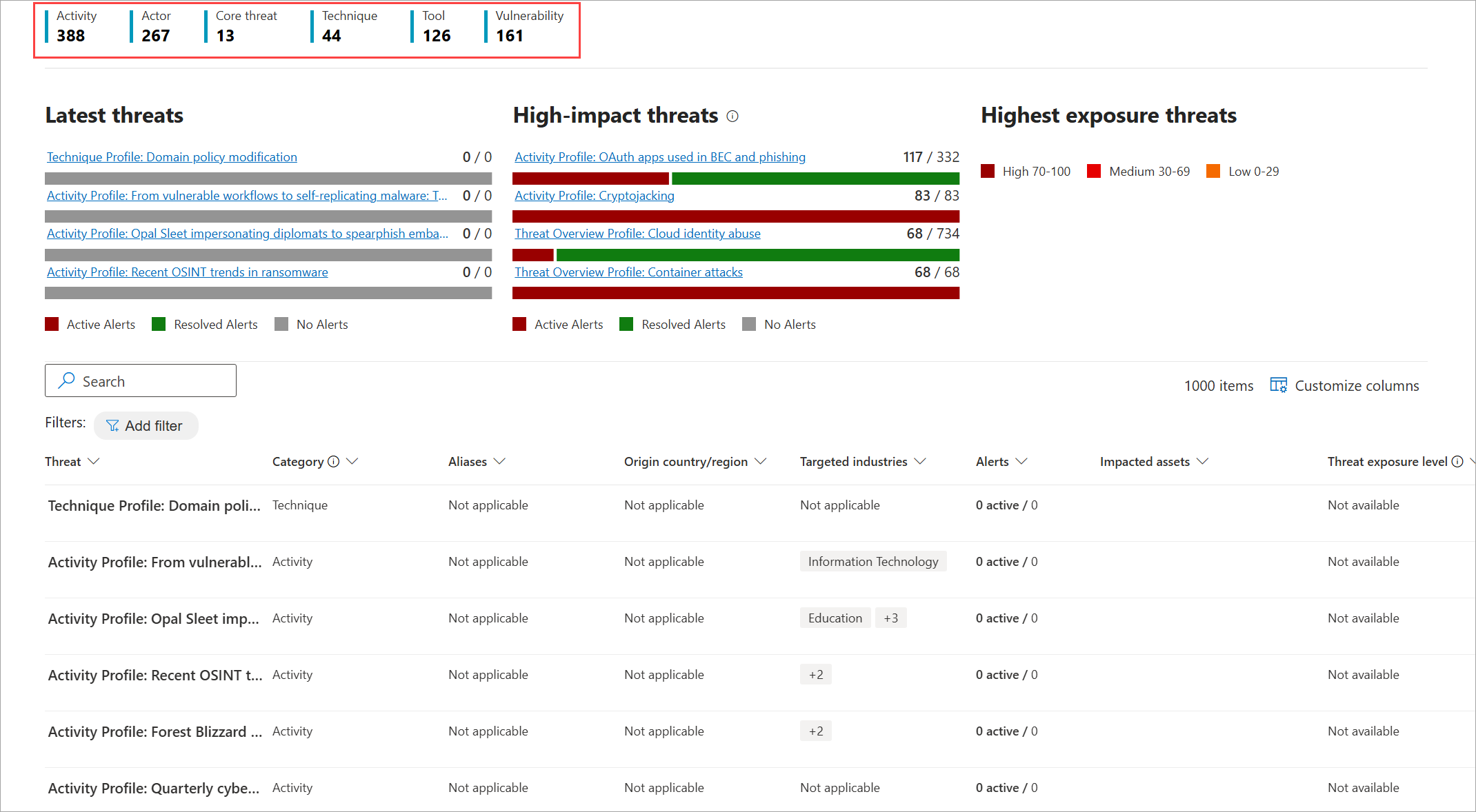

Afficher les rapports par catégorie

Vous pouvez filtrer la liste des rapports sur les menaces et afficher les rapports les plus pertinents en fonction des options suivantes :

Étiquettes de menace : vous aident à afficher les rapports les plus pertinents en fonction d’une catégorie de menace spécifique. Par exemple, la balise Ransomware inclut tous les rapports liés aux rançongiciels.

L’équipe Microsoft Threat Intelligence ajoute des étiquettes de menace à chaque rapport de menace. Les balises de menace suivantes sont actuellement disponibles :

- Rançongiciel

- Hameçonnage

- Groupe d’activités

- Vulnérabilité

Catégorie : vous aide à afficher les rapports les plus pertinents en fonction d’un type de rapport spécifique. Par exemple, la catégorie Acteur inclut tous les profils d’acteur de menace. En savoir plus sur les différents types de rapports d’analyste

Ces filtres vous aident à examiner efficacement la liste des rapports sur les menaces. Par exemple, vous pouvez afficher tous les rapports sur les menaces liés à la catégorie ransomware, ou les rapports sur les menaces qui impliquent des vulnérabilités.

Les catégories sont présentées en haut de la page Analyse des menaces. Les compteurs indiquent le nombre de rapports disponibles sous chaque catégorie.

Pour ajouter des types de filtres de rapport dans votre tableau de bord, sélectionnez Filtres, choisissez dans la liste, puis sélectionnez Ajouter.

Pour définir les types de rapports souhaités dans la liste en fonction des filtres disponibles, sélectionnez un type de filtre (par exemple, Balises de menace), choisissez dans la liste, puis sélectionnez Appliquer.

Afficher un rapport d’analyse des menaces

Chaque rapport d’analyse des menaces fournit des informations dans plusieurs sections :

- Vue d’ensemble

- Rapport d’analystes

- Incidents liés

- Ressources affectées

- Exposition des points de terminaison

- Actions recommandées

- Indicateurs (préversion)

Vue d’ensemble : Comprendre rapidement la menace, évaluer son impact et passer en revue les défenses

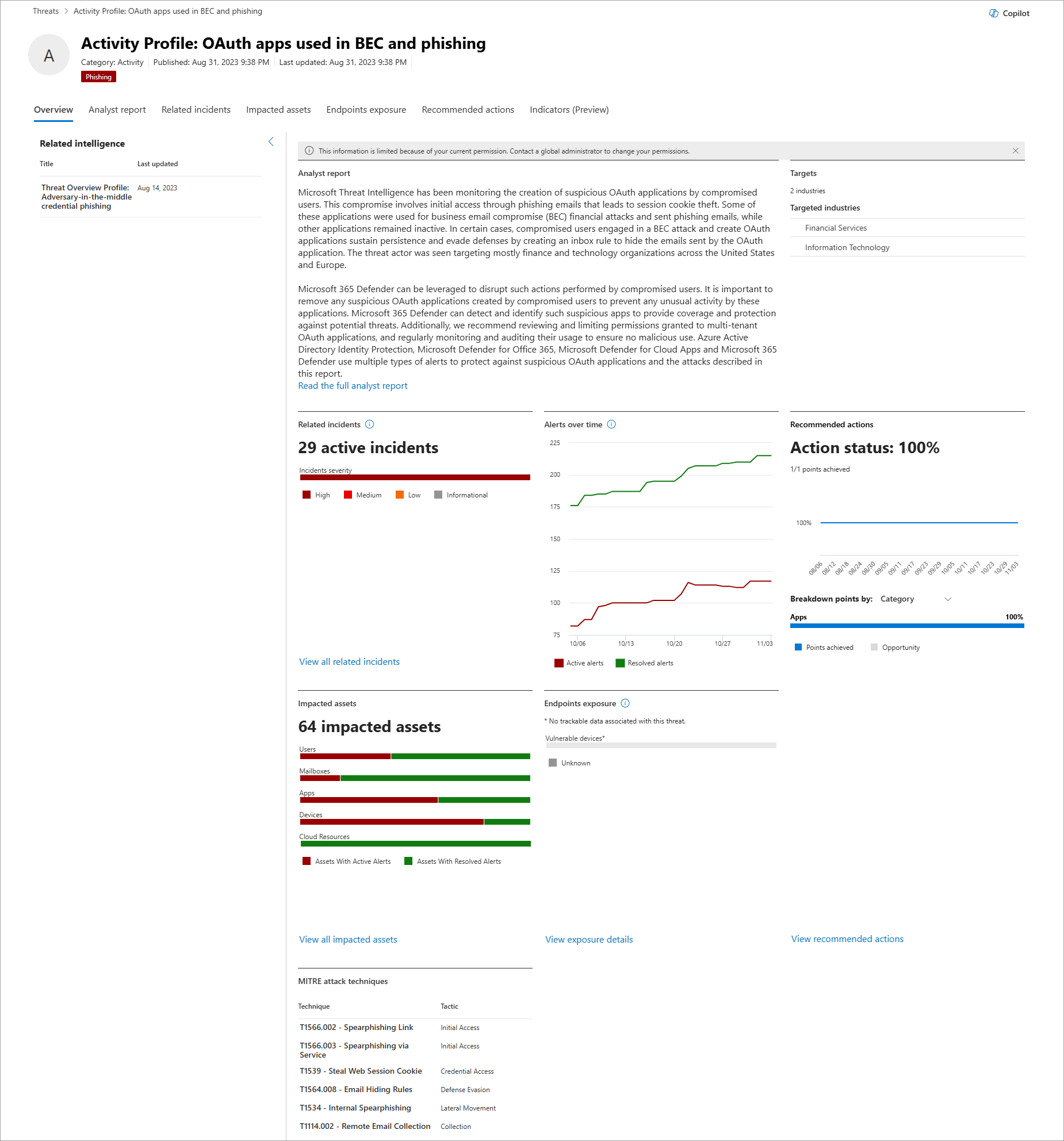

La section Vue d’ensemble fournit un aperçu du rapport d’analyste détaillé. Il fournit également des graphiques qui mettent en évidence l’impact de la menace sur votre organization et votre exposition via des appareils mal configurés et non corrigés.

Comprendre la menace et ses tactiques, techniques et procédures

Chaque rapport inclut les détails suivants sur une menace, le cas échéant ou disponible, en vous donnant un aperçu rapide de la menace et de son impact sur votre organization :

- Alias : répertorie les noms divulgués publiquement par d’autres fournisseurs de sécurité à la menace

- Origine : indique le pays ou la région d’où provient la menace

- Informations connexes : répertorie d’autres rapports d’analyse des menaces qui sont pertinents ou liés à la menace

- Cibles : répertorie les pays ou régions et secteurs ciblés par la menace

- Techniques d’attaque MITRE : répertorie les tactiques, techniques et procédures observées de la menace selon l’infrastructure MITRE ATT&CK

Évaluer l’impact sur votre organization

Chaque rapport inclut des graphiques conçus pour fournir des informations sur l’impact organisationnel d’une menace :

-

Incidents associés : fournit une vue d’ensemble de l’impact de la menace suivie sur votre organization avec les données suivantes :

- Nombre d’alertes actives et nombre d’incidents actifs auxquels elles sont associées

- Gravité des incidents actifs

- Alertes au fil du temps : indique le nombre d’alertes actives et résolues associées au fil du temps. Le nombre d’alertes résolues indique la rapidité avec laquelle votre organization répond aux alertes associées à une menace. Dans l’idéal, le graphique doit afficher les alertes résolues en quelques jours.

- Ressources affectées : indique le nombre de ressources distinctes qui ont actuellement au moins une alerte active associée à la menace suivie. Des alertes sont déclenchées pour les boîtes aux lettres qui reçoivent des e-mails de menace. Passez en revue les stratégies au niveau de l’organisation et de l’utilisateur pour les remplacements qui provoquent la remise d’e-mails de menace.

Passer en revue la résilience et la posture de sécurité

Chaque rapport comprend des graphiques qui fournissent une vue d’ensemble de la résilience de votre organization face à une menace donnée :

- Actions recommandées : indique le pourcentage d’status d’action ou le nombre de points que vous avez obtenus pour améliorer votre posture de sécurité. Effectuez les actions recommandées pour aider à résoudre la menace. Vous pouvez afficher la répartition des points par catégorie ou état.

- Exposition des points de terminaison : indique le nombre d’appareils vulnérables. Appliquez des mises à jour de sécurité ou des correctifs pour résoudre les vulnérabilités exploitées par la menace.

Rapport d’analyste : Obtenir des informations d’experts auprès des chercheurs en sécurité Microsoft

Dans la section Rapport d’analyste , vous pouvez lire la rédaction détaillée de l’expert. La plupart des rapports fournissent des descriptions détaillées des chaînes d’attaque, y compris les tactiques et techniques mappées à l’infrastructure MITRE ATT&CK, des listes exhaustives de recommandations et des conseils puissants pour la chasse aux menaces .

En savoir plus sur le rapport d’analyste

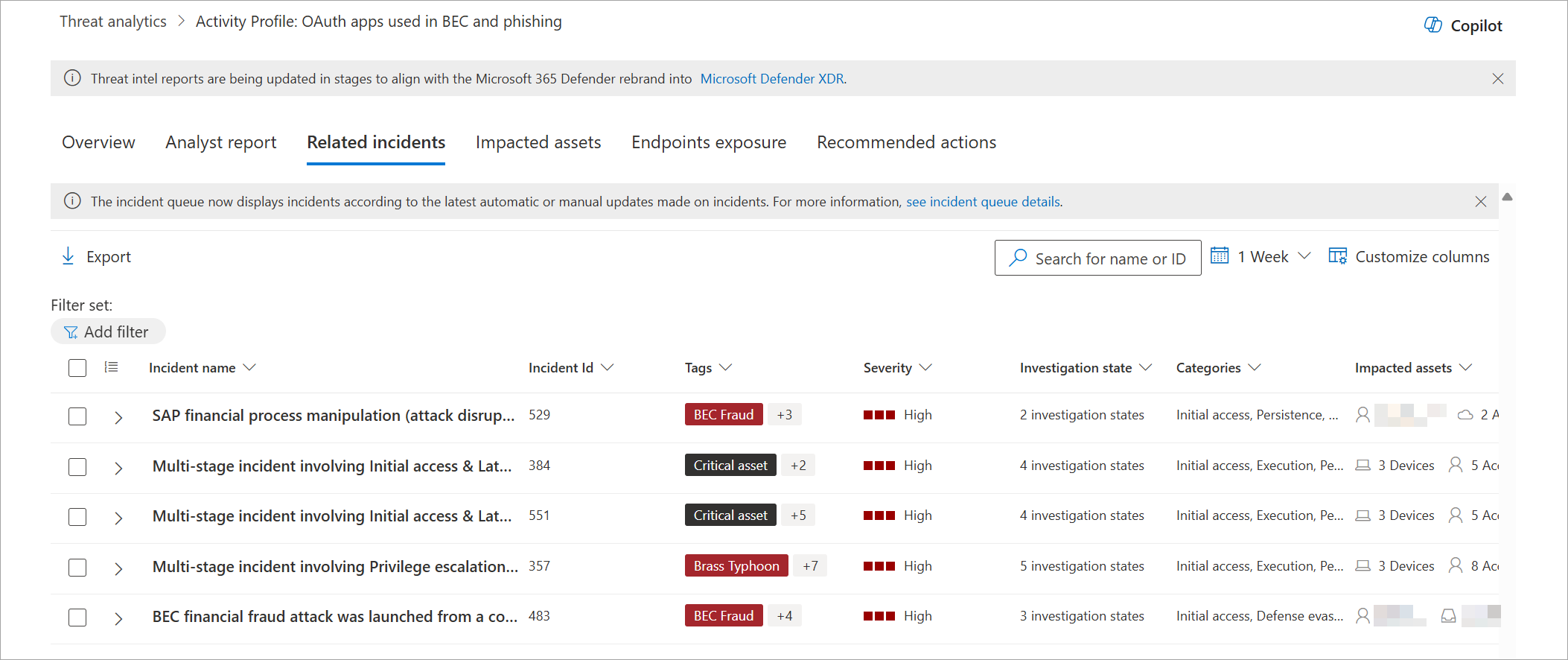

Incidents associés : afficher et gérer les incidents associés

L’onglet incidents liés fournit la liste de tous les incidents liés à la menace suivie. Vous pouvez attribuer des incidents ou gérer les alertes liées à chaque incident.

Remarque

Les incidents et les alertes associés à la menace proviennent de Microsoft Defender pour point de terminaison, Microsoft Defender pour Identity Microsoft Defender pour Office 365, Microsoft Defender for Cloud Apps et Microsoft Defender pour le cloud.

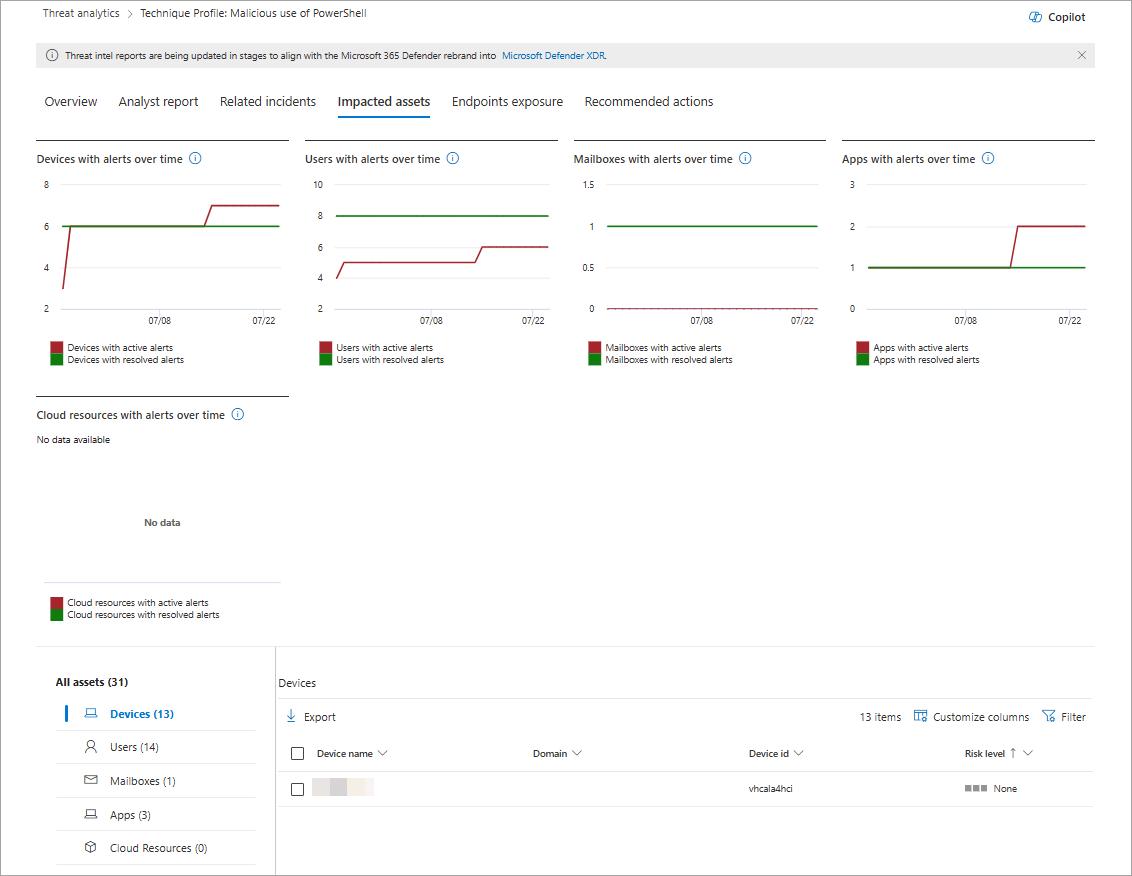

Ressources impactées : obtenir la liste des appareils, utilisateurs, boîtes aux lettres, applications et ressources cloud impactés

L’onglet Ressources impactées affiche les ressources affectées par la menace au fil du temps. Il affiche :

- Ressources affectées par les alertes actives

- Ressources affectées par les alertes résolues

- Toutes les ressources, ou le nombre total de ressources affectées par les alertes actives et résolues

Les ressources sont divisées en catégories suivantes :

- Appareils

- Utilisateurs

- Boîtes aux lettres

- Applications

- Ressources cloud

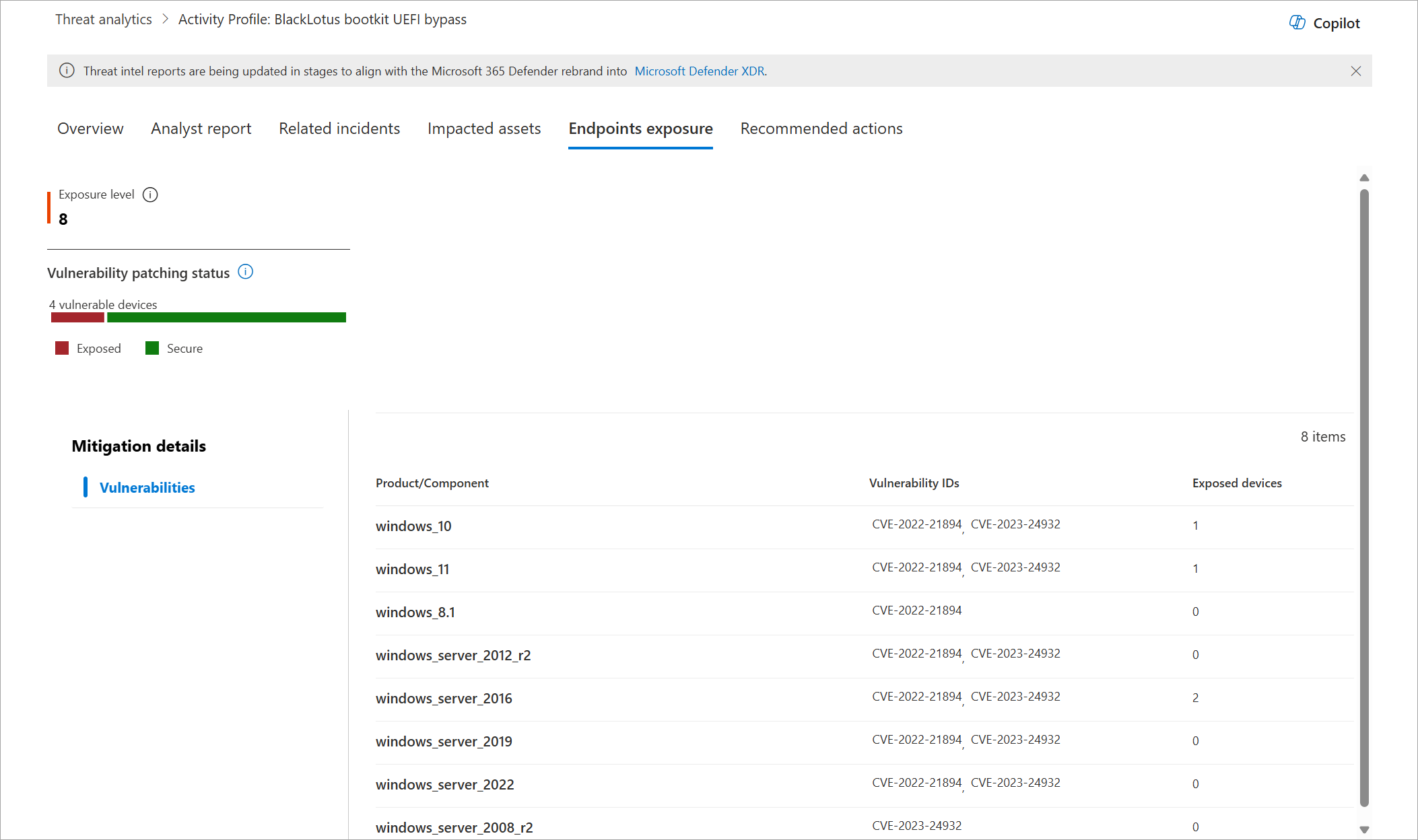

Exposition aux points de terminaison : connaître le status de déploiement des mises à jour de sécurité

La section Exposition aux points de terminaison fournit le niveau d’exposition de votre organization à la menace. Le niveau d’exposition est calculé en fonction de la gravité des vulnérabilités et des erreurs de configuration que la menace exploite, ainsi que du nombre d’appareils présentant ces faiblesses.

Cette section fournit également les status de déploiement des mises à jour de sécurité logicielles prises en charge pour les vulnérabilités détectées sur les appareils intégrés. Il incorpore les données de Gestion des vulnérabilités Microsoft Defender, qui fournissent également des informations détaillées à partir de divers liens dans le rapport.

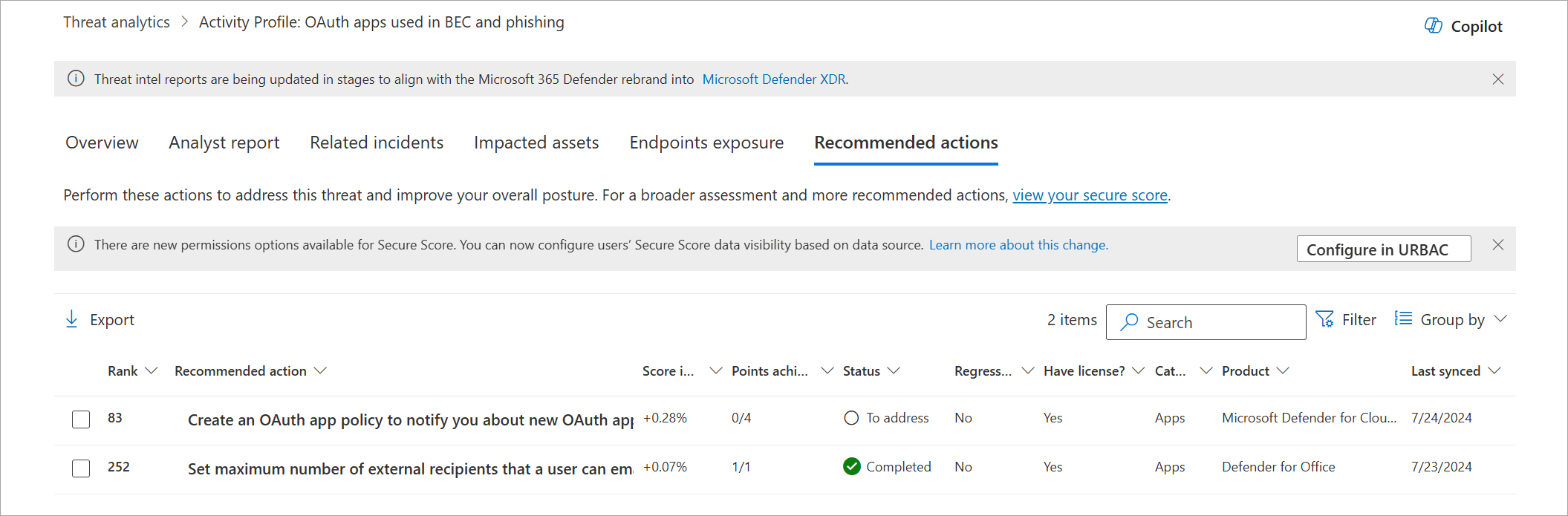

Actions recommandées : passez en revue la liste des atténuations et les status de vos appareils

Sous l’onglet Actions recommandées , passez en revue la liste des recommandations actionnables spécifiques qui peuvent vous aider à augmenter la résilience de votre organisation face à la menace. La liste des atténuations suivies inclut les configurations de sécurité prises en charge, telles que :

- Protection fournie par le cloud

- Protection d’application potentiellement indésirable (PUA)

- Protection en temps réel

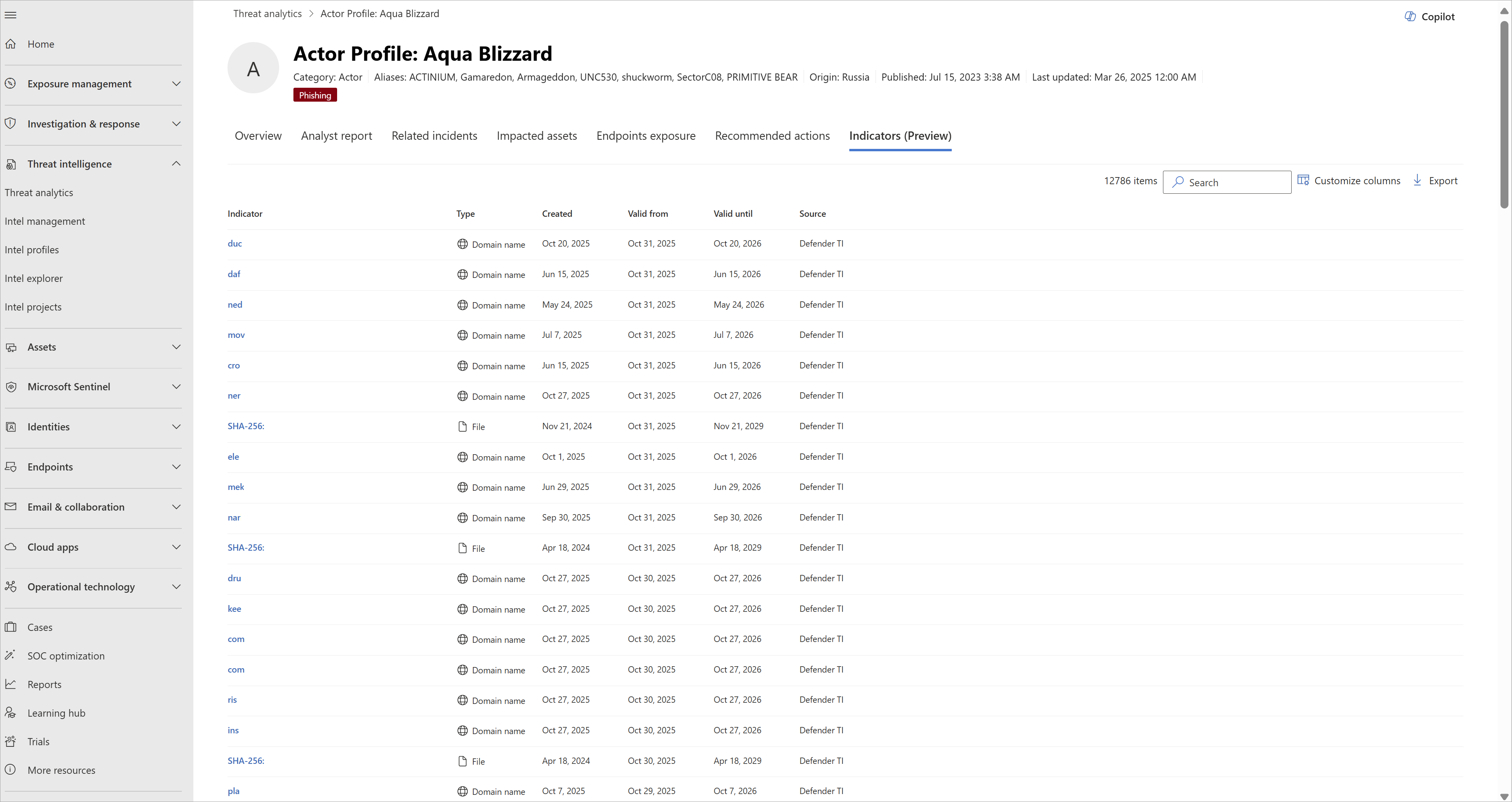

Indicateurs : afficher l’infrastructure et les preuves spécifiques derrière la menace (préversion)

L’onglet Indicateurs fournit une liste de tous les indicateurs de compromission associés à la menace. Les chercheurs Microsoft mettent à jour ces E/S en temps réel à mesure qu’ils trouvent de nouvelles preuves liées à la menace. Ces informations aident votre centre des opérations de sécurité (SOC) et les analystes de renseignement sur les menaces à corriger et à chasser de manière proactive. La liste conserve également les E/S expirés, ce qui vous permet d’examiner les menaces passées et de comprendre leur impact sur votre environnement.

Importante

Seuls les clients vérifiés peuvent accéder aux informations sous l’onglet Indicateurs . Si vous n’avez pas accès à ces informations, vous devez vérifier votre locataire. En savoir plus sur l’obtention de l’accès aux ICS

Restez à jour avec les derniers rapports et informations sur les menaces

L’analyse des menaces exploite et intègre diverses fonctionnalités Microsoft Defender et Microsoft Security Copilot pour vous tenir à jour, ainsi qu’à votre équipe SOC, chaque fois qu’un nouveau rapport ou un nouvel élément de renseignement sur les menaces pertinent pour votre environnement devient disponible.

Configurer l’agent Threat Intelligence Briefing

Configurez l’agent de renseignement sur les menaces pour obtenir en temps voulu des rapports de renseignement sur les menaces pertinents avec une analyse technique détaillée basée sur l’activité la plus récente des acteurs de menace et l’exposition aux vulnérabilités internes et externes. L’agent met en corrélation les données sur les menaces Microsoft et les signaux clients pour ajouter un contexte critique aux informations sur les menaces en quelques minutes, ce qui permet aux équipes d’analystes d’économiser des heures, voire des jours, sur la collecte et la corrélation des renseignements.

Une fois déployé, l’agent de renseignement sur les menaces apparaît sous la forme d’une bannière en haut de la page Analyse des menaces.

En savoir plus sur l’agent de renseignement sur les menaces

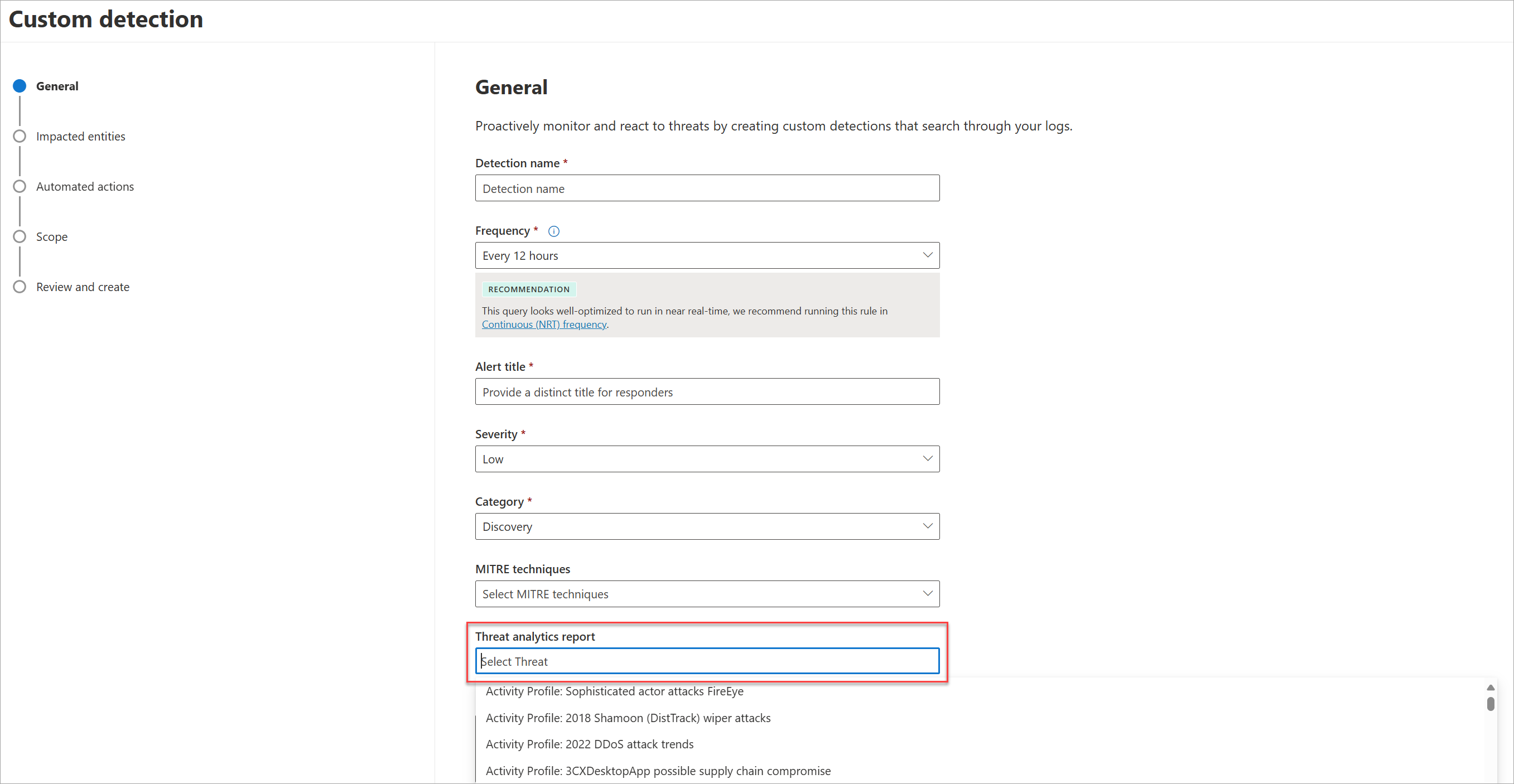

Configurer des détections personnalisées et les lier à des rapports d’analyse des menaces

Configurez des règles de détection personnalisées et liez-les à des rapports d’analyse des menaces. Si ces règles sont déclenchées et qu’une alerte génère un incident, le rapport s’affiche dans cet incident et l’incident apparaît sous l’onglet Incidents associés , comme toute autre détection définie par Microsoft.

En savoir plus sur la création et la gestion de règles de détection personnalisées

Configurer Notifications par e-mail pour les mises à jour de rapport

Configurez Notifications par e-mail qui vous envoient des mises à jour sur les rapports Analyse des menaces. Pour créer Notifications par e-mail, suivez les étapes décrites dans Obtenir Notifications par e-mail pour les mises à jour d’Analyse des menaces dans Microsoft Defender XDR.

Autres détails et limitations du rapport

Lorsque vous examinez les données d’analyse des menaces, tenez compte des facteurs suivants :

- La liste de contrôle de l’onglet Actions recommandées affiche uniquement les recommandations suivies dans le degré de sécurisation Microsoft. Consultez l’onglet Rapport d’analyste pour obtenir d’autres actions recommandées qui ne font pas l’objet d’un suivi dans le degré de sécurisation.

- Les actions recommandées ne garantissent pas une résilience complète et reflètent uniquement les meilleures actions possibles nécessaires pour l’améliorer.

- Les statistiques relatives à l’antivirus sont basées sur Microsoft Defender paramètres antivirus.

- La colonne Appareils mal configurés dans la page Principale Analyse des menaces affiche le nombre d’appareils affectés par une menace lorsque les actions recommandées associées à la menace ne sont pas activées. Toutefois, si les chercheurs Microsoft ne lient aucune action recommandée, la colonne Appareils mal configurés affiche la status Non disponible.

- La colonne Appareils vulnérables de la page Analyse des menaces principale indique le nombre d’appareils exécutant des logiciels qui sont vulnérables à l’une des vulnérabilités liées à la menace. Toutefois, si les chercheurs Microsoft ne lient aucune vulnérabilité, la colonne Appareils vulnérables affiche la status Non disponible.

Voir aussi

- Rechercher de manière proactive les menaces avec la chasse avancée

- Comprendre la section rapport d’analyste

- Évaluer et résoudre les faiblesses et les expositions en matière de sécurité

Conseil

Voulez-vous en savoir plus ? Collaborez avec la communauté Sécurité Microsoft dans notre communauté technique : Communauté technique Microsoft Defender XDR.