Appliquer des stratégies d’accès conditionnel au profil de trafic Microsoft

Avec un profil de transfert de trafic dédié pour votre trafic Microsoft, vous pouvez appliquer des stratégies d’accès conditionnel au trafic Microsoft. Avec l’accès conditionnel, vous pouvez exiger une authentification multifacteur et une conformité des appareils pour l’accès aux ressources Microsoft.

Cet article explique comment appliquer des stratégies d’accès conditionnel à votre profil de transfert de trafic Microsoft.

Prérequis

- Les administrateurs interagissant avec les fonctionnalités Global Secure Access (préversion) doivent avoir une ou plusieurs des attributions de rôles suivantes en fonction des tâches qu’ils effectuent.

- Le rôle Administrateur de l’accès sécurisé global pour gérer les fonctionnalités en préversion de l’accès sécurisé global.

- Le rôle Administrateur d’accès conditionnel pour créer des stratégies d’accès conditionnel et interagir avec elles.

- La préversion nécessite une licence Microsoft Entra ID P1. Si nécessaire, vous pouvez acheter des licences ou obtenir des licences d’essai gratuit.

- Nous recommandons d’utiliser une licence Microsoft 365 E3 pour utiliser le profil de transfert de trafic Microsoft.

Créer une stratégie d’accès conditionnel ciblant le profil de trafic Microsoft

L’exemple de stratégie suivant cible tous les utilisateurs, à l’exception de vos comptes de secours et des utilisateurs invités/externes, et exige une authentification multifacteur, une conformité des appareils ou un appareil avec une jonction hybride Microsoft Entra pour accéder au trafic Microsoft.

- Connectez-vous au Centre d’administration de Microsoft Entra en tant qu’administrateur d’accès conditionnel.

- Accédez à Identité>Protection>Accès conditionnel.

- Sélectionnez Créer une stratégie.

- Donnez un nom à votre stratégie. Nous recommandons aux organisations de créer une norme explicite pour les noms de leurs stratégies.

- Sous Affectations, sélectionnez Utilisateurs ou identités de charge de travail.

- Sous Inclure, sélectionnez Tous les utilisateurs.

- Sous Exclure :

- Sélectionnez Utilisateurs et groupes et choisissez les comptes d’accès d’urgence ou de secours de votre organisation.

- Sélectionnez Utilisateurs invités ou externes, puis cochez toutes les cases.

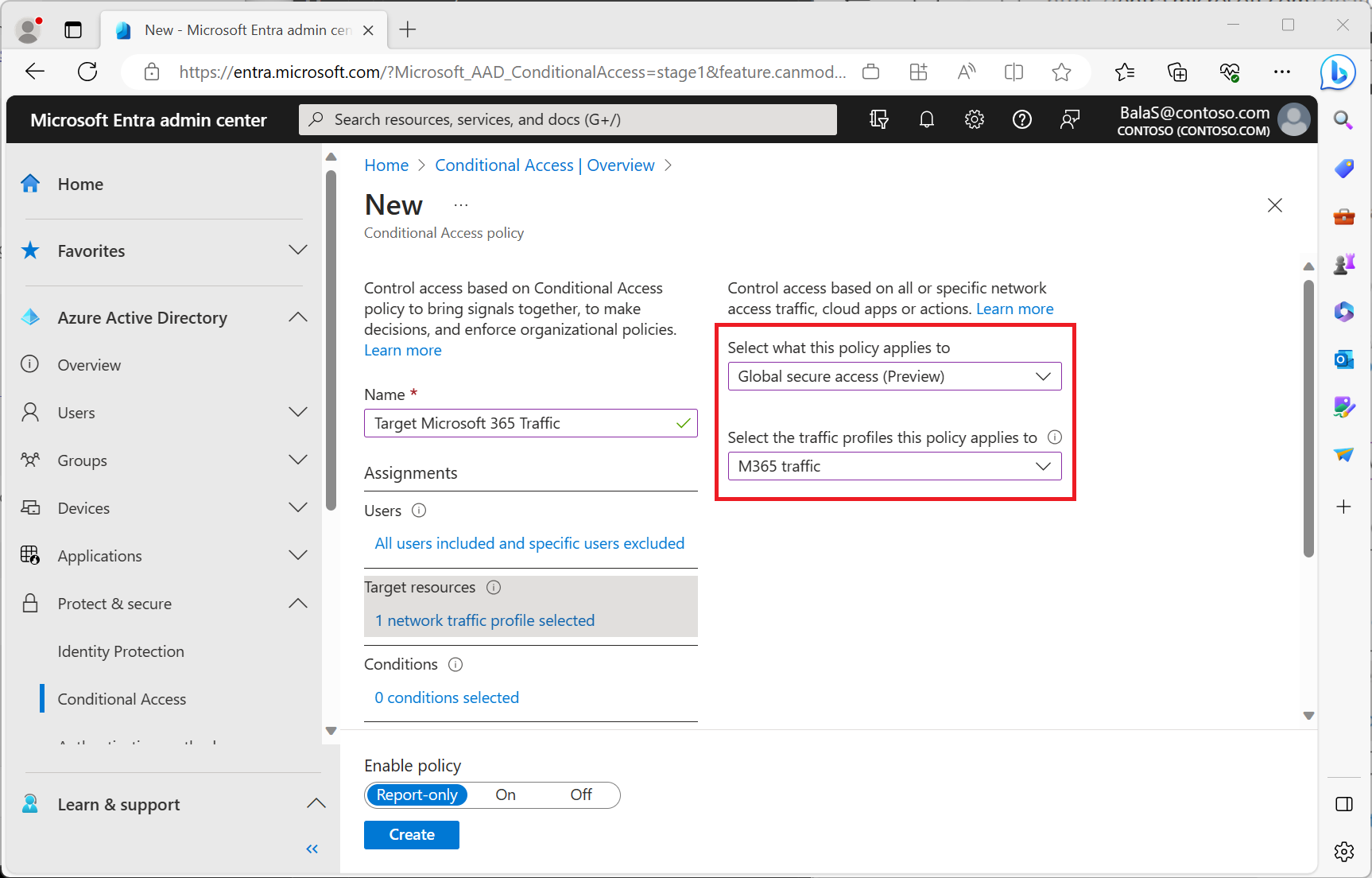

- Sous Ressources cibles>Accès sécurisé global (préversion)*.

- Choisissez Trafic Microsoft.

- Sous Contrôles d’accès>Octroyer.

- Sélectionnez Exiger l’authentification multifacteur, Exiger que l’appareil soit marqué comme conforme et Exiger un appareil joint Microsoft Entra hybride.

- Pour des contrôles multiples, sélectionnez Demander un des contrôles sélectionnés.

- Sélectionnez Sélectionner.

Une fois les paramètres de la stratégie confirmés par les administrateurs en utilisant le mode Rapport seul, un administrateur peut faire passer le bouton bascule Activer la stratégie de Rapport seul à Activé.

Exclusions d’utilisateurs

Les stratégies d’accès conditionnel sont des outils puissants. Nous vous recommandons donc d’exclure les comptes suivants de vos stratégies :

- Comptes d’accès d’urgence ou de secours pour empêcher le verrouillage du compte sur l’ensemble du locataire. Dans le scénario improbable où tous les administrateurs seraient verrouillés hors de votre locataire, votre compte administratif d’accès d’urgence peut être utilisé pour vous connecter au locataire et prendre les mesures nécessaires pour récupérer l’accès.

- Pour obtenir plus d’informations, consultez l’article Gérer les comptes d’accès d’urgence dans Microsoft Entra ID.

- Comptes de service et principaux de service, tels que le compte de synchronisation Microsoft Entra Connect. Les comptes de service sont des comptes non interactifs qui ne sont liés à aucun utilisateur particulier. Ils sont généralement utilisés par des services back-end autorisant l’accès par programmation aux applications, mais ils le sont également pour se connecter aux systèmes à des fins administratives. Les comptes de service comme ceux-ci doivent être exclus, car l’authentification MFA ne peut pas être effectuée par programme. Les appels effectués par les principaux de service ne seront pas bloqués par les stratégies d’accès conditionnel destinées aux utilisateurs. Utilisez l’accès conditionnel des identités de charge de travail pour élaborer des stratégies ciblant les principaux de service.

- Si votre organisation utilise ces comptes dans des scripts ou du code, envisagez de les remplacer par des identités managées. Pour contourner provisoirement le problème, vous pouvez exclure ces comptes spécifiques de la stratégie de base.

Étapes suivantes

L’étape suivante pour bien démarrer avec Accès Internet Microsoft Entra consiste à passer en revue les journaux d’Accès global sécurisé.

Pour plus d’informations sur le transfert de trafic, consultez les articles suivants :