Notes

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de vous connecter ou de modifier des répertoires.

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de modifier des répertoires.

Microsoft Entra enregistre toutes les connexions à un locataire Microsoft Entra, qui comprend vos applications et ressources internes. En tant qu’administrateur informatique, vous devez connaître la signification des détails du journal des connexions afin de pouvoir interpréter correctement les valeurs du journal.

L’examen des erreurs et schémas de connexion fournit des informations précieuses sur la façon dont vos utilisateurs accèdent aux applications et aux services. Les journaux de connexion fournis par Microsoft Entra ID sont un type puissant de journal d’activité que vous pouvez analyser. Cet article décrit plusieurs aspects clés des journaux d’activité.

Trois autres journaux d’activité sont également disponibles pour vous aider à surveiller l’intégrité de votre locataire :

- Audit – informations sur les modifications appliquées à votre locataire, telles que la gestion des utilisateurs et des groupes ou les mises à jour appliquées aux ressources de votre locataire.

- Inscriptions (préversion) : pour les locataires externes uniquement, des informations sur toutes les tentatives d’inscription en libre-service, y compris les inscriptions réussies et les tentatives ayant échoué.

- Provisioning – activités effectuées par un service de provisioning, telles que la création d’un groupe dans ServiceNow ou l’importation d’un utilisateur depuis Workday.

À quoi peuvent vous servir les journaux de connexions ?

Vous pouvez utiliser les journaux d’activité pour répondre à des questions telles que :

- Combien d’utilisateurs se sont connectés à une application particulière cette semaine ?

- Combien de tentatives de connexion ont échoué au cours des dernières 24 heures ?

- Les utilisateurs se connectent-ils à partir de navigateurs ou de systèmes d’exploitation spécifiques ?

- Quelles ressources Azure ont été consultées par des identités gérées et des principaux de service ?

Vous pouvez également décrire l’activité associée à une requête de connexion en identifiant les détails suivants :

- Qui : l’identité (utilisateur) qui effectue la connexion.

- Comment : le client (application) utilisé pour la connexion.

- Quoi : la cible (ressource) à laquelle l’identité a accédé.

Note

Les entrées des journaux d’activité sont générées par le système et ne peuvent être ni modifiées ni supprimées.

Comment accéder aux journaux de connexions ?

Il existe plusieurs façons d’accéder aux journaux, en fonction de vos besoins. Pour plus d’informations, consultez Comment accéder aux journaux d’activité.

Pour afficher les journaux de connexion depuis le Centre d’administration Microsoft Entra :

- Veuillez vous connecter au centre d'administration Microsoft Entra avec au moins les droits de lecteur de rapports.

- Accédez à Entra ID>Surveillance et santé>Journaux de connexion.

Pour utiliser plus efficacement les journaux d’activité dans le centre d’administration Microsoft Entra, ajustez les filtres afin d’afficher uniquement un ensemble spécifique de journaux. Pour plus d’informations, consultez Filtrer les journaux d’activité.

Quels sont les types de journaux d’activité ?

Il existe quatre types de journaux dans la préversion des journaux d’activité :

- Connexions utilisateur interactives

- Connexions utilisateur non interactives

- Connexions principales de service

- Connexions d’identité gérée

Les journaux d’activité classiques incluent uniquement les connexions utilisateur interactives.

ID d'Agent Microsoft Entra

L’ID Microsoft Entra Agent a été lancé à Microsoft Build 2025 et fournit un répertoire unifié de toutes les identités d’agent créées dans Microsoft Copilot Studio et Azure AI Foundry. Avec cette version initiale, les administrateurs informatiques peuvent afficher et gérer les identités d’agent directement dans le Centre d’administration Microsoft Entra, y compris les journaux de connexion mis à jour. Étant donné que les agents peuvent fonctionner avec des autorisations déléguées ou d’application uniquement, leurs connexions peuvent apparaître sur chacun des quatre types de journaux de connexion.

Un nouveau type de ressource de journal de connexion complexe agentSignIn a été ajouté aux journaux de connexion Microsoft Entra. Ce type de ressource contient des propriétés sur l’agent, comme si l’agent est une application ou une instance d’une application. Si le type d’agent est agenticAppInstance, la parentID propriété est incluse pour fournir la traçabilité à l’agent d’approvisionnement.

Le nouveau type de ressource de journal de connexion est disponible dans le Centre d’administration Microsoft Entra et l’API Microsoft Graph.

- Utilisez le filtre

isAgentdans les journaux de connexion du Centre d'administration Microsoft Entra pour filtrer uniquement les événements de connexion des agents. - Dans Applications d’entreprise, définissez le filtre Type d’application sur ID d’agent (préversion) pour afficher toutes les identités d’agent dans votre locataire. Sélectionnez ensuite Journaux de connexion depuis la page de détails de l’application pour afficher l’activité de connexion.

- Pour plus d’informations sur le type de ressource dans Microsoft Graph, consultez agentSignIn

Pour plus d’informations, consultez l’annonce du blog Microsoft Entra .

Données de connexion utilisées par d’autres services

Les données de connexion sont utilisées par plusieurs services dans Azure et Microsoft Entra pour surveiller les connexions risquées, fournir un aperçu de l’utilisation des applications, etc.

Protection de l'ID Microsoft Entra

La visualisation des données du journal des connexions liées aux connexions risquées est disponible dans la présentation de Microsoft Entra ID Protection, qui utilise les données suivantes :

- Utilisateurs à risque

- Connexions des utilisateurs à risque

- Identités de charge de travail à risque

Pour plus d’informations sur les outils Microsoft Entra ID Protection, consultez la présentation de Microsoft Entra ID Protection.

Utilisation et aperçus de Microsoft Entra

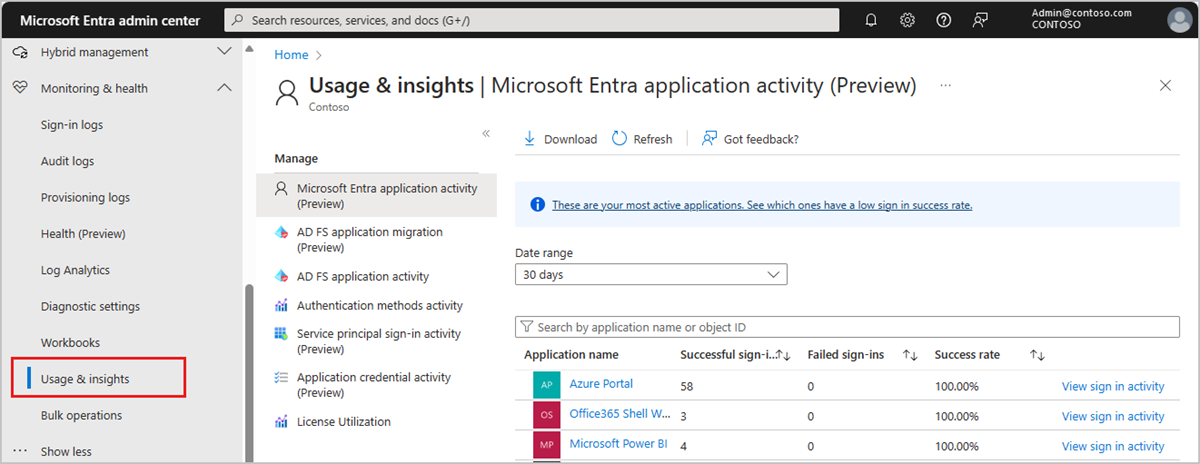

Pour afficher les données de connexion spécifiques à une application, accédez à Microsoft Entra ID>Surveillance & intégrité>Utilisation & aperçus. Ces rapports fournissent des informations détaillées sur les connexions pour l’activité des applications Microsoft Entra et l’activité des applications AD FS. Pour plus d’informations, consultez Utilisation de Microsoft Entra & aperçu.

Plusieurs rapports sont disponibles dans Utilisation& aperçu. Certains de ces rapports sont en préversion.

- Activité des applications Microsoft Entra (préversion)

- Activité des applications AD FS

- Activité des méthodes d’authentification

- Activité de connexion du principal de service

- Activité des informations d’identification de l’application

Journaux d’activité Microsoft 365

Vous pouvez consulter les journaux d’activité Microsoft 365 dans le centre d’administration Microsoft 365. Les journaux d’activité Microsoft 365 et Microsoft Entra partagent un nombre important de ressources d’annuaire. Seul le centre d’administration Microsoft 365 fournit une vue complète des journaux d’activité d’Microsoft 365.

Vous pouvez accéder programmatiquement aux journaux d’activité Microsoft 365 en utilisant les API de gestion Microsoft 365.