Remarque

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de vous connecter ou de modifier des répertoires.

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de modifier des répertoires.

Dans cet article, vous allez apprendre à intégrer Kronos Workforce Dimensions à Microsoft Entra ID. Quand vous intégrez Kronos Workforce Dimensions à Microsoft Entra ID, vous pouvez :

- Contrôler dans Microsoft Entra ID qui a accès à Kronos Workforce Dimensions

- Permettre à vos utilisateurs de se connecter automatiquement à Kronos Workforce Dimensions avec leur compte Microsoft Entra.

- Gérer vos comptes dans un emplacement central.

Prerequisites

Le scénario décrit dans cet article suppose que vous disposez déjà des conditions préalables suivantes :

- Un compte d’utilisateur Microsoft Entra avec un abonnement actif. Si vous n’en avez pas encore, vous pouvez créer un compte gratuitement.

- L’un des rôles suivants :

- Un abonnement Kronos Workforce Dimensions pour lequel l’authentification unique est activée.

Note

Cette intégration peut également être utilisée à partir de l’environnement cloud US Government Microsoft Entra. Cette application est disponible dans la Galerie d’applications cloud US Government Microsoft Entra et peut être configurée de la même façon que dans le cloud public.

Description du scénario

Dans cet article, vous allez configurer et tester l’authentification unique Microsoft Entra dans un environnement de test.

- Kronos Workforce Dimensions prend en charge l’authentification unique lancée par le fournisseur de services.

Ajouter Kronos Workforce Dimensions à partir de la galerie

Pour configurer l’intégration de Kronos Workforce Dimensions à Microsoft Entra ID, vous devez ajouter Kronos Workforce Dimensions à partir de la galerie à votre liste d’applications SaaS gérées.

- Connectez-vous au Centre d’administration Microsoft Entra en tant qu’administrateur d’application cloud au moins.

- Accédez à Entra ID>applications d'entreprise>Nouvelle application.

- Dans la section Ajouter à partir de la galerie , tapez Kronos Workforce Dimensions dans la zone de recherche.

- Sélectionnez Kronos Workforce Dimensions dans le volet de résultats, puis ajoutez l’application. Patientez quelques secondes pendant que l’application est ajoutée à votre locataire.

Vous pouvez sinon également utiliser l’Assistant de configuration des applications d'entreprise . Dans cet assistant, vous pouvez ajouter une application à votre instance, ajouter des utilisateurs/groupes à l’application, attribuer des rôles, ainsi que parcourir la configuration de l’authentification unique (SSO). En savoir plus sur les Assistants Microsoft 365.

Configurer et tester l’authentification unique Microsoft Entra pour Kronos Workforce Dimensions

Configurez et testez l’authentification unique Microsoft Entra avec Kronos Workforce Dimensions à l’aide d’un utilisateur de test appelé B.Simon. Pour que l’authentification unique fonctionne, vous devez établir un lien entre un utilisateur Microsoft Entra et l’utilisateur Kronos Workforce Dimensions associé.

Pour configurer et tester l’authentification unique Microsoft Entra avec Kronos Workforce Dimensions, effectuez les étapes suivantes :

-

Configurez l’authentification unique Microsoft Entra pour permettre à vos utilisateurs d’utiliser cette fonctionnalité.

- Créer un utilisateur de test Microsoft Entra pour tester l’authentification unique Microsoft Entra avec B.Simon.

- Affectez l’utilisateur de test Microsoft Entra pour permettre à B.Simon d’utiliser l’authentification unique Microsoft Entra.

-

Configurer l’authentification unique Kronos Workforce Dimensions pour configurer les paramètres de l’authentification unique côté application.

- Créer un utilisateur de test Kronos Workforce Dimensions pour avoir un équivalent de B.Simon dans Kronos Workforce Dimensions lié à la représentation Microsoft Entra de l’utilisateur.

- Testez le SSO pour vérifier si la configuration fonctionne.

Configurer Microsoft Entra SSO

Suivez ces étapes pour activer l’authentification unique Microsoft Entra.

Connectez-vous au Centre d’administration Microsoft Entra en tant qu’administrateur d’application cloud au moins.

Accédez à Entra ID>Applications d'entreprise>Kronos Workforce Dimensions>Authentification unique.

Dans la page Sélectionner une méthode d’authentification unique , sélectionnez SAML.

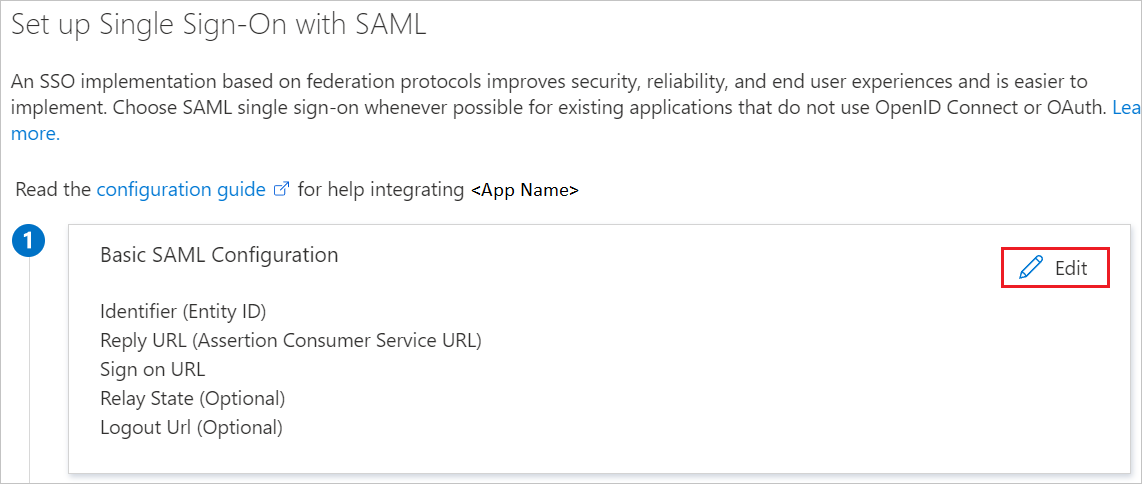

Dans la page Configurer l’authentification unique avec SAML , sélectionnez l’icône crayon de configuration SAML de base pour modifier les paramètres.

Dans la section Configuration SAML de base , procédez comme suit :

a. Dans la zone de texte

Identificateur (ID d’entité), tapez une URL au format suivant : b. Dans la zone de texte URL de connexion , tapez une URL à l’aide de l’un des modèles suivants :

URL de connexion https://<CUSTOMER>-<ENVIRONMENT>-sso.<ENVIRONMENT>.mykronos.com/https://<CUSTOMER>-sso.<ENVIRONMENT>.mykronos.com/Note

Ces valeurs ne sont pas réelles. Mettez à jour ces valeurs avec l’identificateur et l’URL de connexion réels. Pour obtenir ces valeurs , contactez l’équipe du support technique Kronos Workforce Dimensions . Vous pouvez également faire référence aux modèles indiqués dans la section Configuration SAML de base .

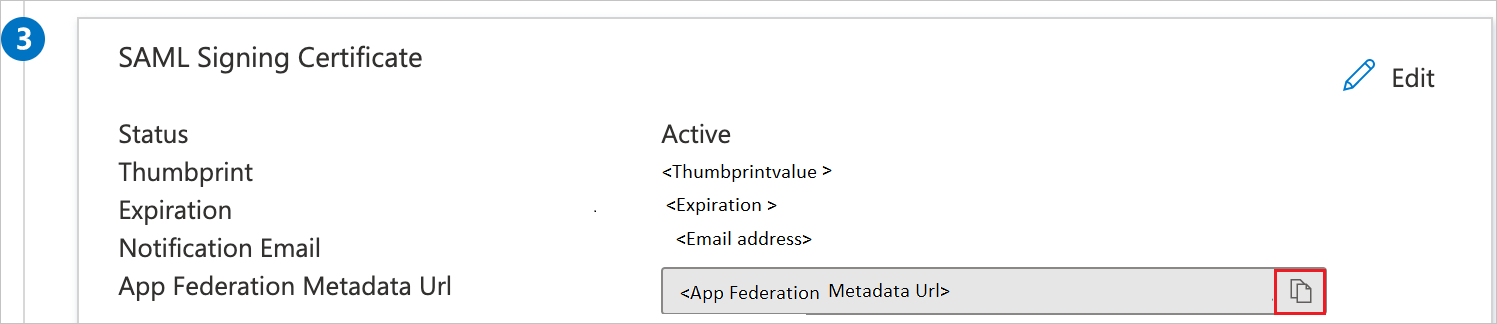

Dans la page Configurer l’authentification unique avec SAML , dans la section Certificat de signature SAML , sélectionnez le bouton Copier pour copier l’URL des métadonnées de fédération d’application et enregistrez-la sur votre ordinateur.

Créer et affecter un utilisateur de test Microsoft Entra

Suivez les instructions de création et d’affectation d’un compte d’utilisateur pour créer un compte d’utilisateur de test appelé B.Simon.

Configurer l’authentification unique Kronos Workforce Dimensions

Pour configurer l’authentification unique côté Kronos Workforce Dimensions , vous devez envoyer l’URL des métadonnées de fédération d’application à l’équipe du support technique Kronos Workforce Dimensions. Celles-ci configurent ensuite ce paramètre pour que la connexion SSO SAML soit définie correctement des deux côtés.

Créer un utilisateur de test Kronos Workforce Dimensions

Dans cette section, vous allez créer un utilisateur appelé Britta Simon dans Kronos Workforce Dimensions. Collaborez avec l’équipe du support technique Kronos Workforce Dimensions pour ajouter les utilisateurs à la plateforme Kronos Workforce Dimensions. Les utilisateurs doivent être créés et activés avant que vous utilisiez l’authentification unique.

Note

La documentation Microsoft d’origine vous conseille de contacter le support UKG par e-mail pour créer vos utilisateurs Microsoft Entra. Bien que cette option soit disponible, tenez compte des options en libre-service suivantes.

Processus manuel :

Il existe deux façons de créer manuellement vos utilisateurs Microsoft Entra dans WFD. Vous pouvez sélectionner un utilisateur existant, le dupliquer, puis mettre à jour les champs nécessaires pour rendre cet utilisateur unique. Ce processus peut prendre du temps et nécessite une connaissance de l’interface utilisateur WFD. L’alternative consiste à créer l’utilisateur via l’API WFD qui est beaucoup plus rapide. Cette option nécessite une connaissance de l’utilisation d’outils API tels que Postman pour envoyer la requête à l’API à la place. Les instructions suivantes vous aideront à importer un exemple prédéfini dans l’outil d’API Postman.

Programme d’installation

Ouvrez l’outil Postman et importez les fichiers suivants :

a. Dimensions de la main-d’œuvre - Créer User.postman_collection.json

b. Microsoft Entra ID to WFD Env Variables.json

Dans le volet gauche, sélectionnez le bouton Environnements .

Sélectionnez AAD_to_WFD_Env_Variables et ajoutez les valeurs fournies par le support UKG concernant votre instance WFD.

Note

access_token et refresh_token doivent être vides, car ils se remplissent automatiquement après la requête HTTP d’obtention de jeton d’accès.

Ouvrez la requête HTTP Create Microsoft Entra user in WFD et mettez à jour les propriétés mises en surbrillance dans la charge utile JSON :

{ "personInformation": { "accessAssignment": { "accessProfileName": "accessProfileName", "notificationProfileName": "All" }, "emailAddresses": [ { "address": "address” "contactTypeName": "Work" } ], "employmentStatusList": [ { "effectiveDate": "2019-08-15", "employmentStatusName": "Active", "expirationDate": "3000-01-01" } ], "person": { "personNumber": "personNumber", "firstName": "firstName", "lastName": "lastName", "fullName": "fullName", "hireDate": "2019-08-15", "shortName": "shortName" }, "personAuthenticationTypes": [ { "activeFlag": true, "authenticationTypeName": "Federated" } ], "personLicenseTypes": [ { "activeFlag": true, "licenseTypeName": "Employee" }, { "activeFlag": true, "licenseTypeName": "Absence" }, { "activeFlag": true, "licenseTypeName": "Hourly Timekeeping" }, { "activeFlag": true, "licenseTypeName": "Scheduling" } ], "userAccountStatusList": [ { "effectiveDate": "2019-08-15", "expirationDate": "3000-01-01", "userAccountStatusName": "Active" } ] }, "jobAssignment": { "baseWageRates": [ { "effectiveDate": "2019-01-01", "expirationDate": "3000-01-01", "hourlyRate": 20.15 } ], "jobAssignmentDetails": { "payRuleName": "payRuleName", "timeZoneName": "timeZoneName" }, "primaryLaborAccounts": [ { "effectiveDate": "2019-08-15", "expirationDate": "3000-01-01", "organizationPath": "organizationPath" } ] }, "user": { "userAccount": { "logonProfileName": "Default", "userName": "userName" } } }Note

PersonInformation.emailAddress.address et user.userAccount.userName doivent correspondre à l’utilisateur Microsoft Entra ciblé que vous essayez de créer dans WFD.

Dans le coin supérieur droit, sélectionnez la zone déroulante Environnements , puis sélectionnez AAD_to_WFD_Env_Variables.

Une fois la charge utile JSON mise à jour et les variables d’environnement appropriées sélectionnées, sélectionnez la requête HTTP Obtenir le jeton d’accès , puis sélectionnez le bouton Envoyer . Cela tire parti des variables d’environnement mises à jour pour s’authentifier auprès de votre instance WFD, puis mettre en cache votre jeton d’accès dans les variables d’environnement à utiliser lors de l’appel de la méthode de création d’utilisateur.

Si l’appel d’authentification a réussi, vous devriez voir une réponse 200 avec un jeton d’accès retourné. Ce jeton d’accès s’affiche également dans la colonne CURRENT VALUE dans les variables d’environnement de l’entrée access_token .

Note

Si une access_token n’est pas reçue, vérifiez que toutes les variables dans les variables d’environnement sont correctes. Les informations d’identification de l’utilisateur doivent être un compte de super utilisateur.

Une fois qu’un access_token est obtenu, sélectionnez la requête HTTP AAD_to_WFD_Env_Variables , puis sélectionnez le bouton Envoyer . Si la demande réussit, vous recevez un état HTTP 200.

Connectez-vous à WFD avec le compte Super Utilisateur et vérifiez que le nouvel utilisateur Microsoft Entra a été créé dans l’instance WFD.

Processus automatisé

Le processus automatisé se compose d’un fichier plat au format CSV qui permet à l’utilisateur de préspécifier les valeurs mises en évidence dans la charge utile à partir du processus d’API manuel ci-dessus. Le fichier plat est consommé par le script PowerShell associé qui crée les nouveaux utilisateurs WFD en bloc. Le script traite les nouvelles créations d’utilisateurs dans des lots de 70 (par défaut) configurables pour des performances optimales. Les instructions suivantes parcourent la configuration et l’exécution du script.

Enregistrez les fichiersAAD_To_WFD.csv et AAD_To_WFD.ps1 localement sur votre ordinateur.

Ouvrez le fichier AAD_To_WFD.csv et renseignez les colonnes.

personInformation.accessAssignment.accessProfileName : nom de profil d’accès spécifique à partir de l’instance WFD.

personInformation.emailAddresses.address : doit correspondre au nom principal d'utilisateur dans Microsoft Entra ID.

personInformation.personNumber : doit être unique dans l’instance WFD.

personInformation.firstName : prénom de l’utilisateur.

personInformation.lastName : nom de l’utilisateur.

jobAssignment.jobAssignmentDetails.payRuleName : nom de règle de paiement spécifique de WFD.

jobAssignment.jobAssignmentDetails.timeZoneName : le format de fuseau horaire doit correspondre à l’instance WFD (autrement dit,

(GMT -08:00) Pacific Time).jobAssignment.primaryLaborAccounts.organizationPath : chemin d’organisation d’une structure métier spécifique dans l’instance WFD.

Enregistrez le fichier .csv.

Right-Select le script AAD_To_WFD.ps1 et sélectionnez Modifier pour le modifier.

Vérifiez que le chemin spécifié dans la ligne 15 est le nom/chemin d’accès correct au fichier AAD_To_WFD.csv .

Mettez à jour les lignes suivantes avec les valeurs fournies par le support UKG concernant votre instance WFD.

Ligne 33 : vanityUrl

Ligne 43 : appKey

Ligne 48 : client_id

Ligne 49 : client_secret

Enregistrez et exécutez le script.

Fournissez les informations d’identification WFD Super User lorsque vous y êtes invité.

Une fois terminé, le script retourne une liste des utilisateurs qui n’ont pas pu être créés.

Note

Veillez à contrôler les valeurs fournies dans le fichier AAD_To_WFD.csv si celui-ci est retourné en raison de fautes de frappe ou de champs incompatibles dans l’instance WFD. L’erreur peut également être retournée par l’instance d’API WFD si tous les utilisateurs du lot existent déjà dans l’instance.

Tester l’authentification unique (SSO)

Dans cette section, vous allez tester votre configuration de l’authentification unique Microsoft Entra avec les options suivantes.

Sélectionnez Tester cette application, cette option redirige vers l’URL de connexion Kronos Workforce Dimensions où vous pouvez lancer le flux de connexion.

Accédez directement à l’URL de connexion Kronos Workforce Dimensions pour lancer le flux de connexion.

Vous pouvez utiliser Mes applications de Microsoft. Lorsque vous sélectionnez la vignette Kronos Workforce Dimensions dans Mes applications, cette option redirige vers l’URL de connexion Kronos Workforce Dimensions. Pour plus d’informations sur Mes applications, consultez Présentation de Mes applications.

Contenu connexe

Après avoir configuré Kronos Workforce Dimensions, vous pouvez appliquer le contrôle de session, qui protège contre l’exfiltration et l’infiltration des données sensibles de votre organisation en temps réel. Le contrôle de session est étendu à partir de l’accès conditionnel. Découvrez comment appliquer le contrôle de session avec Microsoft Defender pour Cloud Apps.