Protéger les dossiers importants avec accès contrôlé aux dossiers

S’applique à :

- Microsoft Defender pour point de terminaison Plan 1

- Microsoft Defender pour point de terminaison Plan 2

- Microsoft Defender XDR

- Antivirus Microsoft Defender

S’applique à

- Windows

Vous voulez découvrir Defender pour point de terminaison ? Inscrivez-vous pour bénéficier d’un essai gratuit.

Qu’est-ce que l’accès contrôlé aux dossiers ?

L’accès contrôlé aux dossiers permet de protéger vos données précieuses contre les applications malveillantes et les menaces, telles que les rançongiciels. L’accès contrôlé aux dossiers protège vos données en vérifiant les applications par rapport à une liste d’applications connues et approuvées. Pris en charge sur les clients Windows Server 2012 R2, Windows Server 2016, Windows Server 2019, Windows Server 2022, Windows 10 et Windows 11, l’accès contrôlé aux dossiers peut être activé à l’aide de l’application Sécurité Windows, du point de terminaison Microsoft Configuration Manager ou Intune (pour les appareils gérés).

Remarque

Les moteurs de script ne sont pas approuvés et vous ne pouvez pas leur autoriser l’accès aux dossiers protégés contrôlés. Par exemple, PowerShell n’est pas approuvé par l’accès contrôlé aux dossiers, même si vous autorisez avec des indicateurs de certificat et de fichier.

L’accès contrôlé aux dossiers fonctionne mieux avec Microsoft Defender pour point de terminaison, qui vous donne des rapports détaillés sur les événements et les blocs d’accès contrôlé aux dossiers dans le cadre des scénarios d’investigation d’alerte habituels.

Conseil

Les blocs d’accès contrôlé aux dossiers ne génèrent pas d’alertes dans la file d’attente Alertes. Toutefois, vous pouvez afficher des informations sur les blocs d’accès contrôlé aux dossiers dans l’affichage chronologie de l’appareil, tout en utilisant la chasse avancée ou avec des règles de détection personnalisées.

Comment fonctionne l’accès contrôlé aux dossiers ?

L’accès contrôlé aux dossiers fonctionne uniquement en autorisant les applications approuvées à accéder aux dossiers protégés. Les dossiers protégés sont spécifiés lorsque l’accès contrôlé aux dossiers est configuré. En règle générale, les dossiers couramment utilisés, tels que ceux utilisés pour les documents, les images, les téléchargements, etc., sont inclus dans la liste des dossiers contrôlés.

L’accès contrôlé aux dossiers fonctionne avec une liste d’applications approuvées. Les applications incluses dans la liste des logiciels approuvés fonctionnent comme prévu. Les applications qui ne sont pas incluses dans la liste sont empêchées d’apporter des modifications aux fichiers à l’intérieur des dossiers protégés.

Les applications sont ajoutées à la liste en fonction de leur prévalence et de leur réputation. Les applications qui sont très répandues dans votre organization et qui n’ont jamais affiché de comportement considéré comme malveillant sont considérées comme dignes de confiance. Ces applications sont ajoutées automatiquement à la liste.

Les applications peuvent également être ajoutées manuellement à la liste approuvée en utilisant Configuration Manager ou Intune. Des actions supplémentaires peuvent être effectuées à partir du portail Microsoft Defender.

Pourquoi l’accès contrôlé aux dossiers est important

L’accès contrôlé aux dossiers est particulièrement utile pour protéger vos documents et informations contre les rançongiciels. Dans une attaque par rançongiciel, vos fichiers peuvent être chiffrés et pris en otage. Une fois l’accès contrôlé aux dossiers en place, une notification s’affiche sur l’ordinateur où une application a tenté d’apporter des modifications à un fichier dans un dossier protégé. Vous pouvez personnaliser la notification avec les informations et les coordonnées de l’entreprise. Vous pouvez également activer les règles individuellement pour personnaliser les techniques analysées par la fonctionnalité.

Les dossiers protégés incluent des dossiers système courants (y compris les secteurs de démarrage), et vous pouvez en ajouter d’autres. Vous pouvez également autoriser les applications à leur accorder l’accès aux dossiers protégés.

Vous pouvez utiliser le mode audit pour évaluer l’impact de l’accès contrôlé aux dossiers sur votre organization s’il était activé.

L’accès contrôlé aux dossiers est pris en charge sur les versions suivantes de Windows :

- Windows 10, version 1709 et ultérieure

- Windows 11

- Windows 2012 R2

- Windows 2016

- Windows Server 2019

- Windows Server 2022

Les dossiers système Windows sont protégés par défaut

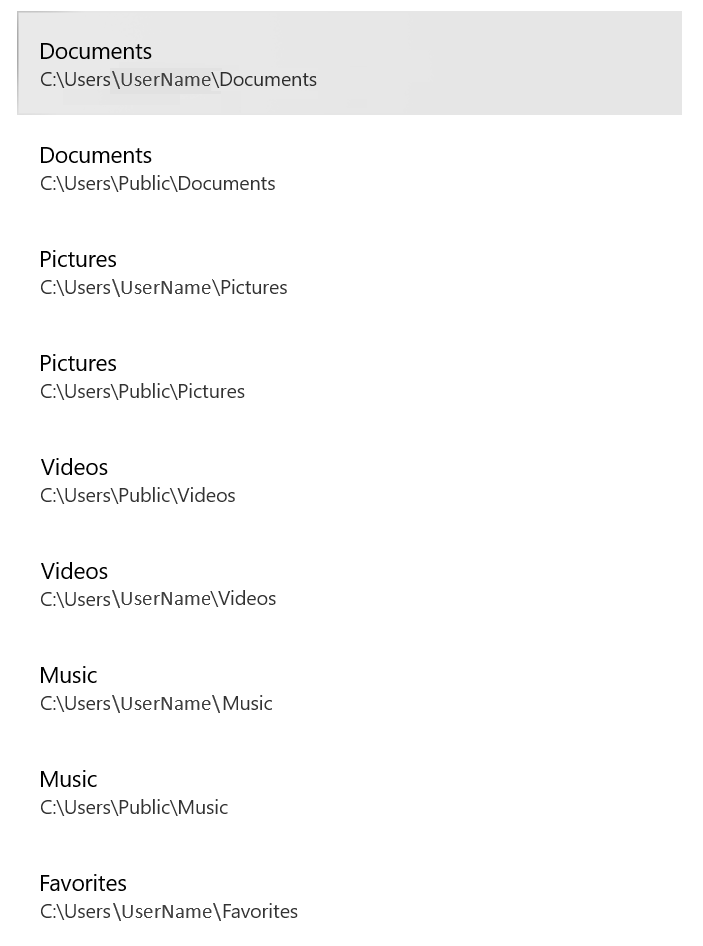

Les dossiers système Windows sont protégés par défaut, ainsi que plusieurs autres dossiers :

Les dossiers protégés incluent des dossiers système courants (y compris les secteurs de démarrage) et vous pouvez ajouter des dossiers supplémentaires. Vous pouvez également autoriser les applications à leur accorder l’accès aux dossiers protégés. Les dossiers de systèmes Windows protégés par défaut sont les suivants :

c:\Users\<username>\Documentsc:\Users\Public\Documentsc:\Users\<username>\Picturesc:\Users\Public\Picturesc:\Users\Public\Videosc:\Users\<username>\Videosc:\Users\<username>\Musicc:\Users\Public\Musicc:\Users\<username>\Favorites

Les dossiers par défaut apparaissent dans le profil de l’utilisateur, sous Ce PC.

Remarque

Vous pouvez configurer des dossiers supplémentaires comme protégés, mais vous ne pouvez pas supprimer les dossiers système Windows qui sont protégés par défaut.

Conditions requises pour l’accès contrôlé aux dossiers

L’accès contrôlé aux dossiers nécessite l’activation de Microsoft Defender protection en temps réel de l’Antivirus.

Passer en revue les événements d’accès contrôlé aux dossiers dans le portail Microsoft Defender

Defender pour point de terminaison fournit des rapports détaillés sur les événements et les blocs dans le cadre de ses scénarios d’investigation des alertes dans le portail Microsoft Defender. Consultez Microsoft Defender pour point de terminaison dans Microsoft Defender XDR.

Vous pouvez interroger Microsoft Defender pour point de terminaison données à l’aide de la chasse avancée. Si vous utilisez le mode audit, vous pouvez utiliser la chasse avancée pour voir comment les paramètres d’accès contrôlé aux dossiers affecteraient votre environnement s’ils étaient activés.

Exemples de requête :

DeviceEvents

| where ActionType in ('ControlledFolderAccessViolationAudited','ControlledFolderAccessViolationBlocked')

Passer en revue les événements d’accès contrôlé aux dossiers dans Windows observateur d'événements

Vous pouvez consulter le journal des événements Windows pour voir les événements qui sont créés lorsque l’accès contrôlé aux dossiers bloque (ou audite) une application :

- Téléchargez le package d’évaluation et extrayez le fichier cfa-events.xml à un emplacement facilement accessible sur l’appareil.

- Tapez Observateur d’événements dans le menu Démarrer pour ouvrir le observateur d'événements Windows.

- Dans le volet gauche, sous Actions, sélectionnez Importer une vue personnalisée.

- Accédez à l’emplacement où vous avez extraitcfa-events.xml et sélectionnez-le. Vous pouvez également copier directement le code XML.

- Sélectionnez OK.

Le tableau suivant présente les événements liés à l’accès contrôlé aux dossiers :

| ID d’événement | Description |

|---|---|

| 5007 | Événement lorsque les paramètres sont modifiés |

| 1124 | Événement audité d’accès contrôlé aux dossiers |

| 1123 | Événement d’accès contrôlé aux dossiers bloqué |

| 1127 | Événement de blocage de bloc d’écriture du secteur d’accès contrôlé aux dossiers |

| 1128 | Événement audité de bloc d’écriture du secteur d’accès aux dossiers contrôlé |

Afficher ou modifier la liste des dossiers protégés

Vous pouvez utiliser l’application Sécurité Windows pour afficher la liste des dossiers protégés par un accès contrôlé aux dossiers.

- Sur votre appareil Windows 10 ou Windows 11, ouvrez l’application Sécurité Windows.

- Sélectionnez Protection contre les virus et les menaces.

- Sous Protection contre les ransomwares, sélectionnez Gérer la protection contre les rançongiciels.

- Si l’accès contrôlé aux dossiers est désactivé, vous devez l’activer. Sélectionnez dossiers protégés.

- Effectuez l’une des étapes suivantes :

- Pour ajouter un dossier, sélectionnez + Ajouter un dossier protégé.

- Pour supprimer un dossier, sélectionnez-le, puis sélectionnez Supprimer.

Remarque

Les dossiers système Windows sont protégés par défaut et vous ne pouvez pas les supprimer de la liste. Les sous-dossiers sont également inclus dans la protection lorsque vous ajoutez un nouveau dossier à la liste.

Conseil

Voulez-vous en savoir plus ? Engage avec la communauté Microsoft Security dans notre communauté technique : Microsoft Defender pour point de terminaison Tech Community.

Commentaires

Bientôt disponible : Tout au long de 2024, nous allons supprimer progressivement GitHub Issues comme mécanisme de commentaires pour le contenu et le remplacer par un nouveau système de commentaires. Pour plus d’informations, consultez https://aka.ms/ContentUserFeedback.

Envoyer et afficher des commentaires pour