Analyse des scripts avec Microsoft Copilot dans Microsoft Defender

S’applique à :

- Microsoft Defender XDR

- Microsoft Defender plateforme soc (Unified Security Operations Center)

Grâce aux fonctionnalités d’investigation basées sur l’IA de Microsoft Copilot pour la sécurité dans le portail Microsoft Defender, les équipes de sécurité peuvent accélérer leur analyse des scripts et des lignes de commande malveillants ou suspects.

Les attaques les plus complexes et sophistiquées comme les rançongiciels échappent à la détection de nombreuses façons, y compris l’utilisation de scripts et de lignes de commande PowerShell. En outre, ces scripts sont souvent masqués, ce qui ajoute à la complexité de la détection et de l’analyse. Les équipes des opérations de sécurité doivent analyser rapidement les scripts pour comprendre les fonctionnalités et appliquer une atténuation appropriée, ce qui empêche immédiatement les attaques de progresser davantage au sein d’un réseau.

La fonctionnalité d’analyse de script offre aux équipes de sécurité une capacité supplémentaire pour inspecter les scripts sans utiliser d’outils externes. Cette fonctionnalité réduit également la complexité de l’analyse, en réduisant les défis et en permettant aux équipes de sécurité d’évaluer et d’identifier rapidement un script comme malveillant ou sans gravité. L’analyse de script est également disponible dans l’expérience autonome Copilot pour la sécurité via le plug-in Microsoft Defender XDR. En savoir plus sur les plug-ins préinstallés dans Copilot pour la sécurité.

Ce guide décrit la fonctionnalité d’analyse de script et son fonctionnement, notamment la façon dont vous pouvez fournir des commentaires sur les résultats générés.

Analyser un script

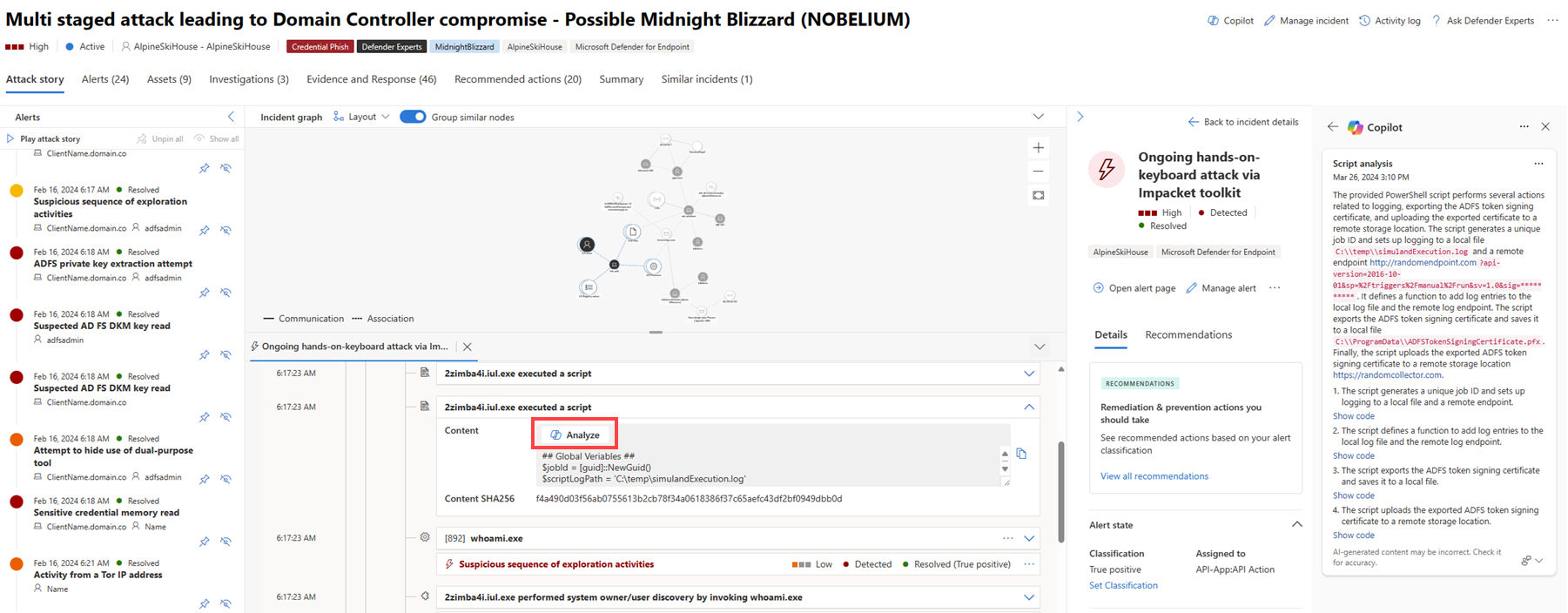

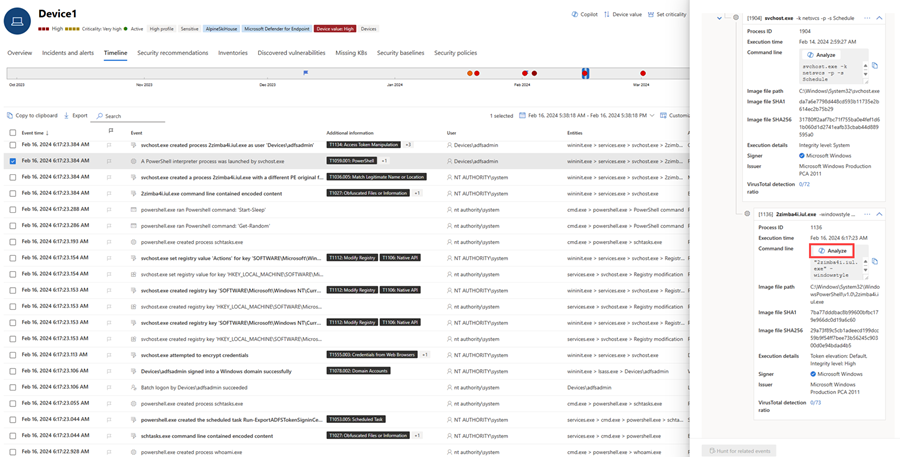

Vous pouvez accéder à la fonctionnalité d’analyse de script dans l’article d’attaque sous le graphique d’incident sur une page d’incident et dans l’appareil chronologie.

Pour commencer l’analyse, procédez comme suit :

Ouvrez une page d’incident, puis sélectionnez un élément dans le volet gauche pour ouvrir le récit des attaques sous le graphique de l’incident. Dans l’article d’attaque, sélectionnez un événement avec un script ou une ligne de commande que vous souhaitez analyser. Cliquez sur Analyser pour démarrer l’analyse.

Vous pouvez également sélectionner un événement à inspecter dans la vue chronologie de l’appareil. Dans le volet Détails du fichier, sélectionnez Analyser pour exécuter la fonctionnalité d’analyse de script.

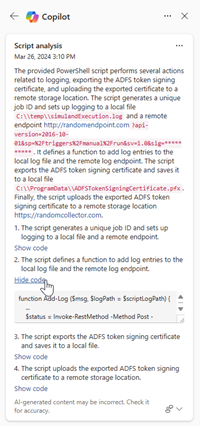

Copilot exécute une analyse de script et affiche les résultats dans le volet Copilot. Sélectionnez Afficher le code pour développer le script ou Masquer le code pour fermer l’extension.

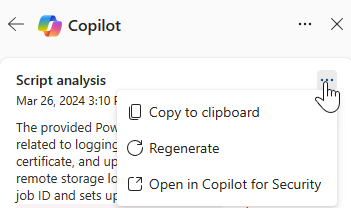

Sélectionnez les points de suspension Plus d’actions (...) en haut à droite de l’analyse de script carte pour copier ou régénérer les résultats, ou afficher les résultats dans l’expérience autonome Copilot pour la sécurité. La sélection de Ouvrir dans Copilot pour la sécurité ouvre un nouvel onglet dans le portail autonome Copilot, dans lequel vous pouvez entrer des invites et accéder à d’autres plug-ins.

Passez en revue les résultats. Vous pouvez fournir des commentaires sur les résultats en sélectionnant l’icône

Située à la fin de l’analyse du script carte.

Située à la fin de l’analyse du script carte.

Voir aussi

- Analyser les fichiers

- Générer un résumé de l’appareil

- Répondre aux incidents à l’aide de réponses guidées

- Générer des requêtes KQL

- Créer un rapport d’incident

- Démarrer avec Microsoft Copilot pour la sécurité

- En savoir plus sur d’autres expériences incorporées Copilot pour la sécurité

Conseil

Voulez-vous en savoir plus ? Engage avec la communauté Microsoft Security dans notre communauté technique : Microsoft Defender XDR Tech Community.

Commentaires

Bientôt disponible : Tout au long de 2024, nous allons supprimer progressivement GitHub Issues comme mécanisme de commentaires pour le contenu et le remplacer par un nouveau système de commentaires. Pour plus d’informations, consultez https://aka.ms/ContentUserFeedback.

Envoyer et afficher des commentaires pour