Notes

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de vous connecter ou de modifier des répertoires.

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de modifier des répertoires.

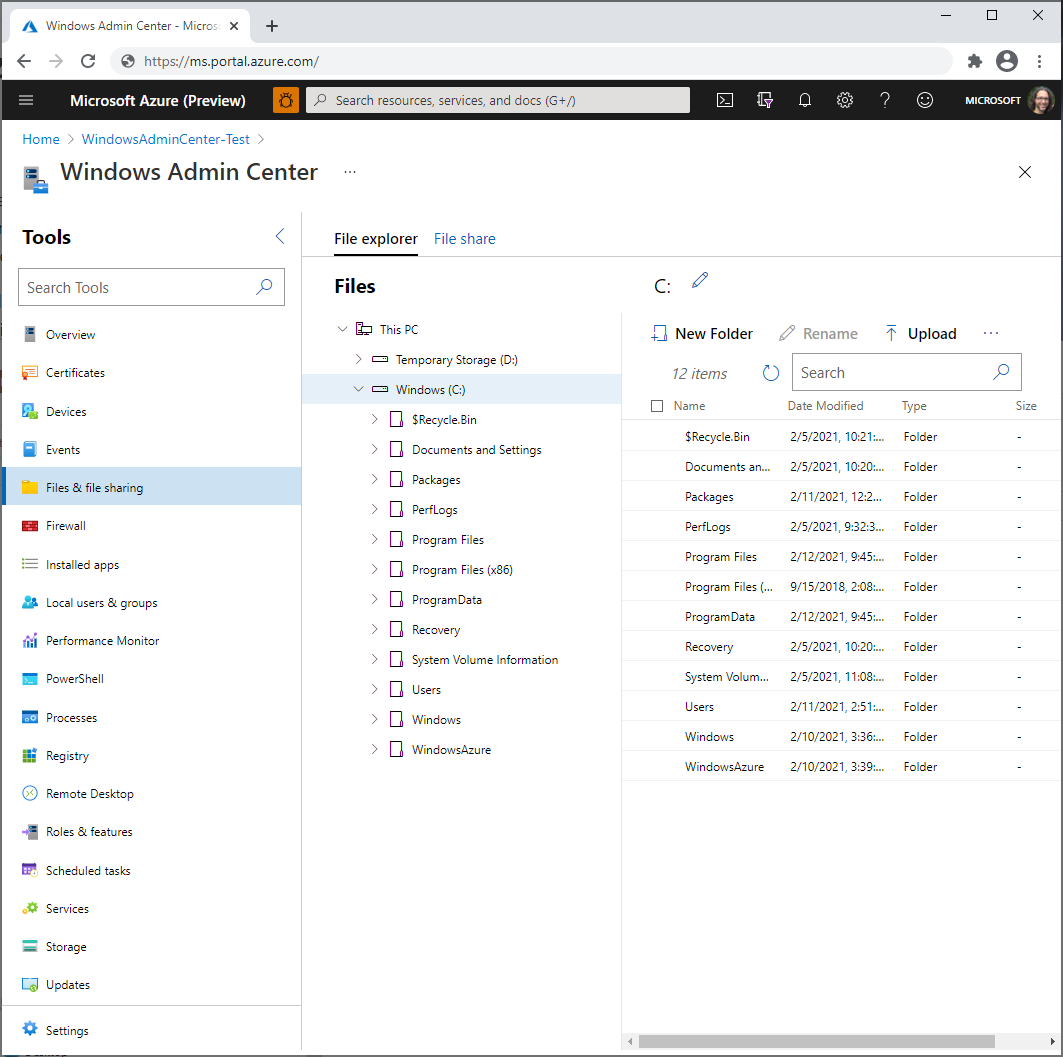

Vous pouvez désormais utiliser Windows Admin Center dans le portail Azure pour gérer le système d'exploitation Windows à l'intérieur d'une machine virtuelle Azure. Gérez les fonctions du système d’exploitation à partir du portail Azure et interagissez avec des fichiers dans la machine virtuelle sans utiliser le Bureau à distance ou PowerShell.

Cet article fournit une vue d’ensemble des fonctionnalités fournies, des exigences, et décrit comment installer Windows Admin Center et l’utiliser pour gérer une seule machine virtuelle. Il répond également aux questions fréquentes et fournit une liste des problèmes connus ainsi que des conseils pour résoudre les problèmes le cas échéant.

Vue d’ensemble de la fonctionnalité

Windows Admin Center dans le portail Azure fournit l'ensemble essentiel d'outils de gestion pour gérer les machines virtuelles Windows Server et Client Azure :

- Certificats

- Appareils

- Événements

- Fichiers et partage de fichiers

- Pare-feu

- Applications installées

- Utilisateurs et groupes locaux

- Analyseur de performances

- PowerShell

- Processus

- Registre

- Bureau à distance

- Rôles et fonctionnalités

- Tâches planifiées

- Prestations

- Stockage

- Mises à jour

Pour le moment, nous ne prenons pas en charge les extensions pour Windows Admin Center dans le portail Azure.

Si vous avez installé manuellement Windows Admin Center dans la machine virtuelle pour gérer plusieurs systèmes, l’installation de cette extension VM limite la fonctionnalité de gestion à la seule machine virtuelle sur laquelle l’extension est installée. Désinstallez l’extension pour récupérer toutes les fonctionnalités.

Spécifications

Cette section décrit les exigences pour utiliser Windows Admin Center dans le portail Azure afin de gérer votre machine virtuelle IaaS Azure :

- Compte Azure avec un abonnement actif

- Autorisations Azure

- Configuration requise pour les machines virtuelles

- Configuration requise pour la mise en réseau

- Configuration requise pour les PC de gestion

Compte Azure avec un abonnement actif

Vous avez besoin d’un compte Azure avec un abonnement actif pour déployer Windows Admin Center. Si vous n’en avez pas encore, vous pouvez créer un compte gratuitement.

Autorisations Azure

Pour installer l’extension Windows Admin Center sur votre machine virtuelle IaaS, votre compte doit disposer du rôle Propriétaire ou Contributeur dans Azure.

La connexion à Windows Admin Center nécessite que vous disposiez d’autorisations de lecture et de connexion d’administrateur Windows Admin Center au niveau de la ressource de la machine virtuelle.

En savoir plus sur la configuration de l’attribution de rôle pour votre machine virtuelle.

Exigences de machine virtuelle

Pour utiliser Windows Admin Center dans le portail Azure, nous installons Windows Admin Center dans chaque machine virtuelle Azure que vous voulez gérer. La machine virtuelle Azure a les exigences suivantes :

- Windows Server 2016 ou version ultérieure, Windows 10 ou Windows 11

- Au moins 3 Gio de mémoire

- Se trouver dans n’importe quelle région d’un cloud public Azure (non pris en charge dans Azure Chine, Azure Government ou d’autres clouds non publics)

Configuration requise du réseau

La machine virtuelle a également les exigences réseau suivantes, que nous configurons pendant la procédure d’installation :

Accès Internet sortant ou règle de port de sortie autorisant le trafic HTTPS vers les étiquettes de service

WindowsAdminCenteretAzureActiveDirectoryRègle de port d’entrée si vous utilisez une adresse IP publique pour vous connecter à la machine virtuelle (non recommandé)

Comme avec le Bureau à distance, nous vous recommandons de vous connecter à la machine virtuelle avec une adresse IP privée dans le réseau virtuel de la machine virtuelle pour renforcer la sécurité. L’utilisation d’une adresse IP privée ne nécessite pas de règle de port d’entrée, bien qu’elle nécessite l’accès au réseau virtuel (que nous voyons plus loin).

Notes

La connectivité entrante est redirigée par un autre service (par exemple, pare-feu Azure) n’est pas prise en charge. Vous devez disposer d’une connectivité entrante à partir du portail Azure à l’une des adresses IP directes de votre machine virtuelle, comme indiqué sous l’onglet Mise en réseau de votre machine virtuelle Azure dans le portail Azure, sur le port que Windows Admin Center est installé.

Exigences du PC de gestion

Le PC de gestion ou tout autre système que vous utilisez pour vous connecter au portail Azure a les exigences suivantes :

- Navigateur web Microsoft Edge ou Google Chrome

- L’accès au réseau virtuel connecté à la machine virtuelle est plus sécurisé que l’utilisation d’une adresse IP publique pour se connecter. Il existe de nombreuses façons de se connecter à un réseau virtuel, notamment à l’aide d’une passerelle VPN.

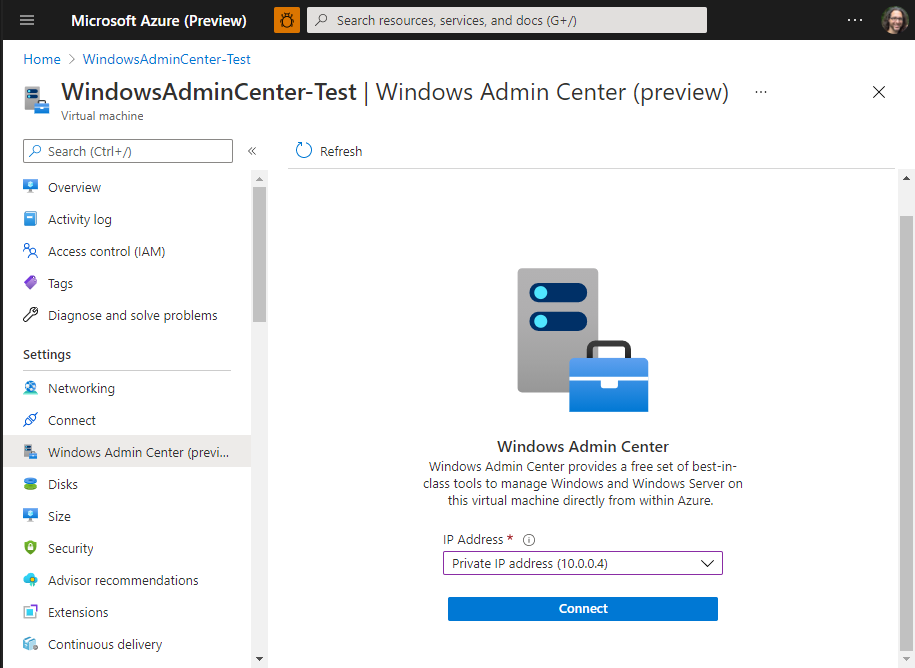

Installer dans une machine virtuelle

Avant de pouvoir utiliser Windows Admin Center dans le portail Azure, vous devez l’installer sur la machine virtuelle que vous voulez gérer. Voici comment procéder :

Ouvrez le portail Azure et accédez aux paramètres de votre machine virtuelle.

Si tout le trafic Internet sortant est bloqué sur la machine virtuelle, créez une règle de port de sortie pour vous connecter au service Windows Admin Center.

Pour ce faire, accédez à Windows Admin Center (dans le groupe Paramètres) et cochez la case « Ouvrir un port de sortie pour l’installation de Windows Admin Center » dans l’écran Installer de Windows Admin Center. Vous pouvez également exécuter les commandes PowerShell suivantes :

$allowWindowsAdminCenter = New-AzNetworkSecurityRuleConfig -Name "PortForWACService" -Access Allow -Protocol Tcp -Direction Outbound -Priority 100 -DestinationAddressPrefix WindowsAdminCenter -SourcePortRange * -SourceAddressPrefix * -DestinationPortRange 443 $allowAAD = New-AzNetworkSecurityRuleConfig -Name "PortForAADService" -Access Allow -Protocol Tcp -Direction Outbound -Priority 101 -DestinationAddressPrefix AzureActiveDirectory -SourcePortRange * -SourceAddressPrefix * -DestinationPortRange 443Dans les paramètres de la machine virtuelle, accédez à Windows Admin Center (trouvé dans le groupe Paramètres ).

Pour fournir l’accès à votre machine virtuelle via l’Internet public à partir de n’importe quelle adresse IP (pratique pour les tests, mais expose la machine virtuelle à attaquer à partir d’un hôte sur Internet), vous pouvez sélectionner Ouvrir ce port pour moi.

Toutefois, nous vous recommandons plutôt d’utiliser une adresse IP privée pour vous connecter, ou au moins de créer manuellement une règle de port entrante verrouillée pour accepter le trafic à partir des adresses IP que vous spécifiez.

Sélectionnez Installer.

L’installation peut prendre quelques minutes. Si vous avez sélectionné Ouvrir ce port pour moi ou créé manuellement une règle de port entrant au cours des dernières minutes, cela peut prendre quelques minutes avant de pouvoir vous connecter à Windows Admin Center.

Utiliser avec une machine virtuelle

Après avoir installé Windows Admin Center sur une machine virtuelle Azure, voici comment vous y connecter et l’utiliser pour gérer Windows :

- Ouvrez le portail Azure et accédez à votre machine virtuelle, puis à Windows Admin Center.

- Sélectionnez l’adresse IP que vous souhaitez utiliser lors de la connexion à la machine virtuelle, puis sélectionnez Se connecter.

Windows Admin Center s’ouvre dans le portail et vous avez accès aux mêmes outils que si vous utilisez Windows Admin Center dans un déploiement local.

Si vous voyez un message « Échec de connexion », vérifiez que votre compte est membre du rôle de connexion administrateur Windows Admin Center sur la ressource de machine virtuelle.

Créer une règle de port de trafic entrant pour la connexion à partir d’adresses IP publiques spécifiques

Tout comme avec le Bureau à distance, l’ouverture d’une règle de port d’entrée sur l’adresse IP publique de votre machine virtuelle expose votre machine virtuelle à une attaque potentielle de n’importe quel hôte sur Internet. Nous vous recommandons donc d’accéder à la machine virtuelle avec une adresse IP privée.

Toutefois, si vous devez utiliser une adresse IP publique, vous pouvez améliorer la sécurité en limitant les adresses IP pouvant accéder à votre machine virtuelle aux adresses IP utilisées par les systèmes que vous utilisez pour vous connecter au portail Azure. Voici comment procéder :

Ouvrez le portail Azure et accédez à >Réseau>Règles de port entrant de votre machine virtuelle.

Si Windows Admin Center est installé et configuré, il doit ouvrir un port entrant pour votre adresse IP publique, sélectionnez PortForWAC. Sinon, sélectionnez Ajouter une règle de port entrant.

Fournissez les valeurs suivantes, en spécifiant les adresses IP publiques de vos systèmes de gestion (séparées par des virgules) et en changeant éventuellement le port de destination du port 6516. Sélectionnez Ensuite Ajouter.

Champ Valeur Source Adresse IP Sources des adresses IP Adresses IP du système de gestion Plages de ports sources * Destination N'importe lequel Plages du port de destination 6516Protocole N'importe lequel Action Permettre

Vous devez peut-être utiliser un site web ou une application non-Microsoft pour trouver l’adresse IP publique du système que vous utilisez pour vous connecter au portail Azure.

Configurer des attributions de rôle pour la machine virtuelle

L'accès à Windows Admin Center est contrôlé par le rôle Azure de connexion de l'administrateur du Windows Admin Center.

Notes

Le rôle de connexion administrateur Windows Admin Center utilise dataActions et ne peut donc pas être affecté à l’étendue du groupe d’administration. Actuellement, ces rôles peuvent être attribués uniquement au niveau de l’abonnement, du groupe de ressources ou de la ressource.

Pour configurer des attributions de rôles sur vos machines virtuelles en utilisant l’expérience du centre d’administration Microsoft Entra :

Sélectionnez le groupe de ressources contenant la machine virtuelle et son réseau virtuel associé, l’interface réseau, l’adresse IP publique ou la ressource Load Balancer.

Sélectionnez Contrôle d’accès (IAM).

Sélectionnez Ajouterune attribution de rôle pour ouvrir la page > une attribution de rôle.

Attribuez le rôle suivant. Pour obtenir des instructions détaillées, consultez Affecter des rôles Azure à l’aide du portail Azure.

Paramètre Valeur Rôle Connexion de l’administrateur Windows Admin Center Attribuer l’accès à Utilisateur, groupe, principal de service ou identité managée

Pour plus d’informations sur l’utilisation du contrôle d’accès en fonction du rôle (RBAC) d’Azure pour gérer l’accès aux ressources de votre abonnement Azure, consultez les articles suivants :

- Attribuer des rôles Azure à l’aide d’Azure CLI

- Attribuez des rôles Azure à l’aide des exemples Azure CLI. Azure CLI peut également être utilisé dans l’expérience Azure Cloud Shell.

- Attribuer des rôles Azure à l’aide du portail Azure

- Attribuez des rôles Azure à l’aide d’Azure PowerShell.

Configuration proxy

Si la machine se connecte via un serveur proxy pour communiquer sur Internet, passez en revue les exigences suivantes pour comprendre la configuration réseau requise.

L'extension Windows Admin Center peut communiquer via un serveur proxy en utilisant le protocole HTTPS. Utilisez les paramètres des extensions pour la configuration comme décrit dans les étapes suivantes. Les proxies authentifiés ne sont pas supportés.

Utilisez cet organigramme pour déterminer les valeurs des

Settingsparamètres

Après avoir déterminé les valeurs des paramètres

Settings, fournissez ces autres paramètres lorsque vous déployez l'agent AdminCenter. Utilisez les commandes PowerShell, comme illustré dans l'exemple suivant :

$wacPort = "6516"

$settings = @{"port" = $wacPort; "proxy" = @{"mode" = "application"; "address" = "http://[address]:[port]";}}

Set-AzVMExtension -ExtensionName AdminCenter -ExtensionType AdminCenter -Publisher Microsoft.AdminCenter -ResourceGroupName <resource-group-name> -VMName <virtual-machine-name> -Location <location> -TypeHandlerVersion "0.0" -settings $settings

Mettre à jour Windows Admin Center

Nous publions constamment de nouvelles versions de Windows Admin Center. Pour que Windows Admin Center soit automatiquement mis à jour vers la dernière version, la machine virtuelle Azure a besoin d’une opération de plan de contrôle. Si vous voulez effectuer une mise à jour plus tôt, vous pouvez exécuter les commandes suivantes :

Set-AzContext <subscription_id>

Set-AzVMExtension -ExtensionName "AdminCenter" -Publisher "Microsoft.AdminCenter" -ExtensionType "AdminCenter" -ResourceGroupName <RG_name> -VMName <VM_name>

Informations d’implémentation

Actuellement, Windows Admin Center est implémenté dans le portail Azure sous la forme d’une extension que nous installons sur chaque machine virtuelle Azure que vous voulez utiliser avec Windows Admin Center.

Cette extension se connecte à un service externe qui gère les certificats et les enregistrements DNS afin que vous puissiez vous connecter facilement à votre machine virtuelle.

Chaque machine virtuelle Azure qui utilise l’extension Windows Admin Center obtient un enregistrement DNS public que Microsoft gère dans Azure DNS. Nous hachons le nom de l’enregistrement pour rendre anonyme l’adresse IP de la machine virtuelle pendant qu’elle est enregistrée dans DNS. Les adresses IP ne sont pas enregistrées en texte brut dans DNS. Cet enregistrement DNS est utilisé pour émettre un certificat pour Windows Admin Center sur la machine virtuelle, ce qui permet de chiffrer la communication avec la machine virtuelle.

La connexion d’une machine virtuelle Azure à Windows Admin Center déploie un compte virtuel dans le groupe de l’administrateur, ce qui vous donne un accès administrateur complet sur votre machine virtuelle. L’accès à votre machine virtuelle est contrôlé par le rôle de connexion administrateur Windows Admin Center dans Azure. Un utilisateur Azure disposant des rôles Propriétaire ou Contributeur attribués pour une machine virtuelle ne dispose pas automatiquement de privilèges pour se connecter à la machine virtuelle.

Résolution des problèmes

Voici quelques conseils à essayer si quelque chose ne fonctionne pas. Pour obtenir de l’aide générale sur la résolution des problèmes liés à Windows Admin Center (pas spécifiquement dans Azure), consultez Résolution des problèmes liés à Windows Admin Center.

Erreur Échec de la connexion

Sous un nouvel onglet, ouvrez

https://<ip_address>:<port>. Si cette page se charge correctement avec une erreur de certificat, créez une demande de support.Si cette page ne se charge pas correctement, votre connexion à Windows Admin Center a un problème. Vérifiez que vous êtes connecté au bon VNet et que vous utilisez la bonne adresse IP avant de continuer la résolution des problèmes.

Si vous utilisez une adresse IP publique, vérifiez que le port que vous avez sélectionné lors de l’installation est ouvert à Internet. Par défaut, le port défini est 6516. Dans votre machine virtuelle, accédez à Réseau>Ajouter une règle de port d’entrée.

Vérifiez que le port est accessible.

- Dans le portail Azure, accédez à Mise en réseau et assurez-vous qu’il n’existe aucune règle en conflit avec une priorité plus élevée qui peut bloquer le port Windows Admin Center

- Sur le portail Azure, accédez à Résolution des problèmes de connexion pour vérifier que votre connexion fonctionne et que le port est accessible.

Vérifiez que le trafic sortant vers Windows Admin Center est autorisé sur votre machine virtuelle

Sur le portail Azure, accédez à Réseau et Règles des ports de sortie.

Créez une règle de port pour les étiquettes de service

Windows Admin CenteretAzure Active Directory.Vous pouvez la tester en exécutant la commande suivante dans PowerShell sur votre machine virtuelle :

Invoke-RestMethod -Method GET -Uri https://<your_region>.service.waconazure.comMicrosoft Certificate and DNS service for Windows Admin Center in the Azure PortalSi vous avez autorisé tout le trafic sortant et que vous voyez toujours une erreur à partir de la

Invoke-RestMethodcommande, vérifiez qu’aucune règle de pare-feu ne bloque la connexion. Si rien ne semble anormal, créez une demande de support ; il est possible que notre service rencontre des problèmes.

Vérifiez que le service Windows Admin Center est en cours d’exécution sur votre machine.

- Sur le portail Azure, accédez à Connexion>RDP>Télécharger le fichier RDP.

- Ouvrez le fichier RDP et connectez-vous avec vos informations d’identification d’administrateur.

- Ouvrez le Gestionnaire de tâches (Ctrl+Maj+Échap) et accédez à Services.

- Assurez-vous que WindowsAdminCenter est en cours d'exécution. Si ce n’est pas le cas, démarrez le service.

Vérifiez que votre installation se trouve dans un état correct.

- Sur le portail Azure, accédez à Connexion>RDP>Télécharger le fichier RDP.

- Ouvrez le fichier RDP et connectez-vous avec vos informations d’identification d’administrateur.

- Ouvrez un navigateur et tapez

https://localhost:<port>en remplaçant<port>par le port sur lequel vous avez installé Windows Admin Center. Vous ne savez pas sur quel port vous l’avez installé ? Consultez le Forum aux questions plus loin dans cet article. - S’il ne se charge pas, votre installation est peut-être défaillante. Retournez sur le portail Azure, accédez aux Extensions, puis désinstallez l’extension Admin Center. Revenez à Windows Admin Center et réinstallez l’extension.

Vérifiez que la règle de pare-feu est ouverte pour SmeInboundOpenException.

- Sur le portail Azure, accédez à Connexion>RDP>Télécharger le fichier RDP.

- Ouvrez le fichier RDP et connectez-vous avec vos informations d’identification d’administrateur.

- Ouvrez le Panneau de configuration et accédez à Panneau de configuration\Système et sécurité\Pare-feu Windows Defender\Applications autorisées.

- Vérifiez que la règle SmeInboundOpenException est activée pour Privé et Public, puis réessayez de vous connecter.

Vous êtes bloqué sur la page de chargement de Windows Admin Center avec le logo

Ce problème peut se produire si votre navigateur bloque les cookies tiers. Actuellement, Windows Admin Center vous demande de ne pas bloquer les cookies tiers, mais nous travaillons activement pour que ce ne soit plus nécessaire. En attendant, autorisez les cookies tiers dans votre navigateur.

Sur Edge :

- Accédez aux ellipses dans le coin supérieur droit et accédez à Paramètres

- Accéder aux cookies et aux autorisations de site

- Accédez à Gérer et supprimer des cookies et des données de site

- Vérifiez que la case à cocher Bloquer les cookies tiers est désactivée

Sur Chrome

- Accédez aux ellipses dans le coin supérieur droit et accédez à Paramètres

- Accéder à Confidentialité et Sécurité

- Accéder aux cookies et à d’autres données de site

- Sélectionnez la case d’option pour bloquer les cookies tiers dans Incognito ou Autoriser tous les cookies

Un des outils Windows Admin Center ne se charge pas ou génère une erreur

Accédez à un autre outil dans Windows Admin Center, puis revenez à celui qui ne se charge pas.

Si aucun autre outil ne se charge, le problème se situe peut-être au niveau de votre connectivité réseau. Essayez de fermer le panneau et de vous reconnecter. Si cela ne fonctionne pas, ouvrez un ticket de support.

L’extension Windows Admin Center n’a pas pu s’installer

Vérifiez deux fois que la machine virtuelle répond aux exigences.

Vérifiez que le trafic sortant vers Windows Admin Center est autorisé sur votre machine virtuelle.

Sur le portail Azure, accédez à Réseau et Règles des ports de sortie.

Créez une nouvelle règle de port de sortie pour Windows Admin Center.

Testez la connectivité en exécutant la commande suivante dans PowerShell sur votre machine virtuelle :

Invoke-RestMethod -Method GET -Uri https://<your_region>.service.waconazure.comMicrosoft Certificate and DNS service for Windows Admin Center in the Azure Portal

Si vous avez autorisé tout le trafic sortant et que vous recevez une erreur à partir de la

Invoke-RestMethodcommande, vérifiez qu’aucune règle de pare-feu ne bloque la connexion.

Si rien ne semble anormal et que Windows Admin Center ne s’installe toujours pas, ouvrez une demande de support avec les informations suivantes :

- Journaux du portail Azure. Ils se trouvent sous Paramètres > Extensions > AdminCenter > Voir l’état détaillé

- Se connecte à la VM. Partagez les journaux à partir des emplacements suivants :

- C :\WindowsAzure\Logs\Plugins\AdminCenter

- C :\Packages\Plugins\AdminCenter

- Trace réseau, le cas échéant. Les traces réseau peuvent contenir des données du client ainsi que des détails de sécurité sensibles, notamment des mots de passe. Nous vous recommandons donc d’examiner la trace et de supprimer les détails sensibles avant de les partager.

Automatiser le déploiement de Windows Admin Center en utilisant un modèle ARM

Vous pouvez automatiser le déploiement de Windows Admin Center dans le portail Azure en utilisant ce modèle Azure Resource Manager.

const deploymentTemplate = {

"$schema": "https://schema.management.azure.com/schemas/2015-01-01/deploymentTemplate.json#",

"contentVersion": "1.0.0.0",

"parameters": {

"vmName": {

"type": "string"

},

"location": {

"type": "string"

},

"extensionName": {

"type": "string"

},

"extensionPublisher": {

"type": "string"

},

"extensionType": {

"type": "string"

},

"extensionVersion": {

"type": "string"

},

"port": {

"type": "string"

},

"salt": {

"type": "string"

}

},

"resources": [

{

"type": "Microsoft.Compute/virtualMachines/extensions",

"name": "[concat( parameters('vmName'), '/' , parameters('extensionName') )]",

"apiVersion": "2018-10-01",

"location": "[parameters('location')]",

"properties": {

"publisher": "[parameters('extensionPublisher')]",

"type": "[parameters('extensionType')]",

"typeHandlerVersion": "[parameters('extensionVersion')]",

"autoUpgradeMinorVersion": true,

"settings": {

"port": "[parameters('port')]",

"salt": "[parameters('salt')]",

}

}

}

];

const parameters = {

vmName: <VM name>,

location: <VM location>,

extensionName: "AdminCenter",

extensionPublisher: "Microsoft.AdminCenter",

extensionType: "AdminCenter",

extensionVersion: "0.0",

port: "6516",

salt: ""

}

Automatiser le déploiement de Windows Admin Center en utilisant PowerShell

Vous pouvez aussi automatiser le déploiement de Windows Admin Center dans le portail Azure en utilisant ce script PowerShell.

$resourceGroupName = <get VM's resource group name>

$vmLocation = <get VM location>

$vmName = <get VM name>

$vmNsg = <get VM's primary nsg>

$salt = ""

$wacPort = "6516"

$Settings = @{"port" = $wacPort; "salt" = $salt}

# Open outbound port rule for WAC service

Get-AzNetworkSecurityGroup -Name $vmNsg -ResourceGroupName $resourceGroupName | Add-AzNetworkSecurityRuleConfig -Name "PortForWACService" -Access "Allow" -Direction "Outbound" -SourceAddressPrefix "VirtualNetwork" -SourcePortRange "*" -DestinationAddressPrefix "WindowsAdminCenter" -DestinationPortRange "443" -Priority 100 -Protocol Tcp | Set-AzNetworkSecurityGroup

# Open outbound port rule for AAD

Get-AzNetworkSecurityGroup -Name $vmNsg -ResourceGroupName $resourceGroupName | Add-AzNetworkSecurityRuleConfig -Name "PortForAADService" -Access "Allow" -Direction "Outbound" -SourceAddressPrefix "VirtualNetwork" -SourcePortRange "*" -DestinationAddressPrefix "AzureActiveDirectory" -DestinationPortRange "443" -Priority 101 -Protocol Tcp | Set-AzNetworkSecurityGroup

# Install VM extension

Set-AzVMExtension -ResourceGroupName $resourceGroupName -Location $vmLocation -VMName $vmName -Name "AdminCenter" -Publisher "Microsoft.AdminCenter" -Type "AdminCenter" -TypeHandlerVersion "0.0" -settings $Settings

# Open inbound port rule on VM to be able to connect to WAC

Get-AzNetworkSecurityGroup -Name $vmNsg -ResourceGroupName $resourceGroupName | Add-AzNetworkSecurityRuleConfig -Name "PortForWAC" -Access "Allow" -Direction "Inbound" -SourceAddressPrefix "*" -SourcePortRange "*" -DestinationAddressPrefix "*" -DestinationPortRange $wacPort -Priority 100 -Protocol Tcp | Set-AzNetworkSecurityGroup

Problèmes connus

- Si vous modifiez l’une de vos règles réseau, Windows Admin Center met à jour ses paramètres réseau en une minute environ. La connexion peut échouer pendant quelques minutes.

- Si vous venez de démarrer votre machine virtuelle, sachez que l’inscription de votre adresse IP auprès de Windows Admin Center prend environ une minute. Il se peut donc qu’elle ne se charge pas.

- Le premier chargement de Windows Admin Center peut prendre un peu plus de temps. Les chargements suivants ne prennent que quelques secondes.

- Le mode de navigation privée de Chrome n’est pas pris en charge.

- L’application de bureau du portail Azure n’est pas prise en charge.

Forum aux questions

Combien coûte l’utilisation de Windows Admin Center ?

L’utilisation de Windows Admin Center dans le portail Azure n’engendre aucun coût.

Puis-je utiliser Windows Admin Center pour gérer les machines virtuelles en cours d’exécution sur ma machine virtuelle Azure ?

Vous pouvez installer le rôle Hyper-V en utilisant l’extension Rôles et fonctionnalités. Une fois installé, actualisez votre navigateur et Windows Admin Center affiche les extensions de machine virtuelle et de commutateur.

Quels sont les systèmes d'exploitation que je peux gérer à l'aide de cette extension ?

Vous pouvez utiliser l’extension pour gérer les machines virtuelles exécutant Windows Server 2016 ou une version ultérieure, ou Windows 10/11.

Comment la sécurité est-elle gérée par Windows Admin Center ?

Le trafic du portail Azure vers Windows Admin Center sur votre machine virtuelle utilise HTTPS. Votre machine virtuelle Azure est gérée avec PowerShell et WMI sur WinRM.

Pour un port d’entrée, pourquoi dois-je ouvrir un port et pourquoi la source doit-elle être définie sur « Tout » ?

Windows Admin Center s’installe sur votre machine virtuelle Azure. L’installation se compose d’un serveur web et d’une passerelle. En publiant le serveur web sur DNS et en ouvrant le pare-feu (le port d’entrée de votre machine virtuelle), vous pouvez accéder à Windows Admin Center à partir du portail Azure. Les règles de ce port sont similaires au port « RDP ». Si vous ne voulez pas ouvrir ce port pour « Tout », nous vous recommandons de spécifier la règle sur l’adresse IP de la machine utilisée pour ouvrir le portail Azure.

Pourquoi dois-je créer une règle de port de sortie ?

Il y a un service Windows Admin Center externe qui gère les certificats et les enregistrements DNS pour vous. Pour que votre machine virtuelle puisse interagir avec notre service, vous devez créer une règle de port de sortie.

Puis-je utiliser PowerShell ou Azure CLI pour installer l’extension sur ma machine virtuelle ?

Oui :

- PowerShell : Set-AzVMExtension

- Azure CLI : az vm extension set

J’ai déjà installé Windows Admin Center sur ma machine virtuelle. Puis-je y accéder à partir du portail ?

Oui, toutefois, vous devez toujours installer l’extension.

Existe-t-il une documentation sur les fonctionnalités générales de Windows Admin Center et ses outils ?

Oui, consultez la vue d’ensemble de Windows Admin Center et gérer les serveurs.

Dois-je installer Windows Admin Center sur chacune de mes machines virtuelles Azure ?

Oui, pour notre implémentation initiale, Windows Admin Center doit être installé sur chaque machine virtuelle Azure où vous voulez l’utiliser.

Puis-je utiliser Windows Admin Center pour gérer tous les serveurs et machines virtuelles ?

Oui, vous pouvez utiliser Windows Admin Center localement pour gérer des serveurs et des machines virtuelles localement et dans Azure. Pour plus d’informations, consultez Gérer les machines virtuelles Azure avec Windows Admin Center.

Est-ce que Windows Admin Center dans le portail Azure fonctionne avec Azure Bastion ?

Malheureusement non.

Est-ce que Windows Admin Center est pris en charge pour les machines virtuelles derrière un équilibreur de charge ?

Oui.