Notes

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de vous connecter ou de modifier des répertoires.

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de modifier des répertoires.

Vous pouvez utiliser cette rubrique pour tirer parti des fonctionnalités de gestion du trafic des stratégies DNS pour les déploiements de cerveau partagé avec des zones DNS intégrées Active Directory dans Windows Server 2016.

Dans Windows Server 2016, la prise en charge des stratégies DNS est étendue aux zones DNS intégrées à Active Directory. L’intégration d’Active Directory fournit des fonctionnalités de haute disponibilité multi-maître au serveur DNS.

Jusqu’à maintenant, ce scénario imposait aux administrateurs DNS de gérer deux serveurs DNS différents, chacun fournissant des services à chaque ensemble d’utilisateurs, interne et externe. Si quelques enregistrements à l’intérieur de la zone avaient fait l’objet d’un déploiement Split-Brain, ou si les deux instances de la zone (interne et externe) avaient été déléguées au même domaine parent, cela devenait un casse-tête de gestion.

Notes

- Les déploiements DNS sont fractionnés lorsqu’il existe deux versions d’une seule zone, une version pour les utilisateurs internes sur l’intranet de l’organisation et une version pour les utilisateurs externes, qui sont généralement des utilisateurs sur Internet.

- La rubrique Utiliser une stratégie DNS pour Split-Brain déploiement DNS explique comment utiliser des stratégies DNS et des étendues de zone pour déployer un système DNS à cerveau partagé sur un serveur DNS unique Windows Server 2016.

Exemple DNS Split-Brain dans Active Directory

Cet exemple utilise une société fictive, Contoso, qui gère un site web de carrière à l’adresse www.career.contoso.com.

Le site existe en deux versions. La première version s’adresse aux utilisateurs internes et propose des offres d’emploi en interne. Ce site interne est disponible à l’adresse IP locale 10.0.0.39.

La deuxième version est la version publique du même site, disponible à l’adresse IP publique 65.55.39.10.

En l’absence de stratégie DNS, l’administrateur doit héberger ces deux zones sur des serveurs DNS Windows Server distincts, et les gérer séparément.

À l’aide de stratégies DNS, ces zones peuvent désormais être hébergées sur le même serveur DNS.

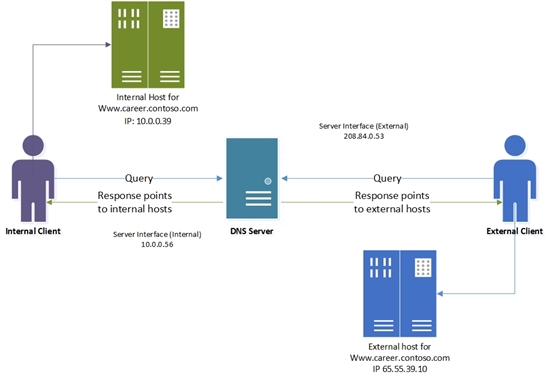

Si le serveur DNS pour contoso.com est intégré à Active Directory et écoute deux interfaces réseau, l’administrateur DNS de Contoso peut suivre les étapes décrites dans cette rubrique pour obtenir un déploiement à cerveau partagé.

L’administrateur DNS configure les interfaces du serveur DNS avec les adresses IP suivantes.

- La carte réseau accessible sur Internet est configurée avec une adresse IP publique 208.84.0.53 pour les requêtes externes.

- La carte réseau intranet est configurée avec une adresse IP privée 10.0.0.56 pour les requêtes internes.

L’illustration suivante représente ce scénario.

Fonctionnement de la stratégie DNS pour Split-Brain DNS dans Active Directory

Quand le serveur DNS est configuré avec les stratégies DNS nécessaires, chaque requête de résolution de noms est évaluée par rapport aux stratégies du serveur DNS.

L’interface serveur est utilisée dans cet exemple en tant que critère pour différencier les clients internes et externes.

Si l’interface serveur sur laquelle la requête est reçue correspond à l’une des stratégies, l’étendue de zone associée est utilisée pour répondre à la requête.

Par conséquent, dans notre exemple, les requêtes DNS pour www.career.contoso.com lesquelles elles sont reçues sur l’adresse IP privée (10.0.0.56) reçoivent une réponse DNS qui contient une adresse IP interne ; et les requêtes DNS reçues sur l’interface réseau publique reçoivent une réponse DNS qui contient l’adresse IP publique dans l’étendue de la zone par défaut (il s’agit de la même chose que la résolution de requête normale).

La prise en charge des mises à jour et du balayage dns dynamique (DDNS) est prise en charge uniquement sur l’étendue de zone par défaut. Étant donné que les clients internes sont approvisionnés par l’étendue de zone par défaut, les administrateurs DNS de Contoso peuvent continuer à utiliser les mécanismes existants (DNS dynamique ou statique) pour mettre à jour les enregistrements dans contoso.com. Pour les étendues de zone autres que les étendues par défaut (telles que l’étendue externe dans cet exemple), la prise en charge de DDNS ou de récupération n’est pas disponible.

Haute disponibilité des stratégies

Les stratégies DNS ne sont pas intégrées à Active Directory. Pour cette raison, les stratégies DNS ne sont pas répliquées sur les autres serveurs DNS qui hébergent la même zone intégrée Active Directory.

Les stratégies DNS sont stockées sur le serveur DNS local. Vous pouvez facilement exporter des stratégies DNS d’un serveur à un autre à l’aide de l’exemple suivant des commandes Windows PowerShell.

$policies = Get-DnsServerQueryResolutionPolicy -ZoneName "contoso.com" -ComputerName Server01

$policies | Add-DnsServerQueryResolutionPolicy -ZoneName "contoso.com" -ComputerName Server02

Pour plus d’informations, consultez les rubriques de référence Windows PowerShell suivantes.

Guide pratique pour configurer une stratégie DNS pour Split-Brain DNS dans Active Directory

Pour configurer le déploiement Split-Brain DNS à l’aide d’une stratégie DNS, vous devez utiliser les sections suivantes, qui fournissent des instructions de configuration détaillées.

Ajouter la zone intégrée Active Directory

Vous pouvez utiliser l’exemple de commande suivant pour ajouter la zone de contoso.com intégrée Active Directory au serveur DNS.

Add-DnsServerPrimaryZone -Name "contoso.com" -ReplicationScope "Domain" -PassThru

Pour plus d’informations, consultez Add-DnsServerPrimaryZone.

Créer les étendues de la zone

Vous pouvez utiliser cette section pour partitionner la zone contoso.com créer une étendue de zone externe.

Une étendue de zone est une instance unique de la zone. Une zone DNS peut avoir plusieurs étendues de zone, chacune d’elles contenant son propre jeu d’enregistrements DNS. Le même enregistrement peut être présent dans plusieurs étendues, avec des adresses IP différentes ou les mêmes adresses IP.

Étant donné que vous ajoutez cette nouvelle étendue de zone dans une zone intégrée Active Directory, l’étendue de zone et les enregistrements qu’elle contient sont répliqués via Active Directory sur d’autres serveurs réplicas du domaine.

Par défaut, une étendue de zone existe dans chaque zone DNS. Cette étendue de zone porte le même nom que la zone, et les opérations DNS héritées fonctionnent sur cette étendue. Cette étendue de zone par défaut hébergera la version interne de www.career.contoso.com.

Vous pouvez utiliser l’exemple de commande suivant pour créer l’étendue de zone sur le serveur DNS.

Add-DnsServerZoneScope -ZoneName "contoso.com" -Name "external"

Pour plus d’informations, consultez Add-DnsServerZoneScope.

Ajouter des enregistrements aux étendues de zone

L’étape suivante consiste à ajouter les enregistrements représentant l’hôte du serveur web dans les deux étendues de zone : externe et par défaut (pour les clients internes).

Dans l’étendue de zone interne par défaut, l’enregistrement www.career.contoso.com est ajouté avec l’adresse IP 10.0.0.39, qui est une adresse IP privée ; et dans l’étendue de zone externe, le même enregistrement (www.career.contoso.com) est ajouté avec l’adresse IP publique 65.55.39.10.

Les enregistrements (à la fois dans l’étendue de zone interne par défaut et l’étendue de zone externe) sont automatiquement répliqués sur le domaine avec leurs étendues de zone respectives.

Vous pouvez utiliser l’exemple de commande suivant pour ajouter des enregistrements aux étendues de zone sur le serveur DNS.

Add-DnsServerResourceRecord -ZoneName "contoso.com" -A -Name "www.career" -IPv4Address "65.55.39.10" -ZoneScope "external"

Add-DnsServerResourceRecord -ZoneName "contoso.com" -A -Name "www.career" -IPv4Address "10.0.0.39”

Notes

Le paramètre –ZoneScope n’est pas inclus lorsque l’enregistrement est ajouté à l’étendue de zone par défaut. Cette action est identique à l’ajout d’enregistrements à une zone normale.

Pour plus d’informations, consultez Add-DnsServerResourceRecord.

Créer les stratégies DNS

Une fois que vous avez identifié les interfaces serveur du réseau externe et du réseau interne, et que vous avez créé les étendues de zone, vous devez créer des stratégies DNS qui connectent les étendues de zone interne et externe.

Notes

Cet exemple utilise l’interface du serveur (le paramètre -ServerInterface dans l’exemple de commande ci-dessous) comme critères pour différencier les clients internes et externes. Une autre méthode permet de différencier les clients externes et internes : elle consiste à utiliser des sous-réseaux clients en tant que critères. Si vous pouvez identifier les sous-réseaux auxquels appartiennent les clients internes, vous pouvez configurer la stratégie DNS de différenciation basée sur le sous-réseau client. Pour plus d’informations sur la configuration de la gestion du trafic à l’aide de critères liés aux sous-réseaux clients, consultez Utiliser une stratégie DNS pour la gestion du trafic basée sur la géolocalisation avec des serveurs primaires.

Après avoir configuré des stratégies, lorsqu’une requête DNS est reçue sur l’interface publique, la réponse est retournée à partir de l’étendue externe de la zone.

Notes

Aucune stratégie n’est requise pour le mappage de l’étendue de zone interne par défaut.

Add-DnsServerQueryResolutionPolicy -Name "SplitBrainZonePolicy" -Action ALLOW -ServerInterface "eq,208.84.0.53" -ZoneScope "external,1" -ZoneName contoso.com

Notes

208.84.0.53 est l’adresse IP sur l’interface réseau publique.

Pour plus d’informations, consultez Add-DnsServerQueryResolutionPolicy.

À présent, le serveur DNS est configuré avec les stratégies DNS requises pour un serveur de noms à cerveau partagé avec une zone DNS intégrée Active Directory.

Vous pouvez créer des milliers de stratégies DNS en fonction de vos exigences de gestion du trafic, et toutes les nouvelles stratégies sont appliquées dynamiquement, sans redémarrer le serveur DNS, sur les requêtes entrantes.