Remarque

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de vous connecter ou de modifier des répertoires.

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de modifier des répertoires.

Le DNS traditionnel utilise des messages UDP ou TCP non chiffrés sur le port 53, qui expose le trafic DNS à la surveillance passive, à l’analyse du trafic et à la manipulation active par des attaquants. Le chiffrement DNS protège le trafic de requête et de réponse DNS d’être observé, modifié ou falsifié lors du transit sur un réseau.

DNS sur HTTPS (DoH) est un mécanisme basé sur des normes qui chiffre le trafic DNS en encapsulant des messages DNS dans HTTPS, fournissant la confidentialité et l’intégrité à l’aide du protocole TLS (Transport Layer Security). En chiffrant le trafic DNS, DoH permet d’empêcher l’écoute, les attaques man-in-the-middle et l’inspection non autorisée des requêtes et réponses DNS.

Fonctionnement du DNS via HTTPS

DNS sur HTTPS ne modifie pas le modèle de requête et de réponse DNS fondamental. Au lieu de cela, il modifie la façon dont les messages DNS sont transportés sur le réseau. Lorsque vous activez DoH sur un serveur DNS, DoH devient une option de communication chiffrée supplémentaire et le serveur DNS continue de répondre aux requêtes DNS traditionnelles, sauf si vous désactivez explicitement cette fonctionnalité.

Lorsque vous activez DoH :

Le serveur DNS écoute le trafic HTTPS.

Vous configurez un client compatible DoH (par exemple, un client Windows 11) pour utiliser des requêtes chiffrées sur un serveur DNS.

Le client DoH établit une connexion TLS au serveur DNS.

Le client envoie des requêtes DNS à l’intérieur d’une requête HTTPS.

Le serveur DNS traite la requête comme d’habitude.

La réponse DNS est retournée à l’intérieur de la réponse HTTPS.

DNS sur HTTPS pour le serveur DNS (préversion)

Important

DNS sur HTTPS (DoH) pour le serveur DNS sur Windows Server est actuellement en préversion. Ces informations concernent un produit en version préliminaire qui peut être sensiblement modifié avant sa commercialisation. Microsoft n’offre aucune garantie, exprimée ou implicite, en ce qui concerne les informations fournies ici.

À compter de la mise à jour de sécurité 2026-02 (KB5075899) pour Windows Server 2025, vous pouvez activer DNS via HTTPS (DoH) sur le service serveur DNS pour chiffrer le trafic DNS entre les clients compatibles DoH et votre serveur DNS.

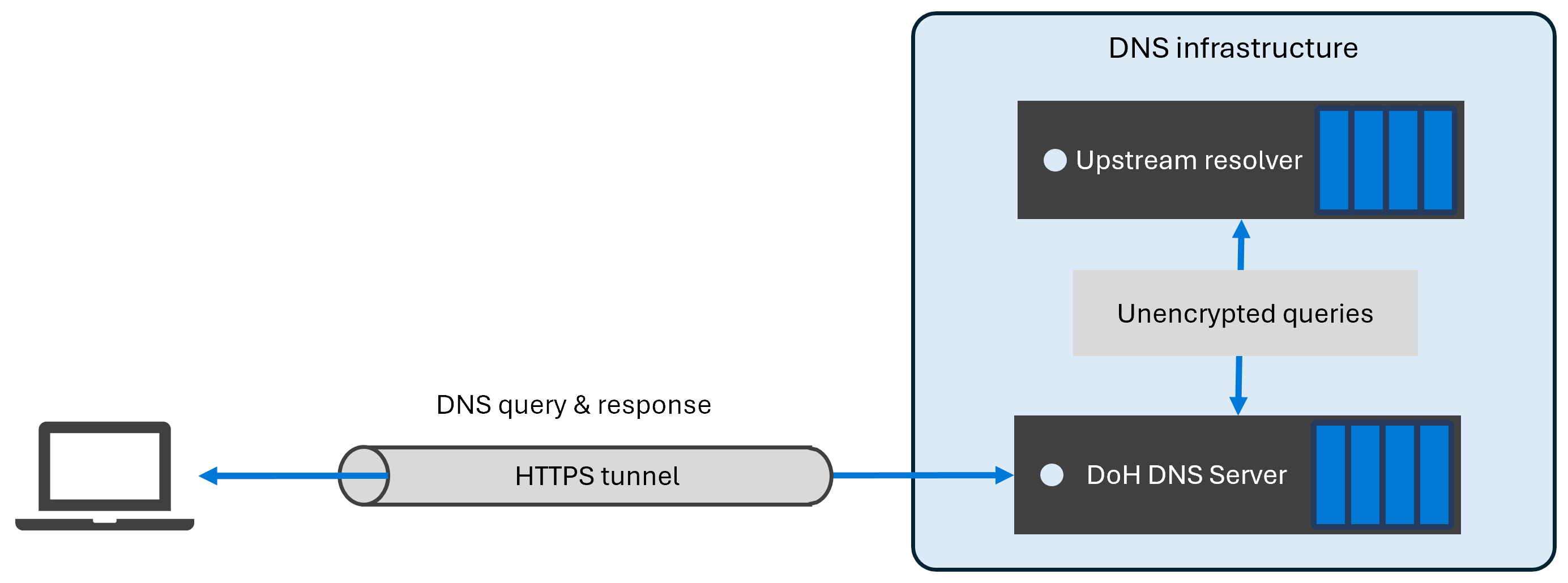

Un exemple de flux de communication DoH est illustré dans le diagramme suivant.

Lors de la configuration du DNS via HTTPS pour le serveur DNS, tenez compte des éléments suivants lors de la préversion :

La communication DNS en amont (redirecteurs, redirecteurs conditionnels, serveurs faisant autorité) reste non chiffrée.

Les transferts de zone DNS restent non chiffrés.

Les mises à jour dynamiques DNS restent non chiffrées par défaut.

Vous ne pouvez pas créer un filtre de requête DNS qui correspond uniquement aux requêtes DoH.

Les stratégies avec un filtre de requête de protocole de transport ne correspondent pas aux requêtes DoH. Par exemple, une stratégie avec le filtre de protocole de transport défini sur

EQ, TCPne correspond pas à DoH.

Avantages de sécurité du DNS via HTTPS

DNS sur HTTPS offre les avantages suivants en matière de sécurité et de confidentialité :

Confidentialité. Les requêtes et réponses DNS sont chiffrées, ce qui empêche la surveillance passive.

Intégrité. TLS protège les messages DNS contre la modification pendant le transit.

Authentication. Les clients DNS peuvent valider l’identité du serveur DNS à l’aide de la validation de certificat HTTPS standard.

Résistance à l’analyse du trafic. Le trafic DNS se mélange avec d’autres trafics HTTPS, ce qui réduit l’exposition au filtrage ou à la manipulation spécifiques au DNS. Cette approche améliore la confidentialité et la résistance à l’interception.

"Protocoles et normes de DNS sur HTTPS"

L’IETF définit DNS sur HTTPS dans RFC 8484 – Requêtes DNS sur HTTPS (DoH).

RFC 8484 spécifie comment envoyer et recevoir des messages DNS à l’aide de HTTP via TLS. La norme DoH prend en charge les méthodes GET et POST et définit des types de supports pour les messages DNS. Cette approche permet au trafic DNS de tirer parti des fonctionnalités HTTPS modernes telles que le chiffrement, l’authentification et la réutilisation des connexions.

En outre, la norme DoH permet aux implémentations de serveur de configurer l’URI et le port d’écoute du serveur, ce qui permet un déploiement flexible dans différents environnements réseau.

Chiffrement DNS et DNSSEC

Le chiffrement DNS, tel que DoH et DNSSEC, traitent différents modèles de menace et sont des technologies complémentaires. Le chiffrement DNS protège le trafic DNS sur le câble, tandis que DNSSEC garantit que les données DNS sont vérifiées par chiffrement pour l’intégrité et proviennent d’une source faisant autorité.

En utilisant DoH avec DNSSEC, vous bénéficiez d’une défense approfondie en combinant un transport chiffré avec des données DNS authentifiées. Pour plus d’informations sur DNSSEC, consultez Qu’est-ce que DNSSEC ?