Nota

O acceso a esta páxina require autorización. Pode tentar iniciar sesión ou modificar os directorios.

O acceso a esta páxina require autorización. Pode tentar modificar os directorios.

La detección de un comportamiento anómalo dentro de una organización suele ser compleja y lleva mucho tiempo. User and Entity Behavior Analytics (UEBA) de Microsoft Sentinel simplifica este desafío mediante el aprendizaje continuo de los datos para exponer anomalías significativas que ayudan a los analistas a detectar e investigar posibles amenazas de forma más eficaz.

En este artículo se explica qué es Microsoft Sentinel Análisis de comportamiento de usuarios y entidades (UEBA), cómo funciona, cómo incorporarse a él y cómo usar UEBA para detectar e investigar anomalías para mejorar las capacidades de detección de amenazas.

Funcionamiento de UEBA

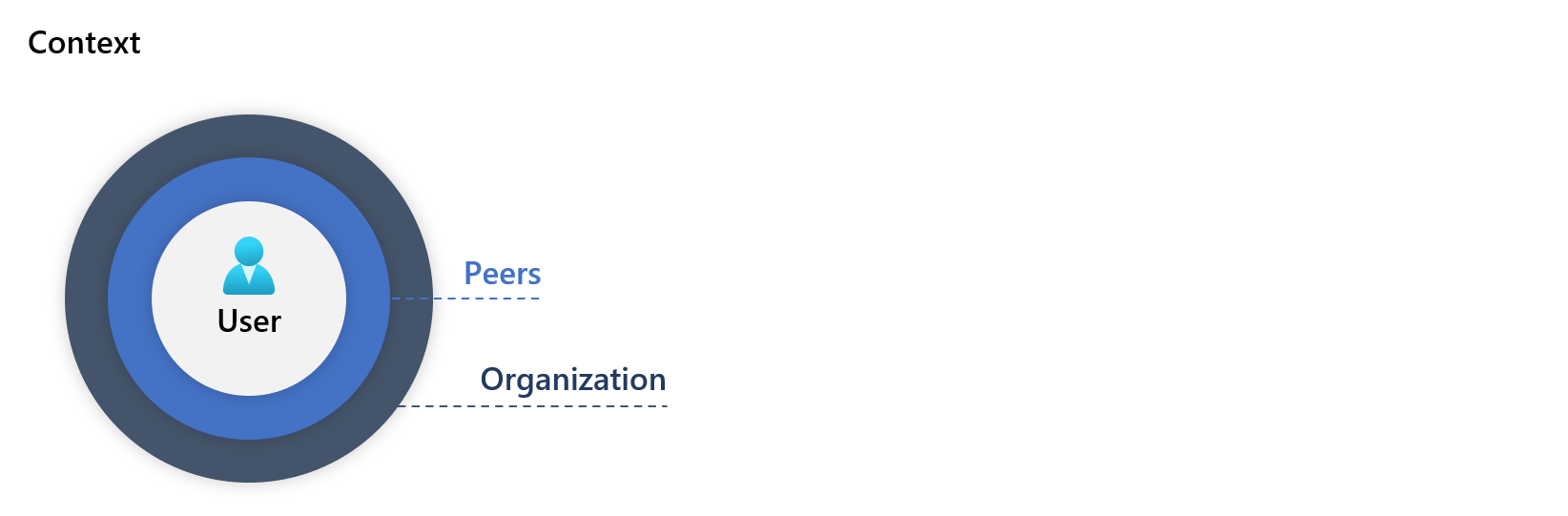

Microsoft Sentinel UEBA usa el aprendizaje automático para crear perfiles de comportamiento dinámicos para usuarios, hosts, direcciones IP, aplicaciones y otras entidades. A continuación, detecta anomalías comparando la actividad actual con las líneas base establecidas, lo que ayuda a los equipos de seguridad a identificar amenazas como cuentas en peligro, ataques internos y movimiento lateral.

A medida que Microsoft Sentinel ingiere datos de orígenes conectados, UEBA aplica:

- Modelado de comportamiento para detectar desviaciones

- Análisis de grupos del mismo nivel y evaluación del radio de explosión para evaluar el impacto de la actividad anómala

UEBA asigna puntuaciones de riesgo a comportamientos anómalos, teniendo en cuenta las entidades asociadas, la gravedad de la anomalía y el contexto, incluidos:

- Desviaciones entre ubicaciones geográficas, dispositivos y entornos

- Cambios con el tiempo y la frecuencia de actividad en comparación con el comportamiento histórico de la entidad

- Diferencias en comparación con los grupos del mismo nivel

- Desviaciones de los patrones de comportamiento de toda la organización

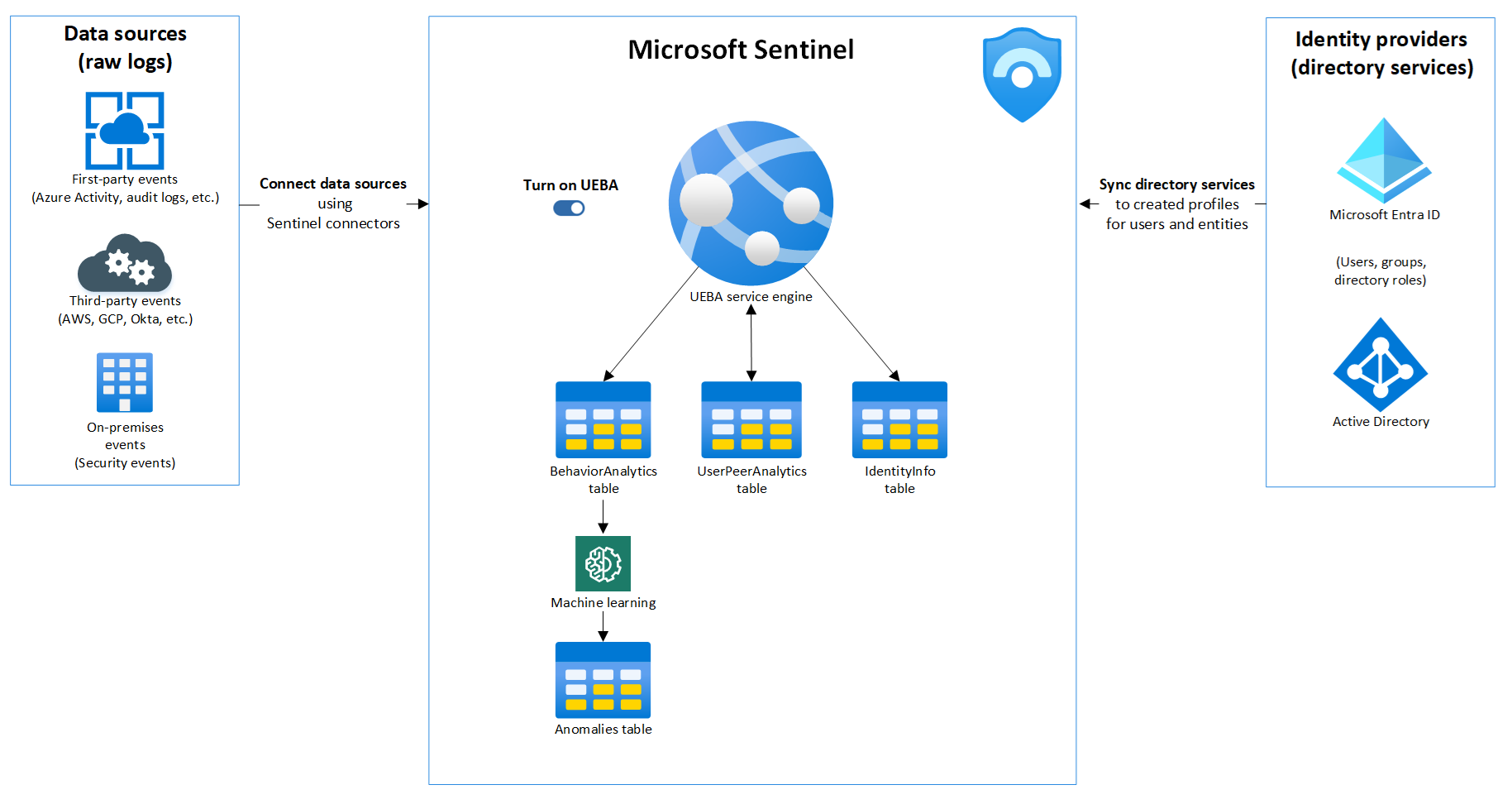

En este diagrama se muestra cómo habilitar UEBA y cómo UEBA analiza los datos y asigna puntuaciones de riesgo para priorizar las investigaciones:

Para obtener más información sobre las tablas de UEBA, consulte Investigación de anomalías mediante datos de UEBA.

Para obtener más información sobre qué anomalías detecta UEBA, consulte Anomalías detectadas por el motor de aprendizaje automático de Microsoft Sentinel.

UEBA se integra de forma nativa en Microsoft Sentinel y en el portal de Microsoft Defender, lo que proporciona una experiencia perfecta para los equipos de operaciones de seguridad y experiencias insertadas que mejoran la investigación y la respuesta a amenazas.

Habilitación de UEBA para crear perfiles de comportamiento y detectar anomalías

Para beneficiarse plenamente de las funcionalidades avanzadas de detección de amenazas de UEBA:

Habilite UEBA en Microsoft Sentinel y conecte orígenes de datos clave, como Microsoft Entra ID, Defender for Identity y Office 365. Para obtener más información, consulte Habilitación del análisis de comportamiento de entidades.

Instale la solución UEBA Essentials, una colección de docenas de consultas de búsqueda pregeneradas seleccionadas y mantenidas por expertos en seguridad de Microsoft. La solución incluye consultas de detección de anomalías en varias nubes en Azure, Amazon Web Services (AWS), Google Cloud Platform (GCP) y Okta. La instalación de la solución le ayuda a empezar a trabajar rápidamente con la búsqueda de amenazas y las investigaciones mediante datos UEBA, en lugar de compilar estas funcionalidades de detección desde cero.

Para obtener información sobre cómo instalar soluciones de Microsoft Sentinel, consulte Instalar o actualizar soluciones de Microsoft Sentinel.

Integre información de UEBA en libros, flujos de trabajo de incidentes y consultas de búsqueda para maximizar su valor en los flujos de trabajo de SOC.

Investigación de anomalías mediante datos de UEBA

Microsoft Sentinel almacena información de UEBA en varias tablas, cada una optimizada para un propósito diferente. Los analistas suelen correlacionar los datos en estas tablas para investigar el comportamiento anómalo de un extremo a otro.

En esta tabla se proporciona información general sobre los datos de cada una de las tablas de UEBA:

| Tabla | Objetivo | Detalles clave |

|---|---|---|

| IdentityInfo | Perfiles detallados de entidades (usuarios, dispositivos, grupos) | Se compila a partir de Microsoft Entra ID y, opcionalmente, Active Directory local a través de Microsoft Defender for Identity. Esencial para comprender el comportamiento del usuario. |

| BehaviorAnalytics | Datos de comportamiento enriquecidos con geolocalización e inteligencia sobre amenazas | Contiene desviaciones de la línea base con puntuaciones de priorización. Los datos dependen de los conectores habilitados (id. de Entra, AWS, GCP, Okta, etc.). |

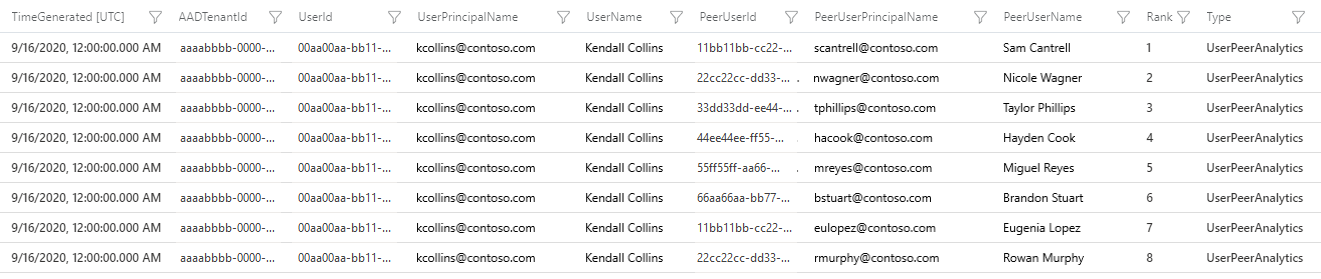

| UserPeerAnalytics | Grupos del mismo nivel calculados dinámicamente para líneas base de comportamiento | Clasifica a los 20 primeros pares en función de la pertenencia a grupos de seguridad, las listas de correo y otras asociaciones. Usa el algoritmo TF-IDF (frecuencia de términos y frecuencia inversa del documento) (los grupos más pequeños tienen mayor peso). |

| Anomalías | Eventos identificados como anómalos | Admite flujos de trabajo de detección e investigación. |

| SentinelBehaviorInfo | Resumen de comportamientos identificados en registros sin procesar | Traduce los registros de seguridad sin procesar en resúmenes estructurados de "quién hizo qué a quién" con explicaciones de lenguaje natural y asignaciones de MITRE ATT&CK. |

| SentinelBehaviorEntities | Perfiles de entidades implicadas en comportamientos identificados | Información sobre las entidades (como archivos, procesos, dispositivos y usuarios) implicadas en comportamientos detectados. |

Nota:

La capa de comportamientos de UEBA es una funcionalidad independiente que se habilita independientemente de UEBA. Las SentinelBehaviorInfo tablas y SentinelBehaviorEntities solo se crean en el área de trabajo si habilita la capa de comportamientos.

En esta captura de pantalla se muestra un ejemplo de datos de la UserPeerAnalytics tabla con los ocho pares de mayor clasificación para el usuario Kendall Collins. Sentinel usa el algoritmo TF-IDF para normalizar las ponderaciones al calcular las clasificaciones del mismo nivel. Los grupos más pequeños llevan mayor peso.

Para obtener información más detallada sobre los datos de UEBA y cómo usarlos, consulte:

- Referencia de UEBA para obtener una referencia detallada de todas las tablas y campos relacionados con UEBA.

- Anomalías detectadas por el motor de aprendizaje automático de Microsoft Sentinel para obtener una lista de anomalías que UEBA detecta.

Puntuación de UEBA

UEBA proporciona dos puntuaciones para ayudar a los equipos de seguridad a priorizar las investigaciones y detectar anomalías de forma eficaz:

| Aspecto | Puntuación de prioridad de investigación | Puntuación de anomalías |

|---|---|---|

| Tabla | BehaviorAnalytics |

Anomalies |

| Field | InvestigationPriority |

AnomalyScore |

| Rango | 0–10 (0 = benigno, 10 = altamente anómalo) |

0–1 (0 = benigno, 1 = altamente anómalo) |

| Indicador de | Lo inusual que es un evento único, basado en la lógica basada en perfiles | Comportamiento anómalo holístico en varios eventos mediante el aprendizaje automático |

| Usado para | Evaluación rápida y exploración en profundidad de eventos únicos | Identificación de patrones y anomalías agregadas a lo largo del tiempo |

| Tratamiento | Nivel de evento casi en tiempo real | Procesamiento por lotes, nivel de comportamiento |

| Cómo se calcula | Combina la puntuación de anomalía de entidad (rareza de entidades como usuario, dispositivo, país o región) con puntuación de serie temporal (patrones anómalos a lo largo del tiempo, como picos en inicios de sesión con errores). | Detector de anomalías de IA/ML entrenado en la telemetría del área de trabajo |

Por ejemplo, cuando un usuario realiza una operación de Azure por primera vez:

- Puntuación de prioridad de investigación: Alto, porque es un evento de primera vez.

- Puntuación de anomalías: Baja, porque las acciones ocasionales de Azure por primera vez son comunes y no inherentemente arriesgadas.

Aunque estas puntuaciones tienen distintos propósitos, puede esperar alguna correlación. Las puntuaciones de anomalías altas a menudo se alinean con una prioridad de investigación alta, pero no siempre. Cada puntuación proporciona información única para la detección por capas.

Uso de experiencias de UEBA insertadas en el portal de Defender

Al mostrar anomalías en gráficos de investigación y páginas de usuario, y pedir a los analistas que incorporen datos de anomalías en las consultas de búsqueda, UEBA facilita una detección de amenazas más rápida, una priorización más inteligente y una respuesta a incidentes más eficaz.

En esta sección se describen las experiencias clave de analistas de UEBA disponibles en el portal de Microsoft Defender.

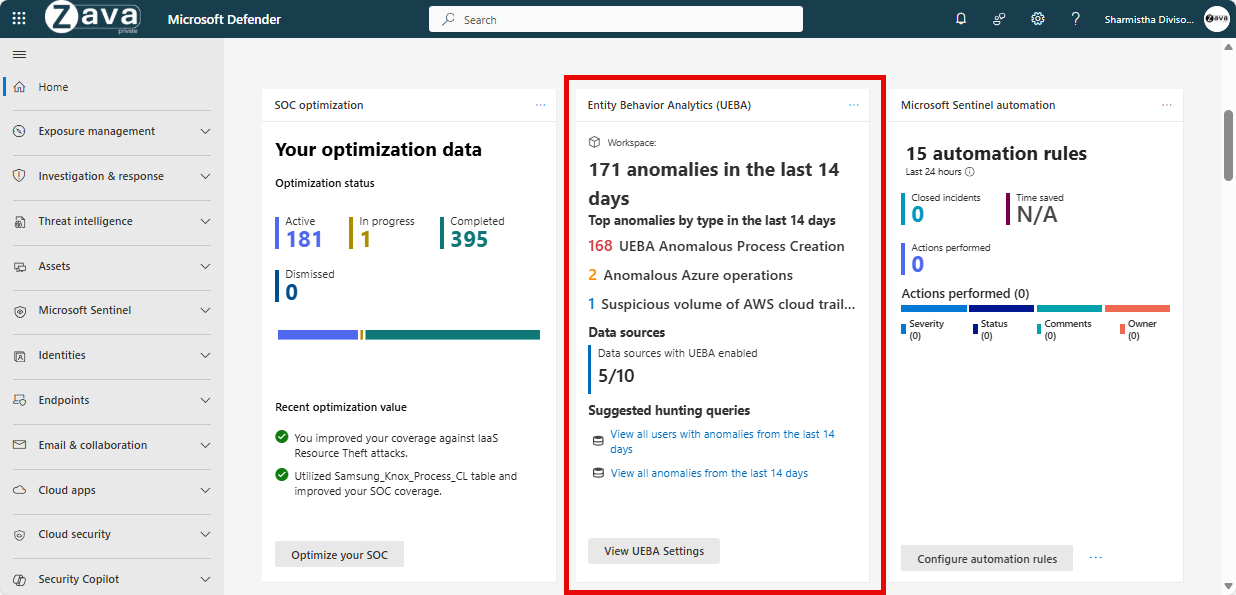

Widget de página principal de UEBA

La página principal del portal de Defender incluye un widget de UEBA en el que los analistas tienen visibilidad inmediatamente del comportamiento anómalo del usuario y, por tanto, aceleran los flujos de trabajo de detección de amenazas. Si el inquilino aún no está incorporado a UEBA, este widget también proporciona a los administradores de seguridad acceso rápido al proceso de incorporación.

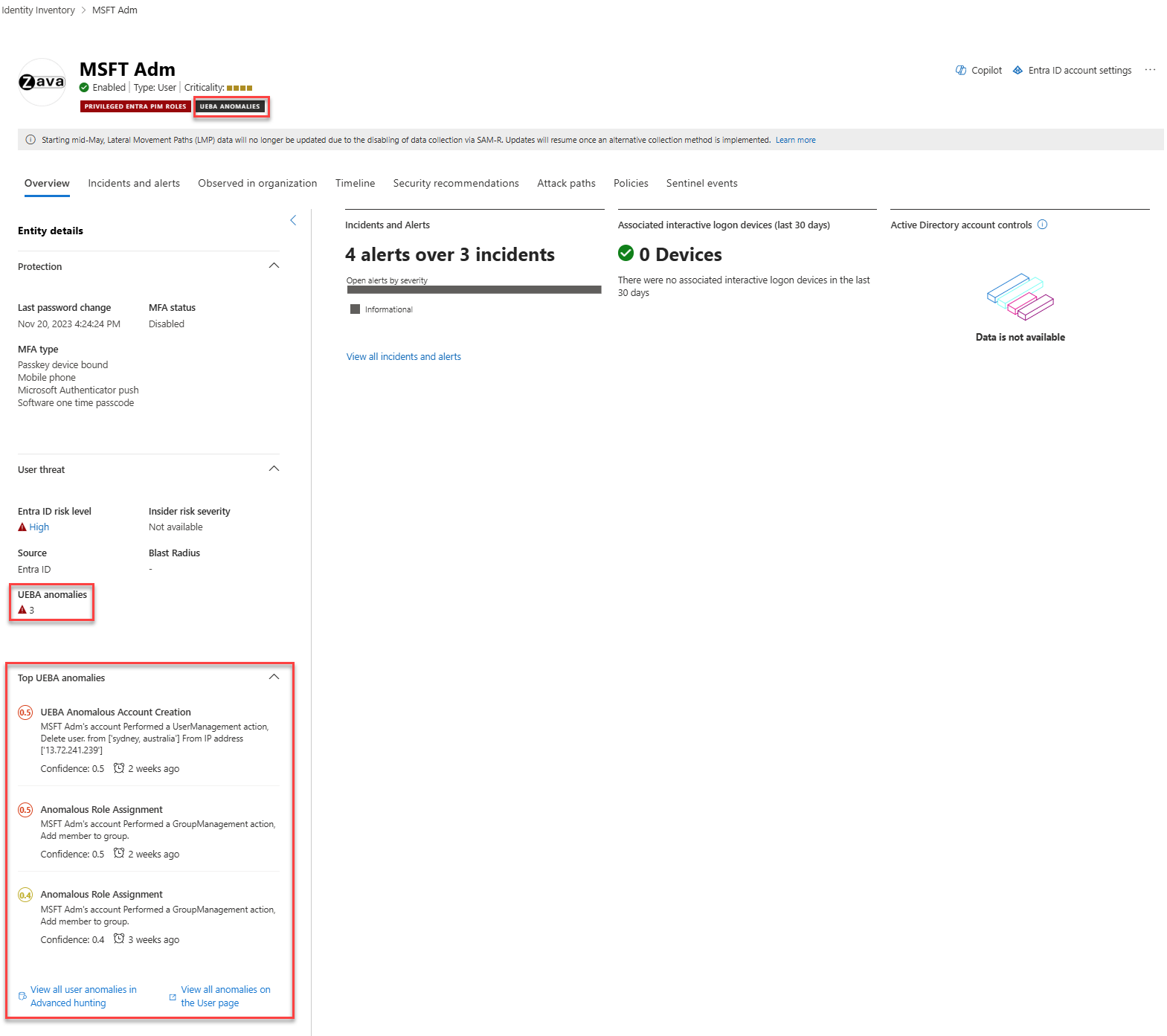

Información de UEBA en las investigaciones de usuarios

Los analistas pueden evaluar rápidamente el riesgo de los usuarios mediante el contexto de UEBA que se muestra en los paneles laterales y la pestaña Información general en todas las páginas de usuario del portal de Defender. Cuando se detecta un comportamiento inusual, el portal etiqueta automáticamente a los usuarios con anomalías de UEBA , lo que ayuda a priorizar las investigaciones en función de la actividad reciente. Para obtener más información, consulte la página Entidad de usuario en Microsoft Defender.

Cada página de usuario incluye una sección Principales anomalías de UEBA, que muestra las tres anomalías principales de los últimos 30 días, junto con vínculos directos a consultas de anomalías pregeneradas y la escala de tiempo de eventos Sentinel para un análisis más profundo.

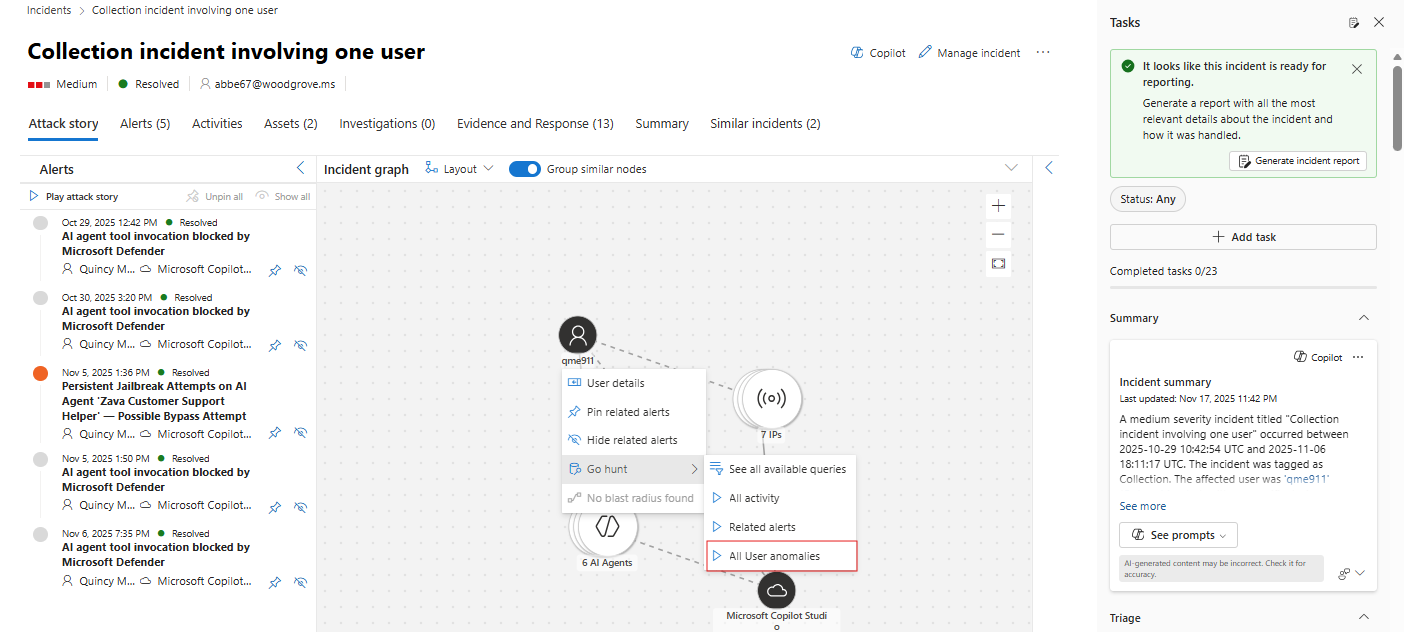

Consultas de anomalías de usuario integradas en las investigaciones de incidentes

Durante las investigaciones de incidentes, los analistas pueden iniciar consultas integradas directamente desde gráficos de incidentes en el portal de Defender para recuperar todas las anomalías de usuario relacionadas con el caso.

Para obtener más información, consulte Investigar incidentes en el portal de Microsoft Defender.

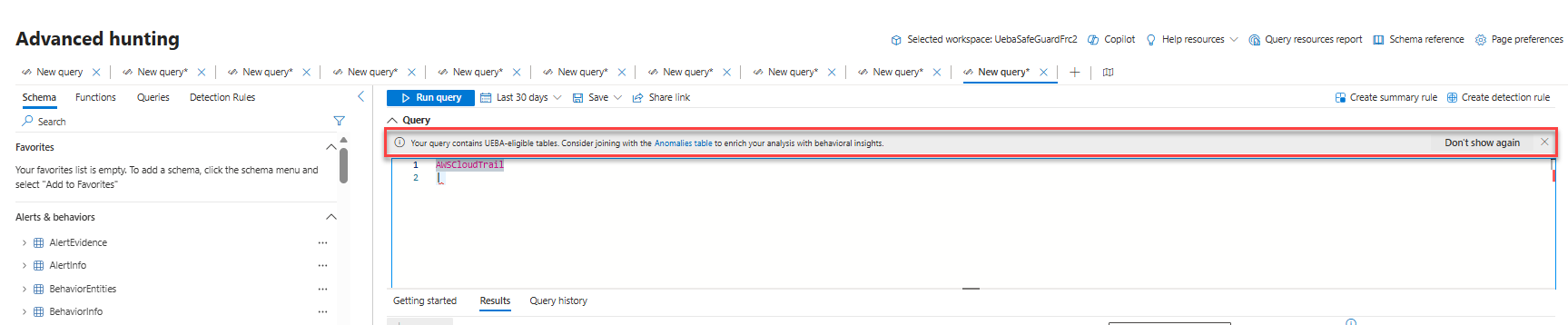

Enriquecimiento de consultas de búsqueda avanzadas y detecciones personalizadas con datos de UEBA

Cuando los analistas escriben consultas de búsqueda avanzada o de detección personalizadas mediante tablas relacionadas con UEBA, el portal de Microsoft Defender muestra un banner que les pide que se unan a la tabla Anomalías. Esto enriquece las investigaciones con información sobre el comportamiento y fortalece el análisis general.

Para más información, vea:

- Busque amenazas de forma proactiva con la búsqueda avanzada en Microsoft Defender.

- Operador de combinación de KQL.

- Orígenes de datos de UEBA.

- Anomalías detectadas por el motor de aprendizaje automático de Microsoft Sentinel.

Agregar información de comportamiento con la capa de comportamientos de UEBA

Aunque UEBA compila perfiles de línea base para detectar actividades anómalas, la nueva capa de comportamientos de UEBA agrega eventos relacionados de registros de seguridad sin procesar de gran volumen en comportamientos claros, estructurados y significativos que explican "quién hizo qué a quién" de un vistazo.

La capa de comportamientos enriquece los registros sin procesar con:

- Explicaciones del lenguaje natural que hacen que las actividades complejas sean inmediatamente comprensibles

- MITRE ATT&asignaciones de CK que alinean comportamientos con tácticas y técnicas conocidas

- Identificación de roles de entidad que aclara los actores y destinos implicados

Al convertir registros fragmentados en objetos de comportamiento coherentes, la capa de comportamientos acelera la búsqueda de amenazas, simplifica la creación de detecciones y proporciona un contexto más completo para la detección de anomalías de UEBA. Juntos, estas funcionalidades ayudan a los analistas a comprender rápidamente no solo que ocurrió algo anómalo, sino lo que ocurrió y por qué importa.

Para obtener más información, consulte Traducción de registros de seguridad sin procesar a información de comportamiento mediante comportamientos de UEBA en Microsoft Sentinel.

Modelo de precios

UEBA está incluido con Microsoft Sentinel sin costo adicional. Los datos de UEBA se almacenan en tablas de Log Analytics y siguen los precios estándar Microsoft Sentinel. Para obtener más información, consulte Microsoft Sentinel precios.

Pasos siguientes

Para obtener instrucciones prácticas sobre la implementación y el uso de UEBA, consulte:

- Habilite el análisis de comportamiento de entidad en Microsoft Sentinel.

- Investigue los incidentes con datos de UEBA.

- Lista de anomalías de UEBA detectadas por el motor de UEBA.

- Referencia de UEBA.

- Busque amenazas de seguridad.

Para obtener recursos de entrenamiento, consulte: