Nota

O acceso a esta páxina require autorización. Pode tentar iniciar sesión ou modificar os directorios.

O acceso a esta páxina require autorización. Pode tentar modificar os directorios.

Os grupos de datos categorizan os conectores dentro dunha política de datos. Os tres grupos de datos son o grupo de datos empresariais , o grupo de datos non empresariais e o grupo de datos bloqueados .

Categoriza os conectores colocándoos en grupos baseados nos servizos centrados no negocio ou no uso persoal aos que se conectan no contexto da túa organización. Clasifica os conectores que aloxan datos de uso empresarial como Negocios. Clasifica os conectores que aloxan datos de uso persoal como non comerciais. Clasifica os conectores que queres evitar que se usen en un ou máis ambientes como Bloqueados.

Cando creas unha nova política, todos os conectores colócanse por defecto no grupo Non Empresarial . A partir de aí, podes mover os conectores a Business ou Blocked segundo a túa preferencia. Xestiona os conectores dun grupo de datos ao crear ou modificar as propiedades dunha política de datos desde o centro de administración. Para máis información, véxase Políticas de xestión de datos. Tamén podes cambiar a clasificación inicial dos conectores editando a túa política de datos. Para máis información, véxase Editar unha política de datos.

Nota

Ata hai pouco, algúns conectores HTTP non estaban dispoñibles para a configuración da política de datos usando a interface de usuario da política de datos ou PowerShell. A partir de maio de 2020, os seguintes conectores HTTP pódense clasificar usando a interface de usuario da política de datos e PowerShell, como calquera outro conector de Power Platform: HTTP,HTTP Webhook e Cando se recibe unha solicitude HTTP. Se actualizas políticas de datos antigas usando a nova interface de política de datos, móstrase unha mensaxe de aviso aos administradores indicando que estes tres conectores HTTP agora se están engadindo á área de competencia das políticas de datos e que deben asegurarse de que estes conectores se coloquen no grupo correcto de políticas de datos.

Debido a que os fluxos fillos comparten unha dependencia interna co conector HTTP, o agrupamento que os administradores elixen para os conectores HTTP nunha política de datos pode afectar a capacidade de executar fluxos fillos nese ambiente ou inquilino. Asegúrese de que os seus conectores HTTP estean clasificados no grupo adecuado para que funcionen os fluxos secundarios. Se hai algunha dúbida ao clasificar o conector como Empresarial en ambientes compartidos como o entorno predeterminado, clasifícao como Non Empresarial ou bloquéao. A continuación, cree ambientes dedicados onde os fabricantes poidan usar conectores HTTP, pero restrinxa a lista de fabricantes para que poida permitir aos fabricantes crear fluxos secundarios.

O conector Content Conversion é unha característica integral de Microsoft Power Platform, usada para converter un documento HTML a texto plano. Aplícase tanto a escenarios empresariais como non empresariais e non almacena ningún contexto de datos do contido convertido a través deles. Por iso, non está dispoñible para clasificación a través das políticas de datos.

Como se comparten os datos entre grupos de datos

Non podes compartir datos entre conectores situados en diferentes grupos. Por exemplo, se colocas os conectores SharePoint e Salesforce no grupo Business e colocas Gmail no grupo Non-Business, os creadores non poden crear unha aplicación ou fluxo que use tanto os conectores SharePoint como Gmail. Esta restrición, á súa vez, restrinxe os fluxos de datos entre estes dous servizos en Microsoft Power Platform.

Aínda que non podes compartir datos entre servizos en diferentes grupos, podes compartir datos entre servizos dentro dun grupo específico. No exemplo anterior, como SharePoint e Salesforce foron colocados no mesmo grupo de datos, os creadores poden crear unha aplicación ou fluxo que use ambos conectores de SharePoint e Salesforce xuntos. Esta configuración, á súa vez, permite o fluxo de datos entre estes dous servizos en Microsoft Power Platform.

O punto clave é que os conectores do mesmo grupo poden compartir datos en Microsoft Power Platform, mentres que os conectores de diferentes grupos non poden compartir datos.

O efecto do grupo de datos bloqueado

Podes bloquear o fluxo de datos a un servizo específico marcando ese conector como Bloqueado. Por exemplo, se coloca Facebook no grupo Bloqueado, os creadores non poden crear unha aplicación ou fluxo que utilice o conector de Facebook. Esta restrición, á súa vez, restrinxe os fluxos de datos a este servizo en Microsoft Power Platform.

Podes bloquear todos os conectores de terceiros. Podes bloquear todos os conectores premium propiedade de Microsoft, excepto Microsoft Dataverse.

Lista de conectores que non podes bloquear

Para garantir que os escenarios principais dos usuarios permanezan totalmente funcionais, non podes bloquear conectores que impulsan a funcionalidade central de Microsoft Power Platform, como Dataverse, Aprobacións e Notificacións. Tampouco podes bloquear conectores que permitan escenarios de personalización do núcleo de Office, como os conectores estándar de Microsoft Enterprise Plan.

Nota

Usa políticas avanzadas de conectores (ACP) para limitar ou bloquear estes conectores. ACP utiliza un modelo estrito de listas de permisos e pode restrinxir calquera conector certificado, incluíndo os conectores non bloqueables listados neste artigo.

Podes clasificar estes conectores non bloqueables en grupos de datos empresariais ou non empresariais . Estes conectores caen en xeral nas seguintes categorías:

- Conectores estándar do Microsoft Enterprise Plan (sen outras implicacións de licenza).

- Conectores específicos de Microsoft Power Platform que forman parte das capacidades da plataforma base. Dentro desta categoría, os conectores Dataverse son os únicos conectores premium que non podes bloquear porque Dataverse é unha parte integral de Microsoft Power Platform.

Os seguintes conectores non se poden bloquear usando políticas de datos.

| Conectores estándar do Microsoft Enterprise Plan | Conectores principais de Power Platform |

|---|---|

| Defender for Cloud Apps | Aprobacións |

| Dynamics 365 Customer Voice | Notificacións |

| Excel Online (Negocios) | Dataverse (legado) |

| Kaizala | Dataverse |

| Microsoft 365 Groups | Power Apps Notificacións (v1 e v2) |

| Microsoft 365 Groups Correo (Vista previa) | Microsoft Copilot Studio |

| Microsoft 365 Outlook | |

| Usuarios de Microsoft 365 | |

| Microsoft Teams | |

| Microsoft To-Do (Empresarial) | |

| OneDrive for Business | |

| OneNote (Negocios) | |

| Planner | |

| Power BI | |

| SharePoint | |

| MAIÚS | |

| Skype for Business Online | |

| Yammer |

Nota

Se un conector actualmente inbloqueable xa está no grupo Bloqueado (por exemplo, porque o bloqueaches cando as restricións eran diferentes), permanece no mesmo grupo ata que edites a política. Recibes unha mensaxe de erro que che impide gardar a póliza ata que moves o conector desbloqueable a un grupo de Negocios ou Non Negocios .

Visualización da clasificación de conectores

Cando editas políticas de datos no centro de administración de Power Platform, ves todos os conectores dispoñibles e visibles, independentemente de se están clasificados nunha política. Con todo, cando ves unha política de datos en PowerShell ou a través do conector Power Platform para Administradores, só ves os conectores que están explicitamente clasificados nas categorías Negocio, Non Empresarial ou Bloqueado. As políticas de datos vistas desde PowerShell ou o conector Power Platform for Admins poden incluír referencias obsoletas a conectores que xa non están dispoñibles ou non son visibles.

En xeral, a lista de conectores Power Platform pode variar dependendo de onde os vexas. Varias razóns explican estas diferenzas. Algúns conectores requiren licenzas específicas, e se a túa licenza non os inclúe, non podes velos. Diferentes entornos tamén poden ter diferentes conectores dispoñibles debido aos requisitos de cumprimento e regulamentarios. Microsoft podería lanzar actualizacións para conectores que non estean dispoñibles de inmediato en todos os compoñentes de Power Platform. Algúns conectores poden estar dispoñibles só en Power Automate e non en Power Apps. Dependendo do teu rol e permisos, pode que non teñas acceso a todos os conectores.

Clasificación de conectores en políticas avanzadas de conectores

As políticas avanzadas de conectores (ACP) usan un enfoque diferente para a clasificación dos conectores que as políticas clásicas de datos. En lugar do modelo Negocio, Non Empresarial e Bloqueado, ACP usa unha lista de permisos estrita onde todos os conectores están bloqueados por defecto a menos que estea explicitamente permitido.

ACP aplícase actualmente só a conectores certificados. Os seguintes tipos de conectores rexéntranse de xeito diferente:

- Conectores personalizados: Aínda non soportados en ACP. Continúa usando políticas clásicas de datos para a gobernanza de conectores personalizados. O soporte de conectores personalizados en ACP está previsto como un tipo de regra separado nunha futura versión.

- Conectores HTTP: Aínda non soportados en ACP. Continúa usando políticas clásicas de datos e filtrado de puntos finais de conectores para a gobernanza de conectores HTTP.

- Conectores virtuais: Non soportados por ACP e non se engadirán no futuro. Os conectores virtuais de Copilot Studio están evolucionando cara ás súas propias regras de gobernanza dedicadas. Os conectores virtuais Desktop Flow están a pasar a conectares certificados, momento no que serán manexables mediante ACP.

Para máis información, véxase Tipos de conectores soportados en ACP.

Clasificación de conectores personalizados

Políticas de datos a nivel ambiental

Os administradores de contorna agora poden atopar todos os conectores personalizados nos seus ambientes xunto cos conectores preconstruídos na páxina Conectores en Políticas de datos. Do mesmo xeito que os conectores preconstruídos, pode clasificar os conectores personalizados en categorías Bloqueado, Empresarial ou Non Empresarial . Os conectores personalizados que non están explicitamente clasificados van baixo o grupo por defecto (ou Non-Business, se os administradores non escollen explicitamente un grupo por defecto).

Tamén podes usar comandos de PowerShell de política de datos para establecer conectores personalizados en grupos empresariais, non empresariais e bloqueados . Para máis información, véxase Comandos de política de datos.

Políticas de datos a nivel de inquilino

O centro de administración de Power Platform apoia aos administradores de inquilinos na clasificación de conectores personalizados polos seus puntos finais de URL do anfitrión usando unha construción de coincidencia de patróns para políticas de datos a nivel de inquilino. Debido a que o ámbito dos conectores personalizados é específico do ambiente, estes conectores non aparecen na páxina Conectores para que poida clasificar. En vez diso, ves unha nova páxina en Políticas de datos chamada Conectores personalizados, que podes usar para especificar unha lista ordenada de patróns de URL Permitir e Denegar para conectores personalizados.

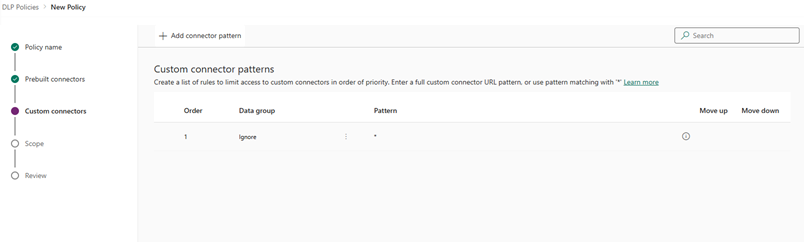

A regra para o carácter comodín (*) é a última entrada da lista, que se aplica a todos os conectores personalizados. Os administradores poden etiquetar a trama * como Bloqueado, Empresarial, Non empresarial ou Ignorar. Por defecto, o patrón establécese como Ignorar para novas políticas de datos.

Ignorar ignora a clasificación da política de datos para todos os conectores nesta política a nivel de inquilino, e refire a avaliación dun patrón a outros ambientes ou políticas a nivel de inquilino para que os atribúan ao agrupamento Negocio, Non Empresarial ou Bloqueado segundo corresponda. Se non existe ningunha regra específica para os conectores personalizados, unha regra Ignorar * permite usar conectores personalizados con agrupacións de conectores empresariais e non empresariais . Agás a última entrada da lista, Ignorar como acción non se admite para ningunha outra trama de URL engadida ás regras de trama de conector personalizado.

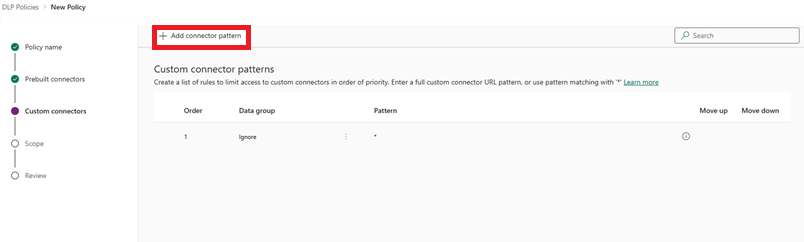

Podes engadir novas regras seleccionando Engadir patrón de conector na páxina de Conectores personalizados .

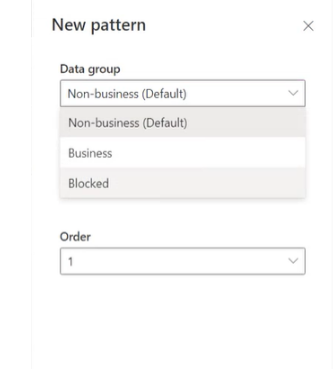

Esta acción abre un panel lateral onde podes engadir patróns personalizados de URL de conector e clasificalos. Engádense novas regras ao final da lista de patróns (como a penúltima regra, porque * é a última entrada da lista). Non obstante, pode actualizar a orde mentres engade unha nova trama.

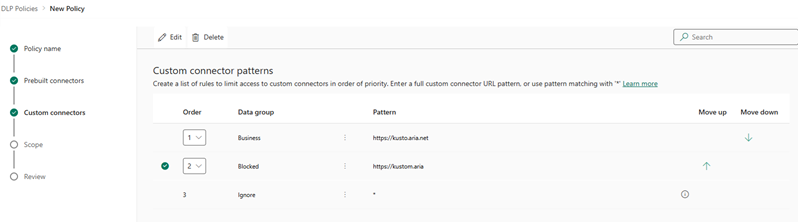

Tamén pode actualizar a orde das tramas usando a lista despregable Orde ou seleccionando Mover cara arriba ou Mover cara abaixo.

Despois de engadir un patrón, podes editar ou eliminar estes patróns seleccionando unha fila específica e seleccionando Editar ou Eliminar.

Grupo de datos predeterminado para novos conectores

Debes designar un grupo de datos como grupo predeterminado para clasificar automaticamente calquera novo conector engadido a Microsoft Power Platform despois de crear a túa política. Inicialmente, o grupo Non empresariais é o grupo predeterminado para novos conectores e todos os servizos. Podes cambiar o grupo de datos predeterminado ao grupo de datos Negocio ou Bloqueado , pero non o fagas.

Calquera servizo novo que engadas ás aplicacións colócase no grupo por defecto designado. Por esta razón, mantén Non-Business como grupo predeterminado e engade manualmente servizos ao grupo Business ou Blocked despois de que a túa organización avalíe o impacto de permitir que os datos empresariais se compartan co novo servizo.

Nota

Microsoft 365 Enterprise conectores de licenza e algúns conectores Microsoft Power Platform núcleo están exentos de ser marcados como Bloqueados, e só poden clasificarse como Negocios ou Non-Business. Se Microsoft engade novos conectores que non poidan ser bloqueados e configuras o grupo por defecto para a política de datos como Bloqueado, estes conectores marcan automaticamente como Non-Business en lugar de Bloqueado.