Nota

O acceso a esta páxina require autorización. Pode tentar iniciar sesión ou modificar os directorios.

O acceso a esta páxina require autorización. Pode tentar modificar os directorios.

O modelo de seguranza da xerarquía é unha extensión dos modelos de seguranza existentes que usan as unidades empresariais, roles de seguranza, compartimento e equipos. Pódese usar con todos os demais modelos de seguridade existentes. A seguridade xerárquica ofrece un acceso máis granular aos rexistros dunha organización e axuda a reducir os custos de mantemento.

Por exemplo, en complexos escenarios, pode comezar coa creación de varias unidades empresariais e, a seguir, engadir a seguranza xerárquica. Esta seguridade adicional proporciona un acceso máis granular aos datos con moitos menos custos de mantemento que os que poderían requirir un gran número de unidades de negocio.

Modelos de seguridade da xerarquía de xestores e da xerarquía de postos

Pódense empregar dous modelos de seguranza para as xerarquías, a xerarquía de xestores e a xerarquía de posicións . Coa xerarquía de xestores, un xestor debe estar dentro da mesma unidade de negocio que o informe ou na unidade de negocio principal da unidade de negocio do informe para ter acceso aos datos do informe. A xerarquía da posición permítelle acceso aos datos das unidades empresariais. Se es unha organización financeira, quizais prefiras o modelo de xerarquía de xestores para evitar que os xestores accedan a datos fóra das súas unidades de negocio. Non obstante, se formas parte dunha organización de atención ao cliente e queres que os xestores accedan aos casos de servizo xestionados en diferentes unidades de negocio, a xerarquía de postos pode funcionar mellor para ti.

Nota

Mentres que o modelo de seguranza da xerarquía fornece un determinado nivel de acceso a datos, pódese obter acceso adicional utilizando outras formas de seguranza, como por exemplo roles de seguranza.

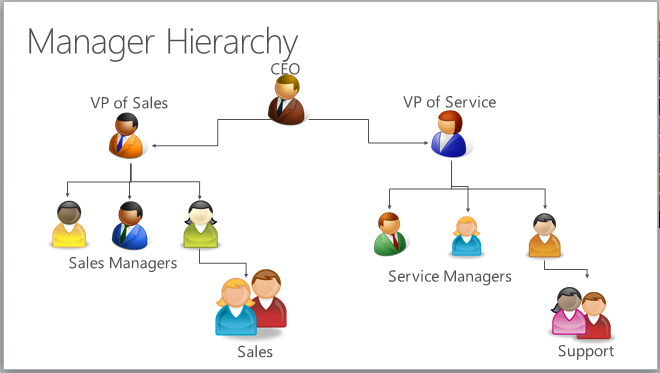

Xerarquía de xestor

O modelo de seguranza da xerarquía de xestores baséase na cadea de xestión ou na estrutura de informes directos, onde a relación entre o xestor e o informe se establece mediante o campo Xestor na táboa de usuarios do sistema. Con este modelo de seguranza, os xestores poden acceder aos datos aos que teñen acceso os seus informes. Poden realizar traballos en nome dos seus subordinados directos ou acceder a información que require aprobación.

Nota

Co modelo de seguranza da xerarquía de xestores, un xestor ten acceso aos rexistros propiedade do usuario ou do equipo do que é membro, e aos rexistros que se comparten directamente co usuario ou co equipo do que é membro. Cando un usuario que está fóra da cadea de xestión comparte un rexistro cun usuario subordinado directo con acceso de só lectura, o xestor do subordinado directo só ten acceso de só lectura ao rexistro compartido.

Cando activaches a opción Rexistrar a propiedade en unidades de negocio , os xestores poden ter subordinados directos de diferentes unidades de negocio. Pode usar a seguinte configuración da base de datos do contorno para eliminar a restrición das unidades de negocio.

Os xestores deben estar no mesmo ou na unidade de negocio principal como informes

Predeterminado = verdadeiro

Podes configuralo como falso e a unidade de negocio dun xestor non ten por que ser a mesma que a unidade de negocio do subordinado directo.

Ademais do modelo de seguranza da xerarquía de xestores, un xestor debe ter polo menos o privilexio de lectura de nivel de usuario nunha táboa para ver os datos dos informes. Por exemplo, se un xestor non ten acceso de lectura á táboa Caso, non pode ver os casos aos que teñen acceso os seus informes.

Para un subordinado non directo na mesma cadea de xestión do xestor, un xestor ten acceso de só lectura aos datos do subordinado non directo. Para un subordinado directo, o xestor ten acceso de Lectura, Escritura, Anexar e Anexar a aos datos do informe. Para ilustrar o modelo de seguranza da xerarquía de xestores, vexamos o seguinte diagrama. O director xeral pode ler ou actualizar os datos VP de Vendas e os datos VP de Servizo. Non obstante, o director executivo só pode ler os datos do xestor de vendas e os datos do xestor de servizos, así como os datos de vendas e soporte. Podes limitar aínda máis a cantidade de datos aos que accede un xestor con profundidade. A profundidade úsase para limitar cantos niveis de profundidade un xestor ten acceso de só lectura aos datos dos seus informes. Por exemplo, se a profundidade está definida en 2, o director executivo pode ver os datos do vicepresidente de vendas, o vicepresidente de servizo e os xestores de vendas e servizo. Non obstante, o director executivo non ve os datos de vendas nin os datos de soporte.

É importante ter en conta que se un subordinado directo ten un acceso de seguranza máis profundo a unha táboa que o seu xestor, é posible que o xestor non poida ver todos os rexistros aos que ten acceso o subordinado directo. O seguinte exemplo ilustra este punto.

Unha única unidade de negocio ten tres usuarios: Usuario 1, Usuario 2 e Usuario 3.

O usuario 2 é un informe directo do usuario 1.

O usuario 1 e o usuario 3 teñen acceso de lectura a nivel de usuario na táboa Conta. Este nivel de acceso fornece aos usuarios acceso aos rexistros que posúen, a rexistros que se comparten co usuario e a rexistros que se comparten co equipo do que o usuario é membro.

O usuario 2 ten acceso de lectura de unidade de negocio na táboa Conta. Este acceso permite que o Usuario 2 vexa todas as contas da unidade de negocio, incluídas todas as contas propiedade do Usuario 1 e do Usuario 3.

O usuario 1, como xestor directo do usuario 2, ten acceso ás contas que posúe ou comparte o usuario 2, incluídas as contas compartidas con outros equipos do usuario 2 ou que son propiedade deles. Non obstante, o Usuario 1 non ten acceso ás contas do Usuario 3, aínda que o seu subordinado directo poida ter acceso ás contas do Usuario 3.

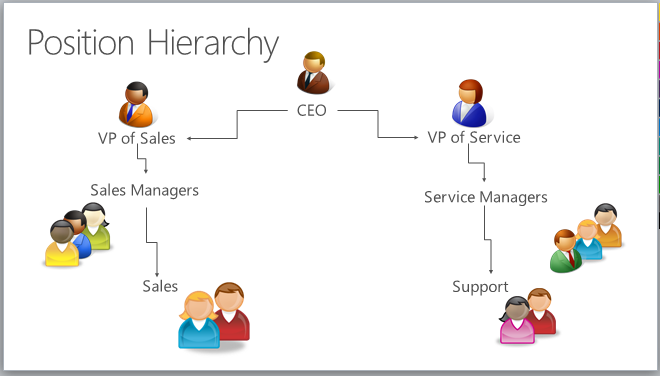

Xerarquía de posición

A xerarquía de postos non se basea na estrutura de informes directos, como a xerarquía de xestores. Un usuario non ten que ser un xestor real doutro usuario para acceder aos datos do usuario. Como administrador, defines varios postos de traballo na organización e os ordenas na xerarquía de postos. Despois, engades usuarios a calquera posición determinada ou, como tamén dicimos, etiquetas un usuario cunha posición concreta. Un usuario pode etiquetarse só cunha posición nunha xerarquía determinada; non obstante, unha posición pode ser utilizada por varios usuarios. Usuarios en posicións superior na xerarquía teñen acceso aos datos dos usuarios en posicións inferiores, no camiño predecesor directo. As posicións directas superiores teñen acceso a Ler, Escribir, Anexar e Anexar a nos datos de posicións inferiores no camiño predecesor directo. As posicións superiores non directas teñen acceso de só lectura aos datos das posicións inferiores na ruta do antepasado directo.

Para ilustrar o concepto da ruta de antepasado directo, vexamos o seguinte diagrama. O posto de xerente de vendas ten acceso aos datos de vendas; porén, non ten acceso aos datos de soporte, que se atopan na ruta de antepasado diferente. O mesmo ocorre co posto de xestor de servizos. Non ten acceso aos datos de vendas, que están na ruta de vendas. Do mesmo xeito que na xerarquía de xestores, podes limitar a cantidade de datos aos que acceden os postos superiores con profundidade. A profundidade limita cantos niveis de profundidade unha posición superior ten acceso de só lectura aos datos das posicións inferiores na ruta do antepasado directo. Por exemplo, se a profundidade está definida en 3, o cargo de CEO pode ver os datos desde os cargos de vicepresidente de vendas e vicepresidente de servizo ata os cargos de vendas e soporte.

Nota

Coa seguranza da xerarquía de posicións, un usuario nunha posición superior ten acceso aos rexistros propiedade dun usuario de posición inferior ou do equipo do que é membro, e aos rexistros que se comparten directamente co usuario ou co equipo do que é membro.

Ademais do modelo de seguranza da xerarquía de posicións, os usuarios dun nivel superior deben ter polo menos o privilexio de lectura a nivel de usuario nunha táboa para ver os rexistros aos que teñen acceso os usuarios das posicións inferiores. Por exemplo, se un usuario dun nivel superior non ten acceso de lectura á táboa Casos, ese usuario non poderá ver os casos aos que teñen acceso os usuarios de posicións inferiores.

Configuración da seguranza xerárquica

Para configurar a seguranza da xerarquía, asegúrese de ter permiso de administrador do sistema para actualizar a configuración.

- Sigue os pasos en Ver o teu perfil de usuario.

- Non ten os permisos adecuados? Contacte co administrador do sistema.

A seguranza xerárquica está desactivada por defecto. Para activar a seguranza da xerarquía, siga estes pasos.

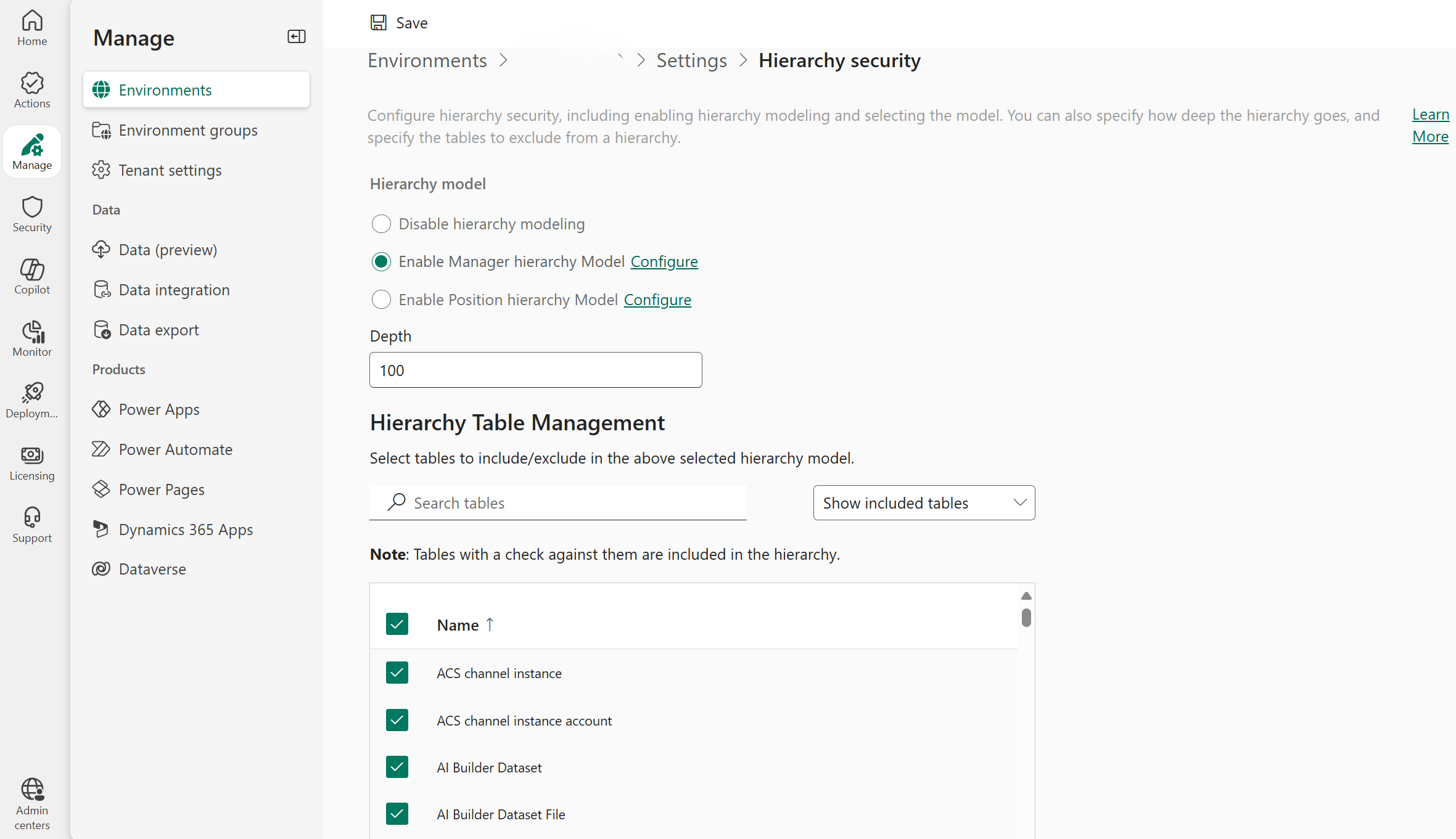

Inicia sesión no centro de administración Power Platform como administrador (administrador Dynamics 365 ou administrador Microsoft Power Platform).

No panel de navegación, selecciona Xestionar.

No panel Xestionar , seleccione Entornos e, a seguir, seleccione un entorno da lista.

Ir a Configuración> Usuarios + Permisos> Seguridade xerárquica.

Baixo Modelo xerárquico, selecciona calquera dos dous Activar o modelo de xerarquía do xestor ou Activar o modelo de xerarquía de posicións dependendo dos seus requisitos.

Importante

Para facer modificacións na seguranza Xerárquica, debe ter o privilexio Modificar a configuración de Seguranza xerárquica.

No Xestión de táboas xerárquicas Nesta área, todas as táboas do sistema están activadas para a seguranza da xerarquía por defecto, pero podes excluír táboas seleccionadas da xerarquía. Para excluír táboas específicas do modelo de xerarquía, desmarque as caixas de verificación das táboas que desexa excluír e garde os cambios.

Define a Profundidade no valor desexado para limitar cantos niveis de profundidade ten un xestor con acceso de só lectura aos datos dos seus informes.

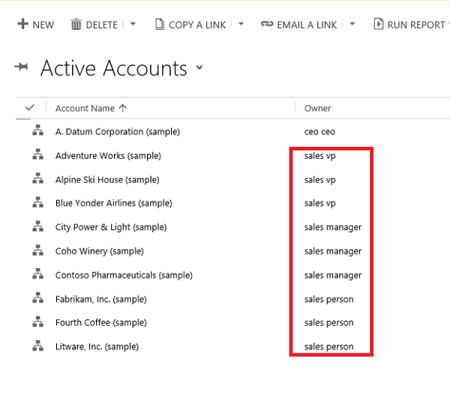

Por exemplo, se a profundidade é igual a 2, un xestor só pode acceder ás súas propias contas e ás contas dos informes con dous niveis de profundidade. No noso exemplo, se inicia sesión nas aplicacións de interacción cos clientes como vicepresidente de vendas non administrador, só verá as contas activas dos usuarios como se mostra:

Nota

Mentres a seguranza xerárquica concede aos VP de Vendas acceso a rexistros no rectángulo vermello, pode haber accesos adicionais baseándose no rol de seguranza que teña o VP de Vendas.

Configurar xerarquías de xestores e postos

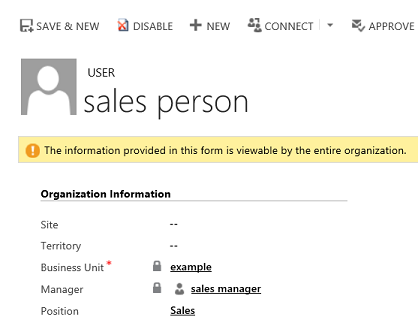

A xerarquía de xestores créase facilmente usando a relación de xestor no rexistro de usuario do sistema. Vostede utiliza o campo de busca do Xestor (ParentsystemuserID) para especificar o xestor do usuario. Se creaches a xerarquía de posicións, tamén podes etiquetar o usuario cunha posición concreta na xerarquía de posicións. No seguinte exemplo, o vendedor depende do xestor de vendas na xerarquía de xestores e tamén ten o posto de vendas na xerarquía de postos:

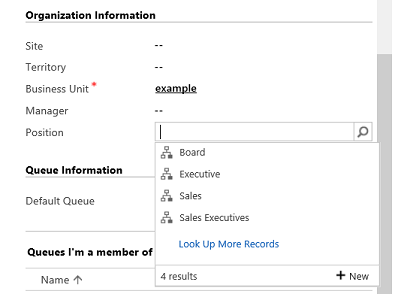

Para engadir un usuario a unha posición específica na xerarquía de posicións, use o campo de busca chamado Posición no formulario do rexistro do usuario.

Importante

Para engadir un usuario a unha posición ou modificar a posición do usuario, debe ter o privilexio Atribuír posición para un usuario.

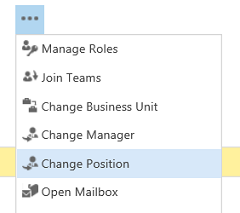

Para cambiar a posición no formulario do rexistro do usuario, na barra de navegación, escolla Máis (…) e escolla unha posición diferente.

Para crear unha xerarquía de posicións:

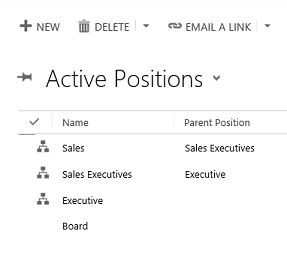

Seleccione un ambiente e vaia a Configuración>Usuarios e permisos>Posicións.

Para cada posición, forneza o nome da posición, o elemento primario da posición e a descrición. Engada usuarios a esta posición utilizando o campo de busca chamado Usuarios nesta posición. A seguinte imaxe é un exemplo de xerarquía de postos cos postos activos.

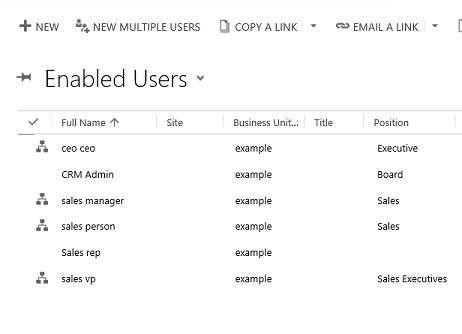

O exemplo dos usuarios habilitados cos seus postos correspondentes móstrase na seguinte imaxe.

Editar e actualizar varios niveis de rexistros para subordinados directos

Por defecto, os xestores poden actualizar os rexistros dos seus subordinados directos e os rexistros das persoas que informan aos seus subordinados directos. Esencialmente, podes actualizar rexistros que teñen tres niveis de profundidade. Podes cambiar a configuración predeterminada seguindo os seguintes pasos.

- Instala a ferramenta Editor de configuración da organización.

- Edita a configuración de HierarchyLevelForHierarchyFeature .

- Introduza o número de profundidade de nivel directo. Por exemplo, introduza 5.

- Seleccione Actualizar.

Incluír ou excluír rexistros propiedade do subordinado directo co estado de usuario desactivado

Os xestores poden ver os rexistros dos seus subordinados directos con estado de desactivación para entornos onde a seguranza da xerarquía estea activada despois do 31 de xaneiro de 2024. Para outros entornos, os rexistros dos subordinados directos con estado desactivado non se inclúen na vista do xestor.

Para incluír os rexistros dos subordinados directos con estado de discapacidade:

- Instala a ferramenta Editor de configuración da organización.

- Actualiza a configuración AuthorizationEnableHSMForDisabledUsers a true.

- Desactivar o Modelo de xerarquía.

- Volva activalo.

Para excluír os rexistros dos subordinados directos con estado de discapacidade:

- Instala a ferramenta Editor de configuración da organización.

- Actualiza a configuración AuthorizationEnableHSMForDisabledUsers a false.

- Desactivar o Modelo de xerarquía.

- Volva activalo.

Nota

- Ao desactivar e volver activar o modelo de xerarquía, a actualización pode levar tempo, xa que o sistema necesita recalcular o acceso aos rexistros do xestor.

- Se ves un tempo de espera, reduce o número de táboas na lista Xestión de táboas xerárquicas para incluír só as táboas que precisa ser visualizadas polo xestor. Se o tempo de espera persiste, envía un tícket de soporte para solicitar axuda.

- Os rexistros dos subordinados directos con estado desactivado inclúense se estes rexistros se comparten con outro subordinado directo que estea activo. Podes excluír estes rexistros eliminando o compartilhar.

Considerations de rendemento

Para aumentar o rendemento, recomendámoslle:

Manteña a seguridade xerárquica efectiva a 50 usuarios ou menos baixo un xestor ou posto. A súa xerarquía pode ter máis de 50 usuarios baixo un xestor ou cargo, pero pode usar a configuración Profundidade para reducir o número de niveis para acceso de só lectura e, con isto, limitar o número efectivo de usuarios baixo un xestor ou cargo a 50 usuarios ou menos.

Empregar modelos de seguranza xerárquica con outros modelos de seguranza existentes para escenarios máis complexos. Evitar a creación dun gran número de unidades de negocio. En vez diso, crea menos unidades de negocio e engade seguridade xerárquica.

Manteña o número de HierarchyLevelForHierarchyFeature no seu número máis baixo de profundidade de nivel directo segundo o esixido polos requisitos da súa empresa para permitir que os xestores actualicen os rexistros dos seus subordinados directos.

Ver tamén

seguridade en Microsoft Dataverse

Consultar e visualizar datos xerárquicos