Nota

O acceso a esta páxina require autorización. Pode tentar iniciar sesión ou modificar os directorios.

O acceso a esta páxina require autorización. Pode tentar modificar os directorios.

Nota

Test Engine está obsoleto e será eliminado nunha versión futura. Usa exemplos Power Platform Playwright para capacidades de automatización de probas en Power Platform e servizos Dynamics 365.

Este documento técnico describe a arquitectura de seguridade dos mecanismos de autenticación en Power Apps Test Engine. Para obter orientación centrada no usuario sobre a selección e configuración de métodos de autenticación, consulte a Guía de autenticación.

Visión xeral dos métodos de autenticación

O motor de probas admite dous métodos de autenticación principais:

- Autenticación do estado de almacenamento : baseada en cookies persistentes do navegador e no estado de almacenamento

- Autenticación baseada en certificados : baseada en certificados X.509 e Dataverse integración

Ambos os métodos están deseñados para cumprir cos requisitos de seguridade modernos, incluída a autenticación multifactor (MFA) e as políticas de acceso condicional.

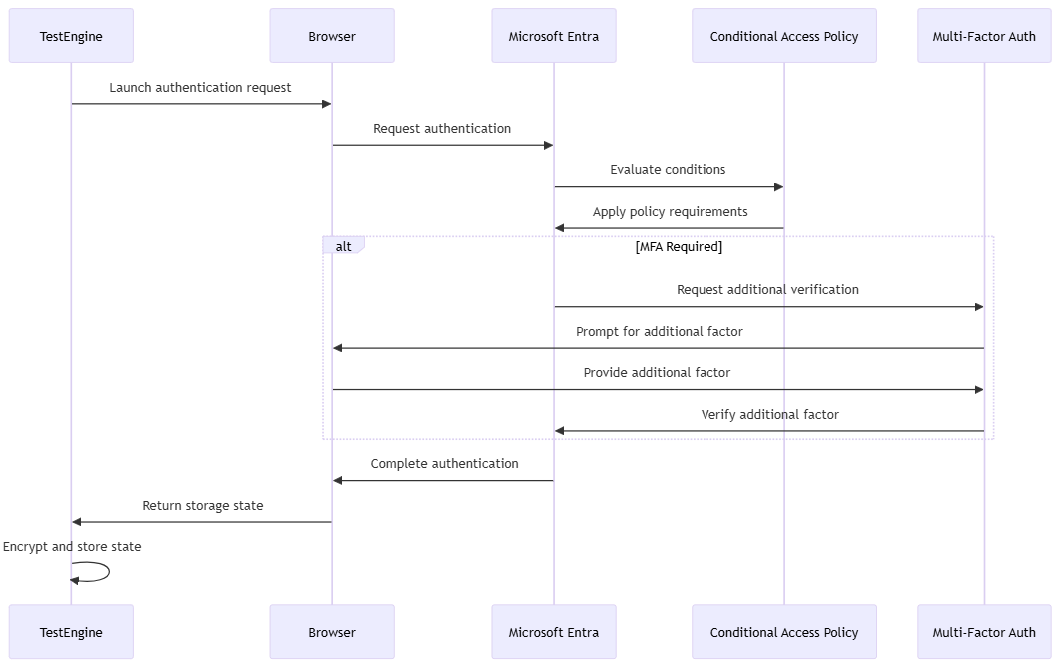

Arquitectura de autenticación do estado de almacenamento

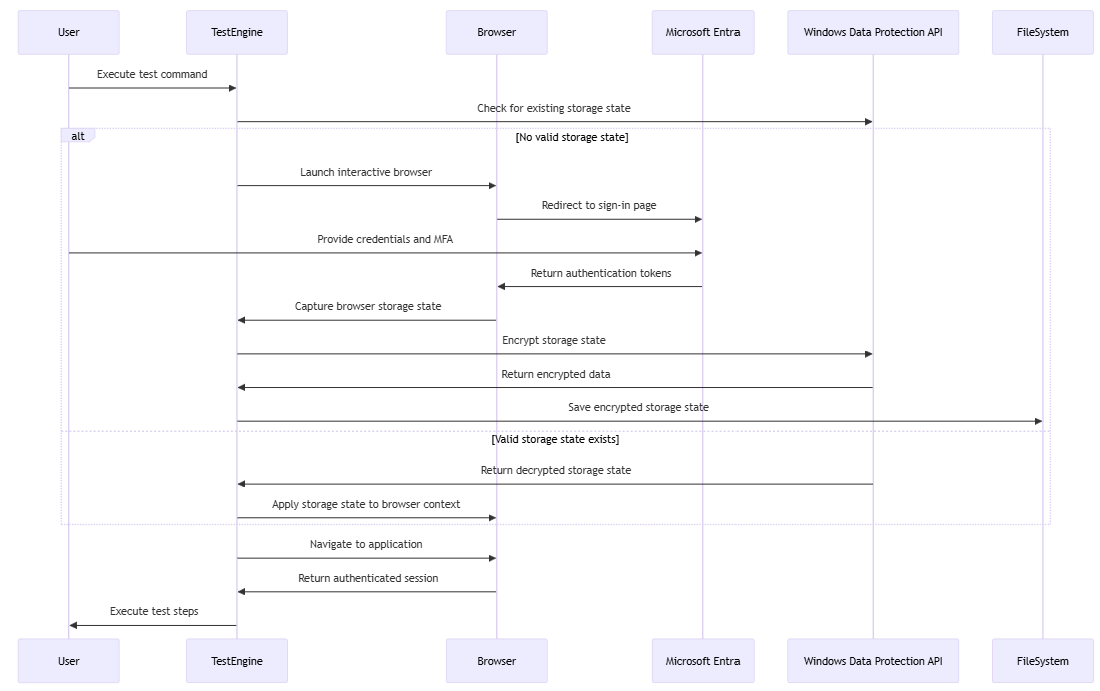

O método de autenticación do estado de almacenamento usa a xestión do contexto do navegador de Playwright para almacenar e reutilizar de forma segura os tokens de autenticación.

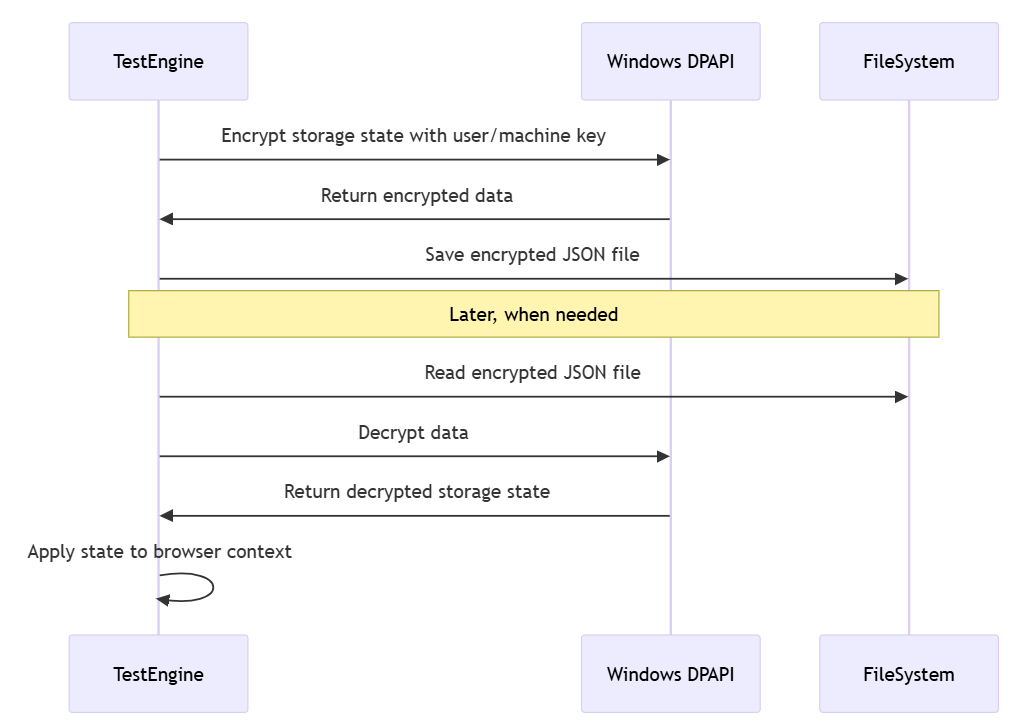

Implementación da Protección de Datos de Windows

A implementación do estado de almacenamento local usa a API de Protección de Datos de Windows (DPAPI) para almacenamento seguro:

Consideracións de seguranza

A arquitectura de seguridade do estado do almacenamento proporciona:

- Protección de tokens de autenticación en repouso mediante cifrado DPAPI

- Soporte para Microsoft Entra MFA e políticas de acceso condicional

- Illamento de sandbox a través dos contextos do navegador de Playwright

- Cumprimento das políticas de por vida da sesión de Microsoft Entra

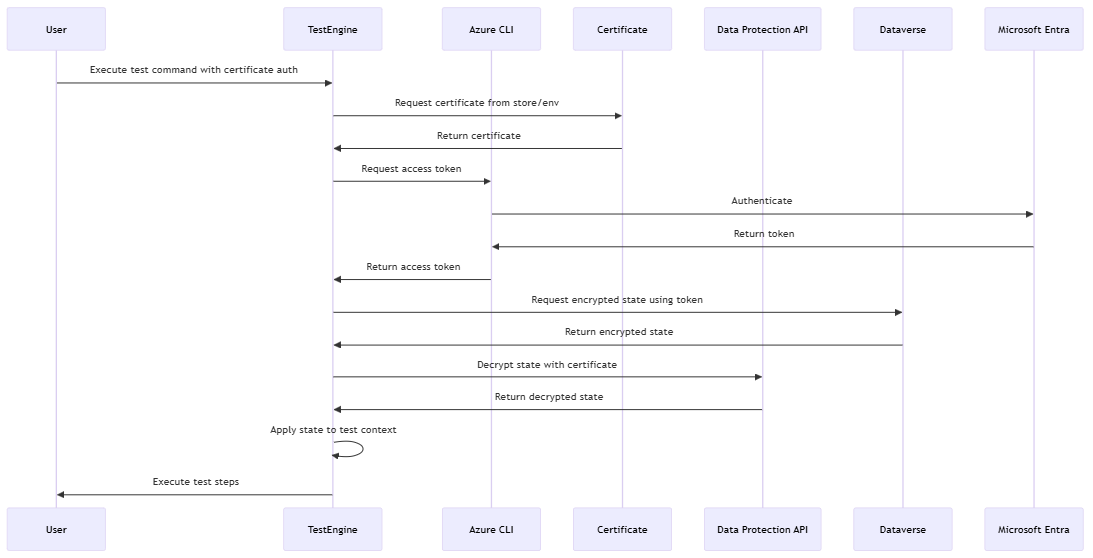

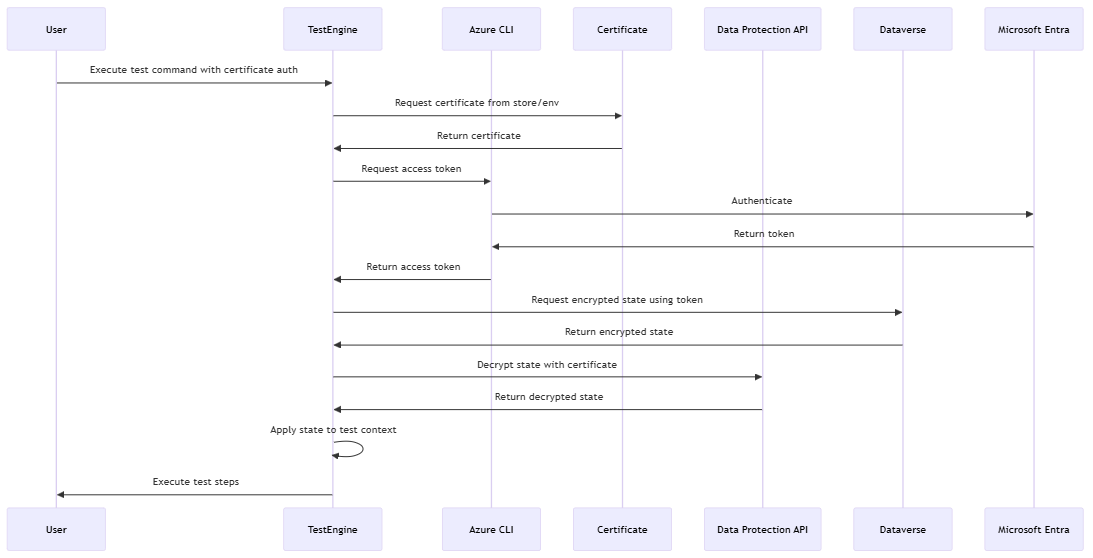

Arquitectura de autenticación baseada en certificados

A autenticación baseada en certificados intégrase con Dataverse e usa certificados X.509 para mellorar a seguridade e o cifrado da información en repouso.

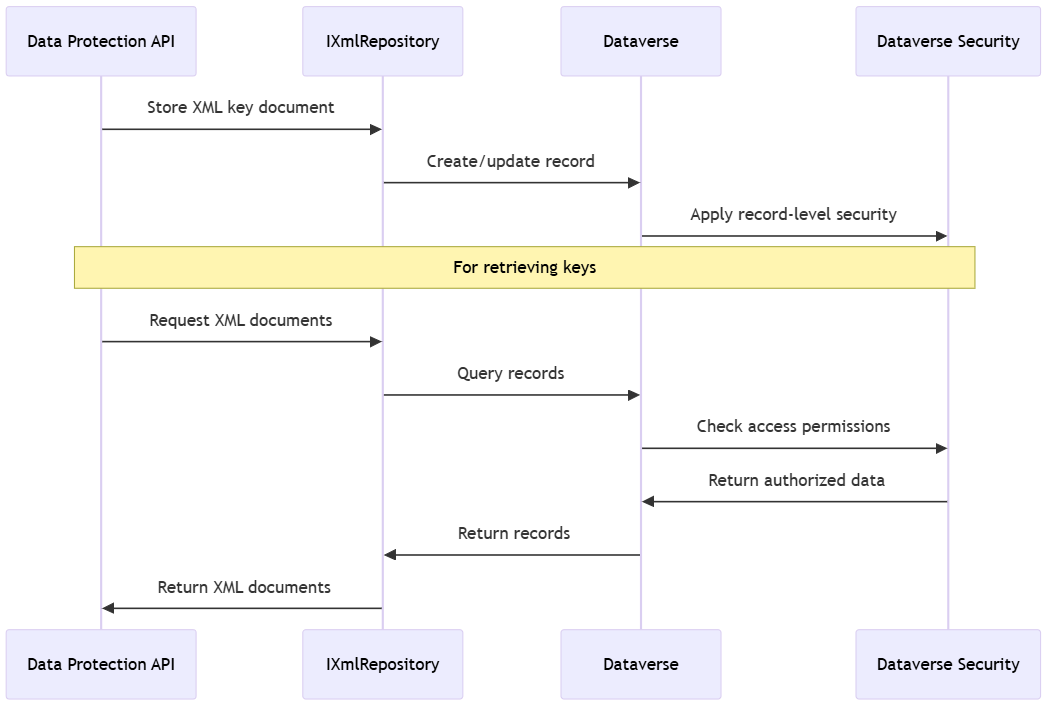

Dataverse implementación de almacenamento

A implementación Dataverse usa un repositorio XML personalizado para o almacenamento seguro das claves de protección:

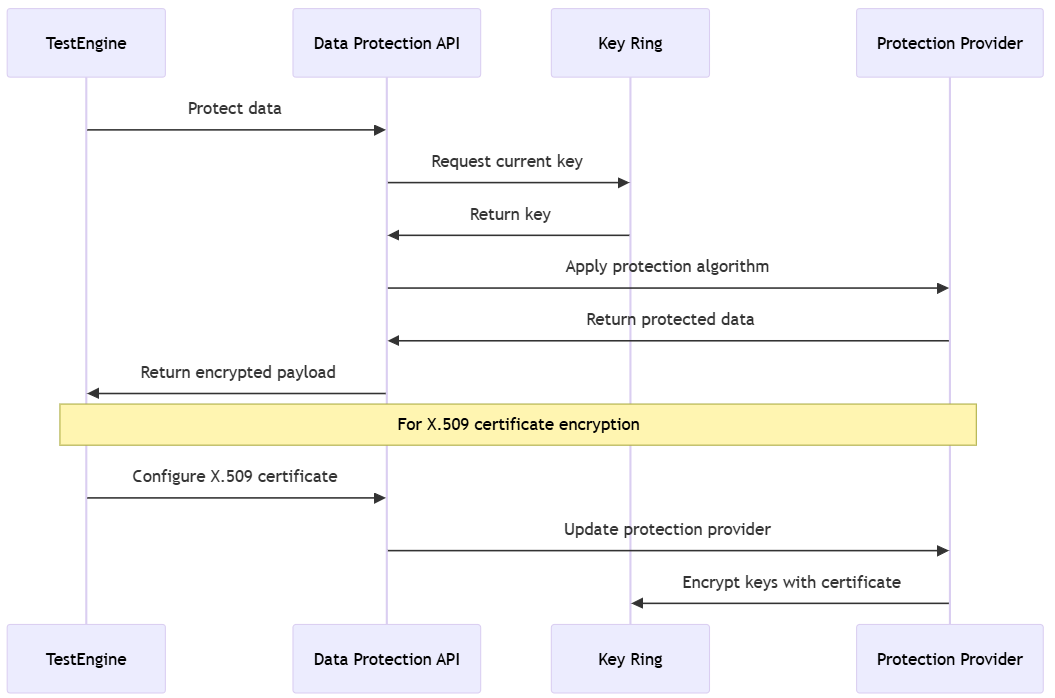

Tecnoloxía de cifrado

As seguintes seccións describen os algoritmos de cifrado e as abordaxes de xestión de claves empregadas por Test Engine para protexer os datos de autenticación en repouso e en tránsito.

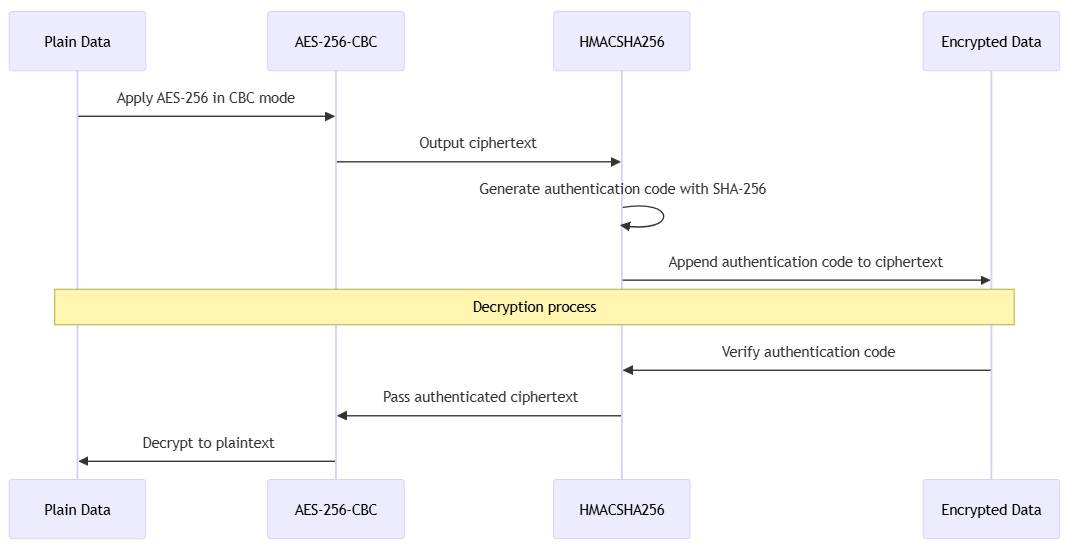

AES-256-CBC + HMACSHA256

Por defecto, os valores dos datos están cifrados cunha combinación de AES-256-CBC e HMACSHA256:

Esta estratexia proporciona:

- Confidencialidade mediante o cifrado AES-256

- Integridade mediante a verificación HMAC

- Autenticación da fonte de datos

Integración da API de protección de datos

O Motor de Probas intégrase coa API de Protección de Datos de ASP.NET Core para a xestión de claves e cifrado:

Implementación de repositorio XML personalizado

O motor de probas implementa un repositorio IXml personalizado para a integración: Dataverse

Acceso condicional e compatibilidade con MFA

A arquitectura de autenticación do Test Engine está deseñada para funcionar sen problemas coas políticas de acceso condicional de Microsoft Entra:

Consideracións avanzadas de seguridade

As seguintes seccións destacan outras características de seguridade e integracións que melloran a protección dos datos de autenticación e permiten operacións seguras en entornos empresariais.

Dataverse integración do modelo de seguridade

O motor de probas usa o robusto modelo de seguranza de Dataverse:

- Seguridade a nivel de rexistro : controla o acceso aos datos de autenticación almacenados

- Modelo de compartición : permite compartir de forma segura contextos de autenticación de probas

- Auditoría - Rastrexa o acceso a datos de autenticación confidenciais

- Seguridade a nivel de columna : ofrece protección granular de campos sensibles

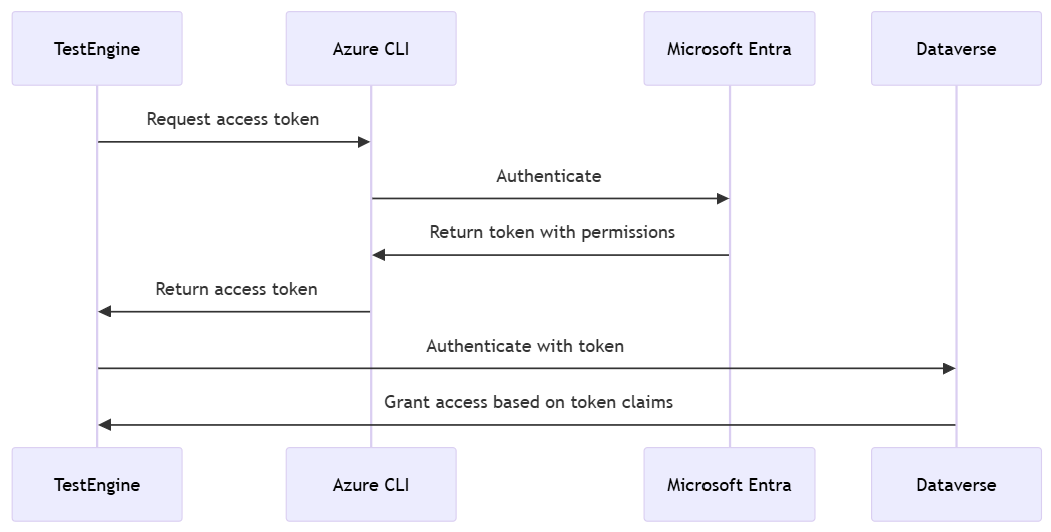

Azure CLI token management

Para a autenticación, o motor de probas obtén tokens de acceso de forma segura: Dataverse

Boas prácticas de seguridade

Ao implementar a autenticación do motor de probas, teña en conta estas prácticas recomendadas de seguridade:

- Acceso con privilexios mínimos : conceder os permisos mínimos necesarios ás contas de proba

- Rotación regular de certificados - Actualizar os certificados periodicamente

- Variables de CI/CD seguras : protexe as variables da canle que conteñen datos confidenciais

- Auditoría de acceso - Monitorización do acceso aos recursos de autenticación

- Illamento do ambiente - Usa ambientes separados para as probas

Melloras de seguridade futuras

As posibles melloras futuras na arquitectura de seguridade da autenticación inclúen:

- Integración con Azure Key Vault para unha xestión mellorada de segredos

- Soporte para identidades xestionadas en contornos Azure

- Capacidades melloradas de rexistro e monitorización da seguridade

- Máis provedores de protección para escenarios multiplataforma

Artigos relacionados

Protección de Datos en ASP.NET Core

Windows API de protección de datos

Dataverse modelo de seguridade

Autenticación baseada en certificados X.509