הפעלת הגנת רשת

חל על:

- Microsoft Defender עבור תוכנית 1 של נקודת קצה

- Microsoft Defender עבור תוכנית 2 של נקודת קצה

- Microsoft Defender XDR

- האנטי-וירוס של Microsoft Defender

פלטפורמות

- Windows

- Linux (ראה הגנת רשת עבור Linux)

- macOS (ראה הגנת רשת עבור macOS)

עצה

רוצה לחוות את Defender עבור נקודת קצה? הירשם לקבלת גירסת ניסיון ללא תשלום.

הגנה על רשת מסייעת למנוע מהעובדים להשתמש בכל אפליקציה כדי לגשת לתחום מסוכן שעשוי לארח הונאות דיוג, ניצול לרעה ותוכן זדוני אחר באינטרנט. באפשרותך לבצע ביקורת על הגנת רשת בסביבה לבדיקה כדי להציג אילו אפליקציות ייחסמו לפני הפעלת הגנת הרשת.

קבל מידע נוסף על אפשרויות תצורה של סינון רשת.

בדוק אם הגנת רשת זמינה

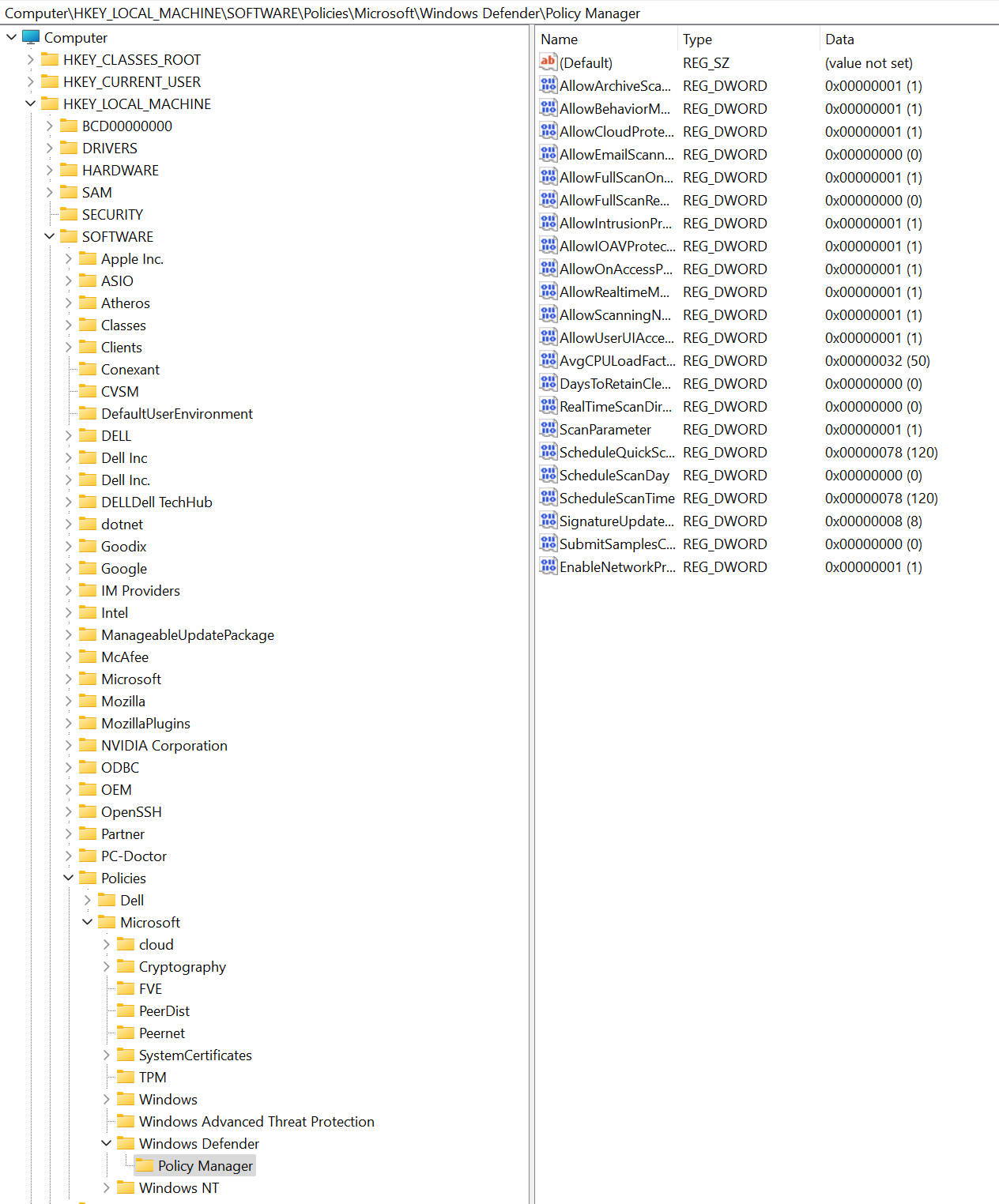

בדוק אם הגנת רשת מופעלת במכשיר מקומי באמצעות עורך הרישום.

בחר בלחצן התחל בשורת המשימות והקלד regedit כדי לפתוח את עורך הרישום.

בחר HKEY_LOCAL_MACHINE מהתפריט הצידי.

נווט בין התפריטים המקוננים אל SOFTWARE>Policies>Microsoft>Windows Defender>Policy Manager.

אם המפתח חסר, נווט אל SOFTWARE>Microsoft>Windows Defender>Windows Defender Exploit Guard>Network Protection.

בחר EnableNetworkProtection כדי לראות את המצב הנוכחי של הגנת רשת במכשיר:

- 0, או כבוי

- 1, או מופעל

- 2, או מצב ביקורת

הפוך הגנת רשת לזמינה

הפוך הגנת רשת לזמינה באמצעות אחת מהשיטות הבאות:

- PowerShell

- ניהול מכשירים ניידים (MDM)

- Microsoft Intune

- מדיניות קבוצתית

- Microsoft Configuration Manager

PowerShell

הקלד powershell בתפריט ההתחלה, לחץ באמצעות לחצן העכבר הימני על Windows PowerShell ובחר הפעל כמנהל מערכת.

הזן את ה-cmdlet הבא:

Set-MpPreference -EnableNetworkProtection Enabledאופציונלי: הפוך את התכונה לזמינה במצב ביקורת באמצעות ה- cmdlet הבא:

Set-MpPreference -EnableNetworkProtection AuditModeכדי לבטל את התכונה, השתמש במקום

Disabledב- אוAuditModeב-Enabled.

ניהול מכשירים ניידים (MDM)

השתמש בספק שירות התצורה (CSP) של ./Vendor/MSFT/Policy/Config/Defender/EnableNetworkProtection כדי להפוך הגנה על רשת לזמינה או ללא זמינה או כדי להפוך מצב ביקורת לזמין.

עדכן Microsoft Defender פלטפורמה נגד תוכנות זדוניות לגירסה העדכנית ביותר לפני הפיכת הגנה ברשת לזמינה או ללא זמינה או הפיכת מצב ביקורת לזמין.

Microsoft Intune

Microsoft Defender עבור נקודת קצה בסיסית בסיסית

היכנס אל Microsoft Intune הניהול.

עבור אל תוכניות בסיסיות לאבטחת>נקודות קצה>Microsoft Defender עבור נקודת קצה בסיסית.

בחר Create פרופיל, ספק שם עבור הפרופיל שלך ולאחר מכן בחר הבא.

במקטע הגדרות תצורה, עבור אל כללי הפחתת Surface של> תקיפה להגדיר בלוק, הפוך לזמין או ביקורת עבור הפוך הגנת רשת לזמינה. בחר באפשרות הבא.

בחר את תגיות הטווח וההקצאותהמתאימות , בהתאם לצורך על-ידי הארגון שלך.

סקור את כל המידע ולאחר מכן בחר Create.

שיטת מדיניות אנטי-וירוס

היכנס אל Microsoft Intune הניהול.

עבור אל אנטי-וירוס לאבטחת נקודות>קצה.

בחר Create מדיניות.

בתפריט הנשלף Create מדיניות, בחר Windows 10, Windows 11 ו- Windows Server מרשימת הפלטפורמה.

בחר Microsoft Defender אנטי-וירוסמהרשימה פרופיל ולאחר מכן בחר Create.

ספק שם עבור הפרופיל שלך ולאחר מכן בחר הבא.

במקטע הגדרות תצורה , בחר לא זמין, זמין ( מצב חסימה) או זמין (מצב ביקורת) עבור הפוך הגנה ברשת לזמינה ולאחר מכן בחר הבא.

בחר את התגיות המתאימות 'מטלות' ו'טווח' כ הנדרש על-ידי הארגון שלך.

סקור את כל המידע ולאחר מכן בחר Create.

שיטת פרופיל תצורה

היכנס למרכז Microsoft Intune (https://endpoint.microsoft.com).

עבור אל פרופילי>תצורת מכשירים>Create פרופיל.

בתפריט הנשלף Create, בחר פלטפורמה ובחר את סוג הפרופילכתבניות.

בשם התבנית, בחר הגנת נקודת קצה מרשימת התבניות ולאחר מכן בחר Create.

עבור אל יסודות ההגנה>על נקודות קצה, ספק שם עבור הפרופיל שלך ולאחר מכן בחר הבא.

במקטע הגדרות תצורה, עבור אל הגנה על רשת Microsoft Defender Exploit Guard>Network Protection>Enable או>Audit. בחר באפשרות הבא.

בחר את תגיות הטווח, המטלותוכללי הישימות המתאימים, בהתאם לצורך על-ידי הארגון שלך. מנהלי מערכת יכולים להגדיר דרישות נוספות.

סקור את כל המידע ולאחר מכן בחר Create.

מדיניות קבוצתית

השתמש בהליך הבא כדי להפוך הגנת רשת לזמינה במחשבים המצורפים לתחום או במחשב עצמאי.

במחשב עצמאי, עבור אל התחל ולאחר מכן הקלד ובחר ערוך מדיניות קבוצתית.

-או-

במחשב הניהול המצורף לתחום מדיניות קבוצתית, פתח את מסוף הניהול של מדיניות קבוצתית, לחץ באמצעות לחצן העכבר הימני על אובייקט מדיניות קבוצתית שברצונך לקבוע את תצורתו ובחר ערוך.

בעורך ניהול מדיניות קבוצתית, עבור אל תצורת המחשב ובחר תבניות מנהליות.

הרחב את העץ לרכיבי Windows Microsoft Defender>Antivirus>Microsoft Defender Exploit Guard>Network Protection.

הערה

בגירסאות קודמות של Windows, נתיב המדיניות הקבוצתית עשוי לומר "Windows Defender אנטי-וירוס" במקום "Microsoft Defender אנטי-וירוס".

לחץ פעמיים על ההגדרה מנע ממשתמשים ויישומים לגשת לאתרי אינטרנט מסוכנים והגדר את האפשרות כזמינה. במקטע האפשרויות, עליך לציין אחת מהאפשרויות הבאות:

- חסום - למשתמשים אין אפשרות לגשת לכתובות IP ולתומים זדוניים.

- הפוך ללא זמין (ברירת מחדל) - התכונה 'הגנת רשת' לא תעבוד. המשתמשים אינם חסומים בגישה לתומים זדוניים.

- מצב ביקורת - אם משתמש מבקר בכתובת IP או בתחום זדוניים, אירוע יתועד ביומן האירועים של Windows. עם זאת, המשתמש לא ייחסם מביקור בכתובת.

חשוב

כדי להפוך את ההגנה על הרשת לזמינה באופן מלא, מדיניות קבוצתית להגדיר את האפשרות 'זמין' וגם לבחור חסום בתפריט הנפתח אפשרויות.

הערה

אופציונלי: בצע את השלבים המפורטים בבדוק אם הגנת רשת מופעלת כדי לוודא מדיניות קבוצתית שלך נכונות.

Microsoft Configuration Manager

פתח את Configuration Manager שלך.

עבור אל Assets and Compliance>Endpoint Protection>Windows Defender Exploit Guard.

בחר Create מדיניות Exploit Guard מרצועת הכלים כדי ליצור מדיניות חדשה.

- כדי לערוך מדיניות קיימת, בחר את המדיניות ולאחר מכן בחר מאפיינים מרצועת הכלים או מתפריט הלחיצה הימנית. ערוך את האפשרות 'קביעת תצורה של הגנת רשת' מהכרטיסיה 'הגנה על רשת '.

בדף כללי, ציין שם עבור המדיניות החדשה וודא שהאפשרות הגנת רשת זמינה.

בדף הגנת רשת , בחר אחת מההגדרות הבאות עבור האפשרות קבע תצורה של הגנת רשת:

- חסום

- ביקורת

- לא זמין

השלם את שאר השלבים ושמור את המדיניות.

ברצועת הכלים, בחר פרוס כדי לפרוס את המדיניות באוסף.

חשוב

לאחר שתפרוס מדיניות Exploit Guard מ- Configuration Manager, הגדרות Exploit Guard לא יוסרו מהלקוחות אם תסיר את הפריסה. Delete not supportedנרשם ברשימת Configuration Manager של לקוח ExploitGuardHandler.log אם תסיר את פריסת Exploit Guard של הלקוח. ניתן להפעיל את קובץ ה- Script הבא של PowerShell תחת הקשר מערכת כדי להסיר הגדרות אלה:

$defenderObject = Get-WmiObject -Namespace "root/cimv2/mdm/dmmap" -Class "MDM_Policy_Config01_Defender02" -Filter "InstanceID='Defender' and ParentID='./Vendor/MSFT/Policy/Config'"

$defenderObject.AttackSurfaceReductionRules = $null

$defenderObject.AttackSurfaceReductionOnlyExclusions = $null

$defenderObject.EnableControlledFolderAccess = $null

$defenderObject.ControlledFolderAccessAllowedApplications = $null

$defenderObject.ControlledFolderAccessProtectedFolders = $null

$defenderObject.EnableNetworkProtection = $null

$defenderObject.Put()

$exploitGuardObject = Get-WmiObject -Namespace "root/cimv2/mdm/dmmap" -Class "MDM_Policy_Config01_ExploitGuard02" -Filter "InstanceID='ExploitGuard' and ParentID='./Vendor/MSFT/Policy/Config'"

$exploitGuardObject.ExploitProtectionSettings = $null

$exploitGuardObject.Put()

למידע נוסף

עצה

האם ברצונך לקבל מידע נוסף? Engage עם קהילת האבטחה של Microsoft בקהילת הטכנולוגיה שלנו: Microsoft Defender עבור נקודת קצה Tech Community.

משוב

בקרוב: במהלך 2024, נפתור בעיות GitHub כמנגנון המשוב לתוכן ונחליף אותו במערכת משוב חדשה. לקבלת מידע נוסף, ראה: https://aka.ms/ContentUserFeedback.

שלח והצג משוב עבור