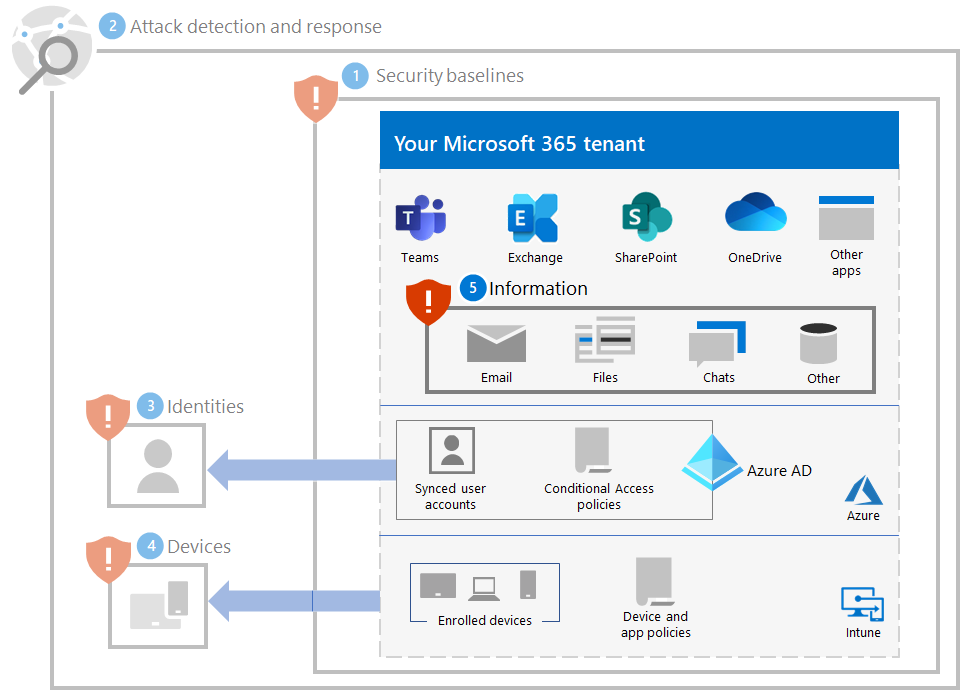

שלב 5: הגנה על מידע

מאחר שתוקפי תוכנות כופר יסתכלו גם על הנתונים המקומיים שלך הממוקמים בקבצים, במסד הנתונים ובשאר סוגי השרתים, אחת הדרכים הטובות ביותר להגן על נתונים אלה היא להעביר אותם לדייר Microsoft 365 שלך. לאחר מכן, ניתן להגן עליו על-ידי תכונות מוכללות של צמצום סיכונים ושחזור, כגון ניהול גירסאות , סל המיחזור ושחזור קבצים.

כדי לספק הגנה נוספת על מידע רגיש בדייר Microsoft 365 שלך:

- אתר את המידע הרגיש שלך.

- יישם הרשאות קפדניות ומנע גישה רחבה (לדוגמה, מנע ממשתמשים רבים מדי יכולות כתיבה, עריכה ומחיקה).

- הגן על המידע הרגיש שלך.

הערה

לקבלת הדרכה מפורטת בנושא פריסה עבור הגנה על מידע בדייר של Microsoft 365, ראה פריסת הגנה על מידע עבור תקנות פרטיות נתונים. אף על פי שכוונתה לתקנות פרטיות נתונים, חלק גדול מההנחיות חל גם על הגנה מפני תוכנות כופר.

איתור המידע הרגיש שלך

המשימה הראשונה היא לזהות את הסוגים והמיקומים של מידע רגיש בדייר שלך, שעשויים לכלול את הסוגים הבאים:

- רגיש

- קניין קנייני או קניין רוחני

- תקנות אזוריות אלה, המווסתות, המציינות הגנה על מידע המאפשר זיהוי אישי (PII)

- תוכניות שחזור IT

עבור כל סוג של מידע רגיש, קבע את האפשרויות הבאות:

השימוש במידע לארגון שלך

מידה יחסית של הערך הכספי שלו אם הוא הוחזק כופר (כגון גבוה, בינוני, נמוך)

המיקום הנוכחי שלו, כגון תיקיית OneDrive או SharePoint או מקום שיתוף פעולה, כגון צוות של Microsoft Teams

ההרשאות הנוכחיות, המורכבות מ:

חשבונות המשתמשים שיש להם גישה

הפעולות המותרות לכל חשבון בעל גישה

הטמע הרשאות קפדניות עבור מיקומים עם מידע רגיש

הטמעת הרשאות קפדניות בדייר Microsoft 365 שלך משתמשת בעיקרון של ההרשאה המעטה ביותר למיקומים ולאתרים של תקשורת, אשר ב- Microsoft 365 הם בדרך כלל תיקיות OneDrive, אתרים ותיקיות של SharePoint, צוותים.

קל יותר ליצור מיקומי אחסון קבצים או צוותים בעלי גישה רחבה (כגון ברירת המחדל של כל האנשים בארגון שלך), לקבלת מידע רגיש, חשבונות המשתמשים המותרים והפעולות המותרות חייבים להיות מוגבלים לערכה המינימלית הנדרשת כדי לעמוד בדרישות שיתוף פעולה ודרישות עסקיות.

לאחר שתוקף תוכנת כופר חדר לדייר שלך, הוא מנסה להסלים את ההרשאות שלו על-ידי פשרה על האישורים של חשבונות משתמשים בעלי טווחי הרשאות רחבים יותר ברחבי הדייר שלך, כגון חשבונות תפקיד מנהל מערכת או חשבונות משתמשים בעלי גישה למידע רגיש.

בהתבסס על התנהגות תוקף אופיינית זו, קיימות שתי רמות של קושי עבור התוקף:

- נמוך: תוקף יכול להשתמש בחשבון בעל הרשאה נמוכה ולגלות את המידע הרגיש שלך עקב גישה רחבה ברחבי הדייר שלך.

- גבוה: לתוקף אין אפשרות להשתמש בחשבון בעל הרשאה נמוכה ולגלות את המידע הרגיש שלך עקב הרשאות קפדניות. עליהם להסלים את ההרשאות שלהם על-ידי קביעת האישורים של חשבון בעל גישה למיקום רגיש, אך ייתכן שהוא יוכל לבצע רק קבוצה מוגבלת של פעולות.

עבור מידע רגיש, עליך להפוך את רמת הקו קושי גבוהה ככל שאתה יכול.

באפשרותך להבטיח הרשאות קפדניות בדייר שלך באמצעות השלבים הבאים:

- מתוך המאמץ לאתר את המידע הרגיש שלך, סקור את ההרשאות עבור מיקומי מידע רגיש.

- יישם הרשאות קפדניות עבור המידע הרגיש במהלך פגישות של שיתוף פעולה ודרישות עסקיות וידע את המשתמשים המושפעים.

- ניהול שינויים עבור המשתמשים שלך כך שמיקומים עתידיים עבור מידע רגיש נוצרים ומתוחזקים עם הרשאות קפדניות.

- בצע ביקורת ונטר את המיקומים לקבלת מידע רגיש כדי להבטיח שלא הוענקו הרשאות רחבות.

ראה הגדרת שיתוף קבצים מאובטח ושיתוף פעולה עם Microsoft Teams לקבלת הדרכה מפורטת. דוגמה של מקום תקשורת ושיתוף פעולה עם הרשאות קפדניות למידע רגיש הוא צוות עם בידוד אבטחה.

הגנה על המידע הרגיש שלך

כדי להגן על המידע הרגיש שלך במקרה שתוקף תוכנת כופר מקבל גישה אליו:

השתמש בגישה מבוקרת לתיקיות כדי להקל על אפליקציות לא מורשות לשנות את הנתונים בתיקיות מבוקרות.

השתמש הגנה על מידע ב- Microsoft Purview תוויות רגישות והחל אותן על מידע רגיש. ניתן להגדיר תוויות רגישות עבור הצפנה והרשאות נוספות עם חשבונות משתמשים מוגדרים ופעולות מותרות. קובץ עם תווית רגישות מסוג זה שנוסף מה דייר שלך יהיה ניתן לשימוש רק בחשבון משתמש המוגדר בתווית.

השתמש ב- Microsoft Purview Data Prevention (DLP) כדי לזהות, להזהיר ולחסום שיתוף מסוכן, לא מרמה או בלתי הולם של נתונים המכיל מידע אישי או סודי בהתבסס על תוויות רגישות, הן באופן פנימי והן חיצוני.

השתמש יישומי ענן של Microsoft Defender כדי לחסום הורדות של מידע רגיש כגון קבצים. באפשרותך גם להשתמש במדיניות זיהוי חריגה של Defender for Cloud Apps כדי לזהות שיעור גבוה של העלאות קבצים או פעילויות מחיקה של קבצים.

השפעה על משתמשים וניהול שינויים

שינויים ניהוליים בהרשאות רחבות יכולים לגרום לכך שמשתמשים אינם יכולים לקבל גישה או שלא ניתן לבצע פעולות מסוימות.

בנוסף, לקבלת הגנה על מידע רגיש בדייר Microsoft 365 שלך, הכשיר את המשתמשים שלך ל:

- צור מקומות תקשורת ושיתוף פעולה עם הרשאות קפדניות (ערכת חשבונות המשתמש המינימלית לגישה והפעולות המינימליות המותרות עבור כל חשבון).

- החל את תוויות הרגישות המתאימות על מידע רגיש.

- השתמש בגישה מבוקרת לתיקיה.

תצורה המתווצאת

להלן הגנת תוכנת הכופר עבור הדייר שלך עבור שלבים 1-5.

משאבים נוספים של תוכנת כופר

מידע מפתח מ- Microsoft:

- האיום ההוגדל של תוכנת כופר, Microsoft בבלוג הנושאים ב- 20 ביולי, 2021

- תוכנת כופר המופעלת על-ידי בני אדם

- פרוס במהירות מניעת תוכנות כופר

- 2021 דוח ההגנה הדיגיטלית של Microsoft (ראה עמודים 10-19)

- תוכנת כופר: דוח ניתוח איומים מתמשכת ומתוחוח בפורטל Microsoft Defender האיומים

- הגישה של תוכנת הכופר ושיטות העבודה המומלצות ושיטות העבודה המומלצות של צוות התגובה (DART) של Microsoft

Microsoft 365:

- הגדל את יעילות תוכנת הכופר עם Azure ו- Microsoft 365

- ספרי הפעלות תגובה לתקריות של תוכנת כופר

- תוכנות זדוניות והגנה מפני תוכנות כופר

- הגנה על Windows 10 שלך מפני תוכנות כופר

- טיפול בתוכנות כופר ב- SharePoint Online

- דוחות ניתוח איומים עבור תוכנות כופר Microsoft Defender החיפוש

Microsoft Defender XDR זה:

Microsoft Azure:

- Azure Defenses for Ransomware Attack

- הגדל את יעילות תוכנת הכופר עם Azure ו- Microsoft 365

- תוכנית גיבוי ושחזור להגנה מפני תוכנת כופר

- עזור להגן מפני תוכנת כופר באמצעות גיבוי Microsoft Azure (סרטון וידאו של 26 דקות)

- מתאושש מהתפשרות של זהות מערכתית

- זיהוי מתקדם של תקיפות מרובות לוחותמה ב- Microsoft Sentinel

- זיהוי היתוך עבור תוכנת כופר ב- Microsoft Sentinel

יישומי ענן של Microsoft Defender אישית:

רשומות בלוג של צוות האבטחה של Microsoft:

מדריך למאבק בתוכנות כופר המופעלות על-ידי בני אדם: חלק 1 (ספטמבר 2021)

שלבים עיקריים לגבי האופן שבו צוות הזיהוי והתגובה (DART) של Microsoft מנהל חקירות מקרה של תוכנת כופר.

מדריך למאבק בתוכנות כופר המופעלות על-ידי בני אדם: חלק 2 (ספטמבר 2021)

המלצות ושיטות עבודה מומלצות.

להיות גמיש על-ידי הבנת סיכוני אבטחת סייבר: חלק 4 - ניווט באיומים הנוכחיים (מאי 2021)

עיין בסעיף תוכנת כופר .

התקפות תוכנות כופר המופעלות על-ידי בני אדם: אסון ניתן למניעה (מרץ 2020)

כולל ניתוח שרשרת תקיפה של התקפות בפועל.

משוב

בקרוב: במהלך 2024, נפתור בעיות GitHub כמנגנון המשוב לתוכן ונחליף אותו במערכת משוב חדשה. לקבלת מידע נוסף, ראה: https://aka.ms/ContentUserFeedback.

שלח והצג משוב עבור