הערה

הגישה לדף זה מחייבת הרשאה. באפשרותך לנסות להיכנס או לשנות מדריכי כתובות.

הגישה לדף זה מחייבת הרשאה. באפשרותך לנסות לשנות מדריכי כתובות.

MITRE ATT&CK הוא אתר הנגיש לציבור Knowledge Base של טקטיקות וטכניקות שנמצאות בשימוש נפוץ על-ידי תוקפים, והוא נוצר ומתוחזק על-ידי התצפיות בעולם האמיתי. ארגונים רבים משתמשים ב- MITRE ATT&CK Knowledge Base לפיתוח מודלים ומתודולוגיות של איומים ספציפיים המשמשים לאימות מצב האבטחה בסביבות שלהם.

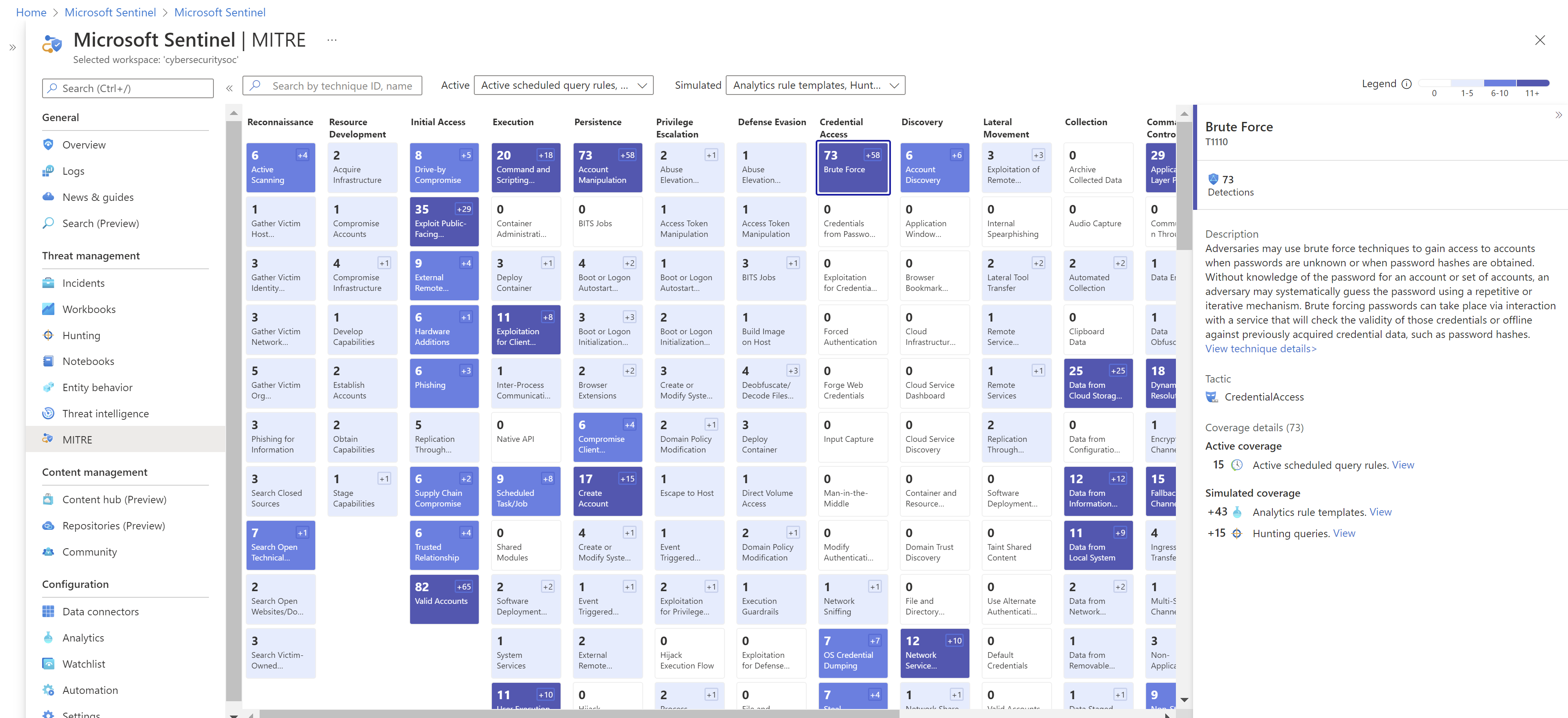

Microsoft Sentinel מנתח נתונים שהוטבלו, לא רק כדי לזהות איומים ולעזור לך לחקור, אלא גם כדי להציג באופן חזותי את הטבע והכיסוי של מצב האבטחה של הארגון שלך.

מאמר זה מתאר כיצד להשתמש בדף MITRE ב- Microsoft Sentinel כדי להציג את כללי הניתוח (זיהוי) שכבר פעילים בסביבת העבודה שלך, ואת הזיהויים הזמינים עבורך כדי לקבוע את תצורתם, כדי להבין את כיסוי האבטחה של הארגון שלך, בהתבסס על טקטיקות וטכניקות ממסגרת MITRE ATT&CK®.

חשוב

דף MITRE ב- Microsoft Sentinel נמצא כעת ב- PREVIEW. התנאים Azure Preview כוללים מונחים משפטיים החלים על תכונות Azure בגירסת ביתא, בתצוגה מקדימה או שעדיין לא פורסמו בדרך כלל לזמינות כללית.

דרישות מוקדמות

כדי שתוכל להציג את כיסוי MITRE עבור הארגון שלך Microsoft Sentinel, ודא שיש לך את הדרישות המוקדמות הבאות:

- מופע Microsoft Sentinel פעיל.

- ההרשאות הנחוצות להצגת תוכן Microsoft Sentinel. לקבלת מידע נוסף, ראה תפקידים והרשאות ב- Microsoft Sentinel.

- מחברי נתונים שתצורתם נקבעה להכנסת נתוני אבטחה רלוונטיים Microsoft Sentinel. לקבלת מידע נוסף, ראה Microsoft Sentinel נתונים.

- כללי שאילתה מתוזמנית פעילים וכללי שאילתה בזמן אמת (NRT) מוגדרים Microsoft Sentinel. לקבלת מידע נוסף, ראה זיהוי איומים ב- Microsoft Sentinel.

- היכרות עם MITRE ATT&CK והטקטיקה והטכניקות שלה.

MITRE ATT&CK Framework version

Microsoft Sentinel מיושר כעת למסגרת MITRE ATT&CK, גירסה 18.

הצג כיסוי MITRE נוכחי

כברירת מחדל, הן שאילתה מתוזמנת פעילה והן כללי זמן אמת קרוב (NRT) מצוינים במטריצת הכיסוי.

בצע אחת מהפעולות הבאות, בהתאם לפורטל שבו אתה משתמש:

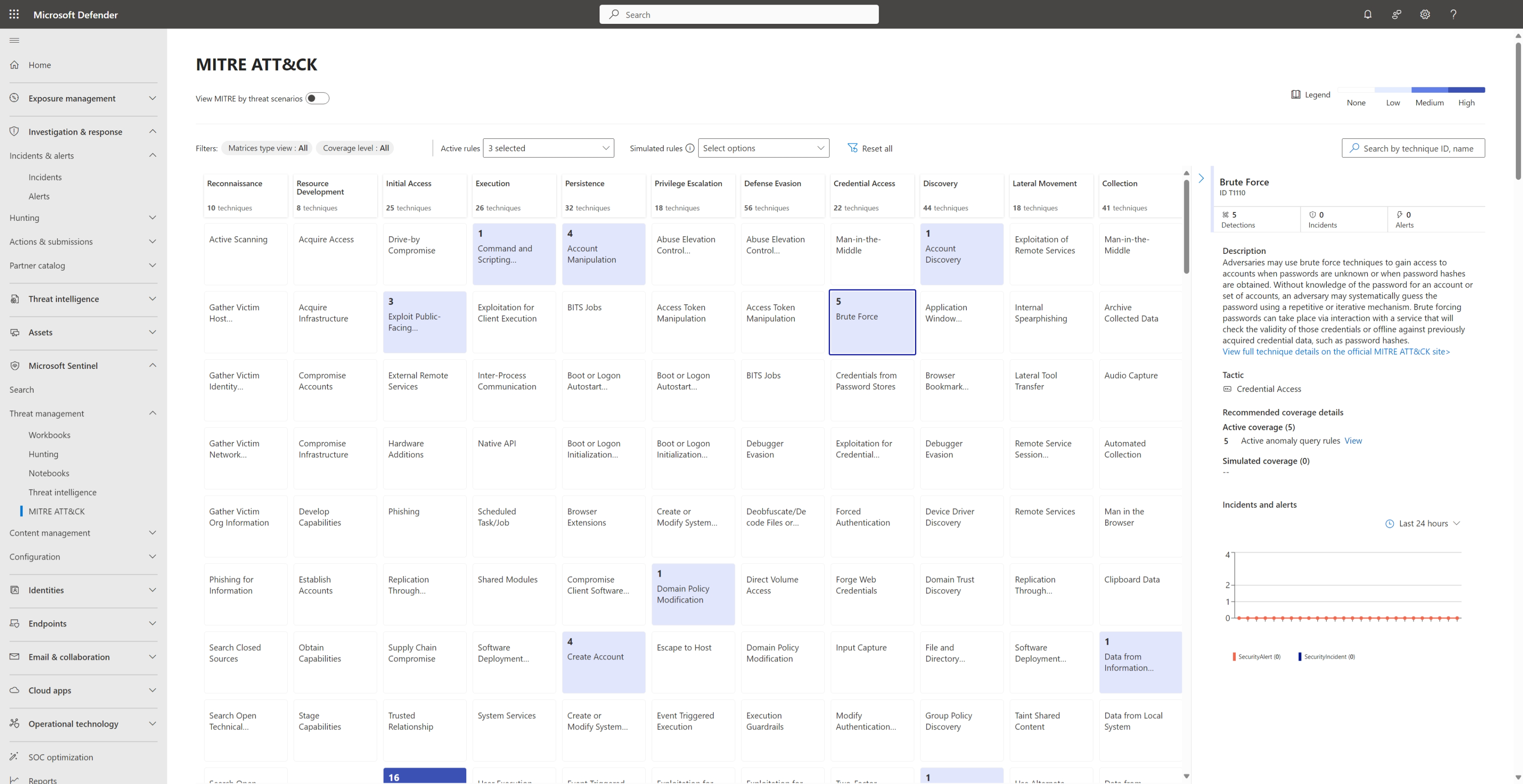

בפורטל Defender, בחר Microsoft Sentinel > Threat Management > MITRE ATT&CK.

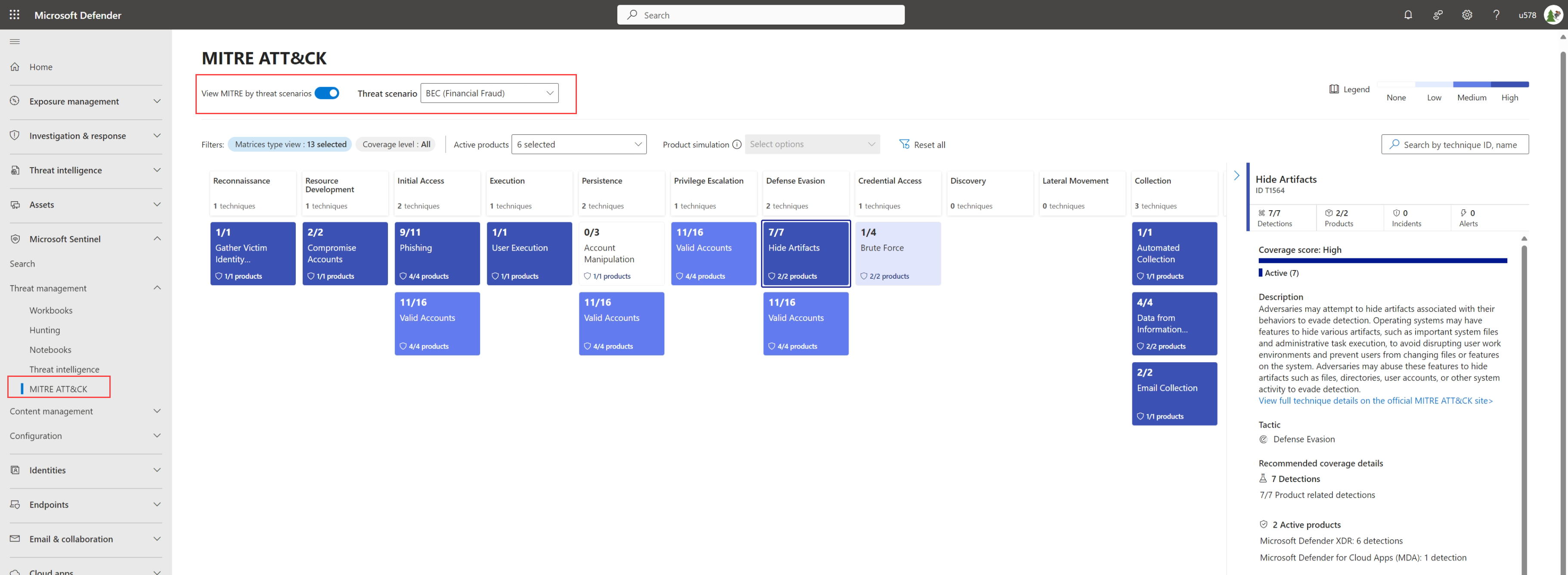

כדי לסנן את הדף לפי תרחיש איום ספציפי, הפעל את האפשרות הצג MITRE לפי תרחיש איום ולאחר מכן בחר תרחיש איום מהתפריט הנפתח. הדף מתעדכן בהתאם. לדוגמה:

השתמש בכל אחת מהשיטות הבאות:

השתמש במקרא כדי להבין כמה זיהויים פעילים כעת בסביבת העבודה שלך לקבלת טכניקה ספציפית.

השתמש בסרגל החיפוש כדי לחפש טכניקה ספציפית במטריצה, באמצעות שם הטכניקה או המזהה, כדי להציג את מצב האבטחה של הארגון שלך עבור הטכניקה שנבחרה.

בחר שיטה ספציפית במטריצה כדי להציג פרטים נוספים בחלונית הפרטים. שם, השתמש בקישורים כדי לדלג לכל אחד מהמיקומים הבאים:

באזור תיאור, בחר הצג פרטי טכניקה מלאים ... לקבלת מידע נוסף אודות הטכניקה שנבחרה ב- MITRE ATT&CK Knowledge Base.

גלול מטה בחלונית ובחר קישורים לכל אחד מהפריטים הפעילים כדי לקפוץ לאזור הרלוונטי ב- Microsoft Sentinel.

לדוגמה, בחר שאילתות ציד כדי לקפוץ לדף הציד. שם, תראה רשימה מסוננים של שאילתות הציד המשויכות לטכניקה שנבחרה, וזמינה עבורך לקבוע את תצורתן בסביבת העבודה שלך.

בפורטל Defender, חלונית הפרטים מציגה גם את פרטי הכיסוי המומלצים, כולל היחס בין זיהויים פעילים ושירותי אבטחה (מוצרים) לבין כל הזיהויים והשירותים המומלצים עבור הטכניקה שנבחרה.

הדמיית כיסוי אפשרי באמצעות זיהויים זמינים

במטריצת הכיסוי של MITRE, כיסוי מדומה מתייחס לזיהויים הזמינים, אך לא מוגדרים כעת בסביבת העבודה של Microsoft Sentinel שלך. הצג את הכיסוי המדומה שלך כדי להבין את מצב האבטחה האפשרי של הארגון שלך, אם הגדרת את כל הזיהויים הזמינים עבורך.

ב- Microsoft Sentinel, תחת ניהול איומים, בחרMITRE ATTA&CK (Preview) ולאחר מכן בחר פריטים בתפריט כללים מדומה כדי לדמות את מצב האבטחה האפשרי של הארגון שלך.

משם, השתמש ברכיבים של הדף כפי שהיית עושה בדרך אחרת כדי להציג את הכיסוי המדומה עבור טכניקה ספציפית.

השתמש במסגרת MITRE ATT&CK בכללי ניתוח ותקריות

הכלל המתוזמן עם טכניקות MITRE שמוחלות באופן קבוע בסביבת העבודה של Microsoft Sentinel משפר את מצב האבטחה המוצג עבור הארגון שלך במטריצת הכיסוי של MITRE.

כללי ניתוח:

- בעת קביעת התצורה של כללי ניתוח, בחר טכניקות MITRE ספציפיות להחלה על הכלל שלך.

- בעת חיפוש כללי ניתוח, סנן את הכללים המוצגים לפי טכניקה כדי למצוא את הכללים שלך במהירות רבה יותר.

לקבלת מידע נוסף, ראה זיהוי איומים מחוץ לתיבה וייצור כללי ניתוח מותאמים אישית כדי לזהות איומים.

אירועים:

כאשר נוצרים אירועים עבור התראות שהוחלו על-ידי כללים עם טכניקות MITRE מוגדרות, הטכניקות מתווספות גם למקריות.

לקבלת מידע נוסף, ראה חקירת אירועים באמצעות Microsoft Sentinel. אם Microsoft Sentinel מחובר לפורטל Defender, חקור אירועים בפורטל Microsoft Defender במקום זאת.

ציד איומים:

- כאשר אתה יוצר שאילתת ציד חדשה, בחר את הטקטיקות והטכניקות הספציפיות להחלה על השאילתה שלך.

- בעת חיפוש שאילתות ציד פעילות, סנן את השאילתות המוצגות על-ידי טקטיקות על-ידי בחירת פריט מהרשימה שמעל הרשת. בחר שאילתה כדי לראות פרטי טקטיקה וטכניקה בחלונית הפרטים בצד

- כאשר אתה יוצר סימניות, השתמש במיפוי הטכניקה ההעברה בירושה מהשאילתת הציד, או צור מיפוי משלך.

לקבלת מידע נוסף, ראה איתור איומים באמצעות Microsoft Sentinel מעקב אחר נתונים במהלך ציד באמצעות Microsoft Sentinel.

תוכן קשור

לקבלת מידע נוסף, ראה: