הערה

הגישה לדף זה מחייבת הרשאה. באפשרותך לנסות להיכנס או לשנות מדריכי כתובות.

הגישה לדף זה מחייבת הרשאה. באפשרותך לנסות לשנות מדריכי כתובות.

דף זה מתאר כיצד ליצור יישום כדי לקבל גישה תוכניתית יישומי ענן של Defender ללא משתמש. אם אתה זקוק לגישה תוכניתית יישומי ענן של Defender משתמש, ראה קבלת גישה עם הקשר משתמש. אם אינך בטוח איזו גישה דרושה לך, עיין בדף ניהול אסימוני API .

יישומי ענן של Microsoft Defender לחשוף חלק גדול מהנתונים והפעולות שלו באמצעות קבוצה של ממשקי API תיכנותיים. ממשקי API אלה עוזרים לך להפוך זרימות עבודה וחדשות לאוטומטיות בהתבסס על יישומי ענן של Defender שלך. גישת ה- API מחייבת אימות OAuth2.0. לקבלת מידע נוסף, ראה זרימת קוד הרשאה של OAuth 2.0.

באופן כללי, עליך לבצע את השלבים הבאים כדי להשתמש בממשקי ה- API:

- צור יישום Microsoft Entra חדש.

- קבל אסימון גישה באמצעות יישום זה.

- השתמש לאסימון כדי לגשת אל יישומי ענן של Defender API.

מאמר זה מסביר כיצד ליצור יישום Microsoft Entra, לקבל אסימון גישה יישומי ענן של Microsoft Defender ולאמת את האסימון.

יצירת יישום עבור יישומי ענן של Defender

בתיבת מרכז הניהול של Microsoft Entra, רשום יישום חדש. לקבלת מידע נוסף, ראה התחלה מהירה: רישום יישום באמצעות מרכז הניהול של Microsoft Entra.

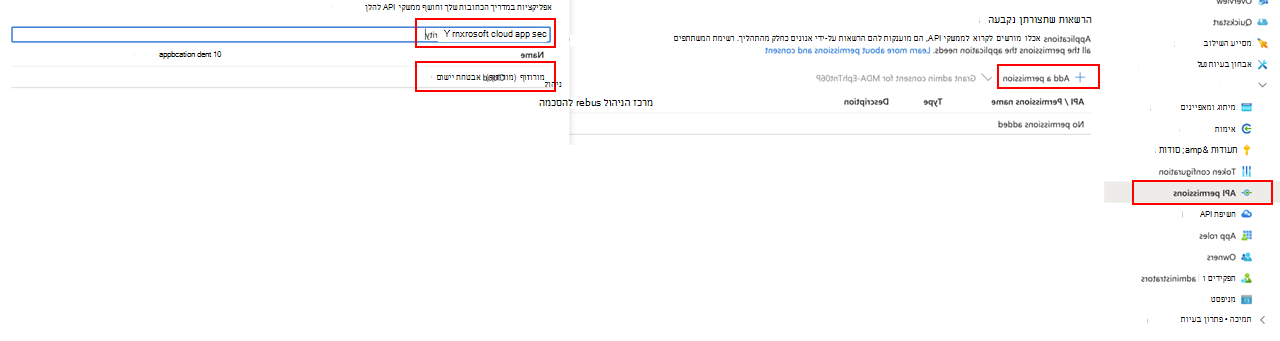

כדי לאפשר לאפליקציה שלך לגשת אל יישומי ענן של Defender ולהקצות לה הרשאת 'קרא את כל ההתראות', בדף היישום שלך, בחר הרשאות API>>> הוסף ממשקי API של הרשאות שהארגון שלי משתמשבהם,הקלד Microsoft אבטחת יישומי ענן ולאחר מכן בחר Microsoft אבטחת יישומי ענן.

הערה

Microsoft אבטחת יישומי ענן לא מופיע ברשימה המקורית. התחל לכתוב את שמו בתיבת הטקסט כדי לראות אותה מופיעה. הקפד להקליד שם זה, למרות שהמוצר נקרא כעת יישומי ענן של Defender.

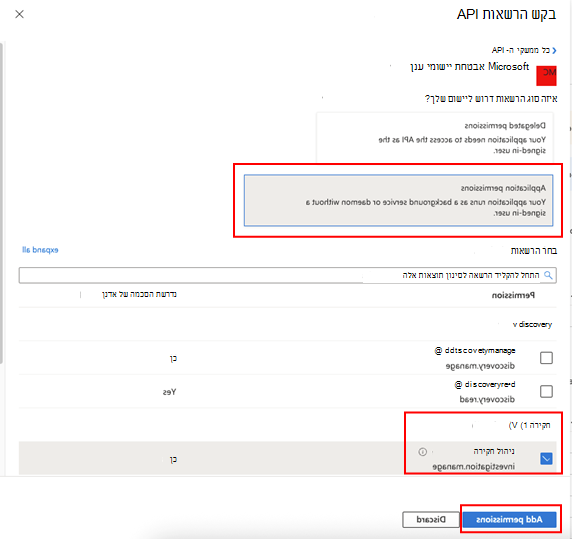

בחר באפשרות חקירה של הרשאות>יישום.קריאה ולאחר מכן בחר הוסף הרשאות.

עליך לבחור את ההרשאות הרלוונטיות. Investigation.Read הוא רק דוגמה. לקבלת טווחי הרשאות אחרים, ראה טווחי הרשאות נתמכים

כדי לקבוע איזו הרשאה דרושה לך, עיין בסעיף הרשאות ב- API שאליו ברצונך להתקשר.

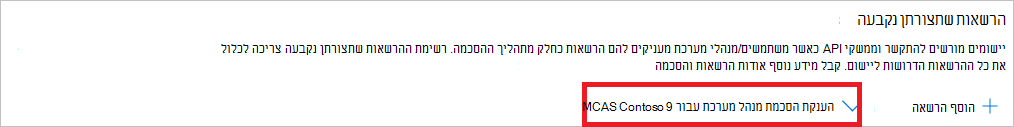

בחר הענק הסכמת מנהל מערכת.

הערה

בכל פעם שאתה מוסיף הרשאה, עליך לבחור הענק הסכמת מנהל מערכת כדי שההרשאות החדשות לא יתוו שוב.

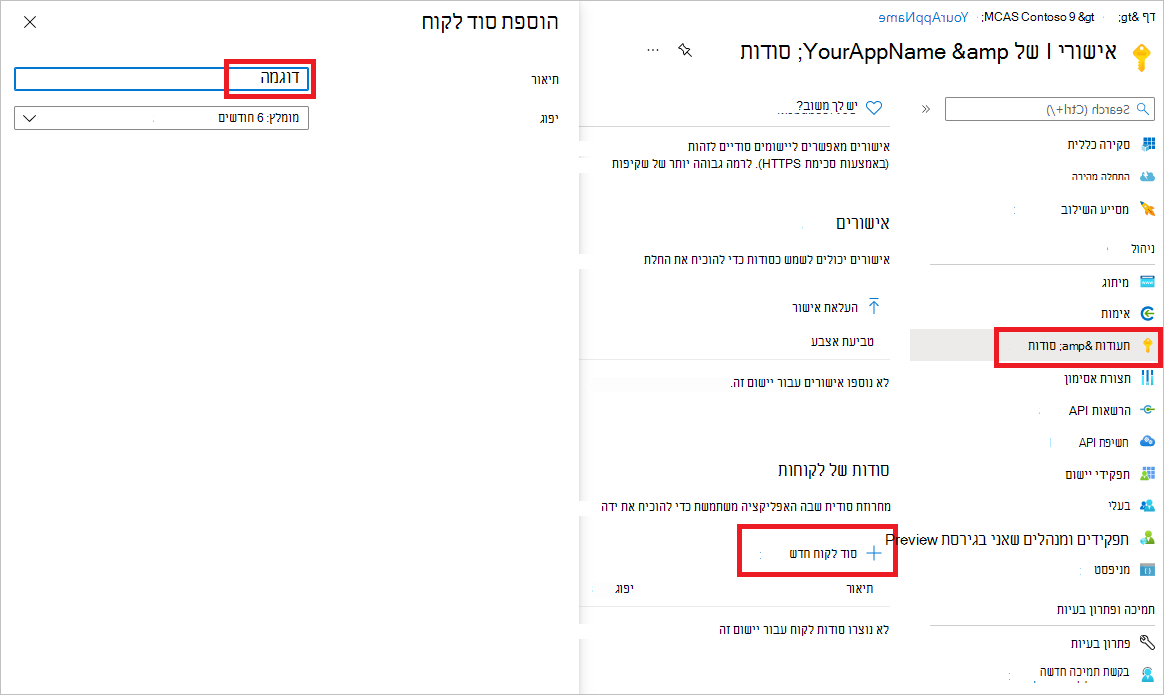

כדי להוסיף סוד ליישום, בחר אישורים &, בחר סוד לקוח חדש. הוסף תיאור לסוד ולאחר מכן בחר הוסף.

הערה

לאחר שתבחר הוסף, בחר העתק את הערך הסודי שנוצר. לא תוכל לאחזר ערך זה לאחר שתצא.

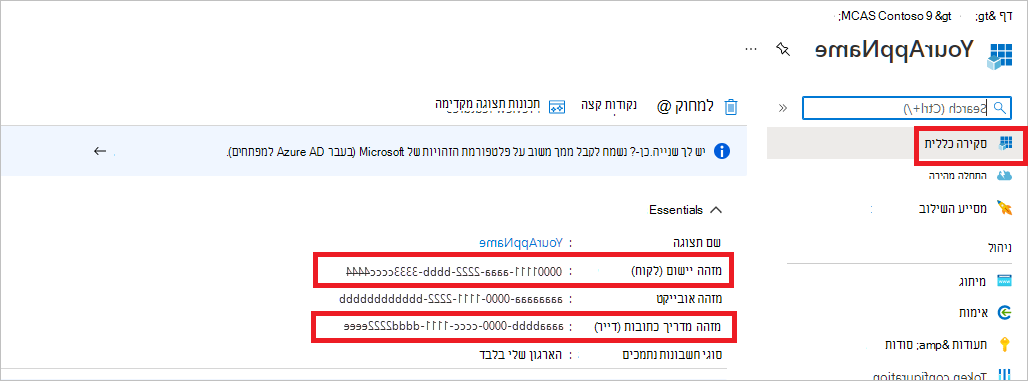

רשום לעצמך את מזהה היישום ואת מזהה הדייר שלך. בדף היישום שלך, עבור אל מבט כולל והעתק את מזהה היישום (לקוח) ואת מזהה מדריך הכתובות (דייר).

לשותפים יישומי ענן של Microsoft Defender בלבד. הגדר את האפליקציה שלך לריבוי (זמין בכל הדיירים לאחר ההסכמה). פעולה זו נדרשת עבור יישומים של ספקים חיצוניים (לדוגמה, אם אתה יוצר יישום המיועד לפעול בדייר של לקוחות מרובים). פעולה זו אינה נדרשת אם אתה יוצר שירות שברצונך להפעיל בדייר שלך בלבד (לדוגמה, אם תיצור יישום לשימושך האישי שאינטראקציה עם הנתונים שלך בלבד). כדי להגדיר את היישום שלך לריבוי:

עבור אל אימות והוסף כ-

https://portal.azure.comURI של ניתוב מחדש.בחלק התחתון של הדף, תחת סוגי חשבונות נתמכים, בחר בהסכמה של כל יישום מדריך כתובות ארגוני עבור היישום המכפיל שלך.

אתה זקוק לאישור הבקשה שלך בכל דייר שבו בכוונתך להשתמש בו. הסיבה היא שהיישום שלך מקיים יישומי ענן של Defender אינטראקציה בשם הלקוח שלך.

אתה (או הלקוח שלך אם אתה כותב אפליקציה של ספק חיצוני) צריך לבחור את קישור ההסכמה ולאשר את האפליקציה שלך. יש לבצע את ההסכמה עם משתמש בעל הרשאות ניהול ב- Active Directory.

קישור ההסכמה נוצר באופן הבא:

https://login.microsoftonline.com/common/oauth2/authorize?prompt=consent&client_id=00000000-0000-0000-0000-000000000000&response_type=code&sso_reload=trueכאשר 00000000-0000-0000-0000-000000000000 מוחלף עם מזהה היישום שלך.

בוצע! נרשמת בהצלחה יישום! ראה דוגמאות להלן לרכישה ולאימות של אסימון.

טווחי הרשאות נתמכים

| שם הרשאה | תיאור | פעולות נתמכות |

|---|---|---|

| חקירה.קריאה | בצע את כל הפעולות הנתמכות בפעילויות ובהתראות למעט סגירת התראות. הצג טווחי IP אך לא הוסף, עדכן או מחק. בצע את כל פעולות הישויות. |

רשימת פעילויות, הבאת משוב רשימת התראות, הבאת הודעות, סימון כפריטים שנקראו/לא נקראו רשימת ישויות, הבאת עץ רשימת רשת משנה |

| Investigation.manage | בצע את כל פעולות investigation.read בנוסף לניהול התראות וטווחי IP. | רשימת פעילויות, הבאת משוב רשימת התראות, הבאת הודעות, סימון כפריטים שנקראו/לא נקראו, סגירה רשימת ישויות, הבאת עץ רשימת רשת משנה, יצירה/עדכון/מחיקה |

| Discovery.read | בצע את כל הפעולות הנתמכות בפעילויות ובהתראות למעט סגירת התראות. רשימת דוחות וקטגוריות של גילוי. |

רשימת התראות, הבאת הודעות, סימון כפריטים שנקראו/לא נקראו דוחות רשימת גילוי, קטגוריות של דוחות רשימה |

| Discovery.manage | הרשאות Discovery.read סגור התראות, העלה קבצי גילוי וצור קבצי Script של חסימה |

רשימת התראות, הבאת הודעות, סימון כפריטים שנקראו/לא נקראו, סגירה דוחות רשימת גילוי, קטגוריות של דוחות רשימה העלאת קובץ גילוי, יצירת קובץ Script של בלוק |

| הגדרות.קריאה | רשימת טווחי IP. | רשימת רשת משנה |

| Settings.manage | רשימת טווחי IP וניהולם. | רשימת רשת משנה, יצירה/עדכון/מחיקה |

קבל אסימון גישה

לקבלת מידע נוסף על Microsoft Entra, עיין בערכת Microsoft Entra שלך.

שימוש ב- PowerShell

# This script acquires the App Context Token and stores it in the variable $token for later use in the script.

# Paste your Tenant ID, App ID, and App Secret (App key) into the indicated quotes below.

$tenantId = '' ### Paste your tenant ID here

$appId = '' ### Paste your Application ID here

$appSecret = '' ### Paste your Application key here

$resourceAppIdUri = '05a65629-4c1b-48c1-a78b-804c4abdd4af'

$oAuthUri = "https://login.microsoftonline.com/$TenantId/oauth2/token"

$authBody = [Ordered] @{

resource = "$resourceAppIdUri"

client_id = "$appId"

client_secret = "$appSecret"

grant_type = 'client_credentials'

}

$authResponse = Invoke-RestMethod -Method Post -Uri $oAuthUri -Body $authBody -ErrorAction Stop

$token = $authResponse.access_token

השתמש ב- C#

הקוד הבא נבדק באמצעות NuGet Microsoft.Identity.Client 4.47.2.

צור יישום מסוף חדש.

התקן את NuGet Microsoft.Identity.Client.

הוסף את הפריטים הבאים:

using Microsoft.Identity.Client;העתק והדבק את הקוד הבא ביישום (אל תשכח לעדכן את שלושת המשתנים:

tenantId, appId, appSecret):string tenantId = "00000000-0000-0000-0000-000000000000"; // Paste your own tenant ID here string appId = "00001111-aaaa-2222-bbbb-3333cccc4444"; // Paste your own app ID here string appSecret = "22222222-2222-2222-2222-222222222222"; // Paste your own app secret here for a test, and then store it in a safe place! const string authority = "https://login.microsoftonline.com"; const string audience = "05a65629-4c1b-48c1-a78b-804c4abdd4af"; IConfidentialClientApplication myApp = ConfidentialClientApplicationBuilder.Create(appId).WithClientSecret(appSecret).WithAuthority($"{authority}/{tenantId}").Build(); List scopes = new List() { $"{audience}/.default" }; AuthenticationResult authResult = myApp.AcquireTokenForClient(scopes).ExecuteAsync().GetAwaiter().GetResult(); string token = authResult.AccessToken;

השתמש ב- Python

ראה Microsoft Authentication Library (MSAL) for Python.

השתמש ב-Curl

הערה

ההליך הבא מבוסס על ההנחה ש- Curl עבור Windows כבר מותקן במחשב שלך.

פתח שורת פקודה והגדר את CLIENT_ID מזהה יישום Azure שלך.

הגדר CLIENT_SECRET סוד היישום שלך ב- Azure.

הגדר TENANT_ID מזהה הדייר של Azure של הלקוח שרוצה להשתמש ביישום שלך כדי לגשת יישומי ענן של Defender.

הפעל את הפקודה הבאה:

curl -i -X POST -H "Content-Type:application/x-www-form-urlencoded" -d "grant_type=client_credentials" -d "client_id=%CLIENT_ID%" -d "scope=05a65629-4c1b-48c1-a78b-804c4abdd4af/.default" -d "client_secret=%CLIENT_SECRET%" "https://login.microsoftonline.com/%TENANT_ID%/oauth2/v2.0/token" -kאתה מקבל תשובה בטופס הבא:

{"token_type":"Bearer","expires_in":3599,"ext_expires_in":0,"access_token":"eyJ0eXAiOiJKV1QiLCJhbGciOiJSUzI1NiIsIn <truncated> aWReH7P0s0tjTBX8wGWqJUdDA"}

אימות האסימון

ודא כי קיבלת את האסימון הנכון:

העתק והדבק את האסימון שהכנסת בשלב הקודם ל- JWT כדי לפענח אותו.

ודא שאתה מקבל דרישת 'תפקידים' עם ההרשאות הרצויות.

בתמונה הבאה, באפשרותך לראות אסימון פענוח שנרכש מיישום עם הרשאות לכל יישומי ענן של Microsoft Defender הבאים:

השתמש לאסימון כדי לגשת אל יישומי ענן של Microsoft Defender API

בחר את ה- API שבו ברצונך להשתמש. לקבלת מידע נוסף, ראה יישומי ענן של Defender API.

הגדר את כותרת ההרשאה בבקשה http שאתה שולח אל "נושא {token}" (הנושא הוא סכימת ההרשאה).

מועד התפוגה של האסימון הוא שעה אחת. באפשרותך לשלוח יותר מבקשה אחת עם אותו אסימון.

להלן דוגמה לשליחת בקשה לקבלת רשימה של התראות באמצעות C#:

var httpClient = new HttpClient(); var request = new HttpRequestMessage(HttpMethod.Get, "https://portal.cloudappsecurity.com/cas/api/v1/alerts/"); request.Headers.Authorization = new AuthenticationHeaderValue("Bearer", token); var response = httpClient.SendAsync(request).GetAwaiter().GetResult(); // Do something useful with the response