פריסת Microsoft Defender עבור נקודת קצה ב- Android באמצעות Microsoft Intune

חל על:

- Microsoft Defender עבור תוכנית 1 של נקודת קצה

- Microsoft Defender עבור תוכנית 2 של נקודת קצה

- Microsoft Defender XDR

רוצה להתנסות ב- Microsoft Defender עבור נקודת קצה? הירשם לקבלת גירסת ניסיון ללא תשלום.

למד כיצד לפרוס את Defender for Endpoint ב- Android במכשירים הרשומים של Microsoft Intune Company Portal. לקבלת מידע נוסף אודות הרשמה למכשירי Microsoft Intune, ראה רישום המכשיר שלך.

הערה

Defender for Endpoint ב- Android זמין כעת ב- Google Play

באפשרותך להתחבר ל- Google Play מ- Microsoft Intune כדי לפרוס את אפליקציית Defender for Endpoint במצבי הרשמה של מנהל מכשירים ו- Android Enterprise. עדכונים לאפליקציה זמינים באופן אוטומטי דרך Google Play.

פריסה במכשירים רשומים של מנהל מכשירים

למד כיצד לפרוס את Defender for Endpoint ב- Android באמצעות Microsoft Intune Company Portal - מכשירים רשומים של מנהל מכשירים.

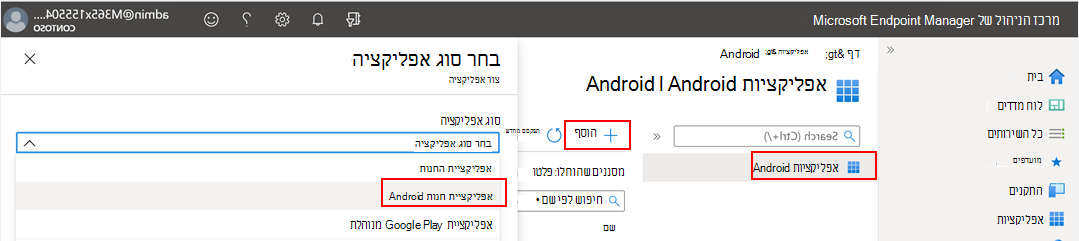

הוסף אפליקציות של חנות Android

במרכז הניהול של Microsoft Intune , עבור אל> אפליקציותאפליקציות Android הוסף>אפליקציית>חנות Android ובחר בחר.

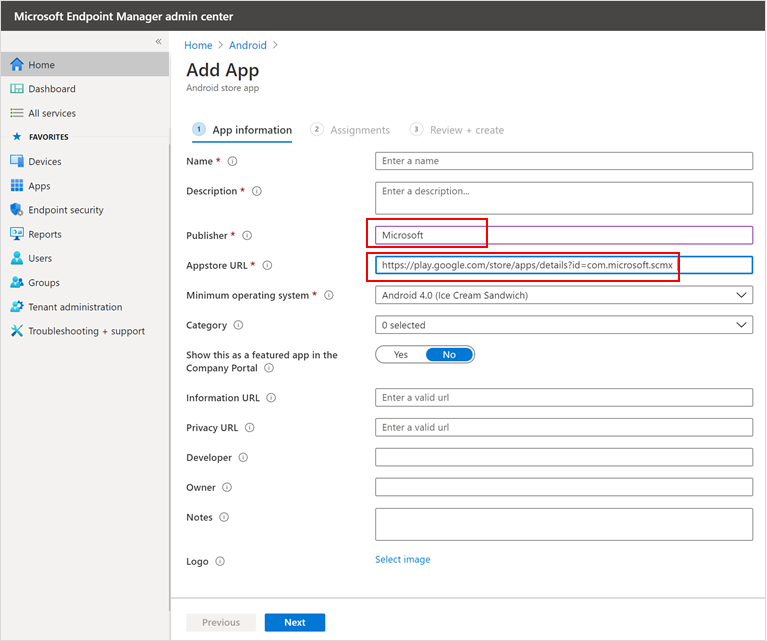

בדף הוספת יישום ובסעיף פרטי יישום הזן:

- Name

- תיאור

- Publisher כ- Microsoft.

- כתובת URL של חנות האפליקציות בתור https://play.google.com/store/apps/details?id=com.microsoft.scmx (כתובת ה- URL של חנות Google Play עבור אפליקציית Defender for Endpoint)

שדות אחרים הם אופציונליים. בחר באפשרות הבא.

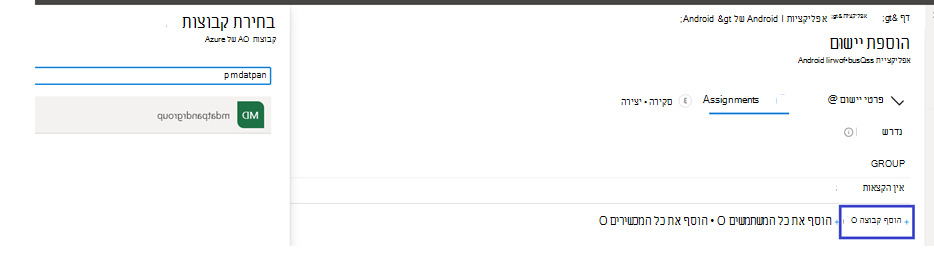

במקטע הקצאות , עבור אל המקטע נדרש ובחר הוסף קבוצה. לאחר מכן תוכל לבחור את קבוצת המשתמשים (או הקבוצות) כדי לקבל את נקודת הקצה של Defender עבור באפליקציית Android. בחר בחר ולאחר מכן בחר הבא.

במקטע Review+Create , ודא שכל המידע שהוזן נכון ולאחר מכן בחר צור.

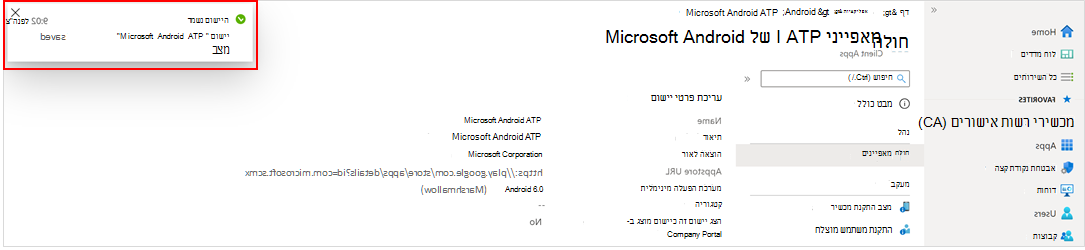

בעוד כמה רגעים, היישום Defender for Endpoint אמור להיווצר בהצלחה, והודעה אמורה להופיע בפינה השמאלית העליונה של המסך.

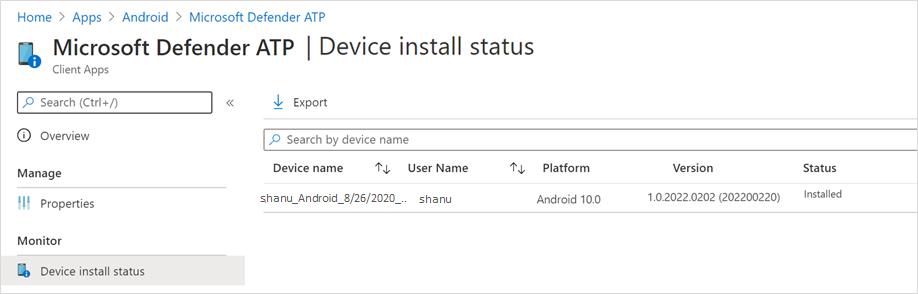

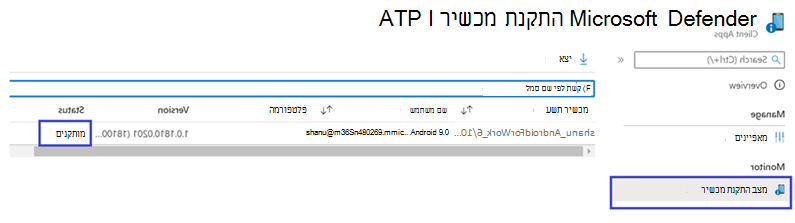

בדף פרטי האפליקציה המוצג, במקטע צג, בחר מצב התקנת התקן כדי לוודא שהתקנת המכשיר הושלמה בהצלחה.

השלם את הצירוף ובדוק את המצב

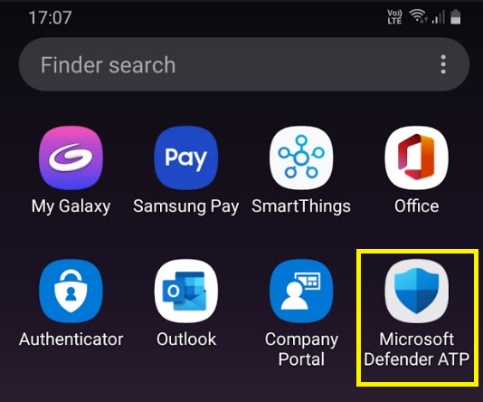

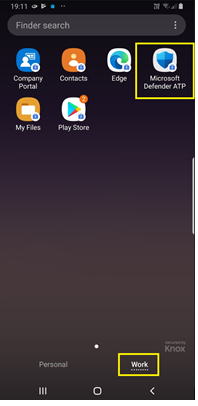

לאחר ש- Defender for Endpoint ב- Android הותקן במכשיר, אתה אמור לראות את סמל האפליקציה.

הקש על סמל האפליקציה Microsoft Defender for Endpoint ובצע את ההוראות שעל המסך כדי להשלים את צירוף האפליקציה. הפרטים כוללים קבלה של משתמשי קצה של הרשאות Android הנדרשות על-ידי Defender for Endpoint ב- Android.

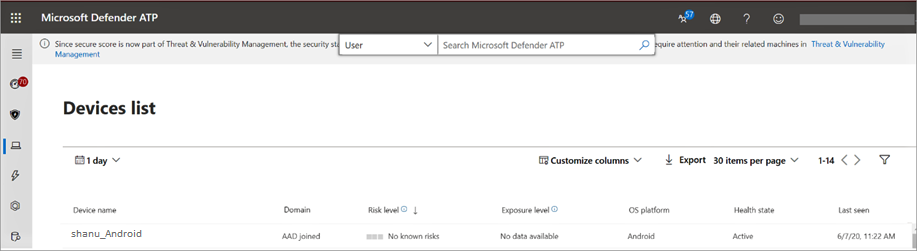

לאחר צירוף מוצלח, המכשיר מופיע ברשימת המכשירים בפורטל Microsoft Defender.

פריסה במכשירים רשומים של Android Enterprise

Defender for Endpoint ב- Android תומך במכשירים רשומים של Android Enterprise.

לקבלת מידע נוסף על אפשרויות ההרשמה הנתמכות על-ידי Microsoft Intune, ראה אפשרויות הרשמה.

בשלב זה, מכשירים בבעלות אישית המשתמשים בפרופיל עבודה וברישום של מכשירים מנוהלים באופן מלא ובבעלות החברה נתמכים לפריסה.

הוספת Microsoft Defender עבור נקודת קצה ב- Android כספליקציה מנוהלת של Google Play

בצע את השלבים הבאים כדי להוסיף את אפליקציית Microsoft Defender for Endpoint ל- Google Play המנוהל שלך.

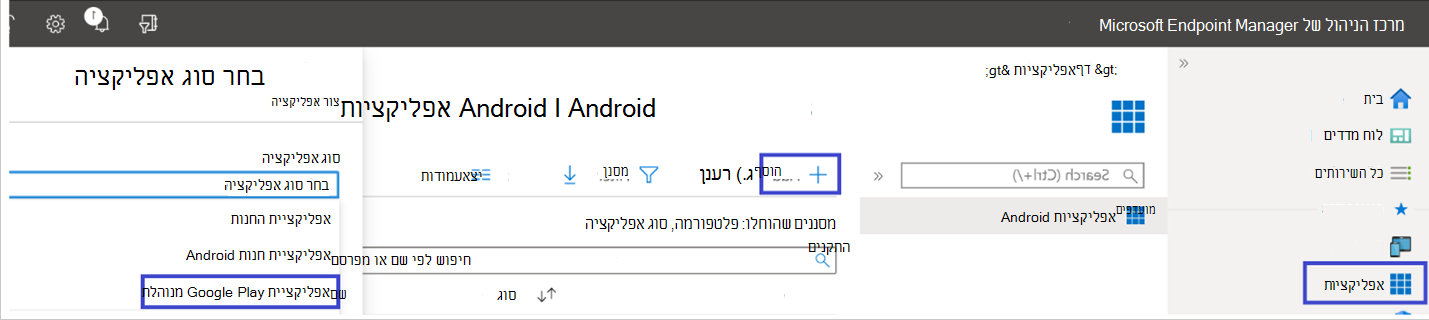

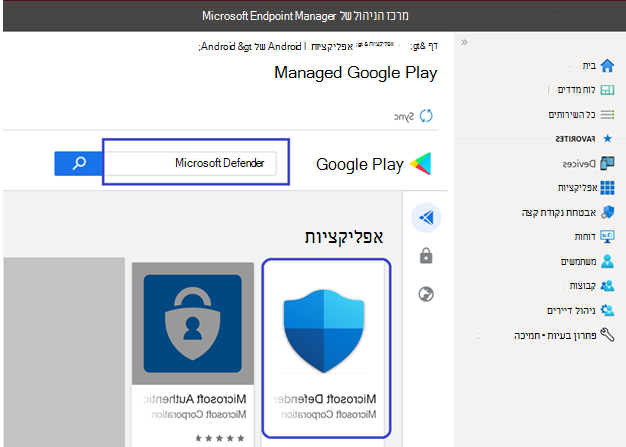

במרכז הניהול של Microsoft Intune , עבור אל Apps Apps>Android Add>ובחרManaged Google Play app.

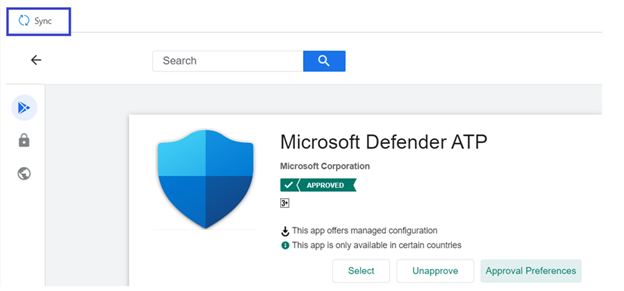

בדף המנוהל של Google Play שטעינה, עבור אל תיבת החיפוש והקלד

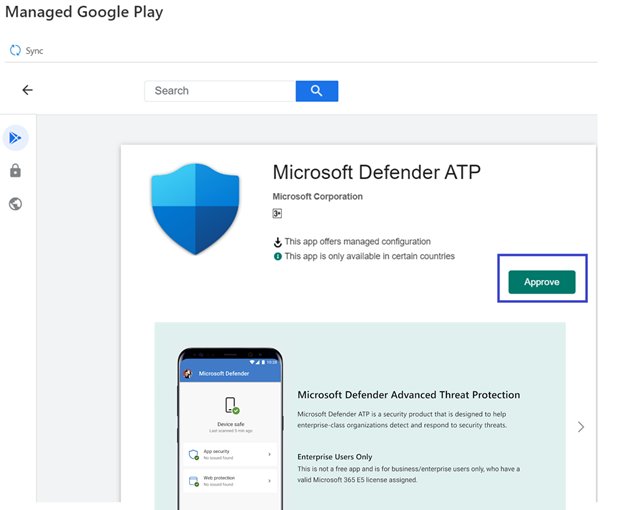

Microsoft Defender. החיפוש אמור להציג את האפליקציה Microsoft Defender for Endpoint ב- Google Play המנוהל שלך. בחר את האפליקציה Microsoft Defender for Endpoint מתוך תוצאות החיפוש של היישומים.בדף תיאור האפליקציה , אתה אמור לראות את פרטי האפליקציה לגבי האפליקציה Defender for Endpoint. סקור את המידע בדף ולאחר מכן בחר אשר.

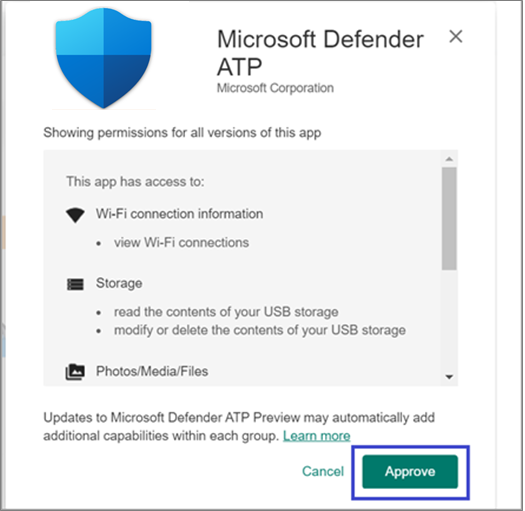

כאשר תתבקש לאשר הרשאות עבור Defender for Endpoint מקבל, עיין במידע שלו ולאחר מכן בחר אשר.

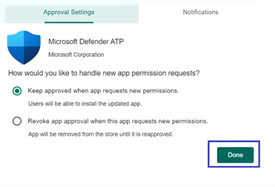

בדף הגדרות אישור, סקור את ההעדפה שלך לטיפול בהרשאות אפליקציה חדשות שעשויות לשאול את Defender for Endpoint ב- Android. סקור את האפשרויות ובחר באפשרות המועדפת שלך. בחר בוצע.

כברירת מחדל, Google Play המנוהל בוחר באפשרות השאר מאושר כאשר האפליקציה מבקשת הרשאות חדשות.

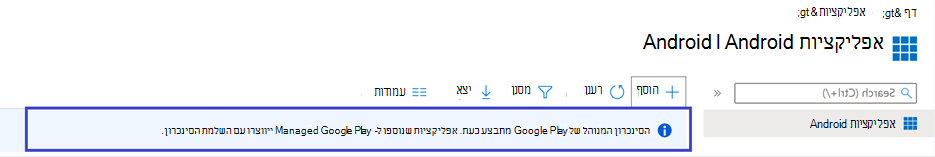

לאחר ביצוע הבחירה של טיפול בהרשאות, בחר סנכרן כדי לסנכרן את Microsoft Defender עבור נקודת קצה עם רשימת האפליקציות שלך.

הסינכרון מסתיים בעוד כמה דקות.

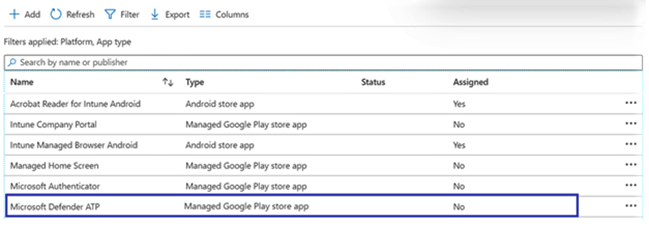

בחר בלחצן רענן במסך אפליקציות Android ו- Microsoft Defender for Endpoint אמור להיות גלוי ברשימת האפליקציות.

Defender for Endpoint תומך במדיניות תצורה של אפליקציות עבור מכשירים מנוהלים באמצעות Microsoft Intune. ניתן להשתמש ביכולת זו כדי לבחור תצורות שונות עבור Defender for Endpoint.

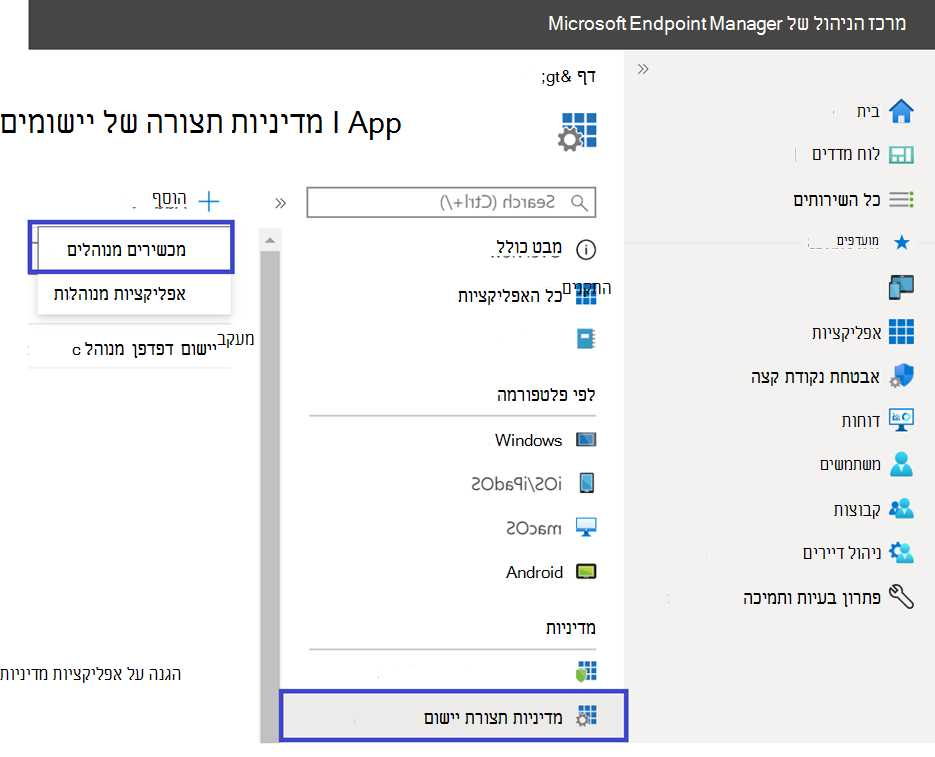

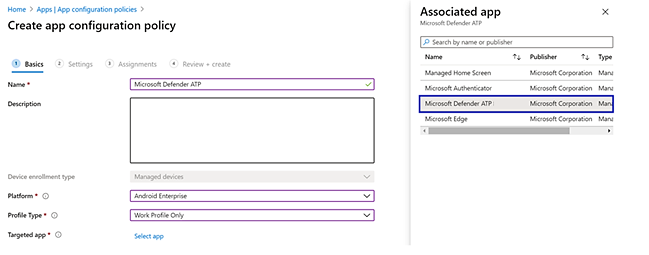

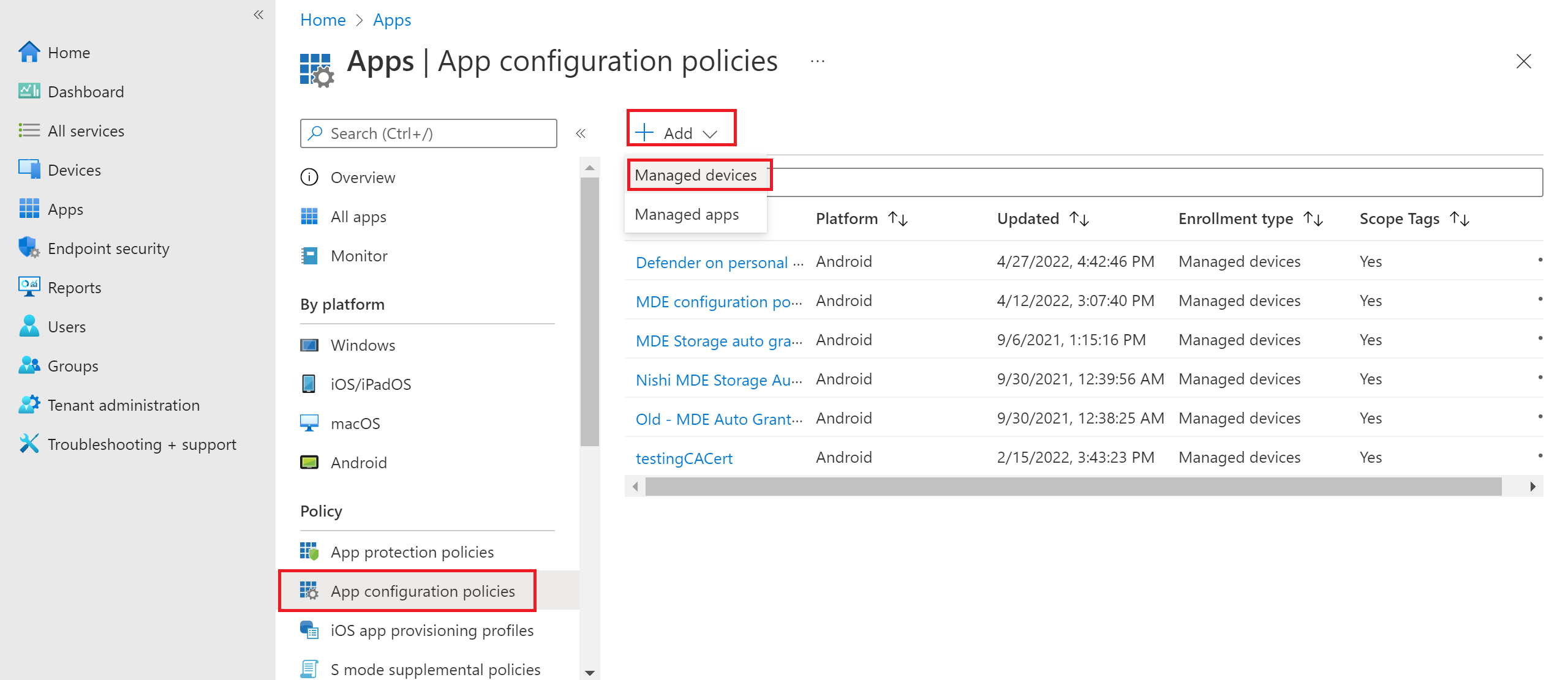

בדף יישומים , עבור אל מדיניות תצורה של יישום>מדיניות הוספת>מכשירים>מנוהלים.

בדף יצירת מדיניות תצורה של יישום , הזן את הפרטים הבאים:

- שם: Microsoft Defender עבור נקודת קצה.

- בחר Android Enterprise כפלטפורמה.

- בחר פרופיל עבודה בבעלות אישית בלבד או פרופיל עבודה מנוהל באופן מלא, ייעודי בבעלות ארגונית בלבד כסוג פרופיל.

- בחר בחר אפליקציה, בחר Microsoft Defender, בחר אישור ולאחר מכן בחר הבא.

בחר הוסף>הרשאות. מהרשימה, בחר את הרשאות היישום הזמינות אישור>.

בחר אפשרות עבור כל הרשאה להעניק עם מדיניות זו:

- בקשה - מבקש מהמשתמש לקבל או לדחות.

- הענקת אוטומטית - מאשר באופן אוטומטי מבלי להודיע למשתמש.

- דחייה אוטומטית - מנע אוטומטית מבלי להודיע למשתמש.

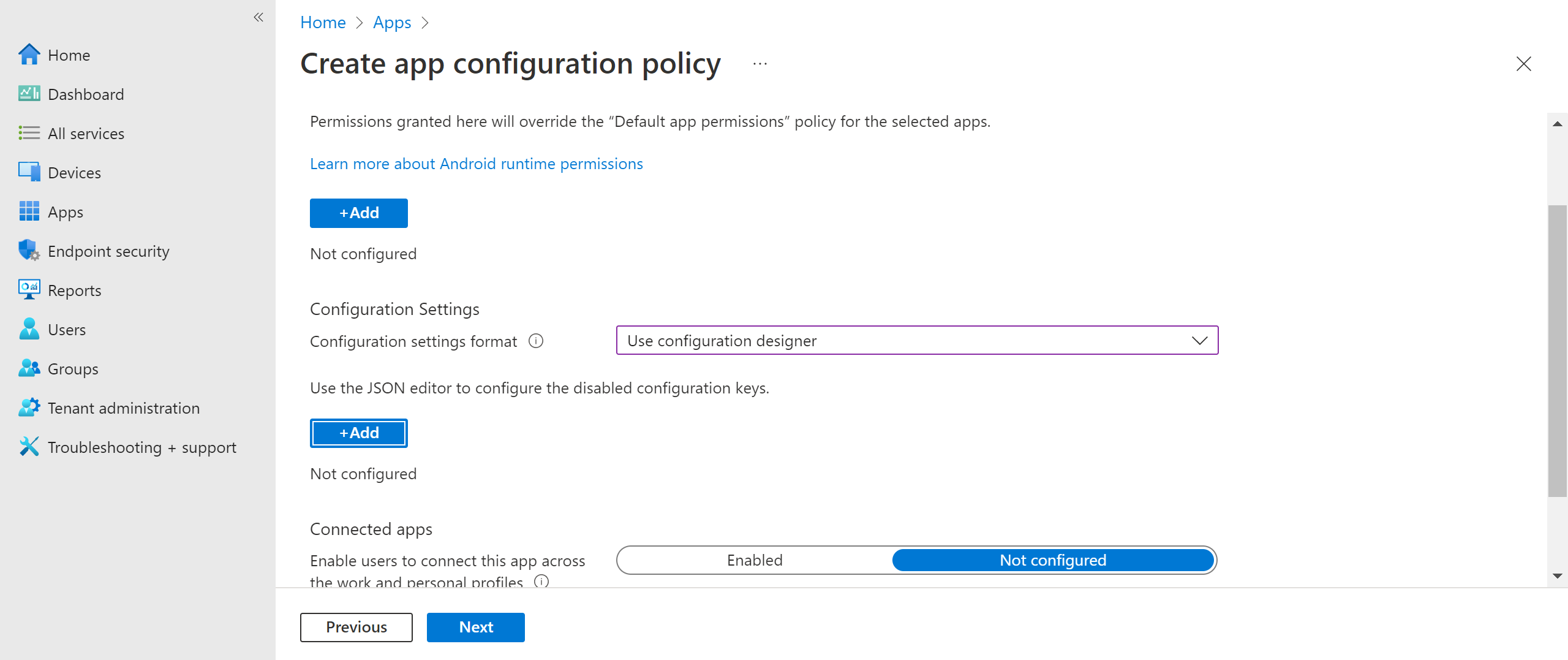

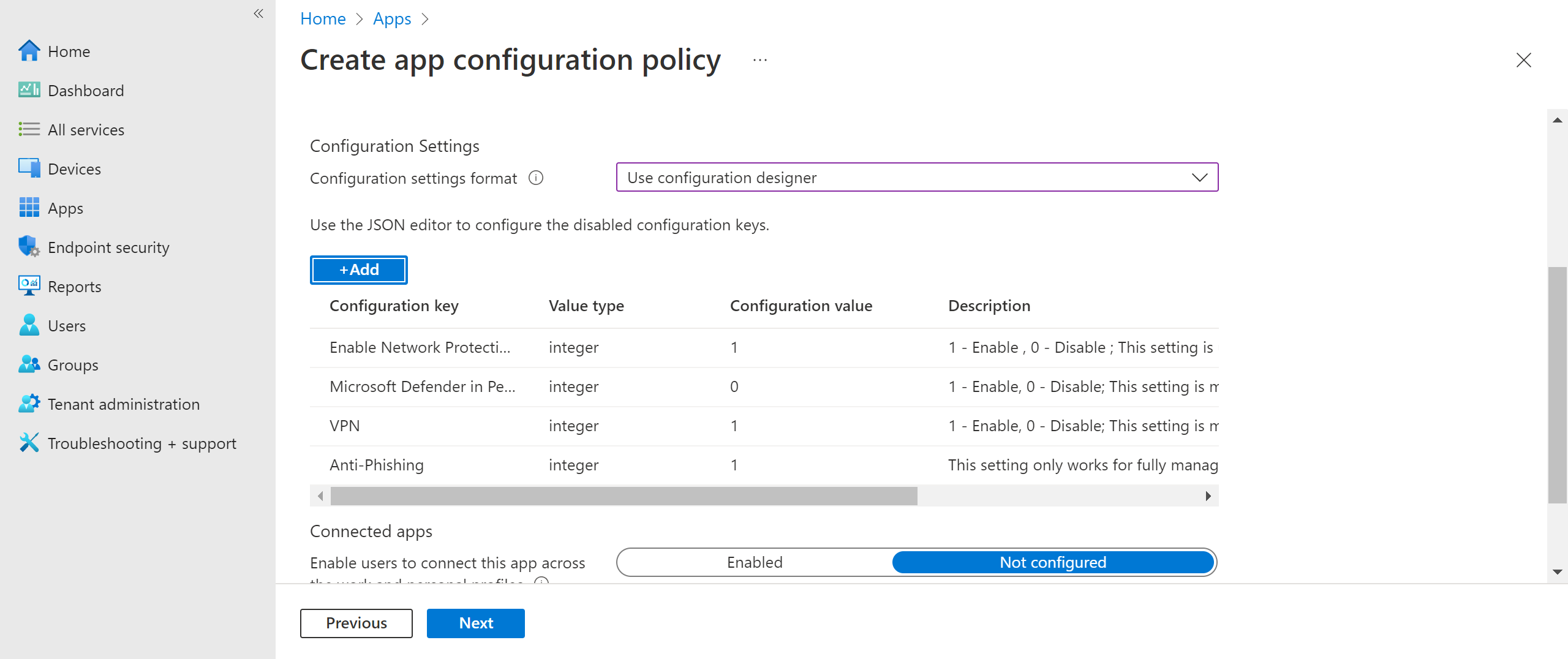

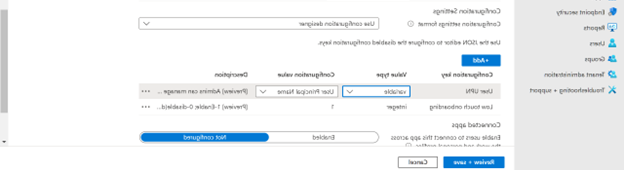

עבור אל המקטע הגדרות תצורה ובחר 'השתמש במעצב התצורה' בתבנית הגדרות תצורה.

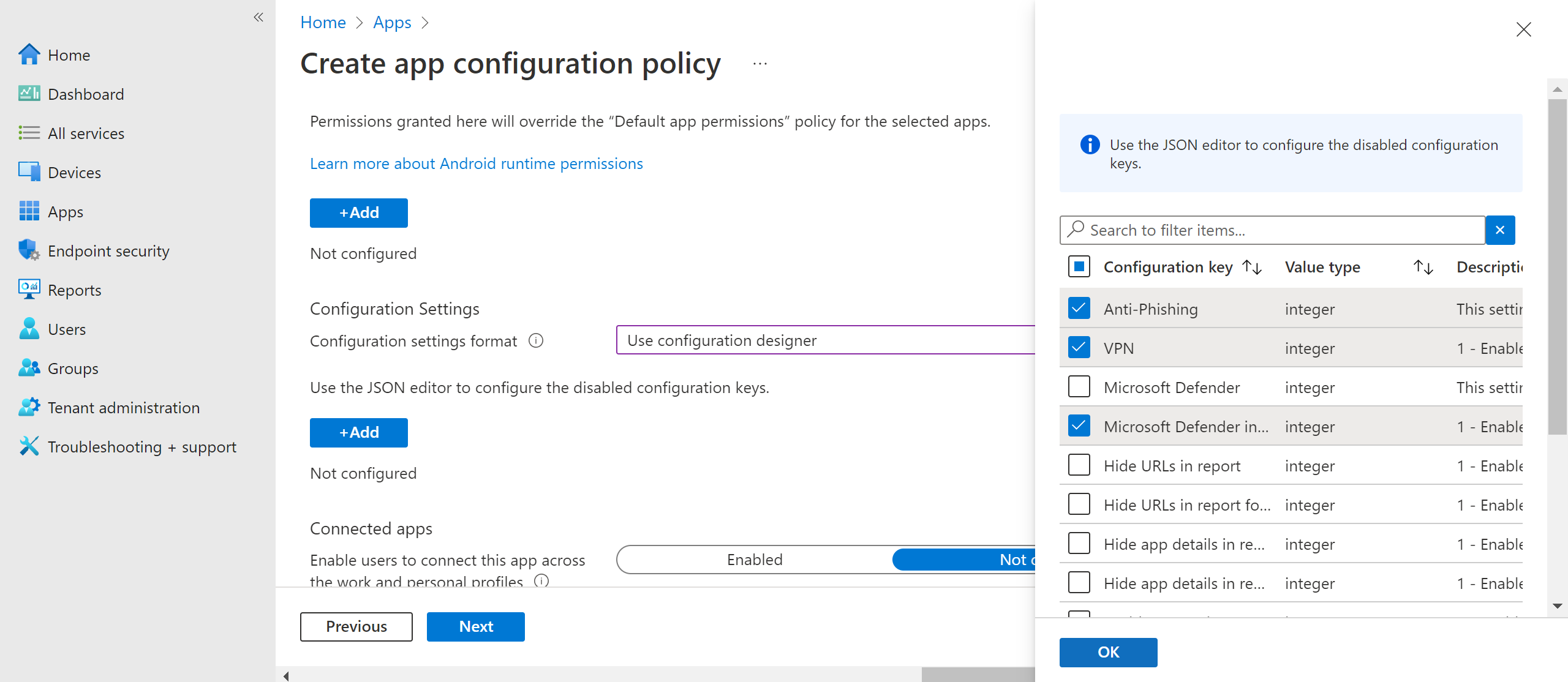

בחר הוסף כדי להציג רשימה של תצורות נתמכות. בחר את התצורה הנדרשת ובחר אישור.

אתה אמור לראות את כל התצורות שנבחרו. באפשרותך לשנות את ערך התצורה כ הנדרש ולאחר מכן לבחור הבא.

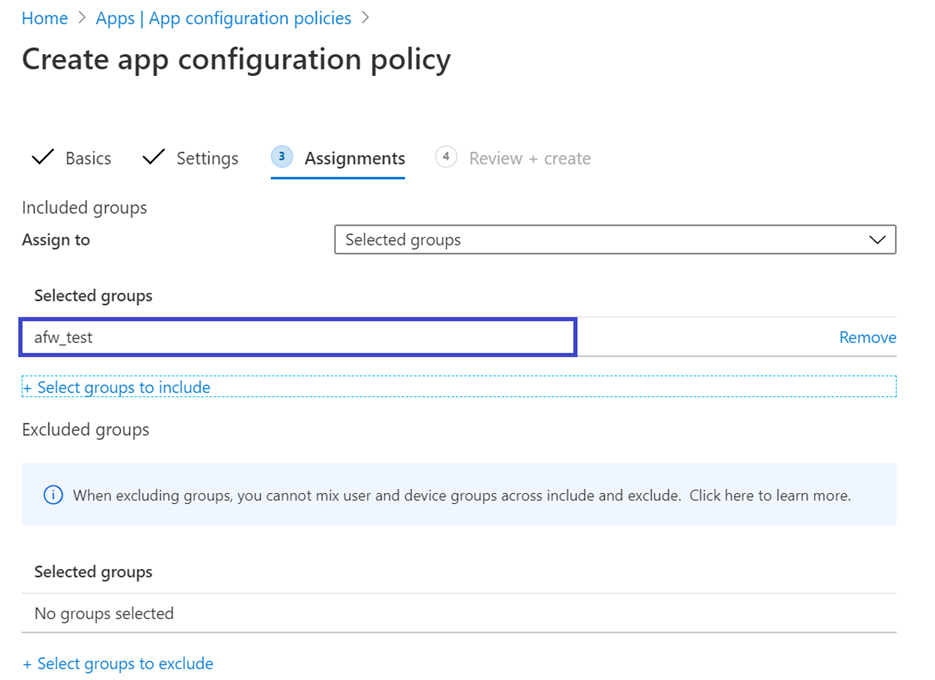

בדף מטלות , בחר את קבוצת המשתמשים שאליה תוקצה מדיניות תצורה זו של יישום. בחר באפשרות בחר קבוצות כדי לכלול ולבחור את הקבוצה הרלוונטית ולאחר מכן בחר הבא. הקבוצה שנבחרה כאן היא בדרך כלל אותה קבוצה שאליה היית מקצה את אפליקציית Microsoft Defender עבור Android של נקודת הקצה.

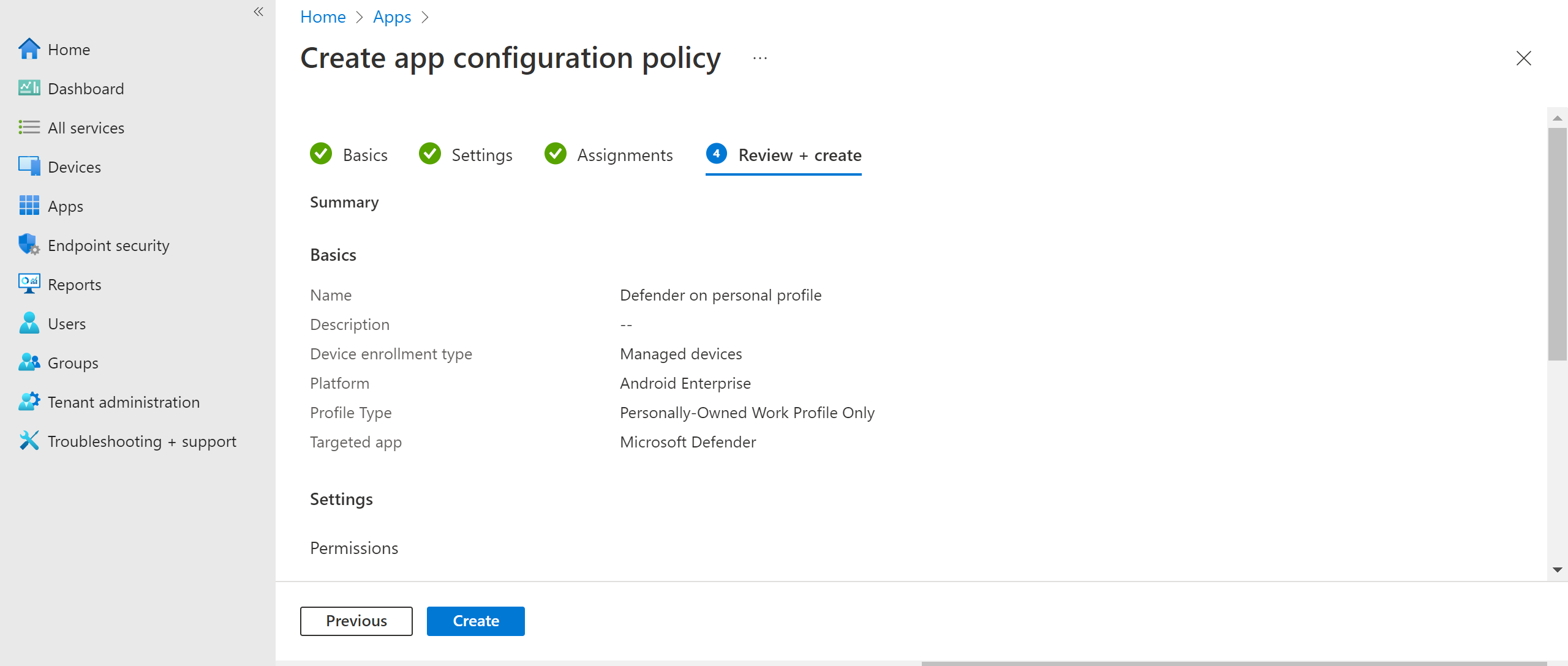

בדף סקירה + יצירה שמופיע בשלב הבא, סקור את כל המידע ולאחר מכן בחר צור.

מדיניות תצורת היישום עבור Defender for Endpoint מוקצית כעת לקבוצת המשתמשים שנבחרה.

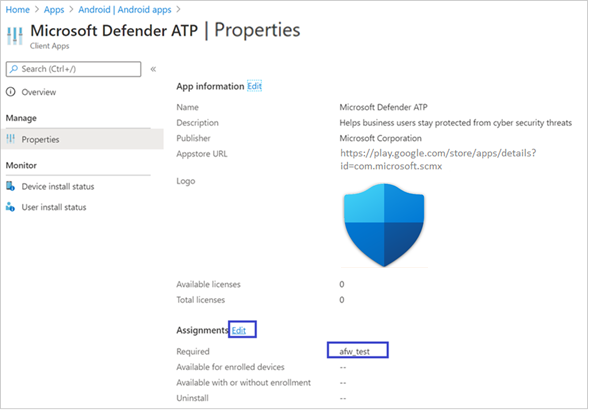

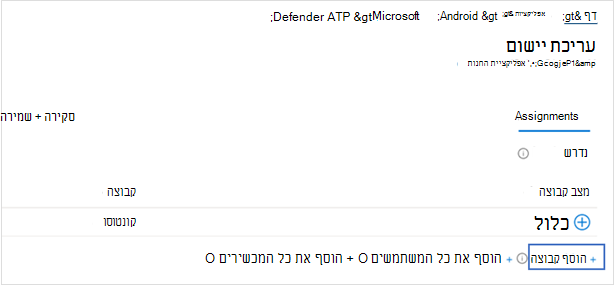

בחר את האפליקציה Microsoft Defender ברשימה מאפייני>>עריכה של הקצאות>.

הקצה את היישום כיישום נדרש לקבוצת משתמשים. הוא מותקן באופן אוטומטי בפרופיל העבודה במהלך הסינכרון הבא של המכשיר באמצעות האפליקציה Company Portal. ניתן לבצע מטלה זו על-ידי ניווט אל המקטע נדרש> הוסף קבוצה, בחירת קבוצת המשתמשים המתאימה ולאחר מכן בחירה באפשרות בחר.

בדף עריכת יישום , סקור את כל המידע שהוזן קודם לכן. לאחר מכן בחר סקירה + שמור ולאחר מכן שמור שוב כדי להפעיל מטלה.

הגדרה אוטומטית של VPN מופעל תמיד

Defender for Endpoint תומך במדיניות תצורת המכשיר עבור מכשירים מנוהלים באמצעות Microsoft Intune. ניתן להשתמש ביכולת זו להגדרה אוטומטית של VPN תמיד במכשירים רשומים של Android Enterprise, כך שמשתמש הקצה אינו צריך להגדיר שירות VPN בעת הצירוף.

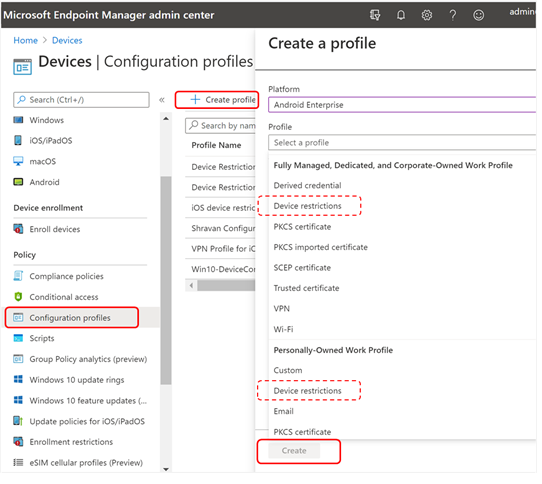

במכשירים, בחר פרופילי תצורה צור>פלטפורמת פרופיל>Android>Enterprise. בחר הגבלות מכשיר תחת אחת מהאפשרויות הבאות, בהתבסס על סוג הרשמת המכשיר שלך:

- מנוהל באופן מלא, ייעודי Corporate-Owned עבודה

- פרופיל עבודה בבעלות אישית

לאחר מכן, בחר צור.

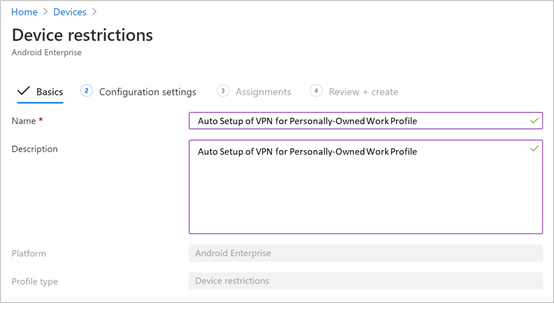

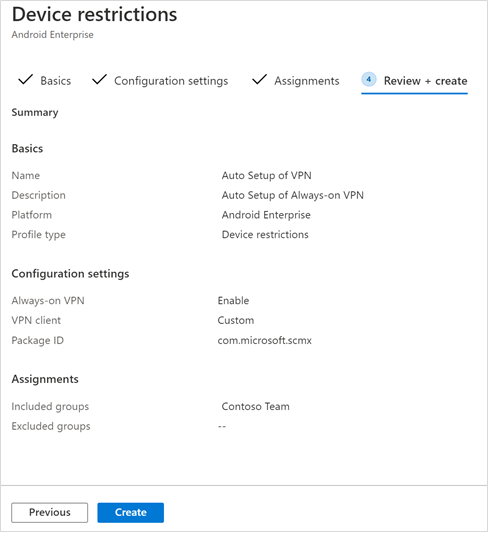

הגדרות תצורה. ספק שם ותיאורכדי לזהות באופן ייחודי את פרופיל התצורה.

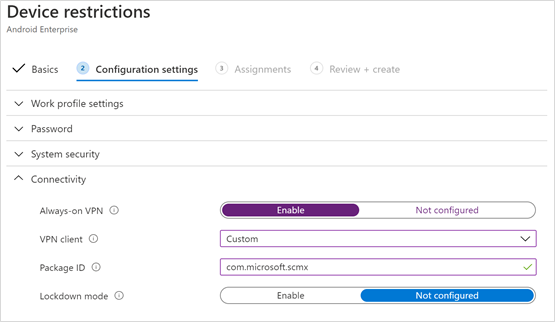

בחר קישוריות והגדר את ה- VPN שלך:

הפוך VPN תמיד לזמין. הגדר לקוח VPN בפרופיל העבודה כדי להתחבר באופן אוטומטי ולחבר מחדש ל- VPN כאשר הדבר אפשרי. ניתן להגדיר לקוח VPN אחד בלבד עבור VPN מופעל תמיד במכשיר נתון, לכן הקפד לפרוס לא יותר ממדיניות VPN אחת תמידית שנפרסה במכשיר יחיד.

בחר מותאם אישית ברשימה הנפתחת של לקוח VPN. VPN מותאם אישית במקרה זה הוא Defender for Endpoint VPN, המשמש כדי לספק את התכונה 'הגנת אינטרנט'.

הערה

יש להתקין את אפליקציית Microsoft Defender for Endpoint במכשיר של המשתמש, כדי לתפקד בהגדרה אוטומטית של VPN זה.

הזן מזהה חבילה של האפליקציה Microsoft Defender for Endpoint בחנות Google Play. עבור כתובת ה- URL של אפליקציית Defender, מזהה החבילה הוא

com.microsoft.scmx.הגדר את מצב הנעילה כ'לאמוגדר' (ברירת מחדל).

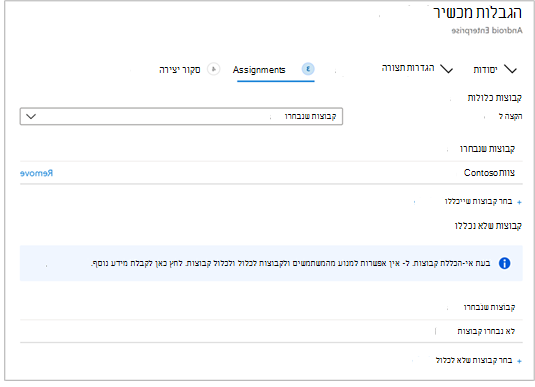

מטלה . בדף מטלות , בחר את קבוצת המשתמשים שאליה תוקצה מדיניות תצורה זו של יישום. בחר באפשרות בחר קבוצות כדי לכלול ולבחור את הקבוצה הרלוונטית ולאחר מכן בחר הבא.

הקבוצה לבחירה היא בדרך כלל אותה קבוצה שאליה היית מקצה את אפליקציית Microsoft Defender עבור Android של נקודת הקצה.

בדף סקירה + יצירה שמופיע בשלב הבא, סקור את כל המידע ולאחר מכן בחר צור. פרופיל תצורת המכשיר מוקצה כעת לקבוצת המשתמשים שנבחרה.

בדוק את המצב והשלם את הצירוף

אשר את מצב ההתקנה של Microsoft Defender עבור נקודת קצה ב- Android על-ידי לחיצה על מצב התקנת המכשיר. ודא שהמכשיר מוצג כאן.

במכשיר, באפשרותך לאמת את מצב הצירוף על-ידי מעבר לפרופיל העבודה. ודא ש- Defender for Endpoint זמין ואשר שאתה רשום למכשירים בבעלות אישית בעלי פרופיל עבודה. אם אתה רשום למכשיר משתמש בבעלות החברה , המנוהל במלואו, יש לך פרופיל יחיד במכשיר שבו תוכל לאשר ש- Defender for Endpoint זמין.

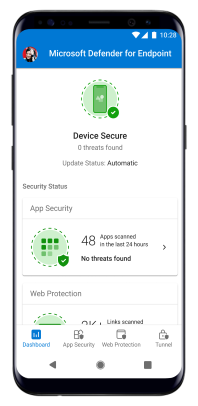

כאשר האפליקציה מותקנת, פתח את האפליקציה וקבל את ההרשאות ולאחר מכן הצירוף אמור להסתיים בהצלחה.

בשלב זה, המכשיר מחובר בהצלחה אל Defender for Endpoint ב- Android. באפשרותך לאמת זאת בפורטל Microsoft Defender על-ידי ניווט לדף 'מלאי מכשירים '.

קביעת תצורה של צירוף עם מגע נמוך

הערה

תכונה זו נמצאת כעת בתצוגה מקדימה. המידע בסעיף זה מתייחס למוצר קדם-הפצה שעשוי להשתנה באופן משמעותי לפני ההפצה המסחרית שלו. Microsoft אינה מבטיחה דבר, באופן מפורש או משתמע, באשר למידע המסופק כאן.

מנהלי מערכת יכולים לקבוע את התצורה של Microsoft Defender עבור נקודת קצה במצב קליטת מגע נמוך. בתרחיש זה, מנהלי מערכת יוצרים פרופיל פריסה והמשתמש נדרש לספק קבוצה מופחתת של הרשאות להשלמת הצירוף.

צירוף מגע נמוך של Android אינו זמין כברירת מחדל. מנהלי מערכת יכולים להפוך אותה לזמינה באמצעות מדיניות תצורת יישום ב- Intune על-ידי ביצוע השלבים הבאים:

דחף את האפליקציה Defender כדי לייעד קבוצת משתמשים על-ידי ביצוע השלבים בסעיף הוספת Microsoft Defender עבור נקודת קצה ב- Android כיישום מנוהל של Google Play (במאמר זה).

דחוף פרופיל VPN למכשיר של המשתמש על-ידי ביצוע ההוראות בסעיף הגדרה אוטומטית של VPN תמידי (במאמר זה).

תחת מדיניות תצורה>של יישום יישומים, בחר מכשירים מנוהלים.

ספק שם לזיהוי ייחודי של המדיניות.

- עבור פלטפורמה, בחר

Android Enterprise. - בחר את סוג הפרופיל הנדרש.

- עבור האפליקציה הייעדית, בחר

Microsoft Defender: Antivirus.

לאחר מכן בחר הבא.

- עבור פלטפורמה, בחר

הוסף הרשאות זמן ריצה. בחר גישה למיקום (בסדר), POST_NOTIFICATIONS ושנה את מצב ההרשאה ל -

Auto grant. (הרשאה זו אינה נתמכת עבור Android 13 ואילך.)תחת הגדרות תצורה, בחר

Use Configuration designerולאחר מכן בחר הוסף.בחר צירוף מגע נמוך ו- UPN של משתמש. עבור USER UPN, שנה את סוג הערך ל-

Variableוהגדר את ערך התצורה ל-User Principal Name. הפוך צירוף עם מגע נמוך לזמין על-ידי שינוי ערך התצורה שלו ל-1.

הקצה את המדיניות לקבוצת משתמשי היעד.

סקור וצור את המדיניות.

הגדרת Microsoft Defender בפרופיל אישי ב- Android Enterprise במצב BYOD

הגדרת Microsoft Defender בפרופיל אישי

מנהלי מערכת יכולים לעבור אל מרכז הניהול של ניהול נקודות הקצה של Microsoft כדי להגדיר ולקבוע את תצורת התמיכה של Microsoft Defender בפרופילים אישיים על-ידי ביצוע השלבים הבאים:

עבור אל מדיניות תצורה> של יישום יישומים ולחץ על הוסף. בחר מכשירים מנוהלים.

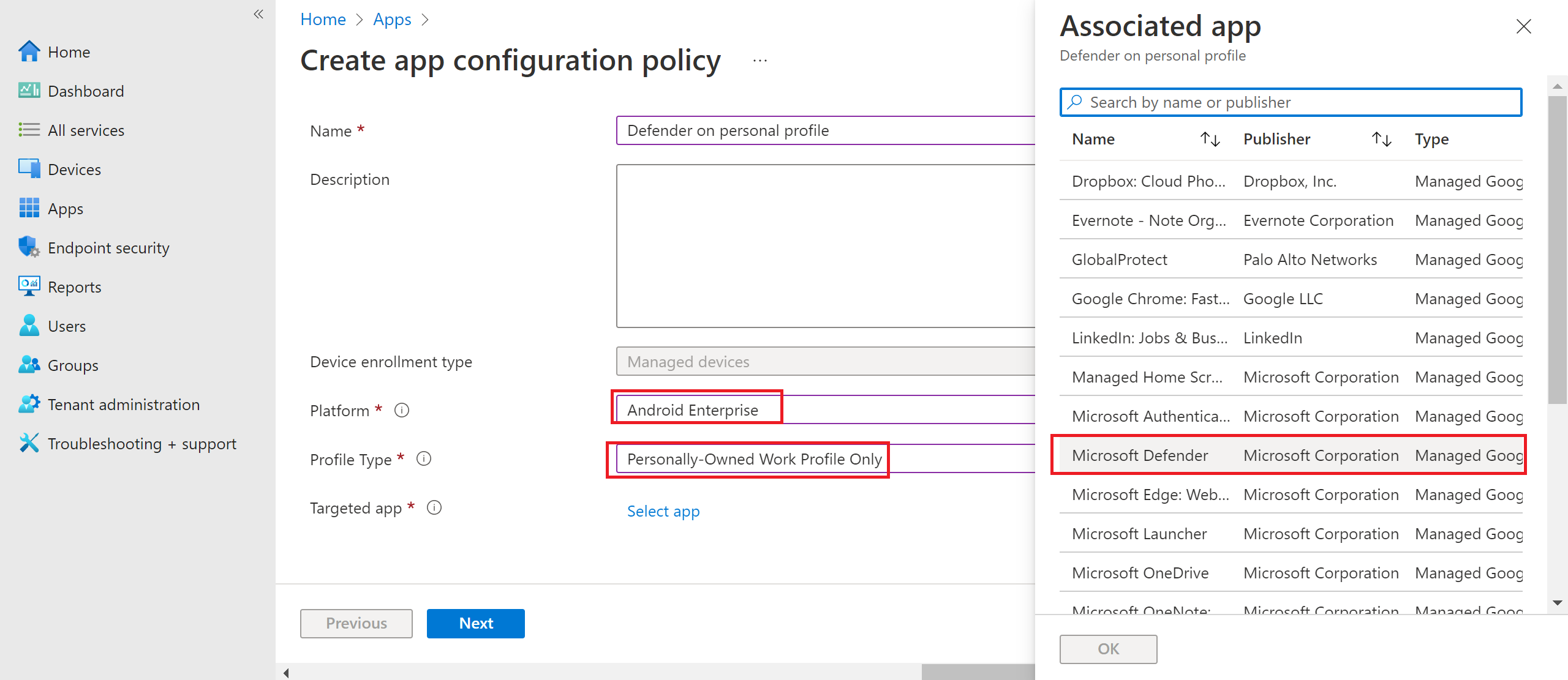

הזן שםותיאור כדי לזהות באופן ייחודי את מדיניות התצורה. בחר פלטפורמה כ- 'Android Enterprise', סוג הפרופיל בתור ' פרופיל עבודה בבעלות אישית בלבד' ויישום ייעודי בתור 'Microsoft Defender'.

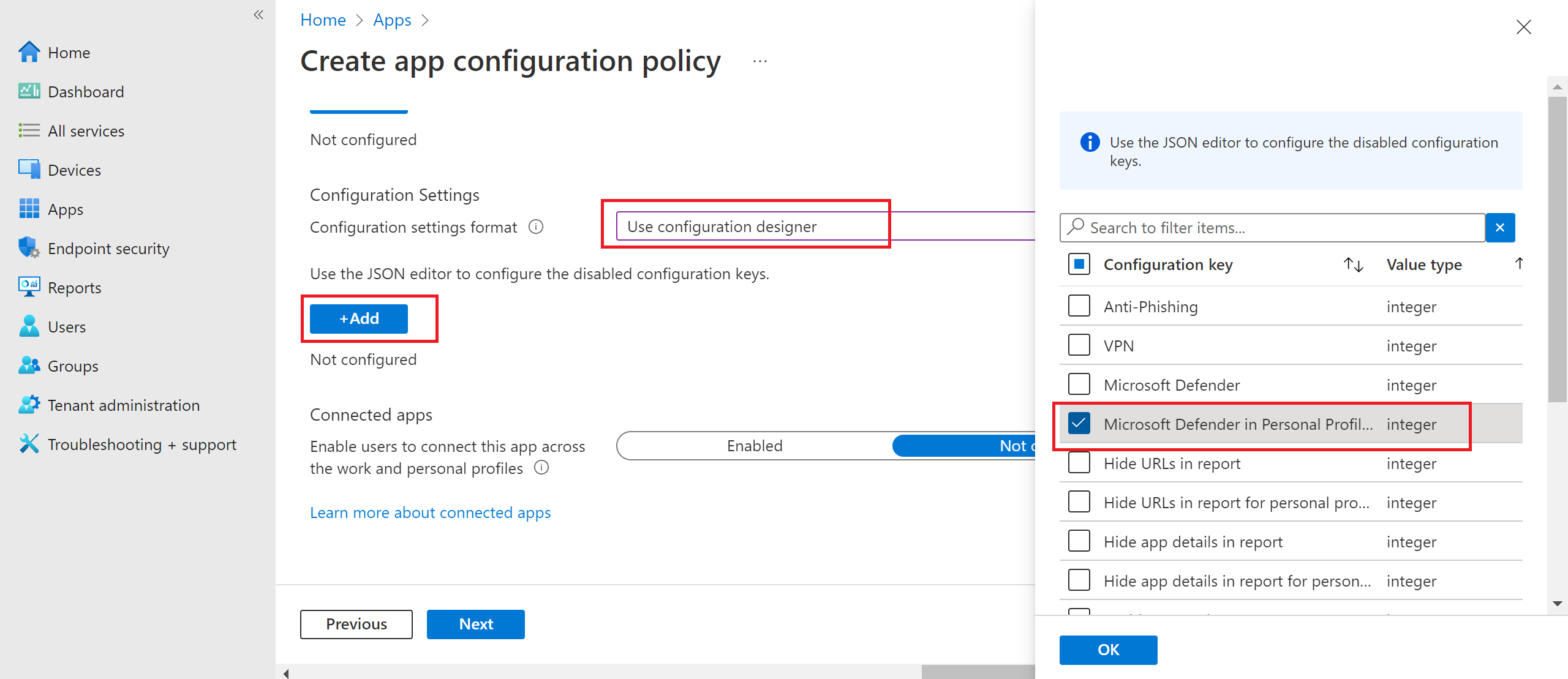

בדף ההגדרות, ב'תבנית הגדרות תצורה', בחר 'השתמש במעצב התצורה' ולחץ על הוסף. מתוך רשימת התצורות המוצגות, בחר 'Microsoft Defender בפרופיל אישי'.

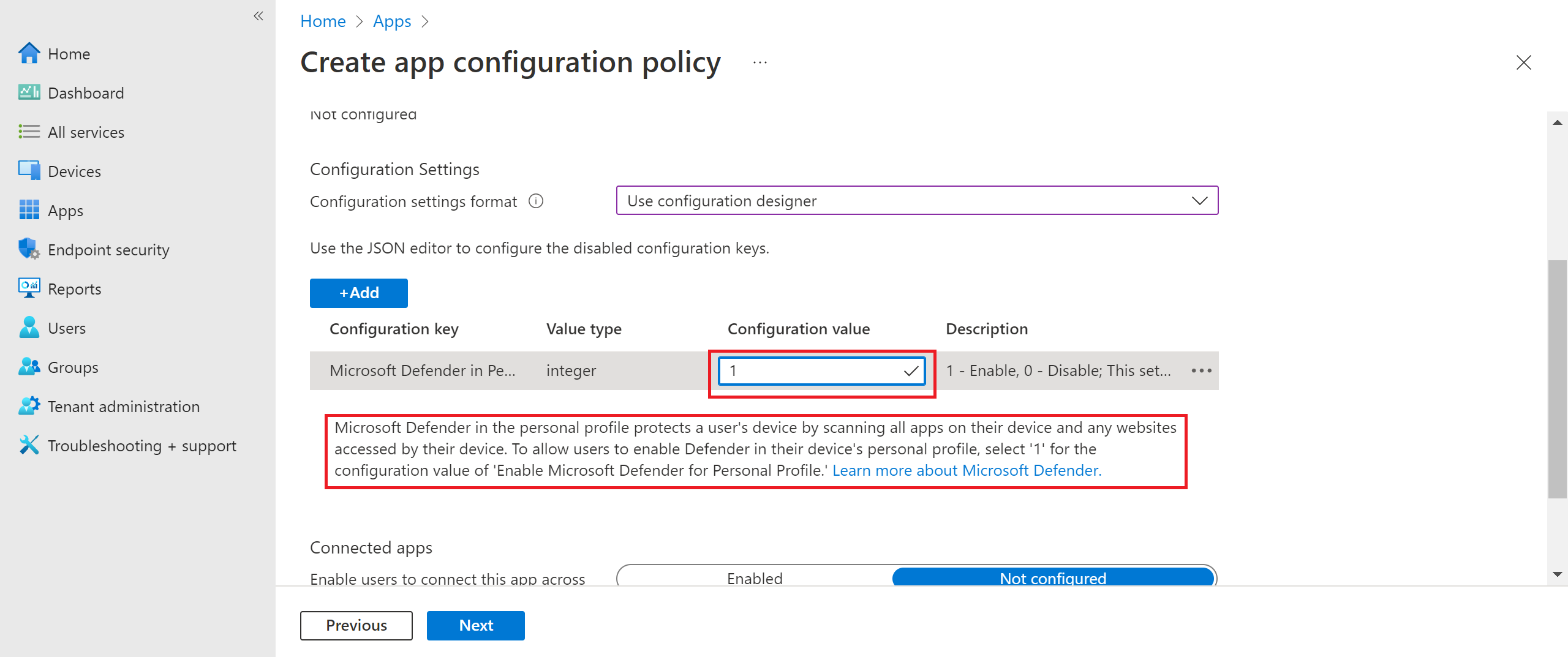

התצורה שנבחרה תופיע ברשימה. שנה את ערך התצורה ל- 1 כדי לאפשר תמיכה בפרופילים אישיים של Microsoft Defender. תופיע הודעה המודיעה למנהל המערכת אודות אותו הדבר. לחץ על הבא.

הקצה את מדיניות התצורה לקבוצת משתמשים. סקור וצור את המדיניות.

מנהלי מערכת יכולים גם להגדיר בקרות פרטיות ממרכז הניהול של Microsoft Intune כדי לקבוע אילו נתונים יוכלו להישלח על-ידי לקוח Defender למכשירים ניידים לפורטל האבטחה. לקבלת מידע נוסף, ראה קביעת תצורה של בקרות פרטיות.

ארגונים יכולים לתקשר עם המשתמשים שלהם כדי להגן על פרופיל אישי באמצעות Microsoft Defender במכשירי BYOD שלהם.

- דרישה מוקדמת: Microsoft Defender חייב להיות מותקן ופעיל בפרופיל עבודה כדי להפוך את Microsoft Defender לזמין בפרופילים אישיים.

סיום הצירוף של מכשיר

התקן את האפליקציה Microsoft Defender בפרופיל אישי באמצעות חשבון Google Play Store אישי.

התקן את יישום פורטל החברה בפרופיל אישי. לא נדרשת כניסה.

כאשר משתמש מפעיל את היישום, הוא רואה את מסך הכניסה. היכנס באמצעות חשבון חברה בלבד.

לאחר שתיכנס בהצלחה, המשתמשים יראו את המסך הבא:

- מסך EULA: מוצג רק אם המשתמש לא הביע את הסכמתו כבר בפרופיל 'עבודה'.

- מסך הודעה: המשתמשים צריכים לספק הסכמה על מסך זה כדי להתקדם עם צירוף היישום. פעולה זו נדרשת רק במהלך ההפעלה הראשונה של היישום.

ספק את ההרשאות הדרושות להשלמת הצירוף.

הערה

דרישות מוקדמות:

- יש להפוך את פורטל החברה לזמין בפרופיל אישי.

- Microsoft Defender צריך להיות מותקן ופעיל כבר בפרופיל העבודה.

מאמרים קשורים

- Microsoft Defender עבור נקודת קצה ב- Android

- קבי תצורה של Microsoft Defender עבור נקודת קצה בתכונות Android

עצה

האם ברצונך לקבל מידע נוסף? צור קשר עם קהילת האבטחה של Microsoft בקהילה הטכנית שלנו: Microsoft Defender for Endpoint Tech Community.