הערה

הגישה לדף זה מחייבת הרשאה. באפשרותך לנסות להיכנס או לשנות מדריכי כתובות.

הגישה לדף זה מחייבת הרשאה. באפשרותך לנסות לשנות מדריכי כתובות.

הערה

ניתן להשתמש בכלי הפריסה של Defender (כעת בגירסת Public Preview) כדי לפרוס את אבטחת נקודות הקצה של Defender ב- Windows ובמכשירי Linux אחרים. הכלי הוא יישום קל משקל לעדכון עצמי, אשר מייעל את תהליך הפריסה. לקבלת מידע נוסף, ראה פריסת אבטחת נקודות קצה של Microsoft Defender למכשירי Windows באמצעות כלי הפריסה של Defender (תצוגה מקדימה) ופריסה של אבטחת נקודות קצה של Microsoft Defender במכשירי Linux באמצעות כלי הפריסה של Defender (תצוגה מקדימה).

דרישות מוקדמות

כדי להשתמש מדיניות קבוצתית (GP) כדי לפרוס את החבילה, עליך להיות בגירסה Windows Server 2008 R2 ואילך.

עבור Windows Server 2019 ואילך,

NT AUTHORITY\Well-Known-System-AccountNT AUTHORITY\SYSTEMייתכן שתצטרך להחליף את קובץ ה- XML שהעדפת מדיניות קבוצתית תיצור.אם אתה משתמש בפתרון Microsoft Defender עבור נקודת קצה המאוחד החדש עבור Windows Server 2012 R2 ו- Windows Server 2016, הקפד להשתמש בקובצי ה- ADMX העדכניים ביותר במאגר המרכזי שלך כדי לקבל גישה לקבצים הנכונים Microsoft Defender עבור נקודת קצה אפשרויות מדיניות. ראה כיצד ליצור ולנהל את החנות המרכזית עבור מדיניות קבוצתית ניהול ב- Windows ולהוריד את הקבצים העדכניים ביותר לשימוש עם Windows 10.

ראה זיהוי Defender עבור ארכיטקטורה ושיטה לפריסה של נקודת קצה כדי לראות את הנתיבים השונים בפריסת Defender עבור נקודת קצה.

פתח את קובץ חבילת התצורה (

WindowsDefenderATPOnboardingPackage.zip) של GP שהורדת מתוך אשף צירוף השירות. באפשרותך גם לקבל את החבילה מהפורטל Microsoft Defender הבא:בחלונית הניווט, בחר הגדרות מערכת>נקודות>קצה ניהול>מכשירים>צירוף.

בחר את מערכת ההפעלה.

בשדה שיטת פריסה , בחר מדיניות קבוצתית.

בחר הורד חבילה ושמור את .zip הקובץ.

חלץ את תוכן הקובץ .zip למיקום משותף לקריאה בלבד, שהמכשיר יכול לגשת אליו. אמורה להיות לך תיקיה בשם OptionalParamsPolicy והקובץWindowsDefenderATPOnboardingScript.cmd.

כדי ליצור GPO חדש, פתח את מדיניות קבוצתית Management Console (GPMC), לחץ באמצעות לחצן העכבר הימני מדיניות קבוצתית האובייקטים שברצונך לקבוע את תצורתם ולחץ על חדש. הזן את שם ה- GPO החדש בתיבת הדו-שיח המוצגת ולחץ על אישור.

פתח את מדיניות קבוצתית ניהול הנתונים (GPMC), לחץ באמצעות לחצן העכבר הימני על אובייקט מדיניות קבוצתית (GPO) שברצונך לקבוע את תצורתו ולחץ על ערוך.

בעורך מדיניות קבוצתית, עבור אל תצורת מחשב, לאחר מכן העדפות ולאחר מכן הגדרות לוח הבקרה.

לחץ באמצעות לחצן העכבר הימני על פעילויותמתוזמנות, הצבע על חדש ולאחר מכן לחץ על משימה מיידית (לפחות Windows 7).

בחלון משימה שנפתח, עבור אל הכרטיסיה כללי. תחת אפשרויות אבטחה, לחץ על שנה משתמש או קבוצה והקלד מערכת ולאחר מכן לחץ על בדוק שמות ולאחר מכן על אישור. NT AUTHORITY\SYSTEM מופיע כחשבון המשתמש שהמשימה תפעל בתורו.

בחר הפעל אם המשתמש מחובר או לא וסמן את תיבת הסימון הפעל עם ההרשאות הגבוהות ביותר.

בשדה שם, הקלד שם מתאים עבור הפעילות המתוזמנת (לדוגמה, Defender for Endpoint Deployment).

עבור אל הכרטיסיה פעולות ובחר חדש... ודא שהאפשרות הפעל תוכנית נבחרה בשדה פעולה. הזן את נתיב ה- UNC, באמצעות שם התחום המלא (FQDN) של שרת הקבצים, של הקובץ WindowsDefenderATPOnboardingScript.cmd משותף.

בחר אישור וסגור את כל חלונות GPMC הפתוחים.

כדי לקשר את ה- GPO ליחידה ארגונית (OU), לחץ באמצעות לחצן העכבר הימני ובחר קשר GPO קיים. בתיבת הדו-שיח המוצגת, בחר מדיניות קבוצתית האובייקט שברצונך לקשר. לחץ על אישור.

עצה

לאחר צירוף המכשיר, באפשרותך לבחור להפעיל בדיקת זיהוי כדי לוודא שהמכשיר מחובר כראוי לשירות. לקבלת מידע נוסף, ראה הפעלת בדיקת זיהוי במכשיר חדש של Defender for Endpoint.

הגדרות תצורה נוספות של Defender for Endpoint

עבור כל מכשיר, באפשרותך לציין אם ניתן לאסוף דוגמאות מהמכשיר כאשר מתבצעת בקשה באמצעות Microsoft Defender XDR לשלוח קובץ לניתוח מעמיק.

באפשרותך להשתמש ב- מדיניות קבוצתית (GP) כדי לקבוע הגדרות, כגון הגדרות עבור השיתוף לדוגמה המשמש בתכונת הניתוח העמוק.

קביעת תצורה של הגדרות אוסף לדוגמה

במכשיר ניהול GP, העתק את הקבצים הבאים מחבילה התצורה:

העתק אל

AtpConfiguration.admxC:\Windows\PolicyDefinitions.העתק אל

AtpConfiguration.admlC:\Windows\PolicyDefinitions\en-US.

אם אתה משתמש בחנות מרכזית לתבניות מדיניות קבוצתית, העתק את הקבצים הבאים מחבילה התצורה:

העתק אל

AtpConfiguration.admx\\<forest.root>\SysVol\<forest.root>\Policies\PolicyDefinitions.העתק אל

AtpConfiguration.adml\\<forest.root>\SysVol\<forest.root>\Policies\PolicyDefinitions\en-US.

פתח את מדיניות קבוצתית ניהול האפליקציות, לחץ באמצעות לחצן העכבר הימני על ה- GPO שברצונך לקבוע את תצורתו ולחץ על ערוך.

בעורך מדיניות קבוצתית, עבור אל תצורת המחשב.

לחץ על פריטי מדיניות ולאחר מכן על תבניות ניהול.

לחץ על רכיבי Windows ולאחר מכן על Windows Defender ATP.

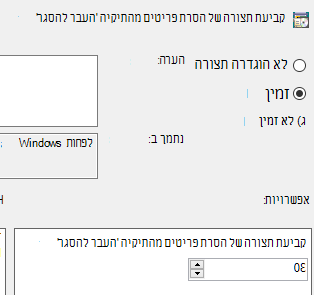

בחר להפוך שיתוף לדוגמה מהמכשירים שלך לזמין או ללא זמין.

הערה

אם לא תגדיר ערך, ערך ברירת המחדל הוא להפוך אוסף לדוגמה לזמין.

הגדרות תצורה מומלצות אחרות

עדכון תצורה של הגנה באמצעות נקודת קצה

לאחר קביעת התצורה של קובץ ה- Script של הצירוף, המשך לערוך את אותה מדיניות קבוצתית כדי להוסיף תצורות הגנה של נקודת קצה. בצע פעולות עריכה של מדיניות קבוצתית ממערכת שפועלת באמצעות Windows 10, Windows 11 או Windows Server 2019 ואילך כדי לוודא שיש לך את כל יכולות האנטי Microsoft Defender אנטי-וירוס הנדרשות. ייתכן שיהיה עליך לסגור ולפתוח מחדש את אובייקט המדיניות הקבוצתית כדי לרשום את הגדרות התצורה של Defender ATP.

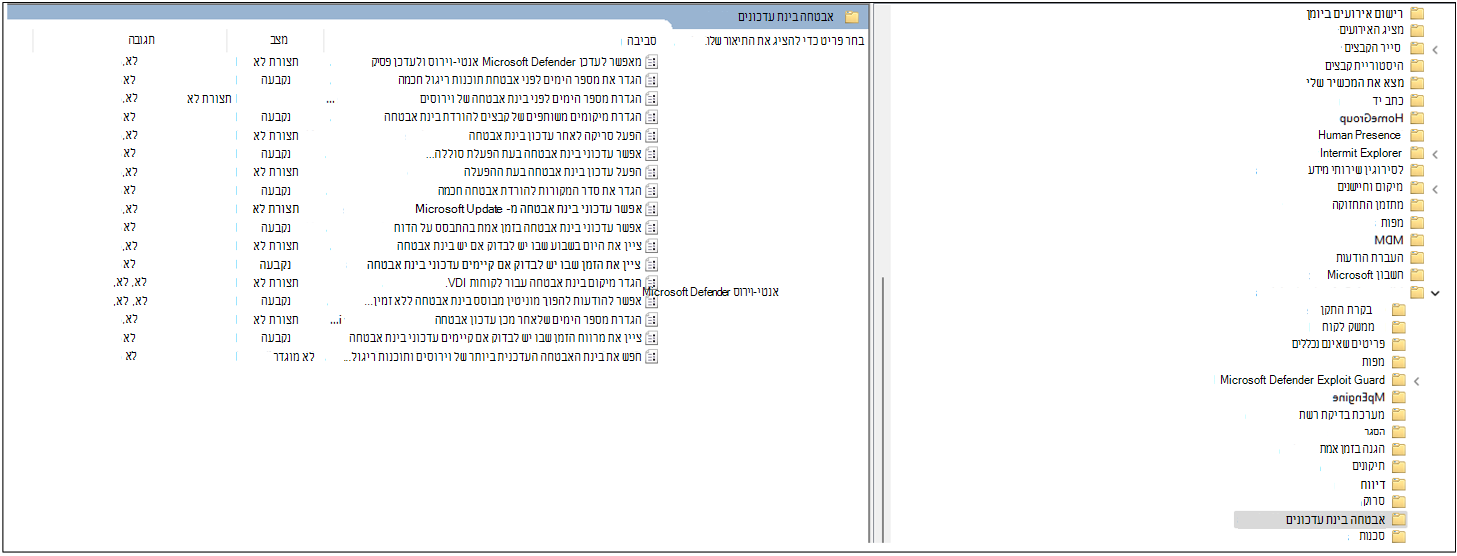

כל פריטי המדיניות ממוקמים תחת Computer Configuration\Policies\Administrative Templates.

מיקום מדיניות:\Windows Components\Windows Defender ATP

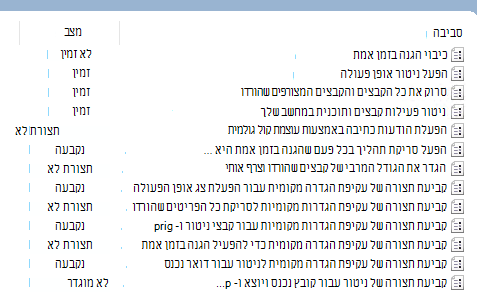

| מדיניות | הגדרה |

|---|---|

| הפוך אוסף לדוגמה לזמין/ללא זמין | זמין - האפשרות 'הפוך אוסף לדוגמה לזמין במחשבים' מסומנת |

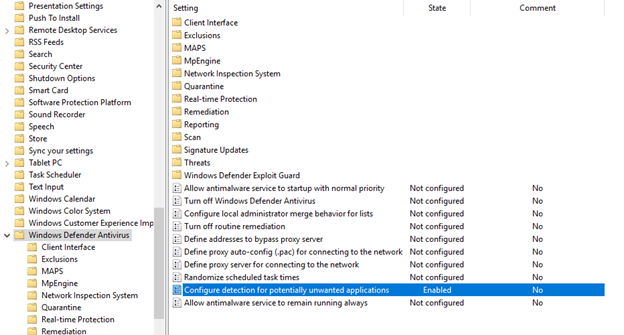

מיקום מדיניות:\Windows Components\Microsoft Defender Antivirus

| מדיניות | הגדרה |

|---|---|

| קביעת תצורה של זיהוי עבור יישומים שעלולים להיות בלתי רצויים | זמין, חסום |

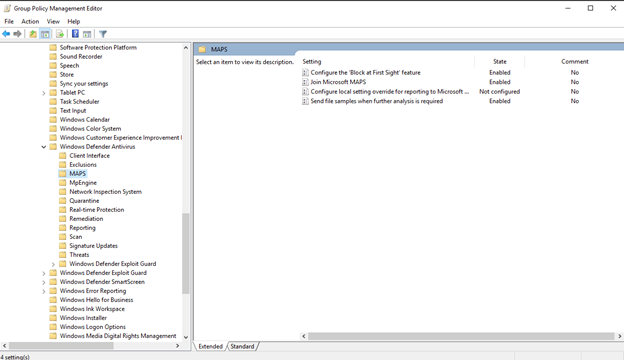

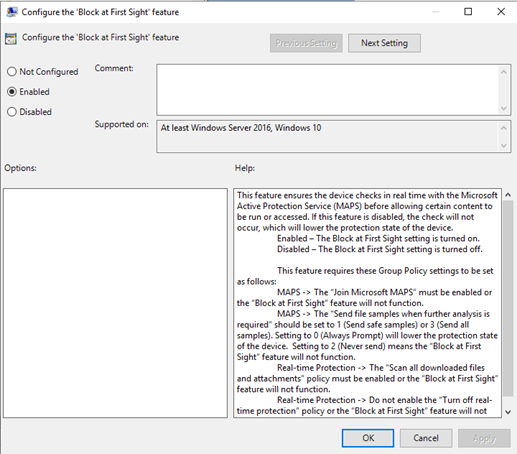

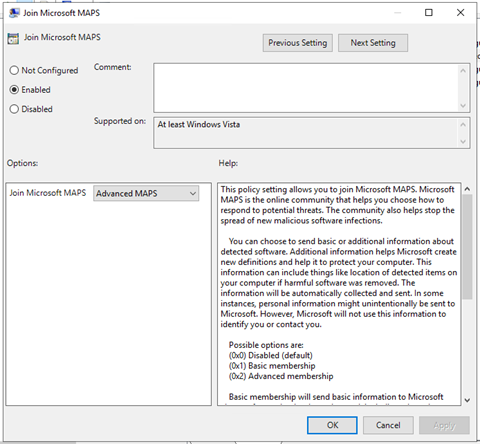

מיקום מדיניות:\Windows Components\Microsoft Defender Antivirus\MAPS

| מדיניות | הגדרה |

|---|---|

| הצטרף ל- Microsoft MAPS | מופעל, מתקדם MAPS |

| שלח דוגמאות קבצים כאשר נדרש ניתוח נוסף | זמין, שלח דוגמאות בטוחות |

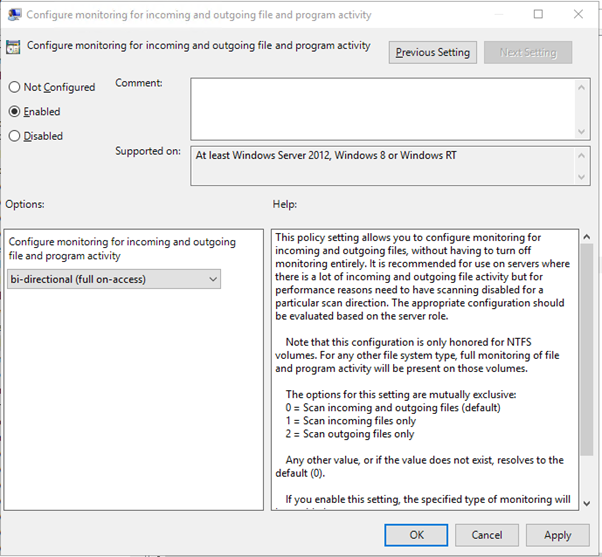

מיקום מדיניות:\Windows Components\Microsoft Defender Antivirus\Real-time Protection

| מדיניות | הגדרה |

|---|---|

| כיבוי הגנה בזמן אמת | לא זמין |

| הפעל ניטור אופן פעולה | מופעלת |

| סרוק את כל הקבצים והקבצים המצורפים שהורדו | מופעלת |

| ניטור פעילות קבצים ותוכנית במחשב שלך | מופעלת |

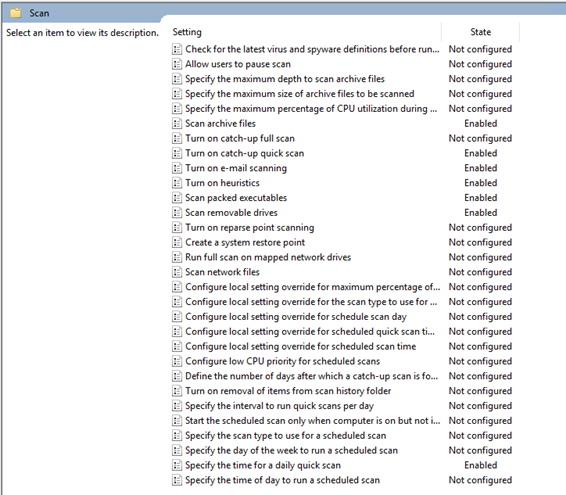

מיקום מדיניות:\Windows Components\Microsoft Defender Antivirus\Scan

הגדרות אלה קובעות תצורה של סריקות תקופתיות של נקודת הקצה. אנו ממליצים לבצע סריקה מהירה שבועית, עם ביצועים מותרים.

| מדיניות | הגדרה |

|---|---|

| חפש את בינת האבטחה העדכנית ביותר של וירוסים ותוכנות ריגול לפני הפעלת סריקה מתוזמנת | מופעלת |

מיקום מדיניות:\Windows Components\Microsoft Defender Antivirus\Microsoft Defender Exploit Guard\Attack משטח Reduction

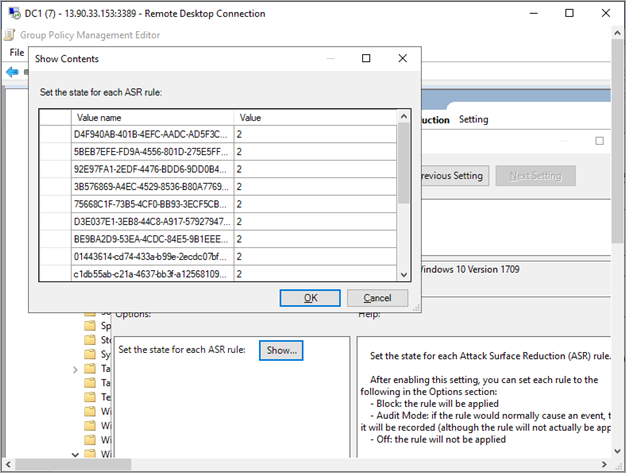

קבל את הרשימה הנוכחית של כללי הפחתת השטח של ההתקפה מזהי GUID של כללי הפחתת פני השטח של ההתקפה בפריסה שלב 3: יישום כללי ASR. לקבלת פרטים נוספים, לפי כללים, ראה חומר עזר בנושא כללי הפחתת פני השטח של ההתקפה

פתח את מדיניות קביעת התצורה של משטח Reduction של התקפה .

בחר זמין.

בחר בלחצן הצג.

הוסף כל GUID בשדה 'שם ערך ' עם ערך של

2. פעולה זו מגדירה כל אחת מהן לביקורת בלבד.

| מדיניות | מיקום | הגדרה |

|---|---|---|

| קביעת תצורה של גישה מבוקרת לתיקיה | \Windows Components\Microsoft Defender Antivirus\Microsoft Defender Exploit Guard גישה מבוקרת לתיקיה |

זמין, מצב ביקורת |

הפעל בדיקת זיהוי כדי לאמת צירוף

לאחר צירוף המכשיר, באפשרותך לבחור להפעיל בדיקת זיהוי כדי לוודא שהמכשיר מחובר כראוי לשירות. לקבלת מידע נוסף, ראה הפעלת בדיקת זיהוי במכשיר חדש Microsoft Defender עבור נקודת קצה חדש.

מכשירים מסוג Offboard המשתמשים מדיניות קבוצתית

מסיבות אבטחה, תוקפה של החבילה המשמשת למכשירי Offboard יפוג 7 ימים לאחר התאריך שבו היא הורדה. חבילות ביטול תוקף שנשלחות למכשיר יידחה. בעת הורדת חבילת ההסירה, תקבל הודעה על תאריך התפוגה של החבילות והיא תיכלל גם בשם החבילה.

הערה

אין לפרוס פריטי מדיניות צירוף והסתרה באותו מכשיר בו-זמנית, אחרת פעולה זו תגרום להתנגשות בלתי צפויה.

קבל את חבילת ההורדה מהפורטל Microsoft Defender הבא:

בחלונית הניווט, בחר הגדרות מערכת>נקודות>קצה ביטול>ניהול>מכשירים.

בחר את מערכת ההפעלה.

בשדה שיטת פריסה , בחר מדיניות קבוצתית.

לחץ על הורד חבילה ושמור את .zip הקובץ.

חלץ את תוכן הקובץ .zip למיקום משותף לקריאה בלבד, שהמכשיר יכול לגשת אליו. אמור להיות לך קובץ בשם WindowsDefenderATPOffboardingScript_valid_until_YYYY-MM-DD.cmd.

פתח את מדיניות קבוצתית ניהול הנתונים (GPMC), לחץ באמצעות לחצן העכבר הימני על אובייקט מדיניות קבוצתית (GPO) שברצונך לקבוע את תצורתו ולחץ על ערוך.

בעורך מדיניות קבוצתית, עבור אל תצורת מחשב, לאחר מכןהעדפות ולאחר מכן הגדרות לוח הבקרה.

לחץ באמצעות לחצן העכבר הימני על פעילויות מתוזמנות, הצבע על חדש ולאחר מכן לחץ על פעילות מיידית.

בחלון משימה שנפתח, עבור אל הכרטיסיה כללי תחת אפשרויות אבטחה ובחר שנה משתמש או קבוצה, הזן מערכת, לאחר מכן בחר בדוק שמות ולאחר מכן אישור. NT AUTHORITY\SYSTEM מופיע כחשבון המשתמש שהמשימה תפעל בתורו.

בחר הפעל אם המשתמש מחובר או לא וסמן את תיבת הסימון הפעל עם ההרשאות הגבוהות ביותר.

בשדה שם, הקלד שם מתאים עבור הפעילות המתוזמנת (לדוגמה, Defender for Endpoint Deployment).

עבור אל הכרטיסיה פעולות ובחר חדש.... ודא שהאפשרות הפעל תוכנית נבחרה בשדה פעולה. הזן את נתיב ה- UNC, באמצעות שם התחום המלא (FQDN) של שרת הקבצים של הקובץ המשותף

WindowsDefenderATPOffboardingScript_valid_until_YYYY-MM-DD.cmd.בחר אישור וסגור את כל חלונות GPMC הפתוחים.

חשוב

ביטול שליחה גורם למכשיר להפסיק לשלוח נתוני חיישן לפורטל, אך נתונים מהמכשיר, כולל הפניות לכל התראה שהייתה לו יישמרו למשך עד 6 חודשים.

ניטור תצורת המכשיר

עם מדיניות קבוצתית אין אפשרות לנטר את פריסת פריטי המדיניות במכשירים. ניתן לבצע ניטור ישירות בפורטל, או באמצעות כלי הפריסה השונים.

ניטור מכשירים המשתמשים בפורטל

בחר מלאי מכשירים.

ודא שהמכשירים מופיעים.

הערה

ייתכן שמכשירים יתחילו להופיע ברשימת המכשירים תוך מספר ימים. מידע זה כולל את הזמן שנדרש להפצת פריטי המדיניות למכשיר, משך הזמן שנדרש לפני שהמשתמש נכנס ואת משך הזמן הדרוש לתחילת הדיווח של נקודת הקצה.

הגדרת פריטי מדיניות AV של Defender

צור חשבון מדיניות קבוצתית או קבץ הגדרות אלה עם פריטי המדיניות האחרים. הדבר תלוי בסביבה של הלקוח ובאופן שבו ברצונו לפרוס את השירות על-ידי מיקוד יחידות ארגוניות שונות (OUs).

לאחר שתבחר את ה- GP, או תיצור GP חדש, ערוך את ה- GP.

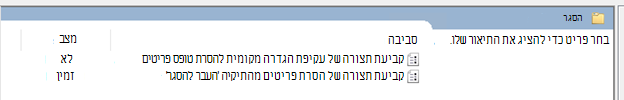

אתר את תבניות הניהול של>רכיבי>Windows> שלפריטי מדיניות> תצורת מחשב Microsoft Defender אנטי-וירוס>הגנה בזמן אמת.

בתיקיה 'העבר להסגר ', קבע את התצורה של הסרת פריטים מהתיקיה 'העבר להסגר'.

בתיקיה סריקה , קבע את תצורת הגדרות הסריקה.

ניטור כל הקבצים בהגנה בזמן אמת

אתר את תבניות הניהול של>רכיבי>Windows> שלפריטי מדיניות> תצורת מחשב Microsoft Defender אנטי-וירוס>הגנה בזמן אמת.

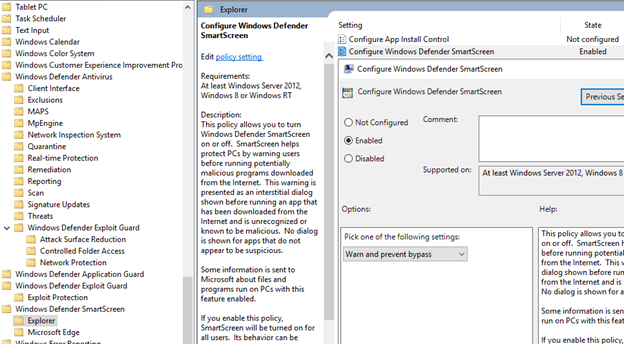

קביעת תצורה של הגדרות Windows Defender SmartScreen

אתר את תבניות הניהול של>> פריטי מדיניותתצורת המחשב>של Windows Components>Windows Defender SmartScreen>Explorer.

אתר את תבניות הניהול של>> פריטי מדיניות תצורתהמחשב>Windows Components>Windows Defender SmartScreen>Microsoft Edge.

קביעת תצורה של יישומים שעלולים להיות בלתי רצויים

אתר את תבניות הניהול של>רכיבי>Windows> שלפריטי מדיניות> תצורת מחשב Microsoft Defender אנטי-וירוס.

קביעת תצורה של הגנה מפני אספקת ענן ושליחת דוגמאות באופן אוטומטי

אתר את תבניות הניהול של>רכיבי>Windows> שלפריטי מדיניות> תצורת מחשב Microsoft Defender אנטי-וירוס>.

הערה

האפשרות שלח את כל הדוגמאות תספק את הניתוח הרב ביותר של קבצים בינאריים/קבצי Script/docs, אשר מגדילה את תציבת האבטחה. האפשרות שלח דוגמאות בטוחות מגבילה את סוג הקבצים הבינאריים/קבצי ה- Script/docs שעוברים ניתוח, ומפחיתה את תציבת האבטחה.

לקבלת מידע נוסף, ראה הפעלת הגנה בענן ב- Microsoft Defender אנטי-וירוס, הגנה בענן והגשה לדוגמה ב- Microsoft Defender אנטי-וירוס.

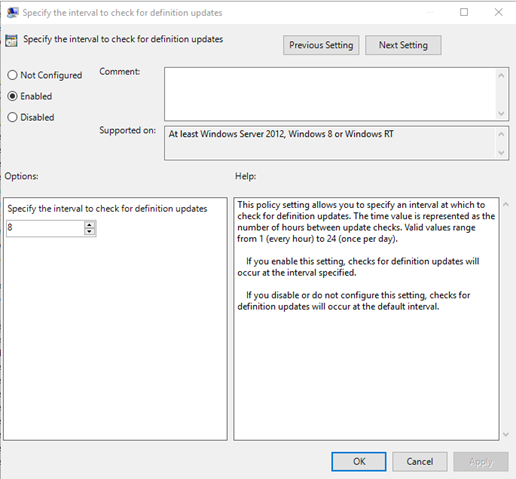

בדוק אם קיימים עדכון חתימה

אתר את תבניות הניהול של>רכיבי>Windows> של פריטימדיניות> תצורת מחשב Microsoft Defender אנטי-וירוס>של בינת עדכונים.

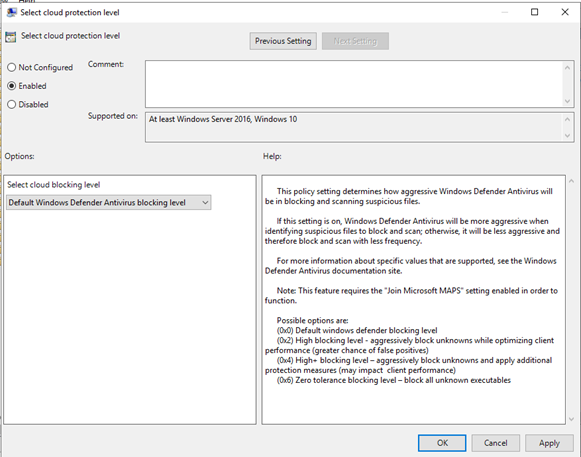

קביעת תצורה של זמן קצוב והגנה עבור אספקת ענן

אתר את תבניות הניהול של>רכיבי> Windows שלפריטי מדיניות> תצורתמחשב>Microsoft Defender Antivirus>MpEngine.

בעת קביעת התצורה של מדיניות רמת ההגנה בענן למדיניות חסימת ברירת Microsoft Defender אנטי-וירוס, מדיניות זו תהפוך את המדיניות ללא זמינה. זה מה שנדרש כדי להגדיר את רמת ההגנה לברירת המחדל של Windows.

מאמרים קשורים

- צירוף מכשירי Windows באמצעות Microsoft Configuration Manager

- הטמע מכשירי Windows באמצעות כלי ניהול מכשירים ניידים

- הטמע מכשירי Windows באמצעות קובץ Script מקומי

- הטמעת מכשירי תשתית שולחן עבודה וירטואלי בלתי מתמשך (VDI)

- הפעל בדיקת זיהוי במכשירי Microsoft Defender עבור נקודת קצה חדשים

- פתרון Microsoft Defender עבור נקודת קצה צירוף בעיות