הערה

הגישה לדף זה מחייבת הרשאה. באפשרותך לנסות להיכנס או לשנות מדריכי כתובות.

הגישה לדף זה מחייבת הרשאה. באפשרותך לנסות לשנות מדריכי כתובות.

הערה

החל מ- Defender for Endpoint Linux, גירסה 101.2408.0000, AuditD אינה נתמכת עוד כספק אירועים משלים. לקבלת מידע נוסף, עיין בשאלות הנפוצות בסוף מאמר זה.

מסנן המנות המורחב של Berkeley (eBPF) Microsoft Defender עבור נקודת קצה ב- Linux מספק נתוני אירועים משלימים עבור מערכות הפעלה Linux אלה. eBPF מסייע לטפל בכמה מחלקות של בעיות שנראתה עם ספק האירועים AuditD, והוא מועיל באזורי הביצועים ויציבות המערכת.

היתרונות העיקריים כוללים:

- רעש יומן ביקורת מופחת לכל המערכת

- כללי אירוע ממוטבים ברחבי המערכת, דבר הגורם להתנגשות בין יישומים

- תקרית מופחתת לניטור אירוע קובץ (קריאה/פתיחה של קובץ)

- תפוקת קצב אירועים משופרת והפחתת טביעת הרגל של הזיכרון

- ביצועים ממוטבים עבור תצורות ספציפיות

כיצד פועל eBPF

עם eBPF, אירועים שהתקבלו בעבר מספק האירועים AuditD זורמים כעת מחיישן eBPF. פעולה זו מסייעת ביציבות המערכת, משפרת את ניצול ה- CPU והזיכרון ומפחיתה את השימוש בדיסק. eBPF מסייע בהפחתת האפשרות להתנגשויות בין יישומים, כי לא נדרשים כללים מותאמים אישית. נתונים הקשורים ל- eBPF נכנסים לקובץ /var/log/microsoft/mdatp/microsoft_defender_core.log שלך.

בנוסף, חיישן eBPF משתמש ביכולות של הליבה של Linux מבלי לדרוש שימוש במודול ליבה שמסייע להגביר את יציבות המערכת.

דרישות מוקדמות של המערכת

חיישן eBPF עבור Microsoft Defender עבור נקודת קצה ב Linux נתמך בהתפלגות המינימלית ובגרסאות ליבה הבאות:

| Linux תפלגות | גירסת הפצה | גירסת ליבה |

|---|---|---|

| אובונטו | 16.04 | 4.15.0 |

| פדורה | 33 | 5.8.15 |

| Centos | 7.6 | 3.10.0-957.10 |

| SLES (SLES) | 15 | 5.3.18-18.47 |

| Rhel | 7.6 | 3.10.0-957.10 |

| דביאן | 9.0 | 4.19.0 |

| Oracle Linux RHCK | 7.9 | 3.10.0-1160 |

| Oracle Linux UEK | 7.9 | 5.4 |

| Amazon Linux 2 | 2 | 5.4.261-174.360 |

| חוף Linux 8 | 8.7 | 4.18.0-425 |

| חוף Linux 9 | 9.2 | 5.14.0-284 |

| אלמה Linux 8 | 8.4 | 4.18.0-305 |

| אלמה Linux 9 | 9.2 | 5.14.0-284 |

הערה

Oracle Linux 8.8 עם גירסת ליבה 5.15.0-0.30.20.el8uek.x86_64, 5.15.0-0.30.20.1.el8uek.x86_64 תגרום להיתקעות ליבה כאשר eBPF זמין כספק מערכת משנה משלימה. אין להשתמש בגירסה זו של הליבה עבור מצב eBPF. עיין בסעיף 'פתרון בעיות ואבחון' לקבלת שלבי צמצום סיכונים.

השתמש ב- eBPF

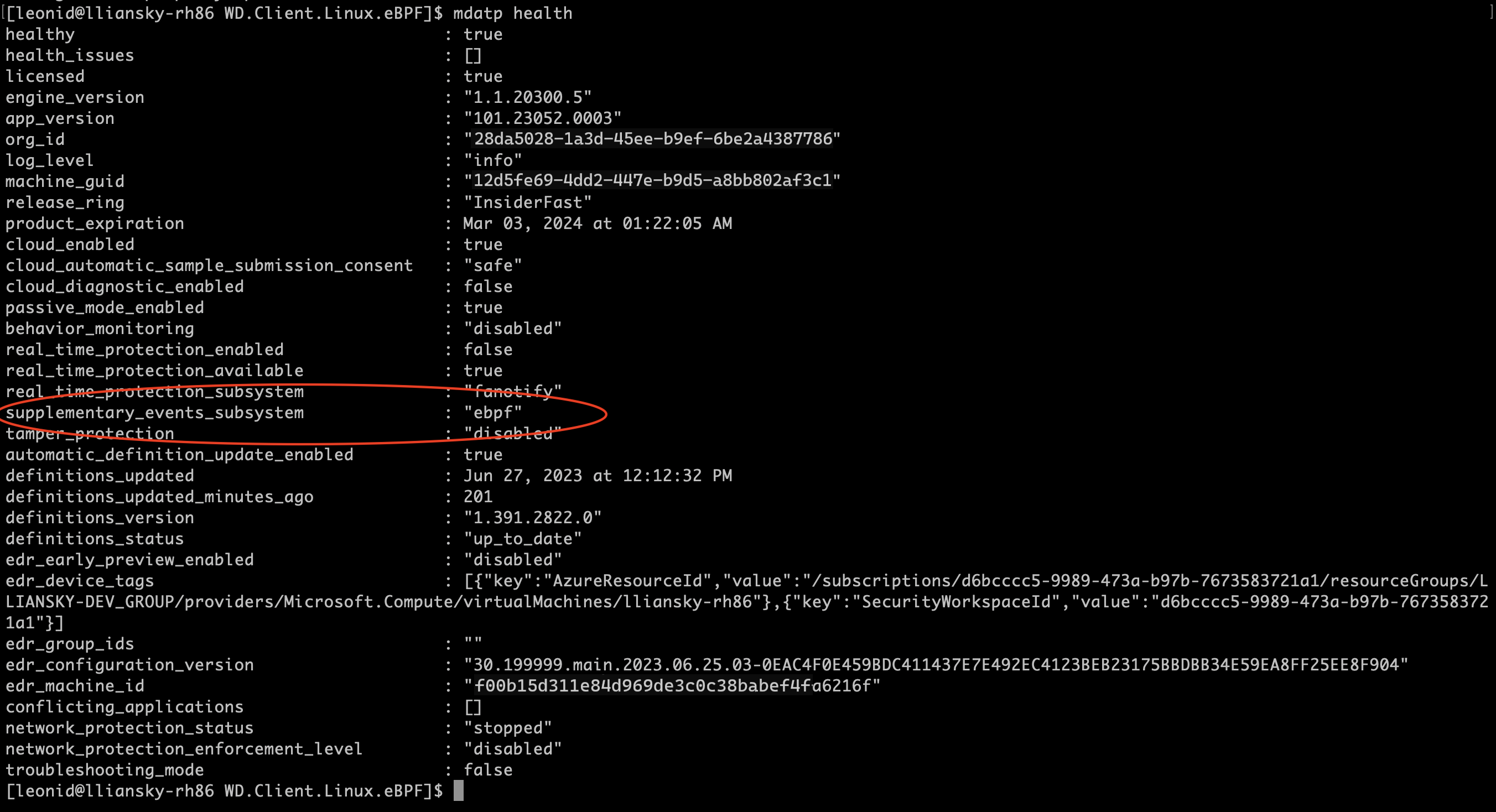

חיישן eBPF מופעל באופן אוטומטי עבור כל הלקוחות כברירת מחדל עבור גירסאות סוכן 101.23082.0006 ואילך. הלקוחות צריכים לעדכן לגירסה נתמכת כדי לחוות את התכונה. כאשר חיישן eBPF מופעל ב נקודת קצה, Defender for Endpoint ב- Linux מעדכן supplementary_events_subsystem ל- ebpf.

במקרה שברצונך להפוך את eBPF ללא זמין באופן ידני, באפשרותך להפעיל את הפקודה הבאה:

sudo mdatp config ebpf-supplementary-event-provider --value [enabled/disabled]

באפשרותך גם לעדכן את mdatp_managed.json שלך:

{

"features": {

"ebpfSupplementaryEventProvider": "disabled"

}

}

עיין בקישור לקבלת קובץ json לדוגמה מפורט - הגדרת העדפות עבור Microsoft Defender עבור נקודת קצה ב- Linux.

חשוב

אם תהפוך את eBPF ללא זמין או באירוע eBPF אינו נתמך בענן ספציפי כלשהו, ספק האירועים המשתיים עובר ל- Netlink. כל פעולות התהליך ימשיכו לזרום בצורה חלקה, אך ייתכן שתחמיץ אירועים ספציפיים הקשורים לקובץ ול- Socket ש- eBPF ילכוד בדרך אחרת.

באפשרותך גם לבדוק את המצב של eBPF (זמין/לא זמין) ב נקודות הקצה של Linux באמצעות ציד מתקדם בפורטל Microsoft Defender. השלבים הם כדלקמן:

עבור אל Microsoft Defender והיכנס.

בחלונית הניווט, עבור אל ציד>מתקדם לציד.

תחת ציד מתקדם, עבור ניהול פגיעויות של Defender.

הפעל את השאילתה הבאה:

DeviceTvmInfoGathering.בפלט, בעמודה שדות נוספים , בחר הצג עוד ולאחר מכן חפש את מצב EBPF: true.

מצב לא ניתן להשתקה של ביקורת

עבור לקוחות המשתמשים ב- AuditD במצב לא ניתן להשתקה, נדרש אתחול מחדש לאחר הפעלה של eBPF כדי לנקות את כללי הביקורת שנוספו על-ידי Microsoft Defender עבור נקודת קצה. דרישה זו היא מגבלה במצב לא ניתן השתקה של AuditD, המקפיא את קובץ הכללים ואסר על עריכה/החלפה. בעיה זו נפתרה עם האתחול מחדש.

לאחר אתחול מחדש, הפעל את הפקודה הבאה כדי לבדוק אם כללי הביקורת נוקו:

% sudo auditctl -l

פלט הפקודה הקודמת לא אמור להציג כללים או כללים כלשהם שנוספו על-ידי המשתמש. במקרה שבו הכללים לא הוסרו, בצע את השלבים הבאים כדי לנקות את קובץ כללי הביקורת:

מעבר למצב ebpf.

הסר את הקובץ

/etc/audit/rules.d/mdatp.rules.אתחל מחדש את המחשב.

פתרון בעיות ואבחון

באפשרותך לבדוק את מצב תקינות הסוכן על-ידי הפעלת פקודת mdatp התקינות. ודא כי חיישן eBPF עבור Defender for Endpoint ב- Linux נתמך על-ידי בדיקת גירסת הליבה הנוכחית באמצעות שורת הפקודה הבאה:

uname -a

בעיות ידועות

הפעלת eBPF בגירסה RHEL 8.1 עם SAP עלולה לגרום לפאניקה בליבה. כדי לצמצם בעיה זו, באפשרותך לבצע אחד מהפעולות הבאות:

- השתמש בגירסה של הפצה שאינה RHEL 8.1.

- עבור למצב AuditD אם עליך להשתמש בגירסה RHEL 8.1.

שימוש ב- Oracle Linux 8.8 עם גירסת ליבה 5.15.0-0.30.20.el8uek.x86_64, 5.15.0-0.30.20.1.el8uek.x86_64 עלול לגרום לפאניקה בליבה. כדי לצמצם בעיה זו, באפשרותך לבצע אחד מהפעולות הבאות:

השתמש בגירסאות ליבה גבוהות או נמוכות יותר מ- 5.15.0-0.30.20.el8uek.x86_64, 5.15.0-0.30.20.1.el8uek.x86_64 ב- Oracle Linux 8.8 אם ברצונך להשתמש ב- eBPF כספק מערכת משנה משלימה. גירסת הליבה המינימלית עבור Oracle Linux היא RHCK 3.10.0 ו- Oracle Linux UEK הוא 5.4.

מעבר למצב AuditD אם עליך להשתמש באותה גירסת ליבה

sudo mdatp config ebpf-supplementary-event-provider --value disabledשתי קבוצות הנתונים הבאות עוזרות לנתח בעיות פוטנציאליות ולברר את אפשרויות הרזולוציה היעילות ביותר.

אסוף חבילת אבחון מכלי מנתח הלקוח באמצעות ההוראות הבאות: פתרון בעיות ביצועים עבור בעיות Microsoft Defender עבור נקודת קצה ב- Linux.

אסוף חבילת אבחון לאיתור באגים כאשר Defender for Endpoint משתמש במשאבים הגבוהים באמצעות ההוראות הבאות: Microsoft Defender עבור נקודת קצה על Linux משאבים.

המערכת נתקעת ב- Oracle Linux 7.9 שבו פועל Defender for Linux כאשר ksplice משמש לתיקון ליבה חי.

- תיקון התקנה אוטומטית של ksplice פשוט מוסיף משימת cron אל נקודת הקצה.

- כדי לצמצם את בעיית ההיתקעות, באפשרותך ליצור משימת cron שתעצור תחילה את שירות mdatp, החל תיקון מבוסס ksplice ולאחר מכן הפעל את השירות.

- ככל שהתיקון בליבה הוא מספר שניות פעילות כך לא תהיה חשיפה משמעותית במונחי אבטחה.

פתרון בעיות ביצועים

אם אתה רואה צריכת משאבים מוגברת על-ידי Microsoft Defender נקודות הקצה שלך, חשוב לזהות את התהליך/הטעינה/הקבצים הגורמים לרוב ניצול ה- CPU/הזיכרון. לאחר מכן תוכל להחיל את הפריטים שאינם נכללים הנחוצים. לאחר החלת אי-הכללות אפשריות של אנטי-וירוס, wdavdaemon אם (תהליך אב) עדיין צורך את המשאבים, השתמש בפקודה ebpf-statistics כדי לקבל את ספירת השיחות העליונה במערכת:

sudo mdatp diagnostic ebpf-statistics

Output

Monitor 20 seconds

Top file paths:

/var/log/microsoft/mdatp/microsoft_defender.log : 10

/var/log/microsoft/mdatp/rotated/microsoft_defender.log00001 : 2

/var/log/microsoft/mdatp/rotated/microsoft_defender.log : 1

/home/gargank/tmp-stress-ng-rename-13550-31/stress-ng-rename-13550-31-374993 : 1

/home/gargank/tmp-stress-ng-rename-13550-31/stress-ng-rename-13550-31-374991 : 1

/home/gargank/tmp-stress-ng-rename-13550-31/stress-ng-rename-13550-31-374989 : 1

/home/gargank/tmp-stress-ng-rename-13550-31/stress-ng-rename-13550-31-374987 : 1

/home/gargank/tmp-stress-ng-rename-13550-31/stress-ng-rename-13550-31-374985 : 1

/home/gargank/tmp-stress-ng-rename-13550-31/stress-ng-rename-13550-31-374983 : 1

/home/gargank/tmp-stress-ng-rename-13550-31/stress-ng-rename-13550-31-374981 : 1

Top initiator paths:

/usr/bin/stress-ng : 50000

/opt/microsoft/mdatp/sbin/wdavdaemon : 13

Top syscall ids:

82 : 1699333

90 : 10

87 : 3

בפלט הקודם, ניתן לראות ש- stress-ng הוא התהליך העליון היוצר מספר רב של אירועים וייתכן שתסתיים בבעיות ביצועים. סביר להניח שנג-מתח יוצר את שיחת המערכת עם מזהה 82. באפשרותך ליצור כרטיס עם Microsoft כדי שלא ייכלל בתהליך זה.

לא ניתן להעביר או להעתיק פריטים שאינם נכללים ב- AuditD ל- eBPF. חששות נפוצים כגון יומני רישום קוליים, פאניקה בליבה, syscalls רופף כבר טופלו על-ידי eBPF באופן פנימי. אם ברצונך להוסיף פריטים שאינם נכללים, פנה אל Microsoft כדי להחיל את הפריטים שאינם נכללים הנחוצים.

שאלות נפוצות - מעבר ל- eBPF

1. מדוע כדאי לשקול לעבור ל- eBPF?

מסנן המנות המורחב של Berkeley (eBPF) עבור Microsoft Defender עבור נקודת קצה ב- Linux משמש כחלפת ביקורת יעילה ו מטפל באתגרים שונים המשויכים לספק האירועים AuditD, תוך מתן יתרונות משמעותיים במונחי ביצועים ויציבות המערכת. חלק מהיתרונות העיקריים כוללים -

ביצועים: eBPF משפר באופן משמעותי את הביצועים על-ידי הפחתת הת overhead on system resources בהשוואה ל- AuditD.

יעילות משאבים: eBPF משתמש בפחות משאבים, דבר שמסייע בשמירה על יציבות המערכת גם בתנאים של עומס כבד.

מדרגיות: הארכיטקטורה של eBPF מדרגית יותר, כך שהיא ניתנת לבחירה טובה יותר עבור סביבות עם עומסי עבודה גדלים או מורכבים.

טכנולוגיה מודרנית: eBPF מייצג טכנולוגיה מודרנית בעלת מראה קדימה שתואם לפיתוחים עתידיים Linux ליבה, ומבטיחה תמיכה טובה יותר לטווח הארוך.

2. כיצד אוכל להמשיך להשתמש ב'ביקורת'?

אם אתה מעדיף להמשיך להשתמש ב'ביקורת':

גירסאות נתמכות: באפשרותך להישאר ב- Defender for Endpoint בגירסה 101.24072.0000 של Linux, אשר תתמוך ב'ביקורת' במהלך תוקף גירסת ה- Build, שהיא כתשעה חודשים. פעולה זו מספקת תקופת מעבר מספקת כדי לתכנן את המעבר שלך ל- eBPF. ניתן לבדוק תאריך תפוגה על-ידי הפעלת

mdatp healthהפקודה Linux השרת.Long-Term תוכנית:

101.24072.0000בזמן שאתה נשאר ב- Build, מומלץ לתכנן את המעבר ל- eBPF במסגרת זמן זו כדי להבטיח שתוכל ליהנות מהשיפורים העדכניים ביותר של האבטחה והביצועים, וגם לקבל תמיכה מתמשך.

עם זאת, ההמלצה שלנו היא לתכנן מעבר לשימוש ב- eBPF כספק האירועים הראשי.

3. מה קורה אם eBPF אינו נתמך בתרחישים מסוימים?

במקרים שבהם eBPF אינו נתמך:

Netlink Fallback: המערכת חוזרת להשתמש ספק האירועים של Netlink. בעוד ש- Netlink ממשיך ללכוד אירועי תהליך (לדוגמה,

exec,exit,fork,gidtidאו ), הוא אינו תומך באירועים הקשורים למערכת הקבצים (לדוגמה,rename,unlink) או אירועי Socket.השפעה: עומסי העבודה שלך לא ישבשו, אך ייתכן שתחמיץ אירועים ספציפיים הקשורים לקובץ ולשקע ש- eBPF ילכוד בדרך אחרת.

4. כיצד ניתן לנהל פריטים שאינם נכללים בגירסאות המעודכנת?

להלן כמה סיבות נפוצות להכללת ביקורת:

ביצועים כ- syscall או תהליך מסוימים מייצרים הרבה רעש

פאניקה ליבה, יש מקרים שבהם הרבה syscalls במיוחד קריאות רשת/מערכת קבצים הוביל לפאניקה ליבה.

יומני רישום לא זמינים, שבהם יומני ביקורת משתמשים בשטח הדיסק. הלקוח ביצע את הפריטים שלא ייכללו בתהליכים הנושמעים כדי להקטין את גודל יומן הרישום.

במהלך השימוש ב- eBPF, שני מקרי השימוש הראשונים הם המועמדים להעברה. יומני רישום אינם מהותיים עוד ב- eBPF. עבור שני השימושים הראשונים במקרה, באפשרותך לבחור מבין האפשרויות הבאות:

פנה לתמיכה: פנה אל Microsoft כדי להחיל את הפריטים שאינם נכללים בקצה העורפי.

אי-הכללות כלליות: בגירסאות המעודכנת של Defender for Endpoint ב- Linux, ניתן לנהל אי-הכללות עם אי-הכללות כלליות. אי-הכללות כלליות חלות הן על אנטי-וירוס והן על EDR ובאפשרותך לקבוע את תצורתם באמצעות json המנוהל כעת. למידע נוסף, ראה קביעת תצורה ואימות של פריטים לא כלולים עבור Microsoft Defender עבור נקודת קצה ב- Linux.

5. מה עליי לעשות במקרה שיש בעיות?

פנה לתמיכה: אם אתה נתקל בבעיות במהלך או לאחר המעבר ל- eBPF, פנה לתמיכה הטכנית לקבלת סיוע. אנו מחויבים להבטיח מעבר חלק, ואנו זמינים לסייע בפתרון כל האתגרים שאתה עשוי להתמודד אתם עשויים להתמודד אתם.

ערוצי תמיכה: באפשרותך לפנות לתמיכה באמצעות Microsoft Defender הפורטל. בנוסף, פורומי Knowledge Base שלנו הם משאבים חשובים לפתרון בעיות נפוצות.