הערה

הגישה לדף זה מחייבת הרשאה. באפשרותך לנסות להיכנס או לשנות מדריכי כתובות.

הגישה לדף זה מחייבת הרשאה. באפשרותך לנסות לשנות מדריכי כתובות.

חל על:

- Microsoft Defender עבור נקודת קצה עבור שרתים

- Microsoft Defender עבור שרתים תוכנית 1 או תוכנית 2

מאמר זה מתאר כיצד להעביר את השרתים שלך מ- Defender for Endpoint ל- Defender for Servers.

Defender for Endpoint הוא פלטפורמת אבטחה של נקודת קצה ארגונית שנועדה לעזור לארגונים למנוע, לזהות, לחקור ולהגיב לאיומים מתקדמים. הרשיון Defender for Endpoint for servers מאפשר לך לקלוט שרת אל Defender for Endpoint.

Defender for Servers מהווה חלק מהצעת Microsoft Defender עבור ענן, פתרון לניהול הצבה של אבטחת ענן (CSPM) והגנה על עומס עבודה בענן (CWP) הממצא נקודות תורפה בתצורה בענן. Defender for Cloud גם עוזר לחזק את יציבות האבטחה הכוללת של הסביבה שלך, והוא יכול להגן על עומסי עבודה בסביבות מרובות עננים וסביבות היברידיות מפני איומים מתפתחים.

למרות ש- Defender for Endpoint עבור שרתים ו- Defender for Servers מציעים יכולות הגנה על שרתים, Defender for Servers הוא הפתרון העיקרי שלנו להגנה על שרתים.

כיצד ניתן לבצע את השרתים שלי מ- Defender for Endpoint ל- Defender for Cloud?

אם שרתים מחוברים ל- Defender for Endpoint, תהליך ההעברה משתנה בהתאם לסוג המחשב, אך יש ערכה של דרישות מוקדמות משותפות. Defender for Cloud הוא שירות מבוסס מנוי בפורטל Microsoft Azure. לכן, יש להפעיל את Defender for Cloud ואת התוכניות המשמשות תחילה, כגון Defender for Servers תוכנית 1 או תוכנית 2, במנויים של Azure.

לפני הפיכת Defender for Cloud לזמין

לפני שתאפשר את Defender for Cloud, חשוב לדעת כיצד לנהל מדיניות אנטי-וירוס ולהגדיר את כל ההכללות הדרושות. עיין במאמרים הבאים:

- השתמש Microsoft Defender עבור נקודת קצה הגדרות אבטחה כדי לנהל את Microsoft Defender האנטי-וירוס

- ניהול Microsoft Defender אנטי-וירוס בעסק שלך

- פריטים שאינם נכללים ב- Defender for Endpoint

- חומר עזר לניהול אי-הכללות

- פתרון בעיות ביצועים הקשורות להגנה בזמן אמת

- סקירת יומני אירועים וקודי שגיאה כדי לפתור בעיות באנטי-וירוס של Microsoft Defender

הפוך את Defender עבור שרתים לזמינים עבור מחשבים וירטואליים של Azure ומחשבים שאינם של Azure

כדי להפוך את Defender for Servers לזמין עבור מחשבים וירטואליים של Azure ושרתים שאינם של Azure המחוברים באמצעות שרתים התומכים ב- Azure Arc, פעל בהתאם להנחיות הבאות:

אם אינך משתמש עדיין ב- Azure, תכנן את הסביבה שלך בהתאם ל- Azure Well-Architected Framework.

הפוך את Defender for Cloud לזמין במנוי שלך.

הפוך תוכנית Defender for Servers לזמינה במנוי שלך. במקרה שאתה משתמש ב- Defender for Servers תוכנית 2, הקפד להפוך אותה לזמינה גם בסביבת העבודה Log Analytics שהמחשבים שלך מחוברים אליה. הוא מאפשר לך להשתמש בתכונות אופציונליות, כגון ניטור תקינות קבצים.

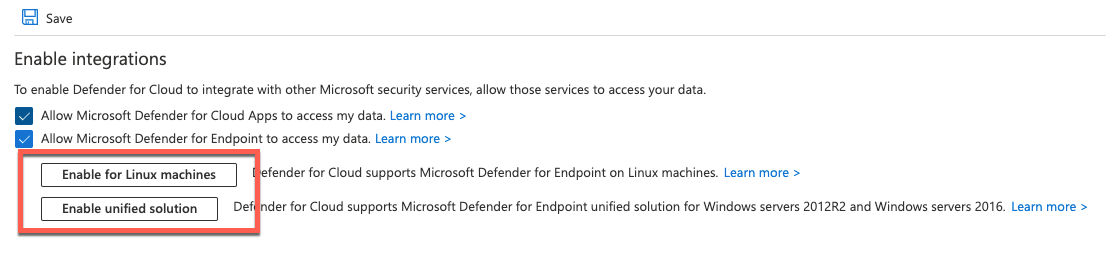

ודא ששילוב Defender for Endpoint זמין במנוי שלך. אם יש לך מנויי Azure קיימים מראש, ייתכן שתראה אחד משני לחצני הסכמת ההצטרפות המוצגים בתמונה הבאה או את שניהם:

אם אחד מהלחצנים הללו נמצא בסביבה שלך, הקפד להפוך את השילוב לזמין עבור שניהם. במנויים חדשים, שתי האפשרויות זמינות כברירת מחדל, ואינך רואה לחצנים אלה בסביבה שלך.

אם אתה מתכנן להשתמש ב- Azure Arc, ודא שדרישות הקישוריות עומדות בדרישות. Defender for Cloud דורש חיבור של כל המחשבים המקומיים ומחשבים שאינם של Azure באמצעות סוכן Azure Arc. בנוסף, Azure Arc אינו תומך בכל מערכות ההפעלה הנתמכות של Defender for Endpoint. לקבלת עזרה בתהליך התכנון, ראה פריסות Azure Arc.

(מומלץ) אם ברצונך לראות ממצאי פגיעות ב- Defender for Cloud, הקפד להפעיל הערכת פגיעות ב - Defender for Cloud.

כיצד ניתן לבצע להעביר מחשבים וירטואליים קיימים של Azure ל- Defender for Cloud?

עבור מחשבים וירטואליים של Azure, לא נדרשים שלבים נוספים. מכשירים אלה מחוברים באופן אוטומטי ל- Defender for Cloud עקב השילוב המקורי בין פלטפורמת Azure לבין Defender for Cloud.

ראה חיבור מחשבים שאינם של Azure ל- Microsoft Defender עבור ענן באמצעות Defender for Endpoint.

כיצד ניתן לבצע להעביר מחשבים מקומיים אל Defender for Servers?

יש לך כמה אפשרויות.

- השתמש בצירוף ישיר ב- Defender for Cloud. ראה חיבור מחשבים שאינם של Azure ל- Microsoft Defender עבור ענן באמצעות Defender for Endpoint.

- צור חיבור ל- Azure באמצעות Azure Arc. ראה חיבור מחשבים שאינם של Azure ל- Microsoft Defender for Cloud.

כיצד ניתן לבצע להעביר מחשבים וירטואליים מסביבות AWS או GCP?

אם אתה משתמש ב- Amazon Web Services (AWS) או ב- Google Cloud Platform (GCP), בצע שלבים אלה כדי להעביר מחשבים וירטואליים אלה:

צור מחבר מרובה עננים חדש במנוי שלך. לקבלת מידע נוסף אודות מחבר זה, ראה חשבונות AWS אופרוייקטים של GCP.

במחבר מרובה העננים, הפוך את Defender for Servers לזמין במחברי AWSאו GCP .

הפוך הקצאה אוטומטית לזמינה במחבר מרובה העננים עבור סוכן Azure Arc, Defender for Endpoint Extension ו- Vulnerability Assessment. עבור Defender עבור שרתים תוכנית 2, הפוך סריקת מחשב ללא סוכן לזמינה.

לקבלת פרטים נוספים, עיינו במקורות הבאים:

- יכולות ריבוי העננים של Defender for Cloud

- חבר את המחשבים שאינם של Azure ל- Microsoft Defender for Cloud

מה קורה לאחר שכל שלבי ההעברה הושלמו?

לאחר השלמת שלבי ההעברה הרלוונטיים, Defender for Cloud MDE.WindowsMDE.Linux פורס את ההרחבה או את ההרחבה במחשבים וירטואליים של Azure ובמחשבים שאינם Azure המחוברים באמצעות Azure Arc (כולל מחשבים וירטואליים ב- AWS ובמחשוב GCP).

ההרחבה משמשת כממשק ניהול ופריסה, המתכנן ומעטוף את קבצי ה- Script של התקנת Defender for Endpoint בתוך מערכת ההפעלה, והוא משקף את מצב ההקצאה שלו במישור הניהול של Azure. תהליך ההתקנה מזהה התקנת Defender for Endpoint קיימת ומחבר אותה ל- Defender for Cloud על-ידי הוספת תגיות שירות של Defender for Endpoint באופן אוטומטי.

במקרה שיש לך מכשירים שבהם פועל Windows Server 2012 R2 או Windows Server 2016, והתקנים אלה מוקצים עם פתרון נקודת הקצה המבוסס על Log Analytics, תהליך הפריסה של Defender for Cloud פורס את הפתרון המאוחד של Defender for Endpoint. לאחר פריסה מוצלחת, הוא מפסיק ומבטל את התהליך של Defender for Endpoint (MsSense.exe) מדור קודם במחשבים אלה.

למידע נוסף

- Defender for Cloud: הפיכת שילוב עם Defender for Endpoint לזמין

- Defender for Cloud: סריקת מכונה ללא סוכן

- Defender for Cloud: Remediate Defender for Endpoint misconfigurations (agentless)

- קלוט שרתים באמצעות Microsoft Defender עבור נקודת קצה הצירוף של המשתמש

עצה

האם ברצונך לקבל מידע נוסף? Engage עם קהילת האבטחה של Microsoft בקהילת הטכנולוגיה שלנו: Microsoft Defender עבור נקודת קצה Tech Community.