הערה

הגישה לדף זה מחייבת הרשאה. באפשרותך לנסות להיכנס או לשנות מדריכי כתובות.

הגישה לדף זה מחייבת הרשאה. באפשרותך לנסות לשנות מדריכי כתובות.

אם הארגון שלך משתמש Microsoft Defender XDR, צוות פעולות האבטחה שלך מקבל התראה בתוך פורטל Microsoft Defender בכל פעם שמתגלה פעילות או חפץ זדוניים או חשודים. בהתחשב בזרימה בלתי נגמרת של איומים שעלולים להיכנס, צוותי אבטחה נתקלים לעתים קרובות באתגר של לטפל בכמויות גדולות של התראות. למרבה המזל, Microsoft Defender XDR כולל יכולות חקירה ותגובה אוטומטיות (AIR) שעשויות לעזור לצוות פעולות האבטחה שלך לטפל באיומים בצורה יעילה ויעילה יותר.

מאמר זה מספק מבט כולל על AIR וכולל קישורים לשלבים הבאים ומשאבים נוספים.

כיצד פועלת חקירה אוטומטית וריפוי עצמי

כאשר מופעלות התראות אבטחה, צוות פעולות האבטחה שלך צריך לבדוק התראות אלה ולבצע שלבים כדי להגן על הארגון שלך. קביעת סדרי עדיפויות ובדיקה של התראות יכולות להימשך זמן רב מאוד, במיוחד כאשר התראות חדשות מקיימות כל הזמן במהלך חקירה. צוותי פעולות אבטחה יכולים להרגיש המום מנפח האיומים ההוגן שהם חייבים לנטר ולהגן מפנים. יכולות חקירה ותגובה אוטומטיות, עם ריפוי עצמי, Microsoft Defender XDR יכול לעזור.

צפה בסרטון הבא כדי לראות כיצד פועלת ריפוי עצמי:

ב Microsoft Defender XDR, חקירה ותגובה אוטומטיות עם יכולות ריפוי עצמי פועלות בכל המכשירים שלך, & דואר אלקטרוני ותוכן וזהויות.

עצה

מאמר זה מתאר כיצד חקירה ותגובה אוטומטיות פועלות. כדי לקבוע את התצורה של יכולות אלה, ראה קביעת תצורה של יכולות חקירה ותגובה אוטומטיות Microsoft Defender XDR.

אנליסטית וירטואלית משלך

דמיין שיש אנליסט וירטואלי בצוות פעולות האבטחה ברמה 1 או ברמה 2. אנליסט וירטואלי מחקה את השלבים האידאליים שפעולות אבטחה ידרשו כדי לחקור ולתיקון איומים. אנליסט וירטואלי יכול לעבוד 24x7, עם קיבולת בלתי מוגבלת, ולבצע עומס משמעותי של חקירות ותיקון איומים. אנליסטית וירטואלית כזו עשויה להפחית באופן משמעותי את הזמן להגיב, ול לפנות את צוות תפעול האבטחה שלך לאיומים חשובים אחרים או לפרוייקטים אסטרטגיים אחרים. אם התרחיש הזה נשמע כמו מדע בדיוני, זה לא! אנליסטית וירטואלית כזו מהווה חלק Microsoft Defender XDR שלך, ו שמה הוא חקירה ותגובה אוטומטיות.

יכולות חקירה ותגובה אוטומטיות מאפשרות לצוות פעולות האבטחה שלך להגדיל באופן משמעותי את קיבולת הארגון שלך להתמודד עם התראות אבטחה ותקריות. באמצעות חקירה ותגובה אוטומטיות, באפשרותך לצמצם את עלות ההתמודדות עם פעילויות חקירה ותגובה ולהפיק את המרב מחבילת ההגנה מפני איומים. יכולות חקירה ותגובה אוטומטיות עוזרות לצוות פעולות האבטחה שלך על-ידי:

- קביעה אם איום דורש פעולה.

- ביצוע (או המלצה) של כל פעולות התיקון הנחוצות.

- קביעה אם חקירות אחרות יתרחשו ומהו.

- חוזר על התהליך לפי הצורך עבור התראות אחרות.

תהליך החקירה האוטומטי

התראה יוצרת מקרה, שיכול להתחיל חקירה אוטומטית. החקירה האוטומטית התוצאה ב גזר דין לכל פיסת ראיה. גזרי דין יכולים להיות:

- זדוני

- חשוד

- לא נמצאו איומים

פעולות תיקון עבור ישויות זדוניות או חשודות מזוהות. דוגמאות לפעולות תיקון כוללות:

- שליחת קובץ להסגר

- מפסיק תהליך

- מבודד מכשיר

- חסימת כתובת URL

- פעולות אחרות

לקבלת מידע נוסף, ראה פעולות תיקון Microsoft Defender XDR.

בהתאם לאופן שבו יכולות חקירה ותגובה אוטומטיות מוגדרות עבור הארגון שלך, פעולות תיקון נלקחות באופן אוטומטי או רק לאחר אישור על-ידי צוות פעולות האבטחה שלך. כל הפעולות, בהמתנה או שהושלמו, מפורטות במרכז הפעולות.

בזמן שחקירה פועלת, כל התראה קשורה אחרת שמופיעה מתווספת לחקירה עד להשלמתה. אם ישות מושפעת מוצגת במקום אחר, החקירה האוטומטית מרחיבה את הטווח שלה כדי לכלול ישות זו, ותהליך החקירה חוזר.

ב Microsoft Defender XDR, כל חקירה אוטומטית מתאם אותות בין Microsoft Defender עבור זהות, Microsoft Defender עבור נקודת קצה, ו- Microsoft Defender עבור Office 365, כפי שמסוכם בטבלה הבאה:

| ישויות | שירותי הגנה מפני איומים |

|---|---|

| מכשירים (הנקראים גם נקודות קצה או מחשבים) | Defender עבור Endpoint |

| משתמשי Active Directory מקומיים, אופן פעולה של ישות ופעילויות | Defender עבור זהות |

| תוכן דואר אלקטרוני (הודעות דואר אלקטרוני שעשויות להכיל קבצים וכתובות URL) | Defender עבור Office 365 |

הערה

לא כל התראה מפעילה חקירה אוטומטית, ולא כל חקירה התוצאה היא פעולות תיקון אוטומטיות. הדבר תלוי באופן שבו נקבעה תצורה של חקירה ותגובה אוטומטיות עבור הארגון שלך. ראה קביעת תצורה של יכולות חקירה ותגובה אוטומטיות.

הצגת רשימה של חקירות

כדי להציג חקירות, עבור לדף אירועים . בחר מקרה ולאחר מכן בחר את הכרטיסיה חקירות. לקבלת מידע נוסף, ראה פרטים ותוצאות של חקירה אוטומטית.

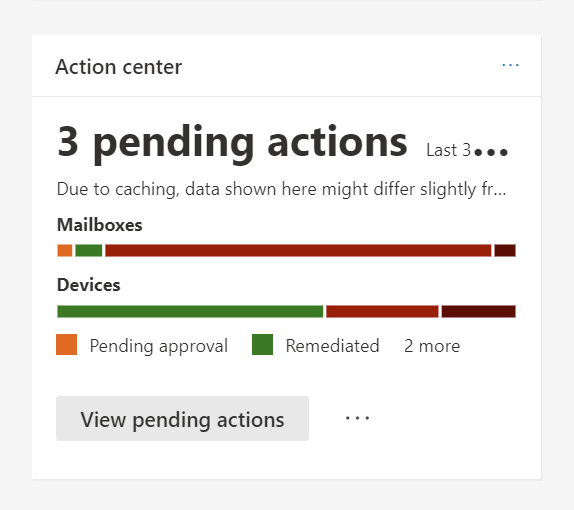

חקירה אוטומטית & כרטיס התגובה

דף הבית של & אוטומטי זמין בדף הבית של Microsoft Defender (https://security.microsoft.com). כרטיס זה מספק ניראות למספר הכולל של פעולות התיקון הזמינות. הכרטיס גם מספק מבט כולל על כל ההתראות ותם זמן האישור הנדרש עבור כל התראה.

באמצעות החקירה האוטומטית & התגובה שלך, צוות פעולות האבטחה שלך יכול לנווט במהירות למרכז הפעולות על-ידי בחירה בקישור הצג פעולות ממתינות ולאחר מכן נקיטת פעולות מתאימות. הכרטיס מאפשר לצוות פעולות האבטחה שלך לנהל ביעילות רבה יותר פעולות הממתינות לאישור.

השלבים הבאים

- עיין בדרישות המוקדמות לבדיקה ותגובה אוטומטיות

- קביעת תצורה של חקירה ותגובה אוטומטיות עבור הארגון שלך

- קבל מידע נוסף על מרכז הפעולות

עצה

האם ברצונך לקבל מידע נוסף? צור קשר עם קהילת האבטחה של Microsoft בקהילת הטכנולוגיה שלנו: קהילת האבטחה של Microsoft Defender XDR.