הגנת רשת עבור macOS

חל על:

- Microsoft Microsoft Defender XDR עבור תוכנית נקודת קצה 1

- Microsoft Microsoft Defender XDR עבור תוכנית נקודת קצה 2

- Microsoft Defender XDR

סקירה כללית

הגנה על הרשת של Microsoft עוזרת להפחית את פני השטח של התקיפה של המכשירים שלך מאירועים מבוססי-אינטרנט. היא מונעת מהעובדים להשתמש בכל אפליקציה כדי לגשת לתחום מסוכן שעשוי לארח:

- הונאות דיוג

- מנצל

- תוכן זדוני אחר באינטרנט

הגנת רשת מרחיבה את טווח Microsoft Defender XDR SmartScreen כדי לחסום את כל תעבורת ה- HTTP(ות) היוצאת שינסה להתחבר למקורות עם מוניטין נמוך. הבלוקים בת תעבורת HTTP(s) יוצאת מבוססים על התחום או שם המחשב המארח.

זמינות

הגנת רשת עבור macOS זמינה כעת לכל מכשירי Microsoft Defender עבור נקודת קצה macOS הצירוף, העומדים בדרישות המינימליות. כל פריטי המדיניות המוגדרים כעת להגנה על רשת והגנה מפני איומים באינטרנט נאכפים במכשירי macOS שבהם הגנה על הרשת מוגדרת למצב חסימה.

כדי לפרוס את הגנת הרשת עבור macOS, מומלץ לבצע את הפעולות הבאות:

- Create קבוצת מכשירים עבור קבוצה קטנה של מכשירים שבהם תוכל להשתמש כדי לבדוק את הגנת הרשת.

- הערכת ההשפעה של הגנה מפני איומים באינטרנט, מחוונים מותאמים אישית של סכנה, סינון תוכן אינטרנט ומדיניות אכיפה של יישומי ענן של Microsoft Defender שממקדים את מכשירי macOS שבהם הגנת הרשת נמצאת במצב חסימה.

- פרוס מדיניות מצב ביקורת או חסימה בקבוצת מכשירים זו וודא שאין בעיות או זרם עבודה לא תקין.

- פרוס בהדרגה את הגנת הרשת בערכת התקנים גדולה יותר עד לפריסת המכשירים.

יכולות נוכחיות

- מחוונים מותאמים אישית של פשרה על תחומים ו- IP.

- תמיכה בסינון תוכן אינטרנט:

- חסום קטגוריות של אתרי אינטרנט המסופות לקבוצות מכשירים באמצעות פריטי מדיניות שנוצרו Microsoft Defender שלך.

- פריטי מדיניות מוחלים על דפדפנים, כולל Chromium Microsoft Edge עבור macOS.

- ציד מתקדם - אירועי רשת משתקפים בציר הזמן של המכונה, וניתן לבצע שאילתות ב'ציד מתקדם' כדי לסייע בחקירות אבטחה.

- יישומי ענן של Microsoft Defender אישית:

- גילוי IT של צל - זהה אילו אפליקציות נמצאות בשימוש בארגון שלך.

- חסום אפליקציות - חסום את השימוש באפליקציות שלמות (Facebook Slack ו- Facebook) מהמשתמשים בארגון שלך.

- VPN ארגוני זה לצד זה עם הגנת רשת:

- בשלב זה, לא זוהו התנגשויות VPN.

- אם אתה חווה התנגשויות, באפשרותך לספק משוב דרך ערוץ המשוב המפורט בתחתית דף זה.

בעיות ידועות

- חסימה/אזהרה של UX אינה ניתנת להתאמה אישית והיא עשויה לדרוש שינויי מראה ותחושה אחרים. (נאסף משוב מלקוחות כדי להוסיף שיפורים בעיצוב)

- קיימת בעיית אי-תאימות ידועה ביישום עם התכונה 'מנהרה לפי יישום' של VMware. (חוסר תאימות זה עלול לגרום לאי-יכולת לחסום תעבורה שעוברת דרך "מנהרת כל יישום".)

- קיימת בעיית אי-תאימות ידועה ביישום עם ה- Proxy של מעיל כחול. (חוסר תאימות זה עלול לגרום לקריסה של שכבת רשת ביישומים לא קשורים כאשר הן Proxy של מעיל כחול והן הגנת רשת זמינים.)

הערות חשובות

- איננו ממליצים לשלוט בהגנה על הרשת מתוך העדפות המערכת באמצעות לחצן 'התנתק'. במקום זאת, השתמש בכלי שורת הפקודה mdatp או ב- JAMF / Intune כדי לשלוט בהגנה על הרשת עבור macOS.

- כדי להעריך את היעילות של הגנה מפני איומים באינטרנט של macOS, מומלץ לנסות זאת בדפדפנים שאינם Microsoft Edge עבור macOS (לדוגמה, Safari). Microsoft Edge עבור macOS כולל הגנה מוכללת מפני איום באינטרנט, בין אם תכונת ההגנה על הרשת של Mac שאתה מבצע הערכה מופעלת או לא.

הערה

Microsoft Edge עבור macOS אינו תומך כעת בסינון תוכן אינטרנט, מחוונים מותאמים אישית או תכונות ארגוניות אחרות. עם זאת, הגנה ברשת תספק הגנה זו ל- Microsoft Edge עבור macOS אם הגנת רשת מופעלת.

דרישות מוקדמות

- רישוי: Microsoft Defender XDR עבור תוכנית נקודת קצה 1 או Microsoft Defender XDR עבור תוכנית נקודת קצה 2 (יכולה להיות גירסת ניסיון)

- מחשבים קלוטים:

- גירסת macOS מינימלית: 11

- גירסת מוצר 101.94.13 ואילך

הוראות פריסה

Microsoft Defender XDR נקודת קצה

התקן את גירסת המוצר העדכנית ביותר באמצעות Microsoft AutoUpdate. כדי לפתוח את Microsoft AutoUpdate, הפעל את הפקודה הבאה מהמסוף:

open /Library/Application\ Support/Microsoft/MAU2.0/Microsoft\ AutoUpdate.app

קבע את תצורת המוצר עם פרטי הארגון שלך באמצעות ההוראות בתיעוד הציבורי שלנו.

הגנת רשת אינה זמינה כברירת מחדל, אך ניתן להגדיר אותה לפעול באחד מהמצבים הבאים (הנקראים גם רמות אכיפה):

- ביקורת: שימושית כדי לוודא שהיא אינה משפיעה על אפליקציות קו פעולה עסקי, או כדי לקבל מושג באיזו תדירות בלוקים מתרחשים

- בלוק: הגנה על הרשת מונעת התחברות לאתרי אינטרנט זדוניים

- לא זמין: כל הרכיבים המשויכים להגנה על הרשת אינם זמינים

באפשרותך לפרוס תכונה זו באחת מהדרכים הבאות: באופן ידני, באמצעות JAMF או באמצעות Intune. הסעיפים הבאים מתארים בפירוט כל אחת משיטות אלה.

פריסה ידנית

כדי לקבוע את התצורה של רמת האכיפה, הפעל את הפקודה הבאה מהמסוף:

mdatp config network-protection enforcement-level --value [enforcement-level]

לדוגמה, כדי לקבוע את התצורה של הגנת רשת כך שתפעל במצב חסימה, בצע את הפקודה הבאה:

mdatp config network-protection enforcement-level --value block

כדי לוודא שהגנת הרשת הופעלה בהצלחה, הפעל את הפקודה הבאה ממסוף וודא שהיא מדפיסה את הטקסט "הופעל":

mdatp health --field network_protection_status

פריסת JAMF

פריסת JAMF מוצלחת דורשת פרופיל תצורה כדי להגדיר את רמת האכיפה של הגנת הרשת. לאחר יצירת פרופיל תצורה זה, הקצה אותו למכשירים שבהם ברצונך להפוך את הגנת הרשת לזמינה.

קביעת התצורה של רמת האכיפה

הערה: אם כבר הגדרת את Microsoft Defender XDR עבור Mac באמצעות ההוראות המפורטות כאן, עדכן את קובץ ה- plist שפרסת בעבר עם התוכן המפורט להלן ופרס אותו מחדש מ- JAMF.

- תחת פרופילי>תצורה של מחשבים, בחר אפשרויות יישומים>& מותאמות אישית

- בחר העלה קובץ (קובץ PLIST)

- הגדר תחום העדפה ל - com.microsoft.wdav

- העלה את קובץ plist הבא

<?xml version="1.0" encoding="UTF-8"?>

<!DOCTYPE plist PUBLIC "-//Apple//DTD PLIST 1.0//EN" "http://www.apple.com/DTDs/PropertyList-1.0.dtd">

<plist version="1.0">

<dict>

<key>networkProtection</key>

<dict>

<key>enforcementLevel</key>

<string>block</string>

</dict>

</dict>

</plist>

Intune אישית

פריסה Intune מוצלחת דורשת פרופיל תצורה כדי להגדיר את רמת האכיפה של הגנת הרשת. לאחר יצירת פרופיל תצורה זה, הקצה אותו למכשירים שבהם ברצונך להפוך את הגנת הרשת לזמינה.

קביעת התצורה של רמת האכיפה באמצעות Intune

הערה

אם כבר הגדרת תצורה Microsoft Defender עבור נקודת קצה ב- Mac באמצעות ההוראות הקודמות (עם קובץ XML), הסר את מדיניות התצורה המותאמת אישית הקודמת והחלף אותה בהוראות שלהלן.

- פתח את נהל>תצורת מכשיר. בחר ניהול>פרופילים>Create פרופיל.

- שנה את הפלטפורמהל- macOSוסוג הפרופיללקטלוג ההגדרות. בחר צור.

- ציין שם עבור הפרופיל.

- במסך הגדרות תצורה , בחר הוסף הגדרות. בחר Microsoft Defender>הגנת רשת וסמן את תיבת הסימון רמת אכיפה.

- הגדר את רמת האכיפה לחסימה. בחר הבא

- פתח את פרופיל התצורה והעלה את com.microsoft.wdav.xml הקובץ. (קובץ זה נוצר בשלב 3.)

- בחר אישור

- בחר נהל>מטלות. בכרטיסיה כלול , בחר את המכשירים שעבורם ברצונך להפוך את הגנת הרשת לזמינה.

פריסת תצורה ניידת

כדי לפרוס את התצורה באמצעות קובץ .mobileconfig, שניתן להשתמש בו עם פתרונות MDM שאינם של Microsoft או להפצה ישירות למכשירים:

שמור את תוכן המנה הבא בתור com.microsoft.wdav.xml.mobileconfig

<?xml version="1.0" encoding="utf-8"?> <!DOCTYPE plist PUBLIC "-//Apple//DTD PLIST 1.0//EN" "http://www.apple.com/DTDs/PropertyList-1.0.dtd"> <plist version="1"> <dict> <key>PayloadUUID</key> <string>C4E6A782-0C8D-44AB-A025-EB893987A295</string> <key>PayloadType</key> <string>Configuration</string> <key>PayloadOrganization</key> <string>Microsoft</string> <key>PayloadIdentifier</key> <string>com.microsoft.wdav</string> <key>PayloadDisplayName</key> <string>Microsoft Defender ATP settings</string> <key>PayloadDescription</key> <string>Microsoft Defender ATP configuration settings</string> <key>PayloadVersion</key> <integer>1</integer> <key>PayloadEnabled</key> <true/> <key>PayloadRemovalDisallowed</key> <true/> <key>PayloadScope</key> <string>System</string> <key>PayloadContent</key> <array> <dict> <key>PayloadUUID</key> <string>99DBC2BC-3B3A-46A2-A413-C8F9BB9A7295</string> <key>PayloadType</key> <string>com.microsoft.wdav</string> <key>PayloadOrganization</key> <string>Microsoft</string> <key>PayloadIdentifier</key> <string>com.microsoft.wdav</string> <key>PayloadDisplayName</key> <string>Microsoft Defender ATP configuration settings</string> <key>PayloadDescription</key> <string/> <key>PayloadVersion</key> <integer>1</integer> <key>PayloadEnabled</key> <true/> <key>networkProtection</key> <dict> <key>enforcementLevel</key> <string>block</string> </dict> </dict> </array> </dict> </plist>ודא שהקובץ לעיל הועתק כראוי. מהמסוף, הפעל את הפקודה הבאה וודא שהיא גורמת לפלט אישור:

plutil -lint com.microsoft.wdav.xml

כיצד לסייר בתכונות

למד כיצד להגן על הארגון שלך מפני איומי אינטרנט באמצעות הגנה מפני איומים באינטרנט.

- הגנה מפני איומים באינטרנט מהווה חלק מהגנת אינטרנט Microsoft Defender עבור נקודת קצה. הוא משתמש בהגנה על הרשת כדי לאבטח את המכשירים שלך מפני איומי אינטרנט.

הפעל את המחוונים המותאמים אישית של זרימת פשרה כדי לקבל בלוקים בסוג המחוון המותאם אישית.

סייר בסינון תוכן אינטרנט.

הערה

אם אתה מסיר מדיניות או משנה קבוצות מכשירים בו-זמנית, הדבר עלול לגרום לעיכוב בפריסת מדיניות. עצה מקצועית: באפשרותך לפרוס מדיניות מבלי לבחור קטגוריה כלשהי בקבוצת מכשירים. פעולה זו תיצור מדיניות ביקורת בלבד, כדי לעזור לך להבין את אופן הפעולה של המשתמשים לפני יצירת מדיניות חסימה.

יצירת קבוצת מכשירים נתמכת ב- Defender for Endpoint Plan 1 ובתוכנית 2.

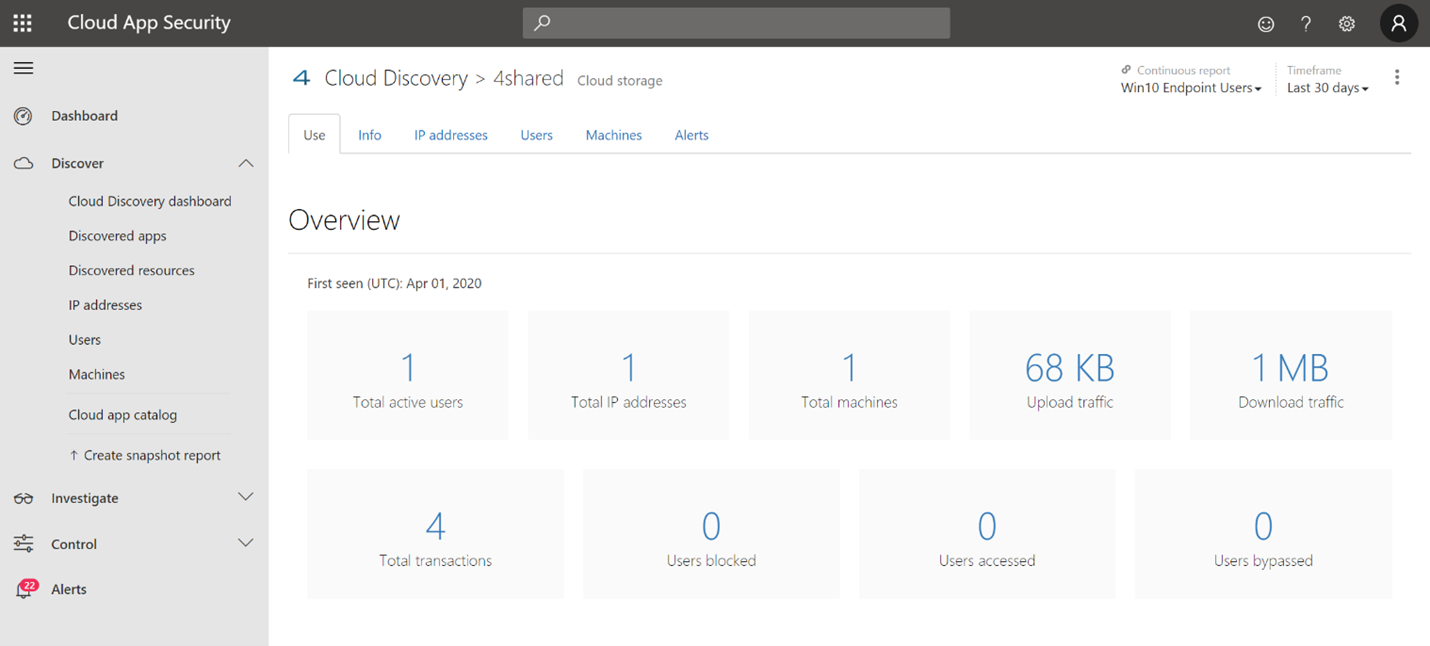

שילוב Microsoft Defender עבור נקודת קצה עם אפליקציות Defender for Cloud ומכשירי macOS המותאמים להגנה על הרשת שלך כוללים יכולות אכיפה של מדיניות נקודת קצה.

הערה

גילוי ותכונות אחרות אינן נתמכות בשלב זה בפלטפורמות אלה.

תרחישים

התרחישים הבאים נתמכים.

הגנה מפני איומים באינטרנט

הגנה מפני איומים באינטרנט מהווה חלק מהגנת אינטרנט Microsoft Defender XDR עבור נקודת קצה. הוא משתמש בהגנה על הרשת כדי לאבטח את המכשירים שלך מפני איומי אינטרנט. על-ידי שילוב עם Microsoft Edge עבור macOS ודפדפנים פופולריים שאינם של Microsoft, כגון Chrome ו- Firefox, הגנה מפני איומים באינטרנט מפסיקה איומי אינטרנט ללא Proxy באינטרנט. הגנה מפני איומים באינטרנט יכולה להגן על מכשירים כאשר הם בסביבה המקומית או לא. הגנה מפני איומים באינטרנט מפסיקה את הגישה לסוגי האתרים הבאים:

- אתרי דיוג

- וקטורים של תוכנות זדוניות

- אתרי ניצול לרעה

- אתרים לא מהימנים או אתרי מוניטין שפל

- אתרים שנחסמו ברשימת המחוונים המותאמת אישית שלך

לקבלת מידע נוסף, ראה הגנה על הארגון שלך מפני איום באינטרנט

מחוונים מותאמים אישית של פשרה

מחוון להתאמת פשרות (IoCs) הוא תכונה חיונית בכל פתרון הגנה של נקודת קצה. יכולת זו מעניקה ל- SecOps את היכולת להגדיר רשימת מחוונים לזיהוי ולחסימה (מניעה ותגובה).

Create מחוונים שמגדירים את הזיהוי, המניעה וההכללה של ישויות. באפשרותך להגדיר את הפעולה שיש לבצע וכן את משך הזמן להחלת הפעולה ואת הטווח של קבוצת המכשירים שבהם יש להחיל אותה.

מקורות הנתמכים בשלב זה הם מנוע זיהוי הענן של Defender for Endpoint, מנגנון החקירה והתיקון האוטומטי ומנוע מניעת נקודות הקצה (Microsoft Defender אנטי-וירוס).

לקבלת מידע נוסף, ראה: Create עבור כתובות IP וכתובות URL/תחומים.

סינון תוכן באינטרנט

סינון תוכן אינטרנט מהווה חלק מיכולות ההגנה על האינטרנט Microsoft Defender עבור נקודת קצה אינטרנט Microsoft Defender for Business. סינון תוכן אינטרנט מאפשר לארגון שלך לעקוב אחר אתרי אינטרנט ולסדר אותם בהתאם לקטגוריות התוכן שלהם. רבים מאתרים אלה (גם אם הם אינם זדוניים) עשויים להיות בעייתיים עקב תקנות תאימות, שימוש ברוחב פס או חששות אחרים.

קבע תצורה של פריטי מדיניות בכל קבוצות המכשירים שלך כדי לחסום קטגוריות מסוימות. חסימת קטגוריה מונעת ממשתמשים בתוך קבוצות מכשירים שצוינו לגשת לכתובות URL המשויכות לקטגוריה. עבור כל קטגוריה שלא נחסמה, כתובות ה- URL עוברות ביקורת באופן אוטומטי. המשתמשים שלך יכולים לגשת לכתובות ה- URL ללא הפרעה, ואתה אוסף סטטיסטיקת גישה כדי לעזור ליצור החלטה מותאמת אישית יותר של מדיניות. המשתמשים שלך רואים הודעת חסימה אם רכיב בדף שהם מציגים מבצע שיחות למשאב חסום.

סינון תוכן אינטרנט זמין בדפדפני האינטרנט העיקריים, עם בלוקים שבוצעו על-ידי Network Protection (Safari, Chrome, Firefox, Brave ו- Opera). לקבלת מידע נוסף אודות תמיכה בדפדפן, ראה דרישות מוקדמות.

לקבלת מידע נוסף אודות דיווח, ראה סינון תוכן אינטרנט.

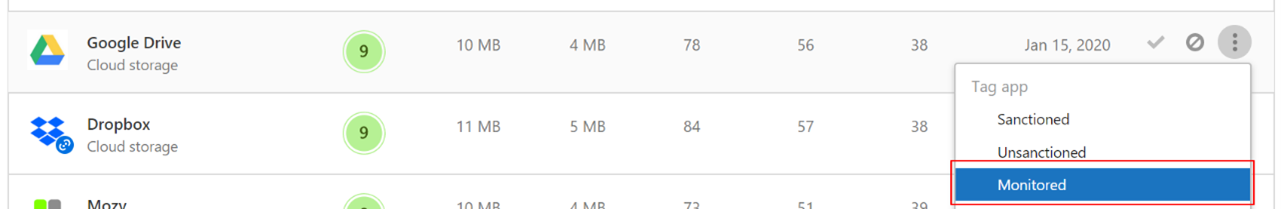

Microsoft Defender עבור יישומי ענן

קטלוג יישומי ענן של Microsoft Defender / קטלוג יישומי ענן מזהה יישומים שברצונך שמשתמשי קצה יזהו אותך לגבי גישה באמצעות Microsoft Defender XDR עבור נקודת קצה, וסמן אותם כמשתמשים תחת פיקוח. התחומים המפורטים תחת יישומים תחת פיקוח יסונכרנו מאוחר יותר עם Microsoft Defender XDR עבור נקודת קצה:

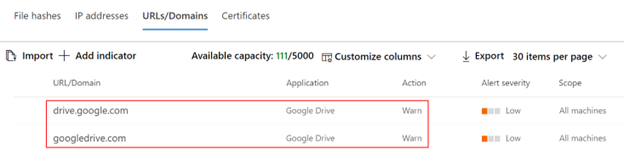

תוך 10-15 דקות, תחומים אלה מפורטים ב- Microsoft Defender XDR > תחת כתובות URL/תחומים של מחוונים עם Action=Warn. ב- SLA של האכיפה (ראה פרטים בסוף מאמר זה), משתמשי קצה מקבלים הודעות אזהרה בעת ניסיון לגשת לתומים אלה:

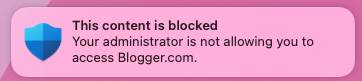

כאשר משתמש הקצה מנסה לגשת לתחום המנווטר, הוא מוזהר על-ידי Defender for Endpoint.

המשתמש מקבל חוויית חסימה פשוטה בליווי ההודעה המורמת הבאה, המוצגת על-ידי מערכת ההפעלה, כולל שם היישום החסומים (לדוגמה, Blogger.com)

אם משתמש הקצה נתקל בבלוק, למשתמש יש שתי פתרונות אפשריים:

עקיפת משתמש

- עבור חוויית הודעה מורמת: לחץ על לחצן בטל חסימה. על-ידי טעינה מחדש של דף האינטרנט, המשתמש יכול להמשיך ולהשתמש באפליקציית הענן. (פעולה זו ישימה עבור 24 השעות הבאות, ולאחר מכן המשתמש צריך לבטל שוב את החסימה)

חינוך משתמשים

- עבור חוויית הודעה מורמת: לחץ על ההודעה המורמת עצמה. משתמש קצה מנותב מחדש לכתובת URL מותאמת אישית של ניתוב מחדש יישומי ענן של Microsoft Defender באופן כללי ב- יישומי ענן של Microsoft Defender (מידע נוסף בתחתית דף זה)

הערה

מעקב אחר עקיפת כל יישום** – באפשרותך לעקוב אחר מספר המשתמשים שחלפו על-ידי האזהרה בדף היישום ב- יישומי ענן של Microsoft Defender.

נספח

תבנית אתר SharePoint של מרכז למגזר החינוך של משתמשי קצה

עבור ארגונים רבים, חשוב לקחת את בקרות הענן המסופקות על-ידי יישומי ענן של Microsoft Defender, ולא רק להגדיר מגבלות על משתמשי קצה בעת הצורך, אלא גם לחנך ולהדריך אותם לגבי:

- המקרה הספציפי

- מדוע זה קרה

- מה המחשבה מאחורי החלטה זו

- כיצד ניתן לצמצם את האופן בו ניתן לצמצם אתרי חסימה

כאשר נתקלים בהתנהלות בלתי צפויה, ייתכן שהבלבול של המשתמשים יופחת על-ידי מתן מידע רב ככל האפשר, לא רק כדי להסביר מה קרה אלא גם לחנך אותם להיות מודעים יותר בפעם הבאה שהם בוחרים אפליקציית ענן כדי להשלים את עבודתם. לדוגמה, מידע זה יכול לכלול:

- מדיניות וקווים מנחים בנושא אבטחה ותאימות של הארגון עבור שימוש באינטרנט ובענן

- אפליקציות ענן שאושרו/מומלצות לשימוש

- יישומי ענן מוגבלים/חסומים לשימוש

עבור דף זה, מומלץ שהארגון שלך ישתמש באתר בסיסי של SharePoint.

דברים חשובים שכדאי לדעת

- ההפצה של תחומי אפליקציות עשויה להימשך עד שעתיים (בדרך כלל פחות) ולעדכן אותם במכשירי נקודת הקצה, לאחר שהוא מסומן כמנווטר.

- כברירת מחדל, הפעולה נלקחת עבור כל האפליקציות והתחום שסומנו כמנוהים ב- יישומי ענן של Microsoft Defender בפורטל של כל נקודות הקצה הצירוף בארגון.

- כתובות URL מלאות אינן נתמכות כעת ולא יישלחו מ- יישומי ענן של Microsoft Defender ל Microsoft Defender XDR עבור נקודת קצה, אם כתובות URL מלאות מפורטות תחת יישומי ענן של Microsoft Defender לכן, אפליקציות תחת פיקוח לא יקבלו אזהרה על ניסיון גישה (לדוגמה, google.com/drive אינו נתמך, drive.google.com נתמך).

אין הודעה למשתמשי קצה בדפדפנים של ספקים חיצוניים? בדוק את הגדרות ההודעה המורמת.

למידע נוסף

- Microsoft Defender XDR נקודת קצה ב- Mac

- Microsoft Defender XDR עבור שילוב נקודות קצה עם Microsoft Microsoft Defender XDR עבור יישומי ענן

- למד להכיר את התכונות החדשניות ב- Microsoft Edge

- הגנה על הרשת שלך

- הפעלת הגנת רשת

- הגנה באינטרנט

- יצירת מחוונים

- סינון תוכן באינטרנט

עצה

האם ברצונך לקבל מידע נוסף? Engage עם קהילת האבטחה של Microsoft בקהילת הטכנולוגיה שלנו: Microsoft Defender עבור נקודת קצה Tech Community.

משוב

בקרוב: במהלך 2024, נפתור בעיות GitHub כמנגנון המשוב לתוכן ונחליף אותו במערכת משוב חדשה. לקבלת מידע נוסף, ראה: https://aka.ms/ContentUserFeedback.

שלח והצג משוב עבור