פרוס הגנה מפני תוכנות כופר עבור Microsoft 365 שלך

תוכנת כופר היא סוג של תקיפה של דחיסה, ההורסת או מצפינה קבצים ותיקיות, ומונעת גישה לנתונים קריטיים. תוכנות כופר של סחורות מתפשטות בדרך כלל כמו וירוס שמדביק מכשירים ומחייב תיקון תוכנות זדוניות בלבד. תוכנת כופר המופעלת על-ידי בני אדם היא תוצאה של מתקפה פעילה על-ידי פושעי סייבר שסתננו לתשתית IT המקומית או בענן של הארגון, מגדילים את ההרשאות שלהם ו פורסים תוכנות כופר לנתונים קריטיים.

לאחר השלמת המתקפה, תוקף דורש כסף מהקורבנות בתמורה לקבצים שנמחקו, מפתחות פענוח עבור קבצים מוצפנים או הבטחה לא לשחרר נתונים רגישים לאינטרנט האפל או לאינטרנט הציבורי. ניתן להשתמש בתוכנות כופר המופעלות על-ידי בני אדם גם כדי לכבות מחשבים קריטיים או תהליכים קריטיים, כגון אלה הדרושים לייצור תעשייתי, להביא פעולות עסקיות רגילות לעצרה עד לתשלום הכופר והנזק יתוקן, או שהארגון יתקנו את הנזק עצמו.

התקפה של תוכנת כופר המופעלת על-ידי בני אדם יכולה להיות קטסטרופלית לעסקים בכל הגדלים, וקשה לנקות אותה, דבר הדורש פינוי יריב מלא כדי להגן מפני התקפות עתידיות. בניגוד לתוכנות כופר של סחורות, תוכנת כופר המופעלת על-ידי בני אדם יכולה להמשיך לאיים על פעולות עסקים לאחר בקשת הכופר הראשונית.

הערה

התקפה של תוכנת כופר על דייר של Microsoft 365 מניחה שלתוקף יש אישורי חשבון משתמש חוקיים עבור דייר ויש לו גישה לכל הקבצים והמשאבים המותרים לחשבון המשתמש. תוקף ללא אישורי חשבון משתמש חוקיים נדרש לפענח את הנתונים במנוחה שהוצפנו על-ידי ברירת המחדל של Microsoft 365 והצפנה משופרת. לקבלת מידע נוסף, ראה מבט כולל על הצפנה וניהול מפתחות.

לקבלת מידע נוסף על הגנה מפני תוכנות כופר במוצרי Microsoft השונים, עיין במשאבי תוכנת הכופר הנו נוספים.

אבטחה בענן היא שותפות

האבטחה של שירותי הענן של Microsoft היא שותפות בינך לבין Microsoft:

- שירותי הענן של Microsoft בנויים על בסיס אמון ואבטחה. Microsoft מספקת לך בקרות ויכולות אבטחה שיעזרו לך להגן על הנתונים והאפליקציות שלך.

- הנתונים והזיהויות שלך בבעלותך והאחריות להגן עליהם, אבטחת המשאבים המקומיים שלך והאבטחה של רכיבי הענן שאתה שולט בהם.

על-ידי שילוב יכולות ואחריות אלה, אנו יכולים לספק את ההגנה הטובה ביותר מפני התקפה של תוכנת כופר.

יכולות צמצום סיכונים ושחזור של תוכנת כופר המסופקות עם Microsoft 365

תוקף תוכנת כופר שחדר לדייר של Microsoft 365 יכול להחזיק את הארגון שלך כופר על-ידי:

- מחיקת קבצים או דואר אלקטרוני

- הצפנת קבצים במקום

- העתקת קבצים מחוץ לדייר שלך (סינון נתונים)

עם זאת, Microsoft 365 שירותים מקוונים יכולות ופקדים מוכללים רבים כדי להגן על נתוני הלקוחות מפני תקיפות של תוכנות כופר. הסעיפים הבאים מספקים סיכום. לקבלת פרטים נוספים על האופן שבו Microsoft מגנה על נתוני לקוחות, תוכנות זדוניות והגנה מפני תוכנות כופר ב- Microsoft 365.

הערה

התקפה של תוכנת כופר על דייר של Microsoft 365 מניחה שלתוקף יש אישורי חשבון משתמש חוקיים עבור דייר ויש לו גישה לכל הקבצים והמשאבים המותרים לחשבון המשתמש. תוקף ללא אישורי חשבון משתמש חוקיים נדרש לפענח את הנתונים במנוחה שהוצפנו על-ידי ברירת המחדל של Microsoft 365 והצפנה משופרת. לקבלת מידע נוסף, ראה מבט כולל על הצפנה וניהול מפתחות.

מחיקת קבצים או דואר אלקטרוני

קבצים ב- SharePoint OneDrive for Business מוגנים על-ידי:

ניהול גירסאות

Microsoft 365 שומר לפחות 500 גירסאות של קובץ כברירת מחדל ובאפשרותך לקבוע את תצורתו לשמירה על יותר.

כדי למזער את הנטל על האבטחה ועל צוות התמיכה, תרגל את המשתמשים כיצד לשחזר גירסאות קודמות של קבצים.

סל המיחזור

אם תוכנת הכופר יוצרת עותק מוצפן חדש של הקובץ ומחקה את הקובץ הישן, ללקוחות יש 93 יום לשחזר אותו מסל המיחזור. לאחר 93 יום, קיים חלון של 14 ימים שבו Microsoft עדיין תוכל לשחזר את הנתונים.

כדי למזער את הנטל על צוותי האבטחה והצוות הטכני, תרגל את המשתמשים כיצד לשחזר קבצים מסל המיחזור.

-

פתרון שחזור מלא בשירות עצמי עבור SharePoint ו- OneDrive המאפשר למנהלי מערכת ולמשתמשי קצה לשחזר קבצים מכל נקודה בזמן במהלך 30 הימים האחרונים.

כדי למזער את הנטל על צוותי האבטחה וצוות צוות התמיכה של ה- IT, תרגל את המשתמשים שלך לשחזור קבצים.

עבור קבצי OneDrive ו- SharePoint, Microsoft יכולה לחזור לנקודה קודמת בזמן למשך עד 14 יום אם אתה נפגע ממתקפה המונית.

הדואר האלקטרוני מוגן על-ידי:

שמירת שחזור של פריט יחיד ותיבת דואר, שבה באפשרותך לשחזר פריטים בתיבת דואר בעת מחיקה לא מכוונת או זדונית מוקדם מדי. באפשרותך לחזור למצב קודם של הודעות דואר שנמחקו תוך 14 יום כברירת מחדל, וניתן לקבוע את תצורתן עד 30 יום.

מדיניות שמירה מאפשרת לך לשמור עותקים של דואר אלקטרוני שלא ניתן לשנותם עבור תקופת השמירה שתצורתה נקבעה.

הצפנת קבצים במקום

כפי שתואר קודם לכן, קבצים ב- SharePoint OneDrive for Business מפני הצפנה זדונית באמצעות:

- ניהול גירסאות

- סל המיחזור

- ספריית חסימת שימור

לקבלת פרטים נוספים, ראה טיפול בפגם בנתונים ב- Microsoft 365.

העתקת קבצים מחוץ לדייר שלך

באפשרותך למנוע שתוקף תוכנת כופר יעתיק קבצים מחוץ לדייר שלך באמצעות:

מניעת אובדן נתונים ב- Microsoft Purview מדיניות של מניעת אובדן נתונים ב- Microsoft Purview (DLP)

זהה, הצג אזהרה וחסום שיתוף מסוכן, לא מסתכן או בלתי הולם של נתונים המכילים:

מידע אישי כגון מידע המאפשר זיהוי אישי (PII) לציות לתקנות פרטיות אזוריות.

מידע סודי על הארגון בהתבסס על תוויות רגישות.

Microsoft Defender עבור יישומי ענן

חסום הורדות של מידע רגיש כגון קבצים.

באפשרותך גם להשתמש במדיניות הפעלה עבור יישומי ענן של Defender בקרת יישומים של גישה מותנית כדי לנטר את זרימת המידע בין משתמש לבין יישום בזמן אמת.

מה נמצא בפתרון זה

פתרון זה מאפשר לך לבצע את הפריסה של תכונות ההגנה והפחתת הסיכונים של Microsoft 365, תצורות ופעולות מתמשכת כדי למזער את היכולת של תוקף תוכנת כופר להשתמש בנתונים הקריטיים בדייר Microsoft 365 שלך ולהחזיק את הארגון שלך כופר.

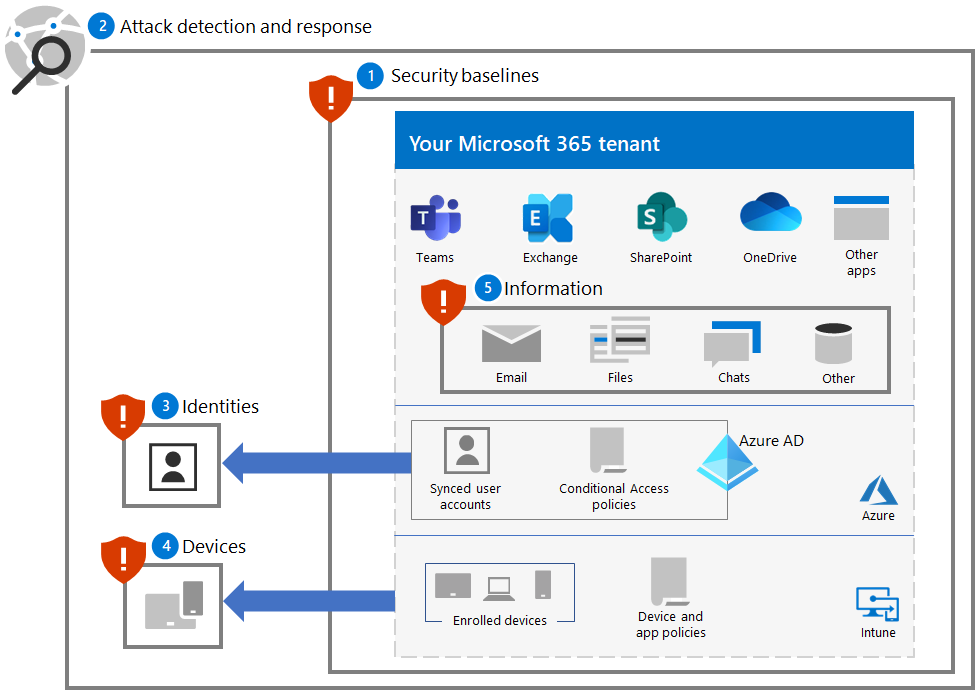

השלבים בפתרון זה הם:

- קביעת תצורה של תוכניות בסיסיות של אבטחה

- פרוס זיהוי מתקפה ותגובה

- הגן על זהויות

- הגן על מכשירים

- הגנה על מידע

להלן חמשת השלבים של הפתרון שנפרס עבור דייר Microsoft 365 שלך.

פתרון זה משתמש בעקרונות של אפס אמון:

- אמת במפורש: תמיד בצע אימות ואשר בהתבסס על כל נקודות הנתונים הזמינות.

- השתמש בגישה הכי פחותה להרשאות: הגבל את גישת המשתמשים באמצעות Just-in-Time ו- Just-Enough-Access (JIT/JEA), מדיניות מסתגלת מבוססת סיכונים והגנת נתונים.

- נניח שהפרה: מזעור רדיוס הפיצוץ וגישת המקטעים. אמת הצפנה מקצה לקצה והשתמש בכלי ניתוח כדי לקבל ניראות, לנהוג בזיהוי איומים ולשפר את ההגנות.

בניגוד לגישה אינטרא-נט רגילה, אשר נותן אמון בכל מה שמאחורי חומת האש של הארגון, אפס אמון מתייחס לכל כניסה וגישה כאילו היא נוצרה מרשת לא מבוקרת, בין אם היא מאחורי חומת האש של הארגון או באינטרנט. אפס אמון דורשת הגנה עבור הרשת, התשתית, הזהויות, נקודות הקצה, האפליקציות והנתונים.

יכולות ותכונות של Microsoft 365

כדי להגן על דייר Microsoft 365 שלך מפני התקפה של תוכנת כופר, השתמש ביכולות ובתכונות אלה של Microsoft 365 עבור שלבים אלה בפתרון.

1. תוכנית בסיסית לאבטחה

| יכולת או תכונה | תיאור | מסייע... | רישוי |

|---|---|---|---|

| Microsoft Secure Score | מודדת את הצבת האבטחה של דייר של Microsoft 365. | הערכת תצורת האבטחה שלך והצעת שיפורים. | Microsoft 365 E3 או Microsoft 365 E5 |

| כללים לצמצום שטח תקיפה | מפחית את פגיעות הארגון שלך בתקיפות סייבר באמצעות מגוון הגדרות תצורה. | חסום פעילות חשודה ותוכן פגיע. | Microsoft 365 E3 או Microsoft 365 E5 |

| הגדרות דואר אלקטרוני של Exchange | מאפשרת שירותים שמפחיתים את הפגיעות של הארגון שלך לתקיפה מבוססת דואר אלקטרוני. | מנע גישה ראשונית לדייר שלך באמצעות דיוג ומתקפות אחרות המבוססות על דואר אלקטרוני. | Microsoft 365 E3 או Microsoft 365 E5 |

| Microsoft Windows, Microsoft Edge ו- יישומי Microsoft 365 עבור הגדרות Enterprise | מספק תצורות אבטחה בתקן התעשייה, הידועות ונבדקות היטב. | מנע תקיפות דרך Windows, Edge ו- יישומי Microsoft 365 עבור Enterprise. | Microsoft 365 E3 או Microsoft 365 E5 |

2. זיהוי ותגובה

| יכולת או תכונה | תיאור | עוזר לזהות ולהגיב ל... | רישוי |

|---|---|---|---|

| Microsoft Defender XDR | שילוב אותות ותזמור יכולות לפתרון יחיד. מאפשר למומחי אבטחה לתפור יחד אותות איומים ולברר מהו הטווח המלא וההשפעה של איום. הופך פעולות לאוטומטיות כדי למנוע או לעצור את ההתקפה ולהרפא את תיבות הדואר, נקודות הקצה וזהויות המשתמש המושפעות. |

אירועים, שהם ההתראות והנתונים המשולבים אשר תגדירו התקפה. | Microsoft 365 E5 או Microsoft 365 E3 באמצעות אבטחה של Microsoft 365 E5 הרחבה זו |

| Microsoft Defender עבור זהות | מזהה, מזהה ומחקור איומים מתקדמים, זהויות שנחשף לסכנה ופעולות Insider זדוניות המופנים אל הארגון שלך באמצעות ממשק אבטחה מבוסס ענן משתמש באותות Active Directory מקומי Domain Services (AD DS) שלך. | אישור בסכנה עבור חשבונות AD DS. | Microsoft 365 E5 או Microsoft 365 E3 באמצעות אבטחה של Microsoft 365 E5 הרחבה זו |

| Microsoft Defender עבור Office 365 | הגנה על הארגון שלך מפני איומים זדוניים הקיימים בהודעות דואר אלקטרוני, קישורים (כתובות URL) וכלי שיתוף פעולה. הגנה מפני תוכנות זדוניות, דיוג, התחזות וסוגי התקפות אחרים. |

התקפות דיוג. | Microsoft 365 E5 או Microsoft 365 E3 באמצעות אבטחה של Microsoft 365 E5 הרחבה זו |

| Microsoft Defender עבור נקודת קצה | מאפשר זיהוי ותגובה לאיומים מתקדמים במגוון נקודות קצה (מכשירים). | התקנה של תוכנות זדוניות וסכנה במכשיר. | Microsoft 365 E5 או Microsoft 365 E3 באמצעות אבטחה של Microsoft 365 E5 הרחבה זו |

| הגנה למזהה Microsoft Entra | הפיכת זיהוי ותיקון לאוטומטיים של סיכונים מבוססי זהות וחקירה של סיכונים אלה. | פשרת אישור עבור Microsoft Entra והסלמת הרשאות. | Microsoft 365 E5 או Microsoft 365 E3 באמצעות אבטחה של Microsoft 365 E5 הרחבה זו |

| Defender עבור יישומי ענן | מתווך אבטחה לגישה בענן לגילוי, חקירה ופיקוח בכל שירותי הענן של Microsoft וספקים חיצוניים. | תנועה רוחבית וסתנון נתונים. | Microsoft 365 E5 או Microsoft 365 E3 באמצעות אבטחה של Microsoft 365 E5 הרחבה זו |

3. זהויות

| יכולת או תכונה | תיאור | עוזר למנוע... | רישוי |

|---|---|---|---|

| Microsoft Entra הגנה באמצעות סיסמה | חסימת סיסמאות מרשימה נפוצה ומערכים מותאמים אישית. | קביעת סיסמה של חשבון משתמש בענן או מקומי. | Microsoft 365 E3 או Microsoft 365 E5 |

| MFA נאכף באמצעות גישה מותנית | דרוש MFA בהתבסס על המאפיינים של פרטי כניסה של משתמשים עם פריטי מדיניות של גישה מותנית. | אישור מתפשר וגישה. | Microsoft 365 E3 או Microsoft 365 E5 |

| MFA נאכף באמצעות גישה מותנית מבוססת סיכונים | דרוש MFA בהתבסס על הסיכון של כניסה של משתמשים באמצעות הגנה למזהה Microsoft Entra. | אישור מתפשר וגישה. | Microsoft 365 E5 או Microsoft 365 E3 באמצעות אבטחה של Microsoft 365 E5 הרחבה זו |

4. מכשירים

עבור ניהול מכשירים ואפליקציות:

| יכולת או תכונה | תיאור | עוזר למנוע... | רישוי |

|---|---|---|---|

| Microsoft Intune | נהל מכשירים ואת היישומים הפועלים בהם. | המכשיר או האפליקציה מתפשרים וגישה אליהם. | Microsoft 365 E3 או E5 |

עבור Windows 11 או 10 מכשירים:

| יכולת או תכונה | תיאור | מסייע... | רישוי |

|---|---|---|---|

| Microsoft Defender אש של הארגון | מספק חומת אש מבוססת מארח. | מנע מתקפות תעבורת רשת נכנסת ולא רצויה. | Microsoft 365 E3 או Microsoft 365 E5 |

| האנטי-וירוס של Microsoft Defender | מספק הגנה נגד תוכנות זדוניות על מכשירים (נקודות קצה) באמצעות למידת מכונה, ניתוח big-data, מחקר מעמיק של התנגדות מפני איומים ותשתית הענן של Microsoft. | מנע התקנה והפעלה של תוכנות זדוניות. | Microsoft 365 E3 או Microsoft 365 E5 |

| Microsoft Defender SmartScreen | הגנה מפני דיוג או אפליקציות ואתרי אינטרנט של תוכנות זדוניות והורדה של קבצים שעלולים להיות זדוניים. | חסום או הזהר בעת בדיקת אתרים, הורדות, אפליקציות וקבצים. | Microsoft 365 E3 או Microsoft 365 E5 |

| Microsoft Defender עבור נקודת קצה | עוזר למנוע, לזהות, לחקור ולהגיב לאיומים מתקדמים במכשירים שונים (נקודות קצה). | הגן מפני טיפול שלא כדין ברשת. | Microsoft 365 E5 או Microsoft 365 E3 באמצעות אבטחה של Microsoft 365 E5 הרחבה זו |

5. מידע

| יכולת או תכונה | תיאור | מסייע... | רישוי |

|---|---|---|---|

| גישה מבוקרת לתיקיה | מגן על הנתונים שלך על-ידי בדיקת אפליקציות מפני רשימה של אפליקציות מוכרות מהימנות. | מנע שינויים או הצפנה של קבצים באמצעות תוכנת כופר. | Microsoft 365 E3 או Microsoft 365 E5 |

| הגנה על מידע ב- Microsoft Purview | מתן אפשרות להחיל תוויות רגישות על מידע שניתן לכופר | מניעת שימוש במידע מסתנן. | Microsoft 365 E3 או Microsoft 365 E5 |

| מניעת אובדן נתונים (DLP) | מגן על נתונים רגישים ומפחית את הסיכון בכך שהוא מונע ממשתמשים לשתף אותם באופן בלתי הולם. | מנע הרחבה של נתונים. | Microsoft 365 E3 או Microsoft 365 E5 |

| Defender עבור יישומי ענן | מתווך אבטחה לגישה לענן לגילוי, חקירה ופיקוח. | לזהות תנועה רוחבית ולמנוע הרחבה של נתונים. | Microsoft 365 E5 או Microsoft 365 E3 באמצעות אבטחה של Microsoft 365 E5 הרחבה זו |

השפעה על משתמשים וניהול שינויים

פריסת תכונות אבטחה נוספות והטמעת דרישות ופריטי מדיניות אבטחה עבור דייר Microsoft 365 שלך עשויים להשפיע על המשתמשים שלך.

לדוגמה, באפשרותך לכפות מדיניות אבטחה חדשה הדורשת מהמשתמשים ליצור צוותים חדשים לשימושים ספציפיים עם רשימה של חשבונות משתמשים בתור חברים, במקום ליצור צוות עבור כל המשתמשים בארגון ביתר קלות. הדבר יכול לסייע במניעת תוקף תוכנות כופר לחקור צוותים שאינם זמינים לחשבון המשתמש שנחשף לסכנה של התוקף ולמיקוד המשאבים של צוות זה במתקפה הבאה.

פתרון בסיס זה לזהות מתי תצורות חדשות או פריטי מדיניות אבטחה מומלצים עשויים להשפיע על המשתמשים שלך כדי שתוכל לבצע את ניהול השינויים הנדרש.

השלבים הבאים

השתמש בשלבים אלה כדי לפרוס הגנה מקיפה עבור דייר Microsoft 365 שלך:

- קביעת תצורה של תוכניות בסיסיות של אבטחה

- פרוס זיהוי מתקפה ותגובה

- הגן על זהויות

- הגן על מכשירים

- הגנה על מידע

משאבים נוספים של תוכנת כופר

מידע מפתח מ- Microsoft:

- האיום ההוגדל של תוכנת כופר, Microsoft בבלוג הנושאים ב- 20 ביולי, 2021

- תוכנת כופר המופעלת על-ידי בני אדם

- פרוס במהירות מניעת תוכנות כופר

- 2021 דוח ההגנה הדיגיטלית של Microsoft (ראה עמודים 10-19)

- תוכנת כופר: דוח ניתוח איומים מתמשכת ומתוחוח בפורטל Microsoft Defender האיומים

- הגישה של תוכנת הכופר ושיטות העבודה המומלצות ושיטות העבודה המומלצות של צוות התגובה (DART) של Microsoft

Microsoft 365:

- הגדל את יעילות תוכנת הכופר עם Azure ו- Microsoft 365

- ספרי הפעלות תגובה לתקריות של תוכנת כופר

- תוכנות זדוניות והגנה מפני תוכנות כופר

- הגנה על Windows 10 שלך מפני תוכנות כופר

- טיפול בתוכנות כופר ב- SharePoint Online

- דוחות ניתוח איומים עבור תוכנות כופר Microsoft Defender החיפוש

Microsoft Defender XDR זה:

Microsoft Azure:

- Azure Defenses for Ransomware Attack

- הגדל את יעילות תוכנת הכופר עם Azure ו- Microsoft 365

- תוכנית גיבוי ושחזור להגנה מפני תוכנת כופר

- עזור להגן מפני תוכנת כופר באמצעות גיבוי Microsoft Azure (סרטון וידאו של 26 דקות)

- מתאושש מהתפשרות של זהות מערכתית

- זיהוי מתקדם של תקיפות מרובות הבמה Microsoft Sentinel

- זיהוי היתוך עבור תוכנת כופר Microsoft Sentinel

יישומי ענן של Microsoft Defender אישית:

רשומות בלוג של צוות האבטחה של Microsoft:

מדריך למאבק בתוכנות כופר המופעלות על-ידי בני אדם: חלק 1 (ספטמבר 2021)

שלבים עיקריים לגבי האופן שבו צוות הזיהוי והתגובה (DART) של Microsoft מנהל חקירות מקרה של תוכנת כופר.

מדריך למאבק בתוכנות כופר המופעלות על-ידי בני אדם: חלק 2 (ספטמבר 2021)

המלצות ושיטות עבודה מומלצות.

להיות גמיש על-ידי הבנת סיכוני אבטחת סייבר: חלק 4 - ניווט באיומים הנוכחיים (מאי 2021)

עיין בסעיף תוכנת כופר .

התקפות תוכנות כופר המופעלות על-ידי בני אדם: אסון ניתן למניעה (מרץ 2020)

כולל ניתוח שרשרת תקיפה של התקפות בפועל.