הגדרת משתמשים, קבוצות ומחשבים

ב- AD DS, עליך לספק לכל המשתמשים הדורשים גישה למשאבי רשת באמצעות חשבון משתמש. באמצעות חשבון משתמש זה, המשתמשים יכולים לבצע אימות מול התחום AD DS ולגשת למשאבי רשת.

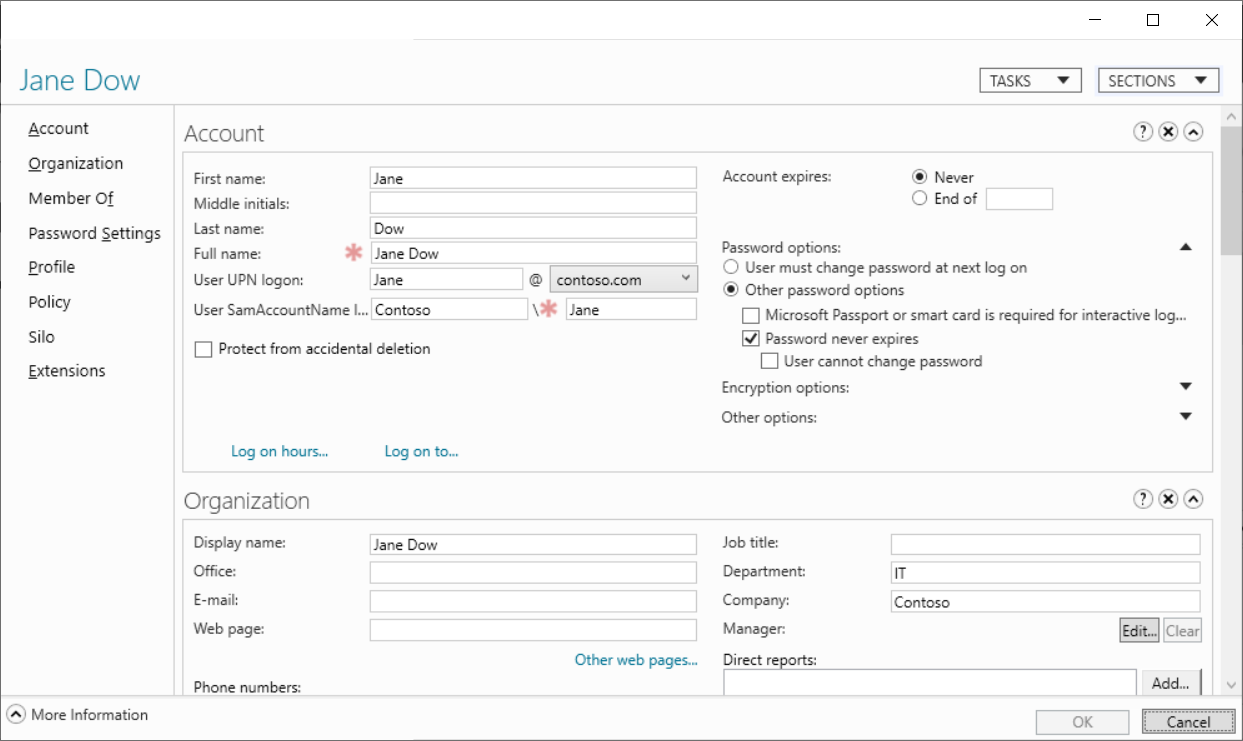

ב- Windows Server, חשבון משתמש הוא אובייקט המכיל את כל המידע המגדיר משתמש. חשבון משתמש כולל:

- שם המשתמש.

- סיסמת משתמש.

- חברויות בקבוצות.

חשבון משתמש מכיל גם הגדרות שניתן לקבוע את תצורתן בהתבסס על הדרישות הארגוניות שלך.

שם המשתמש והסיסמה של חשבון משתמש משמשים כפרטי הכניסה של המשתמש. אובייקט משתמש כולל גם כמה תכונות אחרות המתארות ומנהלות את המשתמש. באפשרותך להשתמש בכלים הבאים כדי ליצור ולנהל אובייקטי משתמש ב- AD DS:

- מרכז הניהול של Active Directory.

- משתמשים ומחשבים של Active Directory.

- מרכז הניהול של Windows.

- Windows PowerShell.

- כלי שורת הפקודה dsadd.

מהן חשבונות שירות מנוהלים?

אפליקציות רבות מכילות שירותים שאתה מתקין בשרת המארח את התוכנית. שירותים אלה פועלים בדרך כלל בעת הפעלת השרת או מופעלים על-ידי אירועים אחרים. שירותים פועלים לעתים קרובות ברקע ואינם דורשים אינטראקציה עם המשתמש. כדי להפעיל ולאמת שירות, עליך להשתמש בחשבון שירות. חשבון שירות עשוי להיות חשבון מקומי במחשב, כגון החשבונות המוכללים 'שירות מקומי', 'שירות רשת' או 'מערכת מקומית'. באפשרותך גם לקבוע תצורה של חשבון שירות לשימוש בחשבון מבוסס תחום הממוקם ב- AD DS.

כדי לעזור לרכז את הניהול ולעמוד בדרישות התוכנית, ארגונים רבים בוחרים להשתמש בחשבון מבוסס תחום להפעלת שירותי תוכניות. למרות שפעולות אלה מספקים תועלת מסוימת בשימוש בחשבון מקומי, קיימים מספר אתגרים משויכים, כגון:

- ייתכן שיהיה צורך במאמץ ניהולי נוסף כדי לנהל את סיסמת חשבון השירות באופן מאובטח.

- ייתכן שקשה לקבוע היכן חשבון מבוסס תחום נמצא בשימוש כחשבון שירות.

- ייתכן שיהיה צורך במאמץ ניהולי נוסף כדי לנהל את השם הראשי של השירות (SPN).

Windows Server תומך באובייקט AD DS בשם חשבון שירות מנוהל, שבו אתה משתמש כדי להקל על ניהול חשבון השירות. חשבון שירות מנוהל הוא מחלקת אובייקטים של AD DS המאפשרת:

- ניהול סיסמאות פשוט יותר.

- ניהול SPN פשוט יותר.

מהן חשבונות שירות מנוהלים של קבוצה?

חשבונות שירות מנוהלים של קבוצה מאפשרים לך להרחיב את היכולות של חשבונות שירות מנוהלים רגילים ליותר משרת אחד בתחום שלך. בתרחישים של חוות שרתים עם אשכולות איזון עומס ברשת (NLB) או שרתי IIS, לעתים קרובות יש צורך להפעיל שירותי מערכת או תוכנית באותו חשבון שירות. חשבונות שירות מנוהלים רגילים אינם יכולים לספק פונקציונליות של חשבון שירות מנוהל לשירותים הפועלים ביותר משרת אחד. באמצעות חשבונות שירות מנוהלים של קבוצה, באפשרותך להגדיר שרתים מרובים כך שישתמשו באותו חשבון שירות מנוהל ועדיין לשמור על היתרונות שחשבונות שירות מנוהלים מספקים, כגון תחזוקת סיסמאות אוטומטית וניהול SPN פשוט יותר.

כדי לתמוך בפונקציונליות של חשבון שירות מנוהל של קבוצה, הסביבה שלך חייבת לעמוד בדרישות הבאות:

- עליך ליצור מפתח בסיס של KDS בבקר תחום בתחום.

כדי ליצור את מפתח הבסיס של KDS, הפעל את הפקודה הבאה מתוך מודול Active Directory עבור Windows PowerShell בבקר תחום של Windows Server

Add-KdsRootKey –EffectiveImmediately

אתה יוצר חשבונות שירות מנוהלים של קבוצה באמצעות New-ADServiceAccount cmdlet של Windows PowerShell עם –PrinicipalsAllowedToRetrieveManagedPassword הפרמטר.

לדוגמה:

New-ADServiceAccount -Name LondonSQLFarm -PrincipalsAllowedToRetrieveManagedPassword SEA-SQL1, SEA-SQL2, SEA-SQL3

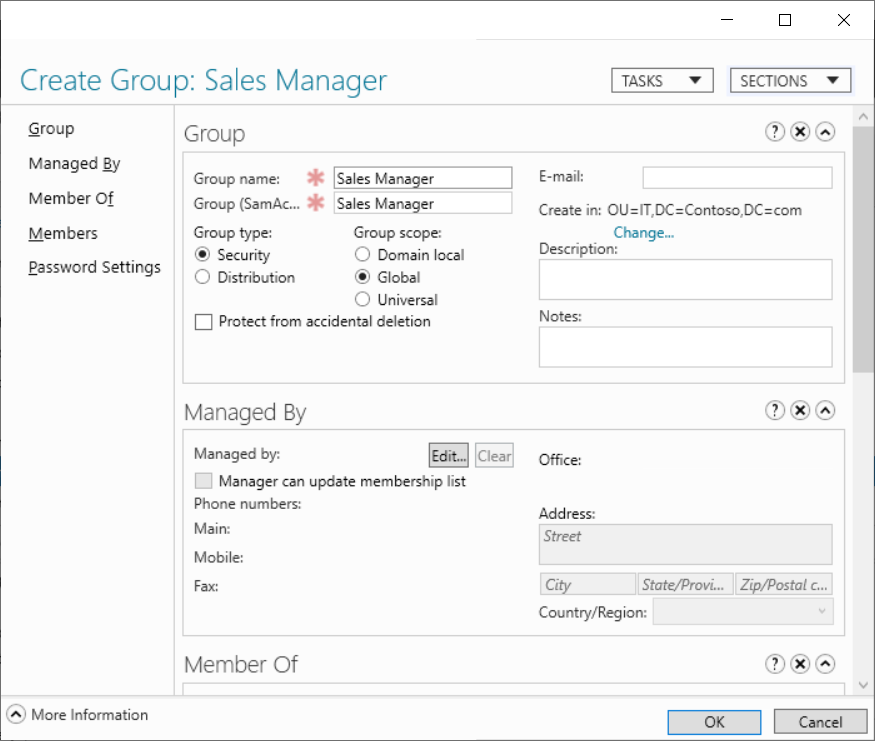

מהן אובייקטי קבוצה?

על אף שייתכן שיהיה מעשי להקצות הרשאות וזכויות בחשבונות משתמשים בודדים ברשתות קטנות, הדבר יהפוך להיות לא מעשי ולא יעיל ברשתות ארגוניות גדולות.

לדוגמה, אם כמה משתמשים זקוקים לאותה רמת גישה לתיקיה, יעיל יותר ליצור קבוצה המכילה את חשבונות המשתמשים הנדרשים ולאחר מכן להקצות את ההרשאות הדרושות לקבוצה.

תשר

כהטבה נוספת, באפשרותך לשנות הרשאות קובץ של משתמשים על-ידי הוספה או הסרה שלהם מקבוצות במקום לערוך את הרשאות הקובץ ישירות.

לפני שאתה מיישם קבוצות בארגון שלך, עליך להבין את ההיקף של סוגי קבוצות AD DS שונים. בנוסף, עליך להבין כיצד להשתמש בסוגי קבוצות כדי לנהל גישה למשאבים או כדי להקצות זכויות ניהול תחומי אחריות.

סוגי קבוצות

ברשת ארגונית של Windows Server, קיימים שני סוגים של קבוצות, המתוארים בטבלה הבאה.

| סוג קבוצה | תיאור |

|---|---|

| ביטחון | קבוצות אבטחה מותאמות לאבטחה, ואתה משתמש בהן כדי להקצות הרשאות למשאבים שונים. באפשרותך להשתמש בקבוצות אבטחה בהזנות הרשאה ברשימות בקרת גישה (ACL) כדי לשלוט באבטחה עבור גישה למשאבים. אם ברצונך להשתמש בקבוצה כדי לנהל אבטחה, היא חייבת להיות קבוצת אבטחה. |

| הפצה | יישומי דואר אלקטרוני משתמשים בדרך כלל בקבוצות תפוצה, אשר אינן מותאמות לאבטחה. באפשרותך גם להשתמש בקבוצות אבטחה כאמצעים להפצה עבור יישומי דואר אלקטרוני. |

טווחי קבוצה

Windows Server תומך בהסתמך על טווח קבוצה. הטווח של קבוצה קובע הן את טווח היכולות או ההרשאות של קבוצה והן את החברות בקבוצה. קיימים ארבעה טווחי קבוצה.

מקומי. אתה משתמש בסוג זה של קבוצה עבור שרתים עצמאיים או תחנות עבודה, בשרתים בעלי חבר תחום שאינם בקרי תחום או תחנות עבודה של חבר תחום. קבוצות מקומיות זמינות רק במחשב שבו הן קיימות. להלן המאפיינים החשובים של קבוצה מקומית:

- באפשרותך להקצות יכולות והרשאות למשאבים מקומיים בלבד, כלומר במחשב המקומי.

- חברים יכולים להיות מכל מקום ביער AD DS.

תחום-מקומי. אתה משתמש בסוג זה של קבוצה בראש ובראשונה כדי לנהל גישה למשאבים או כדי להקצות זכויות ניהול תחומי אחריות. קבוצות מקומיות של תחום קיימות בבקרי תחום בתחום AD DS, ולכן, טווח הקבוצה מקומי לתחום שבו היא שוכנת. להלן המאפיינים החשובים של קבוצות מקומיות בתחום:

- באפשרותך להקצות יכולות והרשאות למשאבים מקומיים של תחום בלבד, כלומר בכל המחשבים בתחום המקומי.

- חברים יכולים להיות מכל מקום ביער AD DS.

Global. אתה משתמש בסוג זה של קבוצה בראש ובראשונה כדי לאחד משתמשים בעלי מאפיינים דומים. לדוגמה, באפשרותך להשתמש בקבוצות כלליות כדי להצטרף למשתמשים שהם חלק ממחלקה או ממיקום גיאוגרפי. להלן המאפיינים החשובים של קבוצות כלליות:

- באפשרותך להקצות יכולות והרשאות בכל מקום ביער.

- חברים יכולים להיכלל בתחום המקומי בלבד ולכלול משתמשים, מחשבים וקבוצות כלליות מהתחום המקומי.

אוניברסלי. אתה משתמש בסוג זה של קבוצה בתדירות הגבוהה ביותר ברשתות מרובות תחומים מכיוון שהיא משלבת את המאפיינים של קבוצות מקומיות בתחום וקבוצות כלליות. באופן ספציפי, המאפיינים החשובים של קבוצות אוניברסליות הם:

- באפשרותך להקצות יכולות והרשאות בכל מקום ביער בדומה לאופן שבו אתה מקצה אותם לקבוצות כלליות.

- חברים יכולים להיות מכל מקום ביער AD DS.

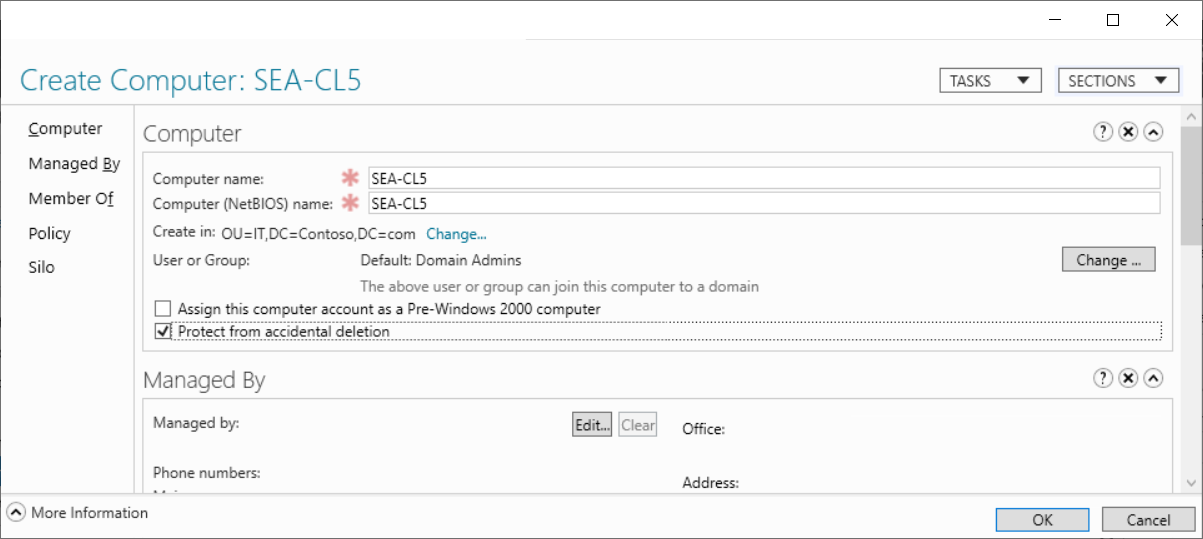

מהן אובייקטי מחשב?

מחשבים, כגון משתמשים, הם מנהלים של אבטחה, ב:

- יש להם חשבון עם שם כניסה וסיסמה ש- Windows משנה באופן אוטומטי על בסיס תקופתי.

- הם מאומתים עם התחום.

- הם יכולים להשתייך לקבוצות ויש להם גישה למשאבים, ובאפשרותך לקבוע את תצורתם באמצעות מדיניות קבוצתית.

חשבון מחשב מתחיל את מחזור החיים שלו בעת יצירת אובייקט המחשב והצטרפותו לתחום שלך. לאחר שתצטרף לחשבון המחשב לתחום שלך, משימות ניהול מדי יום כוללות:

- קובע את תצורת מאפייני המחשב.

- העברת המחשב בין פריטים OUs.

- מנהל את המחשב עצמו.

- שינוי שם, איפוס, הפיכתו ללא זמין, הפיכתו לזמינה ובסופו של דבר מחיקת אובייקט המחשב.

גורם מכיל של מחשבים

לפני שתיצור אובייקט מחשב ב- AD DS, דרוש לך מקום כדי למקם אותו. הגורם המכיל 'מחשבים' הוא גורם מכיל מוכלל בתחום AD DS. גורם מכיל זה הוא מיקום ברירת המחדל עבור חשבונות המחשב כאשר מחשב מצטרף לתחום.

גורם מכיל זה אינו OU. במקום זאת, זהו אובייקט של המחלקה Container. שמו הנפוץ הוא CN=Computers. קיימים הבדלים עדינים אך חשובים בין גורם מכיל ל- OU. אין באפשרותך ליצור OU בתוך גורם מכיל, ולכן אין באפשרותך לחלק את הגורם המכיל של המחשבים המשנה. כמו כן, לא ניתן לקשר אובייקט מדיניות קבוצתית אל גורם מכיל. לכן, מומלץ ליצור OUs מותאמים אישית כדי לארח אובייקטי מחשב, במקום להשתמש בגורמים המכילים של המחשבים.