גלה שיטות אימות

הגישה למסד הנתונים של Azure SQL מוגנת באמצעות כניסות וחומות אש. מסד הנתונים של Azure SQL תומך במשתמשים ובכניסה לאימות SQL ולאימות עם מזהה Microsoft Entra (לשעבר Azure Active Directory).

אימות SQL הוא שיטה רגילה שבה אישורים מאוחסנים ישירות בתוך מסד הנתונים של SQL. עם זאת, מזהה Microsoft Entra מאפשר למשתמשים להיכנס באמצעות אותם אישורים שבהם הם משתמשים עבור שירותים אחרים של Microsoft, כגון פורטל Azure או Microsoft 365, ומציע חוויית כניסה חלקה וא אחידה.

הערה

כאשר נעשה שימוש בכניסה של SQL Server, שמות כניסה וסיסמאות מוצפנות משודרים ברחבי הרשת, דבר שמצמצם את האבטחה שלהם.

אימות Entra של Microsoft

תכונה חיונית של פלטפורמת זהויות היא אימות אישורי משתמש בעת כניסה למכשיר, לאפליקציה או לשירות. מזהה Microsoft Entra אינו מאמת שמות משתמש וסיסמאות על-ידי שילוב מספר רכיבים כדי לשפר את האבטחה ולמזער את התמיכה של צוות התמיכה. רכיבים אלה כוללים איפוס סיסמה בשירות עצמי, אימות רב גורמי, שילוב היברידי לסינכרון שינויים בסיסמאות ואכיפה של מדיניות הגנה באמצעות סיסמה בסביבות מקומיות ואימות מעבר.

קביעת תצורה של אימות Entra של Microsoft

כל שרת לוגי של Azure המארח מסד נתונים של SQL, מתחיל בחשבון מנהל שרת יחיד. חשבון זה הוא משתמש מסד נתונים כלול במסד הנתונים הראשי והוא מהווה חלק מהתפקיד db_owner מסד נתונים של משתמשים. עם זאת, מומלץ ליצור משתמש Microsoft Entra כמנהל מערכת נוסף כדי לשפר את האבטחה ולפשט את ניהול המשתמשים.

בעת שימוש במזהה Entra של Microsoft עם שכפול גיאוגרפי, עליך להגדיר את מנהל Microsoft Entra עבור שרתי SQL ראשיים ומשניים. ללא תצורה זו, Microsoft Entra logins ומשתמשים נתקלים בשגיאות חיבור.

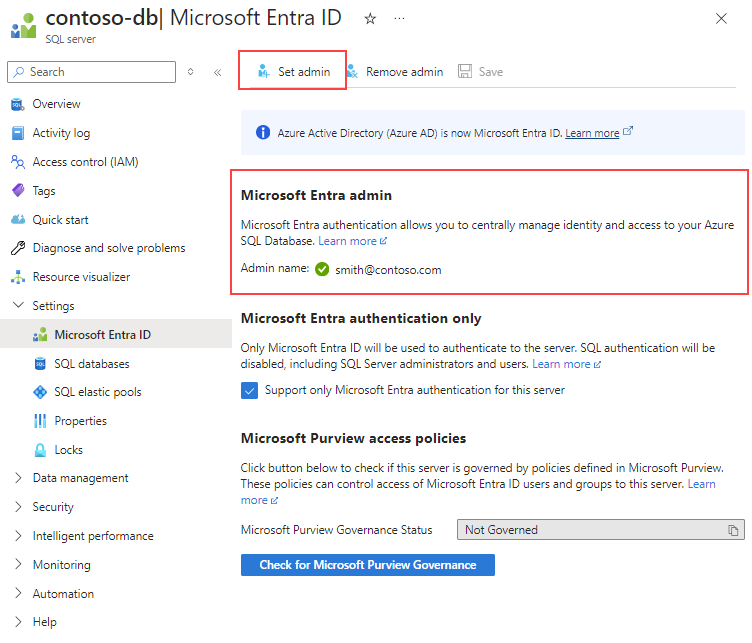

באפשרותך לנווט לדף SQL Server בפורטל Azure כדי לקבוע את התצורה של מנהל מערכת של Microsoft Entra עבור מסד הנתונים של Azure SQL. דף זה מספק מיקום מרכזי לניהול היבטים שונים של שרת SQL, כולל הגדרות אבטחה.

לאחר הקצאת משאבים למנהל מערכת של Microsoft Entra עבור מסד הנתונים של Azure SQL, באפשרותך להתחיל ליצור מנהלי שרת Microsoft Entra (כניסות) עם התחביר CREATE LOGIN .

אימות רב-גורמי (MFA)

אימות רב-גורמי של Microsoft משפר את האבטחה בכך שהוא דורש מהמשתמשים לספק שני גורמי אימות או יותר, כגון סיסמה, טלפון חכם או נתונים ביומטריים. שכבת הגנה נוספת זו עוזרת להגן על הגישה לנתונים ולאפליקציות ולהבטיח תהליך כניסה פשוט, תוך צמצום משמעותי של הסיכון לגישה בלתי מורשית.

לאחר מתן שם המשתמש והסיסמה הנכונים, המשתמשים חייבים להשלים שלב אימות נוסף, כגון מענה להודעת דחיפה או הזנת קוד גישה מהאפליקציה Microsoft Authenticator. תהליך זה מבטיח שאפילו אם האישורים הראשיים של המשתמש נחשפים לסכנה, גישה לא מורשית עדיין תימנע, ולכן משפרת את אבטחת מסד הנתונים.

לקבלת מידע נוסף על שיטות האימות וה אימות הזמינות במזהה Microsoft Entra, ראה אילו שיטות אימות ואימות זמינות במזהה Microsoft Entra?.

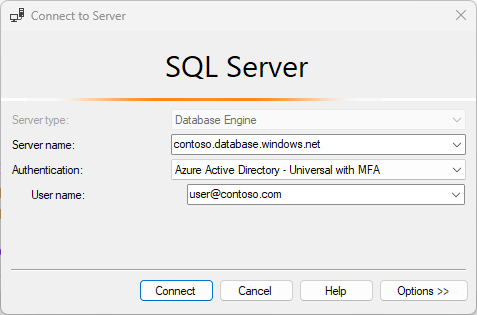

התחברות למסד נתונים של Azure SQL באמצעות אימות Entra של Microsoft

אימות Microsoft Entra משתמש בזהויות ב- Microsoft Entra ID כדי לגשת למקורות נתונים כגון Azure SQL Database, Azure SQL Managed Instance ו- Azure Synapse Analytics. מרחב Microsoft.Data.SqlClient השמות מאפשר ליישומי לקוח לציין אישורי Entra של Microsoft במצבי אימות שונים בעת התחברות למסדי נתונים אלה. כדי להשתמש באימות Entra של Microsoft, עליך לקבוע את תצורתו ולנהל אותו בתוך Azure SQL.

בעת הגדרת מאפיין Authentication החיבור במחרוזת החיבור, לקוחות יכולים לבחור את מצב האימות המועדף של Microsoft Entra.

-

אימות סיסמה:

Active Directory Passwordמצב אימות מאפשר למשתמשי Microsoft Entra מקוריים או מאוחדים לבצע אימות מול מקורות נתונים של Azure באמצעות מזהה Microsoft Entra. במצב זה, יש לכלול אישורי משתמש במחרוזת החיבור.Server=myserver.database.windows.net;Authentication=Active Directory Password; Encrypt=True; Database=mydb;User Id=user@domain.com; Password=***"; -

אימות משולב: כדי להשתמש

Active Directory Integratedבמצב אימות, דרוש לך מופע Active Directory מקומי המחובר למזהה Microsoft Entra בענן. כאשר אתה מחובר למחשב המצורף לתחום, באפשרותך לגשת למקורות נתונים של Azure SQL מבלי שתתבקש לספק אישורים. עבור יישומי .NET Framework, לא ניתן לציין שם משתמש וסיסמה במחרוזת החיבור. עבור יישומי .NET Core ו- .NET Standard, שם המשתמש הוא אופציונלי.Server=myserver.database.windows.net;Authentication=Active Directory Integrated; Encrypt=True; Database=mydb;"; -

אימות ראשי של שירות: במצב

Active Directory Service Principalאימות, יישום הלקוח מתחבר למקורות נתונים של Azure SQL באמצעות מזהה הלקוח והסוד של מנהל שירות.Server=myserver.database.windows.net;Authentication=Active Directory Service Principal; Encrypt=True;Database=mydb; User Id=AppId; Password=secret"

לקבלת מידע נוסף אודות אפשרויות אימות אחרות, ראה התחברות ל- Azure SQL באמצעות אימות Entra של Microsoft ו- SqlClient.