קביעת תצורה של זהות מנוהלת

זהות מנוהלת מאפשרת לשירותי Azure לאמת ולגשת למשאבי Azure אחרים באופן מאובטח ללא צורך בניהול אישורים. הוא מטפל באופן אוטומטי ביצירה ובניהול של הזהות, מה שהופך את חיבור השירותים לקל ומאובטח יותר.

אימות עם זהויות מנוהלות עבור משאבי Azure הוא שיטת האימות המומלצת לגישה תוכניתית ל- SQL.

בעת שימוש באימות Microsoft Entra עם Azure SQL Database, עליך להקצות זהות מנוהלת שהוקצתה על-ידי המערכת כאשר מנהלי שירות Azure משמשים ליצירת משתמשי Microsoft Entra במסד נתונים של SQL. בעבר, ניתן היה להקצות רק זהות מנוהלת שהוקצתה על-ידי המערכת לזהות השרת של Azure SQL Database, אך כעת ניתן להקצות גם זהות מנוהלת שהוקצתה על-ידי המשתמש כזהות השרת.

זהות מנוהלת שהוקצתה למערכת

בעת הפיכת זהות מנוהלת שהוקצתה על-ידי המערכת לזמינה במשאב Azure כגון שרת לוגי של SQL, נוצר מנהל שירות מיוחד במזהה Microsoft Entra. מנהל שירות זה קשור למחזור החיים של המשאב, כלומר הוא נמחק באופן אוטומטי בעת מחיקת המשאב. לא ניתן לשתף סוג זה של זהות מנוהלת והוא משויך רק למשאב Azure יחיד. הוא משמש בדרך כלל לעומסי עבודה הכלולים במשאב יחיד שזקוקים לזהויות עצמאיות, כגון אפליקציה הפועלת במחשב וירטואלי יחיד.

שימוש בזהות ניהול שהוקצתה על-ידי המערכת

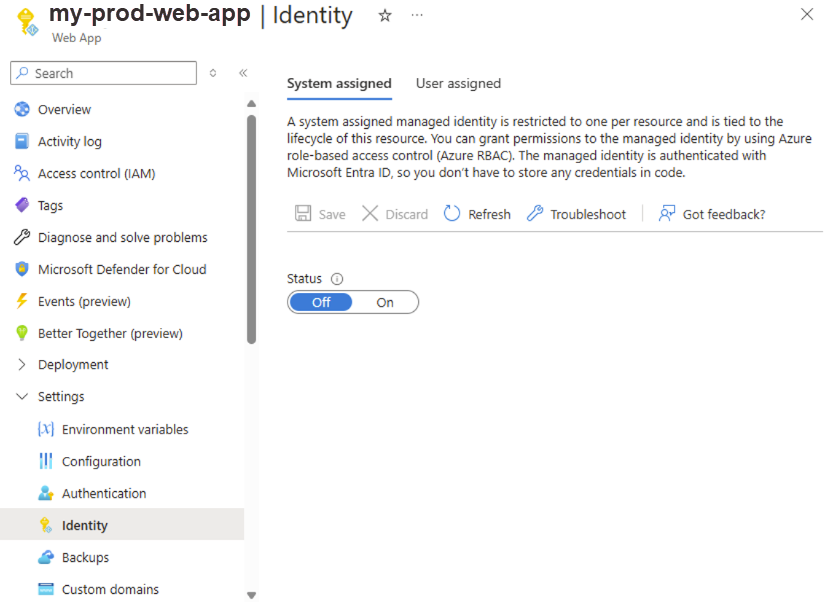

תאר לעצמך תרחיש שבו עליך להפוך זהות מנוהלת שהוקצתה על-ידי המערכת לזמינה עבור Azure Web App שלך. עליך להתחיל בגישה לפורטל Azure ולמצוא את יישום האינטרנט שלך. כשתגיע לשם, נווט לקטע ההגדרות שנמצא בתפריט השמאלי ובחר זהות.

בכרטיסיה הקצאת מערכת , תצטרך להעביר את המצבלמצב מופעל ולאחר מכן לשמור את השינויים.

כדי לאפשר ליישום לגשת למסד הנתונים באמצעות זהות המנוהלת על-ידי המערכת, יש ליצור משתמש עם ההרשאות המתאימות במסד הנתונים.

CREATE USER [my-prod-web-app] FROM EXTERNAL PROVIDER;

ALTER ROLE db_datareader ADD MEMBER [my-prod-web-app];

ALTER ROLE db_datawriter ADD MEMBER [my-prod-web-app];

לאחר מכן, בקוד היישום שלך, עליך להשתמש במחרוזת החיבור הבאה כדי להתחבר למסד הנתונים של Azure SQL באמצעות זהות מנוהלת שהוקצתה על-ידי המערכת.

Server=myserver.database.windows.net;Authentication=Active Directory Managed Identity; Encrypt=True;Database=my-db

זהות מנוהלת שהוקצתה למשתמש

זהות מנוהלת שהוקצתה על-ידי המשתמש נוצרת כמשאב Azure עצמאי. ניתן להקצות סוג זה של זהות מנוהלת למופעים מרובים של שירותי Azure שונים, מה שהופך אותו למתאים לעומסי עבודה הפועלים על משאבים מרובים ויכולים לשתף זהות יחידה.

זהות מנוהלת שהוקצתה על-ידי המשתמש שימושית גם עבור עומסי עבודה הזקוקים לאישור מראש למשאב מאובטח כחלק מזרימת הקצאת משאבים, או כאשר משאבים ממוחזרים לעתים קרובות אך ההרשאות צריכות להישאר עקביות.

שימוש בזהות ניהול שהוקצתה על-ידי המשתמש

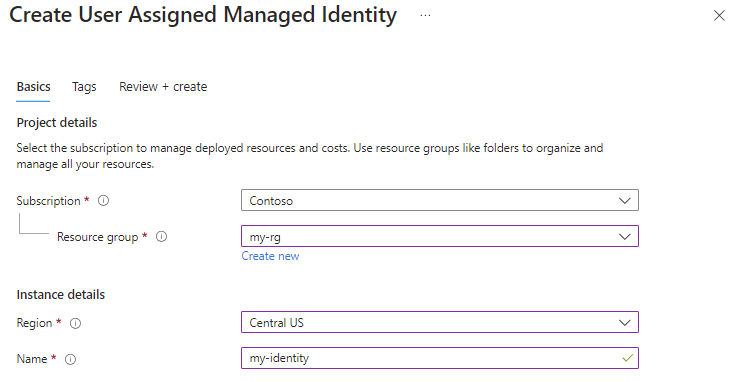

כדי להשתמש בזהויות מנוהלות עבור משאבי Azure, תחילה עלינו ליצור זהות מנוהלת על-ידי המשתמש ב- Azure.

באפשרותך להתחיל בניווט אל פורטל Azure. בחר זהויות מנוהלות ולאחר מכן בחר + צור. מלא את השדות הנדרשים בדף יצירת זהות מנוהלת שהוקצתה למשתמש .

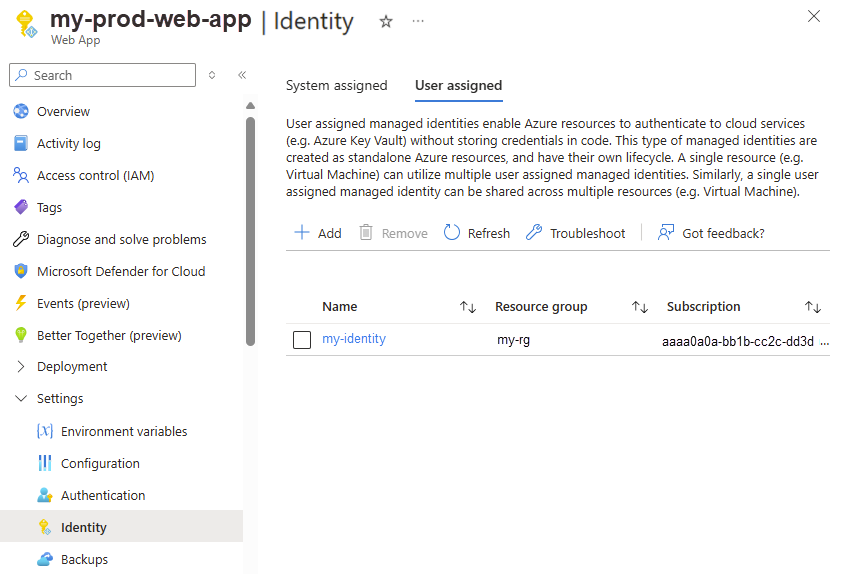

לאחר מכן, בדומה לזהות המנוהלת על-ידי המערכת, עליך להקצות את הזהות המנוהלת על-ידי המשתמש למשאב Azure. בדוגמה זו, עליך להקצות אותו ל- Azure Web App, תחת הכרטיסיה מנוהל על-ידי המשתמש .

לבסוף, צור משתמש SQL מהזהות המנוהלת במסד הנתונים המשמש כיעד באמצעות המשפט CREATE USER . בדוגמה זו, שם הזהות המנוהלת שלנו הוא הזהות שלי.

CREATE USER [my-identity] FROM EXTERNAL PROVIDER;

ALTER ROLE db_datareader ADD MEMBER [my-identity];

ALTER ROLE db_datawriter ADD MEMBER [my-identity];

מחרוזת החיבור הבאה מראה כיצד להתחבר למסד הנתונים של Azure SQL באמצעות זהות מנוהלת שהוקצתה על-ידי המשתמש.

Server=myserver.database.windows.net;Authentication=Active Directory Managed Identity; Encrypt=True;User Id=my-identity; Database=my-db

גמישות זו הופכת זהויות מנוהלות שהוקצו על-ידי המשתמש לאפשרות רב-תכליתית ומאובטחת לניהול גישה בין שירותים שונים בסביבת Azure שלך.