תכנון ברירות מחדל של אבטחה

ניהול אבטחה עשוי להיות קשה עם התקפות נפוצות הקשורות לזהות, כגון ריסוס סיסמה, הפעלה חוזרת ודיוג, הפיכה ליותר ופופולאריים יותר. ברירות מחדל של אבטחה מספקות הגדרות ברירת מחדל מאובטחות ש- Microsoft מנהלת בשם ארגונים כדי לשמור על בטיחות הלקוחות עד שארגונים יהיו מוכנים לנהל את סיפור האבטחה של הזהויות שלהם. ברירות מחדל של אבטחה מספקות הגדרות אבטחה שתצורתן תקבע מראש, כגון:

נדרשת לכל המשתמשים להירשם לאימות רב גורמי.

נדרשת ממנהלי מערכת לבצע אימות רב-גורמי.

חוסם פרוטוקולי אימות מדור קודם.

נדרש מהמשתמשים לבצע אימות רב-גורמי בעת הצורך.

הגנה על פעילויות מיוחסות כגון גישה לפורטל Azure.

זמינות

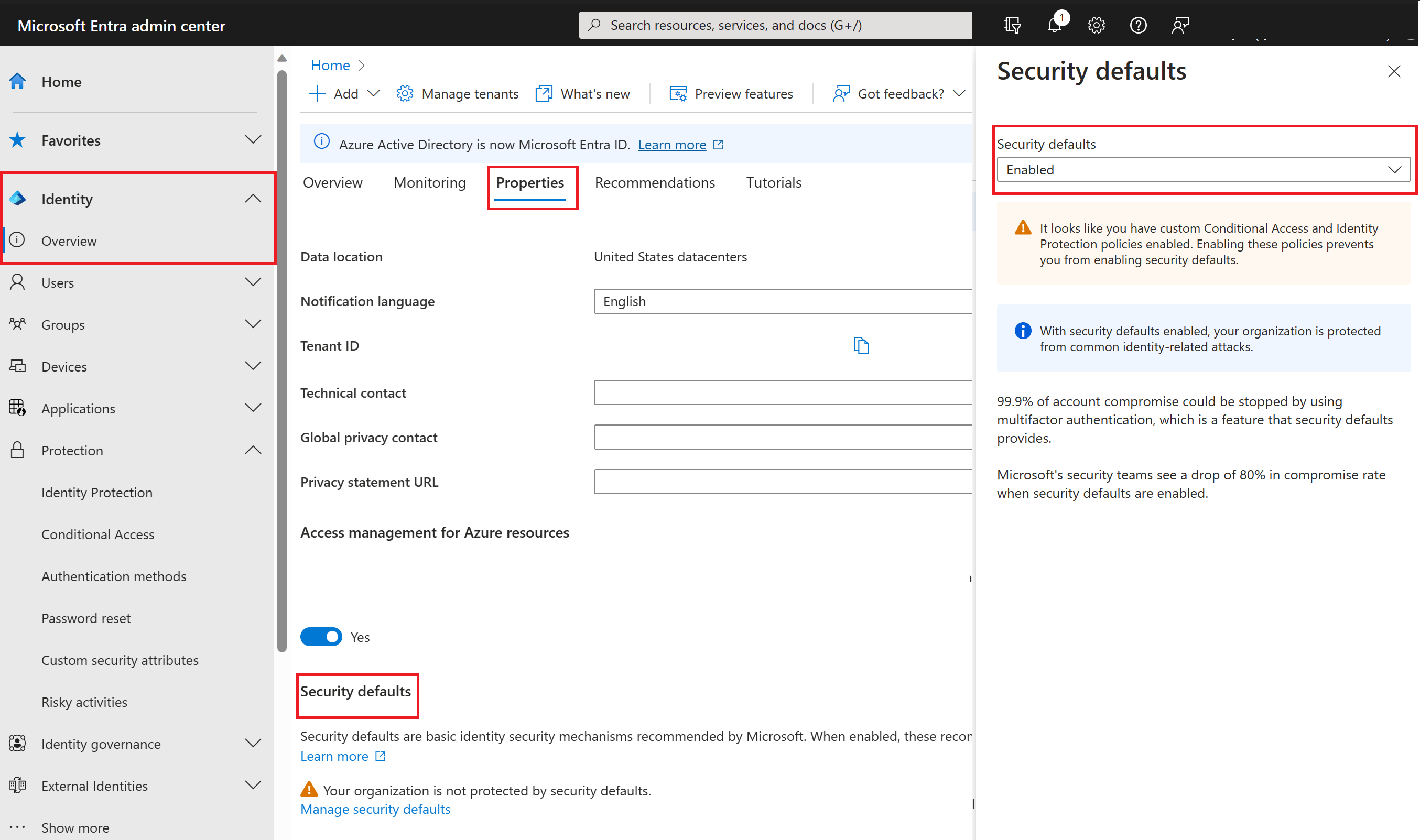

ברירות המחדל של האבטחה של Microsoft זמינות לכולם. המטרה היא להבטיח שרמת האבטחה הבסיסית של כל הארגונים זמינה ללא עלות נוספת. אתה מפעיל ברירות מחדל של אבטחה בפורטל Azure. אם הדייר שלך נוצר ב- 22 באוקטובר 2019 או לאחר מכן, ייתכן שהגדרות ברירת המחדל של האבטחה כבר זמינות בדייר שלך. כדי להגן על כל המשתמשים שלנו, תכונת ברירות המחדל של האבטחה נפרסת לכל הדיירים החדשים שנוצרים.

למי זה?

| מי צריך להשתמש ברירות מחדל של אבטחה? | מי לא צריך להשתמש ברירות מחדל של אבטחה? |

|---|---|

| ארגונים ה רוצים להגביר את תוצבת האבטחה שלהם, אך אינם יודעים כיצד להתחיל או היכן להתחיל | ארגונים המשתמשים כעת במדיניות גישה מותנית כדי לאחד אותות, לקבל החלטות ולאכוף פריטי מדיניות ארגוניים |

| ארגונים המשתמשים ברמה החינמית של רישוי מזהה Entra של Microsoft | ארגונים עם רשיונות Microsoft Entra ID Premium |

| ארגונים עם דרישות אבטחה מורכבות המ אחריות לשימוש בגישה מותנית |

פריטי מדיניות שנאכפים

רישום מאוחד של אימות רב גורמי

כל המשתמשים בדייר שלך חייבים להירשם לאימות רב גורמי (MFA) בצורת האימות הרב-גורמי. למשתמשים יש 14 ימים להירשם לאימות רב גורמי בתוך Microsoft Entra ID באמצעות האפליקציה Microsoft Authenticator. לאחר 14 הימים שחלפו, המשתמש לא יוכל להיכנס עד להשלמת הרישום. התקופה של 14 יום של משתמש מתחילה לאחר הכניסה האינטראקטיבית המוצלחת הראשונה שלו לאחר הפעלת ברירות מחדל של אבטחה.

הגנה על מנהלי מערכת

למשתמשים בעלי גישה הרשאה יש גישה מוגברת לסביבה שלך. בשל העוצמה שיש בחשבונות אלה, עליך לטפל בהם בדאגות מיוחדות. שיטה נפוצה אחת לשיפור ההגנה על חשבונות הרשאות היא לדרוש צורה חזקה יותר של אימות חשבון לכניסה. ב- Microsoft Entra ID, באפשרותך לקבל אימות חשבון חזק יותר על-ידי דרישת אימות רב-גורמי.

לאחר סיום הרישום עם אימות רב גורמי, יידרשו תשעת תפקידי מנהל המערכת הבאים של Microsoft כדי לבצע אימות נוסף בכל פעם שהם ייכנסו:

- מנהל מערכת כללי של

- מנהל מערכת של SharePoint

- מנהל מערכת של Exchange

- מנהל גישה מותנית

- מנהל אבטחה

- מנהל מרכז התמיכה

- מנהל חיובים

- מנהל משתמש

- מנהל אימות

הגנה על כל המשתמשים

אנו נוטים לחשוב שחשבונות מנהל מערכת הם החשבונות היחידים שיש צורך בשכבות נוספות של אימות. למנהלי מערכת יש גישה רחבה למידע רגיש, ובאפשרותם לבצע שינויים בהגדרות ברחבי המנוי. אך תוקפים לעתים קרובות ממקדים משתמשי קצה.

לאחר גישה של תוקפים אלה, הם יכולים לבקש גישה למידע מורשה בשם בעל החשבון המקורי. הם יכולים אפילו להוריד את מדריך הכתובות כולו כדי לבצע מתקפת דיוג על הארגון כולו.

שיטה נפוצה אחת לשיפור ההגנה עבור כל המשתמשים היא לדרוש צורה חזקה יותר של אימות חשבון, כגון אימות רב גורמי, עבור כולם. לאחר שהמשתמשים ישלמו את רישום האימות הרב-גורמי, הם יתבקשו לבצע אימות נוסף בעת הצורך. פונקציונליות זו מגינה על כל היישומים הרשומים עם מזהה Entra של Microsoft, כולל יישומי SaaS.

חסימת אימות מדור קודם

כדי להעניק למשתמשים שלך גישה נוחה לאפליקציות הענן שלך, Microsoft Entra ID תומך במגוון פרוטוקולי אימות, כולל אימות מדור קודם. אימות מדור קודם הוא בקשת אימות שבוצעה על-ידי:

- לקוחות שאינם משתמשים באימות מודרני (לדוגמה, לקוח Office 2010). אימות מודרני כולל לקוחות המיישמים פרוטוקולים, כגון OAuth 2.0, כדי לתמוך בתכונות כגון אימות רב גורמי וכרטיסים חכמים. אימות מדור קודם תומך בדרך כלל רק במנגנונים פחות מאובטחים, כגון סיסמאות.

- לקוח המשתמש בפרוטוקולי דואר כגון IMAP, SMTP או POP3.

כיום, רוב ניסיונות הכניסה התפשרים מגיעים מתוך אימות מדור קודם. אימות מדור קודם אינו תומך באימות רב-גורמי. גם אם מדיניות אימות רב-גורמי מופעלת במדריך הכתובות שלך, תוקף יכול לבצע אימות באמצעות פרוטוקול ישן יותר ועקיפת אימות רב-גורמי.

לאחר שהגדרות ברירת המחדל של האבטחה יהיו זמינות בדייר שלך, כל בקשות האימות שבוצעו על-ידי פרוטוקול ישן יותר ייחסמו. ברירות מחדל של אבטחה חוסמות אימות בסיסי של Exchange Active Sync.