יישום פקדי יישום

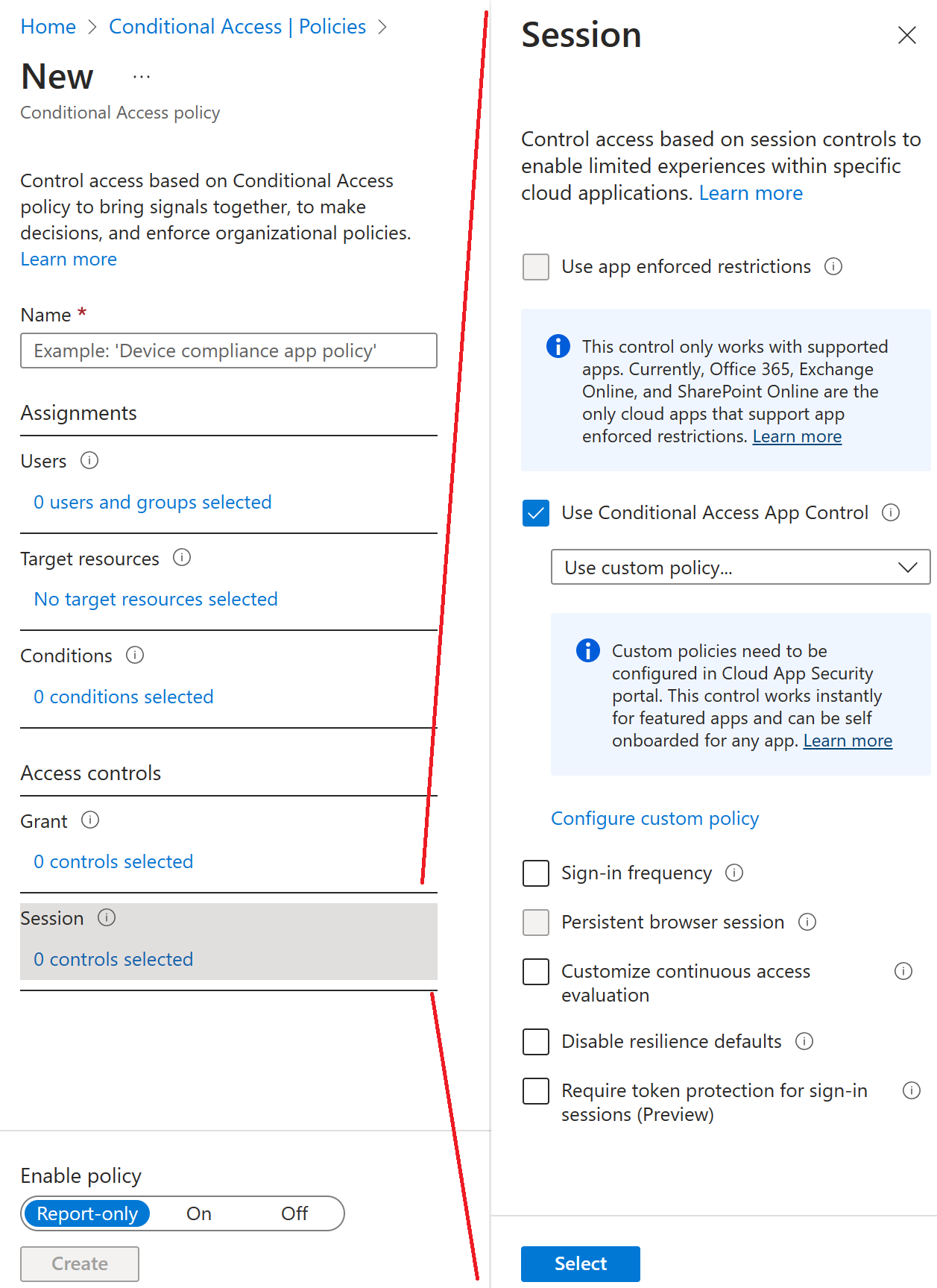

בקרת יישום גישה מותנית מאפשרת לפיקוח ולהפעלות של יישומי משתמשים להיות מנוטרים בזמן אמת בהתבסס על פריטי מדיניות של גישה והפעלה. פריטי מדיניות של גישה והפעלה נמצאים בשימוש בפורטל Microsoft Defender עבור יישומי ענן כדי למקד עוד יותר מסננים ולהגדיר פעולות שיש לבצע עבור משתמש.

בקראת אפליקציות באמצעות גישה מותנית

בקרת יישום גישה מותנית משתמשת בארכיטקטורת Proxy הפוכה ומשילוב ייחודי עם Microsoft Entra Conditional Access. גישה מותנית של Microsoft מאפשרת לך לאכוף בקרות גישה באפליקציות הארגון שלך בהתבסס על תנאים מסוימים. התנאים מגדירים על מי (משתמש או קבוצה של משתמשים) ומה (אילו יישומי ענן) והיכן (מיקומים ורשתות) חלה מדיניות גישה מותנית. לאחר קביעת התנאים, באפשרותך לנתב משתמשים אל Microsoft Defender עבור יישומי ענן, שם תוכל להגן על נתונים באמצעות בקרת יישומים של גישה מותנית על-ידי החלת בקרת גישה והפעלה.

באמצעות פריטי המדיניות של הגישה וההפעלה, באפשרותך:

- מנע סינון נתונים: באפשרותך לחסום הורדה, גזירה, העתקה והדפסה של מסמכים רגישים במכשירים לא מנוהלים, לדוגמה.

- הגן בעת ההורדה: במקום לחסום את ההורדה של מסמכים רגישים, באפשרותך לדרוש הוספת תוויות והגנה על מסמכים באמצעות Azure Information Protection. פעולה זו מבטיחה שהמסמך מוגן והגישה של המשתמש מוגבלת בהפעלה שעלולה להיות מוגנת.

- מנע העלאה של קבצים ללא תבליטים: לפני העלאה, הפצה של קובץ רגיש ומשמש אחרים, חשוב לוודא שהקובץ כולל את התווית וההגנה המתאימות. באפשרותך להבטיח העלאה של קבצים ללא תויות עם תוכן רגיש עד שהמשתמש מסווג את התוכן.

- ניטור הפעלות משתמשים לתאימות: משתמשים מסיכונים מנוטרים כשהם מתחברים לאפליקציות והפעולות שלהם נרשמות מתוך ההפעלה. באפשרותך לחקור ולנתח את אופן הפעולה של המשתמשים כדי להבין היכן, ותחת אילו תנאים, יש להחיל מדיניות הפעלה בעתיד.

- חסום גישה: באפשרותך לחסום באופן פרטני גישה עבור אפליקציות ומשתמשים ספציפיים בהתאם למספר גורמי סיכון. לדוגמה, באפשרותך לחסום אותם אם הם משתמשים באישומי לקוח כסוג של ניהול מכשירים.

- חסימת פעילויות מותאמות אישית: אפליקציות מסוימות כוללות תרחישים ייחודיים שכוללים סיכון, לדוגמה, שליחת הודעות עם תוכן רגיש באפליקציות כגון Microsoft Teams או Slack. בתרחישים מסוג זה, באפשרותך לסרוק הודעות עבור תוכן רגיש לחסום אותן בזמן אמת.

כיצד לבצע: דרוש מדיניות הגנה על יישומים ויישום לקוח מאושר עבור גישה ליישום ענן באמצעות גישה מותנית

אנשים משתמשים באופן קבוע במכשירים הניידים שלהם עבור משימות אישיות ומשימות עבודה. בעודם מוודאים שהארגון יכול להיות פרודוקטיבי, ארגונים רוצים גם למנוע אובדן נתונים מיישומים שעלולים להיות לא מאובטחים. באמצעות גישה מותנית, ארגונים יכולים להגביל את הגישה ליישומי לקוח מאושרים (התומכים באימות מודרני).

סעיף זה מציג שני תרחישים כדי לקבוע תצורה של מדיניות גישה מותנית עבור משאבים כגון Microsoft 365, Exchange Online ו- SharePoint Online.

הערה

כדי לדרוש אפליקציות לקוח מאושרות עבור מכשירי iOS ו- Android, מכשירים אלה חייבים תחילה להירשם במזהה Microsoft Entra.

תרחיש 1: יישומי Microsoft 365 דורשים יישום לקוח מאושר

בתרחיש זה, Contoso החליטה שמשתמשים המשתמשים במכשירים ניידים יכולים לגשת לכל שירותי Microsoft 365 כל עוד הם משתמשים ביישומי לקוח מאושרים, כגון Outlook Mobile, OneDrive ו- Microsoft Teams. כל המשתמשים שלהם כבר מתחברים באמצעות אישורי Microsoft Entra ויש להם רשיונות שהוקצו להם, הכוללים את Microsoft Entra ID Premium P1 או P2 ו- Microsoft Intune.

ארגונים חייבים להשלים את שלושת השלבים הבאים כדי לדרוש שימוש באפליקציית לקוח מאושרת במכשירים ניידים.

שלב 1: מדיניות עבור לקוחות אימות מודרני המבוססים על Android ו- iOS הדורשת שימוש ביישום לקוח מאושר בעת גישה ל- Exchange Online.

היכנס למרכז הניהול של Microsoft בתור מנהל אבטחה או כמנהל גישה מותנית.

עבור אל זהות, לאחר מכן הגנה ולאחר מכן גישה מותנית.

בחר +צור מדיניות חדשה.

תן שם למדיניות שלך. אנו ממליצים לארגונים ליצור תקן בעל משמעות עבור שמות פריטי המדיניות שלהם.

תחת מטלות, בחר משתמשים וקבוצות.

- תחת כלול, בחר כל המשתמשים או המשתמשים והקבוצות הספציפיים שתרצה להחיל על מדיניות זו.

- בחר סיום.

תחת יישומי ענן או פעולות, לאחר מכן כלול, בחר Office 365.

תחת תנאים, בחר פלטפורמות מכשיר.

- הגדר את קבע תצורהלכן.

- כלול את Android ו - iOS.

תחת תנאים, בחר יישומי לקוח (תצוגה מקדימה).

הגדר את קבע תצורהלכן.

בחר אפליקציות למכשירים ניידים והלקוחות של שולחן העבודהוהלקוחות של האימות המודרני.

תחת פקדי Access, לאחר מכן הענק, בחר הענק גישה, דרוש יישום לקוח מאושר ובחר בחר.

אשר את ההגדרות שלך והגדר את כדי לאפשר מדיניות .

בחר צור כדי ליצור את המדיניות שלך ותאפשר אותה.

שלב 2: קביעת תצורה של מדיניות גישה מותנית של Microsoft עבור Exchange Online עם ActiveSync (EAS).

עבור אל זהות, לאחר מכן הגנה ולאחר מכן גישה מותנית.

בחר +צור מדיניות חדשה.

תן שם למדיניות שלך. אנו ממליצים לארגונים ליצור תקן בעל משמעות עבור שמות פריטי המדיניות שלהם.

תחת מטלות, בחר משתמשים וקבוצות.

- תחת כלול, בחר כל המשתמשים או המשתמשים והקבוצות הספציפיים שתרצה להחיל על מדיניות זו.

- בחר סיום.

תחת יישומי ענן או פעולות, לאחר מכן כלול, בחר Office 365 Exchange Online.

תחת תנאים:

יישומי לקוח (תצוגה מקדימה):

- הגדר את קבע תצורהלכן.

- בחר אפליקציות למכשירים ניידים והלקוחות של שולחןהעבודה והלקוחות של Exchange ActiveSync.

תחת פקדי Access, לאחר מכן הענק, בחר הענק גישה, דרוש יישום לקוח מאושר ובחר בחר.

אשר את ההגדרות שלך והגדר את כדי לאפשר מדיניות .

בחר צור כדי ליצור את המדיניות שלך ותאפשר אותה.

שלב 3: קביעת התצורה של מדיניות ההגנה של אפליקציית Intune עבור יישומי לקוח של iOS ו- Android.

עיין במאמר כיצד ליצור ולהקצות מדיניות הגנה על אפליקציות לקבלת שלבים ליצירת מדיניות הגנה על אפליקציות עבור Android ו- iOS.

תרחיש 2: Exchange Online ו- SharePoint Online דורשים יישום לקוח מאושר

בתרחיש זה, Contoso החליטה שמשתמשים יכולים לגשת לדואר אלקטרוני ולנתונים של SharePoint במכשירים ניידים בלבד כל עוד הם משתמשים באפליקציית לקוח מאושרת, כגון Outlook Mobile. כל המשתמשים שלהם כבר מתחברים באמצעות אישורי Microsoft Entra ויש להם רשיונות שהוקצו להם, הכוללים את Microsoft Entra ID Premium P1 או P2 ו- Microsoft Intune.

ארגונים חייבים להשלים את שלושת השלבים הבאים כדי לדרוש שימוש ביישום לקוח מאושר במכשירים ניידים ובלקוחי Exchange ActiveSync.

שלב 1: מדיניות עבור לקוחות אימות מודרני המבוססים על Android ו- iOS הדורשת שימוש ביישום לקוח מאושר בעת גישה ל- Exchange Online ול- SharePoint Online.

היכנס למרכז הניהול של Microsoft בתור מנהל אבטחה או כמנהל גישה מותנית.

עבור אל זהות, לאחר מכן הגנה ולאחר מכן גישה מותנית.

בחר מדיניות חדשה.

תן שם למדיניות שלך. אנו ממליצים לארגונים ליצור תקן בעל משמעות עבור שמות פריטי המדיניות שלהם.

תחת מטלות, בחר משתמשים וקבוצות.

- תחת כלול, בחר כל המשתמשים או המשתמשים והקבוצות הספציפיים שתרצה להחיל על מדיניות זו.

- בחר סיום.

תחת יישומי ענן או פעולות, לאחר מכן כלול, בחר Office 365 Exchange Online ו- Office 365 SharePoint Online.

תחת תנאים, בחר פלטפורמות מכשיר.

- הגדר את קבע תצורהלכן.

- כלול את Android ו - iOS.

תחת תנאים, בחר יישומי לקוח (תצוגה מקדימה).

- הגדר את קבע תצורהלכן.

- בחר אפליקציות למכשירים ניידים והלקוחות של שולחן העבודהוהלקוחות של האימות המודרני.

תחת פקדי Access, לאחר מכן הענק, בחר הענק גישה, דרוש יישום לקוח מאושר ובחר בחר.

אשר את ההגדרות שלך והגדר את כדי לאפשר מדיניות .

בחר צור כדי ליצור את המדיניות שלך ותאפשר אותה.

שלב 2: מדיניות עבור לקוחות Exchange ActiveSync הדורשת שימוש ביישום לקוח מאושר.

עבור אל זהות, לאחר מכן הגנה ולאחר מכן גישה מותנית.

בחר מדיניות חדשה.

תן שם למדיניות שלך. אנו ממליצים לארגונים ליצור תקן בעל משמעות עבור שמות פריטי המדיניות שלהם.

תחת מטלות, בחר משתמשים וקבוצות.

- תחת כלול, בחר כל המשתמשים או המשתמשים והקבוצות הספציפיים שתרצה להחיל על מדיניות זו.

- בחר סיום.

תחת יישומי ענן או פעולות, לאחר מכן כלול, בחר Office 365 Exchange Online.

תחת תנאים:

יישומי לקוח (תצוגה מקדימה):

- הגדר את קבע תצורהלכן.

- בחר אפליקציות למכשירים ניידים והלקוחות של שולחןהעבודה והלקוחות של Exchange ActiveSync.

תחת פקדי Access, לאחר מכן הענק, בחר הענק גישה, דרוש יישום לקוח מאושר ובחר בחר.

אשר את ההגדרות שלך והגדר את כדי לאפשר מדיניות .

בחר צור כדי ליצור את המדיניות שלך ותאפשר אותה.

שלב 3: קביעת התצורה של מדיניות ההגנה של אפליקציית Intune עבור יישומי לקוח של iOS ו- Android.

עיין במאמר כיצד ליצור ולהקצות מדיניות הגנה על אפליקציות לקבלת שלבים ליצירת מדיניות הגנה על אפליקציות עבור Android ו- iOS.

מבט כולל על מדיניות הגנה על אפליקציות

מדיניות הגנה על אפליקציות (APP) היא כללים שמבטיחים שנתוני הארגון נשארים בטוחים או כלולים באפליקציה מנוהלת. מדיניות יכולה להיות כלל שנאכף כאשר המשתמש מנסה לגשת לנתונים "ארגוניים" או להעביר אותם, או מערך פעולות אסור או מנוטר כאשר המשתמש נמצא בתוך האפליקציה. על יישום מנוהל מוחלת מדיניות הגנה על אפליקציות, ו- Intune יכול לנהל אותה.

מדיניות הגנה על אפליקציות של ניהול יישומים למכשירים ניידים (MAM) מאפשרת לך לנהל את נתוני הארגון שלך ולהגן עליו בתוך אפליקציה. עם MAM ללא הרשמה (MAM-WE), ניתן לנהל אפליקציה הקשורה לעבודה או לבית הספר המכילה נתונים רגישים כמעט בכל מכשיר, כולל מכשירים אישיים בתרחישים של הבאת המכשיר שלך ( BYOD). אפליקציות פרודוקטיביות רבות, כגון יישומי Microsoft Office, יכולות להיות מנוהלות על-ידי Intune MAM.

כיצד ניתן להגן על נתוני אפליקציה

העובדים שלך משתמשים במכשירים ניידים גם עבור משימות אישיות וגם עבור משימות עבודה. כאשר אתה מוודא שהעובדים שלך יכולים להיות פרודוקטיביים, אתה רוצה למנוע אובדן נתונים - מכוון ולא מכוון. מומלץ גם להגן על נתוני החברה שהגישה אליהם היא ממכשירים שאינך מנהל.

באפשרותך להשתמש בפריטי מדיניות ההגנה של אפליקציית Intune ללא קשר לכל פתרון לניהול מכשירים ניידים (MDM). עצמאות זו עוזרת לך להגן על נתוני החברה שלך עם או בלי לרשום מכשירים בפתרון ניהול מכשירים. על-ידי הטמעת פריטי מדיניות ברמת היישום, באפשרותך להגביל את הגישה למשאבי החברה ולשמור נתונים במסגרת ה- Purview של מחלקת ה- IT שלך.

מדיניות הגנה על אפליקציות במכשירים

ניתן לקבוע את התצורה של פריטי מדיניות של הגנה על אפליקציות עבור אפליקציות שיפעלו במכשירים שהם:

רשום ב- Microsoft Intune: מכשירים אלה נמצאים בדרך כלל בבעלות ארגונית.

רשום לפתרון MDM של ספק חיצוני: מכשירים אלה נמצאים בדרך כלל בבעלות ארגונית.

הערה

אין להשתמש במדיניות ניהול אפליקציות למכשירים ניידים עם ניהול אפליקציות למכשירים ניידים של ספקים חיצוניים או פתרונות גורם מכיל מאובטח.

לא רשום לפתרון ניהול מכשירים ניידים: מכשירים אלה הם בדרך כלל מכשירים בבעלות עובדים שאינם מנוהלים או רשומים ב- Intune או בפתרונות MDM אחרים.

חשוב

באפשרותך ליצור מדיניות לניהול אפליקציות למכשירים ניידים עבור אפליקציות Office למכשירים ניידים שמחברות לשירותים של Microsoft 365. באפשרותך גם להגן על גישה לתיבות דואר מקומיות של Exchange על-ידי יצירת מדיניות הגנה של יישום Intune עבור Outlook עבור iOS/iPadOS ו- Android מופעלת עם אימות מודרני היברידי. לפני השימוש בתכונה זו, הקפד לעמוד בדרישות Outlook עבור iOS/iPadOS ו- Android. פריטי מדיניות של הגנה על יישומים אינם נתמכים עבור יישומים אחרים להתחברות לשירותים מקומיים של Exchange או SharePoint.

היתרונות של שימוש במדיניות הגנה על אפליקציות

להלן היתרונות החשובים של שימוש במדיניות הגנה על אפליקציות:

הגנה על נתוני החברה שלך ברמת האפליקציה. מאחר וניהול אפליקציות למכשירים ניידים אינו דורש ניהול מכשירים, באפשרותך להגן על נתוני החברה הן במכשירים מנוהלים והן במכשירים לא מנוהלים. הניהול ממורכז על זהות המשתמש, פעולה שמסירה את הדרישה לניהול מכשירים.

פרודוקטיביות של משתמשי קצה אינה מושפעת ומדיניות אינה חלה בעת שימוש ביישום בהקשר אישי. פריטי המדיניות מוחלים רק בהקשר עבודה, אשר מעניק לך את היכולת להגן על נתוני החברה מבלי לגעת בנתונים אישיים.

פריטי מדיניות של הגנה על אפליקציות מבטיחים שההגנה על שכבת האפליקציה תם. לדוגמה, באפשרותך:

- דרוש מספר זיהוי אישי כדי לפתוח יישום בהקשר עבודה.

- שלוט בשיתוף הנתונים בין אפליקציות.

- מנע את השמירה של נתוני האפליקציה של החברה במיקום אחסון אישי.

MDM, בנוסף ל- MAM, מבטיח שהמכשיר מוגן. לדוגמה, באפשרותך לדרוש מספר זיהוי אישי כדי לגשת למכשיר, או לפרוס אפליקציות מנוהלות במכשיר. באפשרותך גם לפרוס אפליקציות במכשירים באמצעות פתרון MDM כדי להעניק לך שליטה רבה יותר בניהול אפליקציות.

קיימים יתרונות נוספים לשימוש ב- MDM עם מדיניות הגנה על אפליקציות, וחברות יכולות להשתמש במדיניות הגנה על אפליקציות עם וללא MDM בו-זמנית. לדוגמה, שקול עובד שמשתמש בטלפון שהונפק על-ידי החברה, וכן את הטאבלט האישי שלו. הטלפון של החברה רשום ב- MDM ומוגן באמצעות מדיניות הגנה על אפליקציות, בעוד שהמכשיר האישי מוגן על-ידי מדיניות הגנה על אפליקציות בלבד.

אם תחיל מדיניות MAM על המשתמש מבלי להגדיר את מצב המכשיר, המשתמש מקבל את מדיניות MAM הן במכשיר BYOD והן במכשיר המנוהל על-ידי Intune. באפשרותך גם להחיל מדיניות MAM בהתבסס על המצב המנוהל. לכן, בעת יצירת מדיניות הגנה על אפליקציה, לצד יעד לכל סוגי האפליקציות, עליך לבחור לא. לאחר מכן בצע אחת מהפעולות הבאות:

- החל מדיניות MAM פחות קפדנית על מכשירים מנוהלים של Intune, והחל מדיניות MAM מגבילה יותר על מכשירים שאינם רשומים ב- MDM.

- החל מדיניות MAM על מכשירים לא מבוקרים בלבד.