יישום ניהול הפעלות והערכת גישה רציפה

בפריסות מורכבות, ייתכן שלארגונים יהיה צורך להגביל הפעלות אימות. תרחישים מסוימים עשויים לכלול:

- גישה למשאב ממכשיר לא מנוהל או משותף.

- גישה למידע רגיש מרשת חיצונית.

- משתמשים בעדיפות גבוהה או משתמשים מנהלים.

- יישומים עסקיים קריטיים.

פקדי גישה מותנית מאפשרים לך ליצור פריטי מדיניות שממקדים מקרי שימוש ספציפיים בתוך הארגון שלך מבלי להשפיע על כל המשתמשים.

לפני שתצלול לתוך פרטים על אופן קביעת התצורה של המדיניות, נבחן את תצורת ברירת המחדל.

תדירות כניסה של משתמש

תדירות הכניסה מגדירה את פרק הזמן לפני שהמשתמש מתבקש להיכנס שוב בעת ניסיון לגשת למשאב.

תצורת ברירת המחדל של מזהה Entra של Microsoft עבור תדירות הכניסה של המשתמש היא חלון גלגול של 90 יום. לעתים קרובות, נראה שלמשתמשים יש אפשרות לבצע פעולות הגיוניות, אך אפשרות זו עשויה להזיק: משתמשים המוכשרת להזין את האישורים שלהם מבלי לחשוב יכולים לספק אותם בשוגג לבקשת אישור זדונית.

ייתכן שתישמע התראות שלא יבקשו ממשתמש להיכנס שוב; במציאות, כל הפרה של מדיניות ה- IT תבטל את ההפעלה. דוגמאות מסוימות כוללות שינוי סיסמה, מכשיר לא תואם או הפיכת חשבון ללא זמין. באפשרותך גם לבטל באופן מפורש הפעלות של משתמשים באמצעות PowerShell. תצורת ברירת המחדל של מזהה Entra של Microsoft כוללת את התצורה של 'אל תבקש מהמשתמשים לספק את האישורים שלהם אם הצבת האבטחה של ההפעלות שלהם לא השתנתה'.

הגדרת תדירות הכניסה פועלת עם אפליקציות שהטמיעו פרוטוקולי OAUTH2 או OIDC בהתאם לתקנים. רוב האפליקציות עבור Windows, Mac ואפליקציות למכשירים ניידים, כולל אפליקציות האינטרנט הבאות, מצייתות להגדרה.

- Word, Excel, PowerPoint Online

- OneNote Online

- Office.com

- פורטל הניהול של Microsoft 365

- Lync for Mac 2011

- SharePoint ו- OneDrive

- לקוח אינטרנט של Teams

- Dynamics CRM Online

- פורטל Azure

הגדרת תדירות הכניסה פועלת גם עם יישומי SAML, כל עוד הם אינם משחררים קבצי Cookie משלהם ומנותבו מחדש אל Microsoft Entra ID לצורך אימות באופן קבוע.

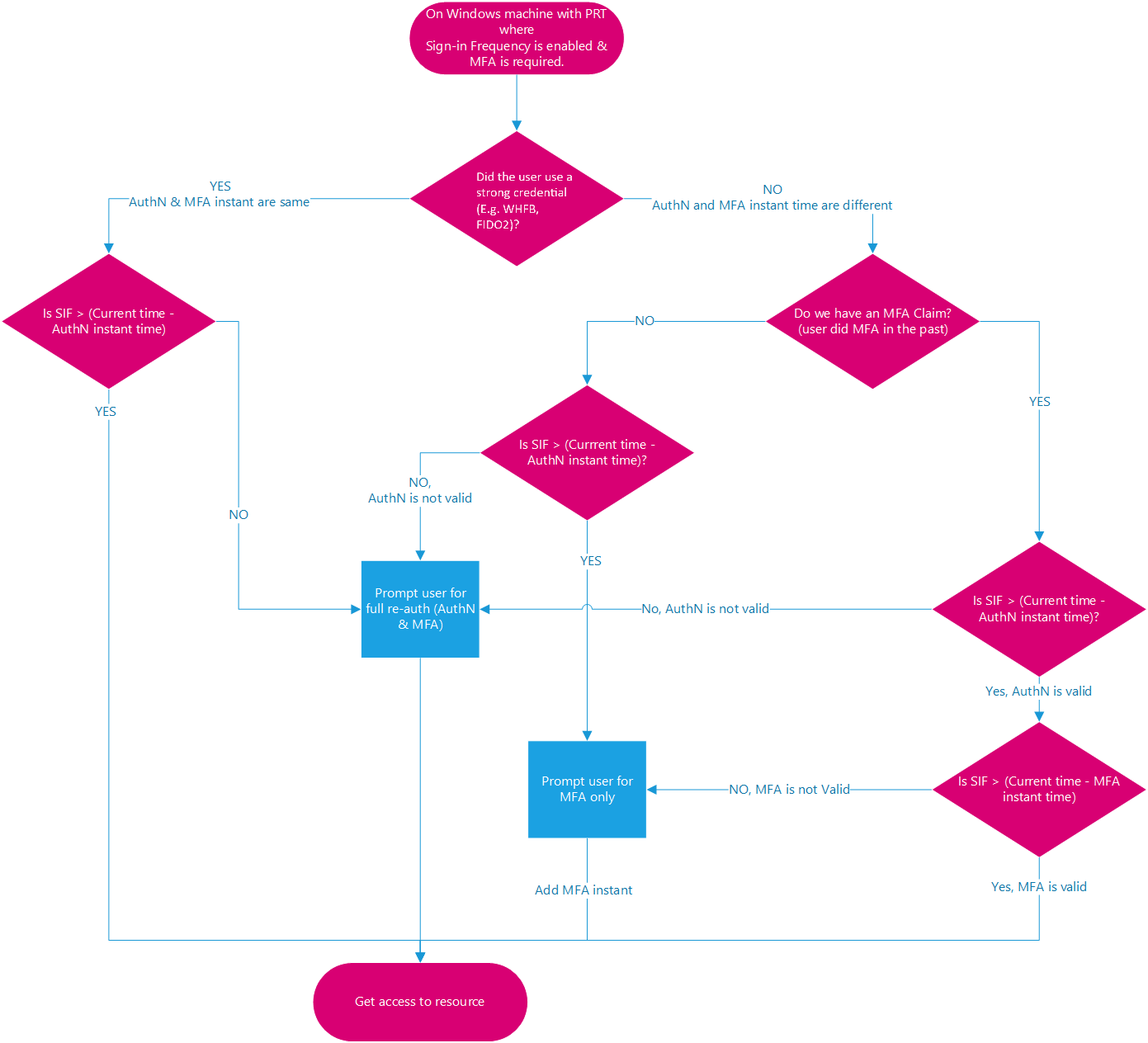

תדירות כניסה של משתמש ואימות רב גורמי

תדירות הכניסה הוחלה בעבר רק על האימות של הגורמים הראשונים במכשירים ש- Microsoft Entra צטרפה אליהם, מצורפים היברידיים של Microsoft ו- Microsoft Entra רשומים. לא היתה דרך קלה לאכיפת אימות רב-גורמי (MFA) במכשירים אלה. בהתבסס על משוב מלקוחות, תדירות הכניסה תחול גם על MFA.

תדירות כניסה של משתמש וזהויות מכשיר

אם Microsoft Entra מחובר, Microsoft Entra היברידי מצורף או מכשירים רשומים של Microsoft Entra, כאשר משתמש פותח את נעילת המכשיר שלו או נכנס באופן אינטראקטיבי, אירוע זה ימלא גם את מדיניות תדירות הכניסה. בשתי הדוגמאות הבאות, תדירות הכניסה של המשתמש מוגדרת לשעה אחת:

דוגמה 1:

- בשעה 00:00, משתמש נכנס למכשיר המצורף ל- Windows 10 Microsoft Entra ומתחיל לעבוד על מסמך המאוחסן ב- SharePoint Online.

- המשתמש ממשיך לעבוד על אותו מסמך במכשיר שלו למשך שעה.

- בשעה 01:00, המשתמש מתבקש להיכנס שוב בהתבסס על דרישת תדירות הכניסה במדיניות הגישה המותנה שהוגדרה על-ידי מנהל המערכת שלו.

דוגמה 2:

- בשעה 00:00, משתמש נכנס למכשיר המצורף ל- Windows 10 Microsoft Entra ומתחיל לעבוד על מסמך המאוחסן ב- SharePoint Online.

- בשעה 00:30, המשתמש קם ומשתמש בפסק זמן, נועל את המכשיר שלו.

- בשעה 00:45, המשתמש חוזר מהפסקה שלו ומחזיר את המכשיר ללא נעילה.

- ב- 01:45, המשתמש מתבקש להיכנס שוב בהתבסס על דרישת תדירות הכניסה במדיניות הגישה המותנה שהוגדרה על-ידי מנהל המערכת שלו מאחר שהכניסה האחרונה התרחשה ב- 00:45.

עקביות של הפעלות גלישה

הפעלת דפדפן מתמידה מאפשרת למשתמשים להישאר מחוברים לאחר סגירה ופתיחה מחדש של חלון הדפדפן שלהם. ברירת המחדל של מזהה Entra של Microsoft עבור עקביות הפעלת דפדפן מאפשרת למשתמשים במכשירים אישיים לבחור אם להמשיך בהפעלה על-ידי הצגת 'הישאר מחובר?' הצג בקשה לאחר אימות מוצלח.

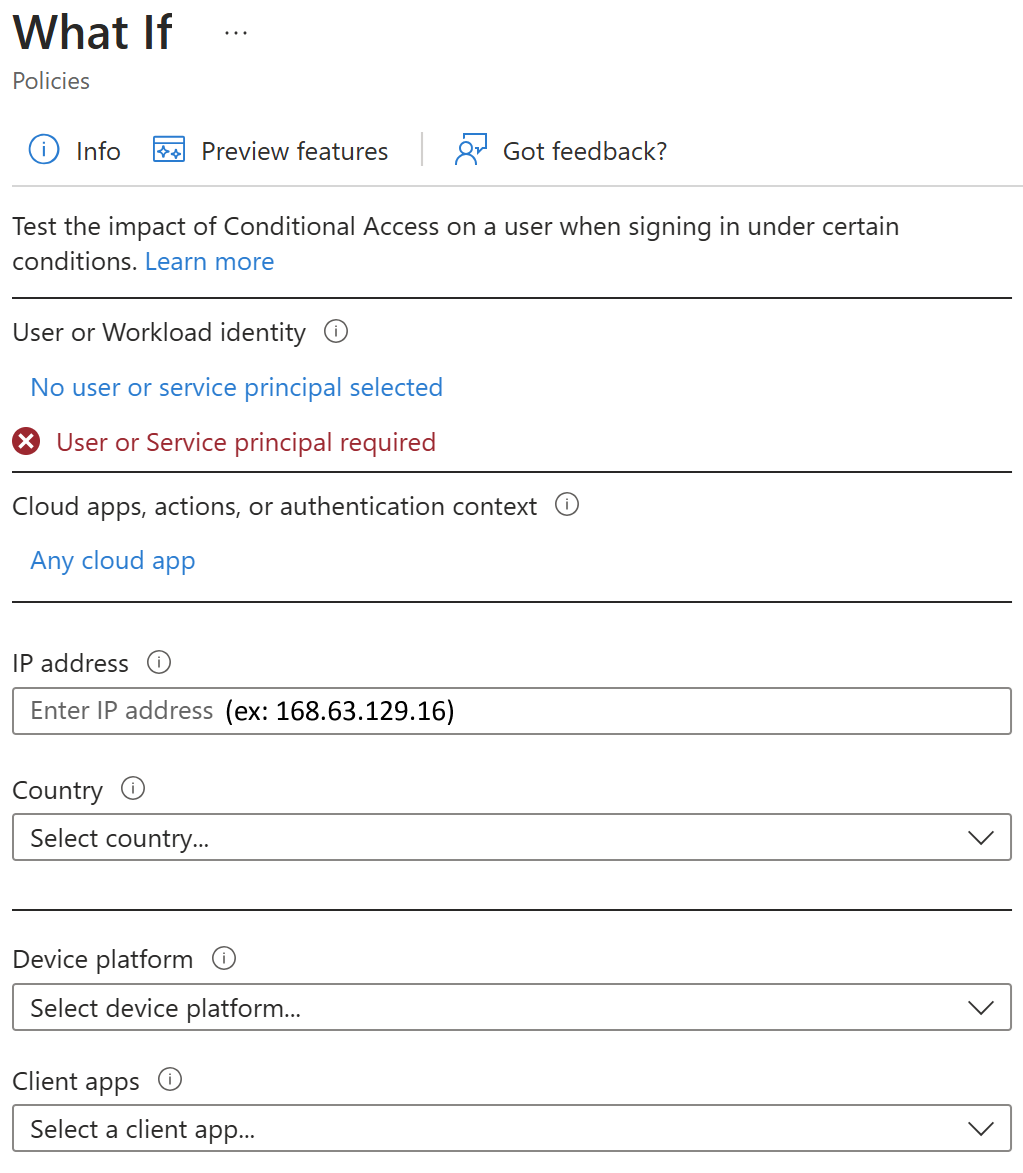

אימות

השתמש בכלי What-If כדי לדמות כניסה מהמשתמש ליישום היעד ותנאים אחרים בהתבסס על האופן שבו קבעת את תצורת המדיניות שלך. פקדי ניהול הפעלת האימות מופיעים בתוצאה של הכלי.

פריסת מדיניות

כדי לוודא שהמדיניות שלך פועלת כצפוי, מומלץ לבדוק אותה לפני ההפצה לייצור. באופן אידיאלי, השתמש בדייר בדיקה כדי לבדוק אם המדיניות החדשה שלך פועלת כצפוי.

הערכת גישה רציפה (CAE)

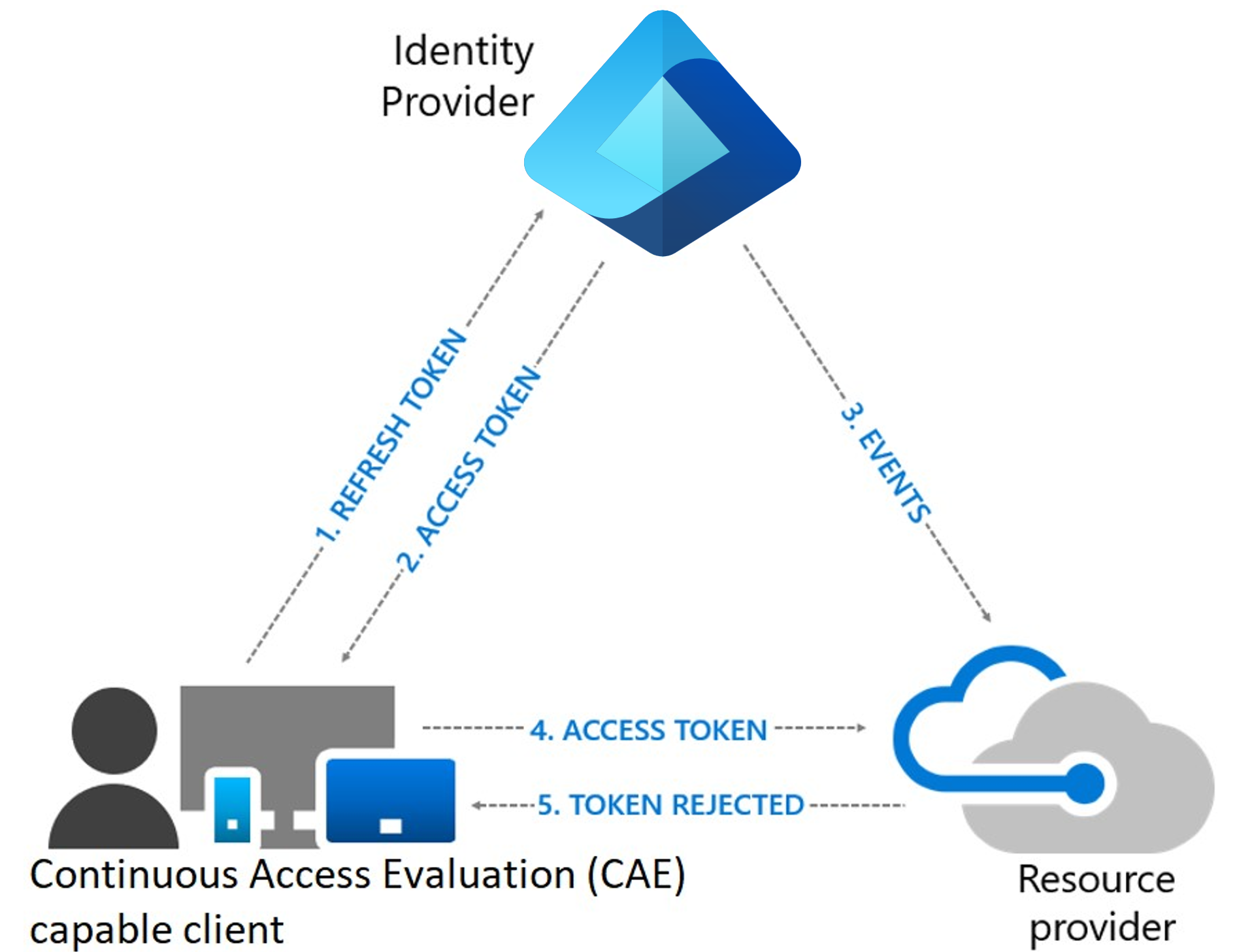

תפוגת אסימונים ורענון הם מנגנון רגיל בתעשייה. כאשר יישום לקוח כגון Outlook מתחבר לשירות כגון Exchange Online, בקשות ה- API מורשות באמצעות אסימוני גישה של OAuth 2.0. כברירת מחדל, אסימוני גישה חוקיים למשך שעה אחת, כאשר תוקפם פג, הלקוח מנותב מחדש אל מזהה Entra של Microsoft כדי לרענן אותם. תקופת רענון זו מספקת הזדמנות להעריך מחדש פריטי מדיניות עבור גישת משתמשים. לדוגמה: ייתכן שנבחר שלא לרענן את האסימון עקב מדיניות גישה מותנית, או משום שהמשתמש הפך ללא זמין במדריך הכתובות.

עם זאת, קיימת השהיה בין כאשר התנאים משתנים עבור משתמש, ומתי אכיפת שינויי מדיניות. תגובה בזמן להפרות מדיניות או לבעיות אבטחה באמת דורשת "שיחה" בין נושא האסימון, לבין Relying Party (אפליקציה נאורה). שיחה דו-כיוונית זו מעניקה לנו שתי יכולות חשובות. הצד מסתכם יכול לראות מתי מאפיינים משתנים, כגון מיקום רשת, ולספר לנפפיק האסימון. בנוסף, הוא מספק לנפפיק האסימון דרך לומר ל- Relying Party להפסיק לכבד אסימונים עבור משתמש נתון עקב פשרה בחשבון, השבתה או חששות אחרים. מנגנון השיחה הוא הערכת גישה רציפה (CAE).

היתרונות

יש כמה יתרונות עיקריים להערכת גישה רציפה.

- שינוי/איפוס של סיום משתמש או סיסמה: ביטול הפעלת המשתמש ייאכף בסמוך לזמן אמת.

- שינוי מיקום רשת: פריטי מדיניות מיקום של גישה מותנית ייאכפו בזמן אמת הקרוב.

- ניתן למנוע ייצוא אסימון למחשב מחוץ לרשת מהימנה באמצעות מדיניות מיקום של גישה מותנית.

זרימת תהליך הערכה בוטל

- לקוח התומך בהערכת גישה רציפה (CAE) מציג אישורים או אסימון רענון אל מזהה Microsoft Entra המבקש אסימון גישה עבור משאב מסוימים.

- אסימון גישה מוחזר יחד עם ממצאים אחרים ללקוח.

- מנהל מערכת מפעיל מחדש במפורש את כל אסימוני הרענון עבור המשתמש. אירוע ביטול יישלח לספק המשאבים מ- Microsoft Entra ID.

- אסימון גישה מוצג לספק המשאבים. ספק המשאבים מעריך את חוקיות האסימון ובדוק אם קיים אירוע ביטול עבור המשתמש. ספק המשאבים משתמש במידע זה כדי להחליט להעניק גישה למשאב או לא.

- במקרה של הדיאגרמה, ספק המשאבים מכחיש גישה ושולח בחזרה ללקוח אתגר דרישה של 401 ומעלה.

- הלקוח התומך ב- CAE מבין אתגר הדרישה של 401 ומעלה. הוא עוקף את המטמונים ו חוזר לשלב 1, שולח את אסימון הרענון שלו יחד עם אתגר הדרישה בחזרה אל Microsoft Entra ID. לאחר מכן, מזהה ההטרהה של Microsoft ילהעריך מחדש את כל התנאים ויתבקש מהמשתמש לבצע אימות מחדש במקרה זה.