अपना खुद का Azure Data Lake Storage Gen2 खाता उपयोग करें

Dynamics 365 Customer Insights - Data आपको अपने ग्राहक डेटा को Gen2 में संग्रहीत करने का विकल्प देता है। Azure Data Lake Storage ग्राहक डेटा में आपके द्वारा आयात किया गया डेटा और एकीकृत प्रोफ़ाइल और सेगमेंट जैसे आउटपुट डेटा शामिल होते हैं. कुछ आउटपुट डेटा को मेटाडेटा जैसे मिलान नियम या सेगमेंट कॉन्फ़िगरेशन और खोज इंडेक्स के साथ तालिकाओं के रूप में भी संग्रहीत किया जाता है। Microsoft Dataverse डेटा लेक स्टोरेज में डेटा सहेजकर, आप सहमत होते हैं कि डेटा को उस Azure स्टोरेज खाते के लिए उपयुक्त भौगोलिक स्थान पर स्थानांतरित और संग्रहीत किया जाएगा। अधिक जानकारी के लिए, Microsoft ट्रस्ट सेंटर देखें.

Customer Insights - Data प्रक्रिया में व्यवस्थापक वातावरण बना सकते हैं और डेटा संग्रहण विकल्प निर्दिष्ट कर सकते हैं .

पूर्वावश्यकताएँ

- Azure Data Lake Storage खाते उसी Azure क्षेत्र में होने चाहिए जिसे आपने Customer Insights - Data पर्यावरण बनाते समय चुना था. परिवेश का क्षेत्र जानने के लिए, सेटिंग्स>सिस्टम>अबाउट पर जाएं।

- डेटा लेक स्टोरेज खाते में पदानुक्रमित नामस्थान सक्षम होना चाहिए.

- Customer Insights - Data पर्यावरण सेट करने वाले व्यवस्थापक को स्टोरेज खाते या

customerinsightsकंटेनर पर स्टोरेज ब्लॉब डेटा सहयोगी या स्टोरेज ब्लॉब डेटा स्वामी भूमिका की आवश्यकता होती है। संग्रहण खाते में अनुमति प्रदान करने के बारे में अधिक जानकारी के लिए, संग्रहण खाता बनाएँ देखें.

अपने स्टोरेज खाते से कनेक्ट करें Customer Insights - Data

जब आप कोई नया परिवेश बनाते हैं, तो सुनिश्चित करें कि Data Lake Storage खाता मौजूद है और सभी पूर्वापेक्षाएँ पूरी हो गई हैं.

- डेटा संग्रहण चरण में पर्यावरण निर्माण के दौरान, आउटपुट डेटा सहेजें को Azure Data Lake Storage Gen2 पर सेट करें.

- अपने स्टोरेज को कनेक्ट करने का तरीका चुनें. आप प्रमाणीकरण के लिए संसाधन-आधारित विकल्प और सदस्यता-आधारित विकल्प के बीच चयन कर सकते हैं। अधिक जानकारी के लिए, देखें सेवा प्रिंसिपल का उपयोग करके किसी Azure Data Lake Storage खाते से कनेक्ट करें Microsoft Entra ।

- Azure सदस्यता के लिए, सदस्यता, संसाधन समूह, और संग्रहण खाता चुनें जिसमें

customerinsightsकंटेनर शामिल है. - खाता कुंजी के लिए, Data Lake Storage खाते के लिए खाता नाम और खाता कुंजी प्रदान करें. इस प्रमाणीकरण विधि का उपयोग करने का तात्पर्य यह है कि यदि आपका संगठन कुंजियों को घुमाता है तो आपको सूचित किया जाएगा। जब इसे घुमाया जाता है तो आपको नई कुंजी के साथ पर्यावरण कॉन्फ़िगरेशन को अपडेट करना होगा।

- Azure सदस्यता के लिए, सदस्यता, संसाधन समूह, और संग्रहण खाता चुनें जिसमें

- चुनें कि क्या आप स्टोरेज खाते से कनेक्ट करने के लिए Azure Private Link का उपयोग करना चाहते हैं और Private Link से कनेक्शन बनाना चाहते हैं .

जब डेटा अंतर्ग्रहण जैसी सिस्टम प्रक्रियाएं पूरी हो जाती हैं, तो सिस्टम स्टोरेज खाते में संबंधित फ़ोल्डर्स बनाता है। डेटा फ़ाइलें और model.json फ़ाइलें प्रक्रिया नाम के आधार पर बनाई और फ़ोल्डर में जोड़ी जाती हैं.

यदि आप एकाधिक परिवेश बनाते हैं और उन परिवेशों से आउटपुट तालिकाओं को अपने संग्रहण खाते में सहेजना चुनते हैं, तो सिस्टम कंटेनर में प्रत्येक परिवेश के लिए अलग-अलग फ़ोल्डर बनाता है। ci_environmentID

अपने स्वयं के Dataverse से डेटा साझाकरण सक्षम करें Azure Data Lake Storage (पूर्वावलोकन)

[यह आलेख रिलीज़-पूर्व दस्तावेज़ है और परिवर्तन के अधीन है.]

Dynamics 365 Customer Insights - Data आपके लिए एकीकृत प्रोफाइल और सेगमेंट जैसे आउटपुट डेटा लिखता है। Azure Data Lake Storage आप अपने आउटपुट डेटा को अपने परिवेश में उपलब्ध कराने के लिए डेटा साझाकरण सक्षम कर सकते हैं। Azure Data Lake Storage Microsoft Dataverse जो उपयोगकर्ता Customer Insights - Data पर्यावरण सेट करता है, उसे स्टोरेज खाते में कंटेनर पर कम से कम स्टोरेज ब्लॉब डेटा रीडर customerinsights अनुमतियों की आवश्यकता होती है।

महत्त्वपूर्ण

- यह एक पूर्वावलोकन सुविधा है.

- पूर्वावलोकन सुविधाएं उत्पादन में उपयोग के लिए नहीं होती हैं और इनकी कार्यक्षमता प्रतिबंधित हो सकती हैं. यह सुविधाएँ आधिकारिक रिलीज़ से पहले उपलब्ध होती हैं ताकि ग्राहक शीघ्र पहुँच प्राप्त कर सकें और प्रतिक्रिया प्रदान कर सकें.

सीमाएँ

- किसी संगठन और किसी खाते के बीच एकल एक-से-एक मैपिंग समर्थित है। Dataverse Azure Data Lake Storage

- लक्ष्य संग्रहण खाता परिवर्तित नहीं किया जा सकता.

- यदि आपके खाते तक पहुँचने के लिए Azure Private Link सेटअप की आवश्यकता है, तो डेटा साझाकरण काम नहीं करता है, क्योंकि यह फ़ायरवॉल के पीछे है। Azure Data Lake Storage Dataverse वर्तमान में निजी लिंक के माध्यम से निजी समापन बिंदुओं से कनेक्शन का समर्थन नहीं करता है।

अपने आप सुरक्षा समूह स्थापित करें Azure Data Lake Storage

अपनी Azure सदस्यता पर दो सुरक्षा समूह बनाएँ - एक रीडर सुरक्षा समूह और एक सहयोगी सुरक्षा समूह और दोनों सुरक्षा समूहों के लिए Microsoft Dataverse सेवा को स्वामी के रूप में सेट करें.

इन सुरक्षा समूहों के माध्यम से अपने संग्रहण खाते में कंटेनर पर पहुँच नियंत्रण सूची (ACL) प्रबंधित करें।

customerinsights- Microsoft Dataverse सेवा और किसी भी Dataverse-आधारित व्यावसायिक अनुप्रयोगों जैसे Dynamics 365 Sales को रीडर सुरक्षा समूह में केवल-पठन अनुमतियों के साथ जोड़ें.

- प्रोफ़ाइल और अंतर्दृष्टि लिखने के लिए पढ़ने और लिखने दोनों की अनुमति देने के लिए केवल ग्राहक अंतर्दृष्टि अनुप्रयोग को सहयोगी सुरक्षा समूह में जोड़ें।

PowerShell सेट अप करें

PowerShell स्क्रिप्ट निष्पादित करने के लिए PowerShell सेट अप करें.

Azure Active Directory ग्राफ़ के लिए PowerShell का नवीनतम संस्करण स्थापित करें.

- अपने पीसी पर, अपने कीबोर्ड पर Windows कुंजी का चयन करें और Windows PowerShell खोजें और व्यवस्थापक के रूप में चलाएँ का चयन करें।

- खुलने वाली PowerShell विंडो में,

Install-Module AzureADदर्ज करें.

तीन मॉड्यूल आयात करें.

- PowerShell विंडो में,

Install-Module -Name Az.Accountsदर्ज करें और चरणों का पालन करें। Install-Module -Name Az.ResourcesऔरInstall-Module -Name Az.Storageके लिए दोहराएँ.

- PowerShell विंडो में,

PowerShell स्क्रिप्ट निष्पादित करें और अनुमति पहचानकर्ता प्राप्त करें

हमारे इंजीनियर के GitHub रेपो से चलाने के लिए आवश्यक दो PowerShell स्क्रिप्ट डाउनलोड करें।

CreateSecurityGroups.ps1: टैनेंट व्यवस्थापक अनुमतियों की आवश्यकता है.ByolSetup.ps1: स्टोरेज खाता/कंटेनर स्तर पर स्टोरेज ब्लॉब डेटा स्वामी अनुमतियों की आवश्यकता होती है। यह स्क्रिप्ट आपके लिए अनुमति बनाती है. स्क्रिप्ट को सफलतापूर्वक चलाने के बाद आपकी भूमिका असाइनमेंट को मैन्युअल रूप से हटाया जा सकता है।

अपने Azure Data Lake Storage वाली Azure सदस्यता आईडी प्रदान करके

CreateSecurityGroups.ps1Windows PowerShell में निष्पादित करें. अतिरिक्त जानकारी और कार्यान्वित तर्क की समीक्षा करने के लिए PowerShell स्क्रिप्ट को संपादक में खोलें।यह स्क्रिप्ट आपकी Azure सदस्यता पर दो सुरक्षा समूह बनाती है: एक रीडर समूह के लिए और दूसरा सहयोगी समूह के लिए। Microsoft Dataverse सेवा इन दोनों सुरक्षा समूहों का स्वामी है।

इस स्क्रिप्ट द्वारा उत्पन्न दोनों सुरक्षा समूह ID मानों को

ByolSetup.ps1स्क्रिप्ट में उपयोग करने के लिए सहेजें।नोट

आपके टेनेंट पर सुरक्षा समूह निर्माण अक्षम किया जा सकता है. उस स्थिति में, मैन्युअल सेटअप की आवश्यकता होगी और आपके Azure AD व्यवस्थापक को सुरक्षा समूह निर्माण सक्षम करना होगा।

Windows PowerShell में Azure सदस्यता ID प्रदान करके निष्पादित करें जिसमें आपका, संग्रहण खाता नाम, संसाधन समूह नाम, तथा रीडर और सहयोगी सुरक्षा समूह ID मान शामिल हों।

ByolSetup.ps1Azure Data Lake Storage अतिरिक्त जानकारी और कार्यान्वित तर्क की समीक्षा करने के लिए PowerShell स्क्रिप्ट को संपादक में खोलें।यह स्क्रिप्ट Microsoft Dataverse सेवा और किसी भी Dataverse-आधारित व्यावसायिक अनुप्रयोगों के लिए आवश्यक भूमिका-आधारित पहुँच नियंत्रण जोड़ती है। यह

customerinsightsस्क्रिप्ट के साथ बनाए गए सुरक्षा समूहों के लिएCreateSecurityGroups.ps1कंटेनर पर एक्सेस कंट्रोल सूची (ACL) को भी अद्यतन करता है। सहयोगी समूह को rwx अनुमति दी गई है और रीडर्स समूह को r-x केवल अनुमति दी गई है।आउटपुट स्ट्रिंग की प्रतिलिपि बनाएँ जो इस प्रकार दिखाई दे:

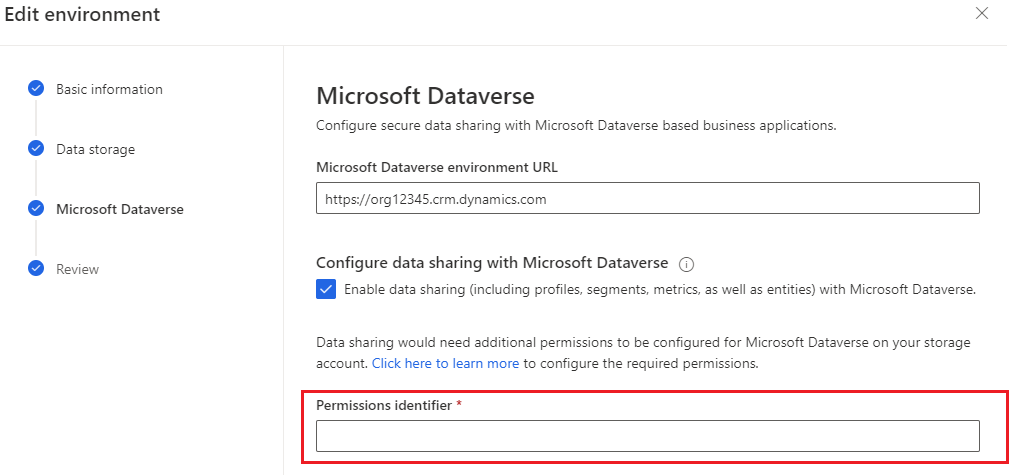

https://DVBYODLDemo/customerinsights?rg=285f5727-a2ae-4afd-9549-64343a0gbabc&cg=720d2dae-4ac8-59f8-9e96-2fa675dbdabcकॉपी किए गए आउटपुट स्ट्रिंग को अनुमति पहचानकर्ता फ़ील्ड में पर्यावरण कॉन्फ़िगरेशन के दौरान Microsoft Dataverse दर्ज करें।