Napomena

Za pristup ovoj stranici potrebna je autorizacija. Možete se pokušati prijaviti ili promijeniti direktorije.

Za pristup ovoj stranici potrebna je autorizacija. Možete pokušati promijeniti direktorije.

Napomena

Test Engine je zastario i bit će uklonjen u budućem izdanju. Koristite Power Platform Playwright samples za mogućnosti automatizacije testiranja u Power Platformi i Dynamics 365 uslugama.

Ovaj tehnički dokument opisuje sigurnosnu arhitekturu mehanizama autentifikacije u Power Apps Test Engineu. Upute usmjerene na korisnika o odabiru i konfiguriranju metoda provjere autentičnosti potražite u Vodiču za provjeru autentičnosti.

Pregled metoda provjere autentičnosti

Test Engine podržava dvije primarne metode provjere autentičnosti:

- Provjera autentičnosti stanja pohrane - Na temelju trajnih kolačića preglednika i stanja pohrane

- Autentifikacija temeljena na certifikatima - Temeljena na X.509 certifikatima i Dataverse integraciji

Obje su metode dizajnirane za podršku modernim sigurnosnim zahtjevima, uključujući višefaktorsku provjeru autentičnosti (MFA) i pravila uvjetnog pristupa.

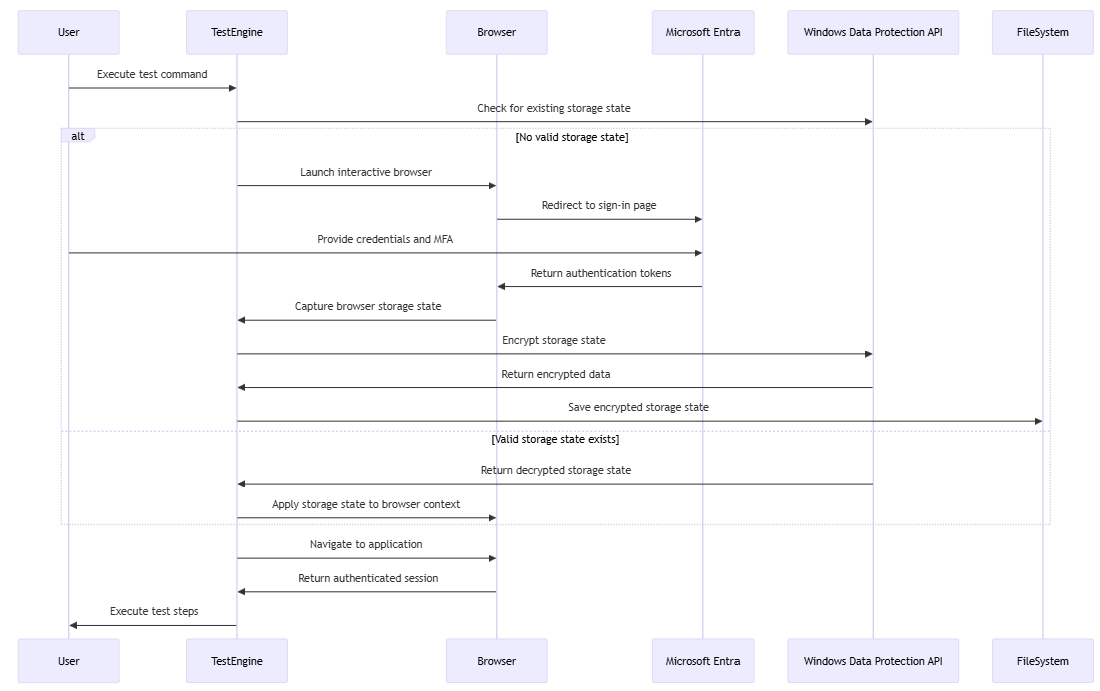

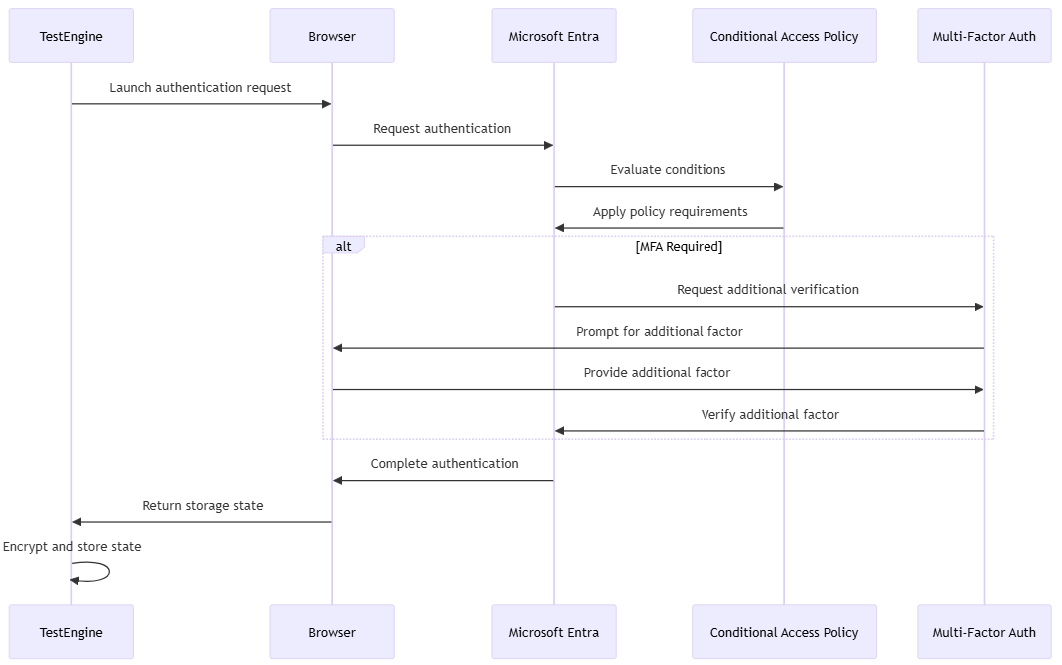

Arhitektura provjere autentičnosti stanja pohrane

Metoda provjere autentičnosti stanja pohrane koristi Playwrightovo upravljanje kontekstom preglednika za sigurno pohranjivanje i ponovnu upotrebu tokena za provjeru autentičnosti.

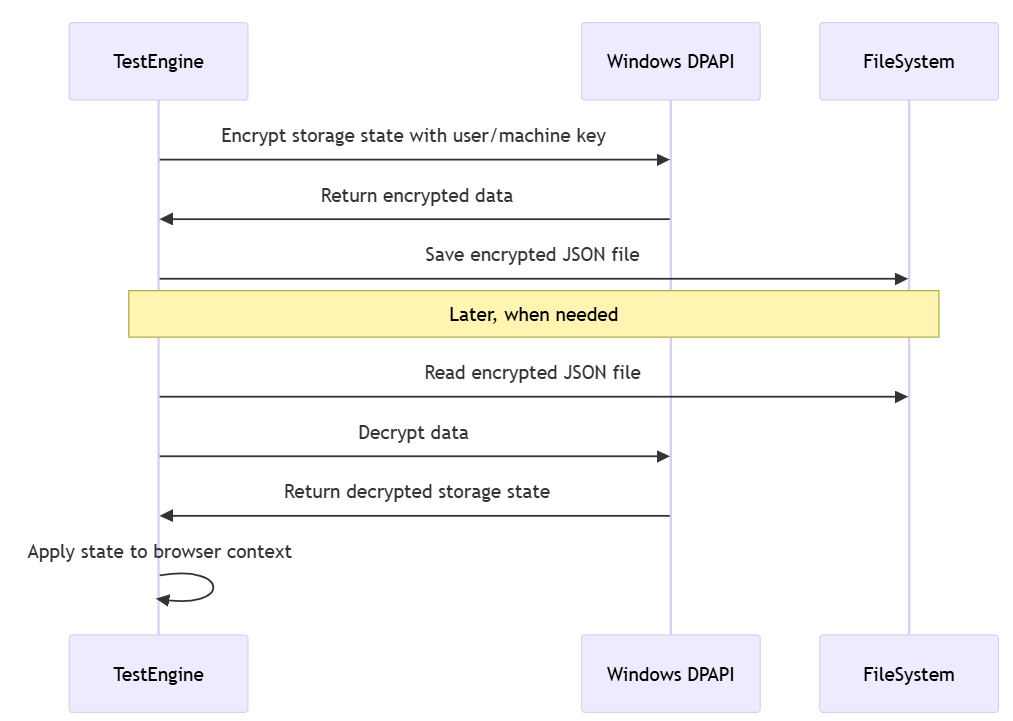

Implementacija Windows zaštite podataka

Implementacija lokalnog stanja pohrane koristi Windows Data Protection API (DPAPI) za sigurnu pohranu:

Sigurnosna razmatranja

Sigurnosna arhitektura stanja pohrane pruža:

- Zaštita tokena za provjeru autentičnosti u mirovanju pomoću DPAPI enkripcije

- Podrška za Microsoft Entra MFA i politike uvjetnog pristupa

- Izolacija sandboxa kroz kontekst Playwrightovog preglednika

- Usklađenost s Microsoft Entra politikama trajanja sesije

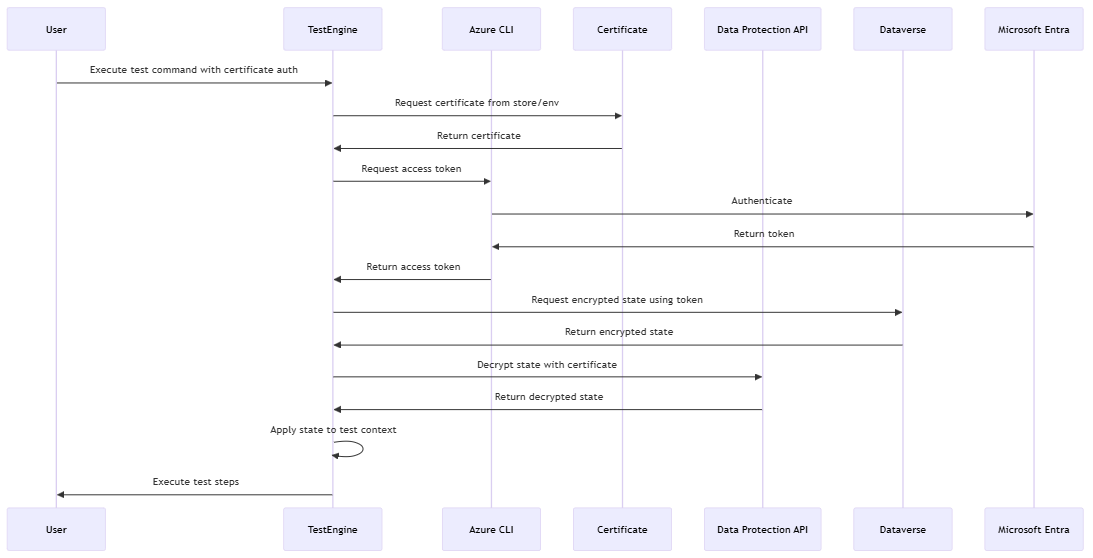

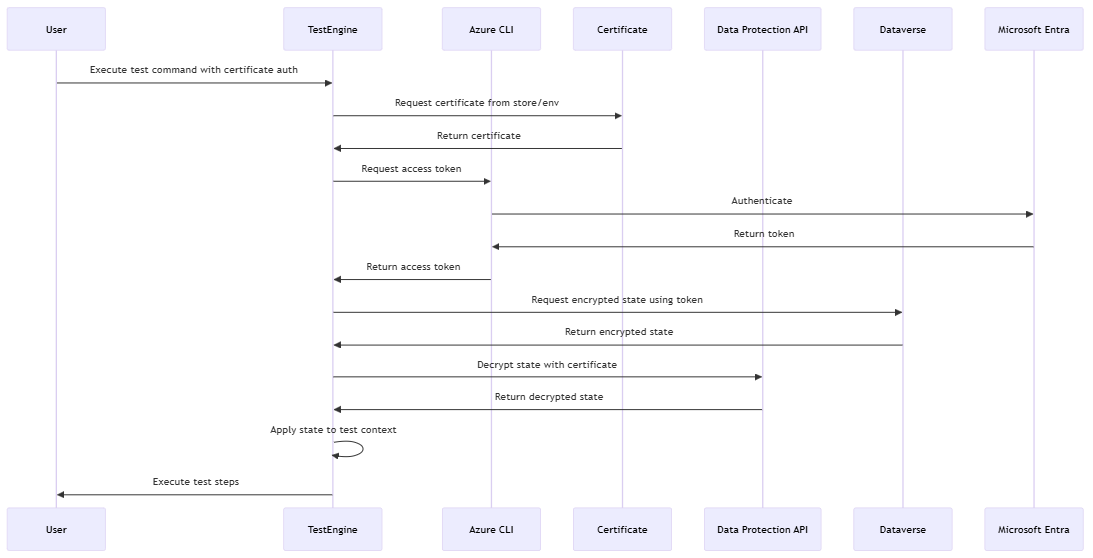

Arhitektura provjere autentičnosti temeljena na certifikatima

Provjera autentičnosti temeljena na certifikatima integrira se s Dataverse certifikatima X.509 i koristi ih za poboljšanu sigurnost i šifriranje informacija u mirovanju.

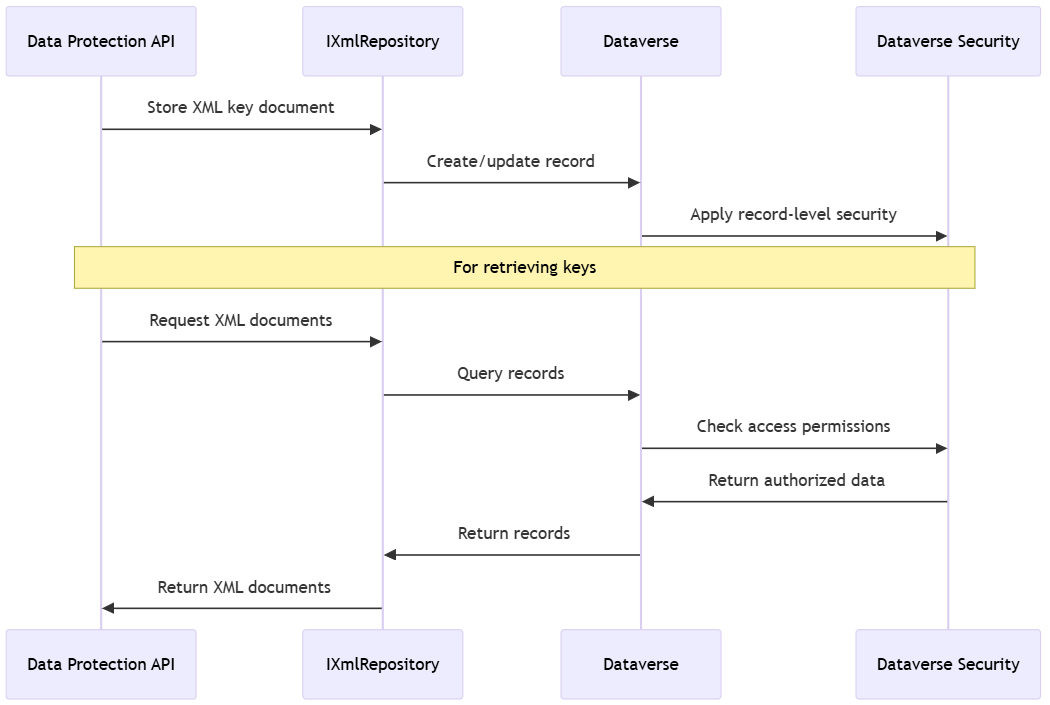

Dataverse Implementacija skladištenja

Implementacija Dataverse koristi prilagođeni XML repozitorij za sigurnu pohranu zaštitnih ključeva:

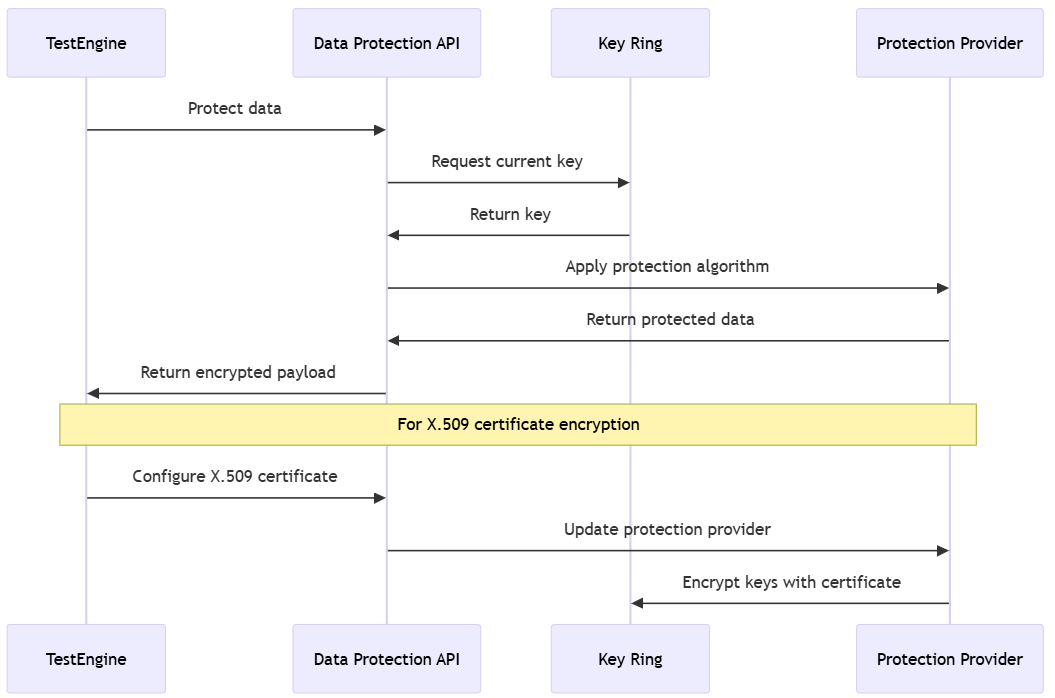

Tehnologija šifriranja

U sljedećim odjeljcima opisani su algoritmi šifriranja i pristupi upravljanju ključevima koje Test Engine koristi za zaštitu podataka za provjeru autentičnosti u mirovanju i prijenosu.

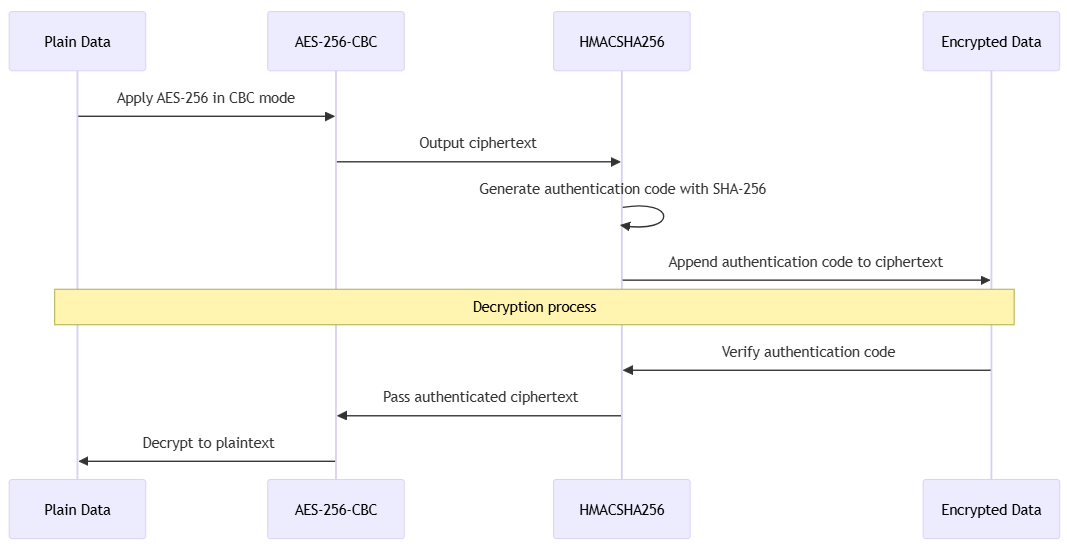

AES-256-CBC + HMACSHA256

Prema zadanim postavkama, vrijednosti podataka šifriraju se kombinacijom AES-256-CBC i HMACSHA256:

Ovaj pristup pruža:

- Povjerljivost putem AES-256 enkripcije

- Integritet putem HMAC provjere

- Provjera autentičnosti izvora podataka

Integracija API-ja za zaštitu podataka

Testni mehanizam integrira se s ASP.NET Core-ovim API-jem za zaštitu podataka za upravljanje ključevima i enkripciju:

Implementacija prilagođenog XML repozitorija

Test Engine implementira prilagođeni IXmlRepository za Dataverse integraciju:

Uvjetni pristup i kompatibilnost s MFA-om

Arhitektura autentifikacije Test Enginea dizajnirana je da besprijekorno radi s Microsoft Entra politikama uvjetnog pristupa:

Napredna sigurnosna razmatranja

U sljedećim odjeljcima istaknute su druge sigurnosne značajke i integracije koje poboljšavaju zaštitu podataka za provjeru autentičnosti i podržavaju sigurne operacije u poslovnim okruženjima.

Dataverse integracija sigurnosnog modela

Test Engine koristi Dataverse robustan sigurnosni model:

- Sigurnost na razini zapisa - Kontrolira pristup pohranjenim podacima za provjeru autentičnosti

- Model dijeljenja - Omogućuje sigurno dijeljenje konteksta provjere autentičnosti testa

- Revizija - Prati pristup osjetljivim podacima za provjeru autentičnosti

- Sigurnost na razini stupca - Pruža granularnu zaštitu osjetljivih polja

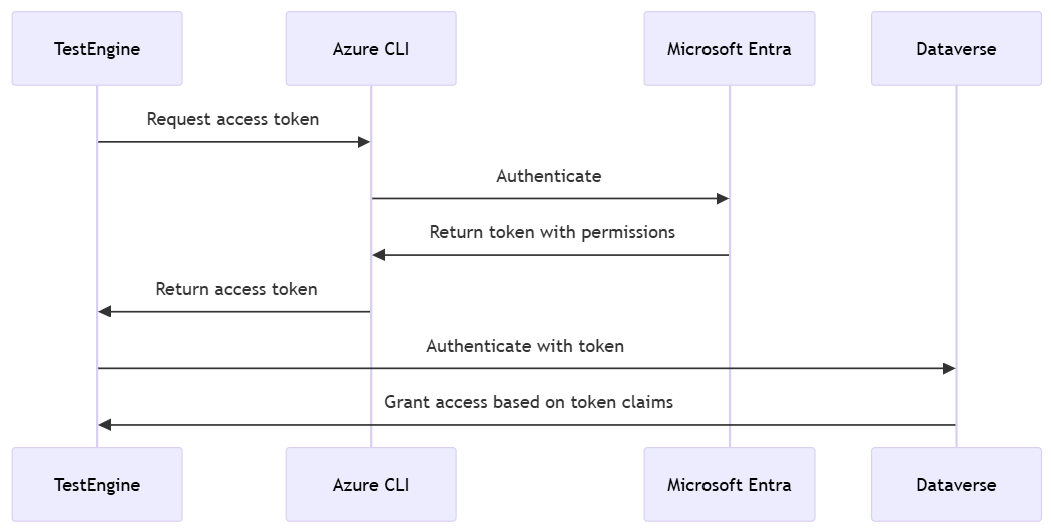

Azure CLI token management

Za Dataverse provjeru autentičnosti Test Engine sigurno dobiva pristupne tokene:

Najbolje sigurnosne prakse

Prilikom implementacije provjere autentičnosti testnog modula uzmite u obzir ove najbolje sigurnosne prakse:

- Pristup s najmanjim privilegijama – dodijelite minimalne potrebne dozvole za testiranje računa

- Redovita rotacija certifikata - povremeno ažurirajte certifikate

- Sigurne CI/CD varijable - Zaštitite varijable cjevovoda koje sadrže osjetljive podatke

- Pristup reviziji - Nadzor pristupa resursima za provjeru autentičnosti

- Izolacija okoline - Koristite zasebna okruženja za testiranje

Buduća sigurnosna poboljšanja

Potencijalna buduća poboljšanja sigurnosne arhitekture provjere autentičnosti uključuju:

- Integracija s Azure Key Vault za poboljšano upravljanje tajnama

- Podrška za upravljane identitete u Azure okruženjima

- Poboljšane mogućnosti zapisivanja i sigurnosnog nadzora

- Više pružatelja zaštite za scenarije na više platformi

Povezani članci

Zaštita podataka u ASP.NET Core

Windows API za zaštitu podataka

Microsoft Entra autentifikacija

Dataverse sigurnosni model

Provjera autentičnosti na temelju certifikata X.509