A bejelentkezési jelentés használatával tekintse át a Microsoft Entra többtényezős hitelesítési eseményeit

A Microsoft Entra többtényezős hitelesítési események áttekintéséhez és megértéséhez használhatja a Microsoft Entra bejelentkezési jelentését. Ez a jelentés az események hitelesítési adatait jeleníti meg, amikor a rendszer többtényezős hitelesítést kér egy felhasználótól, és hogy van-e feltételes hozzáférési szabályzat. A bejelentkezési jelentéssel kapcsolatos részletes információkért tekintse meg a bejelentkezési tevékenységjelentések áttekintését a Microsoft Entra ID-ban.

A Microsoft Entra bejelentkezési jelentésének megtekintése

Tipp.

A cikkben szereplő lépések a portáltól függően kissé eltérhetnek.

A bejelentkezési jelentés információkat nyújt a felügyelt alkalmazások használatáról és a felhasználói bejelentkezési tevékenységekről, amelyek a többtényezős hitelesítés használatára vonatkozó információkat tartalmaznak. Az MFA-adatokból betekintést nyerhet, hogy a többtényezős hitelesítés hogyan működik a szervezetben. A következő kérdésekre ad választ:

- Felmerült a bejelentkezés során MFA?

- Hogyan végezte el a felhasználó az MFA-hitelesítést?

- Milyen hitelesítési módszereket használtak a bejelentkezés során?

- Miért nem tudta a felhasználó elvégezni az MFA-hitelesítést?

- Hány felhasználó esetében merül fel az MFA?

- Hány felhasználó nem tudta elvégezni az MFA-hitelesítést?

- Melyek a gyakori MFA-problémák, amelyekkel a végfelhasználók találkoznak?

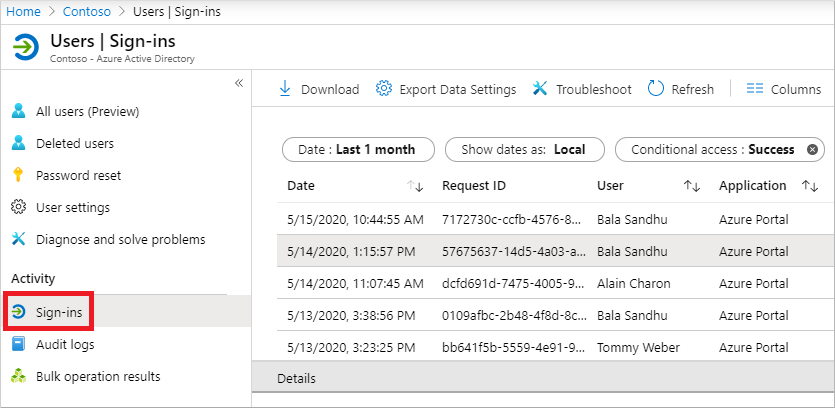

A bejelentkezési tevékenység jelentésének a Microsoft Entra felügyeleti központban való megtekintéséhez hajtsa végre az alábbi lépéseket. Az adatokat a reporting API használatával is lekérdezheti.

Jelentkezzen be a Microsoft Entra felügyeleti központba legalább hitelesítési szabályzatként Rendszergazda istratorként.

Tallózással keresse meg az Identitás> lehetőséget, majd válassza a Felhasználók>minden felhasználó lehetőséget a bal oldali menüből.

A bal oldali menüben válassza a Bejelentkezési naplók lehetőséget.

Megjelenik a bejelentkezési események listája, beleértve az állapotot is. A további részletek megtekintéséhez válasszon ki egy eseményt.

Az esemény részleteinek Feltételes hozzáférés lapján láthatja, hogy melyik szabályzat váltotta ki az MFA-kérést.

Ha elérhető, megjelenik a hitelesítés, például szöveges üzenet, Microsoft Authenticator alkalmazásértesítés vagy telefonhívás.

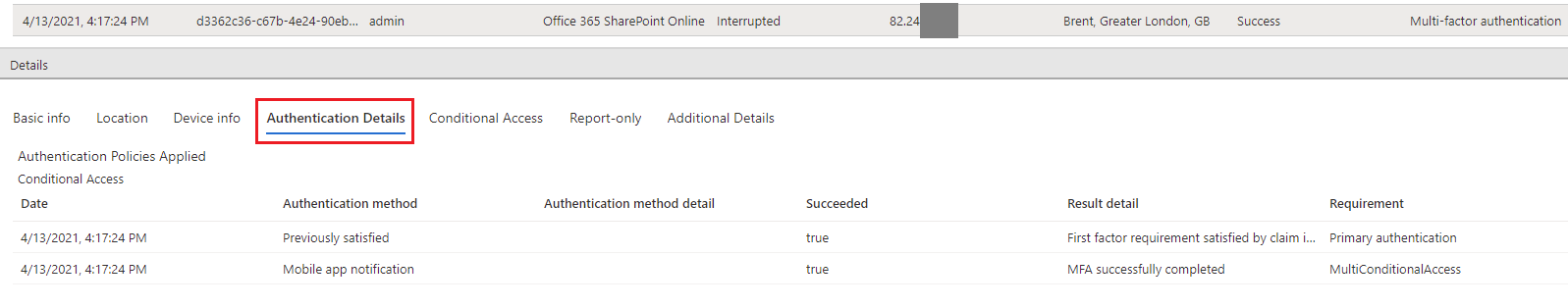

A Hitelesítés részletei lap az alábbi információkat tartalmazza az egyes hitelesítési kísérletekhez:

- Az alkalmazott hitelesítési szabályzatok listája (például feltételes hozzáférés, felhasználónkénti MFA, biztonsági alapértelmezések)

- A bejelentkezéshez használt hitelesítési módszerek sorozata

- A hitelesítési kísérlet sikeres volt-e vagy sem

- A hitelesítési kísérlet sikeres vagy sikertelen végrehajtásának részletes ismertetése

Ez az információ lehetővé teszi a rendszergazdák számára, hogy hibaelhárítást végezzenek a felhasználó bejelentkezésének minden lépésében, és nyomon követhetik az alábbiakat:

- Többtényezős hitelesítéssel védett bejelentkezések mennyisége

- Az egyes hitelesítési módszerek használati és sikerességi arányai

- Jelszó nélküli hitelesítési módszerek használata (például jelszó nélküli Telefon bejelentkezés, FIDO2 és Vállalati Windows Hello)

- Milyen gyakran teljesítik a hitelesítési követelményeket a jogkivonat-jogcímek (ahol a rendszer nem kéri a felhasználókat, hogy adjanak meg jelszót, adjanak meg egy SMS OTP-t stb.)

A bejelentkezési jelentés megtekintése közben válassza a Hitelesítés részletei lapot:

Feljegyzés

Az OATH ellenőrzési kód a hitelesítési módszerként van naplózva mind az OATH hardveres, mind a szoftveres jogkivonatokhoz (például a Microsoft Authenticator alkalmazáshoz).

Fontos

A Hitelesítés részletei lap kezdetben hiányos vagy pontatlan adatokat jeleníthet meg, amíg a naplóadatok teljesen összesítve nem lesznek. Ismert példák:

- A jogkivonat üzenetében a jogcímek által kielégített üzenet helytelenül jelenik meg a bejelentkezési események kezdeti naplózásakor.

- Az elsődleges hitelesítési sor kezdetben nem lesz naplózva.

A hitelesítési részletek ablakban az alábbi adatok jelennek meg egy bejelentkezési eseményhez, amely azt mutatja, hogy az MFA-kérés teljesült vagy megtagadva volt-e:

Az MFA teljesítése esetén az oszlop a teljesítés módjával kapcsolatos további információkat tartalmaz.

- elvégezve a felhőben

- lejárt a bérlőn konfigurált szabályzatok miatt

- regisztráció felkínálva

- a tokenben lévő jogcím alapján teljesült

- külső szolgáltató által biztosított jogcím alapján teljesült

- erős hitelesítéssel teljesült

- kihagyva, mivel a végrehajtott folyamat a Windows-közvetítő bejelentkezési folyamata volt

- alkalmazásjelszó használata miatt kihagyva

- a hely miatt kihagyva

- regisztrált eszköz használata miatt kihagyva

- megjegyzett eszköz használata miatt kihagyva

- sikeresen teljesítve

Az MFA megtagadása esetén az oszlop a megtagadás okát tartalmazza.

- hitelesítés folyamatban

- duplikált hitelesítési kísérlet

- túl sokszor lett hibás kód megadva

- érvénytelen hitelesítés

- érvénytelen mobilalkalmazásbeli ellenőrző kód

- hibás konfiguráció

- a telefonhívás üzenetrögzítőre kapcsolt

- a telefonszám formátuma érvénytelen

- szolgáltatáshiba

- nem lehet elérni a felhasználó telefonját

- a mobilalkalmazás-értesítés nem küldhető el az eszközre

- a mobilalkalmazás-értesítés nem küldhető el

- a felhasználó visszautasította a hitelesítést

- a felhasználó nem válaszolt a mobilalkalmazás értesítésére

- a felhasználó nem rendelkezik regisztrált ellenőrzési módszerekkel

- a felhasználó hibás kódot adott meg

- a felhasználó hibás PIN-kódot adott meg

- a felhasználó sikeres hitelesítés nélkül megszakította a telefonhívást

- a felhasználó blokkolva van

- a felhasználó soha nem adta még meg az ellenőrzőkódot

- a felhasználó nem található

- az ellenőrzőkód már volt használva

PowerShell-jelentéskészítés az MFA-ra regisztrált felhasználókról

Először győződjön meg arról, hogy telepítve van a Microsoft Graph PowerShell SDK telepítése.

Azonosítsa az MFA-ra regisztrált felhasználókat az alábbi PowerShell használatával. Ez a parancskészlet kizárja a letiltott felhasználókat, mivel ezek a fiókok nem hitelesíthetők a Microsoft Entra-azonosítóval:

Get-MgUser -All | Where-Object {$_.StrongAuthenticationMethods -ne $null -and $_.BlockCredential -eq $False} | Select-Object -Property UserPrincipalName

Az alábbi PowerShell-parancsok futtatásával azonosíthatja az MFA-hoz nem regisztrált felhasználókat. Ez a parancskészlet kizárja a letiltott felhasználókat, mivel ezek a fiókok nem hitelesíthetők a Microsoft Entra-azonosítóval:

Get-MgUser -All | Where-Object {$_.StrongAuthenticationMethods.Count -eq 0 -and $_.BlockCredential -eq $False} | Select-Object -Property UserPrincipalName

Azonosítsa a regisztrált felhasználókat és kimeneti módszereket:

Get-MgUser -All | Select-Object @{N='UserPrincipalName';E={$_.UserPrincipalName}},@{N='MFA Status';E={if ($_.StrongAuthenticationRequirements.State){$_.StrongAuthenticationRequirements.State} else {"Disabled"}}},@{N='MFA Methods';E={$_.StrongAuthenticationMethods.methodtype}} | Export-Csv -Path c:\MFA_Report.csv -NoTypeInformation

További MFA-jelentések

A következő további információk és jelentések érhetők el az MFA-eseményekhez, beleértve az MFA-kiszolgálóhoz tartozókat is:

| Jelentés | Hely | Leírás |

|---|---|---|

| Letiltott felhasználói előzmények | Microsoft Entra ID > Security > MFA > - blokk/letiltás feloldása felhasználók számára | A felhasználók letiltására vagy letiltására irányuló kérések előzményeit jeleníti meg. |

| Helyszíni összetevők használata | Microsoft Entra ID > Security > MFA > tevékenységjelentés | Az MFA-kiszolgáló általános használatáról nyújt tájékoztatást. A felhőbeli MFA-tevékenységek NPS-bővítményei és AD FS-naplói mostantól szerepelnek a bejelentkezési naplókban, és már nem jelennek meg ezen a jelentésben. |

| Megkerült felhasználói előzmények | Microsoft Entra ID > Security > MFA > egyszeri megkerülése | A felhasználó MFA-kiszolgálói kéréseinek előzményeit tartalmazza az MFA megkerülésére. |

| Kiszolgáló állapota | Microsoft Entra ID > Security > MFA-kiszolgáló > állapota | Megjeleníti a fiókjához társított MFA-kiszolgálók állapotát. |

A helyszíni AD FS-adapterből vagy NPS-bővítményből származó felhőbeli MFA bejelentkezési események nem töltik ki a bejelentkezési naplók összes mezőjét a helyszíni összetevő által visszaadott korlátozott adatok miatt. Ezeket az eseményeket a resourceID adfs vagy a radius alapján azonosíthatja az esemény tulajdonságai között. Ezek közé tartoznak például az alábbiak:

- resultSignature

- Appid

- deviceDetail

- conditionalAccessStatus

- authenticationContext

- isInteractive

- tokenIssuerName

- riskDetail, riskLevelAggregated,riskLevelDuringSignIn, riskState,riskEventTypes, riskEventTypes_v2

- authenticationProtocol

- incomingTokenType

Azok a szervezetek, amelyek az NPS-bővítmény legújabb verzióját futtatják, vagy a Microsoft Entra Csatlakozás Health-t használják, hely IP-címmel fognak rendelkezni az eseményekben.

Következő lépések

Ez a cikk áttekintést nyújtott a bejelentkezési tevékenység jelentéséről. A jelentés tartalmairól a Microsoft Entra ID bejelentkezési tevékenységjelentéseiből tájékozódhat részletesebben.