Az Identity Protection üzembe helyezésének megtervezése

Microsoft Entra ID-védelem észleli az identitásalapú kockázatokat, jelentéseket készít róluk, és lehetővé teszi a rendszergazdák számára, hogy kivizsgálják és elhárítsák ezeket a kockázatokat a szervezetek biztonságának és biztonságának megőrzése érdekében. A kockázatokat további eszközökbe, például a feltételes hozzáférésbe is be lehet illeszteni a hozzáférési döntések meghozatalához, vagy vissza lehet adni egy biztonsági információ- és eseménykezelési (SIEM) eszközt a további vizsgálathoz.

Ez az üzembe helyezési terv kibővíti a feltételes hozzáférés telepítési tervében bevezetett fogalmakat.

Előfeltételek

- Egy működő Microsoft Entra-bérlő p2-azonosítóval, vagy engedélyezve van a próbaverziós licenc. Ha szükséges, hozzon létre egyet ingyen.

- A Microsoft Entra ID P2-nek tartalmaznia kell az Identity Protection kockázatát a feltételes hozzáférési szabályzatokban.

- Rendszergazda Identitásvédelemmel kommunikáló felhasználóknak az általuk végrehajtott feladatoktól függően az alábbi szerepkör-hozzárendelések közül legalább egynek kell rendelkezniük. A minimális jogosultság Teljes felügyelet alapelvének követéséhez fontolja meg a Privileged Identity Management (PIM) használatát a kiemelt szerepkör-hozzárendelések igény szerinti aktiválásához.

- Identitásvédelmi és feltételes hozzáférési szabályzatok és konfigurációk olvasása

- Identitásvédelem kezelése

- Feltételes hozzáférési szabályzatok létrehozása vagy módosítása

- Egy tesztfelhasználó (nem rendszergazda), amely lehetővé teszi, hogy ellenőrizze, hogy a szabályzatok a várt módon működnek-e, mielőtt valós felhasználókra helyeznénk őket. Ha létre kell hoznia egy felhasználót, olvassa el a rövid útmutatót: Új felhasználók hozzáadása a Microsoft Entra-azonosítóhoz.

- Olyan csoport, amelynek a nem rendszergazda felhasználó tagja. Ha létre kell hoznia egy csoportot, olvassa el a Csoport létrehozása és tagok hozzáadása a Microsoft Entra-azonosítóban című témakört.

A megfelelő érdekelt felek bevonása

Ha a technológiai projektek meghiúsulnak, általában a hatásokkal, az eredményekkel és a felelősségekkel kapcsolatos eltérő elvárások miatt teszik ezt. Ezeknek a buktatóknak a elkerülése érdekében győződjön meg arról, hogy a megfelelő érdekelt feleket veszi fel, és hogy a projektben szereplő érdekelt szerepkörök jól érthetők legyenek az érdekelt felek dokumentálásával, a projektbemenetükkel és az elszámoltathatósággal.

Változás közlése

A kommunikáció kritikus fontosságú az új funkciók sikeressége szempontjából. Proaktív módon kell kommunikálnia a felhasználókkal a felhasználói élmény változásairól, a változásokról, valamint arról, hogy hogyan kérhet támogatást, ha problémákat tapasztalnak.

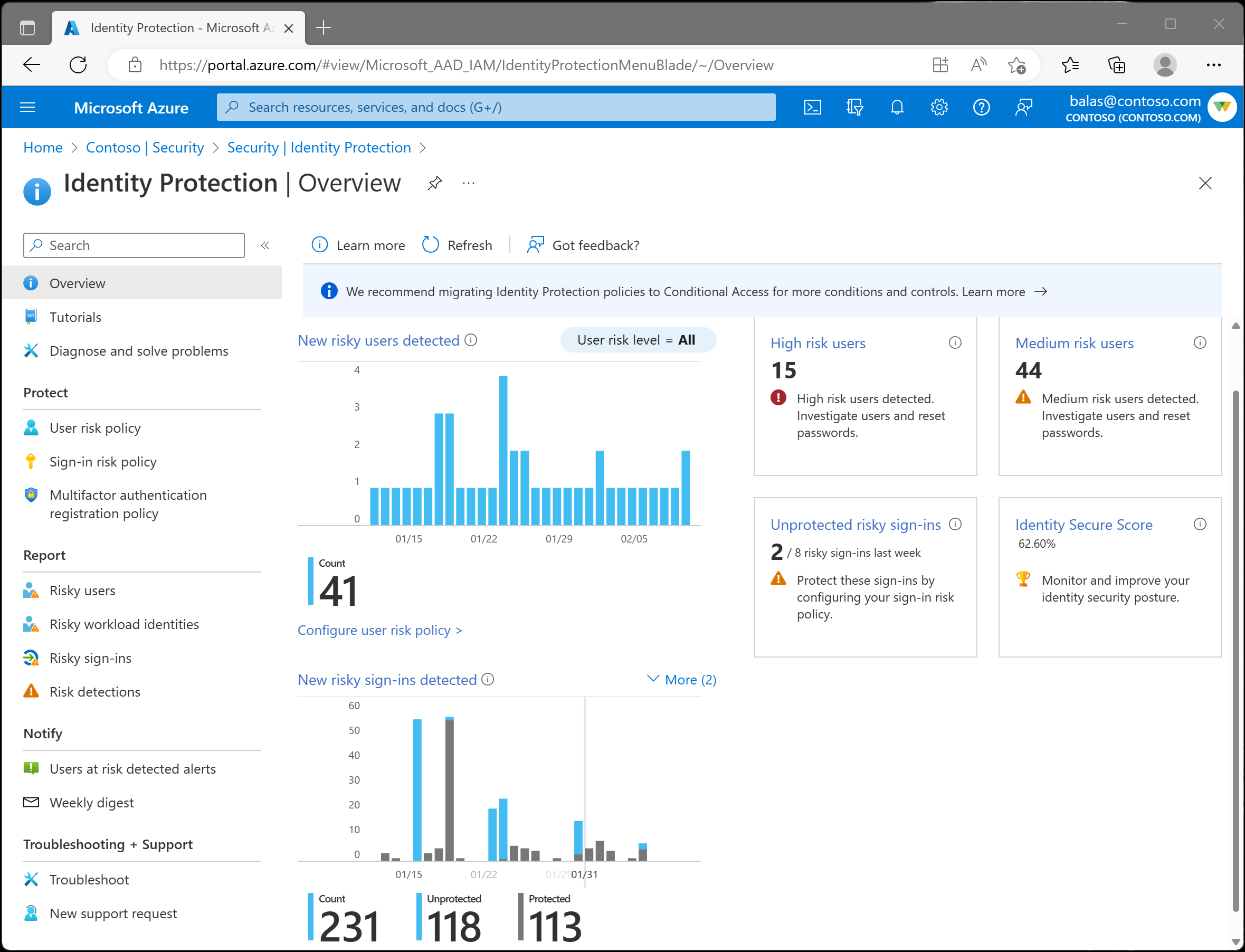

1. lépés: Meglévő jelentések áttekintése

A kockázatalapú feltételes hozzáférési szabályzatok üzembe helyezése előtt fontos áttekinteni az Identity Protection-jelentéseket . Ez a felülvizsgálat lehetőséget ad arra, hogy vizsgálja meg az esetleg kihagyott gyanús viselkedést, és ha úgy ítéli meg, hogy nincsenek veszélyben, zárja be vagy erősítse meg ezeket a felhasználókat biztonságosként.

- Kockázatészlelések vizsgálata

- Remediate risks and unblock users

- Tömeges módosítások végrehajtása a Microsoft Graph PowerShell használatával

A hatékonyság érdekében javasoljuk, hogy a 3. lépésben tárgyalt szabályzatok segítségével a felhasználók önműködően végezzenek javítást.

2. lépés: Feltételes hozzáférési kockázati szabályzatok tervezése

Az Identity Protection kockázati jelzéseket küld a feltételes hozzáférésnek, hogy döntéseket hozzon, és olyan szervezeti szabályzatokat kényszerítsen ki, mint a többtényezős hitelesítés vagy a jelszómódosítás megkövetelése. A szabályzatok létrehozása előtt a szervezeteknek több elemet is meg kell tervezniük.

Szabályzatkizárások

A feltételes hozzáférési szabályzatok hatékony eszközök, ezért javasoljuk, hogy zárja ki a következő fiókokat a szabályzatokból:

- A bérlői szintű fiókzárolás megakadályozása érdekében vészhelyzeti hozzáféréssel vagy üvegtöréses fiókokkal. Abban a valószínűtlen esetben, ha az összes rendszergazda ki van zárva a bérlőből, a vészhelyzeti hozzáférésű rendszergazdai fiók segítségével bejelentkezhet a bérlőbe a hozzáférés helyreállításához szükséges lépések végrehajtásához.

- További információt a Segélyhívási fiókok kezelése a Microsoft Entra ID-ban című cikkben talál.

- Szolgáltatásfiókok és szolgáltatásnevek, például a Microsoft Entra Csatlakozás Szinkronizálási fiók. A szolgáltatásfiókok nem interaktív fiókok, amelyek nincsenek adott felhasználóhoz kötve. Ezeket általában olyan háttérszolgáltatások használják, amelyek programozott hozzáférést biztosítanak az alkalmazásokhoz, de rendszergazdai célokra is használhatók a rendszerekbe való bejelentkezéshez. Az ilyen szolgáltatásfiókokat ki kell zárni, mivel az MFA programozott módon nem fejezhető be. A szolgáltatásnevek által kezdeményezett hívásokat a felhasználókra vonatkozó feltételes hozzáférési szabályzatok nem tiltják le. A feltételes hozzáférés használata számítási feladatok identitásaihoz szolgáltatásnevekre vonatkozó szabályzatok definiálásához.

Többtényezős hitelesítés

Ahhoz azonban, hogy a felhasználók önállóan elhárítsa a kockázatokat, regisztrálniuk kell a Microsoft Entra többtényezős hitelesítésre, mielőtt kockázatossá válnának. További információt a Microsoft Entra többtényezős hitelesítés üzembe helyezésének megtervezése című cikkben talál.

Ismert hálózati helyek

Fontos, hogy névvel ellátott helyeket konfiguráljon a feltételes hozzáférésben, és adja hozzá a VPN-tartományokat Felhőhöz készült Defender Alkalmazásokhoz. A megbízhatóként vagy ismertként megjelölt nevesített helyekről érkező bejelentkezések javítják Microsoft Entra ID-védelem kockázatszámítások pontosságát. Ezek a bejelentkezések csökkentik a felhasználók kockázatát, ha megbízhatóként vagy ismertként megjelölt helyről hitelesítik magukat. Ez a gyakorlat csökkenti a környezet bizonyos észlelései esetén a hamis pozitív értékeket.

Csak jelentés mód

A csak jelentéskészítési mód egy feltételes hozzáférési szabályzat állapota, amely lehetővé teszi a rendszergazdák számára, hogy kiértékeljék a feltételes hozzáférési szabályzatok hatását, mielőtt kényszerítenék őket a környezetükben.

3. lépés: A szabályzatok konfigurálása

Az Identity Protection MFA-regisztráció szabályzata

Az Identity Protection többtényezős hitelesítési regisztrációs szabályzatával a felhasználók regisztrálva lesznek a Microsoft Entra többtényezős hitelesítéshez, mielőtt használniuk kellene őket. Kövesse a cikk lépéseit: A Microsoft Entra többtényezős hitelesítés regisztrációs szabályzatának konfigurálása a szabályzat engedélyezéséhez.

Conditional Access policies

Bejelentkezési kockázat – A felhasználók többsége normál viselkedéssel rendelkezik, amely nyomon követhető, ha nem ettől a normától esik, kockázatos lehet, ha csak be kell jelentkeznie. Letilthatja a felhasználót, vagy megkérheti őket, hogy hajtsanak végre többtényezős hitelesítést annak bizonyítására, hogy valóban azok, akikről azt mondják, hogy ők. Első lépésként érdemes lehet ezeket a szabályzatokat csak a rendszergazdáknak hatókörbe helyezni.

Felhasználói kockázat – A Microsoft együttműködik a kutatókkal, a bűnüldözéssel, a Microsoft különböző biztonsági csapataival és más megbízható forrásokkal a kiszivárgott felhasználónév- és jelszópárok megtalálásához. A sebezhető felhasználók észlelésekor javasoljuk, hogy a felhasználók többtényezős hitelesítést végezzenek el, majd állítsa alaphelyzetbe a jelszavukat.

A kockázatszabályzatok konfigurálása és engedélyezése című cikk útmutatást nyújt a kockázatkezeléshez szükséges feltételes hozzáférési szabályzatok létrehozásához.

4. lépés: Monitorozási és folyamatos üzemeltetési igények

E-mail-értesítések

Engedélyezze az értesítéseket , hogy válaszolhasson, ha egy felhasználót veszélynek jelölnek meg, így azonnal megkezdheti a vizsgálatot. Heti kivonatoló e-maileket is beállíthat, amelyek áttekintést adnak az adott hét kockázatáról.

Monitorozás és vizsgálat

Az Identity Protection-munkafüzet segíthet a bérlői minták figyelésében és keresésében. Figyelje meg ezt a munkafüzetet a trendek és a Csak feltételes hozzáférés jelentés mód eredményeinek figyelése érdekében, hogy vannak-e olyan módosítások, amelyeket módosítani kell, például a névvel ellátott helyeken.

Felhőhöz készült Microsoft Defender Alkalmazások egy olyan vizsgálati keretrendszert biztosít, amelyet a szervezetek kiindulópontként használhatnak. További információkért tekintse meg az anomáliadetektálási riasztások kivizsgálását ismertető cikket.

Az Identity Protection API-kkal a kockázati információkat más eszközökre is exportálhatja, így a biztonsági csapat figyelheti és riasztást készíthet a kockázati eseményekről.

A tesztelés során érdemes lehet szimulálni néhány fenyegetést a vizsgálati folyamatok teszteléséhez.