Készlet létrehozása a lemeztitkosítás engedélyezése mellett

Ha Azure Batch készletet hoz létre a Virtual Machine Configuration használatával, a lemeztitkosítási konfiguráció megadásával platform által felügyelt kulccsal titkosíthatja a készlet számítási csomópontjait.

Ez a cikk bemutatja, hogyan hozhat létre Batch-készletet, amelyen engedélyezve van a lemeztitkosítás.

Miért érdemes lemeztitkosítási konfigurációval rendelkező készletet használni?

Batch-készlettel a számítási csomópont operációs rendszerén és ideiglenes lemezén érheti el és tárolhatja az adatokat. A kiszolgálóoldali lemez platform által felügyelt kulccsal történő titkosítása alacsony többletterheléssel és kényelemmel védi ezeket az adatokat.

A Batch ezen lemeztitkosítási technológiák egyikét fogja alkalmazni a számítási csomópontokon a készlet konfigurációja és a regionális támogatottság alapján.

- Felügyelt lemeztitkosítás inaktív állapotban platform által felügyelt kulcsokkal

- Titkosítás a gazdagépen platform által felügyelt kulccsal

- Azure Disk Encryption

Nem fogja tudni megadni, hogy melyik titkosítási módszert alkalmazza a rendszer a készlet csomópontjaira. Ehelyett megadhatja a csomópontjaikon titkosítani kívánt céllemezeket, a Batch pedig kiválaszthatja a megfelelő titkosítási módszert, biztosítva, hogy a megadott lemezek titkosítva legyenek a számítási csomóponton. Az alábbi kép azt mutatja be, hogy a Batch hogyan teszi ezt a lehetőséget.

Fontos

Ha egyéni Linux-lemezképpel hozza létre a készletet, csak akkor engedélyezheti a lemeztitkosítást, ha a készlet titkosítást használ a gazdagépen támogatott virtuálisgép-mérethez. A gazdagépen történő titkosítás jelenleg nem támogatott a felhasználói előfizetési készletekben, amíg a funkció nyilvánosan elérhetővé nem válik az Azure-ban.

Egyes lemeztitkosítási konfigurációk megkövetelik, hogy a készlet virtuálisgép-családja támogatja a gazdagépen történő titkosítást. Lásd : Végpontok közötti titkosítás a gazdagép titkosításával annak megállapításához, hogy mely virtuálisgép-családok támogatják a gazdagépen a titkosítást.

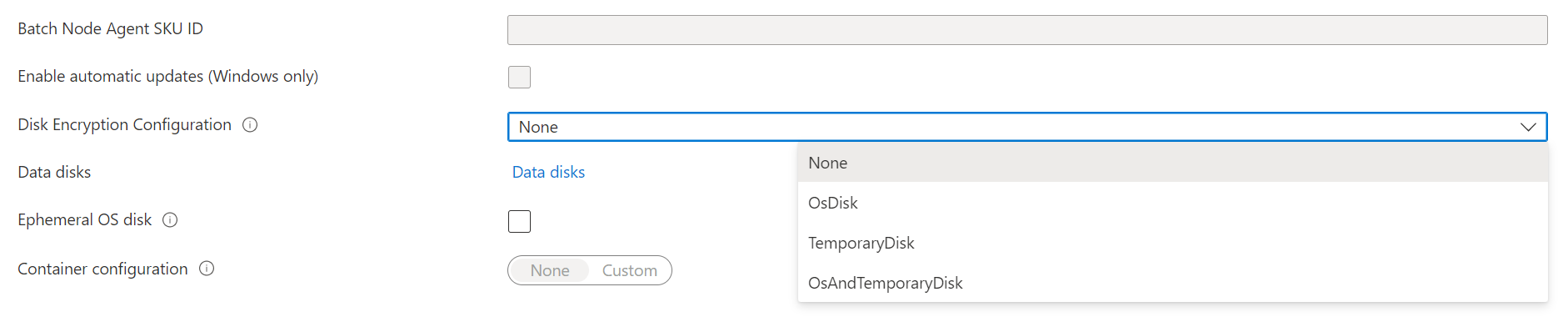

Azure Portal

Amikor Batch-készletet hoz létre a Azure Portal, válassza az OsDisk, az TemporaryDisk vagy az OsAndTemporaryDisk lehetőséget a Lemeztitkosítás konfigurálása területen.

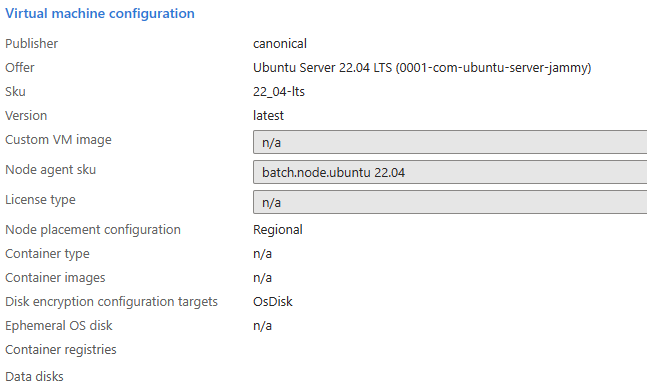

A készlet létrehozása után a lemeztitkosítási konfigurációs célokat a készlet Tulajdonságok szakaszában tekintheti meg.

Példák

Az alábbi példák bemutatják, hogyan titkosíthatja az operációs rendszert és az ideiglenes lemezeket egy Batch-készleten a Batch .NET SDK, a Batch REST API és az Azure CLI használatával.

Batch .NET SDK

pool.VirtualMachineConfiguration.DiskEncryptionConfiguration = new DiskEncryptionConfiguration(

targets: new List<DiskEncryptionTarget> { DiskEncryptionTarget.OsDisk, DiskEncryptionTarget.TemporaryDisk }

);

Batch REST API

REST API URL-címe:

POST {batchURL}/pools?api-version=2020-03-01.11.0

client-request-id: 00000000-0000-0000-0000-000000000000

Kérés törzse:

"pool": {

"id": "pool2",

"vmSize": "standard_a1",

"virtualMachineConfiguration": {

"imageReference": {

"publisher": "Canonical",

"offer": "UbuntuServer",

"sku": "22.04-LTS"

},

"diskEncryptionConfiguration": {

"targets": [

"OsDisk",

"TemporaryDisk"

]

}

"nodeAgentSKUId": "batch.node.ubuntu 22.04"

},

"resizeTimeout": "PT15M",

"targetDedicatedNodes": 5,

"targetLowPriorityNodes": 0,

"taskSlotsPerNode": 3,

"enableAutoScale": false,

"enableInterNodeCommunication": false

}

Azure CLI

az batch pool create \

--id diskencryptionPool \

--vm-size Standard_DS1_V2 \

--target-dedicated-nodes 2 \

--image canonical:ubuntuserver:22.04-LTS \

--node-agent-sku-id "batch.node.ubuntu 22.04" \

--disk-encryption-targets OsDisk TemporaryDisk

Következő lépések

- További információ az Azure Disk Storage kiszolgálóoldali titkosításáról.

- A Batch részletes áttekintését lásd: Batch-szolgáltatás munkafolyamata és erőforrásai.