IP-tűzfal konfigurálása az Azure AI Search szolgáltatáshoz

Az Azure AI Search támogatja a tűzfalon keresztüli bejövő hozzáférés IP-szabályait, hasonlóan az Azure-beli virtuális hálózati biztonsági csoportban található IP-szabályokhoz. AZ IP-szabályok alkalmazásával korlátozhatja a szolgáltatások hozzáférését egy jóváhagyott eszközcsoporthoz és felhőszolgáltatáshoz. Az IP-szabályok csak a kérést engedélyezik. Az adatokhoz és műveletekhez való hozzáféréshez a hívónak továbbra is érvényes engedélyezési jogkivonatot kell bemutatnia.

Ip-szabályokat az Azure Portalon állíthat be a jelen cikkben leírtak szerint, vagy használhatja a Felügyeleti REST API-t, az Azure PowerShellt vagy az Azure CLI-t.

Megjegyzés:

Ha ip-tűzfallal védett keresőszolgáltatást szeretne elérni a portálon keresztül, engedélyezze a hozzáférést egy adott ügyfélről és a portál IP-címéről.

Előfeltételek

- Keresési szolgáltatás az alapszintű vagy magasabb szinten

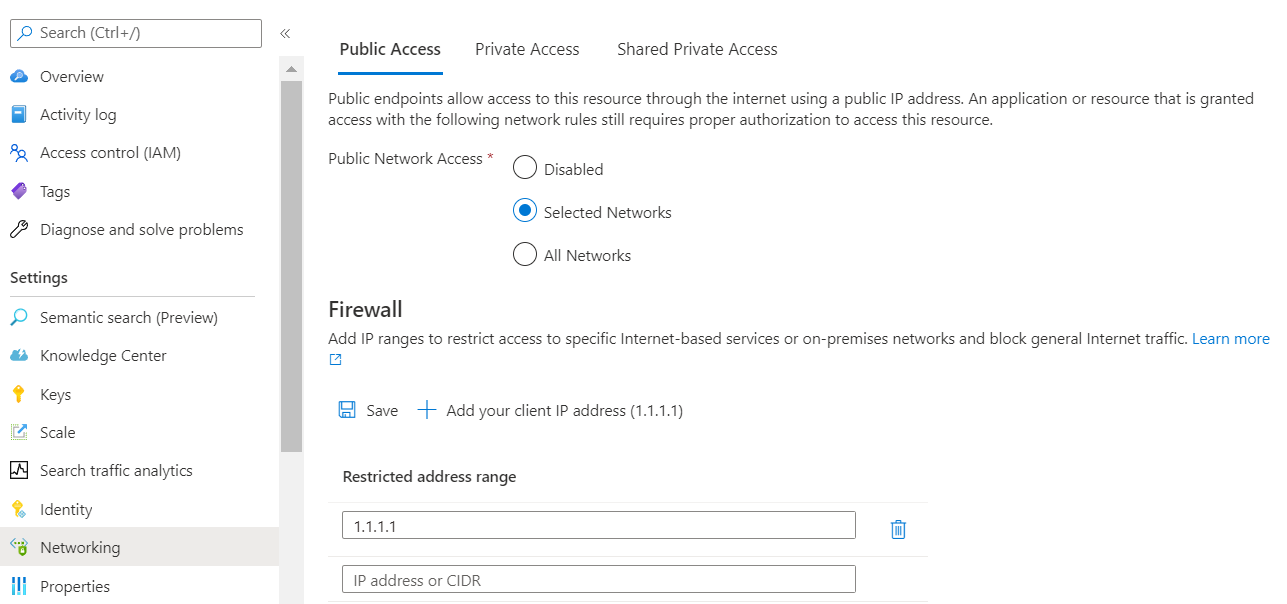

IP-tartományok beállítása az Azure Portalon

Jelentkezzen be az Azure Portalra, és lépjen az Azure AI Search szolgáltatás lapjára.

A bal oldali navigációs panelen válassza a Hálózatkezelés lehetőséget.

Nyilvános hálózati hozzáférés beállítása a kijelölt hálózatokhoz. Ha a kapcsolat le van tiltva, csak privát végponton keresztül érheti el a keresési szolgáltatást.

Az Azure Portal CIDR formátumban támogatja az IP-címeket és IP-címtartományokat. A CIDR jelölésére példa a 8.8.8.0/24, amely a 8.8.8.0 és 8.8.8.255 közötti IP-címeket jelöli.

Válassza az Ügyfél IP-címének hozzáadása lehetőséget a Tűzfal területen, ha bejövő szabályt szeretne létrehozni a rendszer IP-címéhez.

Adjon hozzá más ügyfél IP-címeket más gépekhez, eszközökhöz és szolgáltatásokhoz, amelyek kéréseket küldenek egy keresési szolgáltatásnak.

Miután engedélyezte az Azure AI-Search szolgáltatás IP-hozzáférés-vezérlési szabályzatát, a rendszer elutasítja az ip-címtartományok engedélyezett listáján kívüli gépekről érkező adatsíkra irányuló összes kérést.

Elutasított kérelmek

Ha a kérések olyan IP-címekről származnak, amelyek nem szerepelnek az engedélyezett listában, a rendszer egy általános 403 Tiltott választ ad vissza más részletek nélkül.

Hozzáférés engedélyezése az Azure Portal IP-címéről

Az IP-szabályok konfigurálásakor az Azure Portal egyes funkciói le lesznek tiltva. Megtekintheti és kezelheti a szolgáltatásszintű információkat, de a portál hozzáférése az indexekhez, indexelőkhöz és más legfelső szintű erőforrásokhoz korlátozott. A portál hozzáférését visszaállíthatja a keresési szolgáltatás műveleteinek teljes tartományához, ha engedélyezi a hozzáférést a portál IP-címéről és az ügyfél IP-címéről.

A portál IP-címének lekéréséhez hajtsa végre nslookup (vagy ping) stamp2.ext.search.windows.neta traffic manager tartományát. Az nslookup esetében az IP-cím a válasz "Nem mérvadó válasz" részében látható.

Az alábbi példában a másolandó IP-cím a következő 52.252.175.48.

$ nslookup stamp2.ext.search.windows.net

Server: ZenWiFi_ET8-0410

Address: 192.168.50.1

Non-authoritative answer:

Name: azsyrie.northcentralus.cloudapp.azure.com

Address: 52.252.175.48

Aliases: stamp2.ext.search.windows.net

azs-ux-prod.trafficmanager.net

azspncuux.management.search.windows.net

Amikor a szolgáltatások különböző régiókban futnak, különböző forgalomkezelőkhöz csatlakoznak. A tartománynévtől függetlenül a pingelésből visszaadott IP-cím a megfelelő, amelyet a régióban lévő Azure Portal bejövő tűzfalszabályának definiálásakor használhat.

Pingelés esetén a kérés időtúllépést fog végrehajtani, de az IP-cím látható a válaszban. Az üzenetben "Pinging azsyrie.northcentralus.cloudapp.azure.com [52.252.175.48]"például az IP-cím a következő 52.252.175.48.

Az ügyfelek IP-címeinek megadása biztosítja, hogy a kérés ne legyen azonnal elutasítva, de a tartalomhoz és műveletekhez való sikeres hozzáféréshez az engedélyezés is szükséges. A kérés hitelesítéséhez használja az alábbi módszerek egyikét:

- Kulcsalapú hitelesítés, ahol egy rendszergazdai vagy lekérdezési API-kulcs van megadva a kérelemben

- Szerepköralapú engedélyezés, ahol a hívó egy keresési szolgáltatás biztonsági szerepkörének tagja, és a regisztrált alkalmazás egy OAuth-jogkivonatot mutat be a Microsoft Entra-azonosítóból.

További lépések

Ha az ügyfélalkalmazás egy statikus webalkalmazás az Azure-ban, megtudhatja, hogyan határozhatja meg annak IP-tartományát a keresési szolgáltatás IP-tűzfalszabályába való felvételhez.