Azure-létesítmények, létesítmények és fizikai biztonság

Ez a cikk azt ismerteti, hogy a Microsoft mit tesz az Azure-infrastruktúra védelme érdekében.

Adatközpont-infrastruktúra

Az Azure egy globálisan elosztott adatközpont-infrastruktúrából áll, amely több ezer online szolgáltatások támogat, és világszerte több mint 100 rendkívül biztonságos létesítményre terjed ki.

Az infrastruktúra célja, hogy közelebb hozza az alkalmazásokat a felhasználókhoz világszerte, megőrizze az adatok tartózkodási helyét, és átfogó megfelelőségi és rugalmassági lehetőségeket kínáljon az ügyfelek számára. Az Azure világszerte több mint 60 régióval rendelkezik, és 140 országban/régióban érhető el.

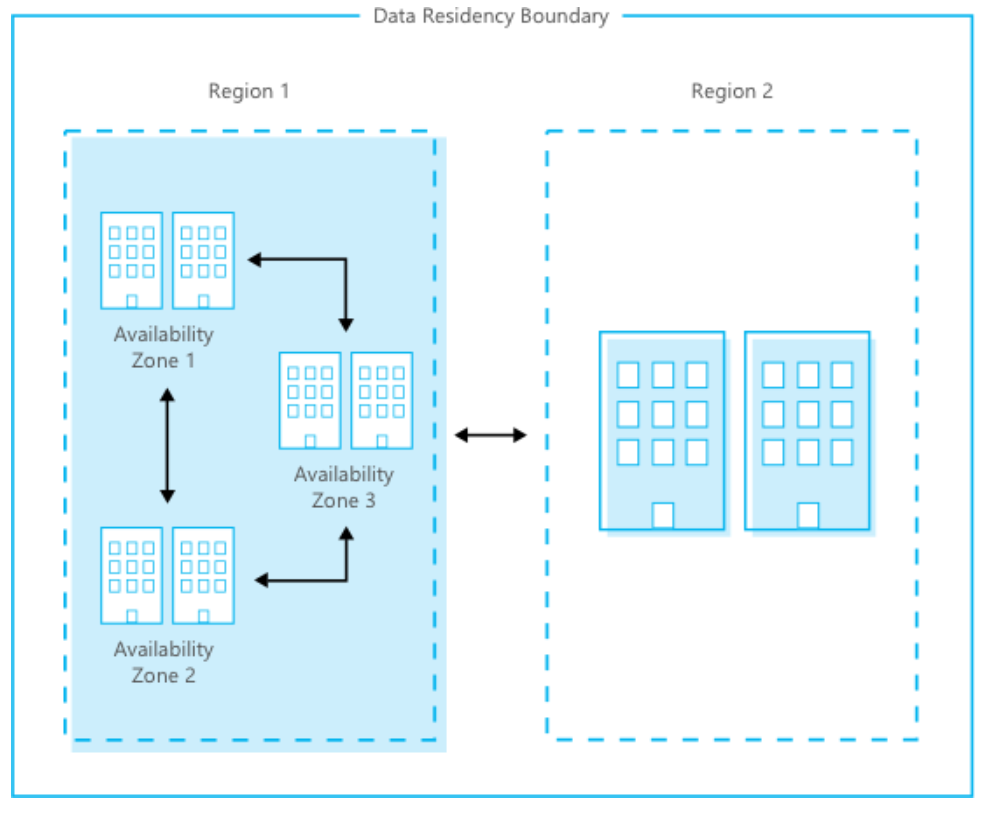

A régió olyan adatközpontok készlete, amelyek nagy méretű és rugalmas hálózaton keresztül kapcsolódnak egymáshoz. A hálózat magában foglalja a tartalomterjesztést, a terheléselosztást, a redundanciát és az adatkapcsolati réteg titkosítását alapértelmezés szerint a régión belüli vagy régiók közötti összes Azure-forgalom esetében. A többi felhőszolgáltatónál globálisabb régiókkal az Azure rugalmasságot biztosít az alkalmazások üzembe helyezéséhez, ahol szüksége van rájuk.

Az Azure-régiók földrajzi helyekre vannak rendezve. Az Azure-beli földrajzi helyek biztosítják, hogy az adattárolásra, a szuverenitásra, a megfelelőségre és a rugalmasságra vonatkozó követelmények teljesülnek a földrajzi határokon belül.

A régiócsoportok lehetővé teszik, hogy a speciális adattárolási és megfelelőségi igényekkel rendelkező ügyfelek földrajzilag közel tárolhassák adataikat és alkalmazásaikat. A földrajzi helyek hibatűrőek a teljes régióhiba ellen, a dedikált, nagy kapacitású hálózati infrastruktúrához való csatlakozásuk révén.

A rendelkezésre állási zónák fizikailag különálló helyek egy Azure-régióban. Az egyes rendelkezésre állási zónák egy vagy több, önálló áramellátással, hűtéssel, és hálózattal rendelkező adatközpontból állnak. A rendelkezésre állási zónák lehetővé teszik a kritikus fontosságú alkalmazások futtatását magas rendelkezésre állással és kis késésű replikációval.

Az alábbi ábra bemutatja, hogy az Azure globális infrastruktúrája hogyan párosítja a régiót és a rendelkezésre állási zónákat ugyanazon az adattárolási határon belül a magas rendelkezésre állás, vészhelyreállítás és biztonsági mentés érdekében.

A földrajzilag elosztott adatközpontok lehetővé teszik, hogy a Microsoft közel legyen az ügyfelekhez, csökkentse a hálózati késést, és lehetővé tegye a georedundáns biztonsági mentést és feladatátvételt.

Fizikai biztonság

A Microsoft úgy tervez, épít és üzemeltet adatközpontokat, hogy szigorúan szabályozza az adatok tárolási területeihez való fizikai hozzáférést. A Microsoft tisztában van az adatok védelmének fontosságával, és elkötelezett az adatokat tartalmazó adatközpontok védelme mellett. A Microsoft teljes részlege az Azure-t támogató fizikai létesítmények tervezésére, kiépítésére és üzemeltetésére irányul. Ez a csapat a legkorszerűbb fizikai biztonság fenntartásába fektetett be.

A Microsoft rétegzett megközelítést alkalmaz a fizikai biztonságra, hogy csökkentse annak kockázatát, hogy a jogosulatlan felhasználók fizikai hozzáférést kapjanak az adatokhoz és az adatközpont erőforrásaihoz. A Microsoft által kezelt adatközpontok széles körű védelemmel rendelkeznek: hozzáférés-jóváhagyás a létesítmény szegélyén, az épület szegélyén, az épületen belül és az adatközpont padlóján. A fizikai biztonság rétegei a következők:

Hozzáférési kérelem és jóváhagyás. Az adatközpontba való megérkezés előtt hozzáférést kell kérnie. A látogatáshoz érvényes üzleti indoklást kell megadnia, például megfelelőségi vagy naplózási célokat. A Microsoft alkalmazottai minden kérést hozzáféréshez szükséges alapon hagynak jóvá. A hozzáférésre való igény alapja segít megőrizni az adatközpontokban végzett feladatok elvégzéséhez szükséges személyek számát a minimálisra. Miután a Microsoft engedélyt adott, egy személy csak a jóváhagyott üzleti indoklás alapján férhet hozzá a szükséges adatközpont különálló területéhez. Az engedélyek egy bizonyos időtartamra korlátozódnak, majd lejárnak.

Látogatói hozzáférés. Az ideiglenes hozzáférési jelvényeket a rendszer a hozzáférés-vezérlésű SOC-n belül tárolja, és az egyes műszakok elején és végén leltározzák. Minden látogató, aki jóváhagyott hozzáféréssel rendelkezik az adatközponthoz, csak kísérőként van megjelölve jelvényeiken, és mindig kísérettel kell maradniuk. A kísért látogatóknak nincs hozzáférési szintjük, és csak kísérőik hozzáférésével utazhatnak. A kíséret feladata, hogy áttekintse a látogató tevékenységeit és hozzáférését az adatközpontban tett látogatása során. A Microsoft megköveteli, hogy a látogatók minden Microsoft-létesítményből való távozáskor adják át a jelvényeket. Minden látogató jelvénye eltávolítja a hozzáférési szintjeit, mielőtt újra felhasználnák a jövőbeli látogatásokhoz.

A létesítmény peremhálózata. Amikor megérkezik egy adatközpontba, egy jól meghatározott hozzáférési ponton kell áthaladnia. Általában az acélból és betonból készült magas kerítések a szegély minden centiméterét magukban foglalják. Az adatközpontok körül kamerák vannak, és a biztonsági csapat folyamatosan figyeli a videóikat. A biztonsági őr járőrei biztosítják, hogy a be- és kilépés a kijelölt területekre korlátozódjon. A bollardok és egyéb intézkedések megvédik az adatközpont külső megjelenését a potenciális fenyegetésektől, beleértve a jogosulatlan hozzáférést is.

Épület bejárata. Az adatközpont bejáratánál hivatásos biztonsági tisztek dolgoznak, akik szigorú betanításon és háttérellenőrzésen estek át. Ezek a biztonsági tisztviselők rendszeresen járőröznek az adatközpontban, és folyamatosan figyelik az adatközponton belüli kamerák videóit.

Az épületen belül. Miután belép az épületbe, kétfaktoros hitelesítést kell átadnia biometrikus adatokkal, hogy továbbhaladjon az adatközponton. Ha az identitása érvényesítve van, csak az adatközpont azon részét adhatja meg, amelyhez jóváhagyott hozzáféréssel rendelkezik. Csak a jóváhagyott időtartamig maradhat ott.

Adatközpont padlója. Csak arra a padlóra léphet, amellyel beléphet. Teljes test fémészlelési szűrést kell végeznie. Annak érdekében, hogy csökkentsük annak kockázatát, hogy a tudomásunk nélkül jogosulatlan adatok lépjenek be vagy lépjenek ki az adatközpontból, csak a jóváhagyott eszközök léphetnek be az adatközpont padlójára. Emellett a videokamerák minden kiszolgálóállvány elő- és hátlapját figyelik. Amikor kilép az adatközpont emeletéről, ismét át kell haladnia a teljes test fémészlelési szűrésen. Az adatközpont elhagyásához át kell adnia egy további biztonsági vizsgálatot.

Fizikai biztonsági felülvizsgálatok

Rendszeres időközönként fizikai biztonsági felülvizsgálatokat végzünk a létesítményeken, hogy az adatközpontok megfelelően feleljenek meg az Azure biztonsági követelményeinek. Az adatközpont szolgáltatói személyzete nem biztosít Azure-szolgáltatáskezelést. A személyzet nem tud bejelentkezni az Azure-rendszerekbe, és nem rendelkezik fizikai hozzáféréssel az Azure-rendezési helyiséghez és ketrecekhez.

Adathordó eszközök

A Microsoft az ajánlott eljárásokat és az NIST 800-88 szabványnak megfelelő törlési megoldást használja. A nem törölhető merevlemezek esetében olyan megsemmisítési folyamatot használunk, amely megsemmisíti azt, és lehetetlenné teszi az információk helyreállítását. Ez a megsemmisítési folyamat lehet szétesni, aprítani, porlasztani vagy elégetni. Az elidegenítés módját az eszköz típusa szerint határozzuk meg. Megőrizzük a megsemmisítés feljegyzéseit.

Berendezések ártalmatlanítása

A rendszer megszűnését követően a Microsoft operatív személyzete szigorú adatkezelési és hardverelhelyezési eljárásokat követ annak biztosítása érdekében, hogy az adatokat tartalmazó hardverek nem lesznek elérhetők a nem megbízható felek számára. Biztonságos törlési módszert használunk az azt támogató merevlemezekhez. A nem törölhető merevlemezek esetében olyan megsemmisítési folyamatot használunk, amely megsemmisíti a meghajtót, és lehetetlenné teszi az információk helyreállítását. Ez a megsemmisítési folyamat lehet szétesni, aprítani, porlasztani vagy elégetni. Az elidegenítés módját az eszköz típusa szerint határozzuk meg. Megőrizzük a megsemmisítés feljegyzéseit. Minden Azure-szolgáltatás jóváhagyott médiatárolási és ártalmatlanításkezelési szolgáltatásokat használ.

Megfelelőség

Az Azure-infrastruktúrát úgy tervezzük meg és felügyeljük, hogy megfeleljen számos nemzetközi és iparágspecifikus megfelelőségi szabványnak, például az ISO 27001, a HIPAA, a FedRAMP, a SOC 1 és a SOC 2 szabványnak. Emellett megfelelünk az országra/régióra vonatkozó szabványoknak, például az Ausztrália IRAP-nek, az Egyesült Királyság G-Cloud-nak és a szingapúri MTCS-nek. Szigorú külső ellenőrzések, például a British Standards Institute által végzett ellenőrzések ellenőrzik, hogy betartják-e a szigorú biztonsági ellenőrzések ezeket a szabványokat.

Az Azure által betartott megfelelőségi szabványok teljes listáját a Megfelelőségi ajánlatok című témakörben találja.

Következő lépések

Ha többet szeretne megtudni arról, hogy a Microsoft mit tesz az Azure-infrastruktúra biztonságossá tételéhez, tekintse meg a következő témakört:

- Az Azure-infrastruktúra rendelkezésre állása

- Az Azure információs rendszer összetevői és határai

- Azure hálózati architektúra

- Azure éles hálózat

- az adatbázis biztonsági funkcióinak Azure SQL

- Azure-beli éles műveletek és felügyelet

- Azure-infrastruktúra monitorozása

- Azure-infrastruktúra integritása

- Azure-ügyféladatok védelme