Feltételes hozzáférésű alkalmazásvezérlés üzembe helyezése bármely webalkalmazáshoz a PingOne identitásszolgáltatóként (IDP) való használatával

A munkamenet-vezérlőket a Microsoft Defender for Cloud Apps konfigurálhatja úgy, hogy bármely webalkalmazással és nem Microsoft-identitásszolgáltatóval működjenek. Ez a cikk azt ismerteti, hogyan irányíthatja az alkalmazás-munkameneteket a PingOne-ból a Defender for Cloud Apps valós idejű munkamenet-vezérlőkhöz.

Ebben a cikkben a Salesforce alkalmazást fogjuk használni példaként egy olyan webalkalmazásra, amely Defender for Cloud Apps munkamenet-vezérlők használatára van konfigurálva. Más alkalmazások konfigurálásához hajtsa végre ugyanazokat a lépéseket a követelményeknek megfelelően.

Előfeltételek

A szervezetnek a következő licencekkel kell rendelkeznie a feltételes hozzáférésű alkalmazásvezérlés használatához:

- Megfelelő PingOne-licenc (az egyszeri bejelentkezéshez szükséges)

- Microsoft Defender for Cloud Apps

Meglévő PingOne egyszeri bejelentkezési konfiguráció az alkalmazáshoz az SAML 2.0 hitelesítési protokoll használatával

Az alkalmazás munkamenet-vezérlőinek konfigurálása a PingOne használatával identitásszolgáltatóként

Az alábbi lépésekkel irányíthatja a webalkalmazás-munkameneteket a PingOne-ról a Defender for Cloud Apps.

Megjegyzés:

Az alkalmazás SAML-alapú egyszeri bejelentkezési adatait a PingOne az alábbi módszerek egyikével konfigurálhatja:

- 1. lehetőség: Az alkalmazás SAML-metaadatfájljának feltöltése.

- 2. lehetőség: Az alkalmazás SAML-adatainak manuális megadása.

A következő lépésekben a 2. lehetőséget fogjuk használni.

1. lépés: Az alkalmazás SAML egyszeri bejelentkezési beállításainak lekérése

2. lépés: A Defender for Cloud Apps konfigurálása az alkalmazás SAML-adataival

3. lépés: Egyéni alkalmazás létrehozása a PingOne-ban

4. lépés: Defender for Cloud Apps konfigurálása a PingOne alkalmazás adataival

5. lépés: Az egyéni alkalmazás befejezése a PingOne-ban

6. lépés: Az alkalmazás módosításainak lekérése a Defender for Cloud Apps

7. lépés: Az alkalmazás módosításainak végrehajtása

8. lépés: A konfiguráció befejezése a Defender for Cloud Apps

1. lépés: Az alkalmazás SAML egyszeri bejelentkezési beállításainak lekérése

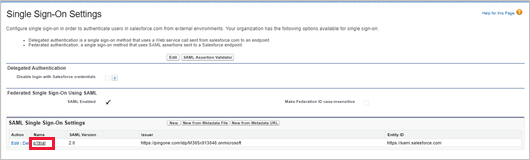

A Salesforce-ban keresse meg a Beállítási>beállítások>Identitás>– Önálló Sign-On beállítások lehetőséget.

Az Egy Sign-On beállítások területen válassza ki a meglévő SAML 2.0-konfiguráció nevét.

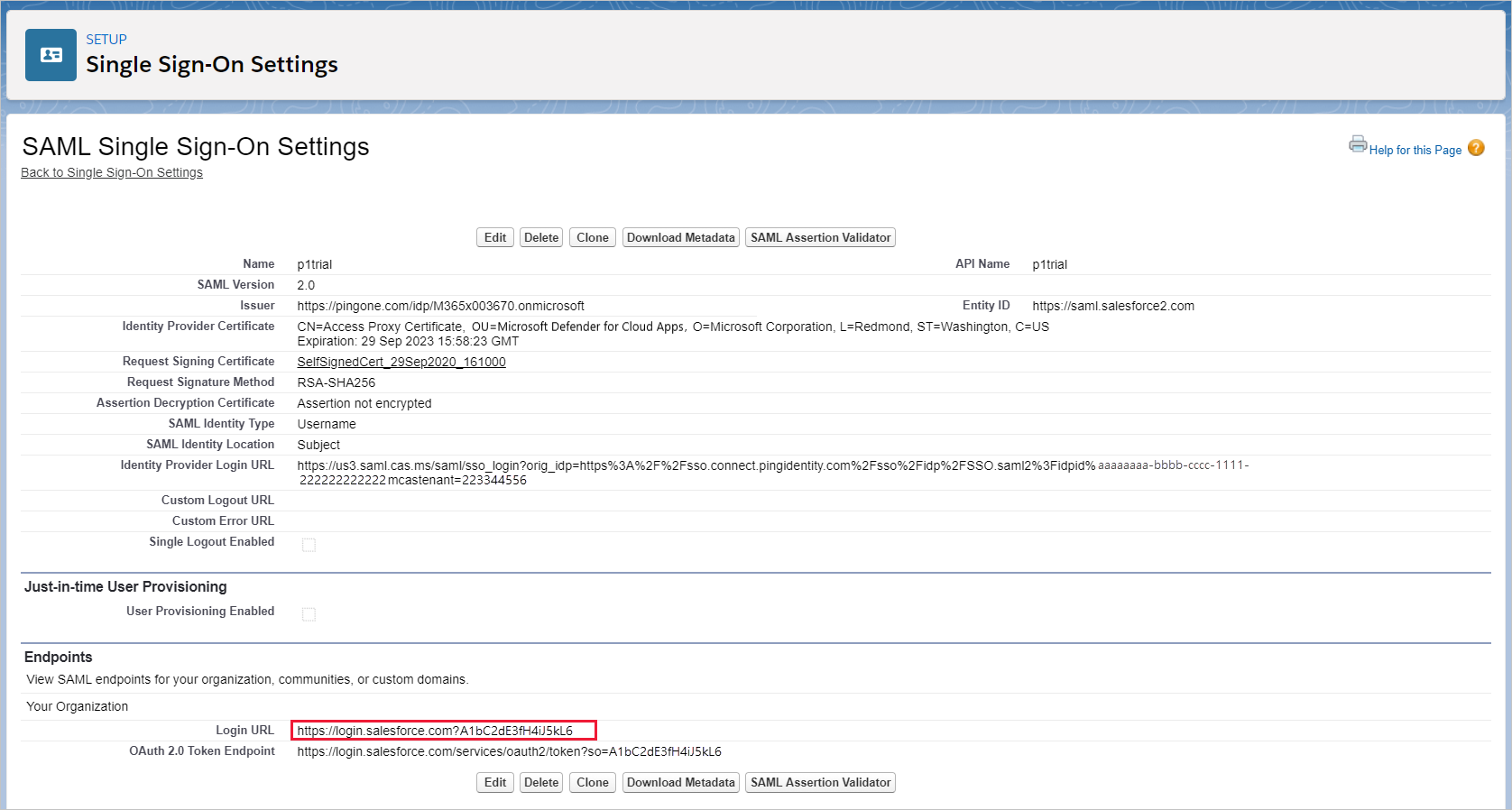

Az SAML Single Sign-On Setting (SamL single Sign-On Setting ) lapon jegyezze fel a Salesforce bejelentkezési URL-címét. Erre a későbbiekben még szüksége lesz.

Megjegyzés:

Ha az alkalmazás SAML-tanúsítványt biztosít, töltse le a tanúsítványfájlt.

2. lépés: A Defender for Cloud Apps konfigurálása az alkalmazás SAML-adataival

A Microsoft Defender Portálon válassza a Beállítások lehetőséget. Ezután válassza a Cloud Apps lehetőséget.

A Csatlakoztatott alkalmazások területen válassza a Feltételes hozzáférés alkalmazásvezérlő alkalmazásai lehetőséget.

Válassza a +Hozzáadás lehetőséget, majd az előugró ablakban válassza ki a telepíteni kívánt alkalmazást, majd válassza a Varázsló indítása lehetőséget.

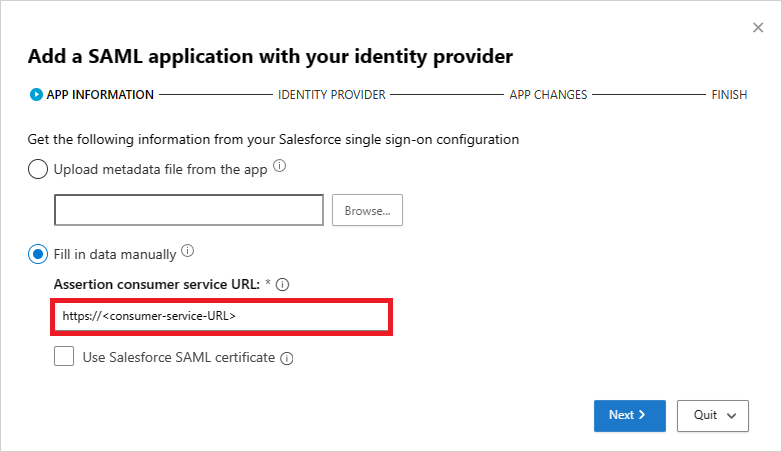

Az APP INFORMATION (ALKALMAZÁS ADATAI ) lapon válassza a Fill in data manually (Adatok manuális kitöltése) lehetőséget, az Assertion consumer service URL (Helyességi feltétel fogyasztói szolgáltatás URL-címe ) területen adja meg a Salesforce korábban feljegyzett bejelentkezési URL-címét , majd válassza a Next (Tovább) lehetőséget.

Megjegyzés:

Ha az alkalmazás SAML-tanúsítványt biztosít, válassza app_name> SAML-tanúsítvány használata < lehetőséget, és töltse fel a tanúsítványfájlt.

3. lépés: Egyéni alkalmazás létrehozása a PingOne-ban

A folytatás előtt az alábbi lépésekkel kérhet le információkat a meglévő Salesforce-alkalmazásból.

A PingOne-ban szerkessze a meglévő Salesforce-alkalmazást.

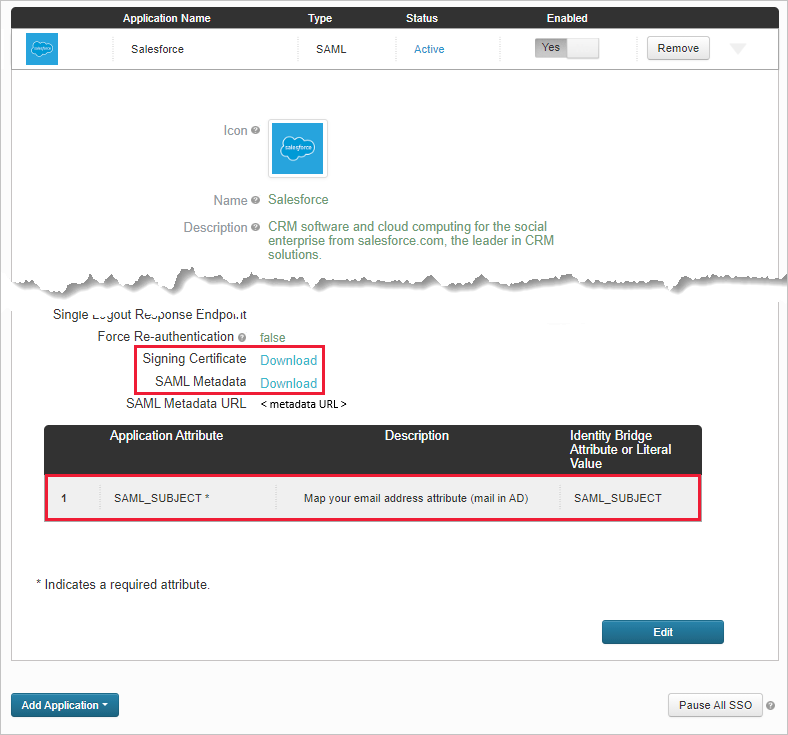

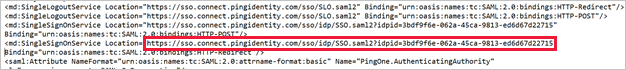

Az Egyszeri bejelentkezés attribútumleképezése lapon jegyezze fel a SAML_SUBJECT attribútumot és értéket, majd töltse le az aláíró tanúsítványt és az SAML-metaadatfájlokat .

Nyissa meg az SAML metaadatfájlt, és jegyezze fel a PingOne SingleSignOnService helyét. Erre a későbbiekben még szüksége lesz.

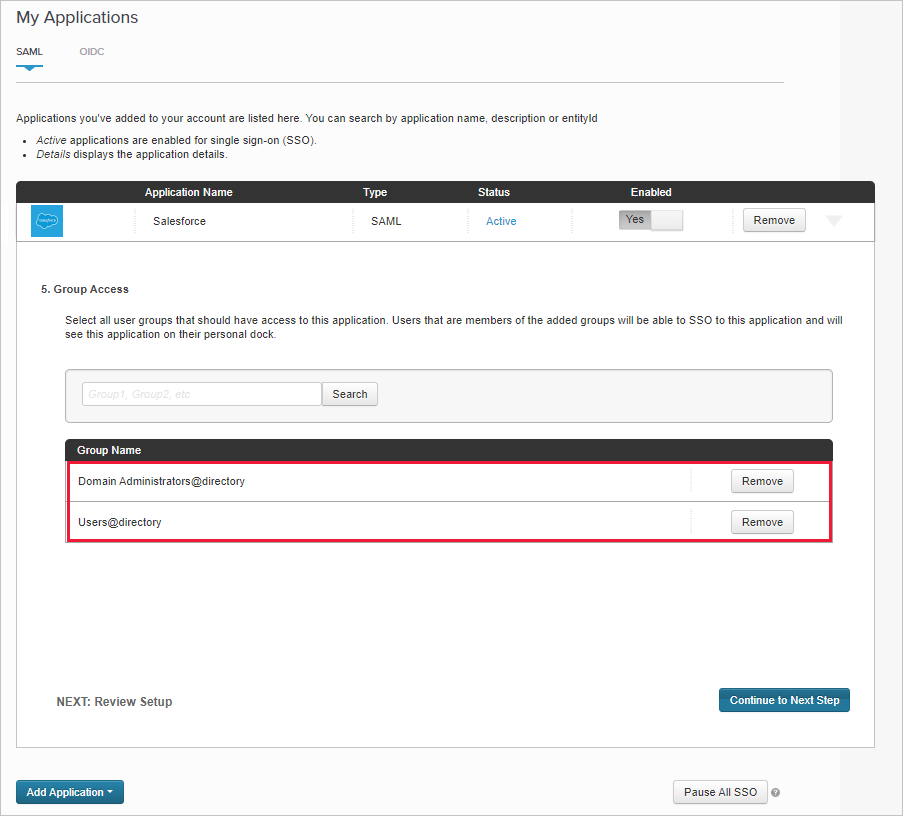

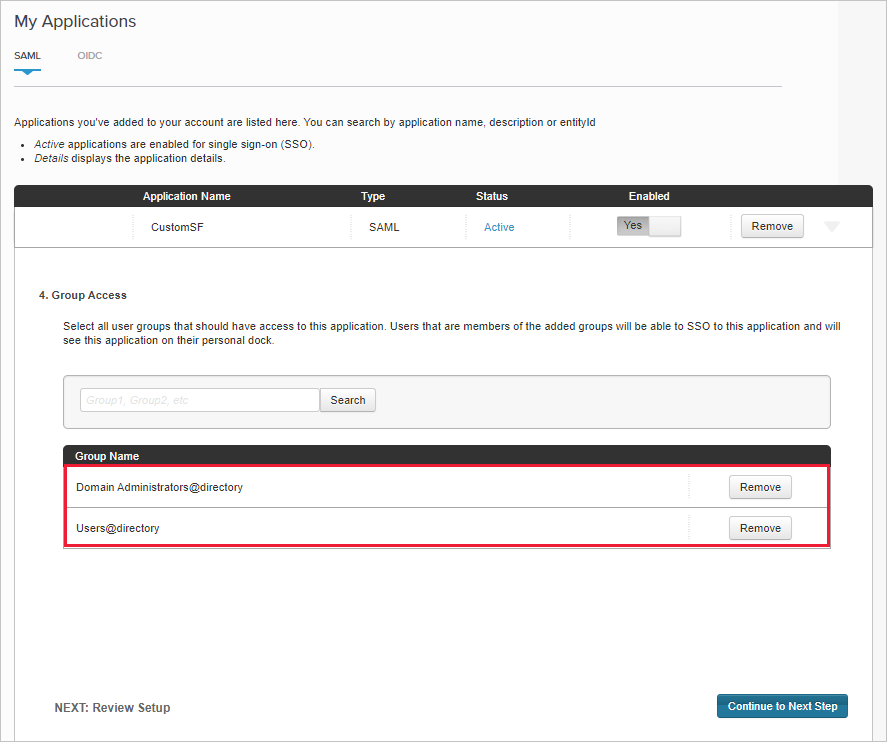

A Csoporthozzáférés lapon jegyezze fel a hozzárendelt csoportokat.

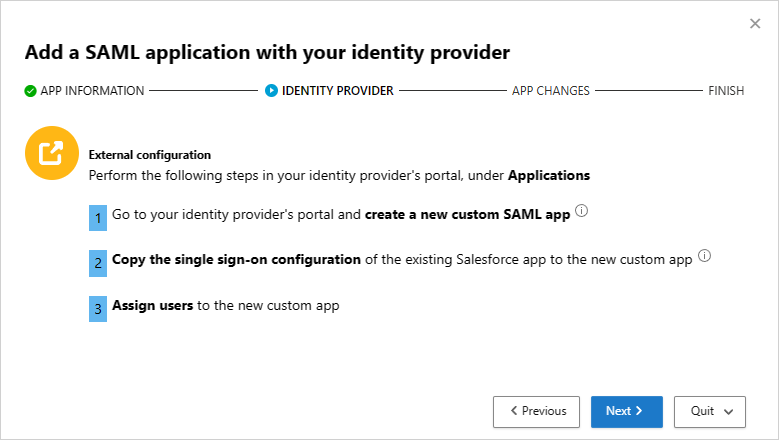

Ezután az SAML-alkalmazás hozzáadása az identitásszolgáltatóval lapon található utasításokat követve konfigurálhat egy egyéni alkalmazást az identitásszolgáltató portálján.

Megjegyzés:

Az egyéni alkalmazások konfigurálásával anélkül tesztelheti a meglévő alkalmazást hozzáférés- és munkamenet-vezérlőkkel, hogy módosítaná a szervezet jelenlegi viselkedését.

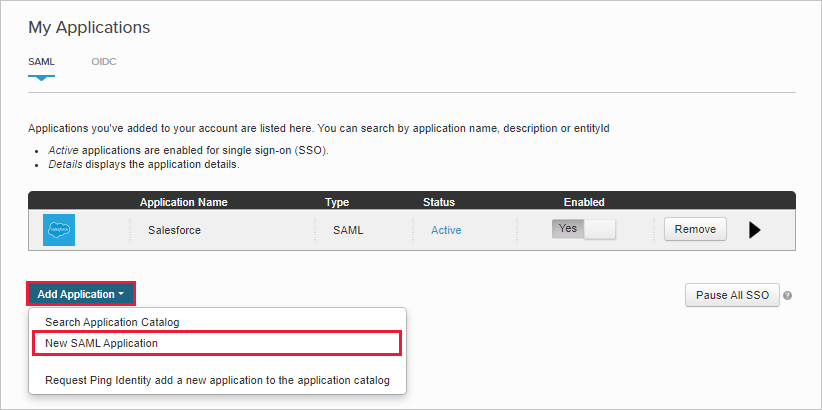

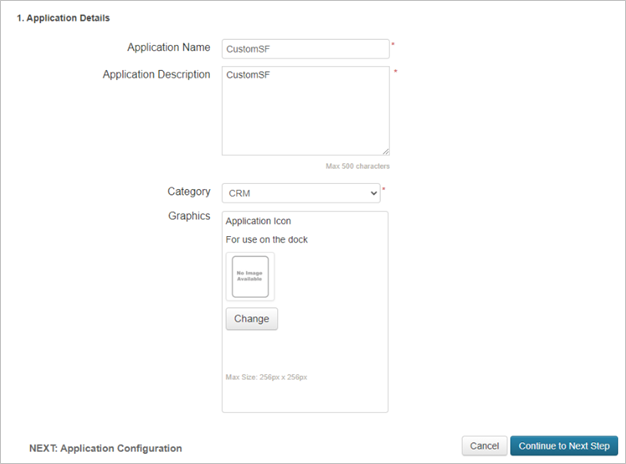

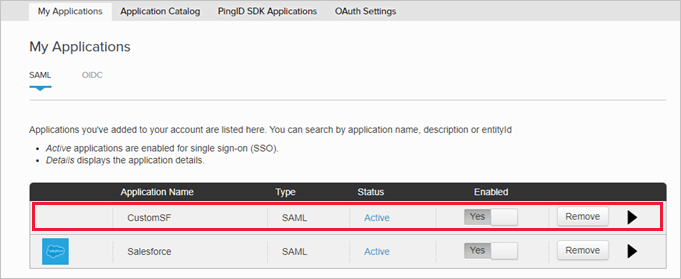

Hozzon létre egy új SAML-alkalmazást.

Az Alkalmazás részletei lapon töltse ki az űrlapot, majd válassza a Folytatás a következő lépésre lehetőséget.

Tipp

Olyan alkalmazásnevet használjon, amely segít megkülönböztetni az egyéni alkalmazást és a meglévő Salesforce-alkalmazást.

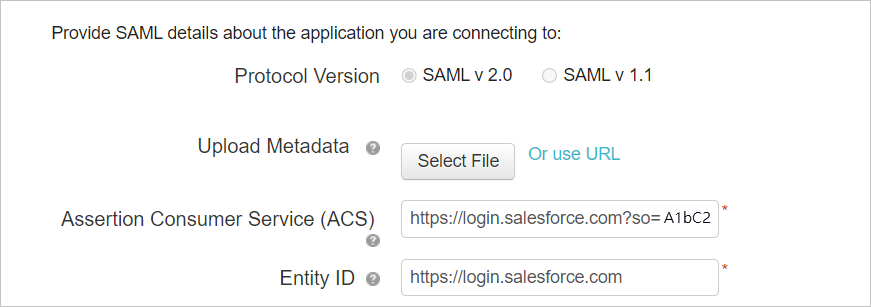

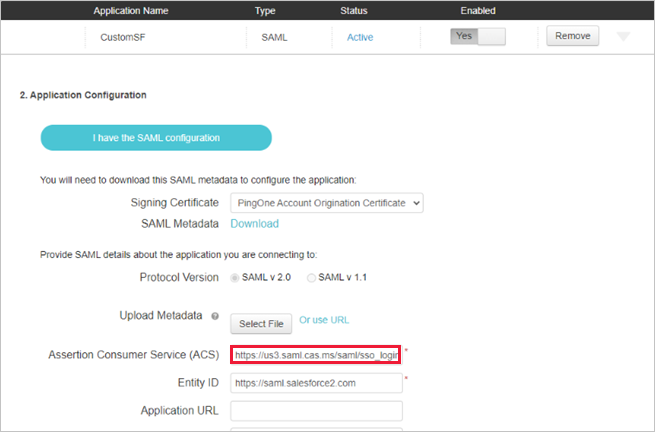

Az Alkalmazáskonfiguráció lapon tegye a következőket, majd válassza a Folytatás a következő lépéshez lehetőséget.

- Az Assertion Consumer Service (ACS) mezőbe írja be a Salesforce korábban feljegyzett bejelentkezési URL-címét .

- Az Entitásazonosító mezőben adjon meg egy egyedi azonosítót a következővel

https://kezdve: . Győződjön meg arról, hogy ez nem egyezik meg a Salesforce PingOne alkalmazás konfigurációjából való kilépéssel. - Jegyezze fel az entitásazonosítót. Erre a későbbiekben még szüksége lesz.

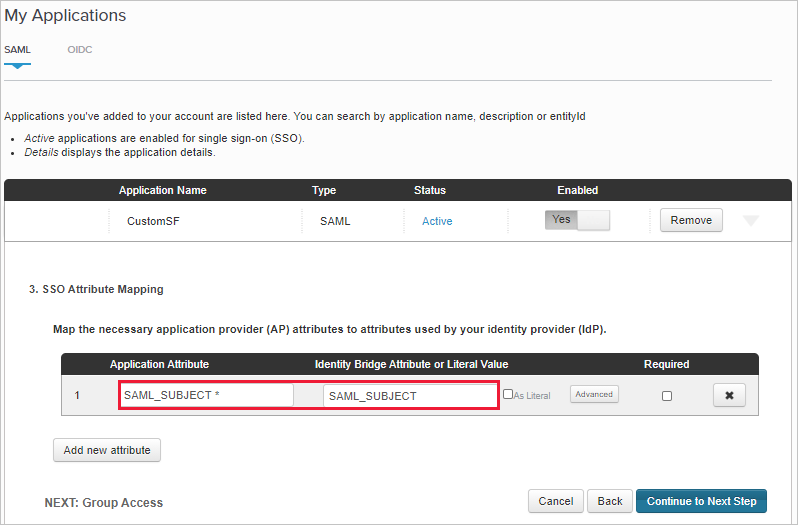

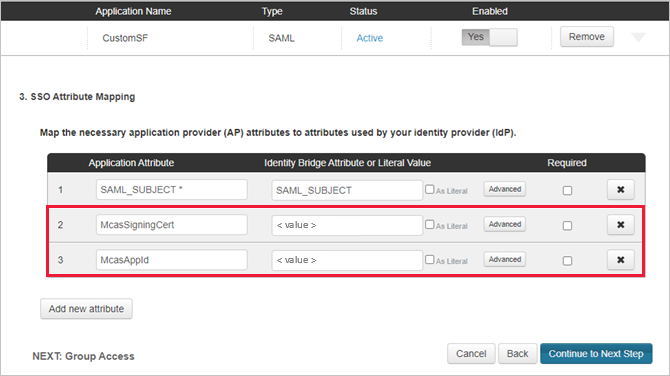

Az Egyszeri bejelentkezés attribútumleképezése lapon adja hozzá a meglévő Salesforce-alkalmazás SAML_SUBJECT attribútumát és értékét, amit korábban feljegyzett, majd válassza a Folytatás a következő lépésig lehetőséget.

A Csoporthozzáférés lapon adja hozzá a meglévő Salesforce-alkalmazás korábban feljegyzett csoportjait, és fejezze be a konfigurációt.

4. lépés: Defender for Cloud Apps konfigurálása a PingOne alkalmazás adataival

A folytatáshoz az Defender for Cloud Apps IDENTITY PROVIDER (IDENTITÁSSZOLGÁLTATÓ) lapra visszatérve válassza a Tovább gombot.

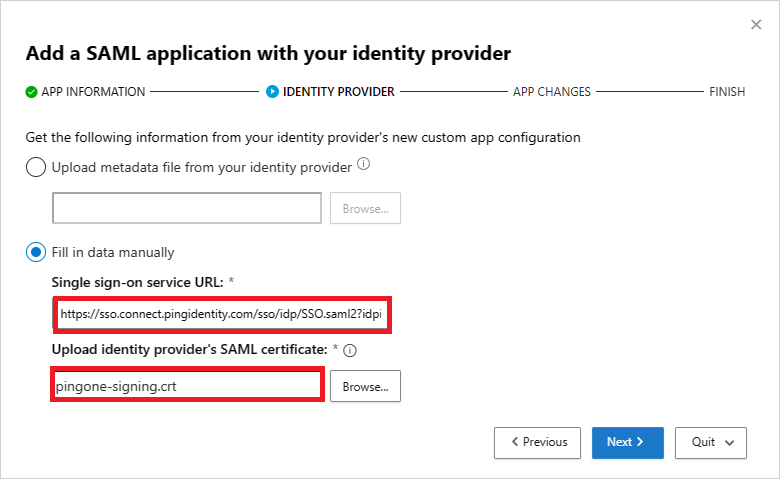

A következő lapon válassza az Adatok manuális kitöltése lehetőséget, tegye a következőket, majd válassza a Tovább gombot.

- Az Assertion fogyasztói szolgáltatás URL-címeként adja meg a Salesforce korábban feljegyzett bejelentkezési URL-címét .

- Válassza az Identitásszolgáltató SAML-tanúsítványának feltöltése lehetőséget, és töltse fel a korábban letöltött tanúsítványfájlt.

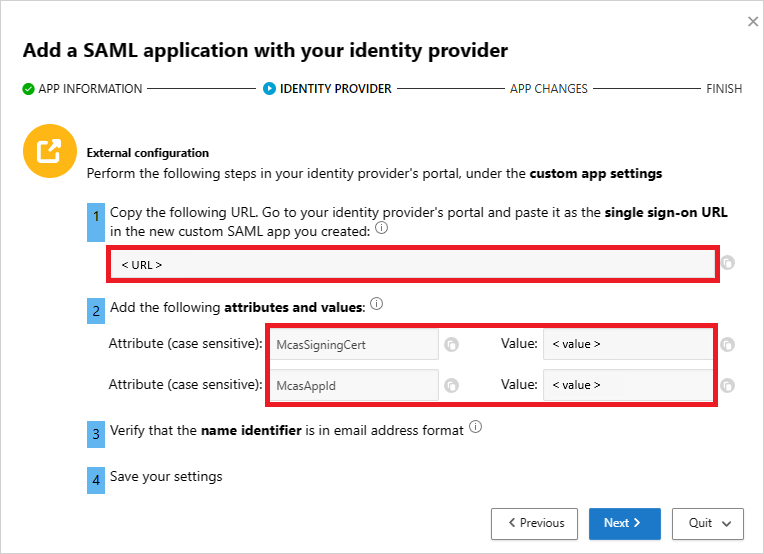

A következő lapon jegyezze fel az alábbi információkat, majd válassza a Tovább gombot. Később szüksége lesz az adatokra.

- Defender for Cloud Apps egyszeri bejelentkezési URL-cím

- attribútumok és értékek Defender for Cloud Apps

5. lépés: Az egyéni alkalmazás befejezése a PingOne-ban

A PingOne-ban keresse meg és szerkessze az egyéni Salesforce alkalmazást.

Az Assertion Consumer Service (ACS) mezőben cserélje le az URL-címet a korábban feljegyzett Defender for Cloud Apps egyszeri bejelentkezési URL-címre, majd válassza a Tovább gombot.

Adja hozzá a korábban feljegyzett Defender for Cloud Apps attribútumokat és értékeket az alkalmazás tulajdonságaihoz.

Mentse a beállításokat.

6. lépés: Az alkalmazás módosításainak lekérése Defender for Cloud Apps

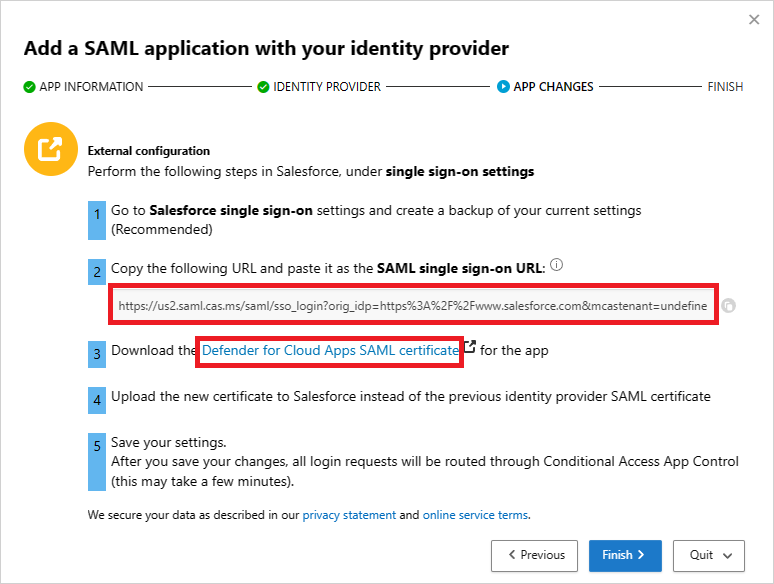

Az Defender for Cloud Apps APP CHANGES (ALKALMAZÁSVÁLTOZÁSOK) lapra visszatérve tegye a következőket, de ne válassza a Finish (Befejezés) lehetőséget. Később szüksége lesz az adatokra.

- A Defender for Cloud Apps SAML egyszeri bejelentkezési URL-címének másolása

- A Defender for Cloud Apps SAML-tanúsítvány letöltése

7. lépés: Az alkalmazás módosításainak végrehajtása

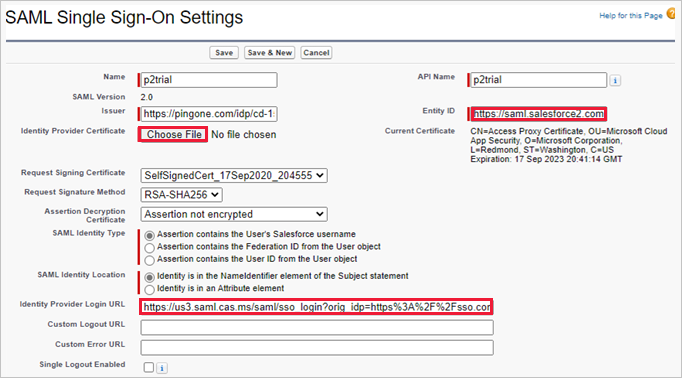

A Salesforce-ban keresse meg a Beállítási>beállítások>Identitás>önálló Sign-On beállítások lehetőséget, és tegye a következőket:

Ajánlott: Készítsen biztonsági másolatot az aktuális beállításokról.

Cserélje le az Identitásszolgáltató bejelentkezési URL-címe mező értékét a korábban feljegyzett Defender for Cloud Apps SAML egyszeri bejelentkezési URL-címre.

Töltse fel a korábban letöltött DEFENDER FOR CLOUD APPS SAML-tanúsítványt.

Cserélje le az Entity ID mező értékét a korábban feljegyzett PingOne egyéni alkalmazás entitásazonosítójára.

Válassza a Mentés elemet.

Megjegyzés:

A Defender for Cloud Apps SAML-tanúsítvány egy évig érvényes. A lejárata után létre kell hozni egy új tanúsítványt.

8. lépés: A konfiguráció befejezése a Defender for Cloud Apps

- Az Defender for Cloud Apps APP CHANGES (ALKALMAZÁSVÁLTOZÁSOK) lapra visszatérve válassza a Finish (Befejezés) lehetőséget. A varázsló befejezése után az alkalmazáshoz társított összes bejelentkezési kérést a rendszer a feltételes hozzáférésű alkalmazásvezérlőn keresztül irányítja át.

Kapcsolódó tartalom

Ha bármilyen problémába ütközik, segítünk. Ha segítséget vagy támogatást szeretne kapni a termék problémájához, nyisson egy támogatási jegyet.