Próbaverziós felhasználói útmutató: Microsoft Defender biztonságirés-kezelés

Ez a felhasználói útmutató egy egyszerű eszköz, amellyel a Microsoft Defender biztonságirés-kezelési ingyenes próbaverzióját hozhatja létre és hozhatja ki a legtöbbet. A Microsoft biztonsági csapatának jelen útmutatójában javasolt lépésekkel megtudhatja, hogyan segíthet a biztonságirés-kezelés a felhasználók és az adatok védelmében.

Megjegyzés:

A Microsoft Defender biztonságirés-kezelés próbaverziós ajánlata jelenleg nem érhető el a következő célokra:

- A GCC High-t és a DoD-t használó usa-beli kormányzati ügyfelek

- A Microsoft Defender Vállalati verzió ügyfelei

Mi a Microsoft Defender biztonságirés-kezelés?

A kiberkockázat csökkentéséhez átfogó kockázatalapú biztonságirés-kezelési programra van szükség a legfontosabb biztonsági rések azonosításához, értékeléséhez, elhárításához és nyomon követéséhez a legkritikusabb eszközökben.

A Microsoft Defender sebezhetőségi kezelése biztosítja az eszközök láthatóságát, a biztonsági rések folyamatos valós idejű felderítését és értékelését, a környezettudatos fenyegetést & az üzleti rangsorolást és a beépített javítási folyamatokat. Olyan képességeket tartalmaz, amelyek lehetővé teszik, hogy a csapatok intelligensen értékeljék, rangsorolhassák és zökkenőmentesen orvosolhassák a szervezetet fenyegető legnagyobb kockázatokat.

Az alábbi videóból többet is megtudhat a Defender biztonságirés-kezeléséről:

Első lépések

1. lépés: Beállítás

Megjegyzés:

A próbaverzió előkészítéséhez a felhasználóknak globális rendszergazdai szerepkörrel kell rendelkezniük a Microsoft Entra ID-ban. További információ: A próbaverzió elindításához szükséges szerepkörök.

Ellenőrizze az engedélyeket és az előfeltételeket.

A Microsoft Defender biztonságirés-kezelési próbaverziója többféleképpen is elérhető:

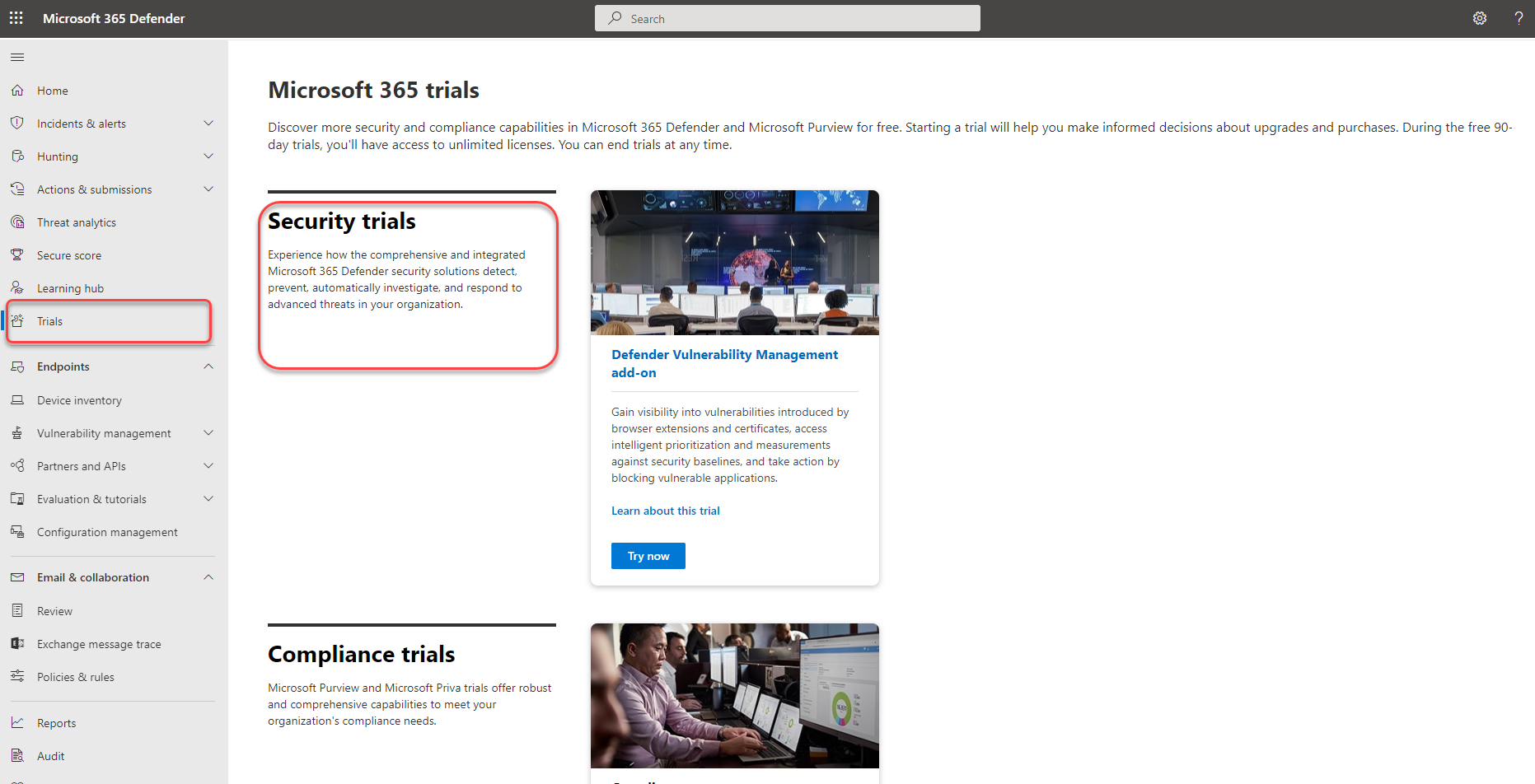

Ha rendelkezik hozzáféréssel a Microsoft Defender 365 portálhoz, lépjen a Bal oldali navigációs ablaktábla Próbaverziók elemére. Miután elérte a Microsoft 365 próbaverziós központot:

- Ha a Végponthoz készült Defender 2. csomaggal rendelkezik, keresse meg a Defender biztonságirés-kezelés bővítménykártyát , és válassza a Kipróbálás most lehetőséget.

- Ha Ön új ügyfél, vagy egy meglévő Defender for Endpoint P1 vagy Microsoft 365 E3 ügyfél, válassza a Defender biztonságirés-kezelési kártyát, és válassza a Kipróbálás lehetőséget.

- Regisztráció a Microsoft Felügyeleti központban (csak globális rendszergazdák számára).

Megjegyzés:

A próbaverzióra való regisztrációval kapcsolatos további lehetőségekért lásd: Regisztráció a Microsoft Defender biztonságirés-kezelésre.

Tekintse át a próbaverzióban található információkat, majd válassza a Próbaverzió megkezdése lehetőséget. A próbaverzió aktiválása után akár 6 órát is igénybe vehet, amíg az új funkciók elérhetővé válnak a portálon.

- A Defender biztonságirés-kezelési bővítmény próbaverziója 90 napig tart.

- A Defender biztonságirés-kezelési önálló próbaverziója 90 napig tart.

Ha készen áll az első lépésekre, látogasson el a Microsoft Defender portálra , és a bal oldali navigációs sávon válassza a Biztonságirés-kezelés lehetőséget a Defender biztonságirés-kezelés próbaverziójának használatához.

Megjegyzés:

Ha Ön Microsoft Defender for Cloud-ügyfél, tekintse meg a biztonságirés-kezelési képességek kiszolgálókhoz című témakört, amelyből többet is megtudhat a szervezet számára elérhető Defender biztonsági rések kezelésének lehetőségeiről.

A Defender biztonságirés-kezelésének kipróbálás

1. lépés: Tudnivalók arról, hogy mit kell védeni egyetlen nézetben

A beépített és ügynök nélküli szkennerek folyamatosan figyelik és észlelik a kockázatokat, még akkor is, ha az eszközök nincsenek csatlakoztatva a vállalati hálózathoz. A kibővített eszközlefedettség egyetlen leltárnézetben egyesíti a szoftveralkalmazásokat, a digitális tanúsítványokat, a böngészőbővítményeket, valamint a hardvert és a belső vezérlőprogramot.

Eszközleltár – Az eszközleltár megjeleníti a hálózatban lévő eszközök listáját. Alapértelmezés szerint a lista az elmúlt 30 napban látott eszközöket jeleníti meg. Egy pillantással áttekintheti az olyan információkat, mint a tartományok, a kockázati szintek, az operációsrendszer-platform, a kapcsolódó CVE-k és egyéb részletek a leginkább veszélyeztetett eszközök egyszerű azonosításához.

A szervezet szoftverének felderítése és értékelése egyetlen, összevont leltárnézetben:

- Szoftveralkalmazások leltára – A Defender biztonságirés-kezelési szoftverleltára a szervezet ismert alkalmazásainak listája. A nézet a telepített szoftverek biztonsági réseivel és helytelen konfigurációjával kapcsolatos megállapításokat tartalmaz, kiemelt hatáspontszámokkal és részletekkel, például operációsrendszer-platformokkal, szállítókkal, gyengeségek számával, fenyegetésekkel és a közzétett eszközök entitásszintű nézetével.

- Böngészőbővítmények értékelései – a böngészőbővítmények oldala megjeleníti a szervezet különböző böngészőiben telepített bővítmények listáját. A bővítményeknek általában különböző engedélyekre van szükségük a megfelelő futtatáshoz. A Defender biztonságirés-kezelés részletes információkat nyújt az egyes bővítmények által kért engedélyekről, és azonosítja a legmagasabb kockázati szinttel rendelkezőket, a bővítményt használó eszközöket, a telepített verziókat és egyebeket.

-

Tanúsítványleltár – a tanúsítványleltár segítségével egyetlen nézetben derítheti fel, értékelheti és kezelheti a szervezetében telepített digitális tanúsítványokat. Ez a következő segítségére lehet:

- Azonosítsa a hamarosan lejáró tanúsítványokat, hogy frissíthesse őket, és megelőzhesse a szolgáltatáskimaradást.

- Észlelheti a gyenge aláírási algoritmus (például SHA-1-RSA), a rövid kulcsméret (például 512 bites RSA) vagy a gyenge aláírás-kivonatoló algoritmus (például MD5) miatt fellépő lehetséges biztonsági réseket.

- Győződjön meg arról, hogy megfelel a szabályozási irányelveknek és a szervezeti szabályzatnak.

- Hardver és belső vezérlőprogram – a hardver- és belsővezérlőprogram-leltár tartalmazza a szervezet ismert hardvereinek és belső vezérlőprogramjainak listáját. Egyedi leltárakat biztosít a rendszermodellekhez, processzorokhoz és BIOS-hoz. Minden nézet olyan részleteket tartalmaz, mint a szállító neve, a gyenge pontok száma, a fenyegetésekre vonatkozó megállapítások és a közzétett eszközök száma.

Hitelesített vizsgálat a Windowshoz – A Windows hitelesített vizsgálatával távolról célozhat IP-tartományok vagy gazdagépnevek alapján, és megvizsgálhatja a Windows-szolgáltatásokat a Defender biztonságirés-kezelés hitelesítő adataival az eszközök távoli eléréséhez. A konfigurálást követően a rendszer rendszeresen ellenőrzi a célzott nem felügyelt eszközöket a szoftveres biztonsági rések felderítéséhez.

Eszközérték hozzárendelése – az eszköz értékének meghatározása segít megkülönböztetni az eszközprioritásokat. Az eszközérték az egyes objektumok kockázati étvágyának beépítésére szolgál a Defender biztonságirés-kezelési expozíciós pontszámának kiszámításába. A "magas értékként" hozzárendelt eszközök nagyobb súlyt kapnak. Eszközérték-beállítások:

- Alacsony

- Normál (alapértelmezett)

- Magas

A beállított eszközérték API-t is használhatja.

2. lépés: A szervizelési tevékenységek nyomon követése és csökkentése

Kérelmek szervizelése – A biztonságirés-kezelési képességek áthidalják a biztonsági és az informatikai rendszergazdák közötti szakadékot a szervizelési kérelem munkafolyamatán keresztül. Az Önhöz hasonló biztonsági rendszergazdák kérhetik a rendszergazdától, hogy hárítsa el a biztonsági rést az Intunejavaslatoldalairól.

Tekintse meg a szervizelési tevékenységeket – amikor a Biztonsági javaslatok oldalról küld el egy szervizelési kérelmet, az elindít egy szervizelési tevékenységet. Létrejön egy biztonsági feladat, amely nyomon követhető egy szervizelési lapon, és egy szervizelési jegy jön létre a Microsoft Intune-ban.

Sebezhető alkalmazások letiltása – A biztonsági rések elhárítása időbe telik, és az informatikai csapat felelősségétől és erőforrásaitól függhet. A biztonsági rendszergazdák ideiglenesen csökkenthetik a biztonsági rések kockázatát azáltal, hogy azonnali intézkedéseket hajtanak végre az alkalmazás összes jelenleg ismert sebezhető verziójának blokkolására, vagy testre szabható üzenetekkel figyelmeztetik a felhasználókat, mielőtt megnyitnák a sebezhető alkalmazásverziókat a javítási kérelem befejezéséig. A letiltási lehetőség időt biztosít az informatikai csapatoknak arra, hogy biztonsági rendszergazdák nélkül javíthassák az alkalmazást, mert aggódnak, hogy addig is kihasználják a biztonsági réseket.

- A sebezhető alkalmazások letiltása

- Szervizelési tevékenységek megtekintése

- Letiltott alkalmazások megtekintése

- Alkalmazások tiltásának feloldása

Megjegyzés:

A próbaidőszak végén a letiltott alkalmazások azonnal feloldhatók, míg az alapkonfiguráció-profilok rövid ideig tárolhatók a törlés előtt.

A sebezhető hálózati megosztások védelméhez használjon továbbfejlesztett értékelési képességeket, például a hálózati megosztások elemzését . Mivel a hálózati megosztások könnyen elérhetők a hálózati felhasználók számára, a kisebb gyakori gyengeségek sebezhetővé tehetik őket. Az ilyen típusú helytelen konfigurációkat gyakran használják a támadók az oldalirányú mozgáshoz, felderítéshez, adatkiszivárgáshoz és egyebekhez. Ezért hoztunk létre egy új konfigurációértékelési kategóriát a Defender biztonságirés-kezelésben, amely azonosítja azokat a gyakori gyengeségeket, amelyek a végpontokat támadási vektorok számára teszik elérhetővé a Windows hálózati megosztásokban. Ez a következőkben nyújt segítséget:

- Megosztásokhoz való offline hozzáférés letiltása

- Megosztások eltávolítása a gyökérmappából

- A "Mindenki" értékre beállított megosztási írási engedély eltávolítása

- Mappák számbavételének beállítása megosztásokhoz

A szervezet eszközeinek megtekintése és monitorozása egy Sebezhető eszközök jelentéssel , amely sebezhető eszköztrendeket és aktuális statisztikákat tartalmazó grafikonokat és sávdiagramokat jelenít meg. A cél az, hogy megértse az eszköz expozíciójának leheletét és hatókörét.

3. lépés: Biztonsági alapkonfiguráció-értékelések beállítása

Az időponthoz kötött megfelelőségi vizsgálatok futtatása helyett a biztonsági alapkonfigurációk értékelése segít a szervezetnek az iparági biztonsági teljesítménytesztekkel való valós idejű folyamatos és proaktív monitorozásában. A biztonsági alapkonfigurációs profil egy testre szabott profil, amelyet a szervezet végpontjainak iparági biztonsági teljesítménytesztek (CIS, NIST, MS) alapján történő értékelésére és figyelésére hozhat létre. Biztonsági alapkonfigurációs profil létrehozásakor olyan sablont hoz létre, amely több eszközkonfigurációs beállításból és egy összehasonlítandó alap teljesítménytesztből áll.

A biztonsági alapkonfigurációk támogatják a Windows 10, Windows 11 és Windows Server 2008 R2 és újabb verziókhoz készült Center for Internet Security (CIS) teljesítményteszteket, valamint a Windows 10 és a Windows Server 2019 biztonsági technikai végrehajtási útmutatóinak (STIG) teljesítménytesztjeihez.

- A biztonsági alapkonfigurációk felmérésének első lépései

- A biztonsági alapkonfiguráció profilértékelési eredményeinek áttekintése

- Speciális veszélyforrás-keresés használata

Megjegyzés:

Ha a próbaidőszak véget ér, a biztonsági alapkonfiguráció-profilok a törlés előtt rövid ideig tárolhatók.

4. lépés: Jelentéssel bíró jelentések létrehozása részletes elemzésekhez API-k és speciális veszélyforrás-keresés használatával

A Defender biztonságirés-kezelési API-k a testre szabott nézetekkel segítik a szervezet átláthatóságát a biztonsági helyzet és a biztonságirés-kezelési munkafolyamatok automatizálásában. A biztonsági csapat számítási feladatainak enyhítése adatgyűjtéssel, kockázatpontszám-elemzéssel és a többi szervezeti folyamattal és megoldással való integrációval. További információ:

- Értékelési módszerek és tulajdonságok exportálása eszközönként

- Defender biztonságirés-kezelési API-k blogja

A speciális veszélyforrás-keresés rugalmas hozzáférést biztosít a Defender biztonságirés-kezelési nyers adataihoz, így proaktívan megvizsgálhatja az entitásokat az ismert és potenciális fenyegetések tekintetében. További információ: Veszélyben közzétett eszközök keresése.

Licencelési és próbaverziós információk

A próbaverzió beállításakor a rendszer automatikusan alkalmazza az új Defender biztonságirés-kezelési próbaverziós licenceket a felhasználókra. Ezért nincs szükség hozzárendelésre (a próbaverzió legfeljebb 1 000 000 licencet alkalmazhat automatikusan). A licencek a próbaidőszak alatt aktívak.

A próbaverzió használatának első lépései

Amint megjelenik a Microsoft Defender portálon, elkezdheti használni a Defender biztonságirés-kezelési funkcióit. A rendszer semmit sem hoz létre automatikusan, és a felhasználókra ez nem lesz hatással. Az egyes megoldásokhoz való navigáláskor előfordulhat, hogy a rendszer további beállítási konfigurációkat hoz létre a funkciók használatának megkezdéséhez.

A próbaidőszak meghosszabbítása

A próbaidőszakot az utolsó 15 napon belül meghosszabbíthatja. Legfeljebb két próbaidőszakra van korlátozva. Ha nem hosszabbítja meg a próbaidőszak végét, legalább 30 napot várnia kell, mielőtt regisztrál a második próbaverzióra.

A próbaidőszak befejezése

A rendszergazdák bármikor letilthatják a próbaverziót, ha a bal oldali navigációs sávOn a Próbaverziók lehetőséget választják, a Defender biztonságirés-kezelési próbaverziójára lépnek, és a Próbaidőszak befejezése lehetőséget választják.

Ha a megoldás másként nem rendelkezik, a próbaadatokat a rendszer a végleges törlés előtt 180 napig, általában 180 napig megőrzi. Addig is hozzáférhet a próbaverzió során gyűjtött adatokhoz.

További források

- Feltételek és kikötések: Lásd a Microsoft 365 próbaverzióira vonatkozó feltételeket.

- Ajánlatok összehasonlítása: Microsoft Defender biztonságirés-kezelés

- A Defender biztonságirés-kezelési dokumentációja

- Adatlap: Microsoft Defender biztonságirés-kezelés: A kiberkockázat csökkentése folyamatos biztonságirés-felderítéssel és -értékeléssel, kockázatalapú rangsorolással és szervizeléssel