Biztonsági rés kiaknázása elleni védelem engedélyezése

Érintett szolgáltatás:

- Végponthoz készült Microsoft Defender 2. csomag

- Végponthoz készült Microsoft Defender 1. csomag

- Microsoft Defender XDR

Tipp

Szeretné megismerni a Végponthoz készült Defendert? Regisztráció az ingyenes próbaverzióra

A biztonsági rés kiaknázása elleni védelem segít védekezni azokkal a kártevő szoftverekkel szemben, amelyek biztonsági rések kihasználása révén fertőzik meg az eszközöket és terjednek. A biztonsági rés kiaknázása elleni védelem számos olyan kockázatcsökkentésből áll, amely alkalmazható az operációs rendszerre vagy az egyes alkalmazásokra.

Fontos

A .NET 2.0 nem kompatibilis néhány biztonsági rés kiaknázása elleni védelmi funkcióval, különösen az exportálási címszűréssel (EAF) és az importálási címszűréssel (IAF). Ha engedélyezte a .NET 2.0-t, az EAF és az IAF használata nem támogatott.

Az Enhanced Mitigation Experience Toolkit (EMET) számos funkciója megtalálható a biztonsági rés kiaknázása elleni védelemben.

Az egyes kockázatcsökkentéseket az alábbi módszerek bármelyikével engedélyezheti:

- Windows biztonság alkalmazás

- Microsoft Intune

- Mobileszköz-kezelés (MDM)

- Microsoft Configuration Manager

- Csoportházirend

- PowerShell-

A biztonsági rés kiaknázása elleni védelem alapértelmezés szerint konfigurálva van a Windows 10 és a Windows 11 rendszeren. Az egyes kockázatcsökkentéseket be- és kikapcsolhatja, illetve beállíthatja az alapértelmezett értékre. Egyes kockázatcsökkentések több lehetőséget is kínálnak. Ezeket a beállításokat XML-fájlként exportálhatja, és más eszközökre is telepítheti.

A kockázatcsökkentéseket naplózási módra is beállíthatja. A naplózási mód lehetővé teszi, hogy anélkül tesztelje a kockázatcsökkentések működését (és áttekintse az eseményeket), hogy befolyásolná az eszköz normál használatát.

Windows biztonság alkalmazás

Nyissa meg a Windows biztonság alkalmazást a tálca pajzs ikonjának kiválasztásával vagy keressen rá a Biztonság kifejezésre a Start menüben.

Válassza az Alkalmazás- és böngészőszabályozás csempét (vagy a bal oldali menüsáv alkalmazásikonját), majd válassza a Biztonsági rés kiaknázása elleni védelem beállításait elemet.

Nyissa meg a Programbeállítások menüt és válassza ki azt az alkalmazást, amelyre kockázatcsökkentést szeretne alkalmazni.

- Ha a konfigurálni kívánt alkalmazás már szerepel a listában, jelölje ki, majd válassza a Szerkesztés lehetőséget.

- Ha az alkalmazás nem szerepel a listában, a lista tetején válassza a Testre szabni kívánt program hozzáadása lehetőséget, majd válassza ki az alkalmazás hozzáadásának módját.

- A Hozzáadás programnév alapján lehetőséggel alkalmazhatja a kockázatcsökkentést az adott névvel rendelkező futó folyamatokra. Meghatározhatja a fájlt annak kiterjesztésével. Megadhatja a teljes elérési utat, ha a kockázatcsökkentést csak az adott nevű alkalmazásra szeretné korlátozni az adott helyen.

- A Pontos fájlelérési út kiválasztása lehetőséggel egy szabványos Windows Intéző fájlválasztó ablakot használhat a kívánt fájl megkereséséhez és kijelöléséhez.

Az alkalmazás kiválasztása után megjelenik az összes alkalmazható kockázatcsökkentés listája. A Naplózás lehetőség választása csak naplózási módban alkalmazza a kockázatcsökkentést. Értesítést kap, ha újra kell indítania a folyamatot vagy az alkalmazást, vagy ha újra kell indítania a Windowst.

Ismételje meg a 3–4. lépést az összes konfigurálni kívánt alkalmazásra és kockázatcsökkentésre.

A Rendszerbeállítások szakaszban keresse meg a konfigurálni kívánt kockázatcsökkentést, majd adja meg az alábbi beállítások egyikét. Azok az alkalmazások, amelyek nincsenek külön konfigurálva a Programbeállítások szakaszban, az itt konfigurált beállításokat használják.

- Alapértelmezés szerint bekapcsolva: A kockázatcsökkentés engedélyezve van az olyan alkalmazások esetében, amelyeken nincs beállítva ez a kockázatcsökkentés az alkalmazásspecifikus Programbeállítások szakaszban

- Alapértelmezés szerint kikapcsolva: A kockázatcsökkentés le van tiltva az olyan alkalmazások esetében, amelyeken nincs beállítva ez a kockázatcsökkentés az alkalmazásspecifikus Programbeállítások szakaszban

- Alapértelmezett használata: A kockázatcsökkentés vagy engedélyezve van, vagy le van tiltva, a Windows 10 vagy a Windows 11 telepítése által beállított alapértelmezett konfigurációtól függően; az alapértelmezett érték (Be vagy Ki) mindig az Alapértelmezett használata mellett van megadva az egyes kockázatcsökkentésekhez

Ismételje meg a 6. lépést az összes konfigurálni kívánt rendszerszintű kockázatcsökkentésre. Ha végzett a konfiguráció beállításával, válassza az Alkalmaz lehetőséget.

Ha hozzáad egy alkalmazást a Programbeállítások szakaszhoz, és ott konfigurálja az egyes kockázatcsökkentési beállításokat, azokat a rendszerbeállítások szakaszban megadott ugyanazon kockázatcsökkentések konfigurációja felett fogja figyelembe venni. Az alábbi mátrix és példák segítenek az alapértelmezett értékek működésének szemléltetésében:

| Engedélyezve a Programbeállítások között | Engedélyezve a Rendszerbeállítások között | Viselkedés |

|---|---|---|

| Igen | Nem | A Programbeállítások között megadottak szerint |

| Igen | Igen | A Programbeállítások között megadottak szerint |

| Nem | Igen | A Rendszerbeállítások között megadottak szerint |

| Nem | Nem | Alapértelmezett az Alapértelmezett érték használata között megadottak szerint |

1. példa: Mikael úgy konfigurálja az adatvégrehajtás megakadályozását a rendszerbeállítások szakaszban, hogy az alapértelmezés szerint ki legyen kapcsolva

Mikael hozzáadja a test.exe alkalmazást a Programbeállítások szakaszhoz. Az adott alkalmazás beállításaiban az Adatvégrehajtás megakadályozása (DEP) területen Mikael engedélyezi a Rendszerbeállítások felülbírálása lehetőséget, és Be állásba kapcsolja a kapcsolót. A Programbeállítások szakaszban nincsenek más alkalmazások.

Az eredmény az, hogy a DEP csak a test.exe fájlhoz van engedélyezve. Az összes többi alkalmazásra nem lesz alkalmazva a DEP.

2. példa: Josie úgy konfigurálja az adatvégrehajtás megakadályozását a rendszerbeállításokban, hogy az alapértelmezés szerint ki legyen kapcsolva

Josie hozzáadja a test.exe alkalmazást a Programbeállítások szakaszhoz. Az adott alkalmazás beállításaiban az Adatvégrehajtás megakadályozása (DEP) területen Josie engedélyezi a Rendszerbeállítások felülbírálása lehetőséget, és Be állásba kapcsolja a kapcsolót.

Josie emellett hozzáadja a miles.exe alkalmazást is a Programbeállítások szakaszhoz, és konfigurálja a Vezérlésfolyam-őrfeltételt (CFG)Be értékre állítja. A Josie nem engedélyezi a DEP Rendszerbeállítások felülbírálása beállítását, sem egyéb kockázatcsökkentést az alkalmazásra.

Az eredmény az, hogy a DEP engedélyezve van test.exe fájlhoz. A DEP nem lesz engedélyezve semmilyen más alkalmazáshoz, beleértve amiles.exe. A CFG engedélyezve lesz a miles.exe fájlhoz.

Nyissa meg a Windows biztonság alkalmazást a tálca pajzs ikonjának kiválasztásával, vagy keressen rá a Windows biztonság kifejezésre a Start menüben.

Válassza az Alkalmazás- és böngészőszabályozás csempét (vagy a bal oldali menüsáv alkalmazásikonját), majd válassza a Biztonsági rés kiaknázása elleni védelem elemet.

Nyissa meg a Programbeállítások menüt és válassza ki azt az alkalmazást, amelyre kockázatcsökkentést szeretne alkalmazni.

- Ha a konfigurálni kívánt alkalmazás már szerepel a listában, jelölje ki, majd válassza a Szerkesztés lehetőséget.

- Ha az alkalmazás nem szerepel a listában, a lista tetején válassza a Testre szabni kívánt program hozzáadása lehetőséget, majd válassza ki az alkalmazás hozzáadásának módját.

- A Hozzáadás programnév alapján lehetőséggel alkalmazhatja a kockázatcsökkentést az adott névvel rendelkező futó folyamatokra. Meghatározhatja a fájlt kiterjesztéssel. Megadhatja a teljes elérési utat, ha a kockázatcsökkentést csak az adott nevű alkalmazásra szeretné korlátozni az adott helyen.

- A Pontos fájlelérési út kiválasztása lehetőséggel egy szabványos Windows Intéző fájlválasztó ablakot használhat a kívánt fájl megkereséséhez és kijelöléséhez.

Az alkalmazás kiválasztása után megjelenik az összes alkalmazható kockázatcsökkentés listája. A Naplózás lehetőség választása csak naplózási módban alkalmazza a kockázatcsökkentést. Értesítést kap, ha újra kell indítania a folyamatot vagy az alkalmazást, vagy ha újra kell indítania a Windowst.

Ismételje meg a 3–4. lépést az összes konfigurálni kívánt alkalmazásra és kockázatcsökkentésre. Ha végzett a konfiguráció beállításával, válassza az Alkalmaz lehetőséget.

Intune

Jelentkezzen be az Azure portálra és nyissa meg az Intune-t..

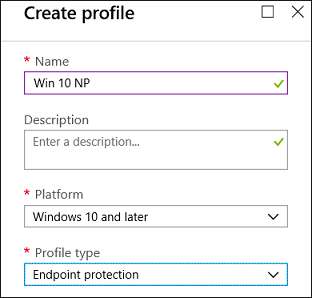

Nyissa meg az Eszközkonfigurációs>konfigurációs profilok>Létrehozás profil lehetőséget.

Nevezze el a profilt, válassza a Windows 10 és újabb lehetőséget, válassza a Profiltípushoz tartozó sablonokat, majd válassza az Endpoint Protection elemet a sablon neve alatt.

Válassza a Konfigurálás>Windows Defender Biztonsági rés kiaknázása>elleni védelem lehetőséget.

Töltsön fel egy XML-fájlt a biztonsági rés kiaknázása elleni védelem beállításaival:

Kattintson az OK gombra az egyes megnyitott panelek mentéséhez, majd válassza a Létrehozás lehetőséget.

Válassza a profil Hozzárendelések lapját, rendelje hozzá a szabályzatot a Minden felhasználó és minden eszköz elemhez, majd válassza a Mentés lehetőséget.

MDM

Használja a ./Vendor/MSFT/Policy/Config/ExploitGuard/ExploitProtectionSettings konfigurációs szolgáltatót (CSP) a biztonsági rés kiaknázása elleni védelem kockázatcsökkentésének engedélyezéséhez vagy letiltásához, illetve a naplózási mód használatához.

Microsoft Configuration Manager

Végpontbiztonság

A Microsoft Configuration Manager lépjen az Endpoint SecurityAttack surface reduction (Végpontbiztonság > támadási felületének csökkentése) szakaszra.

Válassza Létrehozás Szabályzatplatform> lehetőséget, majd a Profil területen válassza a Biztonsági rés kiaknázása elleni védelem lehetőséget. Válassza a Létrehozás lehetőséget.

Adjon meg egy nevet és egy leírást, majd válassza a Tovább lehetőséget.

Válassza az XML-fájl kiválasztása lehetőséget, és keresse meg a biztonsági rés kiaknázása elleni védelem XML-fájljának helyét. Jelölje ki a fájlt, majd válassza a Tovább lehetőséget.

Szükség esetén konfigurálja a Hatókörcímkék és Hozzárendelések elemeket.

A Felülvizsgálat + létrehozás területen tekintse át a konfigurációs beállításokat, majd válassza a Létrehozás lehetőséget.

Eszközök és megfelelőség

A Microsoft Configuration Manager lépjen az Eszközök és megfelelőség>Végpontvédelem>Windows Defender Exploit Guard elemre.

Válassza a Kezdőlap>Létrehozás Biztonsági rés kiaknázása elleni védelem szabályzata lehetőséget.

Adjon meg egy nevet és egy leírást, válassza a Biztonsági rés kiaknázása elleni védelem, majd a Tovább lehetőséget.

Keresse meg a biztonsági rés kiaknázása elleni védelem XML-fájljának helyét, majd válassza a Tovább lehetőséget.

Tekintse át a beállításokat, majd a szabályzat létrehozásához válassza a Tovább elemet.

A házirend létrehozása után válassza a Bezárás lehetőséget.

Csoportházirend

A Csoportházirend felügyeleti eszközön nyissa meg a Csoportházirend-kezelő konzolt, kattintson a jobb gombbal a konfigurálni kívánt Csoportházirend objektumra, majd kattintson a Szerkesztés parancsra.

A Csoportházirend-felügyeleti szerkesztőben lépjen a Számítógép konfigurációja elemre, és válassza a Felügyeleti sablonok lehetőséget.

Bontsa ki a fát a Windows-összetevőkre>Windows Defender Exploit Guard>Exploit ProtectionA biztonsági rés kiaknázása elleni védelem> általános beállításainak használata.

Válassza az Engedélyezve lehetőséget, írja be az XML-fájl helyét, majd kattintson az OK gombra.

PowerShell-

A(z) Get vagy Set PowerShell-parancsmagot használhatja a(z) ProcessMitigation parancsmaggal. A(z) Get használatával listázhatja az eszközön engedélyezett kockázatcsökkentések aktuális konfigurációs állapotát – adja hozzá a(z) -Name parancsmagot és az app exe alkalmazást, hogy csak az adott alkalmazásra vonatkozó kockázatcsökkentéseket láthassa:

Get-ProcessMitigation -Name processName.exe

Fontos

A nem konfigurált rendszerszintű kockázatcsökkentések NOTSET állapotot fognak megjeleníteni.

- Rendszerszintű beállításoknál a(z)

NOTSETazt jelzi, hogy a kockázatcsökkentés alapértelmezett beállítása alkalmazva lett. - Alkalmazásszintű beállításoknál a(z)

NOTSETazt jelzi, hogy a kockázatcsökkentés rendszerszintű beállítása lesz alkalmazva. Az egyes rendszerszintű kockázatcsökkentések alapértelmezett beállítása a Windows biztonság alkalmazásban látható.

A(z) Set használatával az alábbi formátumban konfigurálhatja az egyes kockázatcsökkentéseket:

Set-ProcessMitigation -<scope> <app executable> -<action> <mitigation or options>,<mitigation or options>,<mitigation or options>

Hely:

- <Hatókör>:

-Namejelzi, hogy a kockázatcsökkentéseket egy adott alkalmazásra kell alkalmazni. Adja meg az alkalmazás végrehajtható fájlját a jelző után.-Systemjelzi, hogy a kockázatcsökkentéseket rendszerszinten kell alkalmazni.

- <Művelet>:

-Enablea kockázatcsökkentés engedélyezéséhez-Disablea kockázatcsökkentés letiltásához

- <Kockázatcsökkentés>:

- A kockázatcsökkentés parancsmagja az esetleges (szóközökkel körülvett) részopciókkal együtt. A kockázatcsökkentések vesszővel vannak elválasztva.

Például, ha engedélyezni szeretné az Adatvégrehajtás megakadályozása (DEP) kockázatcsökkentést ATL thunk emulációval, egy testing.exe nevű végrehajtható fájlhoz a C:\Apps\LOB\tests mappában, és meg szeretné akadályozni, hogy a végrehajtható fájl gyermekfolyamatokat hozzon létre, a következő parancsot kell használnia:

Set-ProcessMitigation -Name c:\apps\lob\tests\testing.exe -Enable DEP, EmulateAtlThunks, DisallowChildProcessCreation

Fontos

Az egyes kockázatcsökkentési lehetőségeket vesszővel válassza el egymástól.

A DEP rendszerszintű alkalmazásához használja a következő parancsot:

Set-Processmitigation -System -Enable DEP

A kockázatcsökkentések letiltásához cserélje -Enable-t a következőre: -Disable. Viszont alkalmazásszintű kockázatcsökkentés esetén ez a művelet csak az adott alkalmazásra kényszeríti ki a kockázatcsökkentés letiltását.

Ha vissza kell állítania a kockázatcsökkentést a rendszer alapértelmezett értékére, a(z) -Remove parancsmagot is fel kell vennie a következő példába:

Set-Processmitigation -Name test.exe -Remove -Disable DEP

Az alábbi táblázat felsorolja az egyes Kockázatcsökkentéseket (és Naplózásokat, ha vannak), amelyeket használhat a(z) -Enable vagy -Disable parancsmag-paraméterekkel.

| Kockázatcsökkentés típusa | A következőkre vonatkozik: | Kockázatcsökkentési parancsmag paraméterének kulcsszava | Naplózási mód parancsmag-paramétere |

|---|---|---|---|

| Vezérlésfolyam-szabályozás (CFG) | Rendszer- és alkalmazásszintű | CFG, StrictCFG, SuppressExports |

A naplózás nem érhető el |

| Adatvégrehajtás megakadályozása (DEP) | Rendszer- és alkalmazásszintű | DEP, EmulateAtlThunks |

A naplózás nem érhető el |

| Véletlenszerűsítés kényszerítése a lemezképeknél (kötelező ASLR) | Rendszer- és alkalmazásszintű | ForceRelocateImages |

A naplózás nem érhető el |

| Véletlenszerű memóriafoglalás (ASLR alulról felfelé) | Rendszer- és alkalmazásszintű | BottomUp, HighEntropy |

A naplózás nem érhető el |

| Kivételláncok ellenőrzése (SEHOP) | Rendszer- és alkalmazásszintű | SEHOP, SEHOPTelemetry |

A naplózás nem érhető el |

| Halommemória-integritás ellenőrzése | Rendszer- és alkalmazásszintű | TerminateOnError |

A naplózás nem érhető el |

| Tetszőleges programkód futtatása elleni védelem (ACG) | Csak alkalmazásszintű | DynamicCode |

AuditDynamicCode |

| Alacsony integritású lemezképek blokkolása | Csak alkalmazásszintű | BlockLowLabel |

AuditImageLoad |

| Távoli lemezképek blokkolása | Csak alkalmazásszintű | BlockRemoteImages |

A naplózás nem érhető el |

| Nem megbízható betűkészletek blokkolása | Csak alkalmazásszintű | DisableNonSystemFonts |

AuditFont, FontAuditOnly |

| Kódintegritás-védelem | Csak alkalmazásszintű | BlockNonMicrosoftSigned, AllowStoreSigned |

AuditMicrosoftSigned, AuditStoreSigned |

| Hosszabbítópontok letiltása | Csak alkalmazásszintű | ExtensionPoint |

A naplózás nem érhető el |

| Win32k rendszerhívások letiltása | Csak alkalmazásszintű | DisableWin32kSystemCalls |

AuditSystemCall |

| Gyermekfolyamatok tiltása | Csak alkalmazásszintű | DisallowChildProcessCreation |

AuditChildProcess |

| Exportcímszűrés (EAF) | Csak alkalmazásszintű | EnableExportAddressFilterPlus, EnableExportAddressFilter[1] |

A naplózás nem érhető el [2] |

| Importcímszűrés (IAF) | Csak alkalmazásszintű | EnableImportAddressFilter |

A naplózás nem érhető el [2] |

| Végrehajtás szimulálása (SimExec) | Csak alkalmazásszintű | EnableRopSimExec |

A naplózás nem érhető el [2] |

| API-meghívás ellenőrzése (CallerCheck) | Csak alkalmazásszintű | EnableRopCallerCheck |

A naplózás nem érhető el [2] |

| Leírókezelés ellenőrzése | Csak alkalmazásszintű | StrictHandle |

A naplózás nem érhető el |

| Lemezképfüggőség-integritás ellenőrzése | Csak alkalmazásszintű | EnforceModuleDepencySigning |

A naplózás nem érhető el |

| Halomintegritás ellenőrzése (StackPivot) | Csak alkalmazásszintű | EnableRopStackPivot |

A naplózás nem érhető el [2] |

[1]: A következő formátummal engedélyezheti az EAF-modulokat a DLL-ek számára egy folyamathoz:

Set-ProcessMitigation -Name processName.exe -Enable EnableExportAddressFilterPlus -EAFModules dllName1.dll,dllName2.dll

[2]: A kockázatcsökkentés naplózása nem érhető el PowerShell-parancsmagokkal.

Az értesítés testreszabása

A szabály aktiválásakor és egy alkalmazás vagy fájl letiltásakor megjelenő értesítés testreszabásáról további információt a Windows biztonság című témakörben talál.

Lásd még

- Biztonsági rés kiaknázása elleni védelem kiértékelése

- Biztonsági rés kiaknázása elleni védelem kockázatcsökkentéseinek konfigurálása és naplózása

- Biztonsági rés kiaknázása elleni védelmi konfigurációk importálása, exportálása és üzembe helyezése

Tipp

Szeretne többet megtudni? Engage a Microsoft biztonsági közösségével a technikai közösségünkben: Végponthoz készült Microsoft Defender Tech Community.

Visszajelzés

Hamarosan elérhető: 2024-ben fokozatosan kivezetjük a GitHub-problémákat a tartalom visszajelzési mechanizmusaként, és lecseréljük egy új visszajelzési rendszerre. További információ: https://aka.ms/ContentUserFeedback.

Visszajelzés küldése és megtekintése a következőhöz: