BitLocker-titkosítás kezelése az Azure Stack HCI 23H2-es verzióján

A következőre vonatkozik: Azure Stack HCI, 23H2-es verzió

Ez a cikk bemutatja, hogyan tekintheti meg és engedélyezheti a BitLocker titkosítást, és hogyan kérdezheti le a BitLocker helyreállítási kulcsait az Azure Stack HCI-rendszeren.

Előfeltételek

Mielőtt hozzákezdene, győződjön meg arról, hogy rendelkezik hozzáféréssel az Azure Stack HCI 23H2-es verziójához, amely üzembe van helyezve, regisztrálva és csatlakozik az Azure-hoz.

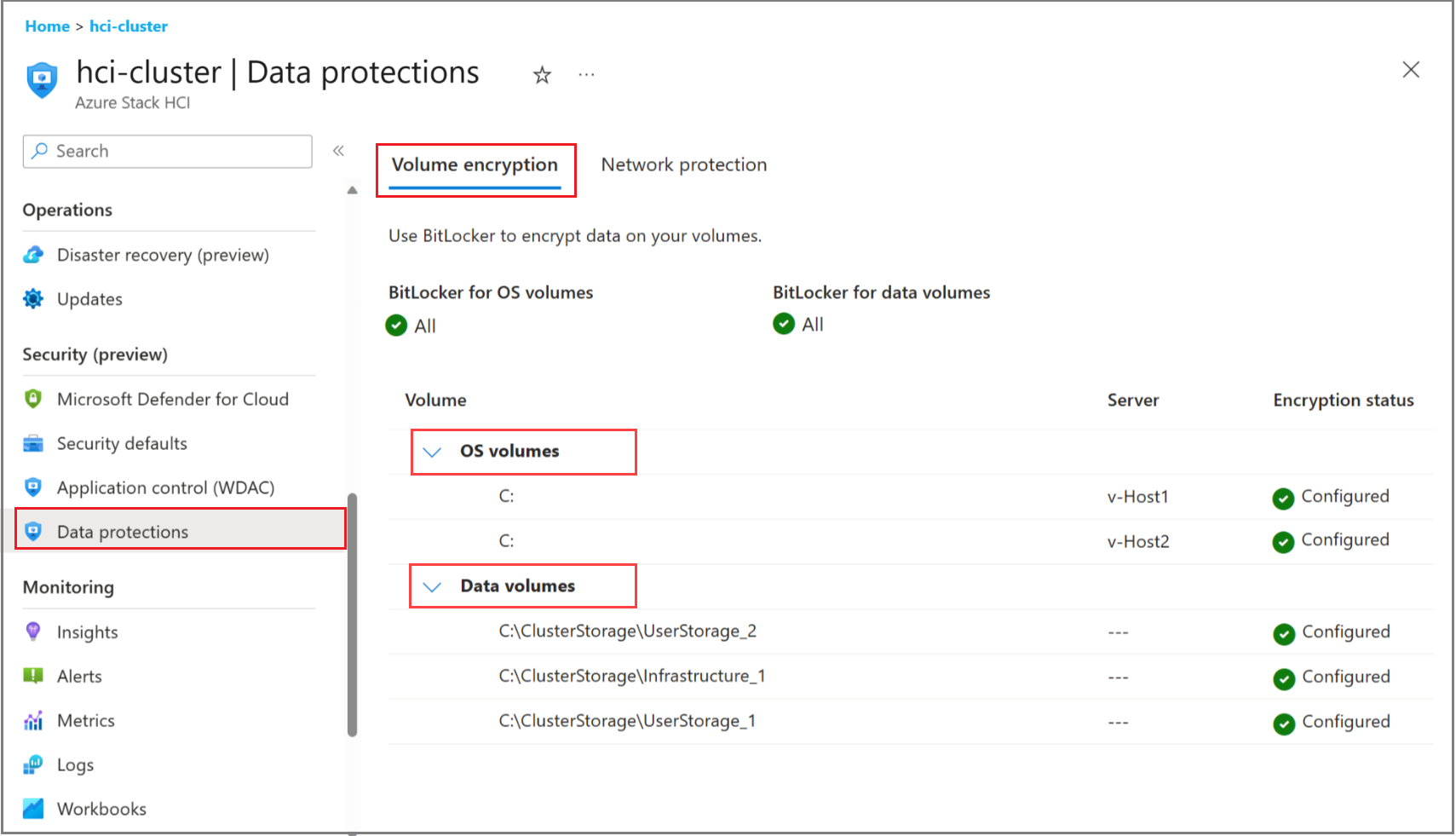

BitLocker-beállítások megtekintése Azure Portal

Az Azure Portal BitLocker-beállításainak megtekintéséhez győződjön meg arról, hogy alkalmazta az MCSB-kezdeményezést. További információ: A Microsoft Cloud Security Benchmark kezdeményezés alkalmazása.

A BitLocker kétféle védelmet nyújt: az operációsrendszer-kötetek titkosítását és az adatkötetek titkosítását. A BitLocker beállításait csak a Azure Portal tekintheti meg. A beállítások kezeléséhez lásd: BitLocker-beállítások kezelése a PowerShell-lel.

BitLocker-beállítások kezelése a PowerShell-lel

Megtekintheti, engedélyezheti és letilthatja a kötettitkosítási beállításokat az Azure Stack HCI-fürtön.

PowerShell-parancsmag tulajdonságai

A következő parancsmagtulajdonságok a BitLocker modullal történő kötettitkosításhoz szükségesek: AzureStackBitLockerAgent.

-

Get-ASBitLocker -<Local | PerNode>A parancsmag futtatásának helye

LocalésPerNodemeghatározása.- Helyi – Normál távoli PowerShell-munkamenetben futtatható, és bitLocker-kötetadatokat biztosít a helyi csomóponthoz.

- PerNode – CredSSP-t (távoli PowerShell használata esetén) vagy távoli asztali munkamenetet (RDP) igényel. A BitLocker kötetadatait adja meg csomópontonként.

-

Enable-ASBitLocker -<Local | Cluster> -VolumeType <BootVolume | ClusterSharedVolume> -

Disable-ASBitLocker -<Local | Cluster> -VolumeType <BootVolume | ClusterSharedVolume>

Kötettitkosítás titkosítási beállításainak megtekintése a BitLockerrel

A titkosítási beállítások megtekintéséhez kövesse az alábbi lépéseket:

Csatlakozzon az Azure Stack HCI-csomóponthoz.

Futtassa a következő PowerShell-parancsmagot helyi rendszergazdai hitelesítő adatokkal:

Get-ASBitLocker

Kötettitkosítás engedélyezése és letiltása a BitLockerrel

Kövesse az alábbi lépéseket a kötettitkosítás BitLockerrel való engedélyezéséhez:

Csatlakozzon az Azure Stack HCI-csomóponthoz.

Futtassa a következő PowerShell-parancsmagot helyi rendszergazdai hitelesítő adatokkal:

Fontos

A Kötettitkosítás a BitLockerrel a BootVolume kötettípuson való engedélyezéséhez TPM 2.0 szükséges.

Miközben engedélyezi a kötettitkosítást a BitLockerrel a kötettípuson

ClusterSharedVolume(CSV), a kötet átirányított módban lesz, és a számítási feladatokat futtató virtuális gépek rövid ideig szüneteltetve lesznek. Ez a művelet zavaró; ennek megfelelően tervezze meg. További információ: BitLocker által titkosított fürtözött lemezek konfigurálása Windows Server 2012.

Enable-ASBitLocker

Az alábbi lépéseket követve tiltsa le a kötettitkosítást a BitLockerrel:

Csatlakozzon az Azure Stack HCI-csomóponthoz.

Futtassa a következő PowerShell-parancsmagot helyi rendszergazdai hitelesítő adatokkal:

Disable-ASBitLocker

BitLocker helyreállítási kulcsok lekérése

Megjegyzés

A BitLocker-kulcsok bármikor lekérhetők a helyi Active Directoryból. Ha a fürt leállt, és nem rendelkezik a kulcsokkal, előfordulhat, hogy nem tudja elérni a fürt titkosított adatait. A BitLocker helyreállítási kulcsok mentéséhez javasoljuk, hogy exportálja és tárolja őket biztonságos külső helyen, például az Azure Key Vault.

A fürt helyreállítási kulcsainak exportálásához kövesse az alábbi lépéseket:

Csatlakozzon az Azure Stack HCI-fürthöz helyi rendszergazdaként. Futtassa a következő parancsot egy helyi konzolmunkamenetben vagy helyi RdP-munkamenetben vagy Egy Távoli PowerShell-munkamenetben CredSSP-hitelesítéssel:

A helyreállítási kulcs adatainak lekéréséhez futtassa a következő parancsot a PowerShellben:

Get-AsRecoveryKeyInfo | ft ComputerName, PasswordID, RecoveryKeyItt látható egy mintakimenet:

PS C:\Users\ashciuser> Get-AsRecoveryKeyInfo | ft ComputerName, PasswordID, RecoveryKey ComputerName PasswordId RecoveryKey ------- ---------- ----------- ASB88RR1OU19 {Password1} Key1 ASB88RR1OU20 {Password2} Key2 ASB88RR1OU21 {Password3} Key3 ASB88RR1OU22 {Password4} Key4