A hitelesítés és az engedélyezés rugalmasságának növelése a fejleszthető démonalkalmazásokban

Ismerje meg, hogyan használhatja a Microsoft Identitásplatform és a Microsoft Entra-azonosítót a démonalkalmazások rugalmasságának növeléséhez. Információkat találhat a háttérfolyamatokról, a szolgáltatásokról, a kiszolgálói alkalmazásokról és a felhasználók nélküli alkalmazásokról.

Lásd: Mi az a Microsoft Identitásplatform?

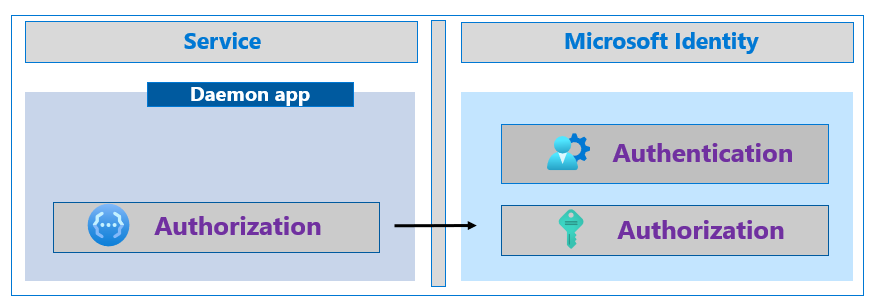

Az alábbi ábra egy démonalkalmazást mutat be, amely meghívja Microsoft Identitásplatform.

Azure-erőforrások felügyelt identitásai

Ha démonalkalmazásokat készít a Microsoft Azure-ban, használjon felügyelt identitásokat az Azure-erőforrásokhoz, amelyek titkos kulcsokat és hitelesítő adatokat kezelnek. A funkció a tanúsítvány lejáratával, elforgatásával vagy megbízhatóságával javítja a rugalmasságot.

Lásd: Mik az Azure-erőforrások felügyelt identitásai?

A felügyelt identitások a Microsoft Identitásplatform hosszú élettartamú hozzáférési jogkivonatait és információit használják az új jogkivonatok beszerzéséhez a jogkivonatok lejárata előtt. Az alkalmazás új jogkivonatok beszerzése közben fut.

A felügyelt identitások regionális végpontokat használnak, amelyek a szolgáltatásfüggőségek összevonásával segítenek megelőzni a régión kívüli hibákat. A regionális végpontok segítenek megőrizni a forgalmat egy földrajzi területen. Ha például az Azure-erőforrás a WestUS2-ben található, az összes forgalom a WestUS2-ben marad.

Microsoft hitelesítési könyvtár

Ha démonalkalmazásokat fejleszt, és nem használ felügyelt identitásokat, használja a Microsoft Authentication Libraryt (MSAL) a hitelesítéshez és az engedélyezéshez. Az MSAL megkönnyíti az ügyfél hitelesítő adatainak megadását. Az alkalmazásnak például nem kell JSON webes jogkivonat-állításokat létrehoznia és aláírnia tanúsítványalapú hitelesítő adatokkal.

Lásd: A Microsoft Authentication Library (MSAL) áttekintése

Microsoft.Identity.Web .NET-fejlesztőknek

Ha démonalkalmazásokat fejleszt a ASP.NET Core-on, az engedélyezés megkönnyítéséhez használja a Microsoft.Identity.Web könyvtárat. Elosztott jogkivonat-gyorsítótár-stratégiákat tartalmaz a több régióban futó elosztott alkalmazásokhoz.

További információ:

Jogkivonatok gyorsítótárazása és tárolása

Ha nem használja az MSAL-t hitelesítéshez és engedélyezéshez, ajánlott eljárásokat talál a jogkivonatok gyorsítótárazására és tárolására. Az MSAL implementálja és követi ezeket az ajánlott eljárásokat.

Az alkalmazás jogkivonatokat szerez be egy identitásszolgáltatótól (IdP), hogy engedélyezze az alkalmazás számára a védett API-k meghívását. Amikor az alkalmazás jogkivonatokat kap, a jogkivonatokkal kapcsolatos válasz tartalmaz egy tulajdonságot expires\_in , amely jelzi az alkalmazásnak, hogy mennyi ideig gyorsítótárazza és használja újra a jogkivonatot. Győződjön meg arról, hogy az alkalmazások a tulajdonság használatával határozzák meg a expires\_in jogkivonat élettartamát. Győződjön meg arról, hogy az alkalmazás nem kísérli meg dekódolni az API hozzáférési jogkivonatát. A gyorsítótárazott jogkivonat használata megakadályozza az alkalmazások és Microsoft Identitásplatform közötti szükségtelen forgalmat. A felhasználók a jogkivonat élettartamára vannak bejelentkezve az alkalmazásba.

HTTP 429 és 5xx hibakódok

A HTTP 429 és az 5xx hibakódokkal kapcsolatos információk a következő szakaszokban találhatók

HTTP 429

Vannak olyan HTTP-hibák, amelyek befolyásolják a rugalmasságot. Ha az alkalmazás HTTP 429-hibakódot kap, túl sok kérést, Microsoft Identitásplatform szabályozza a kéréseket, ami megakadályozza, hogy az alkalmazás jogkivonatokat kapjon. Győződjön meg arról, hogy az alkalmazások nem próbálnak jogkivonatot beszerezni, amíg az Újrapróbálkozási válasz mezőben megadott idő el nem jár. A 429-hiba gyakran azt jelzi, hogy az alkalmazás nem gyorsítótárazza és használja fel megfelelően a jogkivonatokat.

HTTP 5xx

Ha egy alkalmazás 5x-ös HTTP-hibakódot kap, az alkalmazásnak nem szabad gyors újrapróbálkoztatási ciklust megadnia. Győződjön meg arról, hogy az alkalmazások megvárják, amíg az Újrapróbálkozás után mező lejár. Ha a válasz nem ad újrapróbálkozási utófejet, használjon exponenciális visszalépési újrapróbálkozást az első újrapróbálkozással, legalább 5 másodperccel a válasz után.

Ha egy kérés túllépi az időkorlátot, győződjön meg arról, hogy az alkalmazások nem próbálkoznak azonnal. Használja a korábban idézett exponenciális visszatartási újrapróbálkozási elemet.