Megjegyzés

Az oldalhoz való hozzáféréshez engedély szükséges. Megpróbálhat bejelentkezni vagy módosítani a címtárat.

Az oldalhoz való hozzáféréshez engedély szükséges. Megpróbálhatja módosítani a címtárat.

Az Azure App Service egy hatékonyan méretezhető, önjavító webes üzemeltetési szolgáltatás. Az App Service beépített támogatást nyújt a felhasználói hitelesítéshez és engedélyezéshez. Ebből az oktatóanyagból megtudhatja, hogyan gondoskodhat az alkalmazások védelméről az App Service-hitelesítés és -engedélyezés segítségével. Egy Express.js rendszert használ egy nézetközpontú felhasználói felülettel. Az App Service hitelesítése és engedélyezése minden nyelvi futtatókörnyezetet támogat. Az oktatóanyagot követve megtudhatja, hogyan alkalmazhatja az előnyben részesített nyelvre.

Az Azure App Service magas skálázható, önjavító web hosting szolgáltatást biztosít a Linux operációs rendszer használatával. Az App Service beépített támogatást nyújt a felhasználói hitelesítéshez és engedélyezéshez. Ebből az oktatóanyagból megtudhatja, hogyan gondoskodhat az alkalmazások védelméről az App Service-hitelesítés és -engedélyezés segítségével. Egy Express.js rendszert használ egy nézetközpontú felhasználói felülettel. Az App Service hitelesítése és engedélyezése minden nyelvi futtatókörnyezetet támogat. Az oktatóanyagot követve megtudhatja, hogyan alkalmazhatja az előnyben részesített nyelvre.

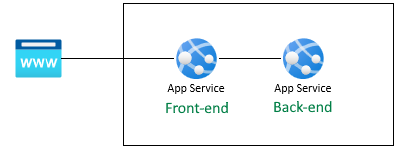

Ebben az eljárásban a hitelesítést a Azure-alkalmazás Szolgáltatás biztosítja az üzemeltetési platform rétegében. Telepítenie kell az előtér- és háttéralkalmazást, és konfigurálnia kell a webalkalmazás hitelesítését a sikeres használathoz.

A forgatókönyv befejezése után folytassa a következő oktatóanyagtal, amelyből megtudhatja, hogyan csatlakozhat hitelesített felhasználóként az Azure-szolgáltatásokhoz. Gyakori forgatókönyvek például az Azure Storage vagy egy adatbázis elérése olyan felhasználóként, aki adott képességekkel vagy adott táblákhoz vagy fájlokhoz való hozzáféréssel rendelkezik.

Ebben az útmutatóban Ön:

- Beépített hitelesítés és engedélyezés engedélyezése

- Alkalmazások biztonságossá tétele a nem hitelesített kérelmek ellen

- A Microsoft Entra ID használata identitásszolgáltatóként

- Távoli alkalmazás elérése a bejelentkezett felhasználó nevében

- Biztonságos szolgáltatások közötti hívások jogkivonat-hitelesítéssel

- Hozzáférési kódok használata kiszolgálói kódból

Előfeltételek

Ha még nem rendelkezik Azure-fiókkal, első lépésként hozzon létre egy ingyenes fiókot.

Használja a Bash-környezetet az Azure Cloud Shellben. További információ: Az Azure Cloud Shell használatának első lépései.

Ha inkább helyi cli-referenciaparancsokat szeretne futtatni, telepítse az Azure CLI-t. Ha Windows vagy macOS rendszert használ, fontolja meg az Azure CLI Docker-tárolóban való futtatását. További információ: Az Azure CLI futtatása Docker-tárolóban.

Ha helyi telepítést használ, jelentkezzen be az Azure CLI-be az az login parancs futtatásával. A hitelesítési folyamat befejezéséhez kövesse a terminálon megjelenő lépéseket. További bejelentkezési lehetőségekért lásd: Hitelesítés az Azure-ba az Azure CLI használatával.

Amikor a rendszer kéri, először telepítse az Azure CLI-bővítményt. További információ a bővítményekről: Bővítmények használata és kezelése az Azure CLI-vel.

Futtassa az az version parancsot a telepített verzió és a függő kódtárak megkereséséhez. A legújabb verzióra az az upgrade paranccsal frissíthet.

A felhasználói profil lekérése

Az előtérbeli alkalmazás úgy van konfigurálva, hogy biztonságosan használja a háttér API-t. Az előtérbeli alkalmazás microsoftos bejelentkezést biztosít a felhasználó számára, majd lehetővé teszi, hogy a felhasználó a háttérrendszerből szerezze be a hamis profilját. Ez az oktatóanyag hamis profillal egyszerűsíti a forgatókönyv végrehajtásának lépéseit.

Mielőtt a forráskód a felhasználói felületen futna, az App Service a hitelesített accessToken elemet beszúrja az App Service x-ms-token-aad-access-token fejlécéből. Az előtérbeli forráskód ezután hozzáfér, és elküldi a accessToken háttérkiszolgálónak. A front-end kiszolgáló eljuttatja a jogkivonatot bearerToken a back-end API biztonságos eléréséhez. A háttérkiszolgáló ellenőrzi a bearerToken-t, mielőtt továbbítja a háttérrendszer forráskódjához. Miután a háttérrendszer forráskódja megkapja a bearerToken, használható.

A sorozat következő oktatóanyagában a bearerToken egy hatókörrel rendelkező jogkivonatra cserélődik a Microsoft Graph API eléréséhez. A Microsoft Graph API visszaadja a felhasználó profiladatait.

A mintaalkalmazás klónozása

Az Azure Cloud Shellben futtassa a következő parancsot a mintaadattár klónozásához.

git clone https://github.com/Azure-Samples/js-e2e-web-app-easy-auth-app-to-app

Alkalmazások létrehozása és üzembe helyezése

Hozza létre az erőforráscsoportot, a webalkalmazás-csomagot és a webalkalmazást, majd helyezze üzembe egyetlen lépésben.

Váltson a

frontendwebalkalmazás könyvtárára.cd js-e2e-web-app-easy-auth-app-to-app/frontendAz előtérbeli webalkalmazás létrehozása és üzembe helyezése az az webapp up paranccsal. A webalkalmazás nevének globálisan egyedinek kell lennie. Cserélje le a

<front-end-app-name>kifejezést egy egyedi névre.az webapp up --resource-group myAuthResourceGroup --name <front-end-app-name> --plan myPlan --sku FREE --os-type Windows --location "West Europe" --runtime "NODE:24LTS"Váltson a

backendwebalkalmazás könyvtárára.cd ../backendHelyezze üzembe a háttérbeli webalkalmazást ugyanabban az erőforráscsoportban és alkalmazáscsomagban. A webalkalmazás nevének globálisan egyedinek kell lennie. Cserélje le

<back-end-app-name>egy egyedi betűkből és számokból álló sztringre.az webapp up --resource-group myAuthResourceGroup --name <back-end-app-name> --plan myPlan --os-type Windows --location "West Europe" --runtime "NODE:24LTS"

Váltson a

frontendwebalkalmazás könyvtárára.cd frontendAz előtérbeli webalkalmazás létrehozása és üzembe helyezése az az webapp up paranccsal. A webalkalmazás nevének globálisan egyedinek kell lennie. Cserélje le

<front-end-app-name>egy egyedi betűkből és számokból álló sztringre.az webapp up --resource-group myAuthResourceGroup --name <front-end-app-name> --plan myPlan --sku FREE --location "West Europe" --os-type Linux --runtime "NODE:24-lts"Váltson a

backendwebalkalmazás könyvtárára.cd ../backendHelyezze üzembe a háttérbeli webalkalmazást ugyanabban az erőforráscsoportban és alkalmazáscsomagban. A webalkalmazás nevének globálisan egyedinek kell lennie. Cserélje le

<back-end-app-name>egy egyedi betűkből és számokból álló sztringre.az webapp up --resource-group myAuthResourceGroup --name <back-end-app-name> --plan myPlan --sku FREE --location "West Europe" --runtime "NODE:24-lts"

Alkalmazásbeállítás konfigurálása

Az előtérbeli alkalmazásnak ismernie kell az API-kérelmek háttéralkalmazásának URL-címét. Az alkalmazásbeállítás konfigurálásához használja az alábbi Azure CLI-parancsot. Az URL-címnek a következőnek kell lennie https://<back-end-app-name>.azurewebsites.net: .

az webapp config appsettings set --resource-group myAuthResourceGroup --name <front-end-app-name> --settings BACKEND_URL="https://<back-end-app-name>.azurewebsites.net"

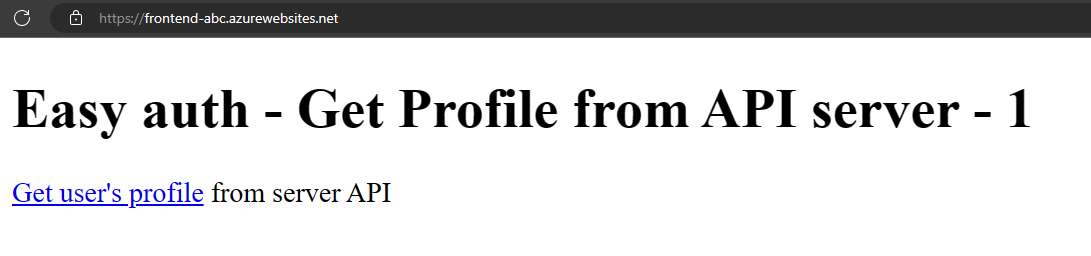

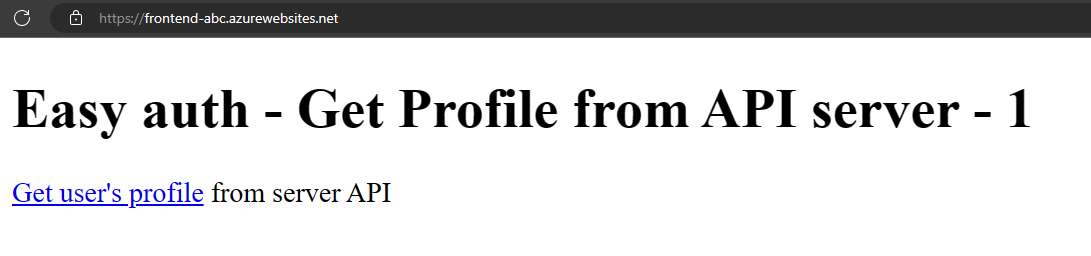

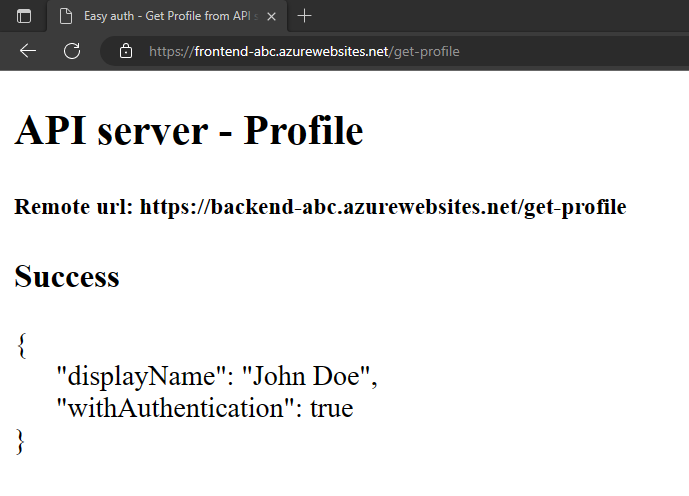

A frontend meghívja a backendet

Navigáljon a front-end alkalmazásra, és adja vissza a hamis profilt a háttéralkalmazásból. Ez a művelet ellenőrzi, hogy az előtér sikeresen kéri-e a profilt a háttérrendszerből, és a háttérrendszer visszaadja a profilt.

Nyissa meg az előtér-webalkalmazást egy böngészőben:

https://<front-end-app-name>.azurewebsites.net.

Válassza a Felhasználó profilhivatkozásának lekérése lehetőséget.

Tekintse meg a háttér webalkalmazásból visszaadott hamis profilt.

A

withAuthenticationhamis érték azt jelzi, hogy a hitelesítés még nincs beállítva.

Hitelesítés konfigurálása

Ebben a szakaszban engedélyezze a hitelesítést és az engedélyezést a két webalkalmazáshoz. Ez az oktatóanyag a Microsoft Entra ID azonosítót használja identitásszolgáltatóként.

Az előtéralkalmazást a következőre is konfigurálhatja:

- Az előtérbeli alkalmazás hozzáférésének biztosítása a háttéralkalmazáshoz

- Az App Service konfigurálása a használható token visszaadására

- Használja a tokent a kódban

További információ: Microsoft Entra-hitelesítés konfigurálása az App Services-alkalmazáshoz.

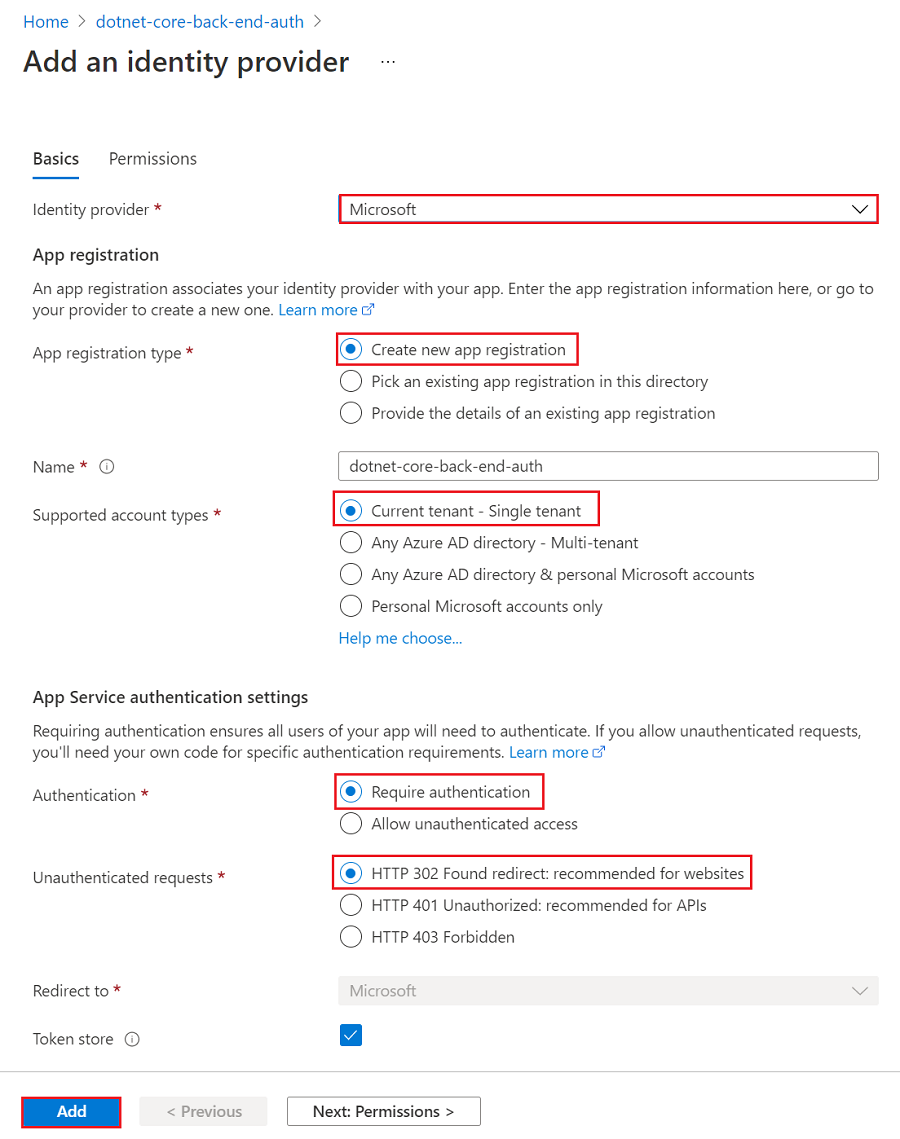

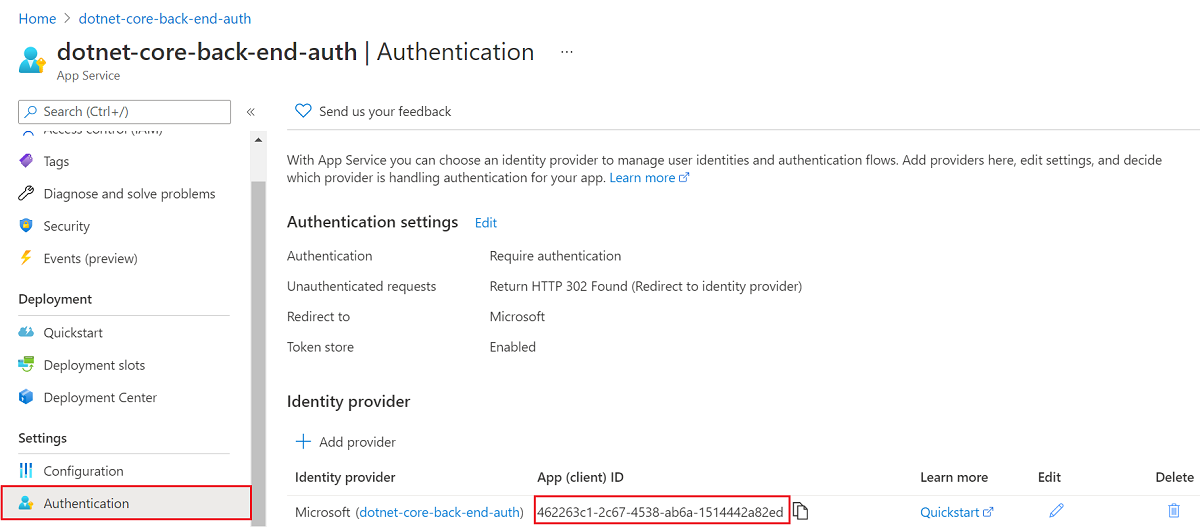

Hitelesítés és engedélyezés engedélyezése háttéralkalmazáshoz

Az Azure Portalon keresse meg és válassza ki az erőforráscsoportokat.

Az erőforráscsoportokban keresse meg és válassza ki az erőforráscsoportot. Az Áttekintés területen válassza ki a háttéralkalmazást.

A háttéralkalmazás bal oldali menüjében válassza a Beállítások>hitelesítése, majd az Identitásszolgáltató hozzáadása lehetőséget.

Az Identitásszolgáltató hozzáadása lapon válassza a Microsoftot a Microsoft és a Microsoft Entra-identitások használatával való bejelentkezéshez.

Válasszon egy értéket az ügyfél titkos kódjának lejáratához.

A többi érték esetében fogadja el az alapértelmezett beállításokat, és válassza a Hozzáadás lehetőséget.

Megnyílik a Hitelesítési lap. Másolja a Microsoft Entra alkalmazás ügyfél-azonosítóját a Jegyzettömbbe. Erre az értékre később szüksége lesz.

Ha itt abbahagyja, egy önálló alkalmazással rendelkezik, amelyet az App Service hitelesítése és engedélyezése biztonságossá teszi. A többi szakasz bemutatja, hogyan védhet meg több alkalmazásmegoldást úgy, hogy a hitelesített felhasználót a felületről a háttérbe áthelyezi.

Hitelesítés és engedélyezés engedélyezése előtérbeli alkalmazáshoz

Az Azure Portalon keresse meg és válassza ki az erőforráscsoportokat.

Az erőforráscsoportokban keresse meg és válassza ki az erőforráscsoportot. Az Áttekintés területen válassza ki az előtéralkalmazást.

Az előtérbeli alkalmazás bal oldali menüjében válassza a Beállítások>hitelesítése, majd az Identitásszolgáltató hozzáadása lehetőséget.

Az Identitásszolgáltató hozzáadása lapon válassza a Microsoftot a Microsoft és a Microsoft Entra-identitások használatával való bejelentkezéshez.

Válasszon egy értéket az ügyfél titkos kódjának lejáratához. A többi érték esetében fogadja el az alapértelmezett beállításokat, és válassza a Hozzáadás lehetőséget.

Megnyílik a Hitelesítési lap. Másolja a Microsoft Entra alkalmazás ügyfél-azonosítóját a Jegyzettömbbe. Erre az értékre később szüksége lesz.

Előtérbeli alkalmazás hozzáférésének biztosítása a háttéralkalmazáshoz

Engedélyezte a hitelesítést és az engedélyezést mindkét alkalmazás számára. A hitelesítés elvégzéséhez három dolgot kell elvégeznie:

- A háttéralkalmazás api-ként való közzététele hatókör meghatározásával

- Az előtérbeli alkalmazás hozzáférésének biztosítása a háttéralkalmazáshoz

- Az App Service konfigurálása a használható token visszaadására

- Használja a tokent a kódban

Megjegyzés:

Mielőtt hozzáférést adhat az előtérbeli alkalmazásnak a háttérrendszerhez, el kellérhetővé tennie a háttér API-t egy alkalmazásazonosító URI beállításával és legalább egy hatókör definiálásával. Ez lehetővé teszi, hogy a háttérrendszer az API-engedélyek hozzárendelésekor a "Saját API-k" alatt legyen kiválasztható.

Tipp.

Ha hibákba ütközik, és újrakonfigurálja az alkalmazás hitelesítési/engedélyezési beállításait, előfordulhat, hogy a jogkivonat-tárolóban lévő tokenek nem fognak újragenerálni az új beállításokból. A tokenek újragenerálásához ki kell jelentkeznie, majd vissza kell jelentkeznie az alkalmazásba. Az egyik módszer a böngésző privát módban való használata. Az alkalmazások beállításainak módosítása után zárja be és nyissa meg újra a böngészőt privát módban.

Ebben a szakaszban hozzáférést ad az előtérbeli alkalmazásnak a háttéralkalmazáshoz a felhasználó nevében. Technikailag az előtér AD-alkalmazásának adja meg az engedélyeket a háttérrendszer AD-alkalmazásának a felhasználó nevében való eléréséhez.

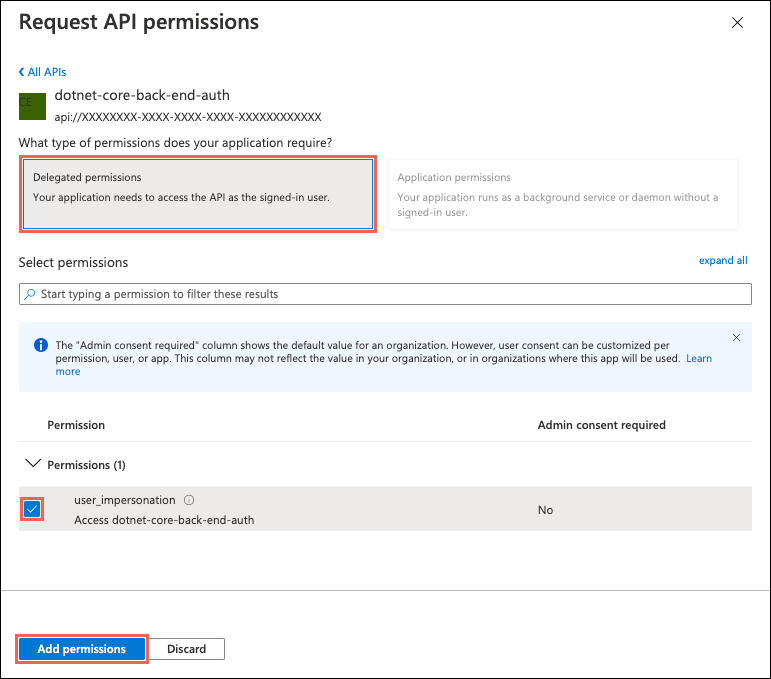

Az előtérbeli alkalmazás Hitelesítési lapján, az Identitásszolgáltató területen válassza ki az előtéralkalmazás nevét. Ez az alkalmazásregisztráció automatikusan létre lett hozva Önnek.

Válassza azAPI-engedélyek> lehetőséget a bal oldali menüben.

Válassza az Engedély hozzáadása lehetőséget, majd válassza a

A háttéralkalmazás Kérés API-engedélyeinek lapján válassza a Delegált engedélyek és user_impersonation, majd az Engedélyek hozzáadása lehetőséget.

Az App Service konfigurálása használható hozzáférési token visszaadására

Az előtérbeli alkalmazás most már rendelkezik a szükséges engedélyekkel ahhoz, hogy bejelentkezett felhasználóként hozzáférjen a háttéralkalmazáshoz. Ebben a szakaszban konfigurálja az App Service-hitelesítést és -engedélyezést, hogy használható hozzáférési jogkivonatot biztosítson a háttérrendszer eléréséhez. Ehhez a lépéshez szüksége van a háttérrendszer ügyfélazonosítójára, amelyet a háttéralkalmazás hitelesítésének és engedélyezésének engedélyezéséről másolt ki.

A Cloud Shellben futtassa az alábbi parancsokat a front-end alkalmazáson, hogy hozzáadja a scope paramétert a hitelesítési beállításhoz identityProviders.azureActiveDirectory.login.loginParameters. Cserélje le < és >.

az extension add --name authV2

authSettings=$(az webapp auth show -g myAuthResourceGroup -n <front-end-app-name>)

authSettings=$(echo "$authSettings" | jq '.properties' | jq '.identityProviders.azureActiveDirectory.login += {"loginParameters":["scope=openid offline_access api://<back-end-client-id>/user_impersonation"]}')

az webapp auth set --resource-group myAuthResourceGroup --name <front-end-app-name> --body "$authSettings"

A parancsok más egyéni hatókörökkel rendelkező tulajdonságot loginParameters adnak hozzá. Íme a kért jogosultságok magyarázata:

-

openidaz App Service alapértelmezés szerint már kéri. További információ: OpenID Connect Scopes. - offline_access itt található meg a kényelem érdekében, ha frissíteni szeretné a jogkivonatokat.

-

api://<back-end-client-id>/user_impersonationegy közzétett API a háttéralkalmazás-regisztrációban. Ez az a hatókör, amely egy JWT-t biztosít, amely a háttéralkalmazást token-célközönségként tartalmazza.

Tipp.

- Ha meg szeretné tekinteni a

api://<back-end-client-id>/user_impersonationhatókört az Azure Portalon, nyissa meg a háttéralkalmazás Hitelesítési lapját, válassza ki a hivatkozást az Identitásszolgáltató területen, majd válassza az API közzététele lehetőséget a bal oldali menüben. - A szükséges hatókörök webes felülettel való konfigurálásához lásd: Hitelesítési jogkivonatok frissítése.

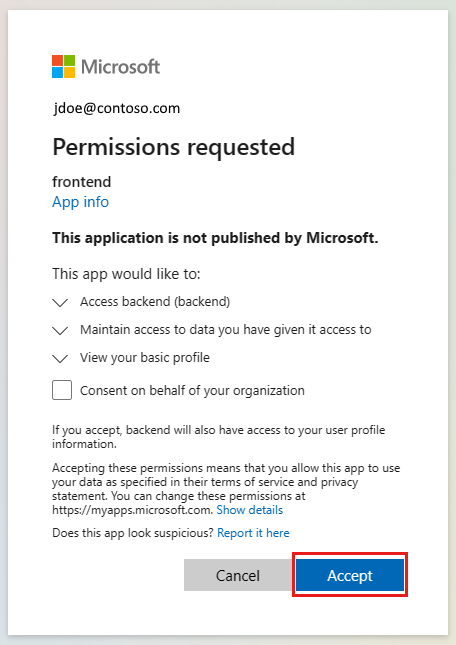

- Egyes hatókörökhöz rendszergazdai vagy felhasználói hozzájárulás szükséges. Ez a követelmény azt eredményezi, hogy a hozzájáruláskérési oldal akkor jelenik meg, amikor egy felhasználó bejelentkezik az előtér-alkalmazásba a böngészőben. Annak érdekében, hogy elkerülje a hozzájárulási oldalt, adja hozzá a front-end alkalmazásregisztrációt engedélyezett ügyfélalkalmazásként az API közzététele lapon. Válassza az Ügyfélalkalmazás hozzáadása lehetőséget, és adja meg az előtér alkalmazásregisztrációjának ügyfélazonosítóját.

Az alkalmazások konfigurálása kész. A felhasználói felület most már készen áll arra, hogy megfelelő hozzáférési tokennel hozzáférjen a háttérrendszerhez.

A hozzáférési jogkivonat más szolgáltatókhoz való konfigurálásáról további információt az identitásszolgáltatói jogkivonatok frissítése című témakörben talál.

Konfigurálja a háttér-App Service-t úgy, hogy csak az előlap-App Service-től fogadjon el tokent.

A back-end App Service-t úgy is konfigurálnia kell, hogy csak a front-end App Service-től fogadjon el jogkivonatot. Ha nem végzi el ezt a konfigurációt, az eredmény egy 403: Tiltott hibaüzenet lesz, amikor a token az előtérből a háttérbe továbbításra kerül.

Ezt a megközelítést az előző lépésben használt Azure CLI-folyamattal valósíthatja meg.

Szerezze meg a front-end App Service-t. Ezt az értéket a front-end App Service hitelesítési oldalán szerezheti be.

Futtassa a következő Azure CLI-t, helyettesítve a

<back-end-app-name>és<front-end-app-id>értékeket.

authSettings=$(az webapp auth show -g myAuthResourceGroup -n <back-end-app-name>)

authSettings=$(echo "$authSettings" | jq '.properties' | jq '.identityProviders.azureActiveDirectory.validation.defaultAuthorizationPolicy.allowedApplications += ["<front-end-app-id>"]')

az webapp auth set --resource-group myAuthResourceGroup --name <back-end-app-name> --body "$authSettings"

Az ügyféloldal meghívja a hitelesített szerveroldalt

Az előtérbeli alkalmazásnak a megfelelő user_impersonation hatókörrel kell átadnia a felhasználó hitelesítését a háttérrendszernek. Az alábbi lépések a mintában megadott kódot tekintik át ehhez a funkcióhoz.

Az előtérbeli alkalmazás forráskódjának megtekintése:

Használja a felhasználói felület App Service által beszúrt

x-ms-token-aad-access-tokenfejlécet, hogy programozottan lekérhesse a felhasználó accessTokenjét.// ./src/server.js const accessToken = req.headers['x-ms-token-aad-access-token'];Az

Authenticationfejlécben használja az accessTokent abearerTokenértékként.// ./src/remoteProfile.js // Get profile from backend const response = await fetch(remoteUrl, { cache: "no-store", // no caching -- for demo purposes only method: 'GET', headers: { 'Authorization': `Bearer ${accessToken}` } }); if (response.ok) { const { profile } = await response.json(); console.log(`profile: ${profile}`); } else { // error handling }Ez az oktatóanyag egy hamis profilt ad vissza a forgatókönyv egyszerűsítése érdekében. A sorozat következő oktatóanyaga bemutatja, hogyan cserélhetjük a háttérrendszert egy új jogkivonatra, amely egy alárendelt Azure-szolgáltatás hatókörével rendelkezik, például a Microsoft Graph esetében.

A háttérrendszer visszaadja a profilt a felhasználói felületnek.

Ha az előtérről érkező kérés nincs engedélyezve, a háttéralkalmazás 401 HTTP-hibakóddal utasítja el a kérelmet, mielőtt a kérés eléri az alkalmazás kódját. A háttérkód elérésekor, mivel egy engedélyezett jogkivonatot tartalmaz, bontsa ki a bearerToken kódot a accessTokenlekéréshez.

Tekintse meg a háttéralkalmazás forráskódját:

// ./src/server.js

const bearerToken = req.headers['Authorization'] || req.headers['authorization'];

if (bearerToken) {

const accessToken = bearerToken.split(' ')[1];

console.log(`backend server.js accessToken: ${!!accessToken ? 'found' : 'not found'}`);

// TODO: get profile from Graph API

// provided in next article in this series

// return await getProfileFromMicrosoftGraph(accessToken)

// return fake profile for this tutorial

return {

"displayName": "John Doe",

"withAuthentication": !!accessToken ? true : false

}

}

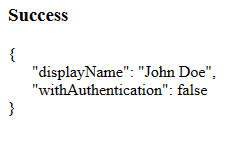

Tallózás az alkalmazások között

Használja a weboldal felhasználói felületét böngészőben. Az URL a következő:

https://<front-end-app-name>.azurewebsites.net/.A böngésző kéri a hitelesítést a webalkalmazáshoz. Fejezze be a hitelesítést.

A hitelesítés befejezése után az előtérbeli alkalmazás visszaadja az alkalmazás kezdőlapját.

Válassza a Felhasználó profiljának lekérése lehetőséget. Ez a művelet átadja a bearer token-ben lévő hitelesítést a háttérrendszernek.

A háttérrendszer a hamis , keményen kódolt profilnévvel válaszol:

John Doe.

Az

withAuthenticationigaz érték azt jelzi, hogy a hitelesítés most van beállítva.

Erőforrások tisztítása

Az előző lépésekben Azure-erőforrásokat hozott létre egy erőforráscsoportban.

Törölje az erőforráscsoportot az alábbi parancs futtatásával a Cloud Shellben. A parancs futtatása egy percig is eltarthat.

az group delete --name myAuthResourceGroupHasználja a hitelesítési alkalmazások ügyfél-azonosítóját, amelyet korábban a háttér- és előtéralkalmazások szakaszaiban

Enable authentication and authorizationtalált és jegyezett fel.Az előtér- és háttéralkalmazások alkalmazásregisztrációinak törlése.

# delete app - do this for both frontend and backend client ids az ad app delete --id <client-id>

Gyakori kérdések

Hogyan tesztelje ezt a hitelesítést a helyi fejlesztőgépemen?

Ebben az eljárásban a hitelesítést a Azure-alkalmazás Szolgáltatás biztosítja az üzemeltetési platform rétegében. Nincs egyenértékű emulátor. Telepítenie kell az előtér- és háttéralkalmazást, és mindegyikhez konfigurálnia kell a hitelesítést a hitelesítés használatához.

Az alkalmazás nem jelenít meg hamis profilt, hogyan lehet hibakeresést végezni?

Az előtérbeli és a háttéralkalmazások útvonalai is segítenek /debug a hitelesítés hibakeresésében, ha az alkalmazás nem adja vissza a hamis profilt. Az előtérbeli hibakeresési útvonal biztosítja a kritikus fontosságú elemet az ellenőrzéshez:

Környezeti változók:

- A

BACKEND_URLbeállítás helyesen van konfigurálva.https://<back-end-app-name>.azurewebsites.netNe foglalja bele a záró perjelet vagy az útvonalat.

- A

HTTP-fejlécek:

- A

x-ms-token-*fejlécek beillesztve vannak.

- A

Megjelenik a bejelentkezett felhasználó Microsoft Graph-profilneve.

Az előtérbeli alkalmazás hatóköre a jogkivonathoz rendelkezik

user_impersonation. Ha a hatókör nem tartalmazza ezt az értéket, az időzítéssel kapcsolatos probléma lehet. Ellenőrizze az előtérbeli alkalmazásloginparamétereit az Azure-erőforrásokban. Várjon néhány percet a hitelesítés replikációjára.

Az alkalmazás forráskódja megfelelően lett üzembe helyezve az egyes webalkalmazásokban?

A webalkalmazás Azure Portalján válassza a Fejlesztői eszközök>speciális eszközei, majd az Ugrás lehetőséget. Ez a művelet egy új böngészőlapot vagy ablakot nyit meg.

Az új böngészőlapon válassza a Tallózás a könyvtárban>wwwroot lehetőséget.

Ellenőrizze, hogy az alábbiak szerepelnek-e a könyvtárban:

- package.json

- node_modules.tar.gz

- /src/index.js

Ellenőrizze, hogy a package.json

nametulajdonság megegyezik-e a webnévvel, vagyfrontendbackend.Ha módosította a forráskódot, és újra üzembe kell helyeznie, használja az az webapp up parancsot abból a könyvtárból, amely az alkalmazáshoz tartozópackage.json fájlt tartalmaz.

Helyesen indult el az alkalmazás?

Mindkét webalkalmazásnak vissza kell adnia valamit, amikor a kezdőlapot kérik. Ha nem tudja elérni /debug egy webalkalmazást, az alkalmazás nem indult el megfelelően. Tekintse át a webalkalmazás hibanaplóit.

- A webalkalmazás Azure Portalján válassza a Fejlesztői eszközök>speciális eszközei, majd az Ugrás lehetőséget. Ez a művelet egy új böngészőlapot vagy ablakot nyit meg.

- Az új böngészőlapon válassza a Browse Directory>Deployment Logs lehetőséget.

- Tekintse át az egyes naplókat a jelentett problémák megkereséséhez.

Az előtérbeli alkalmazás képes beszélni a háttéralkalmazással?

Mivel az előtéralkalmazás kiszolgálói forráskódból hívja meg a háttéralkalmazást, ez a viselkedés nem látható a böngésző hálózati forgalmában. A háttérprofil-kérelem sikerességének meghatározásához használja az alábbi listát:

A háttér-webalkalmazás minden hibát visszaad az előtérbeli alkalmazásnak, ha azt elérték. Ha nem sikerült elérni, az előtér-alkalmazás jelentést tesz az állapotkódról és az üzenetről.

- 401: A felhasználó nem megfelelően adta át a hitelesítést. Ez az üzenet jelezheti, hogy a hatókör nincs megfelelően beállítva.

- 404: A kiszolgáló URL-címe nem egyezik meg a kiszolgáló által megadott útvonalsal

A háttéralkalmazás naplóinak streamelése segítségével követheti nyomon a front-end-en keresztül a felhasználói profil lekérését. A forráskódban

console.loghibakeresési információk találhatók, amelyek segítenek meghatározni, hogy hol történt a hiba.

Mi történik, ha az előtér-jogkivonat lejár?

A hozzáférési jogkivonatok bizonyos idő elteltével lejárnak. A hozzáférési jogkivonatok frissítéséről a felhasználók újbóli hitelesítésének megkövetelése nélkül az identitásszolgáltatói jogkivonatok frissítése című témakörben olvashat.

Ha böngészőalapú alkalmazással rendelkezem az előtéralkalmazásban, közvetlenül a háttérrendszerrel is beszélhetek?

Ehhez a megközelítéshez a kiszolgálókódnak át kell adnia a hozzáférési jogkivonatot az ügyfélböngészőben futó JavaScript-kódnak. Mivel a böngészőben nincs mód a hozzáférési jogkivonat védelmére, ezt a módszert nem javasoljuk. Jelenleg a Backend-for-Frontend mintát javasoljuk.

Ha az oktatóanyagban szereplő példára alkalmaznánk, az előtér-alkalmazás böngészőkódja egy hitelesített munkamenetben api-hívásokat indítana a kiszolgáló kódjára közvetítőként. Az előtérbeli alkalmazás kiszolgálókódja ezután az API-hívásokat a háttéralkalmazásba indítja a x-ms-token-aad-access-token fejlécérték használatával tulajdonosi jogkivonatként. A böngészőkódból a kiszolgálókódba irányuló összes hívást a hitelesített munkamenet védi.

Következő lépés

Folytassa a következő oktatóanyagtal, amelyből megtudhatja, hogyan használhatja a felhasználó identitását egy Azure-szolgáltatás eléréséhez.