Oktatóanyag – Az Active Directory (AD) összekötő üzembe helyezése ügyfél által felügyelt keytab módban

Ez a cikk azt ismerteti, hogyan helyezheti üzembe az Active Directory -összekötőt ügyfél által felügyelt keytab módban. Az összekötő kulcsfontosságú összetevő az Azure Arc által engedélyezett felügyelt SQL-példányon történő Active Directory-hitelesítés engedélyezéséhez.

Active Directory-összekötő ügyfél által felügyelt keytab módban

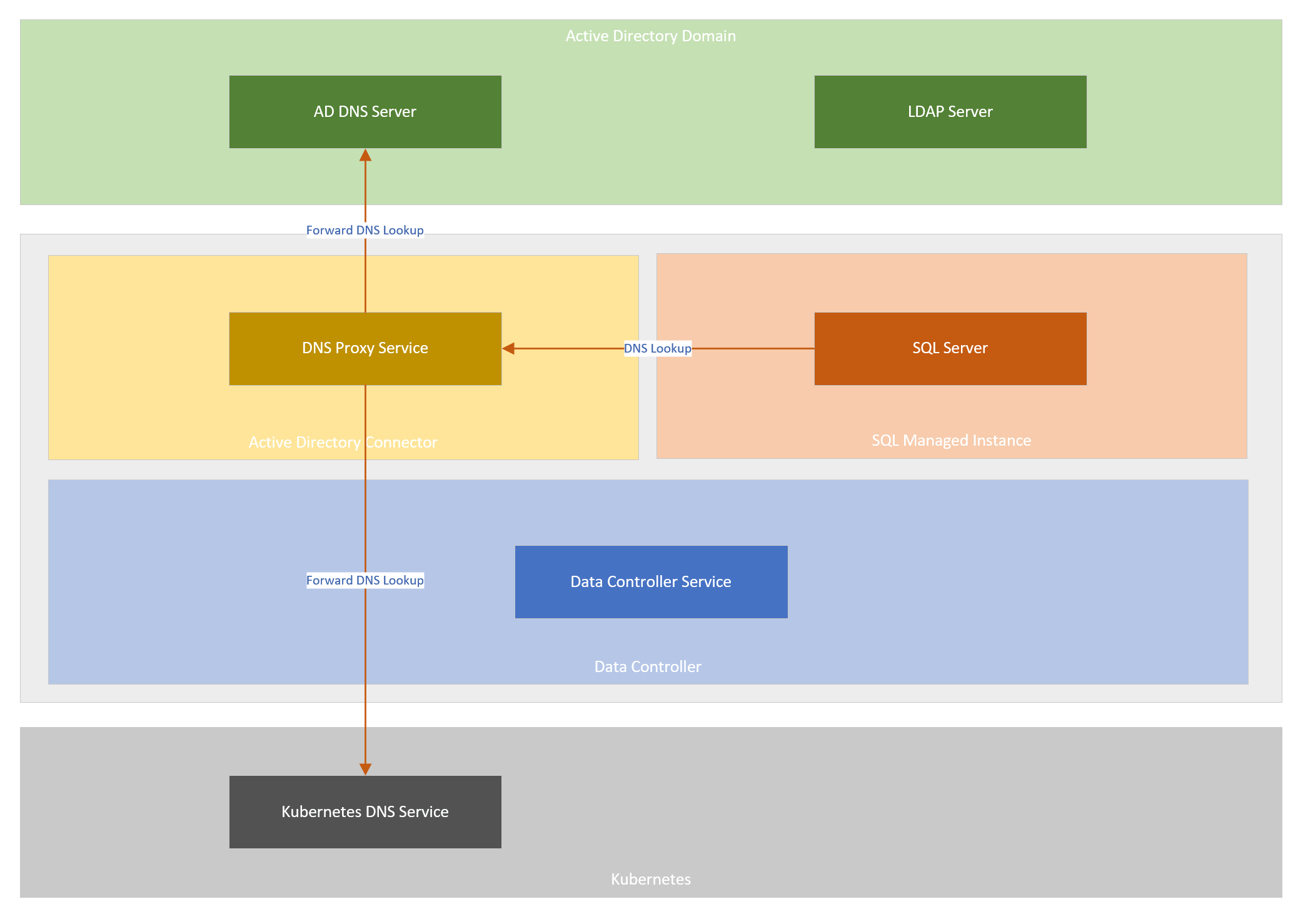

Ügyfél által felügyelt keytab módban az Active Directory-összekötő olyan DNS-proxyszolgáltatást helyez üzembe, amely a felügyelt példányból érkező DNS-kéréseket a két felsőbb rétegbeli DNS-szolgáltatás egyikére terjeszti:

- Active Directory DNS-kiszolgálók

- Kubernetes DNS-kiszolgálók

Az AD Csatlakozás or megkönnyíti az SQL által az AD-bejelentkezések hitelesítéséhez szükséges környezetet.

Az alábbi ábrán az AD Csatlakozás or és a DNS Proxy szolgáltatás funkciói láthatók ügyfél által felügyelt keytab módban:

Előfeltételek

A folytatás előtt a következőt kell tennie:

- A Kubernetes egy támogatott verzióján üzembe helyezett Adatkezelő-példány

- Active Directory (AD) tartomány

Bemenet az Active Directory (AD) Csatlakozás or üzembe helyezéséhez

Az Active Directory-összekötő egy példányának üzembe helyezéséhez több bemenetre van szükség az Active Directory tartományi környezetből.

Ezeket a bemeneteket az AD Csatlakozás or-példány YAML-specifikációja tartalmazza.

Az AD-tartomány következő metaadatainak elérhetővé kell lenniük az AD-Csatlakozás or-példány üzembe helyezése előtt:

- Az Active Directory-tartomány neve

- A tartományvezérlők listája (teljes tartománynevek)

- A DNS-kiszolgáló IP-címeinek listája

A következő bemeneti mezők jelennek meg a felhasználók számára az Active Directory-összekötő specifikációjában:

Szükséges

spec.activeDirectory.realmAz Active Directory-tartomány neve nagybetűvel. Ez az AD-tartomány, amelyhez az AD-Csatlakozás or-példány társítva lesz.spec.activeDirectory.dns.nameserverIpAddressesAz Active Directory DNS-kiszolgáló IP-címeinek listája. A DNS-proxyszolgáltatás a megadott tartománynévben lévő DNS-lekérdezéseket továbbítja ezeknek a kiszolgálóknak.

Választható

spec.activeDirectory.netbiosDomainNameAz Active Directory-tartomány NetBIOS-neve. Ez az Active Directory-tartomány rövid tartományneve (Windows 2000 előtti név). Ezt gyakran használják az AD-tartományban lévő fiókok minősítésére. ha például a tartományban lévő fiókokat CONTOSO\admin névnek nevezzük, akkor a CONTOSO a NETBIOS tartománynév.A mező nem kötelező. Ha nincs megadva, az értéke alapértelmezés szerint a

spec.activeDirectory.realmmező első címkéje lesz.A legtöbb tartománykörnyezetben ez az alapértelmezett érték, de egyes tartományi környezetek nem alapértelmezett értékkel rendelkezhetnek. Ezt a mezőt csak akkor kell használnia, ha a tartomány NetBIOS-neve nem egyezik meg a teljes név első címkével.

spec.activeDirectory.dns.domainNameAzon DNS-tartománynév, amelynek DNS-kereséseit továbbítani kell az Active Directory DNS-kiszolgálókra.A tartományhoz vagy annak leszármazott tartományaihoz tartozó nevek DNS-keresését a rendszer továbbítja az Active Directorynak.

A mező nem kötelező. Ha nincs megadva, alapértelmezés szerint a kisbetűssé alakításhoz

spec.activeDirectory.realmmegadott érték lesz.spec.activeDirectory.dns.replicasA DNS-proxyszolgáltatás replikáinak száma. Ez a mező nem kötelező, és alapértelmezés szerint 1, ha nincs megadva.spec.activeDirectory.dns.preferK8sDnsForPtrLookupsJelző, amely jelzi, hogy a Kubernetes DNS-kiszolgáló válaszát szeretné-e előnyben részesíteni az AD DNS-kiszolgáló válaszával szemben az IP-címkeresésekhez.A DNS-proxyszolgáltatás erre a mezőre támaszkodik annak meghatározásához, hogy a DNS-kiszolgálók melyik felsőbb rétegét szeretné előnyben részesíteni az IP-címkeresésekhez.

A mező nem kötelező. Ha nincs megadva, a rendszer alapértelmezés szerint

trueaz IP-címek DNS-kereséseit továbbítja először a Kubernetes DNS-kiszolgálóinak. Ha a Kubernetes DNS-kiszolgálók nem válaszolnak a keresésre, a rendszer ezután továbbítja a lekérdezést az AD DNS-kiszolgálóknak. Ha be vanfalseállítva, ezek a DNS-keresések először az AD DNS-kiszolgálókra kerülnek, és hiba esetén visszaállnak a Kubernetesre.

Ügyfél által felügyelt Keytab Active Directory -összekötő üzembe helyezése

AD-összekötő üzembe helyezéséhez hozzon létre egy .yaml specifikációs fájlt.active-directory-connector.yaml

Az alábbi példa egy ügyfél által felügyelt keytab AD-összekötőre mutat be egy AD névtartományt CONTOSO.LOCAL. Győződjön meg arról, hogy az értékeket az AD-tartomány értékeire cseréli.

apiVersion: arcdata.microsoft.com/v1beta1

kind: ActiveDirectoryConnector

metadata:

name: adarc

namespace: <namespace>

spec:

activeDirectory:

realm: CONTOSO.LOCAL

dns:

preferK8sDnsForPtrLookups: false

nameserverIPAddresses:

- <DNS Server 1 IP address>

- <DNS Server 2 IP address>

Az alábbi parancs üzembe helyezi az AD-összekötőpéldányt. Jelenleg csak a kube-natív üzembe helyezési módszer támogatott.

kubectl apply –f active-directory-connector.yaml

Az AD Csatlakozás or-példány üzembe helyezésének elküldése után az alábbi paranccsal ellenőrizheti az üzembe helyezés állapotát.

kubectl get adc -n <namespace>

Kapcsolódó tartalom

- Rendszer által felügyelt keytab Active Directory -összekötő üzembe helyezése

- Felügyelt SQL-példány üzembe helyezése Active Directory-hitelesítéssel.

- Csatlakozás az Azure Arc által engedélyezett AD-integrált FELÜGYELT SQL-példányra.