Felhasználó által hozzárendelt felügyelt identitással és bérlőközi CMK-val konfigurált kiszolgáló létrehozása a TDE-hez

A következőre vonatkozik: Azure SQL Database

Ebben az útmutatóban áttekintjük az Azure SQL logikai kiszolgáló transzparens adattitkosítással (TDE) és ügyfél által felügyelt kulcsokkal (CMK) való létrehozásának lépéseit, és egy felhasználó által hozzárendelt felügyelt identitást használva egy másik Microsoft Entra-bérlőben lévő Azure Key Vaulthoz férünk hozzá, mint a logikai kiszolgáló bérlője. További információ: Bérlők közötti ügyfél által felügyelt kulcsok transzparens adattitkosítással.

Megjegyzés:

A Microsoft Entra ID az Azure Active Directory (Azure AD) új neve. Jelenleg frissítjük a dokumentációt.

Előfeltételek

- Ez az útmutató feltételezi, hogy két Microsoft Entra-bérlővel rendelkezik.

- Az első tartalmazza az Azure SQL Database-erőforrást, egy több-bérlős Microsoft Entra-alkalmazást és egy felhasználó által hozzárendelt felügyelt identitást.

- A második bérlő az Azure Key Vaultnak ad otthont.

- A bérlők közötti CMK és a Microsoft Entra-alkalmazások és az Azure Key Vault konfigurálásához szükséges RBAC-engedélyek beállításával kapcsolatos átfogó útmutatásért tekintse meg az alábbi útmutatók egyikét:

Szükséges erőforrások az első bérlőn

Ebben az oktatóanyagban feltételezzük, hogy az első bérlő egy független szoftverszállítóhoz (ISV) tartozik, a második pedig az ügyféltől. Erről a forgatókönyvről további információt a Bérlők közötti, ügyfél által felügyelt kulcsok transzparens adattitkosítással című témakörben talál.

Ahhoz, hogy a TDE-t az Azure SQL Database-hez bérlők közötti CMK-val konfigurálhassuk, egy több-bérlős Microsoft Entra-alkalmazással kell rendelkeznünk, amely egy felhasználó által hozzárendelt felügyelt identitással van hozzárendelve összevont identitás hitelesítő adataiként az alkalmazáshoz. Kövesse az előfeltételek egyik útmutatóját.

Azon az első bérlőn, ahol létre szeretné hozni az Azure SQL Database-t, hozzon létre és konfiguráljon egy több-bérlős Microsoft Entra-alkalmazást

Felhasználó által hozzárendelt felügyelt identitás létrehozása

A felhasználó által hozzárendelt felügyelt identitás konfigurálása összevont identitás hitelesítő adatként a több-bérlős alkalmazáshoz

Rögzítse az alkalmazás nevét és az alkalmazásazonosítót. Ez megtalálható az Azure Portal>Microsoft Entra ID>Enterprise alkalmazásaiban, és megkeresheti a létrehozott alkalmazást

Szükséges erőforrások a második bérlőn

A második bérlőn, ahol az Azure Key Vault található, hozzon létre egy szolgáltatásnevet (alkalmazást) az első bérlő regisztrált alkalmazásának alkalmazásazonosítójával. Íme néhány példa a több-bérlős alkalmazás regisztrálására. Cserélje le és cserélje le

<TenantID>a Microsoft Entra-azonosítóból származó ügyfél-bérlőazonosítót, illetve a több-bérlős alkalmazás alkalmazásazonosítóját:<ApplicationID>PowerShell:

Connect-AzureAD -TenantID <TenantID> New-AzADServicePrincipal -ApplicationId <ApplicationID>Az Azure CLI:

az login --tenant <TenantID> az ad sp create --id <ApplicationID>

Nyissa meg az Azure Portal>Microsoft Entra ID>Enterprise-alkalmazásait , és keresse meg az imént létrehozott alkalmazást.

Hozzon létre egy Azure Key Vaultot , ha nincs, és hozzon létre egy kulcsot

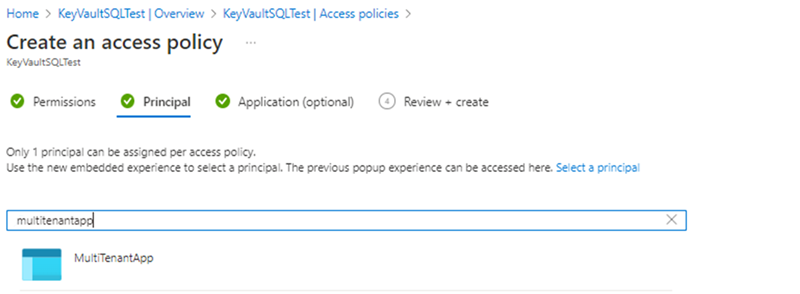

Hozza létre vagy állítsa be a hozzáférési szabályzatot.

- A hozzáférési szabályzat létrehozásakor válassza ki a Kulcsengedélyek alatt a Kulcs lekérése, körbefuttatása és a Kulcs feloldása engedélyeket

- Válassza ki a hozzáférési szabályzat létrehozásakor az Egyszerű beállítás első lépésében létrehozott több-bérlős alkalmazást

A hozzáférési szabályzat és a kulcs létrehozása után kérje le a kulcsot a Key Vaultból, és rögzítse a kulcsazonosítót

TDE-vel konfigurált kiszolgáló létrehozása bérlők közötti ügyfél által felügyelt kulccsal (CMK)

Ez az útmutató bemutatja, hogyan hozhat létre logikai kiszolgálót és adatbázist az Azure SQL-ben egy felhasználó által hozzárendelt felügyelt identitással, valamint hogyan állíthat be bérlők közötti ügyfél által felügyelt kulcsot. A felhasználó által hozzárendelt felügyelt identitás elengedhetetlen ahhoz, hogy a kiszolgálólétrehozási fázisban ügyfél által felügyelt kulcsot állítson be a transzparens adattitkosításhoz.

Fontos

Az SQL logikai kiszolgálók létrehozására API-kat használó felhasználónak vagy alkalmazásnak szüksége van az SQL Server közreműködői és felügyelt identitáskezelőI RBAC-szerepköreire vagy magasabb szintű szerepköreire az előfizetésben.

Keresse meg az SQL-telepítés kiválasztása lehetőséget az Azure Portalon.

Ha még nem jelentkezett be az Azure Portalra, jelentkezzen be, amikor a rendszer kéri.

Az SQL-adatbázisok alatt hagyja meg az erőforrástípust önálló adatbázisként, és válassza a Létrehozás lehetőséget.

Az SQL Database létrehozása űrlap Alapismeretek lapján, a Project részletei alatt válassza ki a kívánt Azure-előfizetést.

Erőforráscsoport esetén válassza az Új létrehozása lehetőséget, adja meg az erőforráscsoport nevét, majd kattintson az OK gombra.

Az Adatbázisnév mezőben adjon meg egy adatbázisnevet. For example,

ContosoHR.Kiszolgáló esetén válassza az Új létrehozása lehetőséget, és töltse ki az Új kiszolgáló űrlapot a következő értékekkel:

- Kiszolgálónév: Adjon meg egy egyedi kiszolgálónevet. A kiszolgálóneveknek globálisan egyedinek kell lenniük az Azure összes kiszolgálója számára, nem csak az előfizetésen belül. Írjon be valami hasonlót

mysqlserver135, és az Azure Portalon tudhatja, hogy elérhető-e vagy sem. - Kiszolgálói rendszergazdai bejelentkezés: Adjon meg egy rendszergazdai bejelentkezési nevet, például:

azureuser. - Jelszó: Adjon meg egy jelszót, amely megfelel a jelszó követelményeinek, és írja be újra a Jelszó megerősítése mezőbe.

- Hely: Válasszon egy helyet a legördülő listából

- Kiszolgálónév: Adjon meg egy egyedi kiszolgálónevet. A kiszolgálóneveknek globálisan egyedinek kell lenniük az Azure összes kiszolgálója számára, nem csak az előfizetésen belül. Írjon be valami hasonlót

Válassza a Tovább elemet : Hálózatkezelés a lap alján.

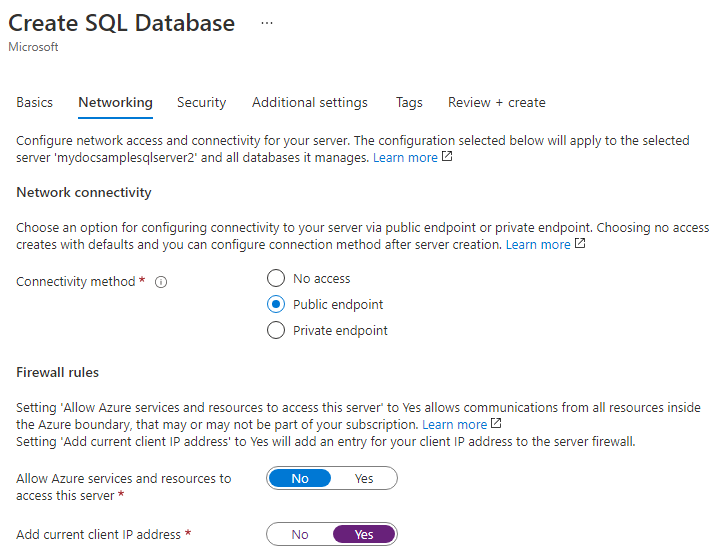

A Hálózatkezelés lap Csatlakozás ivity metódusához válassza a Nyilvános végpont lehetőséget.

Tűzfalszabályok esetén állítsa az Aktuális ügyfél IP-címének hozzáadása igen értékre. Hagyja meg, hogy az Azure-szolgáltatások és -erőforrások elérhessék ezt a kiszolgálót Nem értékre állítva. A lapon lévő többi kijelölés alapértelmezettként hagyható.

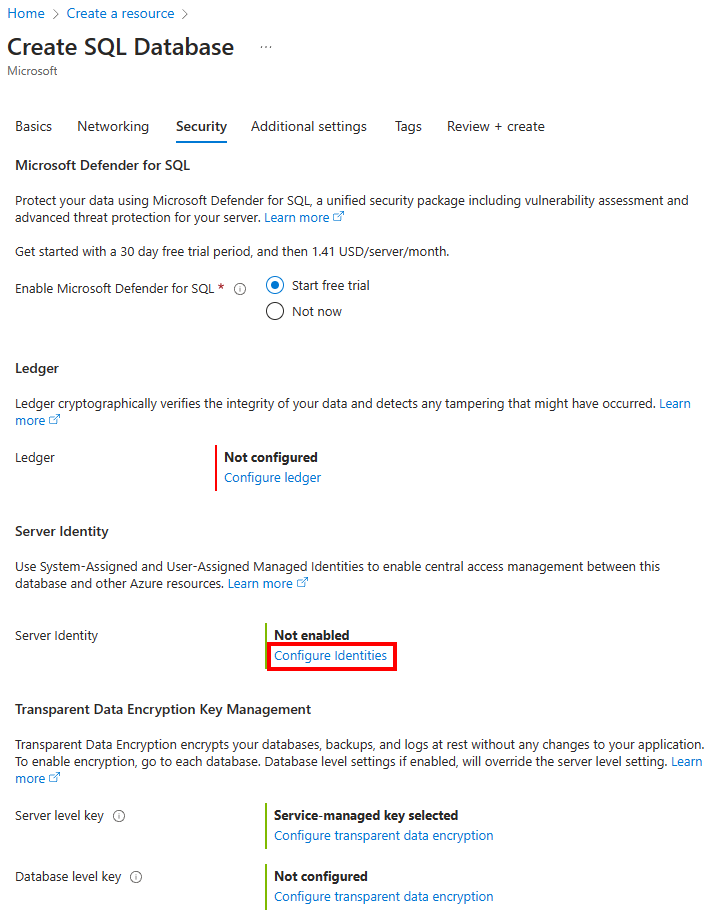

Válassza a Tovább elemet : Biztonság a lap alján.

A Biztonság lap Identitás területén válassza az Identitások konfigurálása lehetőséget.

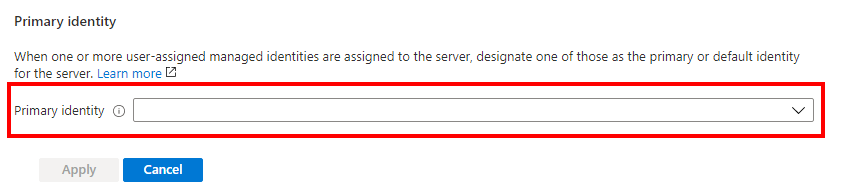

Az Identitás menüben válassza a Ki lehetőséget a rendszer által hozzárendelt felügyelt identitáshoz, majd válassza a Hozzáadás lehetőséget a Felhasználó által hozzárendelt felügyelt identitás területen. Válassza ki a kívánt előfizetést, majd a Felhasználó által hozzárendelt felügyelt identitások területen válassza ki a kívánt felhasználó által hozzárendelt felügyelt identitást a kiválasztott előfizetésből. Ezután válassza a Hozzáadás gombot.

Az Elsődleges identitás területen válassza ki ugyanazt a felhasználó által hozzárendelt felügyelt identitást, amelyet az előző lépésben választott ki.

Összevont ügyfélidentitás esetén válassza az Identitás módosítása lehetőséget, és keresse meg az előfeltételek között létrehozott több-bérlős alkalmazást.

Megjegyzés:

Ha a több-bérlős alkalmazás nem lett hozzáadva a kulcstartó hozzáférési szabályzatához a szükséges engedélyekkel (Get, Wrap Key, Unwrap Key), akkor az alkalmazás identitás-összevonáshoz való használata az Azure Portalon hibaüzenetet fog mutatni. Az összevont ügyfélidentitás konfigurálása előtt győződjön meg arról, hogy az engedélyek megfelelően vannak konfigurálva.

Válassza az Alkalmaz lehetőséget

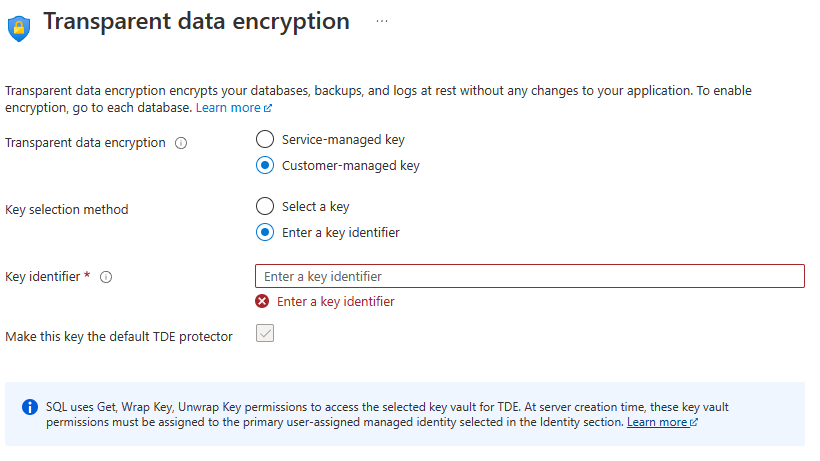

A Biztonság lap Transzparens adattitkosítás területén válassza a Transzparens adattitkosítás konfigurálása lehetőséget. Válassza ki az ügyfél által kezelt kulcsot, és megjelenik egy beállítás, amely megadja a kulcsazonosítót . Adja hozzá a második bérlő kulcsából beszerzett kulcsazonosítót .

Válassza az Alkalmaz lehetőséget

Válassza a Véleményezés + létrehozás lehetőséget a lap alján

A Véleményezés + létrehozás lapon a felülvizsgálat után válassza a Létrehozás lehetőséget.

További lépések

- Az Azure Key Vault integrációjának első lépései és a saját kulcs támogatása a TDE-hez: A TDE bekapcsolása saját kulcs használatával a Key Vaultból

- Bérlők közötti, ügyfél által felügyelt kulcsok transzparens adattitkosítással

Kapcsolódó információk

- Transzparens adattitkosítás (TDE) ügyfél által felügyelt kulcsokkal az adatbázis szintjén

- Georeplikációs és biztonsági mentési visszaállítás konfigurálása transzparens adattitkosításhoz adatbázisszintű, ügyfél által felügyelt kulcsokkal

- Identitás- és kulcskezelés a TDE-hez adatbázisszintű, ügyfél által felügyelt kulcsokkal