Felhasználó által hozzárendelt felügyelt identitással és ügyfél által felügyelt TDE-vel konfigurált kiszolgáló létrehozása

A következőre vonatkozik: Azure SQL Database

Ez az útmutató bemutatja, hogyan hozhat létre egy logikai kiszolgálót az Azure-ban transzparens adattitkosítással (TDE) konfigurálva, ügyfél által felügyelt kulcsokkal (CMK) egy felhasználó által hozzárendelt felügyelt identitás használatával az Azure Key Vault eléréséhez.

Megjegyzés:

A Microsoft Entra ID az Azure Active Directory (Azure AD) új neve. Jelenleg frissítjük a dokumentációt.

Előfeltételek

- Ez az útmutató feltételezi, hogy már létrehozott egy Azure Key Vaultot , és importált belőle egy kulcsot, amelyet az Azure SQL Database TDE-védőjeként használ. További információ: transzparens adattitkosítás BYOK-támogatással.

- A helyreállítható törlés és a törlés elleni védelmet engedélyezni kell a kulcstartóban

- Létre kell hoznia egy felhasználó által hozzárendelt felügyelt identitást , és meg kell adnia a szükséges TDE-engedélyeket (Get, Wrap Key, Unwrap Key) a fenti kulcstartóban. Felhasználó által hozzárendelt felügyelt identitás létrehozásához lásd : Felhasználó által hozzárendelt felügyelt identitás létrehozása.

- Telepítenie és futtatnia kell az Azure PowerShellt.

- [Ajánlott, de nem kötelező] Először hozza létre a TDE-védő kulcsanyagát egy hardveres biztonsági modulban (HSM) vagy helyi kulcstárolóban, majd importálja a kulcsanyagot az Azure Key Vaultba. További információért kövesse a hardveres biztonsági modul (HSM) és a Key Vault használatára vonatkozó utasításokat.

TDE-vel konfigurált kiszolgáló létrehozása ügyfél által felügyelt kulccsal (CMK)

Az alábbi lépések egy új Azure SQL Database logikai kiszolgáló és egy felhasználó által hozzárendelt felügyelt identitással rendelkező új adatbázis létrehozásának folyamatát ismertetik. A felhasználó által hozzárendelt felügyelt identitás szükséges a TDE ügyfél által felügyelt kulcsának konfigurálásához a kiszolgáló létrehozásakor.

Keresse meg az SQL-telepítés kiválasztása lehetőséget az Azure Portalon.

Ha még nem jelentkezett be az Azure Portalra, jelentkezzen be, amikor a rendszer kéri.

Az SQL-adatbázisok alatt hagyja meg az erőforrástípust önálló adatbázisként, és válassza a Létrehozás lehetőséget.

Az SQL Database létrehozása űrlap Alapismeretek lapján, a Project részletei alatt válassza ki a kívánt Azure-előfizetést.

Erőforráscsoport esetén válassza az Új létrehozása lehetőséget, adja meg az erőforráscsoport nevét, majd kattintson az OK gombra.

Az Adatbázis neve mezőbe írja be a következőt

ContosoHR:Kiszolgáló esetén válassza az Új létrehozása lehetőséget, és töltse ki az Új kiszolgáló űrlapot a következő értékekkel:

- Kiszolgálónév: Adjon meg egy egyedi kiszolgálónevet. A kiszolgálóneveknek globálisan egyedinek kell lenniük az Azure összes kiszolgálója számára, nem csak az előfizetésen belül. Írjon be valami hasonlót

mysqlserver135, és az Azure Portalon tudhatja, hogy elérhető-e vagy sem. - Kiszolgálói rendszergazdai bejelentkezés: Adjon meg egy rendszergazdai bejelentkezési nevet, például:

azureuser. - Jelszó: Adjon meg egy jelszót, amely megfelel a jelszó követelményeinek, és írja be újra a Jelszó megerősítése mezőbe.

- Hely: Válasszon egy helyet a legördülő listából

- Kiszolgálónév: Adjon meg egy egyedi kiszolgálónevet. A kiszolgálóneveknek globálisan egyedinek kell lenniük az Azure összes kiszolgálója számára, nem csak az előfizetésen belül. Írjon be valami hasonlót

Válassza a Tovább elemet : Hálózatkezelés a lap alján.

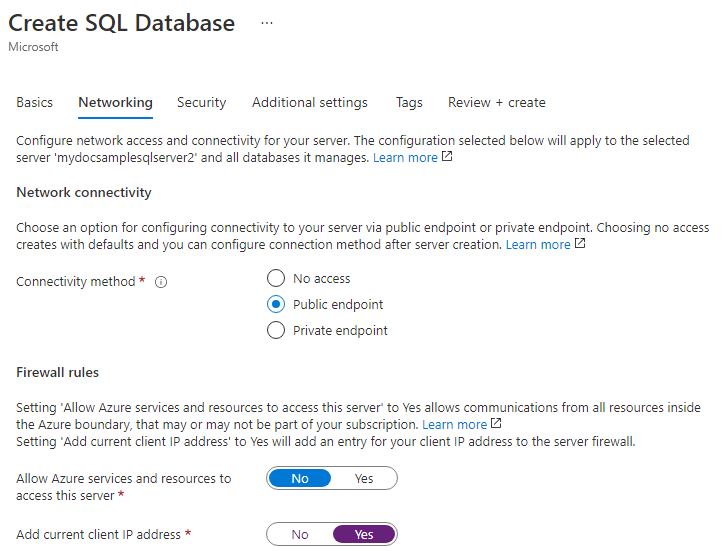

A Hálózatkezelés lap Csatlakozás ivity metódusához válassza a Nyilvános végpont lehetőséget.

Tűzfalszabályok esetén állítsa az Aktuális ügyfél IP-címének hozzáadása igen értékre. Hagyja meg, hogy az Azure-szolgáltatások és -erőforrások elérhessék ezt a kiszolgálót Nem értékre állítva.

Válassza a Tovább elemet : Biztonság a lap alján.

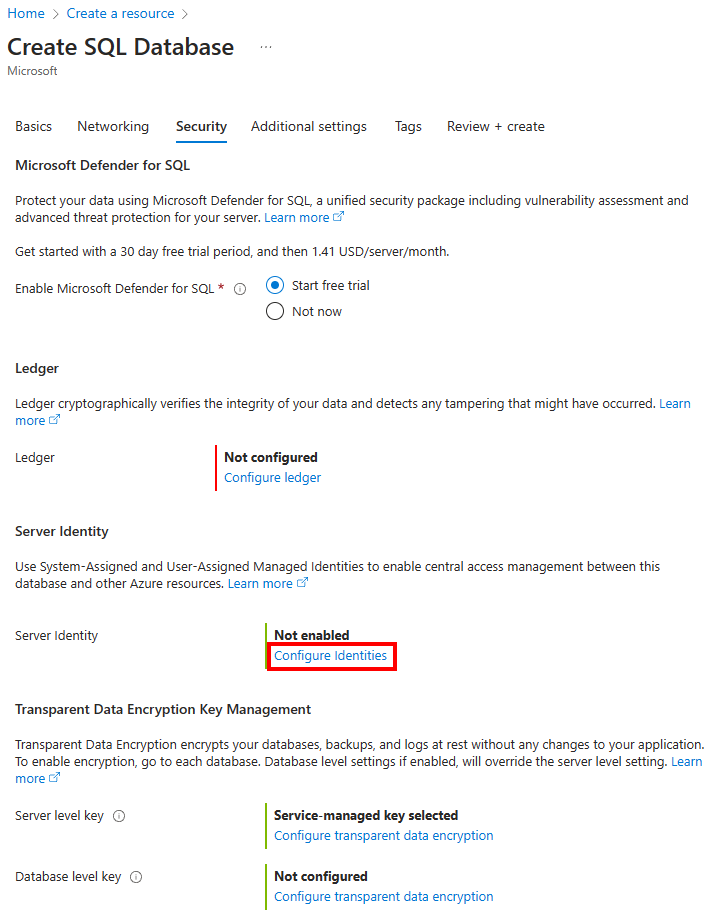

A Biztonság lap Kiszolgálóidentitás területén válassza az Identitások konfigurálása lehetőséget.

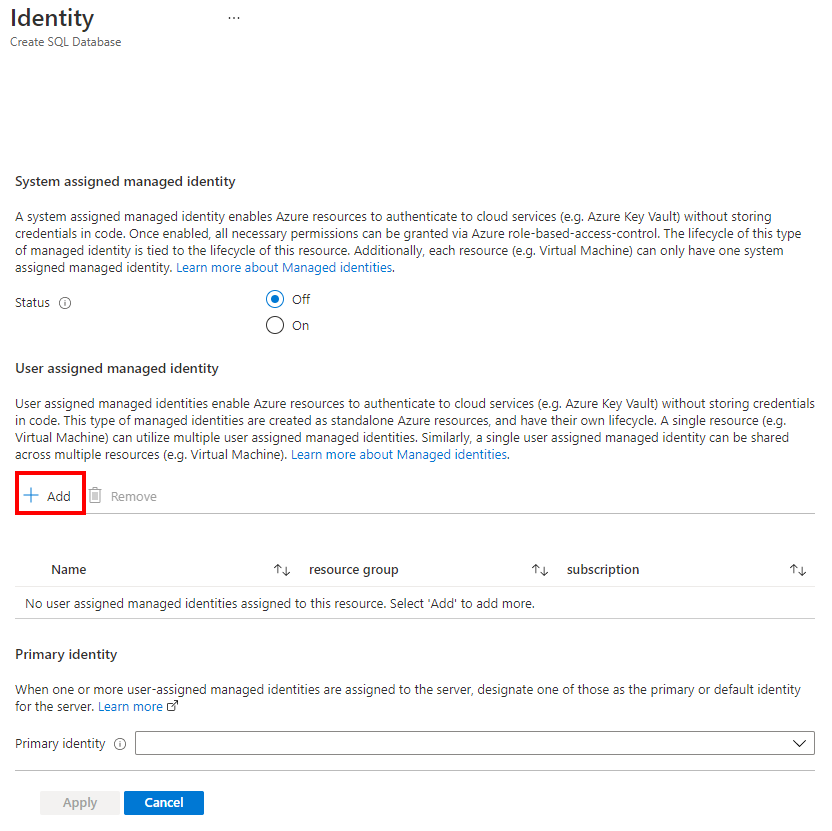

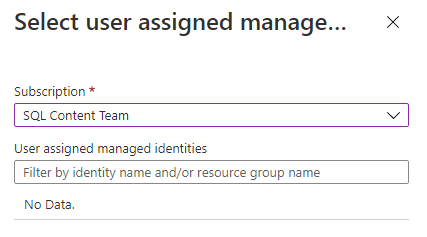

Az Identitás panelen válassza a Ki elemet a rendszer által hozzárendelt felügyelt identitáshoz, majd válassza a Hozzáadás lehetőséget a Felhasználó által hozzárendelt felügyelt identitás területen. Válassza ki a kívánt előfizetést, majd a Felhasználó által hozzárendelt felügyelt identitások területen válassza ki a kívánt felhasználó által hozzárendelt felügyelt identitást a kiválasztott előfizetésből. Ezután válassza a Hozzáadás gombot.

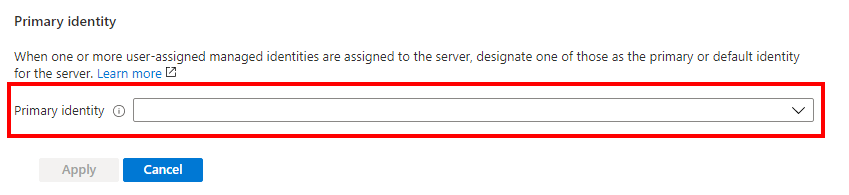

Az Elsődleges identitás területen válassza ki ugyanazt a felhasználó által hozzárendelt felügyelt identitást, amelyet az előző lépésben választott ki.

Válassza az Alkalmaz lehetőséget

A Biztonság lap transzparens adattitkosítás Kulcskezelés területén lehetősége van transzparens adattitkosítást konfigurálni a kiszolgálóhoz vagy az adatbázishoz.

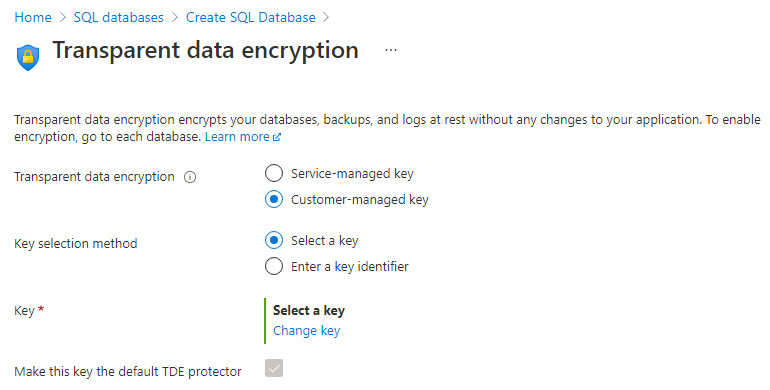

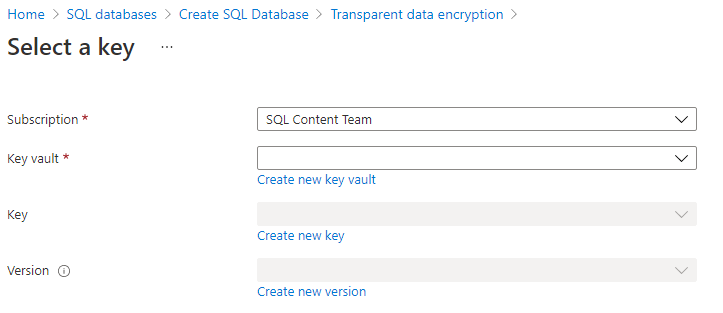

- Kiszolgálószintű kulcs esetén: Válassza a Transzparens adattitkosítás konfigurálása lehetőséget. Válassza ki az Ügyfél által kezelt kulcsot, és megjelenik a Kulcs kiválasztása lehetőség. Válassza a Change key (Kulcs módosítása) lehetőséget. Válassza ki a TDE-hez használni kívánt előfizetést, kulcstartót, kulcsot és verziót az ügyfél által felügyelt kulcshoz. Kattintson a Kiválasztás gombra.

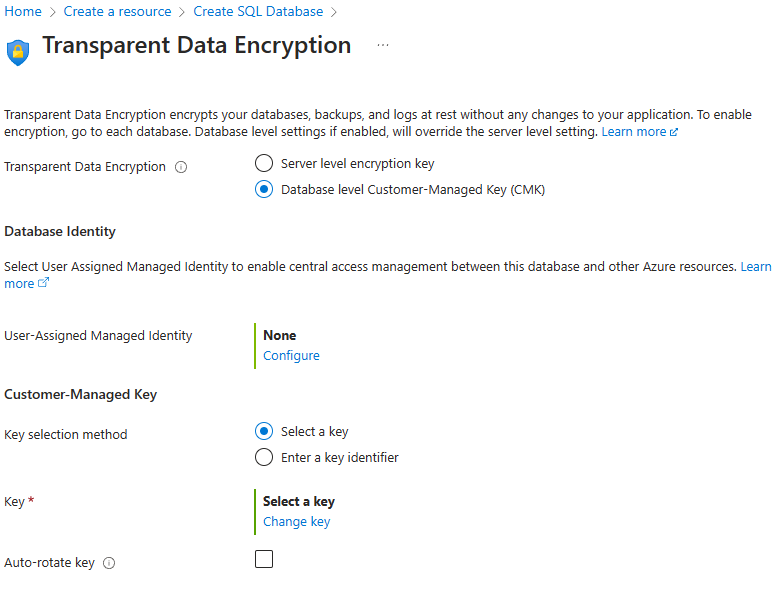

- Adatbázisszintű kulcs esetén: Válassza a Transzparens adattitkosítás konfigurálása lehetőséget. Válassza ki az adatbázisszintű ügyfél által kezelt kulcsot, és megjelenik egy lehetőség az adatbázis-identitás és az ügyfél által felügyelt kulcs konfigurálására. Válassza a Konfigurálás lehetőséget a felhasználó által hozzárendelt felügyelt identitás adatbázishoz való konfigurálásához a 13. lépéshez hasonlóan. Válassza a Kulcs módosítása lehetőséget az ügyfél által felügyelt kulcs konfigurálásához. Válassza ki a TDE-hez használni kívánt előfizetést, kulcstartót, kulcsot és verziót az ügyfél által felügyelt kulcshoz. A transzparens adattitkosítás menüben lehetősége van az automatikus elforgatás engedélyezésére is. Kattintson a Kiválasztás gombra.

Válassza az Alkalmaz lehetőséget

Válassza a Véleményezés + létrehozás lehetőséget a lap alján

A Véleményezés + létrehozás lapon a felülvizsgálat után válassza a Létrehozás lehetőséget.

További lépések

- Ismerkedés az Azure Key Vault integrációjával és a TDE saját kulcsának támogatásával: A TDE bekapcsolása a Key Vault saját kulcsával.

Visszajelzés

Hamarosan elérhető: 2024-ben fokozatosan kivezetjük a GitHub-problémákat a tartalom visszajelzési mechanizmusaként, és lecseréljük egy új visszajelzési rendszerre. További információ: https://aka.ms/ContentUserFeedback.

Visszajelzés küldése és megtekintése a következőhöz: